Dns как указать порт

Обновлено: 05.07.2024

Система доменных имен (DNS, Domain Name System) представляет собой механизм, а именно распределенную БД, предназначенный для поиска по имени хоста его IP адреса и некоторой другой информации (например, имени почтового сервера). В статье описываются:

Пространство доменных имен

Поддерево вместе со своим корневым узлом называется доменом (поддоменом). Имя домена определяется полным именем его корневого узла. Группировка узлов в домены является чисто логической, т.е. не определяется ни месторасположением, ни IP-адресом, ни маршрутизацией. Узел входит в состав нескольких вложенных доменов (поддеревьев) по пути от узла к корню. Домен первого (высшего) уровня в качестве непосредственного предка имеет корневой узел. Домен второго уровня в качестве непосредственного предка имеет домен первого уровня.

Дерево доменых имен делится на независимо администрируемые части, называемые зонами (здесь имеются в виду права на администрирование части БД пространства доменных имен, а не на администрирование самих хостов). Зона включает в себя домен, делегированный данной организации, за вычетом поддоменов, право администрирования которыми было делегировано ею другим организациям.

Кроме пространства доменных имен Интернет допустимы частные пространства имен.

Архитектура системы доменных имен

Клиенты обычно реализуются в виде библиотеки подпрограмм, присоединяемых к каждой программе (статически или динамически), которой требуется сервис доменных имен. Простой (stub) клиент обращается к указанному при настройке DNS серверу (серверам), интерпретирует ответ и возвращает результат запросившей программе. Если используется протокол UDP, то клиент должен уметь обрабатывать ошибки. Если сервер не отвечает, клиент должен уметь использовать запасной(ые). Реализация клиента в Solaris и Linux позволяет также получить информацию из других источников (локальный файл, NIS, NIS+ и т.д.) в зависимости от настройки Name Service Switch. Некоторые клиенты позволяют кешировать информацию самостоятельно, либо с помощью nscd.

Сервер DNS может не только отвечать на запросы о своей зоне, но и производить поиск в пространстве доменных имен по запросу клиентов, тем более, что большинство клиентов неспособны делать это самостоятельно. Сервер может ограничить список клиентов, на запросы которых подобного типа он будет отвечать (например, IP адресами из локальной сети).

Еще существуют (существовали, RFC 3425?) инверсные запросы (inverse queries), при котором DNS сервер производит поиск в локальных данных доменного имени, имеющего требуемое значение RR.

При выборе одного из уполномоченных серверов зоны используется время отклика (RTT, roundtrip time). При первых запросах уполномоченные сервера опрашиваются по очереди в случайном порядке. В дальнейшем используется уполномоченный сервер зоны, имеющий минимальное RTT.

Пространство доменных имен Интернет

gTLD управляет GNSO ICANN, общий список регистраторов. Хотя права на администрирование каждого конкретного домена высшего уровня делегированы одной конкретной организации (оператору регистра), но зарегистрировать свой домен второго уровня в большинстве из них можно у одного из многочисленных регистраторов (коммерческие организации, имеющие доступ к общей базе данных оператора регистра). На сайте регистратора имеется whois-сервис для соответствующего домена. Такая двухуровневая система была разработана для обеспечения конкуренции между регистраторами. Более того, так как в таких странах как Россия нет действующих местных регистраторов gTLD, то для оплаты услуг в местной валюте придется прибегнуть к услугам агентов, посредников или провайдера (это уже третий уровень). Список gTLD:

Список ccTLD базируется на стандарте двухбуквенных кодов государств и зависимых територрий ISO 3166. В каждой стране свои правила регистрации доменов второго уровня.Поиск информации можно начать со списков регистраторов и whois-сервисов:

Отображение адресов в имена

Зоны верхнего уровня в домене in-addr.arpa. делегированы IANA региональным регистраторам (RIR, Regional Internet Registrator) вместе с блоками IP-адресов.

Записи о ресурсах (RR, Resource Records)

BIND версии ? позволяет дополнительно использовать директиву $GENERATE для создания последовательности RR, отличающихся лишь параметром:

$GENERATE интервал левая-часть тип-записи правая-часть

Интервал чисел задается либо в виде начало-конец, либо в виде начало-конец/шаг. По умолчанию, шаг равен 1. Левая часть задает правило формирования доменных имен для последовательности записей, у которых индекс пробегает от начало до конец с шагом шаг. Правая часть задает правило формирования данных записи (пока разрешены только типы PTR, CNAME, DNAME, A, AAAA и NS). В правилах одинокий символ $ заменяется текущим значением индекса. Значение индекса может быть модифицировано заданием смещения (вычитается из индекса), ширины поля (используется для форматирования результата) и системы счисления (d, o, x, X) в фигурных скобках через запятую. Если получилось относительное имя, то оно дополняется текущим суффиксом. Используется в основном для автоматической генерации обратных зон:

$ORIGIN 0.0.192.IN-ADDR.ARPA.

$GENERATE 1-127 $ CNAME $.0

1.0.0.192.IN-ADDR.ARPA CNAME 1.0.0.0.192.IN-ADDR.ARPA

2.0.0.192.IN-ADDR.ARPA CNAME 2.0.0.0.192.IN-ADDR.ARPA

.

127.0.0.192.IN-ADDR.ARPA CNAME 127.0.0.0.192.IN-ADDR.ARPA

Протокол DNS

Расширение протокола TSIG

Данный механизм требует меньшей нагрузки на процессор и меньших затрат на создание инфраструктуры при небольшом количестве узлов по сравнению с DNSSEC с его механизмами ассиметричного шифрования и публичных ключей (RFC 2535, RFC 2137). С другой стороны DNSSEC позволяет легко масштабировать установленную инфраструктуру распределения ключей и обеспечивать цифровую подпись (TSIG несмотря на название не позволяет производить подтверждение авторства запросов из-за симметричности ключа).

Динамические изменения зоны

RFC 2136 расширяет протокол DNS возможностью динамического изменения содержимого зоны по требованию клиента. Это избавляет от необходимости при частых изменениях (например, работа DHCP) редактировать текстовый файл с описанием зоны и перезапускать сервер. С помощью данного расширения можно одним пакетом внести несколько изменений в зону, управляемую данным первичным уполномоченным сервером (все доменные имена должны быть внутри зоны):

- добавить запись ресурса (RR) в набор записей ресурсов (RRset); записи типа SOA и CNAME не добавляются, а замещаются; если SOA не было или её серийный номер был больше, то добавление игнорируется; попытка заменить нормальный набор записей на CNAME или CNAME на нормальный набор записей игнорируется; попытка добавить дублирующую запись игнорируется

- удалить запись ресурса (RR) с заданным значением из набора записей ресурсов (RRset); не удаляются последняя запись NS и SOA самой зоны; попытка удалить несуществующую запись игнорируется

- удалить набор записей ресурсов (RRset); не удаляются записи NS и SOA самой зоны; попытка удалить несуществующий набор игнорируется

- удалить все наборы ресурсов, относящиеся к указанному доменному имени; не удаляются записи NS и SOA самой зоны; попытка удалить несуществующий набор игнорируется

Набор изменений может быть предварён набором условий следующих типов (все доменные имена должны быть внутри зоны):

- указанное доменное имя имеет хотя бы одну запись ресурса указанного типа

- указанное доменное имя имеет записи ресурсов указанного типа с заданными значениями (значение TTL не учитывается, при сравнении имён прописные и строчные буквы не различаются, шаблоны не обрабатываются, синонимы (CNAME) не обрабатываются)

- указанное доменное имя не имеет ни одной записи ресурса указанного типа

- указанное доменное имя имеет хотя бы одну запись ресурса

- указанное доменное имя не имеет ни одной записи ресурса

есь пакет условий и изменений является атомарным, т.е. обрабатывается как единое неделимое целое (как транзакция в СУБД). При этом сервер обязан записать изменения на диск до ответа клиенту. bind временно записывает изменения в журнал и сливает его с файлом зоны позднее. Если изменения не затронули SOA, то сервер должен увеличить серийный номер автоматически. Метод стандартом не задаётся. Если автоувеличение серийного номера производится с задержкой, но она не должна быть более 300 секунд или 1/3 от времени обновления зоны.

Клиент может получить список потенциальных серверов из записей SOA, NS или внешними средствами.

Сервер может проверять право клиента на изменение зоны по его IP адресу (не рекомендуется) или при помощи механизма TSIG.

DNS клиент (resolver)

Настройка работы клиента DNS производится с помощью файла /etc/resolv.conf или переменных окружения при запуске процесса.

Переменная окружения LOCALDOMAIN перекрывает действие инструкций domain и search. Переменная окружения RES_OPTIONS перекрывает действие инструкции options. Переменная окружения HOSTALIASES позволяет задать имя файла (например, /etc/host.aliases), содержащего список синонимов доменных имен (по одному простому имени и его доменному синониму без завершающей точки на строке через пробел).

Если при загрузке компьютера требуется наличие работающего локального сервера DNS (обычно из-за указания доменных имен в ifconfig или route), то желательно обеспечить резервный метод разрешения доменных имен с помощью настройки NSS и заполнения /etc/hosts, иначе клиентские компьютеры будут вынуждены дожидаться загрузки одного из серверов DNS. Тем более важно обеспечить резервный метод для хостов, на которых работают серверы DNS. А лучше всего не использовать DNS во время загрузки. Ещё имеется загадочный файл /etc/ppp/resolv.conf.

Настройка DNS в MS Windows производится с помощью графического интерфейса. Изготовитель уверяет, что это очень просто ;). Вот только отличаются реализации клиента DNS в различных версиях MS Windows больше, чем Unix от Linux (в частности, TCP/IP стек в W2000 и XP взят из FreeBSD (NetBSD?):

У меня есть три сервера, работающих в моем доме, все работают под одним общедоступным IP-адресом. (71.82.237.27)

каждый из трех серверов работает на своих портах (25565, 25566, 25567)

Я хочу, чтобы каждый поддомен указывал на каждый открытый порт на моем IP-адресе.

к сожалению, при попытке подключения к одному из этих серверов с помощью одного из поддоменов он подключается только к серверу, для которого вы вводите порт.

три сервера, каждый из которых работает на другом порту. (Все portforwarded и работает как серверы)

Minecraft server one (25565)

Майнкрафт сервер два (25566)

Майнкрафт сервер три (25567)

когда вы используете Minecraft для подключения к одному из них, он автоматически подключается через порт 25565, что означает, что независимо от того, какой URL вы пытаетесь подключиться к нему всегда идет на мой IP с портом 25565. Подключение к Minecraft server one. Вы можете ввести порт вручную, но я бы предпочел сохранить это как можно более красивым и профессиональным.

Я могу добавить MX, A (используя этот для подключения к серверу), CNAME и TXT-записи в настройки DNS

Я также могу добавить серверы имен в настройки DNS, если мне нужно использовать третью сторону в качестве поставщика DNS. (Готов сделать при необходимости)

У меня также есть полный доступ к моему маршрутизатору в 192.168.0.1, если там что-то нужно настроить.

Я только что узнал, как интернет действительно работает на прошлой неделе, поэтому я не уверен, что что-нибудь здесь действительно возможно. У меня также может не быть правильной информации о том, как на самом деле работает интернет. Пожалуйста, простите меня за любую ложную информацию, которую я могу предположить об интернете.

сервис: символическое имя желаемого сервиса.

Прото: транспортный протокол желаемой службы; обычно это TCP или UDP.

название: доменное имя, для которого эта запись действительна, заканчивающееся точкой.

TTL: стандартное время DNS для того чтобы жить поле.

класс: стандартное поле класса DNS (это всегда в).

приоритет: приоритет целевого хоста, меньшее значение означает более предпочтительный.

вес: относительный вес для записей с одинаковым приоритетом.

порт: порт TCP или UDP, на котором должна быть найдена служба.

цель: каноническое имя хоста машины, предоставляющей служба, заканчивающаяся точкой.

Так что я думаю, что вы ищете, чтобы добавить что-то вроде этого в свой DNS hosts file:

на стороне записки, я настоятельно рекомендую вам идти с хостинг-компанией, а не хостинг серверов сами. Это просто напрашивается на проблемы с домашним подключением (DDoS и пропускной способностью/скоростью соединения), но это зависит от вас.

(прошло много времени с тех пор, как я делал это. Пожалуйста, не слепо предполагайте, что все детали ниже правильны. Но я надеюсь, что нет!--20-->слишком ошеломляюще неправильно. :))

как говорилось в предыдущем ответе, клиент Minecraft (по состоянию на 1.3.1) поддерживает запись SRV поиск с использованием имени службы _minecraft и имя протокола _tcp , это означает, что если ваш файл зоны выглядит этот.

. затем клиенты Minecraft, которые выполняют поиск записей SRV, как указано в журнале изменений, будут использовать порты 25566 и 25567 с предпочтением (40% времени каждый) над портом 25565 (20% времени). Мы можем предположить, что клиенты Minecraft, которые делают не найти и уважать эти записи SRV будет использовать порт 25565, как обычно.

мы балансируем нагрузку на основе хэша IP-адреса клиента ( ip_hash ), так что если клиент отключается, а затем снова подключается позже, есть хороший шанс, что он будет снова подключен к тому же серверу Minecraft, что и раньше. (Я не знаю, насколько это важно для Minecraft, или как клиенты с поддержкой SRV запрограммированы иметь дело с этим аспектом.)

обратите внимание, что мы использовали для запуска сервера Minecraft на порту 25565; я переместил его в порт 25568, чтобы мы могли использовать порт 25565 для балансировки нагрузки.

Nginx также освобождает вас от необходимости думать о DNS TTLs при внесении изменений ops. Предположим, вы решили разделить свои три сервера Minecraft на три разных физических машины с разными IP-адресами. Используете nginx, вы можете сделать это через настройки вашего server lines, и вы можете сохранить эти новые машины внутри своего брандмауэра (подключенного только к Nginx через частный интерфейс), и изменения вступят в силу сразу, по определению. В то время как, используя записи SRV, вам придется переписать файл зоны на что-то вроде этого.

Итак, я думаю, что оба способа (записи SRV и балансировка нагрузки Nginx) разумны, и ваш выбор будет зависеть от ваших личных предпочтений. Я карикатурно нужным as:

Статья давно не обновлялась, поэтому информация могла устареть.

Откройте диспетчер сервера. Чтобы открыть диспетчер сервера, щелкните Пуск, затем выберите Диспетчер сервера.

В области результатов, в разделе Сводка по ролям щелкните элемент Добавить роли.

В мастере добавления ролей при появлении страницы Прежде чем приступить к работе нажмите кнопку Далее.

В списке Роли щелкните DNS-сервер, а затем нажмите кнопку Далее.

Прочитайте сведения на странице DNS-сервер, затем нажмите кнопку Далее.

На странице Подтверждение параметров установки убедитесь, что будет установлена роль DNS-сервера, затем нажмите кнопку Установить.

Чтобы настроить параметры DNS-сервера, щелкните правой кнопкой мыши имя нужного сервера и в контекстном меню выберите Свойства.

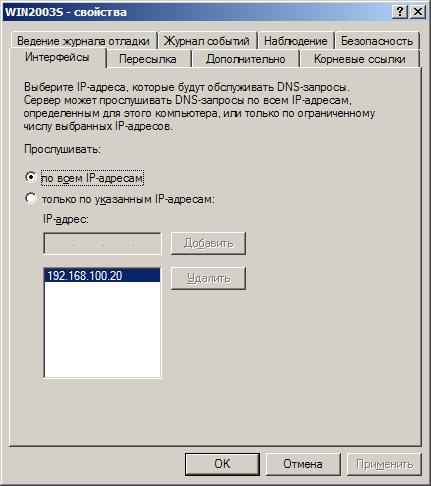

На вкладке Интерфейсы вы можете указать IP-адреса интерфейсов, которые будет "прослушивать" DNS-сервер и отвечать на DNS-запросы. Изменять этот параметр имеет смысл только при использовании нескольких сетевых адаптеров или при настройке нескольких IP-адресов для сетевых интерфейсов.

Если переключатель Прослушивать установлен в положение По всем IP-адресам, DNS-сервер отвечает на запросы, полученные через любой сетевой интерфейс. Если же переключатель установлен в положение Только по указанным IP-адресам, добавьте в список IP-адреса, через которые сервер будет обслуживать запросы - вводите их в поле IP-адрес и щелкайте кнопку Добавить. По щелчку кнопки Удалить адрес из списка удаляется.

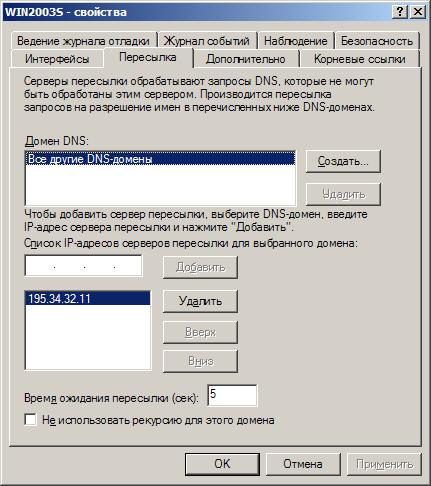

На вкладке Пересылка вы можете настроить IP-адреса серверов, использующихся для пересылки DNS-запросов. Ваш DNS-сервер будет переадресовывать все запросы, не относящиеся к его зоне ответственности, на указанные серверы. В этом случае по отношению к вышестоящим серверам он ведет себя как DNS-клиент. Метод пересылки запросов удобен при использовании межсетевых экранов (firewall) для защиты внутренней сети: все запросы на разрешение имен внутренние DNS-серверы пересылают на внешние. Также этот метод может использоваться для уменьшения трафика по каналам с малой пропускной способностью - в этом случае все запросы перенаправляются на DNS-сервер провайдера, который, в свою очередь, осуществляет разрешение имени.

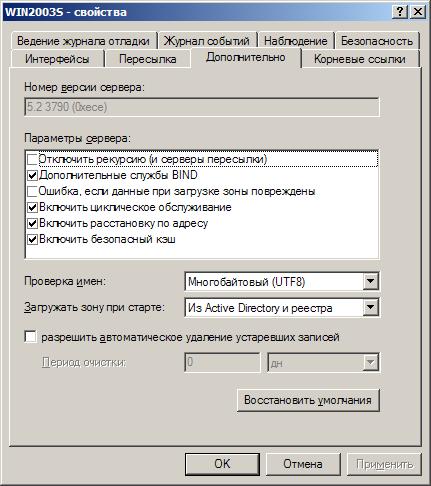

На вкладке Дополнительно вы можете настроить дополнительные параметры DNS-сервера. Они загружаются при запуске службы DNS-сервера из информационного загрузочного файла, системного реестра или Active Directory. В большинстве случаев значения параметров, установленные по умолчанию, не требуют модификации.

В поле Номер версии сервера вы можете узнать номер версии службы DNS-сервера. Это бывает необходимо для выяснения совместимости службы DNS-сервера Windows с другими DNS-серверами.

Раскрывающийся список Проверка имен позволяет выбрать метод проверки имен при изменении записей средствами Консоли управления. Возможны следующие значения:

Строгое следование (Strict) RFC (ANSI) - все вводимые имена должны полностью соответствовать требованиям стандарта RFC 1123;

- Не (Non) RFC (ANSI) - допускается ввод нестандартных имен, недопустимых стандартом RFC 1123;

- Многобайтовый (UTF8) - допускается ввод имен, содержащих не ASCII-символы, включая символы в кодировке Unicode, которые обычно требуют для своего хранения более одного байта. Этот режим проверки выбран по умолчанию.

Раскрывающийся список Загружать зону при старте позволяет указать, откуда будут загружаться параметры службы DNS-сервера при ее запуске. Возможны следующие значения:

Из реестра - параметры службы DNS-сервера загружаются из системного реестра. Для хранения параметров службы используется ветвь реестра HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\DNS\ Parameters. Из файла - параметры службы загружаются из специального файла по аналогии с серверами BIND (Berkeley Internet Name Domain). Для использования этого режима необходим загрузочный файл (обычно с именем Named.boot) с другого DNS-сервера, использующего BIND. В Windows Server 2003 этот файл должен иметь имя boot и располагаться в папке %systemroot%\system32\dns. Файл должен иметь более ранний формат BIND 4, а не BIND 8. Для всех параметров, не настраиваемых через загрузочный файл, будут использоваться значения из системного реестра. Из Active Directory и реестра - параметры службы DNS-сервера загружаются из Active Directory и системного реестра. Этот режим загрузки используется по умолчанию.

Установив флажок Разрешить автоматическое удаление устаревших записей, вы включаете автоматическое удаление устаревших записей зон DNS-сервера. Чтобы механизм автоматического обновления работал, он должен быть включен для сервера в целом. В поле Период очистки введите период времени, по прошествии которого производится анализ и удаление устаревших записей. Из соображений производительности сервера не рекомендуется устанавливать период автоматического удаления менее 1 часа.

Щелкнув кнопку Восстановить умолчания, вы восстановите значения параметров по умолчанию.

При хранении конфигурации в загрузочном файле или в системном реестре для применения новых значений параметров необходимо перезапустить службу DNS-сервера. При хранении конфигурации в Active Directory некоторые параметры начинают действовать по щелчку кнопки OK в окне свойств.

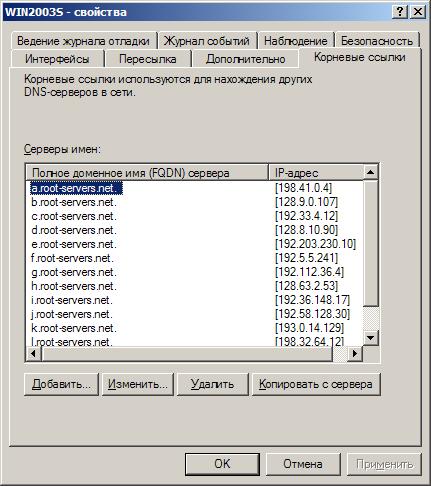

На вкладке Корневые ссылки вы можете отредактировать список корневых DNS-серверов, ответственных за обслуживание корневой зоны, именуемой "." (точка). Эта информация используется DNS-сервером при выполнении рекурсивных запросов на разрешение имени.

Сведения о корневых серверах хранятся в файле %systemroot%\system32\DNS\ Cache.dns. Вы можете редактировать его вручную в текстовом редакторе, либо воспользоваться вкладкой Корневые ссылки окна свойств DNS-сервера. Файл корневых ссылок Cache.dns автоматически создается и заполняется при первом запуске службы DNS-сервера Windows Server 2003.

Вы можете обновить или модифицировать файл корневых ссылок в зависимости от используемой конфигурации DNS-серверов.

Чтобы добавить новый корневой сервер, щелкните кнопку Добавить. В появившемся окне введите DNS-имя сервера (или, если оно определено в одной из зон, обслуживаемых локальным сервером, найдите его, щелкнув кнопку Обзор). Если соответствующий хост уже имеет доменное имя DNS, щелкните кнопку Сопоставить, чтобы получить IP-адрес хоста. Если же у него еще нет доменного имени DNS, самостоятельно укажите один или более IP-адресов сервера, последовательно вводя их в поле IP-адрес и щелкая кнопку Добавить. Для добавления DNS-сервера должно быть указано и его имя, и как минимум один его IP-адрес. Заполнив все необходимые поля, щелкните кнопку ОК.

Чтобы изменить информацию о корневом сервере, щелкните кнопку Изменить.

При добавлении корневого сервера в файл cache.dns заносятся две записи: запись NS сервера и запись A соответствующего хоста. Запись A добавляется независимо от того, определена она в какой-либо зоне или нет. Такая запись называется glue record и предназначена для того, чтобы соответствующее имя хоста можно было использовать даже в случае неработоспособности зоны, в которой он определен. DNS-сервер Windows Server 2003 добавляет glue-записи для всех серверов, указываемых в записях NS.

Ниже приводится содержимое стандартного файла cache.dns:

operated by VeriSign, Inc.

housed in LINX, operated by RIPE NCC

operated by IANA

housed in Japan, operated by WIDE

Не изменяйте список корневых серверов без крайней на то необходимости! Использование неверных адресов в этом списке или его очистка может привести к невозможности выполнения рекурсивных DNS-запросов, что в свою очередь приведет к невозможности разрешения практически всех доменных имен.

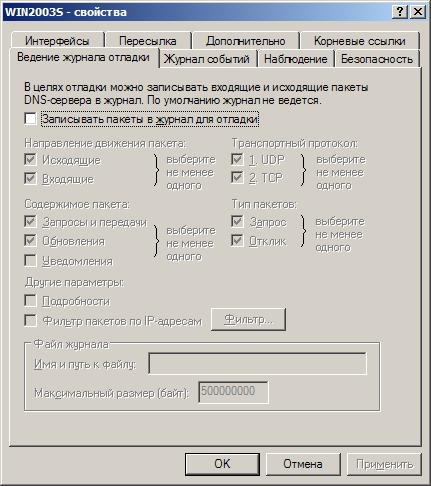

На вкладке Ведение журнала отладки вы можете настроить список параметров, фиксируемых в журнале DNS-сервера. Журнал располагается в файле %systemroot%\ system32\dns\dns.log. Чтобы начать ведение журнала, включите как минимум один параметр журнала и щелкните кнопку ОК.

Чтобы включить параметр, установите соответствующий флажок.

В журнале могут фиксироваться следующие события:

Функция ведения журнала DNS-сервера предназначена исключительно для отладки его работы и не должна использоваться при нормальной работе сервера по причине ее большой ресурсоемкости.

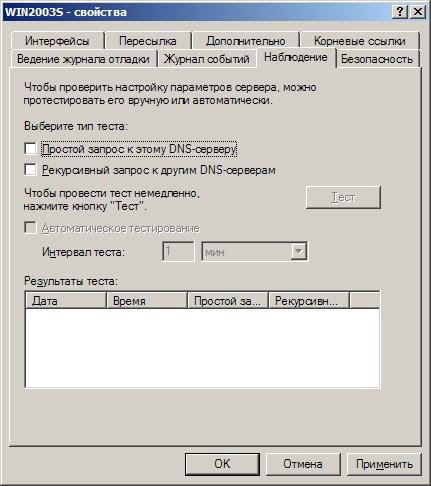

На вкладке Наблюдение вы можете осуществить проверку работоспособности сервера путем выполнения ряда стандартных запросов к этому и другим DNS-серверам.

Вы можете использовать два вида тестов.

Простой запрос к этому DNS-серверу - для теста используется локальный DNS-клиент, при помощи которого DNS-серверу отправляется итеративный запрос (с запретом использования рекурсии); Рекурсивный запрос к другим DNS-серверам - для теста используется локальный DNS-клиент, при помощи которого DNS-серверу отправляется рекурсивный запрос.

После того как вы выберете хотя бы один тест, станет доступна кнопка Тест. Кроме того, установив флажок Автоматическое тестирование и желаемый интервал выполнения проверки в поле Интервал теста, вы можете включить автоматическую многократную проверку сервера через определенные интервалы времени. Одиночный или многократный тест запускается щелчком кнопки Тест.

Результаты тестов выводятся в таблице в нижней части окна. В ней отображается дата и время исполнения каждого теста, а также результат (ПРОШЕЛ или ОШИБКА ) простого и рекурсивного запросов.

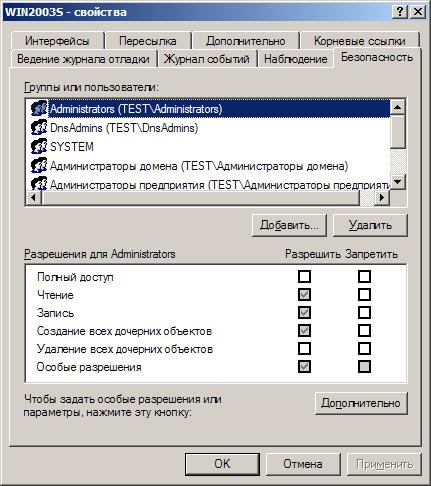

Вкладка Безопасность позволяет устанавливать права доступа к объектам службы DNS определенным пользователям и группам пользователей, устанавливая тем самым уровень безопасности и защищенности службы.

У меня есть несколько ресурсов в локалке, которым приходиться обращаться при помощи записи IP_ADDRESS:PORT

типа так 192.168.3.1:7878.

IP адрес всегда один и тот же, а порты приходится каждый раз искать в шпаргалке.

Поэтому хочется присвоить им понятные DNS имена service1.lan, service2.lan и т.д.

В роутере IP - DNS - Static не разрешает присвоить имя адресу с портом. Это можно как-то обойти?

__________________Помощь в написании контрольных, курсовых и дипломных работ здесь

Как добавить запись DNS типа А если ip адрес с портом

Доброго времени суток! Не уверен, что в правильную ветку пишу.. если что простите. Имеется.

Частный адрес, динамический адрес, статический адрес - какой у меня?

Привет. Открываем рубрику глупых вопросов. Я сижу с компьютера который подключен к интернету по.

Если [911A]=51, то переслать поле длины 87(дес) с адреса 777 на адрес 321A иначе на адрес 421A

Если =51, то переслать поле длины 87(дес) с адреса 777 на адрес 321A иначе на адрес 421A

Статический адрес

Здравствуйте! Подскажите пожалуйста! У меня значит стоит DIR-320. Подключен я к Ростелекому.

Можно на интерфейс самого сервера повесить несколько ip, а в настройках каждого сервиса указать конкретный адрес и порт.

Пара адрес:порт должна быть уникальной У меня есть несколько ресурсов в локалке, которым приходиться обращаться при помощи записи IP_ADDRESS:PORT Я не знаю, как работает docker, не пришлось с ним иметь дело.

Но полагаю, можно несколько адресов повесить на физ интерфейс, на каждом из которых перенаправлять 80 порт (на нужный сервис)

можно воспользоваться механизмом Hairpin NAT, но при этом

1. весь трафик к сервису и обратно будет идти через маршрутизатор

2. на сервисе не будет видно кто подключается в сервису, все src адреса будут замаскированы адресом маршрутизатора.

кроме настройки Hairpin NAT нужно будет добавить в DNS static записи для доменных имен service1.lan, service2.lan с левыми адресами, для которых потом настраивать Hairpin NAT, ну и соответственно откуда будете подключаться в качестве DNS сервера должен быть прописан ip маршрутизатора

Проброс портом с заменой порта и адреса отправителя

Добрый день, коллеги. У меня возникла проблема с подменой адресов и портов. Суть вопроса описал в.

Настроить статический ip-адрес на raspberry

Доброго утра =) Хочу настроить статический ip. Происходит это достаточно стандартно, насколько я.

VPN Windows 10 - Статический адрес

Как в Windows 10 на vpn задать статический ip? под админом в свойства ipv4 vpn-а не заходит, в.

Установить статический адрес у компа

У меня есть роутер ZyXel. К нему подключён модем Йота для выхода в Интернет. Адрес роутера.

Dir 320. Статический адрес

Здравствуйте! Подскажите пожалуйста! У меня значит стоит DIR-320. Подключен я к Ростелекому.

DNS представляет собой технологию, с помощью которой IP-адресам присваиваются имена доменов. Более подробно о системе DNS будет рассказана в разделе "DNS и Windows Server 2003" далее в лекции. Сейчас мы рассмотрим лишь параметры конфигурации во вкладке DNS Configuration (Настройка DNS) (см.рис. 8.6).

Рис. 8.6. Вкладка DNS окна Advanced TCP/IP Settigns (Дополнительные параметры TCP/IP).

Присвоение адресов DNS-сервера сетевому подключению

Нажмите на кнопку Add (Добавить) и введите адрес DNS. Повторите эту процедуру для каждого добавляемого адреса. Вы можете указать несколько адресов DNS и IP (а на вкладке General – только два).

Изменение и удаление адресов DNS-сервера для сетевого подключения

Для изменения выделите нужный адрес DNS-сервера и нажмите на кнопку Edit (Изменить). Для удаления выделите нужный адрес DNS-сервера и нажмите на кнопку Remove (Удалить).

Добавление суффиксов DNS для присвоения имен

Append Primary and Connection-Specific DNS Suffixes (Добавлять основной DNS-суффикс и суффикс подключения). Позволяет Windows использовать главный DNS-суффикс и DNS-суффикс, указанный для рассматриваемого подключения (указано ниже в этом же окне), для обработки имен IP-адресов.

DNS Suffix for this Connection (DNS-суффикс данного подключения). Указывается DNS-суффикс, используемый для конкретного сетевого подключения. Этот параметр игнорирует DNS-суффикс, предоставляемый DHCP-сервером.

Append These DNS Suffixes (in Order) (Добавлять следующие DNS-суффиксы [по порядку]). Указывается перечень суффиксов DNS, используемый для присвоения. Этот список обрабатывается сверху вниз, поэтому имя, отображаемое в нескольких доменах DNS, будет обработано и преобразовано в первую очередь.

Зарегистрировать адреса данного подключения в DNS

При выборе опции Register this Connection’s Addresses in DNS (Зарегистрировать адреса данного подключения в DNS) система будет регистрировать полное имя домена на DNS-сервере. Если DNS-сервер не поддерживает динамическое обновление, то система попытается обновить запись на сервере DNS, но эта операция не увенчается успехом.

Использовать DNS-суффикс подключения при регистрации в DNS

В опции Use this Connection’s DNS Suffix in DNS Registration (Использовать DNS-суффикс подключения при регистрации в DNS) указывается необходимость использования DNS-суффикса подключения при динамической регистрации данного компьютера. Этот параметр дополняет динамическую регистрацию главного суффикса DNS.

Вкладка WINS Configuration (Настройка WINS)

Windows Internet Name Service (WINS) (Служба имен интернета Windows) представляет собой технологию преобразования имен в IP-адреса. Служба WINS обрабатывает имена NetBIOS вместо полных имен домена. Так как WINS и NetBIOS не используются в IIS, мы не будем рассказывать о них подробно. Рассматриваемая вкладка показана на рис. 8.7.

Рис. 8.7. Вкладка WINS диалогового окна Advanced TCP/IP Settings (Дополнительные параметры TCP/IP)

Адреса WINS в порядке использования

Серверы WINS, назначенные для использования данным компьютером, приводятся в списке данной вкладки. В этом списке можно добавлять адреса серверов WINS, располагая их в том порядке, в котором они будут использоваться Windows для преобразования имен NetBIOS.

Добавление, изменение и удаление адресов серверов WINS для данного сетевого подключения

Для добавления адреса нажмите на кнопку Add (Добавить) и введите адрес сервера WINS. Повторите эту процедуру для каждого добавляемого адреса.

Для изменения выделите нужный адрес сервера WINS и нажмите на кнопку Edit (Изменить).

Для удаления выделите нужный адрес сервера WINS и нажмите на кнопку Delete (Удалить).

Опция Enable LMHOSTS Lookup (Включить просмотр LMHOSTS)

Опция позволяет указать, что в процессе преобразования имен следует использовать файл LMHOSTS . Файл LMHOSTS представляет собой текстовый файл, содержащий связи имен с IP-адресами, аналогично системе WINS. Файл LMHOSTS является статическим, в то время как служба WINS – динамическая.

NetBIOS Setting (Параметры NetBIOS)

Эта группа опций указывает на необходимость использования NetBIOS в сетевых подключениях. Поскольку NetBIOS располагается на сеансовом уровне модели OSI, то находится выше TCP/IP. Он является необязательным для работы IIS, если для преобразования имен используется система DNS. В большинстве случаев вы будете работать со службой DNS .

Default (По умолчанию). Опция включает соединение NetBIOS, если параметры сервера DHCP не противоречат этому.

Enable NetBIOS over TCP/IP (Включить NetBIOS через TCP/IP). Опция включает соединение NetBIOS, даже если параметры DHCP-сервера этому противоречат.

Disable NetBIOS over TCP/IP (Отключить NetBIOS через TCP/IP). Опция отключает соединение NetBIOS, даже если параметра DHCP-сервера этому противоречат.

Вкладка Options (Параметры)

Во вкладке Options (Параметры) настраиваются параметры фильтрации TCP/IP. Фильтрация TCP/IP разрешает использование только определенных портов и позволяет отключить те порты, которые, по мнению администратора, не должны быть открыты. Этот процесс выполняется на транспортном уровне модели OSI. При включении фильтрации портов ее действие будет распространяться на каждый сетевой адаптер системы. Поскольку фильтрация портов не позволяет селективно отключать порты, рекомендуется использовать межсетевой экран, если на первом месте стоят вопросы безопасности. Для настройки фильтрации TCP/IP нажмите на кнопку Properties (Свойства) во вкладке Options (Параметры). Откроется окно TCP/IP filtering (Фильтрация TCP/IP) (см. рис. 8.8). Здесь располагаются следующие опции.

Порты TCP – Permit All (Разрешить все) или Permit Only (Разрешить только)

При выборе опции Permit Only (Разрешить только) Вам так же необходимо указать порты, которые Вы хотите разрешить, если не разрешить ни одного порта, будут запрещены все порты. Нажмите на кнопку Add (Добавить) и введите номер порта, который нужно включить. Нажмите на кнопку Remove (Удалить) для удаления порта из списка.

Порты UDP - Permit All (Разрешить все) или Permit Only (Разрешить только)

При выборе опции Permit Only (Разрешить только) Вам так же необходимо указать порты UDP, которые Вы хотите разрешить, если не разрешить ни одного порта, будут запрещены все порты. Нажмите на кнопку Add (Добавить) и введите номер порта, который нужно включить. Нажмите на кнопку Remove (Удалить) для удаления порта из списка.

Протоколы IP - Permit All (Разрешить все) или Permit Only (Разрешить только)

При выборе опции Permit Only (Разрешить только) укажите те протоколы IP, которые нужно отключить. Нажмите на кнопку Add (Добавить) и введите номер протокола, который следует включить. Каждый протокол в TCP/IP имеет числовой идентификатор. Нажмите на кнопку Remove (Удалить) для удаления протокола из списка.

Читайте также: