Dr web антивор как разблокировать

Обновлено: 06.07.2024

Анализ исторических документов с позиций логики и здравого смысла. Реконструкция истории России

Если введённый пароль неверный, окно задёргается и вы сможете попробовать ввести пароль ещё раз. Если вы не помните установленный пароль, то для его отключения необходимо удалить антивирус и сбросить его настройки.

Дождитесь завершения удаления и подтвердите перезагрузку компьютера:

После перезагрузки, необходимо скачать и запустить утилиту Dr.Web Remover, так как некоторые версии антивируса, например 11-я, после удаления оставляют в системе информацию об установленном пароле.

Как восстановить настройки антивируса Dr.Web для Android

После этих действий, вы можете установить антивирус Dr.Web и, при необходимости, установить новый пароль.

Демонтаж электроприборов. Снять фонари, навигатор, вело компьютер и прочие гаджеты нужно перед мытьем велосипеда, смотрите сравнительный микроскоп. Их нужно хранить в жилом помещении без перепадов температуры и влажности. Предварительно вынуть аккумуляторы.

Мойка. С помощью удобной кисточки от пыли очищаются втулки колес, рычаги и переключатели. Затем растворителем стираются следы смазки на узлах велосипеда.

Справка! Чтобы процесс был быстрым и легким средство лучше распылять пульверизатором.

Следом тщательно отмыть велосипед водой. Особого внимания требуют области под рамой. Даже небольшой комок грязи может спровоцировать ржавчину.

Нельзя погружать агрегат полностью в воду. Необходимо поливать его тонкой струей, чтобы вода быстро стекала.

Провести процедуру в квартире сложнее, надо не просто отмыть все детали, но и не запачкать ванную комнату или лоджию. В этом случае «железного коня» проще разобрать.

Ключевые слова: обеззараживание воды, хлор, диоксид хлора, озон, питьевое водоснабжение.

Общеизвестно, что обеззараживание питьевой воды связано с формированием побочных продуктов дезинфекции (ППД), название которых говорит о нежелательности их присутствия в питьевой воде в силу целого ряда токсических и отдаленных эффектов, смотрите сравнительный микроскоп. В этом главный парадокс водоподготовки с начала ее существования: если химические дезинфектанты, например, хлор, избавляющие питьевую воду от вызывающих болезнь микробов, потенциально вредны, то возникает вопрос относительно того, действительно ли питьевая вода является безопасной [1].

Сравнительный анализ биоцидного действия сильных окислителей (хлора, диоксида хлора, озона) при обеззараживании воды изложен в предыдущей работе, опубликованной на страницах этого журнала [2]. Поэтому представляется необходимым комплексно оценить гигиенические и медико-экологические аспекты этих средств обеззараживания воды с точки зрения правомочности их применения в системах централизованного хозяйственно-питьевого водоснабжения 3.

Ретроспективный взгляд на прошлое водоподготовки убеждает в приоритетности хлора как средства обеззараживания воды. Это красноречиво подтверждают данные из руководства по гигиене водоснабжения С. Н. Черкинского [6]: нарушение процесса очистки и обеззараживания воды являлось наиболее частой причиной вспышек брюшного тифа в абсолютном и относительном исчислении (141, 19, 5 % соответственно).

Не секрет, что сегодня антивирусные программы доступны не только для компьютеров, но и для телефонов. Например, вы можете купить Dr Web для Android. Антивирус предлагает большой функционал: это защита от спама, блокировка нежелательных скриптов, черный список для телефонов.

И, конечно же, функция «Антивор», благодаря которой можно заблокировать телефон, если он был утерян или украден. Вещь, безусловно, полезная. Но, к сожалению, может статься так, что вы случайно ее активируете. Или же включите, подумав, что телефон был утерян, но после нашли его. В таком случае нужно как-то деактивировать защиту. И возникает вопрос о том, что делать, если Dr Web заблокировал телефон.

_06.jpg)

Основной способ разблокировки

Главный и самый простой вариант – это использование доверенного номера. Специалисты Др Веб рекомендуют после активации антивируса зайти в настройки и добавить хотя бы один номер друзей, дабы в случае блокировки вы могли провести процедуру восстановления. Если вы так сделали, то вам нужно выполнить следующий алгоритм:

После этого «Антивор» отключается, а пароль сбрасывается. Вы можете ввести новый пароль и продолжить работу.

Другие способы разблокировать телефон с Dr Web

Может быть так, что вы включили функцию, но забыли пароль для ее отключения. Тогда нужно разобраться, как разблокировать Dr Web на телефоне. Для этого нужно провести сброс пароля:

Все, защита отключена. Не забудьте поменять пароль для повторной активации функционала.

Также может случиться такое, что «Антивор» автоматически включается при смене SIM-карты (актуально для устройств с двумя SIM). Тогда необходимо установить обратно старую карту, ввести пароль разблокировки и уже после осуществлять замену.

- фото коробки устройства, на которой можно прочитать IMEI;

- чек о покупке смартфона;

- скриншот экрана сервиса разблокировки, представленного выше (если он не помог провести деактивацию).

Представим себе следующую ситуацию. Мы находим смартфон под управлением Android 4.1–4.4 (ну или CyanogenMod 10–11) и вместо того, чтобы вернуть его хозяину, решаем оставить себе и вытащить из него всю конфиденциальную информацию, которую только сможем. Все это мы попытаемся сделать без специализированных инструментов вроде различных систем для прямого снятия дампа с NAND-памяти или хардварных устройств для снятия S-ON и так, чтобы владелец не узнал о том, что мы делаем, и не смог удаленно отыскать или заблокировать устройство. Сразу оговорюсь, что все это вовсе не руководство к действию, а способ исследовать безопасность смартфонов и дать информацию тем, кто хочет уберечь свои данные.

Итак, нам в руки попал чужой смартфон. Не важно, каким образом, важно, что он уже у нас. Первое, что мы должны сделать, — это как можно быстрее отвязать его от сотовой сети, то есть, следуя завету гопников, вынуть и выкинуть SIM-карту. Однако делать это я бы рекомендовал только в том случае, если SIM-карту удастся вынуть, не выключая смартфон, то есть либо осторожно приподняв батарею, либо через боковой слот, если это смартфон с несъемной батареей (Nexus 4/5, например). Во всех остальных случаях лучше ограничиться включением режима полета, так как вполне возможно, что в Android активирован режим шифрования пользовательских данных и после отключения смартфон будет заблокирован до ввода ключа шифрования.

Также ни в коем случае нельзя подключать смартфон к какой бы то ни было сети Wi-Fi, так как, возможно, установленное на нем ПО для отслеживания (а в Android 4.4.1 оно уже встроено) сразу начнет свою работу и можно нарваться на «случайную» встречу с владельцем и его друзьями (о полиции можно не беспокоиться, она такого пострадавшего пошлет). Фронтальную камеру я бы на всякий случай чем-нибудь заклеил, возможно, она делает снимки уже сейчас и они будут отправлены при первом удобном случае.

Теперь, когда мы обезопасили свою персону, можно начать раскопки. Первая задача которую нам предостоит решить это разблокировать экран телефона. В 95% случаев он не будет иметь защиты, однако об остальных пяти процентах мы забывать не можем.

Защищенный экран блокировки в Android может быть трех основных типов. Это четырехзначный пин-код, графический ключ или снимок лица. На разблокировку первых двух дается в общей сложности двадцать попыток, разделенных по пять штук с «минутой отдыха» между ними. На разблокировку по снимку лица есть несколько попыток, после которых смартфон переключается на пин-код. Во всех трех случаях после провала всех попыток смартфон блокируется и спрашивает пароль Google.

Наша задача — попытаться обойти экран блокировки так, чтобы не скатиться к паролю Google, подобрать который уже точно не удастся. Самый простой способ это сделать — используя подключение по USB и ADB:

Однако у этого метода есть две проблемы. Он требует прав root и не сработает в Android 4.3 и выше, так как для доступа к ADB нужно подтверждение со стороны устройства, что в условиях залоченного экрана сделать невозможно. Более того, доступ по ADB может быть отключен в настройках.

Мы можем спуститься на уровень ниже и для удаления файла с ключом блокировки использовать консоли восстановления. Для этого достаточно перезагрузиться в консоль восстановления (выключение + включение с зажатой клавишей увеличения громкости) и прошить следующий файл. Он содержит скрипт, который удалит /data/system/gesture.key и снимет блокировку, не нарушая работу текущей прошивки.

Проблема этого подхода — зависимость от кастомной консоли восстановления. Стоковая консоль просто не примет файл как подписанный неверной цифровой подписью. Кроме того, в случае, если активировано шифрование данных, во время следующей загрузки телефон будет заблокирован и его спасет только полное удаление всех данных, что идет вразрез с нашей задачей.

Еще более низкий уровень — это fastboot, то есть манипуляция устройством на уровне загрузчика. Красота этого метода в том, что разблокированный загрузчик позволяет делать с устройством что угодно, включая загрузку и установку кастомной консоли восстановления. Для этого достаточно выключить смартфон (опять же делаем скидку на шифрование данных) и включить его в режиме загрузчика с помощью кнопки питания + «громкость вниз». После этого к устройству можно будет подключиться с помощью fastboot-клиента:

Теперь скачиваем «сырой» образ кастомной консоли восстановления (с расширением img) для «нашего» устройства и пытаемся его загрузить без установки:

Если загрузчик девайса разлочен, смартфон перезагрузится в консоль, через которую можно будет активировать режим ADB, залить с его помощью «обновление», ссылка на которое приведена выше, и прошить его. Далее достаточно будет перезагрузиться, чтобы получить полный доступ к смартфону. Кстати, если ты стал обладателем одного из Nexus-устройств, его загрузчик можно легко разблокировать вот так:

Но это просто информация к размышлению, так как операция разблокировки автоматически сбрасывает устройство до заводских настроек.

Теперь о том, что делать, если все эти способы не сработали. В этом случае можно попытаться найти баг в самом экране блокировки. Удивительно, но, несмотря на отсутствие таковых в чистом Android, они довольно часто находятся в экранах блокировок фирменных прошивок от производителя. Например, в Galaxy Note 2 и Galaxy S 3 на базе Android 4.1.2 когда-то была найдена смешная ошибка, которая позволяла на короткое время получить доступ к рабочему столу, просто нажав кнопку «Экстренный вызов», затем кнопку ICE (слева внизу в номеронабирателе) и, наконец, кнопку «Домой». После этого буквально на полсекунды появлялся рабочий стол, чего вполне хватало, чтобы убрать блокировку.

Что касается обхода графического ключа, тут все довольно просто. Он может быть отключен таким же способом, как и пин-код, но здесь есть еще две дополнительные возможности. Во-первых, даже несмотря на внушительное количество возможных вариантов ключей, люди в силу своей психологии чаще всего выбирают ключ, похожий на одну из букв латинского алфавита, то есть те самые Z, U, G, цифра 7 и так далее, что сводит количество возможностей к парам десятков. Во-вторых, при вводе ключа палец оставляет на экране совсем не иллюзорный след, который, даже смазанный, довольно легко угадывается. Впрочем, последний минус может быть легко нивелирован защитной матовой пленкой, на которой следы просто не остаются.

Ну и последнее, о чем хотелось бы сказать, — это так называемый фейсконтроль. Это самый топорный вариант блокировки, который, с одной стороны, очень легко обойти, просто показав смартфону фотку владельца, но с другой — довольно трудно, так как, не зная даже имени владельца, раздобыть его фотографию не представляется возможным. Хотя попробовать сфоткать самого себя, конечно, стоит, вполне возможно, что ты похож на предыдущего владельца.

Допустим, что мы обошли экран блокировки. Теперь наши действия будут направлены на то, чтобы вытащить как можно больше информации со смартфона. Сразу оговорюсь, что пароль Google, сервисов вроде Facebook, Twitter и номера кредитных карт нам не достанутся. Ни тех, ни других на смартфоне просто нет; вместо паролей используются аутентификационные токены, которые дают доступ к сервису только с данного смартфона, а вторые хранятся на серверах соответствующих служб (Google Play, PayPal), а вместо них используются те же токены.

Более того, не удастся даже купить что-то в Google Play, так как его последние версии принудительно запрашивают пароль Google при каждой покупке. Эту функцию, кстати, можно отключить, но даже в этом случае смысл покупок будет потерян, так как весь контент будет привязан к чужому аккаунту.

С другой стороны, мы вполне можем если не угнать аккаунты полностью, то хотя бы почитать почту, Facebook и другую личную инфу пользователя, а там уже может оказаться что-то интересное. Особый профит в этом случае даст Gmail, который можно будет использовать для того, чтобы восстановить аккаунт к другим сервисам. А если пользователь при этом еще не успел сходить в салон связи, чтобы заблокировать SIM-карту, то можно будет подтвердить идентичность и с помощью номера телефона. Вот только заниматься этим стоит лишь после отключения всех защитных механизмов (мы же не хотим, чтобы нас отследили с помощью антивора).

Все приложения для отслеживания смартфона под управлением Android можно разделить на три группы: «трэш», «игрушки» и «потянет». Первые отличаются тем, что написаны студентами техникумов за три часа и, по сути, представляют собой самые обычные приложения, умеющие снимать данные с датчика положения и отправлять их непонятно куда. Особая прелесть таких софтин в том, что их очень просто обнаружить и удалить. Фактически достаточно пройтись по списку установленного софта, вбить в поиск непонятные названия, выявить антиворы и удалить их. Именно это и нужно сделать на первом этапе.

Второй тип приложений — это уже что-то претендующее на серьезный инструмент, но на деле им не являющееся. Обычно такой софт умеет не только отсылать координаты на удаленный сервер, но и прятать себя, а также защищаться от удаления. Вторая функция обычно реализуется с помощью создания приложения в виде сервиса без графического интерфейса. В этом случае его иконка не будет видна в списке приложений, но само приложение, конечно же, будет висеть в фоне, что легко определить с помощью любого менеджера процессов.

Защита от удаления в подобном «софте» обычно реализована через прописывание себя в администраторы устройства, поэтому второе действие, которое нужно сделать, — это пойти в «Настройки -> Безопасность -> Администраторы устройства» и просто снять галочки со всех перечисленных там приложений. Система должна запросить пин-код или пароль, но если на экране блокировки его уже нет, то доступ будет открыт сразу. Смешно, но гугловский антивор, фактически встроенный в ОС, отключается точно таким же образом.

Наконец, третий тип приложений, — это антиворы, программированием которых занимались люди. Основное отличие подобных приложений в том, что кроме маскировки они также умеют прописывать себя в раздел /system (если есть root), из-за чего удалить их стандартными средствами становится невозможно. Беда только в том, что в списке процессов они по-прежнему будут видны, а чтобы их отключить, достаточно перейти в «Настройки -> Приложения -> Все», затем ткнуть по нужному приложению и нажать кнопку «Отключить».

Вот и вся защита. В этом списке также должны быть и нормальные приложения, реализованные в виде модуля ядра или хотя бы нативного Linux-приложения, которое ни один стандартный менеджер процессов не покажет, но я почему-то таких еще не видел. С другой стороны, команды ps и lsmod все равно бы их выдали (если это только не правильный бэкдор), так что уровень скрытности повысился бы не сильно.

Следующий шаг — снятие дампа внутренней памяти. Мы не можем быть уверены, что в телефоне не осталось никаких закладок, особенно если это фирменная прошивка от HTC и Samsung, поэтому перед включением сети лучше сохранить все его данные на нашем жестком диске. Иначе они могут быть удалены в результате удаленного дампа.

Для этого в обязательном порядке нужны права root (если, конечно, телефон еще не рутован). Как их получить, тема отдельной статьи, тем более что для каждого смартфона свои инструкции. Проще всего найти их на тематическом форуме и выполнить, подключив смартфон к компу по USB. В некоторых случаях рутинг потребует перезагрузки, поэтому лучше сразу убедиться, не зашифрованы ли данные смартфона (Настройки -> Безопасность -> Шифрование), иначе после ребута мы потеряем к ним доступ.

Когда root будет получен, просто копируем файлы на жесткий диск с помощью ADB. Нас интересуют только разделы /data и /sdcard , поэтому делаем так (инструкции для Linux):

Все файлы будут получены в текущий каталог. При этом следует учесть, что если в смартфоне нет слота для SD-карты, то содержимое виртуальной карты памяти будет находиться в разделе /data и вторая команда просто не понадобится.

Что дальше делать с этими файлами, покажет только фантазия. В первую очередь следует обратить внимание на содержимое /data/data , там хранятся все приватные настройки всех установленных приложений (в том числе системных). Форматы хранения этих данных могут быть совершенно различны, но общей практикой считается хранение в традиционных для Android базах данных SQLite3. Обычно они располагаются по примерно таким путям:

Найти их все можно с помощью команды find в Linux, запущенной в первоначальном каталоге:

В них могут содержаться не только личные данные, но и пароли (встроенный браузер хранит их именно так, причем в открытом виде). Достаточно лишь скачать любой графический менеджер баз данных SQLite3 и вбить в его поле поиска строку password.

Теперь мы наконец можем отключить режим полета, чтобы смартфон смог связаться с сервисами гугла и другими сайтами. SIM-карты в нем уже не должно быть, а определение местоположения (в том числе по IP) можно отключить в «Настройки -> Местоположение». После этого отследить нас уже не получится.

Что делать дальше? Пройтись по переписке в Gmail, отыскать пароли. Особо щепетильные люди даже создают специальную папочку для писем с паролями и конфиденциальной информацией. Также можно попробовать запросить смену пароля на сервисах с подтверждением с помощью email, но в случае Google, Facebook, PayPal и другими нормальными сервисами это сработает только при наличии номера телефона, для чего придется вернуть SIM-карту на место.

В общем и целом здесь все стандартно. У нас есть email, возможно, номер телефона, но нет паролей от сервисов. Всего этого должно быть достаточно для угона многих аккаунтов, но нужно это или нет — вопрос более серьезный. Тот же аккаунт PayPal или WebMoney восстановить чрезвычайно трудно даже самому владельцу, и полученной информации здесь явно будет недостаточно. Смысл угонять аккаунты от «Одноклассников» и других подобных сайтов очень сомнительный.

Еще один совет

Очистить раздел /system от возможных закладок можно, просто переустановив прошивку. Причем использовать лучше неофициальную и прошивать через стандартную консоль восстановления. В этом случае антивор не сможет сделать бэкап самого себя с помощью функций кастомной консоли.

Я ни в коем случае не призываю поступать так, как описано в этой статье. Приведенная в ней информация, наоборот, предназначена для людей, которые хотят защитить свои данные. И вот здесь они могут сделать для себя несколько очевидных выводов.

Решил сегодня написать еще одну статью с том как бороться с вирусом-вымогателем, (баннером-вымогателем). Они же вирусы MBRlock и Winlock. Я уже писал о них не раз, и не знаю стоит ли снова повторять что это такое. Но если вы ищите информацию о том, как разблокировать компьютер после того как баннер-вымогатель его заблокировал, то думаю что вы уже знаете как он выглядит и как может вам навредить. Даже не то чтобы навредить, просто испортить настроение и заставить поволноваться.

Допустим вирус Winlock на нашем компьютере выглядит вот так:

Или вот так ( MBRlock ):

В любом случае, вирус покажет вам номер телефона, или номер кошелька, на который нужно перевести деньги. Давайте для примера возьмем второй баннер-вымогатель. Видите, я выделил номер на который нужно перевести деньги.

Это интересно: Не могу войти в одноклассники. Ошибка 404 Not found. Не получается восстановить доступ через номер.Ни в коем случае не переводите деньги на эти номера, это не спасет вас!

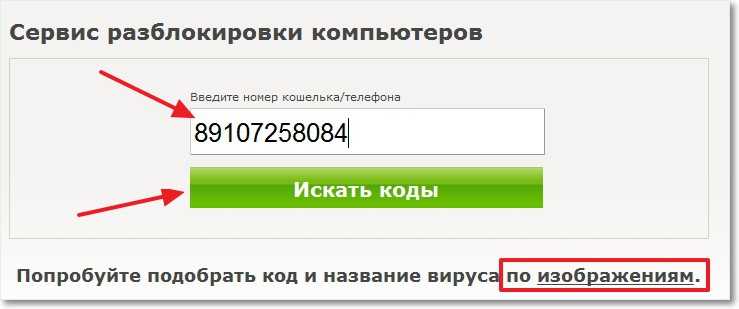

Удаляем вирус-вымогатель используя сервис от Dr.Web

Для того, что бы попробовать удалить Winlock нам нужно только этот номер, на который вирус просит перевести деньги.

К тому же нам еще понадобится компьютер подключенный к интернету (идем к соседу), можно и со смартфона. Если у вас нет второго компьютера, нет хороших соседей и смартфона, то можно загрузится с загрузочного диска от Dr.Web, в нем есть браузер и таким образом зайти в интернет.

Короче вариантов много, идем дальше.

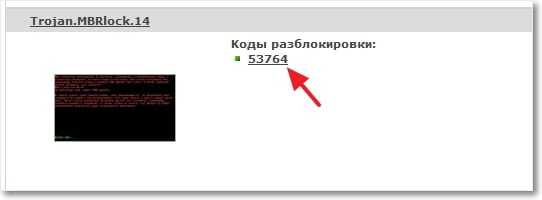

Система выдаст нам список результатов (хорошо если что-то найдется, ведь результатов может и не быть). Смотрим результаты, ищем свой вирус, смотрим код разблокировки вируса и обязательно смотрим примечание если оно сеть.

Берем этот код разблокировки и прописываем в специальное окно в вирусе который заблокировал Windows. Так же если есть примечание, то делаем то что в нем написано.

После этих действий, вирус должен исчезнуть. После включения компьютера просканируйте его антивирусом. И обязательно новым антивирусом с новыми антивирусными базами, а не теми, которые в последний раз обновлялись пару лет назад.

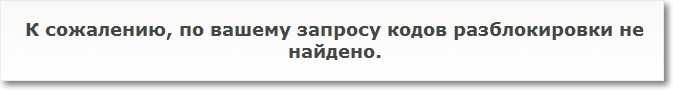

Код разблокировки вируса не найден. Что делать?

Мы должны понимать, что Dr.Web не может иметь в своей базе абсолютно все номера таких вирусов. Вирусы эти появляются очень активно, (хотя в последний несколько лет их активность немного снизилась) поэтому вы можете получить и вот такой результат поиска:

Это интересно: Что делать после установки Windows 7? Настройка, установка драйверов и дополнительных программ.

Не стоит расстраиваться, есть еще много способов победить вирус-вымогатель. Можно воспользоваться загрузочным диском от Dr.Web (ссылку на статью я давал выше).

Читайте также: