Как получить доступ к компьютеру через телефон thermex

Обновлено: 04.07.2024

У меня, как и многих читателей Overclockers.ru, в связи с деятельностью большая часть дня проходит за компьютером. Неудобное кресло, сидячий образ жизни, постоянный дискомфорт - думаю, что многим читателям с достаточно бюджетными рабочими местами это близко. А сейчас, когда на дворе середина лета, хочется держаться от компьютера подальше, чтобы лишний раз не испытывать на себе жар от системного блока. Но сейчас компьютеры настолько плотно вошли в нашу жизнь, что большинство из нас так или иначе привязаны к ПК: работа, развлечения, общение - все в персональном компьютере. Скажу честно - в моем доме компьютер является центром всего - это и музыкальный аппарат, и кинотеатр, и "печатная машинка", и хранилище информации, и рендер-машина, и средство связи с внешним миром, и игровая станция - всего не перечислить.

реклама

И вот незадача: как сохранить связь с ПК, занимаясь в течение дня своими делами? Для себя по данному вопросу я нашел эффективное решение достаточно давно - удаленный рабочий стол прямо с телефона. Это настоящий "персональный компьютер в кармане", тот самый "пульт управления", который, я уверен, многие из вас искали, раз зашли на данную статью.

Удаленный рабочий стол прямо в телефоне - это настоящий "Must-have" для лентяя. Представьте: вы лежите на диване, смотрите кино с подключенного к системному блоку телевизора, время позднее, чувствуете, что засыпаете, но вставать так лень - достали телефон, удаленно закрыли фильм и выключили компьютер - спите спокойно.

Или другая, более специфичная ситуация: вы майнер, помимо добычи криптовалюты вынуждены ходить на работу в офис или на завод. Вы буквально привязаны к своей ферме, потому что какая-либо ошибка, временно пропало соединение - часики тикают, ферма простаивает - несете убытки. И тут опять же вам поможет удаленный рабочий стол - заходим в компьютер прямо из своего смартфона, перезапускаем майнер и продолжаем получать доход. Красота ведь?

реклама

var firedYa28 = false; window.addEventListener('load', () => < if(navigator.userAgent.indexOf("Chrome-Lighthouse") < window.yaContextCb.push(()=>< Ya.Context.AdvManager.render(< renderTo: 'yandex_rtb_R-A-630193-28', blockId: 'R-A-630193-28' >) >) >, 3000); > > >);А самое главное, такие ситуации, их тысячи - а иметь "пульт" для компьютера было бы полезно и майнеру, и энтузиасту, и геймеру, и даже домохозяйке! Хотите сделать это просто, бесплатно и, самое главное, быстро? Тогда прошу ознакомиться с предоставленным материалом.

Выбор программы для создания удаленного рабочего стола

Итак, всего существуют несколько программ, позволяющих создать "компьютерный пульт". Зайдя в Pay маркет, можно увидеть целый список разнообразных приложений для создания удаленного рабочего стола:

Есть как достаточно известные приложения, такие как: TeamViewer, Remote Desktop от Microsoft и Удаленный рабочий стол Chrome от Google; но существуют и малоизвестные "пульты", скачивать и взаимодействовать с которыми я бы не решился. Мой выбор, собственно, пал на Удаленный рабочий стол Chrome от Google, потому что это наиболее простой в освоении, установке и использовании "пульт". На самом деле, пользуюсь я им уже около двух лет и проблем не наблюдалось как на iPhone под операционной системой IOS, так и на Android-смартфоне. Ну и если это продукт Google, то я не беспокоюсь за сохранность своих данных, ведь корпорация большая, а выпускать некачественный продукт для них просто непозволительно.

реклама

Но вы, собственно, можете выбрать для себя любой другой удаленный рабочий стол, я думаю, что процесс установки у них идентичен. А я же, собственно, приступаю к установке программы и ее настройке.

Как установить и настроить Удаленный рабочий стол Chrome от Google?

Итак, для начала мы скачиваем приложение из App Store или Play маркета на свой смартфон. Я думаю, что процесс установки приложения на смартфоне описывать нет никакого смысла - все происходит автоматически.

Далее вам потребуется браузер Google Chrome, установленный на вашем ПК. Если же по какой-то причины у вас нет этого браузера, вам не составит труда скачать его бесплатно.

И в браузере Google Chrome, и на вашем смартфоне должна быть одна учетная запись Google. Если таковой по каким-то причинам у вас еще нет, то, как бы странно это не звучало "зарегистрируйтесь в Google".

реклама

Далее в адресной строке Chrome набираем следующее:

Далее вы просто устанавливаете web-приложение себе в браузер Chrome как расширение, а также скачиваете инсталятор chromeremotedesktophost:

Запускаете инсталятор и выполняется простейшая установка.

Следующая задача - предоставить доступ устройства (смартфона) к вашему рабочему столу. Тут все предельно просто: запускаем на компьютере браузер Chrome, в адресной строке вводим ранее известную ссылку, либо же можете нажать на иконку удаленного рабочего стола в Chrome:

Нажимаете на кнопку "Включить", когда вам предложат настроить удаленный доступ.

Далее вам будет предложено создать имя компьютера:

И далее создаем PIN-код длиной не менее 6 цифр:

Жмем на кнопку "Запустить", и ваш рабочий стол готов к эксплуатации.

Но на этом еще не все - переходим к настройке удаленного рабочего стола на смартфоне:

- запускаем ранее скачанное приложение (убедитесь, что в браузере Chrome и в приложении используется одна учетная запись Google);

- ждем, пока прогрузится список "Мои компьютеры";

- кликаем на свой компьютер;

- вводим придуманный ранее PIN-код.

Вас можно поздравить: теперь вы имеете удаленный доступ к своему ПК из любой точки мира при условии, что на обоих устройствах есть подключение к сети Интернет.

Впечатления от использования Удаленного рабочего стола Chrome

В принципе, Удаленный рабочий стол Chrome позволяет вам управлять своим ПК практически также, как бы вы управляли им, была бы у вас сенсорная панель вместо экрана. Сочетания горячих клавиш, конечно, зажать не получится, но требуется ли оно обыкновенному пользователю, которому надо удаленно выключить компьютер, переключить плейлист, включить фильм? В принципе, вам ничего не составит труда теоретически играть таким образом в игры, но данное удовольствие уж точно для искушенных, хотя мне ничего не помешало, например, выключить с телефона компьютерную игру, находясь на улице:

Если вы плохо видите или не можете попасть, то вам не составит труда растянуть нужный участок рабочего стола, выполнив на дисплее смартфона простое растягивающее движение пальцами.

Также вам ничего не мешает включить экранную клавиатуру, нажав на соответствующую кнопку, чтобы напечатать в нужном вам месте текст, как бы вы сделали и в операционной системе при непосредственном контакте с ПК и реальной клавиатурой.

При использовании данного рабочего стола не стоит забывать о задержке. Ваши действия происходят на компьютере с небольшой задержкой, но, к слову, это не является проблемой при использовании, если вы не додумались играть таким образом в компьютерные игры. Теоретически таким образом можно смотреть кинофильмы, которые есть на вашем компьютере, прямо через смартфон, но звуковая дорожка серьезно отстает от видеоряда, который, к тому же, сильно подтормаживает, и картина превращается в слайдшоу.

Возможно ли заниматься оверклокингом при использовании Удаленного рабочего стола Chrome?

Естественно, что способность к разгону придется испытывать непосредственно в операционной системе. И ничего кроме видеокарты силами ПО в Windows серьезно разогнать не получится.

Итак, я запускаю MSI Afterburner, чтобы попробовать подразогнать GTX 1060. Но, к сожалению, возможность ввести точные значения почему-то отсутствует, утилита просто не реагирует на вводимые мной значения при помощи экранной клавиатуры.

Но за то ползунки отлично реагируют на клики, хотя, как бы я не пытался выставить более или менее точное значение, это оказывается сделать чертовски сложно.

Конечно, чисто теоретически таким образом вполне реально разогнать видеокарту, если вам хочется вывести оверклокинг на дистанционный уровень, разгоняя прямо с дивана или из кухни, занимаясь попутно варкой борща. Но я бы таким заниматься не стал и вам, собственно, не советую.

Заключение

По итогу Удаленный рабочий стол Chrome показал себя как прекрасный помощник в работе с ПК. Оперативной памяти такое решение потребляет совсем немного и практически не нагружает процессор.

Если вы ищите способ дистанционного управления компьютером, то, вполне возможно, что Удаленный рабочий стол Chrome - это ваш выбор, лично я рекомендую данное решение как проверенное и надежное.

А пользовались ли вы другими программами для обеспечения удаленного доступа к компьютеру, и какое у вас сложилось мнение о них?

Хей-йо, друзья. Сегодня поговорим о обходе NAT. Представим вы забыли устройство дома, но вам срочно нужно к нему подключиться и выполнить несколько команд.

Доступ к вашему устройству можно получить через интернет, даже если вы находитесь за устройством NAT (например, маршрутизатор Wi-Fi или мобильный интернет). Есть несколько способов добиться этого, но потребуется установка дополнительного программного обеспечения и небольшая настройка. Приступим.

Предварительная настройка

Так как все перечисленные ниже примеры удалённого управления осуществляются по ssh, нам нужно его настроить.

Установите его, выполнив

Затем для базовой безопасности установите пароль пользователя командой passwd . Этот пароль затем будет запрашиваться при удалённом подключению к устройству

Обратите внимание, что пароль при вводе не будет отображаться. Если вам потребуется его сменить, в любой момент вновь воспользуйтесь этой командой, однако не забудьте после этого перезапустить сервис(ы) использующие этот пароль.

Теперь запустите сервис ssh. Запускайте каждый раз, когда вам потребуется воспользоваться методами удалённого подключения, описанные ниже

Доступ к устройству через Tor является наиболее безопасным и эффективным способом - предлагается надёжное сквозное шифрование (при этом службы onion не используют выходную ноду), ваша служба не будет видна в простом интернете.

1. Установка нужных пакетов:

Основной пакет - это tor . Установите его, выполнив эту команду:

Для доступа к сети Tor установите torsocks :

2. Настройка Onion Service

Теперь редактируем конфигурационный файл

Вот пример настройки SSH Onion Service:

Затем вам нужно создать каталог, в котором будет храниться информация о скрытом сервисе:

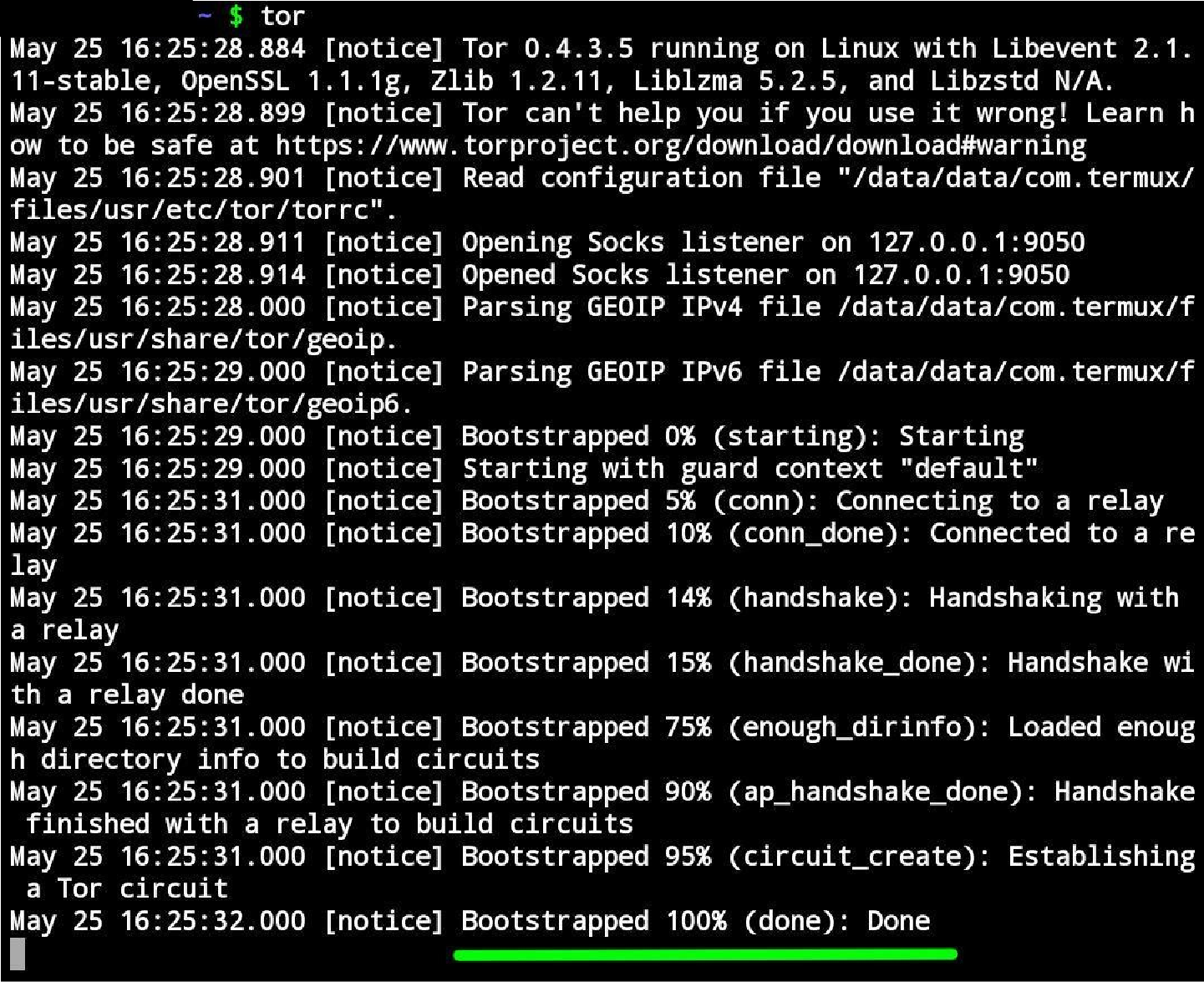

Теперь можно выполнить в консоли tor . Выполнив эту команду, ваше устройство благодаря настройке на предыдущих шагах становится сервером. Если запуск прошел успешно, вывод должен быть таким

Termux one 💖

Так как сервис tor занял текущую сессию терминала, откройте вторую сессию Termux и узнайте имя своего хоста службы onion:

Вывод должен быть примерно таким: g3yv3tvqrbow7koz.onion

3. Доступ к вашему сервису

Прежде всего убедитесь, что на клиенте (вашем другом устройстве с коего вы хотите удалённо подключиться к Termux) tor запущен, и у вас есть всё необходимое программное обеспечение для доступа к сети Tor (в данном случае пакет torsocks ).

Чтобы получить доступ к луковому сервису, созданному на предыдущем шаге, запустите:

Конечно же используя своё имя хоста. Если все в порядке, вывод должен быть примерно таким:

Помните, что tor должен работать на обеих сторонах (клиент/сервер), иначе вы получите ошибку соединения.

Tmate

Tmate - это терминальный мультиплексор с мгновенным обменом терминалами, то есть он позволяет использовать сеанс терминала с несколькими доверенными пользователями. Другими словами вы можете "транслировать" содержимое вашего терминала другим пользователям, а также позволять им пользоваться вашим терминалом.

Утилита может быть установлена с помощью pkg install tmate .

1. Выполните следующую команду в Termux:

Termux one 💖

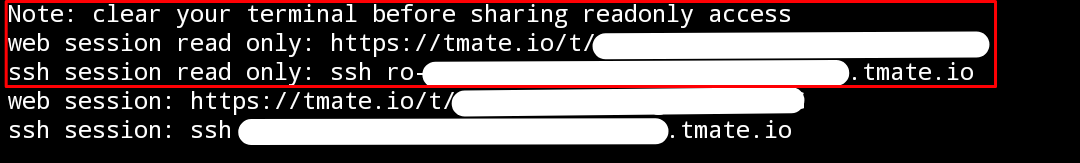

2. Как только вы выполнили предыдущий шаг, вы должны увидеть цветную линию внизу экрана со ссылкой. Сохраните её, это ваш токен подключения. Выглядит он примерно так:

3. На другом устройстве, с которого вы хотите подключиться к Termux, запустите

После подключения, ваш экран будет занят таким же содержимым как на картинке выше. Вдобавок к этому отобразится строка примерно следующего содержания:

Чтобы скрыть меню как на картинке выше, нажмите "Q" или сочетание клавиш "Ctrl + C". А чтобы вернуть его обратно выполните

Обратите внимание на вырезанную часть предыдущего скриншота:

Termux one 💖

Как видим tmate сгенерировал четыре ссылки. Ссылки обведённые красным прямоугольником нужны для режима "только чтение", то есть подключённый по этим ссылкам пользователь может только видеть что делает другой пользователь или пользователи. Как вы уже поняли, ссылки ниже позволяют подключившемуся полноценно пользоваться терминалом. Следует также знать, что есть два типа сессий: первая это web-сессия, вторая - ssh-сессия. То есть пользоваться терминалом можно и через браузер. Однако я бы всегда советовал вам использовать ssh сессию, это гораздо безопаснее, конфидинциальнее и экономнее.

- Перед тем как давать пользователю ссылку на сессию "только чтение" очистите ваш терминал, так как пользователь может увидеть ссылки на сессии для управления терминалом.

- После выхода из сессии (команда exit ) tmate убьёт процесс отвечающий за возможность повторного удалённого подключения. Или используйте опцию -F при запуске tmate.

Возможные ошибки

Первое, о чем следует позаботиться, — это права root. Без них некоторые функции установленных нами утилит могут не поддерживаться или работать некорректно. Поэтому настоятельно рекомендую их заполучить. Особенно это касается пользователей с Android 10 и более поздних версий.

Получение root в каждом случае уникально, ведь оно напрямую зависит от конкретной модели устройства и версии Android. Я в этой статье буду использовать свой старенький Samsung Galaxy S6 (SM-G920F) на Android 7.0 Nougat, для рута в котором уже есть специальный инструмент. В остальных случаях придется погуглить и узнать, как получить рут конкретно на твоем устройстве. На форуме 4PDA почти всегда есть нужная инструкция.

Также нам понадобится Termux — простой и удобный терминал, дающий многие возможности среды Linux, который и позволит исполнять наши команды в подходящей среде и не возиться с предварительной настройкой окружения.

Рекомендую также установить утилиту tsu, которая предоставит тебе возможность выполнять команды от рута. Если она не работает должным образом, загляни в GitHub-репозиторий, который настраивает работу рута в Termux. Это нужно, чтобы Termux сразу имел рут-доступ, который может понадобиться для дальнейших операций.

Важный момент: при использовании в качестве рута Magisk (а на большинстве современных устройств альтернатив нет и не предвидится) не забудь в его настройках разрешить Termux рут-доступ, а также добавить в исключения для Magisk Hide, иначе все наши действия будут бесполезны.

Также рекомендую обновить список пакетов, как мы обычно делаем это в десктопе Kali:

Пара слов о Kali NetHunter

Если ты один из тех счастливчиков, чье устройство оказалось в списке поддерживаемых, рекомендую попробовать Kali NetHunter. Это платформа, созданная разработчиками Kali Linux специально для телефонов на Android. В NetHunter сразу доступно много рабочего софта из десктопной версии Kali. Образы можно найти на официальном сайте. Это более мощный набор, чем тот, что ты можешь получить с помощью Termux.

Устанавливаем Metasploit

Полное описание Metasploit — тема для отдельной статьи, поэтому пройдемся по нему вкратце. Metasploit Framework — фреймворк, предназначенный для создания, отладки и, конечно, применения эксплоитов.

Установить Metasploit Framework (MSF) на Android 7 или выше можно в две команды:

На Android 5.x.x–6.x.x MSF устанавливают несколько другим методом:

WARNING

Все эти команды следует выполнять с правами обычного пользователя, если не оговорено иное: при выполнении от рута могут возникать трудноисправимые проблемы.

В частности, при запуске apt от рута мы получим сбитые контексты SELinux, что потом помешает нам устанавливать пакеты.

Установка может затянуться. Не закрывай сессию Termux до конца установки MSF!

WARNING

Не стоит обновлять MSF вручную редактированием $PREFIX/opt/metasploit , так как это может привести к проблемам с зависимостями.

Теперь, чтобы убедиться, что у нас все работает, запустим Metasploit:

Metasploit Framework

Как видишь, все отлично и в твоем распоряжении 2014 эксплоитов. 🙂

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Первое, о чем следует позаботиться, — это права root. Без них некоторые функции установленных нами утилит могут не поддерживаться или работать некорректно. Поэтому настоятельно рекомендую их заполучить. Особенно это касается пользователей с Android 10 и более поздних версий.

Получение root в каждом случае уникально, ведь оно напрямую зависит от конкретной модели устройства и версии Android. Я в этой статье буду использовать свой старенький Samsung Galaxy S6 (SM-G920F) на Android 7.0 Nougat, для рута в котором уже есть специальный инструмент . В остальных случаях придется погуглить и узнать, как получить рут конкретно на твоем устройстве. На форуме 4PDA почти всегда есть нужная инструкция.

Также нам понадобится Termux — простой и удобный терминал, дающий многие возможности среды Linux, который и позволит исполнять наши команды в подходящей среде и не возиться с предварительной настройкой окружения.

Рекомендую также установить утилиту tsu, которая предоставит тебе возможность выполнять команды от рута. Если она не работает должным образом, загляни в GitHub-репозиторий , который настраивает работу рута в Termux. Это нужно, чтобы Termux сразу имел рут-доступ, который может понадобиться для дальнейших операций.

Также рекомендую обновить список пакетов, как мы обычно делаем это в десктопе Kali:

Если ты один из тех счастливчиков, чье устройство оказалось в списке поддерживаемых , рекомендую попробовать Kali NetHunter. Это платформа, созданная разработчиками Kali Linux специально для телефонов на Android. В NetHunter сразу доступно много рабочего софта из десктопной версии Kali. Образы можно найти на официальном сайте . Это более мощный набор, чем тот, что ты можешь получить с помощью Termux.

Устанавливаем Metasploit

Полное описание Metasploit — тема для отдельной статьи, поэтому пройдемся по нему вкратце. Metasploit Framework — фреймворк, предназначенный для создания, отладки и, конечно, применения эксплоитов.

Установить Metasploit Framework (MSF) на Android 7 или выше можно в две команды:

На Android 5.x.x–6.x.x MSF устанавливают несколько другим методом:

WARNING

Все эти команды следует выполнять с правами обычного пользователя, если не оговорено иное: при выполнении от рута могут возникать трудноисправимые проблемы.

В частности, при запуске apt от рута мы получим сбитые контексты SELinux, что потом помешает нам устанавливать пакеты.

Установка может затянуться. Не закрывай сессию Termux до конца установки MSF!

WARNING

Не стоит обновлять MSF вручную редактированием $PREFIX/opt/metasploit , так как это может привести к проблемам с зависимостями.

Теперь, чтобы убедиться, что у нас все работает, запустим Metasploit:

Как видишь, все отлично и в твоем распоряжении 2014 эксплоитов.

Устанавливаем ngrok

Ngrok — это кросс-платформенный софт для создания защищенных сетевых туннелей от общедоступной конечной точки до локально работающей сетевой службы. Также утилита собирает весь трафик и логирует его для анализа.

Перед дальнейшими действиями убедись, что интернет подключен (через «мобильные данные») и активирована точка доступа, так как это необходимо для корректной работы ngrok.

Для начала обновляемся и ставим Python 2:

Теперь нам нужно зарегистрировать свой аккаунт ngrok.

Как только зарегистрируешься, тебя перебросит на страницу личного кабинета, где нужно будет найти и скопировать свой токен аутентификации, как показано на скриншоте.

Далее надо скачать архив с ngrok для Linux-based-систем с архитектурой ARM.

Дальше заходи в Termux и иди в ту директорию, куда скачал архив с ngrok. К примеру:

Введи команду ls |grep ngrok и проверь, что архив здесь. Теперь нам нужно разархивировать его:

После этого еще раз введи ls |grep ngrok и проверь, появился ли у тебя исполняемый файл ngrok. Если его нет, то перед следующим шагом зайди в директорию с ним:

И перемести исполняемый файл в домашний каталог Termux:

Посмотри, куда был перемещен файл, и отправляйся туда с помощью команд cd и ls .

Теперь тебе нужно установить флаг исполнимости файла:

И сделать первый запуск:

Помнишь, ты копировал свой токен для аутентификации? Впиши эту команду, чтобы ngrok знал, кто его использует:

И запускай сервер:

Ты увидишь экран как на скриншоте.

Отлично, теперь ты готов атаковать любые цели!

Устанавливаем sqlmap

Цитата с официального сайта : «Sqlmap — это инструмент для тестирования на проникновение с открытым исходным кодом, который автоматизирует обнаружение и использование недостатков SQL-инъекций и захват серверов баз данных».

С установкой все элементарно. Перед тобой есть выбор: поставить стабильную версию 1.4.3 или самую новую 1.4.5.34. Первая ставится проще некуда:

И все. Чтобы запустить утилиту, пропиши команду

Или же ты можешь поставить себе более новую версию, которая еще находится в разработке. Для этого нужно клонировать официальный проект sqlmap с GitHub :

Далее переходи в папку с sqlmap:

И, используя python2 , запускай sqlmap с таким же обязательным параметром:

Теперь больше половины баз данных интернета могут оказаться в твоем смартфоне! Но не забывай, что, применяя этот мощный инструмент, ты рискуешь нажить проблемы с законом.

Устанавливаем aircrack-ng

Aircrack-ng — набор утилит, предназначенных для обнаружения беспроводных сетей, перехвата их трафика и аудита ключей шифрования WEP и WPA/WPA2-PSK.

Здесь уже все далеко не так просто. Думаю, ты слышал, насколько трудно перевести Wi-Fi-адаптер смартфона в режим мониторинга. В официальных репозиториях Termux на этот случай есть пакет утилиты iwconfig, которая управляет беспроводными сетями. Нам надо ее установить.

Для начала нужны вспомогательные утилиты:

Теперь можно ставить iwconfig с остальными тулзами для работы с беспроводными сетями:

И еще поставить отдельно iw:

Теперь тебе надо будет зайти как рут и создать экземпляр монитора. Для этого мы сделаем так:

Проверим наши адаптеры и их статусы:

Если что-то отображается не так, проверь, работает ли Wi-Fi, и убедись, что он не подключен к каким-либо сетям.

Далее нам нужно поднять наш монитор:

Конечно, не все устройства с Android поддерживают режим мониторинга. Проверить это можно приложением bcmon, которое среди прочего умеет включать режим мониторинга на совместимых чипах Broadcom (это устройства Nexus и некоторые другие). Для всех остальных придется купить переходник USB — OTG, в который воткнуть один из поддерживаемых десктопной Kali адаптеров. Для этого понадобится пересобрать ядро с нужными драйверами. Если у тебя нет опыта пересборки ядра, рекомендую обратиться в тему своего устройства на 4PDA или XDA-developers . Часто там есть сборки Kali с уже готовым ядром.

Теперь можем ставить aircrack-ng:

Смотрим короткий man:

И можем запустить airodump-ng:

Теперь можно перехватывать трафик открытых точек, спамить deauth-фреймами, отключая неугодных соседей посторонние устройства от интернета, ловить хендшейки для взлома паролей. Не мне тебя учить.

Устанавливаем Nmap

Nmap — утилита, предназначенная для сканирования сетей. Может находить открытые порты, делать трассировку, проверять на уязвимости с помощью NSE-скриптинга. Чтобы лучше ознакомиться с этим приложением, стоит прочитать две статьи из нашего журнала о NSE-скриптинге и его использовании для обхода файрволов, DoS-атак и многого другого .

В нашем случае возможности Nmap могут быть немного урезаны, ведь используем портированную на Android версию. Однако она есть в официальных репозиториях Termux, что упрощает нам жизнь:

Посмотрим короткий man:

Для интенсивного сканирования я использую такие параметры:

Ставим на телефон полноценный Kali Linux

На некоторые телефоны можно установить Kali NetHunter, но речь сейчас пойдет не о нем. Мы будем ставить образ полноценной Kali на наш телефон и подключаться к его десктопу через VNC. У тебя будет образ именно Kali Linux, что позволит пользоваться теми прогами, которые не удается завести на Termux (к примеру, BeEF-XSS).

Сначала нам понадобится скачать из Google Play установщик урезанных дистрибутивов — Linux Deploy, набор необходимых пакетов для корректной работы (BusyBox) и, конечно, VNC Viewer — клиент VNC. Не важно, что в реальности эта машина будет находиться на 127.0.0.1.

Также из интернета нужно скачать образ Kali для Android . Лично я скачивал полную версию с файловой системой ext4, которая подходит для архитектуры ARM (пятый файл сверху). Когда архив докачается, твоя задача — извлечь оттуда образ объемом 5,5 Гбайт и поместить его в директорию /storage/emulated/0 мобильного устройства. После этого переименуем файл в linux.img .

Теперь нужно уделить внимание BusyBox. Сейчас в Google Play очень много вариантов разных производителей. Дело в том, что некоторым устройствам приходится подыскивать нужный BusyBox, чтобы все утилиты поставились корректно. В моем случае подошел самый популярный пакет BusyBox Free , файлы которого я установил в /su/xbin . Запомни эту директорию, она важна при обновлении среды установщика.

Теперь заходим в Linux Deploy и справа внизу нажимаем на иконку настроек дистрибутива. Выбираем дистрибутив Kali Linux. Нужная архитектура выставится автоматически, но, если не получится, попробуй armhf .

Далее измени пароль пользователя, он находится ниже.

И в самом конце ты найдешь пункты, отвечающие за включение серверов SSH и VNC. Поставь галочки напротив них. Если не нужна графическая среда, то будет достаточно SSH. Потом можно будет скачать любой клиент SSH и подключаться к нашей машине с Kali по 127.0.0.1 . Чтобы не качать лишние приложения, можешь воспользоваться обычным openssh-client прямо в Termux, для чего просто открой еще одну вкладку.

Если же тебе все же нужна графическая среда, то включи соответствующий пункт, и дальше я покажу, как подключиться к десктопу Kali по VNC.

Теперь нужно настроить рабочее окружение. В настройках переменной PATH укажи тот путь, куда BusyBox устанавливал пакеты.

И обнови рабочее окружение (кнопка ниже).

Далее нужно настроить наш контейнер. Выйди на главную страницу, в правом верхнем углу нажми на иконку меню и выбери пункт «Сконфигурировать».

Осталось только запустить наш контейнер. Жми кнопку Start внизу. Проверь, нет ли при запуске контейнера строчек с пометкой fail. Если есть, убедись, что ты правильно указал PATH рабочего окружения и сконфигурировал контейнер. Если все так, то попробуй сменить архитектуру на armhf и сделать все заново.

Теперь заходи в VNC Viewer или другой клиент VNC, добавляй соединение по локалхосту (127.0.0.1) и называй его. Далее подключайся, подтверждай, что хочешь продолжить пользоваться незашифрованным соединением, и вводи пароль пользователя, который ты указывал в Linux Deploy.

Конечно, дистрибутив старый, но весь софт рабочий, и, как видишь, тот же Nmap функционирует без ошибок.

Для теста я использую команду

Параметр -A отвечает за включение сканирования ОС, ее версии, сканирования скриптами, а также трассировку маршрута (traceroute). Параметр -v выводит более подробную информацию.

Вывод результатов сканирования ты можешь видеть на скриншоте ниже.

Заключение

Теперь твое портативное устройство способно вскрывать базы данных, сканировать сети, перехватывать трафик и устраивать еще множество разных интересных атак. Используй эти возможности с умом!

Читайте также: