Какие вы знаете методы криптографической защиты файлов

Обновлено: 04.07.2024

Задачи , решаемые криптографией , крутятся вокруг защиты данных пользователей и нацелены на повышение информационной безопасности в сети. Решение таких задач тесно связан о с криптографическими методами защиты информации и с криптографие й к ак наукой. Невозможно в двух словах все это описать, поэтому будем разбираться по порядку.

Что такое криптография

вопрос конфиденциальности информации;

вопрос целостности информации.

Методы криптографической защиты информации

шифрование;

стенография;

кодирование;

сжатие.

Шифрование

алгоритм шифрования;

ключ шифрования.

обладает стойкостью к криптоанализу и подбору ключей;

обеспечивает высокий уровень конфиденциальности ключа, без которого невозможно расшифровать информацию;

зашифрованная информация не сильно увеличивается в размерах;

исключено искажение информации при ее расшифровк е ;

алгоритмы шифрования и расшифровки не требуют много времени на сам процесс.

Стенография

текстовые файлы;

изображения;

аудио;

цифровую подпись;

и др.

Кодирование

Этот криптографический метод защиты информации известен очень давно. Суть его сводится к тому, что исходные сведения «подменяют» специальным и кодами. В качестве таких кодов используют сочетание букв, символов или цифр. Для удобства кодирования и раскодирования применяют специальные таблицы, где записаны правила кодирования, то есть какой символ на что заменяется.

Неопытные пользователи часто путают кодирование и шифрование. Это неправильно, потому что это два разных подхода к защите информации. Чтобы раскодировать информацию, необходимо знать или выяснить инструкции , по которым происходит подмена символов. А чтобы расшифровать информацию , необходимо знать инструкции подмен ы ( алгоритм шифрования) и ключ к расшифровке, что усложняет процесс расшифровки и улучшает безопасность информации.

Сжатие

Сжатие относят к криптографическим методам защиты информации, хотя оно используется всего лишь для уменьшения объема самой информации. Сжатая информация не может быть прочитана или применяться, пока не будет осуществлен обратный процесс. Но «обратный процесс» является распространенным и доступным способом обработки сжатой информации. Поэтому сжатие — это больше о сокращении объема сведений, чем о их защите.

Если представить, что вы разработали собственный алгоритм сжатия, спустя время данный алгоритм станет доступным общественности и ваши сжатые «конфиденциальные» файлы станут неконфиденциальными. Сегодня существуют различные методы обработки сжатой информации, которым подвластны даже «уникальные» алгоритмы сжатия.

Поэтом у е сли говорить о безопасности информации, то сжатие часто применяют в паре с шифрованием.

С основными методами шифрования мы познакомились , но где они применяются в повседневной жизни? Или какие задачи, решаемые криптографией, человек применя е т в своей жизнедеятельности?

Задачи, решаемые криптографией

Достижение высокой конфиденциальности сведений. Это направление предотвращает несанкционированный доступ к информации, применяя передовые методы шифрования, которые невозможно «взломать».

Достижение надежной целостности сведений. Решение этой задачи гарантирует, что в процессе передачи информации между пользователями или устройствам и и нформация не видоизменялась. То ест ь н икто не мог модифицировать передаваемую информацию в момент ее передачи: что-то удалить, подменить, вставит ь и др.

Аутентификация пользователей. Решение этой задачи гарантирует качественную проверку подлинности пользователей, желающих воспользоваться каким-то веб-ресурсом или какой-то программой от своего лица.

Электронная подпись и электронные договор ы . Эта задач а решает проблему отказа пользовател ей от совершенных ими действий в сети. Если пользователем в сети был подписан электронный договор при помощи цифровой подписи, тогда это действие приравнивается к подписанию обычного договора обычной подписью. Отказаться от цифровой подписи невозможно.

аутентификация в соцсетях и прочих веб-ресурсах;

общение в мессенджерах, применяющих сквозное шифрование;

оплата в интернет - магазинах при помощи банковских карт;

безопасная передача данных между веб-ресурсами или между «клиентом» и сервером;

хранение информации в собственном компьютере или в облачных хранилищах;

покупка/продажа криптовалюты;

собственная цифровая подпись;

и другое.

Заключение

Задачи, решаемые криптографией, используются везде, где есть интернет, информация и необходимость передать эту информацию. Криптография — это древняя наука, однако максимальную популярность она стала набирать в наше время. Проблемы с безопасностью в сети есть , и они обширны, поэтому криптографи и к ак науке есть куда развиваться. Например, ежегодно от рук хакеров страдают тысячи веб-ресурсов и компаний, которые теряют сотни миллионов долларов из-за брешей в безопасности. Криптография развивается, но вместе с ней развиваются и алгоритмы обхода методов ее защиты. Эта «борьба» будет продолжаться постоянно.

Мы будем очень благодарны

если под понравившемся материалом Вы нажмёте одну из кнопок социальных сетей и поделитесь с друзьями.

Криптографическая защита информации предполагает такое преобразование информации, после которого она становится недоступной для обычного просмотра и использования лицами, не имеющими на это прав.

Существует несколько видов классификации методов криптографического преобразования информации. Рассмотрим классификацию методов по виду воздействия на исходную информацию, которая содержит 4 вида методов:

- Шифрование

- Стеганография

- Кодирование

- Сжатие

Шифрование

Шифрование основывается на преобразовании исходной информации с помощью проведения обратимых математических, логических, комбинаторных и других действий, после которого зашифрованная информация выглядит как хаотический набор символов, букв, цифр и двоичных кодов.

Шифрование информации происходит с использованием алгоритма преобразования и ключа.

Обычно, для определенного метода шифрования алгоритм не изменяется.

Исходные данные для алгоритма шифрования – это информация, которая подлежит шифрованию, и ключ шифрования. В ключе содержится управляющая информация, определяющая выбор преобразования на определенных шагах алгоритма и величины операндов, которые используются при реализации алгоритма шифрования.

Метод стеганографии

Методы стеганографии отличаются от других методов криптографии тем, что помимо сокрытия смысла зашифрованной информации позволяют скрывать сам факт хранения или передачи такой информации.

Методы стеганографии основываются на маскировании закрытой информации среди открытых файлов.

Один из вариантов метода скрытой передачи информации – метод скрытия файлов при работе в операционной системе MS-DOS. За текстовым открытым файлом, в конце которого помещается метка ЕОF (сочетание клавиш Ctrl+Z), записывается скрытый двоичный файл гораздо меньшего объема, чем текстовый файл. При считывании этого текстового файла стандартными средствами операционной системы, оно прекращается при достижении метки ЕОF, в результате чего скрытый файл остается недоступным. Метки в конце файла для двоичных файлов не предусмотрены. Конец двоичного файла определен атрибутами, которые хранят длину файла в байтах. Доступ к скрытому файлу можно получить при открытии файла как двоичного. В случае шифрования скрытого файла и обнаружении его, зашифрованная информация воспримется как сбой в работе системы.

Готовые работы на аналогичную тему

Получить выполненную работу или консультацию специалиста по вашему учебному проекту Узнать стоимостьПри комплексном использовании методов шифрования и стеганографии сложность обнаружения и раскрытия конфиденциальной информации многократно усложняется.

Кодирование информации

При кодировании информации происходит замена кодами смысловых конструкций исходной информации (слов, предложений).

Кодами могут быть буквы, цифры и их сочетания. В процессе кодирования и раскодировании используются специальные таблицы или словари. Кодирование информации наиболее приемлемо применять в системах с ограниченным набором смысловых конструкций, например, в командных линиях автоматизированных систем управления.

Сжатие информации

Самым ненадежным криптографическим методом является сжатие информации, целью которого является уменьшение объема информации.

Сжатую информацию невозможно прочесть или использовать без применения алгоритмов обратного преобразования. Т.к. средства сжатия и обратного преобразования являются доступными, они не могут рассматриваться как надежные средства криптографии. Для надежности после сжатия файлы подвергают дальнейшему шифрованию. Процесс сжатия и шифрования может быть совмещен, что заметно сократит время.

Что такое криптографические методы защиты информации

Криптография — это наука о способах конфиденциальности и подлинности информации.

Криптографические методы преобразования данных являются самыми надежными в сфере информационной безопасности.

Криптография составляет целую систему методов, которые направлены на видоизменение персональных данных, чтобы сделать их бесполезными для злоумышленников.

Осторожно! Если преподаватель обнаружит плагиат в работе, не избежать крупных проблем (вплоть до отчисления). Если нет возможности написать самому, закажите тут.

Способы криптографического шифрования позволяют решить две ключевые задачи:

- обеспечение секретности;

- защита целостности информации.

Виды криптографической защиты информации

Классификация криптографических методов преобразования информации по типу воздействия на исходные данные включает следующие виды:

- шифрование;

- стенография;

- кодирование;

- сжатие.

Шифрование

Шифрование предполагает видоизменение исходника посредством логических, математических, комбинаторных и других операций. В итоге таких преобразований первоначальные данные приобретают вид хаотически расположенных символов (цифр, букв и т.д.) и кодов двоичной системы.

Инструментами создания шифра служат алгоритм преобразования и ключ.

В определенных методах шифрования применяется постоянная преобразовательная последовательность. Ключ включает управляющие данные, определяющие выбор видоизменения на конкретных пунктах алгоритма и размер используемых в ходе шифрования операндов.

Шифрование является основным криптографическим способом видоизменения данных в компьютерах. Чтобы обеспечить эффективную борьбу против криптоатак (атак на шифр, криптоанализа), методы шифрования должны отвечать ряду требований:

- Криптостойкость (стойкость перед криптоанализом), позволяющая вскрыть шифр лишь через полный перебор ключей.

- Стойкость шифра благодаря конфиденциальности ключа, а не алгоритма преобразования.

- Соразмерность объемов исходного текста и шифротекста.

- Исключение искажений и потерь данных, последовавших за ошибками в ходе шифрования.

- Небольшое время шифрования.

- Согласованность стоимости шифрования и стоимости исходной информации.

Эффективность шифрования определяется криптостойкостью шифра. Единицей измерения этого показателя могут быть: время; стоимость инструментов, необходимых криптоаналитику на расшифровку без знания ключа.

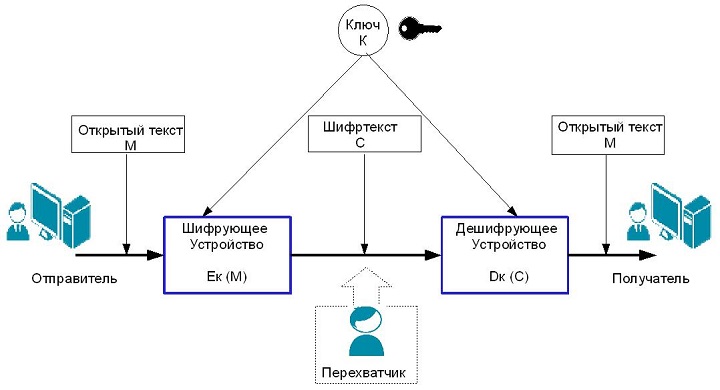

На схеме изображен механизм работы простейшей криптосистемы:

Ек — один из алгоритмов преобразования, К — это критпографический ключ, который определяет выбор алгоритма, подходящего для конкретного шифрования.

Выделяют два вида шифрования:

- Симметричное: с использованием одного криптографического ключа.

- Асимметричное: с открытым ключом.

Стенография

Этот метод, единственный среди криптографических способов, позволяет скрыть не только информацию, но и сам факт ее хранения и передачи. В основе стенографии лежит маскирование секретных данных среди общедоступных файлов. Иными словами, закрытая информация скрывается, а вместо нее создаются дубликаты.

Кодирование

Преобразование данных по этой методике происходит по принципу замещения слов и предложений исходника кодами. Закодированные данные могут выглядеть как буквенные, цифровые или буквенно-цифровые комбинации. Для кодирования и раскодирования применяют специальные словари или таблицы.

Рассматриваемый метод удобно использовать в системах с небольшим набором смысловых конструкций. Недостаток кодирования заключается в том, что необходимо хранить и распространять кодировочные таблица, а также достаточно часто их менять во избежание нежелательного рассекречивания информации.

Сжатие

Данный способ представляет собой сокращение объема исходной информации. Понятие сжатия относят к криптографическим с некоторыми оговорками. С одной стороны, сжатые данные требуют обратного преобразования для возможности их прочтения. С другой стороны, средства сжатия и обратного преобразования общедоступны, поэтому этот способ не является надежным в части защиты информации.

Используемые методы технологии

На сегодняшний день широкое применение получили следующие алгоритмы шифрования: Data Encryption Standard (DES), 3DES и International Data Encryption Algorithm (IDEA).

- электронная кодовая книга (ECB);

- цепочка из зашифрованных блоков (CBC);

- x-битовая зашифрованная обратная связь (CFB-x);

- выходная обратная связь (OFB).

Алгоритм 3DES создан на базе DES, чтобы устранить основной недостаток последнего — возможность взлома ключа посредством перебора из-за его малой длины в 54 бит. Несмотря на то, что 3DES в три раза менее производителен, чем его предшественник, криптостойкость первого значительно выше DES.

Сертифицированные криптографические средства защиты информации в России

Сертификацией средств защиты информации занимается Федеральная служба безопасности России. Криптографические СЗИ определены в следующие классы:

Класс КС1

Средства этого класса могут оказывать сопротивление внешним атакам, которые реализуются методами, неизвестными криптоаналитикам. Данные о системах, использующих средства класса КС1 находятся в общем доступе.

Класс КС2

К рассматриваемой категории относятся криптографические инструменты защиты данных, способные препятствовать атакам за пределами зоны контроля, блокируемым СЗИ класса КС1. При этом атакующие могли получить информацию о физических мерах безопасности данных и пр.

Класс КС3

Средства этой категории могут противодействовать атакам, имея физический доступ к компьютерным системам с установленными криптографическими методами защиты.

КВ1 и КВ2

Средства группы КВ обладают свойством сопротивления атакам, созданным криптоаналитиками и прошедшим лабораторные испытания.

Класс КА

Инструменты данного класса способны защитить от атак, которые разрабатывались с применением знаний о недокументированных возможностях вычислительных систем и конструкторской документацией, а также с доступом к любым компонентам СЗИ.

Под криптографической защитой информации понимается такое преобразование исходной информации, в результате которого она становится недоступной для ознакомления и использования лицами, не имеющими на это полномочий.

Методы криптографического преобразования информации:

Шифрование – проведение обратимых математических, логических, комбинаторных и других преобразований исходной информации, в результате которых зашифрованная информация представляет собой хаотический набор букв, цифр, других символов и двоичных кодов.

Для шифрования используются алгоритм преобразования и ключ. Как правило, алгоритм преобразования для определенного метода шифрования является неизменным. Ключ содержит управляющую информацию, которая определяет выбор преобразования на определенных шагах алгоритма и величины операндов, используемые при реализации алгоритма шифрования.

Методы стеганографии позволяют скрыть не только смысл хранящейся или передаваемой информации, но и сам факт хранения или передачи закрытой информации (в КС этот метод только начинает реализовываться). В основе всех методов стеганографии лежит маскирование закрытой информации среди открытых файлов.

Современные методы шифрования должны отвечать следующим требованиям:

- стойкость шифра противостоять криптоанализу (криптостойкость) должна быть такой, чтобы вскрытие его могло быть осуществлено только путем решения задачи полного перебора ключей;

- криптостойкость обеспечивается не секретностью алгоритмов шифрования, а секретностью ключа;

- шифротекст не должен существенно превосходить по объему исходную информацию;

- ошибки, возникающие при шифровании, не должны приводить к искажениям и потерям информации;

- время шифрования не должно быть большим;

- стоимость шифрования должна быть согласована со стоимостью закрываемой информации.

Методы шифрования с симметричным ключом:

- аналитические методы шифрования;

- аддитивные методы шифрования.

Системы шифрования с открытым ключом – используют два ключа. Информация шифруется с помощью открытого ключа, а расшифровывается с использованием секретного ключа.

Кодирование – замена смысловых конструкций исходной информации (слов, предложений) кодами. В качестве кодов могут использоваться сочетания букв, цифр, букв и цифр. При кодировании и обратном преобразовании используются специальные таблицы или словари.

Сжатие – представляет сокращение объема информации (с определенными оговорками может быть отнесено к криптографическим методам). Сжатая информация не может быть прочитана или использована без обратного преобразования (учитывая доступность средств сжатия и обратного преобразования, эти методы нельзя рассматривать как надежные средства криптографического преобразования информации).

Сжатые файлы конфиденциальной информации подвергаются последующему шифрованию. Для сокращения времени целесообразно совмещать процесс сжатия и шифрования информации.

Перспективным направлением развития криптозащиты информации является стеганография. Комплексное использование стеганографии и шифрования намного повышает криптостойкость закрытой информации.

Читайте также: