Какой вид компьютерных вирусов внедряются и поражают файлы с расширением txt doc

Обновлено: 06.07.2024

Вредоносные приложения появились в 1960-х годах, вирусы – в 80-х годах. При заражении компьютера они способны нанести непоправимый вред хранимой на дисках информации, подчинить аппаратные ресурсы ПК воле автора зловредной программы. Рассмотрим основные способы заражения ПК и виды проявления деятельности вирусов.

Какие типы файлов подвержены заражению

Вирус – приложение либо код, написаны для причинения вреда компьютеру жертвы и/или получения выгоды её автором.Поясним: кейлоггеры, например, не влияют на работу операционной системы, не вредят файлам пользователя, они перехватывают нажатия клавиш и отправляют их владельцу вредоноса.

Не все типы документов подвергаются заражению. В мультимедиафайлы встроить вредоносный код почти нереально. Потенциально опасными являются файлы, содержащие инструкции, наборы выполняемых команд:

Также уязвимы форматы, в которых хранятся офисные документы: docx, xmlx, pptx и прочие с поддержкой макросов.

Основные признаки заражения компьютера файловыми и прочими вирусами:

- Везде или только в браузере всплывает одинаковая реклама.

- Приложения зависают, самопроизвольно запускаются.

- Повысилась нагрузка на аппаратуру, сильно шумит вентилятор, мало свободной оперативной памяти.

- Частые системные ошибки, особенно при запуске программ.

- Медленная работа ПК.

- Запущены неизвестные процессы.

- Изменяются системные настройки.

- Возросшая сетевая активность.

- Не грузится операционная система, появляется уведомление, что данные зашифрованы.

- Нет доступа к рабочему столу или диску – они закодированы.

- Меняется дата создания/модификации файлов.

- Исчезает свободное пространство на дисках (особенно системном).

Существует несколько концепций классификации опасных приложений.

Файловые вирусы – это самая распространённая категория. Зловред записывает вредоносный код в отдельный документ или встраивает в тело исполняемого файла, офисного документа с поддержкой макрокоманд (макросов). Запустившись, он заражает другие документы, исполняет заложенные вредоносные алгоритмы. Распространяются со взломанными и прочими модифицированными приложениями, видеоиграми, под видом взломанных программ. Характеризуются широким спектром воздействий на компьютер.

К файловым относятся драйверные зловреды – интегрируются в низкоуровневое ПО для управления оборудованием с целью перехватить управление им. Внедряется путём добавления в конфигурационный файл.

Драйверные вирусы – устаревшая разновидность опасного ПО.

Файловые вредоносы классифицируют по способу действия:

- Вирусы – им присущи все перечисленные выше признаки.

- Рекламное ПО – во вкладках браузера, на рабочем столе, в разных программах появляется однообразная реклама.

- Шпионы – маскируются, могут изменять настройки безопасности, блокировать выход в интернет.

- Вымогатели – блокируют доступ к диску, препятствуют загрузке ОС, рабочего стола. Просят перевести деньги за код для расшифровки данных.

- Боты – задействуют аппаратные возможности ПК в целях злоумышленника, обычно – участие в бот-сетях для организации DDoS-атак.

- Руткиты – получают удалённый доступ к ПК, управляют им в фоне.

- Трояны – имеют обширный спектр проявлений.

- Майнеры – сильно нагружают видеокарту, процессор. Одни – всегда, другие – во время простоя компьютера.

Макровирусы – разновидность файловых вирусов – макрокоманды и их последовательности, заражающие документы, созданные в программах Microsoft Office: Word (docx) и Excel (xlsx). Открытие поражённого документа заразит шаблон, а значит – все созданные в программе документы. Также текстовый или табличный процессор начнёт рассылать инфицированные объекты людям из адресной книги.

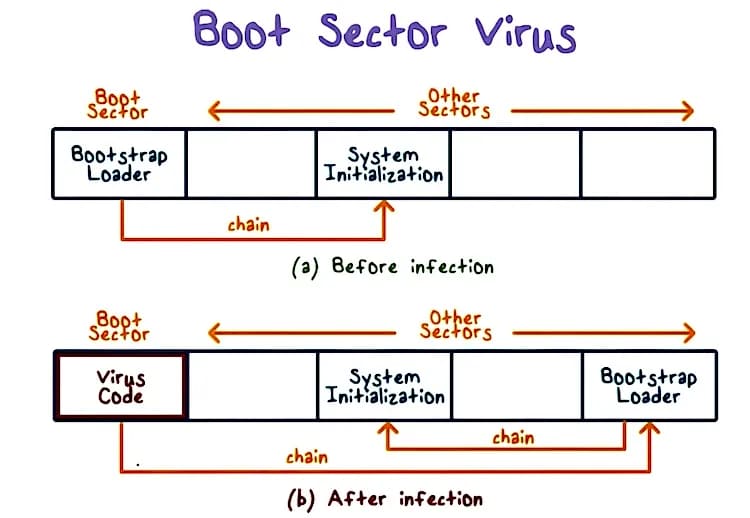

Загрузочные вирусы – это ПО, внедряющееся в первые секторы накопителей, распространяются на другие носители компьютера. Делают недоступной для ОС часть дискового пространства, модифицируют загрузочную запись операционной системы. Могут препятствовать запуску Windows.

Сетевые – распространяются, используя уязвимости в сетевых протоколах, электронную почту. К ним относятся черви – удаляют и воруют пользовательские данные, замедляют ПК.

Меры профилактики заражения ПК вирусом

При комплексном подходе предотвратить инфицирование системы реально. Кратко перечислим меры защиты личной информации от компьютерных вирусов.

Во избежание заражения не стоит кликать по рекламе, скачивать взломанные программы, патчи к ним, посещать сайты с плохой репутацией.

Тесты

- Кликов по непроверенным ссылкам.

- Загрузки фильмов с интернета.

- Запуска исполняемых файлов.

- Форматирования накопителя.

Выберите вариант, наиболее полно описывающий ситуацию. Какие типы файлов подвержены заражению:

- Исполняемые (bat, exe, com).

- Архивы (rar, zip).

- Мультимедийные (mp3, mp4).

- Содержащие инструкции (exe, com, msi, скрипты).

Какие файлы заражают макровирусы?

- Офисные документы.

- Сжатые – архивы.

- Исполняемые.

- Мультимедийные.

Загрузочные вирусы характеризуются тем, что:

- Легко обнаруживаются антивирусами.

- Не позволяют запуститься ОС.

- Затрагивают активные программы.

- Стартуют до или во время запуска ОС.

Кратко запишите и охарактеризуйте меры профилактики заражения ПК вирусом.

Сервер – это … Выберите один ответ: a. компьютер высокой производительности, обладающий огромным объемом памяти, как внешней, так и оперативной мэйнфр … ейм b. высокопроизводительное оборудование, которое может отвечать одновременно огромному множеству компьютеров и предоставлять им нужные сервисы без очередности обработки c. портативное устройство, созданное для решения конкретных задач d. компьютер или группу объединенных компьютеров, являющихся частью одной системы управления чем-либо

Программы организации взаимодействия с удаленными компьютерными системами Выберите один ответ: a. программы планирования рабочего времени (органайзеры … ) b. табличные процессоры c. телекоммуникационные программы d. программы обработки текстов

Применительно к архитектуре ПК портами ввода-вывода называют: Выберите один ответ: a. контроллеры, микросхемы b. разъемы, позволяющие подключать к ком … пьютеру периферийные устройства, а также обслуживающие эти разъемы микросхемы c. контроллеры, адаптеры, наборы проводов d. набор проводов, устройства вывода информации

Порт ввода-вывода – это: Выберите один ответ: a. любое аппаратное решение, которое позволяет какому-либо контролеру обмениваться информацией с устройс … твами ввода-вывода напрямую b. любое аппаратное решение, которое позволяет какому-либо контролеру или процессору обмениваться информацией с устройствами ввода-вывода напрямую, минуя память c. аппаратное решение, которое позволяет какому-либо процессору обмениваться информацией с устройствами ввода-вывода напрямую, не минуя память d. аппаратное решение, которое позволяет процессору обмениваться информацией с устройствами хранения информации напрямую, минуя память

Периферийное устройство – это … Выберите один ответ: a. любые устройства, которые подключаются с помощью специальных разъёмов b. устройство, которое м … ожно считать внешним по отношению к системному блоку компьютера c. любые вспомогательные устройства, которые позволяют передавать видеосигнал d. аппаратура, которая позволяет сохранять информацию в компьютер

Единым стандартом на основные части персонального компьютера называют: Выберите один ответ: a. принцип «константности» b. принцип «открытой архитектур … ы» c. принцип универсальности d. принцип «заменимости»

- Обнаружения вирусов

- Удаления вирусов (+)

- Размножения вирусов

- AVP, MS-DOS, MS Word

- AVG, DrWeb, Norton AntiVirus (+)

- Norton Commander, MS Word, MS Excel.

25. Какие программы не относятся к антивирусным?

- программы-фаги(+)

- программы сканирования

- программы-ревизоры(+)

- программы-детекторы

- Можно ли обновить антивирусные базы на компьютере, не подключенном к Интернет?

- да, позвонив в службу технической поддержки компании-производителя антивирусной программы. Специалисты этой службы продиктуют последние базы, которые нужно сохранить на компьютере воспользовавшись любым текстовым редактором

- да, это можно сделать с помощью мобильных носителей скопировав антивирусные базы с другого компьютера, на котором настроен выход в Интернет и установлена эта же антивирусная программа или на нем нужно вручную скопировать базы с сайта компании-производителя антивирусной программы (+)

- нет.

27. Основные меры по защите информации от повреждения вирусами:

1) проверка дисков на вирус

2) создавать архивные копии ценной информации

3) не пользоваться пиратскими сборниками программного обеспечения(+)

4) передавать файлы только по сети.

Наиболее эффективное средство для защиты от сетевых атак

- использование антивирусных программ

- использование сетевых экранов или «firewall»

- посещение только «надёжных» Интернет-узлов (+)

4) использование только сертифицированных программ-браузеров при доступе к сети Интернет. (+)

Основная функция межсетевого экрана

- управление удаленным пользователем

- фильтрация входящего и исходящего трафика (+)

- проверка дисков на вирусы

- программа для просмотра файлов.

Статьи к прочтению:

10 ОПАСНЕЙШИХ КОМПЬЮТЕРНЫХ ВИРУСОВ

Похожие статьи:

Г) это программы, передающиеся по Всемирной паутине в процессе загрузки Web-страниц.

2. Какие файлы заражают макро-вирусы?

Б) графические и звуковые;

В) файлы документов Word и элект. таблиц Excel;

Г) html документы.

3. Неопасные компьютерные вирусы могут привести

А) к сбоям и зависаниям при работе компьютера;

Б) к потере программ и данных;

В) к форматированию винчестера;

Г) к уменьшению свободной памяти компьютера.

А) файловые вирусы;

Б) загрузочные вирусы;

Г) сетевые вирусы.

5. Основные типы компьютерных вирусов:

- Аппаратные, программные, загрузочные

- Программные, загрузочные, макровирусы.

- Файловые, сетевые, макровирусы, загрузочные.

6. На чем основано действие антивирусной программы?

- На ожидании начала вирусной атаки.

- На сравнении программных кодов с известными вирусами .

- На удалении зараженных файлов.

7. Какие программы относятся к антивирусным

- AVP, DrWeb, Norton AntiVirus.

- MS-DOS, MS Word, AVP.

- MS Word, MS Excel, Norton Commander.

8. Какие существуют вспомогательные средства защиты?

- Аппаратные средства.

- Программные средства.

- Аппаратные средства и антивирусные программы.

9. Вставь пропущенное слово, определив тип антивирусной программы

Антивирусные . - это программы, перехватывающие «вирусноопасные» ситуации и сообщающие об этом пользователю.

- Основные меры по защите информации от повреждения вирусами:

- проверка дисков на вирус

- создавать архивные копии ценной информации

- не пользоваться "пиратскими" сборниками программного обеспечения

- передавать файлы только по сети

Тест по теме «Компьютерные вирусы»

1. Что такое "компьютерный вирус"?

А) это программы, активизация которых вызывает уничтожение программ и файлов;

Б) это совокупность программ, находящиеся на устройствах долговременной памяти;

В) это программы, которые могут "размножаться" и скрытно внедрять свои копии в файлы, загрузочные секторы дисков и документы;

Г) это программы, передающиеся по Всемирной паутине в процессе загрузки Web-страниц.

2. К каким вирусам относится "троянский конь"?

Г) загрузочные вирусы.

3. Опасные компьютерные вирусы могут привести…

А) к сбоям и зависаниям при работе компьютера;

Б) к потере программ и данных;

В) к форматированию винчестера;

Г) к уменьшению свободной памяти компьютера.

4. Какой вид компьютерных вирусов внедряются и поражают файлы с расширением *.txt, *.doc?

А) файловые вирусы;

Б) загрузочные вирусы;

Г) сетевые вирусы.

5. Основные типы компьютерных вирусов:

- Файловые, сетевые, макровирусы, загрузочные.

- Аппаратные, программные, загрузочные

- Программные, загрузочные, макровирусы.

6 . Антивирусные программы - это программы для:

- Обнаружения вирусов

- Удаления вирусов

- Размножения вирусов

- Помещение в карантинную зону зараженных файлов

7. Какие программы относятся к антивирусным

- MS-DOS, MS Word, AVP.

- AVP, DrWeb, Norton AntiVirus.

- MS Word, MS Excel, Norton Commander.

8. По предложенному описанию определите тип вируса.

Заражают файлы документов Word и Excel. Являются фактически макрокомандами, которые встраиваются в документ. Это…

Компьютерный вирус - это вредоносная программа, написанная специально для получения доступа к компьютеру без разрешения его владельца. Такие программы в основном пишутся для кражи или уничтожения компьютерных данных.

Большинство систем заражаются вирусами из-за ошибок в программах, уязвимости операционных систем и плохой защиты. По данным AV-Test, независимой организации, занимающейся анализом и оценкой антивирусного и защитного программного обеспечения, каждый день обнаруживается около 560 000 новых вредоносных программ.

Существуют различные типы компьютерных вирусов, которые можно разделить на категории в зависимости от их происхождения, возможностей распространения, места хранения, файлов, которые они заражают, и разрушительной природы. Давайте углубимся и посмотрим, как эти вирусы работают на самом деле.

1. Вирус загрузочного сектора

Примеры: Form, Disk Killer, Stone virus, Polyboot.B

Может поражать: Любой файл после попадания в основную память

Вирус Boot Sector заражает главную загрузочную запись (MBR) устройства хранения данных. Любой носитель, независимо от того, является он загрузочным или нет, может вызвать этот вирус. Эти вирусы внедряют свой код в таблицу разделов жесткого диска. После перезагрузки компьютера он попадает в основную память.

Среди распространенных проблем, которые могут возникнуть после заражения, - проблемы с загрузкой, нестабильная работа системы и невозможность найти жесткий диск.

Поскольку вирус загрузочного сектора может шифровать загрузочный сектор, его может быть трудно удалить. В большинстве случаев пользователи даже не подозревают о заражении вирусом, пока не просканируют систему с помощью антивирусной программы.

Однако этот тип вируса стал редким после сокращения использования дискет. Современные операционные системы поставляются со встроенной защитой загрузочного сектора, которая затрудняет поиск MBR.

Защита: Убедитесь, что используемый диск защищен от записи. Не запускайте и не перезагружайте компьютер с подключенными неизвестными внешними дисками.

2. Вирус прямого действия

Вирус прямого действия быстро проникает в оперативную память, заражает все программы/файлы/папки, определенные в пути Autoexec.bat, а затем удаляет себя. Он также может уничтожить данные, находящиеся на жестком диске или USB, подключенном к компьютеру.

Обычно они распространяются при выполнении файла, в котором они содержатся. Пока вы не запустите или не откроете файл, он не распространится на другие части вашего устройства или сети.

Хотя эти вирусы находятся в корневом каталоге жесткого диска, они способны менять местоположение при каждом выполнении. Во многих случаях они не удаляют системные файлы, но снижают общую производительность системы.

Защита: Используйте антивирусный сканер. Вирус прямого действия легко обнаружить, а все зараженные файлы можно полностью восстановить.

3. Вирус перезаписи

Примеры: Grog.377, Grog.202/456, Way, Loveletter.

Может поражать: Любой файл

Вирусы перезаписи очень опасны. Они поражают широкий спектр операционных систем, включая Windows, DOS, Macintosh и Linux. Они просто удаляют данные (частично или полностью) и заменяют оригинальный код своим собственным.

Они заменяют содержимое файла, не изменяя его размер. И как только файл заражен, его невозможно восстановить, и в итоге вы потеряете все данные.

Более того, вирусы этого типа могут не только сделать приложения неработоспособными, но и зашифровать и украсть ваши данные при выполнении.

Несмотря на свою эффективность, злоумышленники больше не используют вирусы перезаписи. Они предпочитают заманивать пользователей настоящими троянскими конями и распространять вредоносный код по электронной почте.

Защита: Единственный способ избавиться от этого вируса - удалить все зараженные файлы, поэтому лучше постоянно обновлять свою антивирусную программу, особенно если вы используете Windows.

4. Скрипт-вирусы

Примеры: DDoS, JS.fornight

Может повлиять на: Любая веб-страница путем внедрения скрытого кода в заголовок, нижний колонтитул или файл корневого доступа.

Вирус веб-скриптов нарушает безопасность веб-браузера, позволяя злоумышленникам внедрять сценарии на стороне клиента в веб-страницу. Он распространяется гораздо быстрее, чем другие обычные вирусы.

Когда он нарушает безопасность веб-браузера, он внедряет вредоносный код для изменения некоторых настроек и захвата браузера. Как правило, он распространяется с помощью зараженной рекламы, всплывающей на веб-страницах.

Вирусы веб-скриптов в основном нацелены на сайты социальных сетей. Некоторые из них достаточно мощны, чтобы рассылать спам по электронной почте и инициировать опасные атаки, такие как DDoS-атаки, чтобы сделать сервер неотзывчивым или до предела медленным.

Их можно разделить на две группы:

- Постоянные вирусы веб-скриптов: могут выдавать себя за пользователя и наносить большой ущерб.

- Непостоянный вирус веб-скриптинга: атакует пользователя незаметно. Он работает в фоновом режиме и остается навсегда скрытым для пользователя.

Защита: Используйте средства удаления вредоносных программ в Windows, отключите скрипты, используйте защиту cookie или установите программное обеспечение для защиты веб-браузера в режиме реального времени.

5. Каталоговый вирус

Пример: Dir-2

Может поражать: Всю программу в каталоге.

Каталоговый вирус (также известный как Кластерный вирус) заражает файл, изменяя информацию о каталоге DOS. Он изменяет DOS таким образом, что она указывает на код вируса, а не на исходную программу.

Более конкретно, этот вирус внедряет вредоносный код в кластер и помечает его как выделенный в FAT. Затем он сохраняет первый кластер и использует его для нацеливания на другие кластеры, связанные с файлом, который он хочет заразить следующим.

Когда вы запускаете программу, DOS загружает и выполняет код вируса до запуска собственно программного кода. Другими словами, вы неосознанно запускаете вирусную программу, в то время как оригинальная программа предварительно перемещена вирусом. После заражения становится очень трудно найти оригинальный файл.

Защита: Установите антивирус, чтобы переместить ошибочно перемещенные файлы.

6. Полиморфный вирус

Примеры: Whale, Simile, SMEG engine, UPolyX.

Может поражать: Любой файл

Полиморфные вирусы кодируют себя, используя разные ключи шифрования каждый раз, когда заражают программу или создают свою копию. Из-за различных ключей шифрования антивирусным программам становится очень трудно их обнаружить.

Этот тип вируса зависит от мутационных механизмов для изменения своих процедур расшифровки каждый раз, когда он заражает устройство. Он использует сложные мутационные механизмы, которые генерируют миллиарды процедур дешифрования, что еще больше затрудняет его обнаружение.

Другими словами, это самошифрующийся вирус, созданный для того, чтобы избежать обнаружения сканерами.

Защита: Установите современные антивирусные инструменты, оснащенные новейшими технологиями безопасности (такими как алгоритмы машинного обучения и аналитика на основе поведения) для обнаружения угроз

7. Резидентный вирус памяти

Примеры: Randex, Meve, CMJ

Может влиять на: Текущие файлы на компьютере, а также файлы, которые копируются или переименовываются.

Резидентный вирус живет в первичной памяти (RAM) и активируется при включении компьютера. Он поражает все файлы, запущенные в данный момент на рабочем столе.

Поскольку вирус загружает свой модуль репликации в основную память, он может заражать файлы, не будучи запущенным. Он автоматически активируется всякий раз, когда операционная система загружается или выполняет определенные функции.

Существует два типа вирусов, живущих в памяти:

- Быстрые инфекторы специально созданы для того, чтобы как можно быстрее испортить как можно больше файлов. Их очень легко заметить из-за их негативных последствий.

- Медленные инфекторы постепенно снижают производительность компьютера. Они распространяются более широко, поскольку могут оставаться незамеченными гораздо дольше.

Защита: Сильные антивирусные инструменты могут удалить вирус из памяти. Они могут поставляться в виде патча для ОС или обновления существующего антивирусного программного обеспечения.

Если вам повезет, в вашем антивирусном ПО может быть расширение или плагин, который можно загрузить на флешку и запустить, чтобы удалить вирус из памяти. В противном случае, возможно, придется переформатировать машину и восстановить все, что можно, из имеющейся резервной копии.

8. Макровирус

Примеры: Bablas, Concept и вирус Melissa

Может поражать: файлы .mdb, .PPS, .Doc, .XLs.

Эти вирусы написаны на том же макроязыке, который используется в популярных программах, таких как Microsoft Excel и Word. Они вставляют вредоносный код в макросы, связанные с электронными таблицами, документами и другими файлами данных, заставляя зараженную программу запускаться сразу после открытия документа.

Макровирусы предназначены для повреждения данных, вставки слов или изображений, перемещения текста, отправки файлов, форматирования жестких дисков или передачи еще более разрушительных видов вредоносных программ. Они передаются через фишинговые электронные письма. В основном они поражают файлы MS Excel, Word и PowerPoint.

Поскольку этот тип вируса действует на приложения (а не на операционные системы), он может заразить любой компьютер под управлением любой операционной системы, даже Linux и macOS.

Защита: Отключите макросы и не открывайте электронные письма из неизвестных источников. Вы также можете установить современное антивирусное программное обеспечение, которое легко обнаруживает макровирусы.

9. Вирус-компаньон

Примеры: Stator, Terrax.1096

Может поражать: Все файлы .exe

В большинстве случаев вирусы-компаньоны требуют вмешательства человека для дальнейшего заражения машины. После появления Windows XP, которая больше не использует интерфейс MS-DOS, у таких вирусов стало меньше путей для распространения.

Однако вирус все еще работает в последних версиях операционных систем Windows, если пользователь открывает файл непреднамеренно, особенно при отключенной опции "показывать расширение файла".

10. Многосторонний вирус

Примеры: Ghostball, Invader.

Может повлиять на: файлы и загрузочный сектор.

Многосторонний вирус заражает и распространяется разными способами в зависимости от операционной системы. Обычно он остается в памяти и заражает жесткий диск.

В отличие от других вирусов, которые поражают либо загрузочный сектор, либо программные файлы, многосторонний вирус атакует как загрузочный сектор, так и исполняемые файлы одновременно, вызывая еще больший ущерб.

Попадая в систему, он заражает все диски, изменяя содержимое приложений. Вскоре вы начнете замечать отставание в производительности и нехватку виртуальной памяти, доступной для пользовательских приложений.

Защита: Очищайте загрузочный сектор и весь диск перед сохранением новых данных. Не открывайте вложения из ненадежных интернет-источников и установите надежный и проверенный антивирусный инструмент.

11. FAT-вирус

Пример: Вирус ссылок

Может поражать: Любой файл

FAT расшифровывается как file allocation table, это раздел диска, который используется для хранения информации, такой как расположение всех файлов, общий объем памяти, доступное пространство, использованное пространство и т.д.

Вирус FAT изменяет индекс и делает невозможным для компьютера выделение файла. Он достаточно силен, чтобы заставить вас отформатировать весь диск.

Другими словами, вирус не изменяет хост-файлы. Вместо этого он заставляет операционную систему выполнять вредоносный код, изменяющий определенные поля в файловой системе FAT. В результате компьютер не может получить доступ к определенным разделам жесткого диска, где находятся важные файлы.

По мере распространения вируса несколько файлов или даже целые каталоги могут быть перезаписаны и безвозвратно потеряны.

Защита: Избегайте загрузки файлов из ненадежных источников, особенно тех, которые определены браузером или поисковой системой как "атакующие/небезопасные сайты". Используйте надежное антивирусное программное обеспечение.

Другие вредоносные программы, которые не являются вирусами, но не менее опасны

12. Троянский конь

Примеры: ProRat, ZeroAccess, Beast, Netbus, Zeus

Троянский конь (или троян) - это невоспроизводимый тип вредоносного ПО, который выглядит легитимным. Пользователей обычно обманом заставляют загрузить и выполнить его на своей системе. Он может уничтожить/изменить все файлы, модифицировать реестр или вывести компьютер из строя. Более того, он может дать хакерам удаленный доступ к вашему компьютеру.

Как правило, трояны распространяются с помощью различных форм социальной инженерии. Например, пользователей обманом заставляют нажимать на поддельные рекламные объявления или открывать вложения электронной почты, замаскированные под настоящие.

Защита: Избегайте открытия неизвестных файлов (особенно с расширениями .exe, .bat и .vbs), атакованных по электронной почте. Используйте надежное антивирусное программное обеспечение высокого класса и регулярно обновляйте его.

13. Червь

Пример: Code red, ILOVEYOU, Morris, Nimda, Sober, WANK.

Червь - это отдельная вредоносная программа, которая воспроизводит себя для распространения на другие компьютеры. Для перемещения от одной системы к другой он использует сети (в основном электронную почту) и бреши в системе безопасности. В отличие от вирусов, он перегружает сеть, реплицируясь или отправляя слишком много данных (превышая пропускную способность), заставляя хозяев отключать сервер.

Червь способен реплицировать себя без какого-либо участия человека. Ему даже не нужно подключать приложение, чтобы нанести ущерб.

Большинство червей предназначены для изменения содержимого, удаления файлов, истощения системных ресурсов или внедрения на компьютер дополнительного вредоносного кода. Они также могут красть данные и устанавливать черный ход, облегчая злоумышленникам контроль над компьютером и его системными настройками.

Защита: Обновляйте операционную систему и убедитесь, что вы используете надежное программное обеспечение для обеспечения безопасности.

14. Логические бомбы

Логические бомбы - это не вирус, но по своей сути вредоносны, как черви и вирусы. Это часть кода, намеренно вставленная (скрытая) в программу. Код выполняется при соблюдении определенных критериев.

Например, взломщик может вставить код кейлоггера в любое расширение веб-браузера. Код активируется каждый раз, когда вы посещаете страницу входа в систему. Затем он перехватывает все нажатия клавиш, чтобы украсть ваше имя пользователя и пароль.

Логические бомбы могут быть вставлены в существующее программное обеспечение или в другие формы вредоносного ПО, такие как черви, вирусы или троянские кони. Они находятся в спящем состоянии до момента срабатывания и могут оставаться незамеченными годами.

Защита: Периодически сканируйте все файлы, включая сжатые, и обновляйте антивирусное программное обеспечение.

Часто задаваемые вопросы

Когда был создан самый первый компьютерный вирус?

Кто создал первый вирус для ПК?

В 1986 году Амджад Фарук Алви и Басит Фарук Алви написали вирус для загрузочного сектора под названием "Brain", чтобы предотвратить несанкционированное копирование созданного ими программного обеспечения. 'Brain' считается первым компьютерным вирусом для IBM PC и совместимых компьютеров.

Первым вирусом, специально нацеленным на Microsoft Windows, был WinVir. Он был обнаружен в 1992 году. Вирус не содержал никаких вызовов Windows API. Вместо этого он использовал API DOS.

Какая самая дорогая кибератака всех времен?

Самой разрушительной вредоносной программой на сегодняшний день является MyDoom. Впервые обнаруженный в январе 2004 года, он стал самым быстро распространяющимся почтовым червем в истории. Он создавал сетевые дыры, через которые злоумышленники получали доступ к зараженным машинам.

В 2004 году почти четвертая часть всех электронных писем была заражена MyDoom. Ущерб от этого вируса составил более 38 миллиардов.

Читайте также: