Может ли произойти заражение компьютерными вирусами в процессе работы с электронной почтой

Обновлено: 06.07.2024

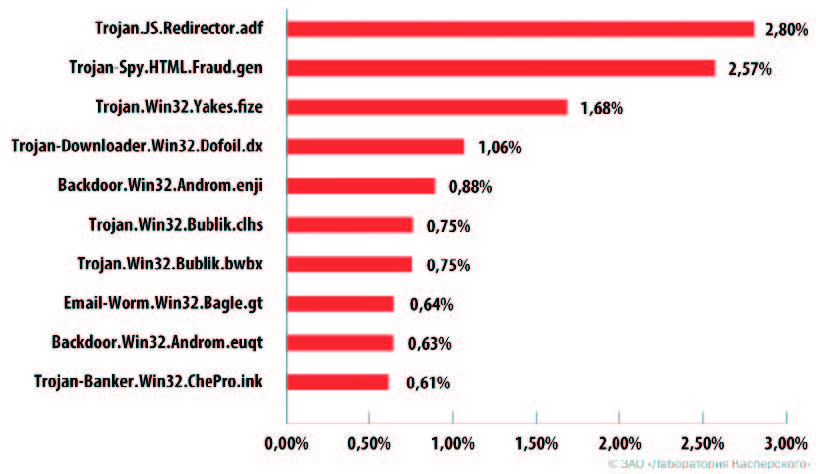

Рассылка спама с вредоносными вложениями — довольно популярный способ распространения малвари и заражения компьютеров пользователей в интернете. По данным разных антивирусных компаний, доля писем с вредоносными вложениями составляет от 3 до 5 процентов от общего объема спам-трафика, то есть как минимум каждое тридцатое письмо в потоке спам-рассылок несет в себе вредоносный сюрприз.

Несмотря на то что Россия (сюрприз!) не входит в число лидеров по количеству заражений компьютеров таким способом (тройку лидеров традиционно составляют США, Германия и Англия), мы считаем, будет нелишним узнать, что же заставляет многих пользователей в разных уголках планеты щелкать указателем мыши на вложениях в письмах от незнакомых отправителей. Поехали!

ЗЛОЕ ПИСЬМО

Адрес отправителя (поле From)

Первое, о чем следует позаботиться злоумышленнику, рассылающему вредоносный спам, — от чьего лица будет вестись рассылка. Послания от имени частных лиц (если не брать в расчет рассылку со взломанного почтового аккаунта по адресной книге) в этом деле не очень эффективны, поэтому в ход идут различные компании, организации и даже некоторые органы судебной или исполнительной власти.

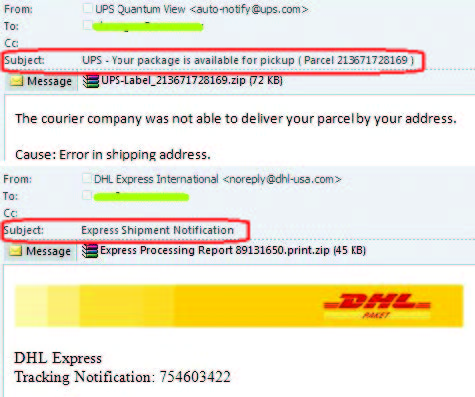

В последнее время особенной популярностью пользуются международные службы доставки (DHL, FedEx, United Parcel Service (UPS) или TNT). Если помнишь, именно так, под видом отчета о доставке от FedEx или UPS, распространялся

Cryptolocker.

Проблему с адресом отправителя в поле From: (От:) злодеи решают несколькими способами:

Тема письма (поле Subject)

Тема письма должна привлекать внимание получателя и побуждать его открыть письмо. Естественно, она должна соответствовать роду деятельности конторы, от имени которой письмо отправлено.

Если рассылка ведется, к примеру, от имени службы доставки, то наиболее популярными темами писем будут:

Для нашей страны более характерны рассылки от имени разных государственных органов, и в этом случае злоумышленники выбирают соответствующие темы, например «Судебное постановление» (от имени Федеральной службы судебных приставов) или «Квитанция на оплату штрафа за нарушение ПДД» (от чьего имени шлют письма с такой темой, я думаю, ты догадался).

Письмо от «судебных приставов»

Текст письма и оформление

Для придания правдоподобности письмам злоумышленники очень активно используют логотипы компаний, под именем которых они работают, контактные данные и прочую информацию. Чтобы не только убедить получателя в правдивости письма, но и подтолкнуть его открыть вложение, могут использоваться уведомления об ошибках при доставке отправлений (неправильный адрес получателя, отсутствие получателя и подобное), просьбы совершить какие-либо действия с указанием возможных санкций в случае их невыполнения или фразы с указанием того, что находится во вложении (например, «акт сверки», «транспортная накладная» или «счет на оплату»).

Помимо этого, очень часто в ход идут различные типовые словосочетания, характерные для официальных рассылок (что-нибудь вроде please do not reply to this email или this is automatically generated email).

ВИДЫ ВРЕДОНОСНЫХ ВЛОЖЕНИЙ

Вложение в виде исполняемого файла

Несмотря на то что большинство почтовых серверов уже давно не пропускают через себя исполняемые файлы, такой тип вредоносных вложений еще иногда встречается. Как правило, такой файл маскируется под какой-нибудь безобидный документ (doc или PDF) или картинку.

При этом в файл прописывается соответствующая иконка, а сам файл именуется, к примеру, «накладная.pdf.exe» (при этом расширение exe очень часто отделяется от имени файла большим количеством пробелов, чтобы его не было сильно видно).

Вложения с запароленным архивом

Запароленный архив позволяет обойти все антивирусные проверки на почтовых серверах, межсетевые экраны и сканеры безопасности. Сам вредоносный файл, как и в первом случае, маскируется под что-нибудь безобидное. Самое главное в этом случае — побудить получателя ввести указанный в письме пароль, разархивировать вложение и открыть его.

Вложение в виде документа с эксплойтом или вредоносным VBA-скриптом

Такое письмо сможет преодолеть запрет на пересылку исполняемых файлов, а во многих случаях и антивирусную проверку на почтовых серверах (особенно если эксплойт свежий).

Наиболее часто используются уязвимости:

•Adobe Acrobat reader (CVE-2013-0640,CVE-2012-0775);

•Adobe Flash Player (CVE-2012-1535);

•MS Office (CVE-2012-0158, CVE-2011-1269, CVE-2010-3333, CVE-2009-3129).

Помимо эксплойтов, в качестве вредоносных вложений могут использоваться документы MS Office с вредоносными макросами на VBA (да-да, встречаются еще люди, у которых выполнение макросов в Word’е не запрещено, да и антивирусы далеко не всегда реагируют на такие скрипты).

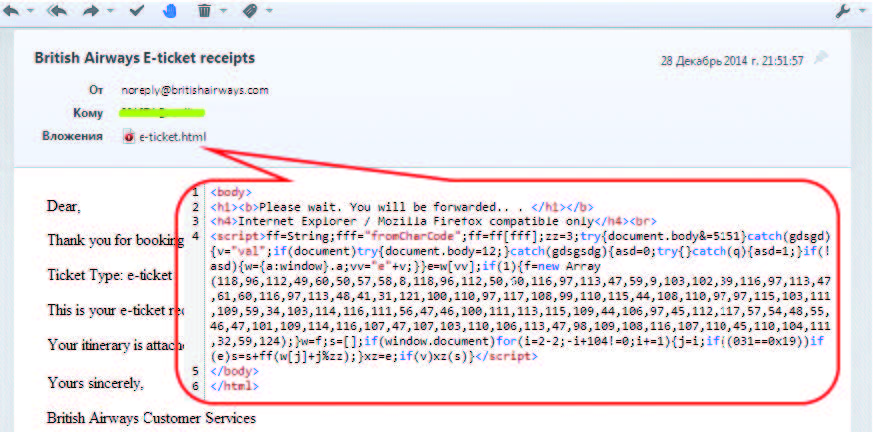

Вложенные HTML-документы

К письму прикладывается HTML-документ с кодом, реализующим drive-by-атаку. Этот способ позволяет во многих случаях обойти антивирусные фильтры почтовых серверов, а также запреты, блокирующие переходы через iframe.

Пример кода вредоносного HTML-вложения под видом электронного авиабилета в письме якобы от British AirwaysХАКЕР

Гиперссылки в тексте письма

В таких письмах вложения, как правило, отсутствуют, а сам текст письма содержит несколько ссылок, ведущих на один и тот же ресурс, на котором либо лежит связка эксплойтов, либо производится редирект на другой вредоносный ресурс. Все эти ссылки маскируются под ссылки на приличные и безопасные сайты либо под простой текст.

ЗАКЛЮЧЕНИЕ

Несмотря ни на что, спам-рассылки по-прежнему остаются очень эффективным способом распространения вредоносного кода. И можно предположить, что по мере сокращения количества уязвимостей в софте и в железе этот способ будет использоваться все чаще и чаще, приобретая все более изощренные формы, чтобы проэксплуатировать самую главную уязвимость любой информационной системы — ее пользователя.

Ежедневно, многие пользователи Интернета получают на свой Email электронные письма, кто-то одно-два, а кто-то десять-сто, у каждого количество разное. Но, все вы должны знать, какие письма опасно открывать в электронной почте, и чем грозит их прочтение.

Сразу скажу, что опасность может быть обусловлена не только наличием вируса внутри электронного письма, но и банальным разводом, которым мошенники благополучно занимаются через такой канал взаимодействия с аудиторией, как электронная почта.

Как не запустить вирус из электронной почты

Как и в живом организме, электронные вирусы тоже должны быть чем-то спровоцированы. Сами по себе, без взаимодействия с чем-либо, они не опасны, но как только пользователь запускает какую-либо программу, в коде которой находится вирус, процесс запускается и ничего хорошего ожидать не стоит.

1) Поэтому, самое главное правило одно — никогда не открывайте письма в электронной почте от незнакомых людей, компаний, организаций . Это чревато проблемами. Причём, если вы находитесь в рабочей сети (общая Интернет-сеть на работе), то проблемы будут не только на вашем компьютере.

Такой прецедент произошёл в начале 2017 года, когда вирус-вымогатель WanaCrypt0r 2.0, разосланный через электронную почту, заразил тысячи компьютеров в разных странах по всему миру, в том числе и в России (компьютеры МВД, Мегафона и др.). Это была крупнейшая вирусная атака в истории.

2) Всегда проверяйте адрес отправителя письма перед его открытием . Сделать это можно, наведя мышкой на автора письма. Как пример, на скриншоте ниже показаны два email-сервиса (от Яндекса и Гугл). Кстати, для ведения электронной почты рекомендую именно эти сервисы.

3) Никогда не переходите по ссылкам в письмах, если вы не уверены от кого они , либо у вас появилось подозрение о мошенничестве со стороны отправителя.

Развод по Email — СПАМ

И ещё одна из причин, по которой не стоит читать электронные письма от незнакомых отправителей, — это банальный развод. То есть, вас могут развести на получение услуги, которая вам в принципе не требовалась, либо «впарить» кредит, который вам не был нужен. как пример, посмотрите письма, которые находятся у меня в СПАМе.

Как видите, различные предложения, в том числе и от моих «друзей» (которых, к слову, я не знаю).

В общем, разводов и обманов в Интернет полно, поэтому будьте бдительны и подписывайтесь на канал СоветИнет , чтобы вовремя уберечь себя от мошенников.

341я группа, экзамет 25го ноября. Тест. Вступи, запись закреплена

HARDWARE - это аппаратное обеспечение компьютера

SOFTWATR - это программное обеспечение компьютера

Программа - это последовательность команд, реализующая алгоритм решения задачи.

Операционная система - это система программ, которая обеспечивает совместную работу всех устройств компьютера по бработке информации

Программное обеспечение (ПО) - это совокупность программ, позволяющих организовать решение задач на компьютере

Загрузка операционной системы - это загрузка комплекса программ, которые управляют работой компьютера и организуют диалог пользователя с компьютером

Укажите операционные системы: DOS, Windows, Unix, Linux, Mac

Сервисные (обслуживающие) программы: системные оболочки, утилиты, драйвера устройств, антивирусные и сетевые программы

Драйвер - это программа, обеспечивающая работу устройства компьютера

В каком случае разные файлы могут иметь одинаковые имена? если они хранятся в разных каталогах

Компьютерные вирусы - это программы, способные к саморазмножению (самокопированию)

Какие программные продукты не являются утилитами? Библиотеки стандартных программ

Файл - это программа или данные на диске, имеющие имя

Расширение имени файла, как правило, характеризует тип информации, содержащийся в файле

Текстовый редактор представляет собой программный продукт, входящий в состав: прикладного программного обеспечения

Операционные системы представляют собой программные продукты входящие в состав: системного прогрммного обеспечения

Программой архиватором называют программу для уменьшения информационного объема (сжатия) файлов.

Какое из названных действий можно произвести с архивным файлом: распаковать

Степень сжатия файла зависит: от типа файла и программы - архиватора

Компьютерные вирусы: пишутся людьми специально для нанесения ущерба пользователем ПК

Отличительными особенностями компьютерного вируса являются: маленький объем, способность к самостоятельному запуску и многократному копированию кода, к созданию помех корректной работе компьютера

Загрузочные вирусы характеризуются тем, что: поражают загрузочные сектора дисков

Минимальным объектом в графическом редакторе является: Точка экрана (пиксель)

Цвет точки на экране цветного монитора формируется из сигнала: красного, зеленого, синего и яркости

Пиксель - это минимальный участок изображения на экране дисплея, которому независимым образом можно задать цвет.

Нелегальный доступ к компьютеру и информации относится к компьютерному пиратству

Деятельность, направленная на обеспечение конфиденциальности, сохранности и доступности информации называется. защитой информатт

Приложение выгружается из оперативной памяти и прекращает свою работу, если закрыть окно приложения

Поименованная совокупность файлов и подкаталогов - это папка

Файл, содержащий ссылку на представляемый объект: ярлык

Меню данного объекта появляется при щелчке на правую кнопку: контекстное меню

Расширение: задается программой автоматически

Компьютер, на котором работает сервер-программа WWW, называется Web-сервером

Web-сайт - это: совокупность взаимосвязанных страниц, принадлежащих какому-то одному лицу или организаци

Каждый отдельный документ, имеющий собственный адрес, называется: Web-страницей

Доставку каждого отдельного пакета до места назначения выполняет протокол: IP

Web-бразер - это: клиент-программа WWW, обеспечивающая пользователю доступ к информационным ресурсам Интернета

Режим связи с Web-сервером: on-line режим

Автономный режим: off-line режим

Если выбран режим сохранение документа "как текстовый файл". Тогда: сохраняется только текст Web-страницы без каких-либо элементов оформления и форматирования

сли выбран режим сохранения документа "как документа HTML". Тогда: сохраняется текст со всеми элементами форматирования, не сохраняются

Что такое гиперссылка? указатель на другой Web-документ

Назначение Web-серверов: хранение гипертекстовых документов

Web-страница имеет расширение: .htm

Программы, предназначенные для разработки и эксплуатации других программ: системы программирования

Программа, хранящаяся во внешней памяти, после вызова на выполнение попадает в . и обрабатывается. : оперативная память, процессором

Почтовый ящик абонента электронной почты представляется собой: область на жестком диске почтового сервера, отведенную для

HTML (HYPER TEXT MARKUP LANGUAGE) является: язык разметки web-страниц

Служба FTP в Интернете предназначена: для приема и передачи файлов любого формата

Обмен информацией между компьютерными сетями, в которых действуют разные стандарты представления информации (сетевые протоколы), осуществляется с использованием: шлюзов

Какой домен верхнего уровня в Internet имеет Россия: ru

Телеконференция - это: система обмена информацией между абонентами компьютерной сети

Компьютер, предоставляющий свои ресурсы другим компьютерам при совместной работе, называется: сервером

Деформация изображение при изменении размера рисунка - один из недостатков: растровой графики

Графика с представлением изображения в виде совокупностей точек называется: растровой

Текстовый редактор - программа, предназначенная для создания, редактирования и форматирования текстовой информации

Курсор - это метка на экране монитора, указывающая позицию, в которой будет

Если при наборе текста все буквы отображаются зглавными, то это означает, что нажата клавиша: Caps Lock

Если при наборе текста не отображаются цифры на дополнительной клавиатуре, то это означает, что не нажата клавиша: Num Lock

Если при редактировании текста в процессе вставки символов стираются символы справа от курсора, то это означает, что нажата клавиша: Insert

Чтобы сохранить текстовый файл (документ) в определенном формате, необходимо знать: тип файла

Электронная таблица предназначена для: обработки преимущественно числовых данных, структурированных с помощью

Процесс установки программного обеспечения на компьютер пользователя называется: инсталляция, установка

Укажите файл, отвечающий за запуск установки программы: setup.exe, install.exe

Процесс коммуникации между пользователем и компьютером называют. интерактивным режимом

Какая из служб сети Интернет позволяет взаимодействовать с удаленным пользователем в реальном режиме времени? Чат

Как называется хранилище общих файлов, используемых несколькими программами? Динамическая библиотека

BIOS - это программа, выполняющая тестирование компьютерной системы после

Какая технология автоматическго восстановления не входит в состав операционной системы Windows? создание образа системы

Какой минимальный объем дискового пространства необходим для работы программы восстановления системы в Windows XP? 200мб

Какие данные не изменятся при возращении к предыдущей точке восстановления после неудачной установки новой программы? Мои документы

Что происходит с точками восстановления после отключения программы Восстановление системы на этом диске? они удаляются

Где по умолчанию расположена утилита консоль восстановления? на загрузочном диске с дистрибутивом Windows

Какие компоненты не будут автоматически восстановлены при выборе режима быстрого восстановления системы в Консоли восстановления? Папки с данными

В каком режме восстановления нельзя восстановить поврежденный системный рестр? выборочное восстановление

Какая утилита используется для резервного копирования в Windows XP по умолчанию? NT Backup

Какая программа обеспечивает создание образа системного диска без выключения компьютера? Norton Ghost

Вредоносный код, встроенный во вложенный в электронное письмо документ – это реальность. И это актуальная угроза.

Это испытанный прием. Пытается ли злоумышленник добавить в ботнет как можно больше компьютеров, пробует ли достать информацию из корпоративной сети при помощи целенаправленной APT-атаки или же хочет завладеть вашим банковским счетом через троян — во всех случаях вредоносные вложения были и остаются самым востребованным способом атаки в течение многих лет. Пользователи компьютеров хорошо знают о том, что открывать файлы Word, PDF, изображения и прочие типы документов, присланные с незнакомых и подозрительных адресов, которые могут выглядеть совсем безобидно, может быть весьма опасно. Кроме того, вся антивирусная индустрия, а также веб-разработки, почтовые сервисы — все направлено на внедрение новых технологий борьбы с зараженными вложениями. И все это происходит одновременно с тем, что производители программного обеспечения выпускают крайне эффективные патчи, устраняющие многие уязвимости.

И несмотря на это, бесчисленное количество компьютеров по всему миру ежедневно заражается, когда пользователи открывают полученные по почте вложенные документы. Как так получается, что все усилия умнейших людей планеты и вся индустрия высоких технологий оказываются бессильными перед кучкой злоумышленников, которые к тому же не организованы в группы?

В целом причина довольно проста. Нападающие, многие из которых работают либо поодиночке, либо небольшими группами, имеют специально разработанные инструменты, позволяющие эффективно работать. В то же время создатели браузеров, почтовых сервисов и прочие технологические гиганты намного инертнее, как и любая крупная компания со множеством бюрократических барьеров. Но мы не можем винить во всем только бизнес, так как большинство пользователей осознанно отказываются от установки обновлений, а многие открывают вложения в сомнительные письма, хотя и не должны этого делать.

Отдадим должное нападающим — они не так глупы. Они внимательно смотрят за реакцией компаний на свои действия, делают выводы и оперативно изменяют тактику нападений. Они собирают разведданные на людей, которые являются целью их атаки, через социальные сети и прочие ресурсы, где те могут засветиться. Затем шлют им письма, в которых упоминают некоторые факты, повышающие доверие к отправителю.

Например, последнее обновление безопасности от Microsoft исправило уязвимость Internet Explorer, но не исправило одну из известных уязвимостей нулевого дня в MS Office. Пользуясь этим, злоумышленники могут рассылать вредоносные документы, используя зараженные вложения. Конечно, если нападающий использует инструменты, которые знает ваш антивирус, то вы в безопасности. Но он способен оперативно изменить опознаваемые части кода или инструмент атаки, чтобы нанести свой удар, оставаясь в невидимости для антивирусов.

Не буду слишком хвалить злоумышленников. В конце концов, хорошие парни всегда лучше плохих, хотя и более медленные. Хорошие парни неплохо зарабатывают, имеют социальную защиту, им не нужно опасаться тюрьмы. Поэтому они спокойно изучают работу плохих парней, равно как и плохие парни тоже изучают работу хороших.

Читайте также: