Настройка dhcp для voip

Обновлено: 07.07.2024

Задача: разобрать как самостоятельно настроить VOIP шлюз (D-Link DVG-5008SG) и подключить к нему аналоговые телефонные аппараты.

D-Link DVG-5008SG

Голосовой шлюз с 8 FXS-портами, 1 WAN-портом 10/100/1000Base-T и

4 LAN-портами 10/1000Base-T

Физические интерфейсы

• WAN: 1 порт 10/100/1000 Мбит/с Ethernet — я использую для соедниения с локальной сетью

• LAN: 4 порта 10/100/1000 Мбит/с Ethernet

• Порты Phone: 8 портов FXS (RJ-11)

Первым делом сбрасываю все настройки на нем: с задней стороны есть утопленная в корпусе кнопка Reset: Включить питание , нажать reset , держать 5 секунд , отключить питание , не отпуская reset включить питание , подождать 15 секунд (Обязательно следовать данным инструкциям)

Теперь подключаю патчкордом ноутбук и VOIP Шлюз (к примеру в порт LAN1)

По умолчанию адрес настройки VOIP-шлюза: 192.168.8.254

Подключаю к нему ноутбук и назначаем ему адрес из подсети 192.168.8.0/24

Проверяю, что из ноутбука виден шлюз: ping 192.168.8.254 если пакеты пошли и потерянных нет, то все хорошо, устройство доступно.

узнаем какой MAC-устройства: C8BE1925727A

Firmware Version: 1.02.38.95

- WAN1 — Default Route — Type (DHCP) — снимаем галочку NAPT

- WAN 1 Domain Name Server: Auto

- Connection: WAN1

Настраиваю возможность локального конфигурирования: (если используем VLAN то порты LAN как раз для этого)

- LAN Interface Mode: Bridge

- LAN IP / LAN default Gateway: 192.168.8.99

- Subnet Mask: 255.255.255.0

и снимаем галочку у Enable DHCP Server

После по Mikrotik проверяю, что присвоился адрес: 10.7.8.127

![]()

Затем запускаю на своей рабочей системе браузер:

На заметку: по умолчанию в Web-интерфейс возможно подключиться только одной сессией или пока не истечет время неактивности сеанса, а потому советую не просто закрывать вкладку в браузере, а целеноправленно делать Logoff: System Settings — Logout.

Теперь нужно настроить VOIP шлюз на связь с облачной АТС от Манго, прописываем следующие настройки:

Работающий конфигурационный файл для настройки VOIP -шлюзов:

Для включения профиля ставим галочку: Enable Support of SIP Proxy Server / Soft Switch

- Domain Name Server (Primary) IP: <IP-сервера DNS>

- Domain Name Server (Secondary) IP: <IP-сервера DNS>

- Echo Cancellation

- отметить кодеки:

- G.711 a-law

- Codec Priority: 1

- Packet Interval (ms): 20

Accept

Save Settings

Restart и нажимаем accept

Теперь нужно прописать настройки телефона (SIP номера) на порту №1:

General Settings — SIP, в тот профиле который у Вас активирован заполняем поля:

- Line: 1

- Type: FXS

- Number: 000111

- Register: Отмечаем галочкой

- Invite with ID / Account: Отмечаем галочкой

- User ID / Account: 000111

- Password and Confirm Password: указываем пароль

После немного опускаем страницу до момента где будут следующие кнопки: Accept, Reset, Default — нажимаем Accept, если опустить данный фрейм в самый низ то Вы увидите надпись красным цветом, что изменения применятся когда VOIP шлюз будет перезагружен:

New settings will take effect after rebooting.

New settings are not saved. Please save all settings before restart the system.

Чтобы перезагрузить VOIP шлюз и сохранить внесенные изменение нужно:

System Settings — Save / Restart:

- Save Settings: отмечаем галочкой

- Restart: отмечаем галочкой

- Line: 1

- Type: FXS

- Extension Number: S1 000111

- Line Status: Idle

- Calls: число сделанных звонков

- Number: последний набранный номер

- Proxy Register: первая буква S значит на первом профиле регистрация SIP номера прошла успешно.

и ожидает когда к нему подключим телефонный аппарат, к примеру: Panasonic KX-TS2350RU (питание получает от телефонной линии приходящей от VOIP-шлюза к телефонному аппарату).

На заметку: Не забудьте установить переключатели режима набора номера DIALING MODE в положение Tone. А переключатель RINGER в положение HIGH (громко), LOW (тихо) или OFF (выключено), у меня установлен в HIGH.

На заметку: для соединения VOIP шлюза и аналогового аппарата применяются следующие термины обозначающие название интерфейсов:

Интерфейс FXO (Foreign eXchange Office) — аналоговый интерфейс абонентских устройств телефонных станций. Устройства с таким интерфейсом подключаются к интерфейсу FXS. Так те же самые факсовые аппараты, телефоны, модемы реализуют интерфейс FXO. Существует такое простое правило — если есть провод, соединяющий два аналоговых устройства телефонии, то с одной стороны этого провода должен быть FXS (АТС), а с другой — FXO (телефон). Сейчас как раз VOIP-шлюз подключен к телефону Panasonic таким образом. Может понадобиться сделать такой кабель и завести его в разъем RJ14

Скриншот для наглядного представления разъемов:

На заметку: RJ-25 (бывает что имеют ввиду этот RJ-12) с 6 контактами, RJ-14 c 4-мя и классический RJ-11 c двумя.

На заметку: Типы разъемов:

А есть и кустарно обжатые по RJ14

На заметку: трубка и телефон соединены между собой также кабелем (всегда используйте заводской кабель): оранжевый,зеленый,красный,черный <=> черный,красный,зеленый,оранжевый.

На заметку: Цветовая маркировка не имеет особого значения (в классической телефонии используются лишь 2 средних контакта (из UTC кабеля можно взять бело-синий и синий), но лучше всё таки придерживаться принятых стандартов, дабы в следующий раз не думать, если придётся переобжимать лишь один конец кабеля.

Интерфейс FXO – это разъем, в который включается аналоговая телефонная линия. Это разъем на телефонном или факсимильном аппарате или разъем / разъемы на аналоговой мини-АТС. Такой порт имеет индикацию состояния трубка снята / трубка на телефоне (замыкание цепи). Так как порты (разъемы) являются частью устройства, например, телефона или факса, такое устройство часто называют «устройством FXO» или «аналоговым устройством».

Теперь когда телефонный аппарат подключен к voip шлюзу можно совершить тестовый звонок на номер 99999 с целью проверки качества связи, у меня все хорошо, четкий звук без каких-либо шипений, задерживаний.

Но все выскажу свое мнение, хотите стать специалистом и чтобы Вас ценили не используйте облачную АТС от Манго, потому как отвалился к примеру интернет или произошло переключение на второго провайдера, voip-шлюз отвалится его придется перезагружать, а это ой как не нравится пользователям. Да и в последнее время у них что-то меняется, а вы как системный администратор страдаете, ведь все шишки все равно падают на Вас хоть от Вас и ничего не зависит. Максимум что Вы можете сделать это позвонить в ихнюю службу поддержки, описать проблему и как же это бесит слушать музыку пока инженер копается наверное в списках FAQ для ответа на Вашу проблему. Когда инженер говорит Вам что нужно перезагрузить центральный роутер это вообще ни в какие ворота не лезет. Лучше используйте свою АТС — Asterisk к примеру, как это делаю я. А пока я прощаюсь и до новых заметок, с уважением автор блога — ekzorchik.

В нашей компании реализован механизм автоконфигурирования некоторых наиболее популярных моделей ip-телефонов ( так называемый autoprovisioning). Но для функционирования данной опции необходимо произвести некоторые настройки DHCP-сервера. В данной статье рассмотрено три наиболее встречаемых платформы, на которых обычно развернут DHCP-сервер: Windows server ( на примере windows server 2003) CentOS Роутер CISCO Роутер Mikrotik Полную настройку DHCP-сервера рассматривать в данной статье не имеет смысла, поэтому для примера возьмем уже поднятые и преднастроенные DHCP-сервера, но без прописанной опции 66.

1. Принцип autoprovisioning

IP-телефон загружает файлы прошивки и конфигурации с TFTP-сервера. Для того, чтобы аппарат знал нахождение сервера загрузки, необходимо явно указать ему IP-адрес данного сервера. Для этого служит опция 66 на сервере DHCP.

Телефонный аппарат при получении IP-адреса с DHCP-сервера обращается к строке в которой прописана опция 66. И после этого происходит его обращение к тому серверу TFTP, который указан в данной опции, и уже с сервера TFTP телефон подгружает файлы прошивки и конфигурации.

2. Прописывание опции 66 на Windows server 2003

- Запускаем: Пуск>Все программы>Администрирование>DHCP

- Выбираем Параметры области активного DHCP-сервера, далее Действие>Настроить параметры

- В открывшемся окне выбираем опцию 66 Имя узла сервера загрузки ( отмечаем галочкой) и прописываем ip-адрес TFTP-сервера в поле строковое значение. Нажимаем Применить>ОК

- На вкладке Параметры области будет отображаться подключенная опция 66

3. Прописывание опции 66 на CentOS 5.8

Настройки DHCP в ОС CentOS 5.8 производятся в файле /etc/dhcpd.conf.

Рассмотрим случай когда наш сервер Asterisk является одновременно DHCP и TFTP сервером

Открываем файл любым редактором, например, для mcedit в командной строке выполнить:

Следует обратить внимание: так как опция 66 прописана как строковый тип, то IP-адрес берется в кавычки. Если же опция указана как числовая, то IP-адрес указывается без кавычек.

Например:

option opt66 code 66 = string;

option opt66 «192 .168.1.1»;

option opt66 code 66 = ip-address;

option opt66 192.168.1.1;

Примерный вид файла dhcpd.conf:

4. Прописывание опции 66 на роутере Cisco

Теперь перейдем к настройкам DHCP-сервера поднятого на роутере Cisco.

И прописываем необходимую опцию 66

Обратите внимание, что в данном случае тоже можно указать как в числовом так и в текстовом формате.

ascii — текстовый

ip — числовой

Прописывание опции 66 на Mikrotik

Настройку Mikrotik производим через WinBox.

1. IP -> DHCP Server -> Options

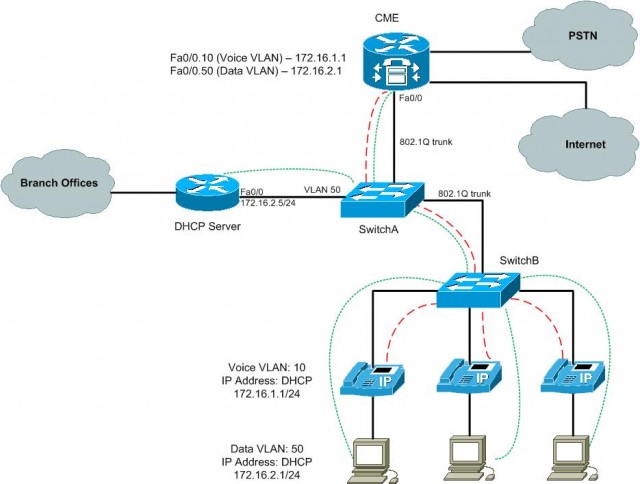

В продолжение темы настройки DHCP на оборудовании Cisco с учетом VLAN, предлагаю рассмотреть вопрос вглубь: давайте скрестим описанный функционал с VoIP технологией. Что если мы решили внедрить в нашу сеть VoIP со всеми вытекающими последствиями: отдельным устройством с Communication Manager Express, VoIP телефонами и необходимостью приоретизации трафика?

Для начала коротко об изображенной здесь архитектуре Cisco VoIP. Начнем с телефонов. В VoIP телефоны Cisco встроен минисвич на два порта, который позволяет подключить телефон к розетке, а компьютер к телефону. Этим мы экономим розетки и порты на свиче, но этим же и создаем себе дополнительную проблему: VoIP трафик должен быть изолирован от трафика, предназначенного компьютеру. Во имя приоретизации, что для VoIP критично, и безопасности.

Для решения этой проблемы Cisco использует, говоря заумными словами, технологию 802.1q транков, а проще – VLAN. VoIP телефон добавляет в свой трафик тег, по которому свич распознает, что фрейм принадлежит VoIP трафику, и ему надо оказать особое внимание.

На портах свича предусмотрен отдельная команда, чтобы задать VLAN для телефона, который подключен к нему. Теперь настройка порта будет выглядеть вот так:

После этого свич по CDP передаст телефону номер его VLAN и он сможет помечать фреймы правильным тегом.

«Ага, — скажет внимательный и хитрый читатель, — но ведь весь VoIP трафик всей сети сконцентрирован в одном VLAN? Значит, наш компьютер может отключить телефон, прикинуться им и слушать все разговоры по сети?»

«И зачем вообще этот костыль c switchport voice vlan? – спросит внимательный и умный читатель, — ведь можно настроить порт на свиче как trunk, указав ему allowed vlan 10 и native vlan 50?»

Ответ на оба эти вопроса один: Cisco предусмотрела механизм, который не позволяет чужому устройству прикинуться VoIP телефоном. Именно этот механизм включается командой switchport voice vlan. Второй внимательный читатель прав, его конфигурация верна и будет работать, но она сделает правым и первого внимательного читателя. А этого нам совершенно не нужно.

Детальный рассказ про механизм Voice VLAN – это тема для отдельного поста. Те, кто заинтересовался и хочет узнать о нем прямо сейчас, могут почитать об этом на сайте Циско и, кто знает, может, в процессе заинтересоваться еще чем-то из цисковского VoIP.

Но вернемся к нашей задаче. В IP адресе нуждаются не только рабочие станции, но и IP телефоны. Однако доступ к DHCP серверу имеют только устройства из VLAN 50, то есть, компьютеры. Что же делать телефонам?

А для телефонов мы используем два интересных механизма DHCP: команду helper-address и принцип, по которому DHCP выделяет адреса.

Настроим сам DHCP сервер на маршрутизаторе с двумя пулами:

Команда network в настройке DHCP на Циско – одна из немногих, где мы можем задать маску подсети через слеш. А можем и вовсе не задавать, тогда она будет определена автоматически, в зависимости от класса сети.

Команда default-router задает шлюз по умолчанию для сети, а dns-server – соответственно, DNS сервер. 4.2.2.2 – это адрес публичного NDS сервера, который поддерживается университетом Беркли, и является надежной альтернативой, если по какой-то причине вы не доверяете DNS вашего провайдера.

Буквально парой предложений про еще одну особенность DHCP в VoIP: с его помощью телефоны получают адрес TFTP сервера, на котором хранится образ операционной системы для них. Эта функциональность известна как опция 150 и задается командой:

Если углубляться в DHCP еще больше, то все функции этого замечательного протокола являют собой опции. Так, шлюз по умолчанию можно задать как default-router, а можно как option 3. Под такими опциями скрыто множество интересной дополнительной функциональности, которая, к сожалению, тоже в один пост не поместится.

Все-все, уже заканчиваю отвлекаться: таким же образом настроим пул IP адресов для рабочих станций:

Дальше идем на сабинтерфейсы CME роутера (предполагаю, что вы знакомы с маршрутизацией между VLAN и уже настроили их самостоятельно). Все широковещательные пакеты, при помощи которых наши телефоны будут обращаться к широкой общественности: «эй, кто здесь DHCP сервер, мне нужен IP адрес» придут на сабинтерфейс Fa0/0.10 – потому что телефоны находятся во VLAN 10. Тут бы этим крикам о помощи и погибнуть – в VLAN 10 нет DHCP сервера – но это не выход. Выход – команда ip helper-address:

Этой командой мы говорим CME маршрутизатору: когда ты получаешь широковещательный DHCP пакет, отправляй его DHCP серверу по адресу 172.16.2.5. Этот сервер ответит тебе, и тогда ты передашь его тому, кто прислал тебе запрос.

Тут мы подходим ко второму интересному моменту: на самом деле DHCP сервер не знает. Если бы все телефоны и компьютеры были в одном VLAN, он бы сказал: «Я не знаю, кто вы такие. Все ваши запросы пришли ко мне через интерфейс 172.16.2.5, потому я выдам всем вам адреса из сети, к которой относится этот интерфейс, то есть 172.16.2.0/24».

Но мы использовали helper-address! Смотрите, как это работает сейчас: компьютеры шлют запрос «эй, дай мне IP адрес». Запрос попадает к DHCP серверу через интерфейс 172.16.2.5 – сервер находится в том же VLAN, что и компьютеры. И он выдает им адреса из сети 172.16.2.0/24 – нашего DATA пула. Но широковещательные пакеты телефонов идут в другом VLAN. Они приходят на сабинтерфейс Fa0/0.10, который для них является шлюзом по умолчанию, и CME шлет их на ip helper-address — 172.16.2.5.

И когда CME пересылает запросы телефонов, он не посылает их как broadcast. Он шлет их как unicast. А unicast IP пакет имеет адреса источника и получателя. И в нашем случае IP адресом источника DHCP запроса будет адрес сабинтерфейс Fa0/0.10, потому что там эти фреймы впервые вышли на третий уровень, там они впервые вообще узнали, что в мире бывают IP адреса!

Итак, DHCP сервер получает unicast запрос, source address которого значится 172.16.1.1. «Ага, — говорит сервер, — значит, источник запроса имеет связь с этим адресом. Значит, надо выдавать ему IP адрес из сети, к которой этот адрес относится». И отвечает на запрос выдачей адреса из сети 172.16.1.1/24 – нашого VOICE пула!

Таким образом, мы получаем как раз то, что хотели: все наши телефоны получили IP адреса из нужной подсети, они изолированы от VLAN с данными и имеют связь только с CME, который может соединять их с другими телефонами через PSTN или VoIP посредством Интернет. Компьютеры же получили адреса из другой сети, они теперь могут обмениваться данными с филиалами компании, server farm или чем угодно еще. Мы получили гибкую в настройке сеть, возможность приоретизации трафика на втором и третьем уровне и экономию пропускной способности и ресурсов за счет использования одного DHCP сервера для нескольких изолированных VLAN.

В сети есть апараты 46-й и 96-й серии. В настройках DHCP прописал две опции - 176 (для 46-й серии) и 242 (для 96-й серии) типа string с текстом

P.S. Для тех, кому все это необходимо, используйте родной Avaya MyIPtel

Доброго времени суток.Подскажите пожалуйста, что то не хочет 4601+ запрашивать ip, то есть я поднимаю dhcp-server(176 опция прописана).

при этом наблибаю wireshark-om, что происходит.

подключаю аппарат.

через пару секунд после включения, в логах шарка вижу

arp broadcast 135.8.62.35 135.8.63.129

arp broadcast 0.0.0.123 0.0.0.0

и все больше никаких признаков жизни. в смысле в сеть, а так неустанно мигает лампочками.

Подскажите кто нить в чем может быть дело?

Заранее спасибо, за любые высказывания. rewind писал(а): через пару секунд после включения, в логах шарка вижу

arp broadcast 135.8.62.35 135.8.63.129

arp broadcast 0.0.0.123 0.0.0.0

и все больше никаких признаков жизни. в смысле в сеть, а так неустанно мигает лампочками. 1. Настроен ли IP-фон на получение IP-адреса от DHCP-сервера, или же адрес задан статический ручками ?

rewind писал(а): и все больше никаких признаков жизни. в смысле в сеть, а так неустанно мигает лампочками.

2. Правильно ли настроен снифер? Что говорят другие сниферы ? В своё время пользовался Ethereal, очень доволен. Был.

Спасибо за ответ.

rewind писал(а): 1. модель ip-фона 4601+(экрана нет), он вроде только по dhcp умеет. эт судя по аваевским мануалам. rewind писал(а): 2,3 wireshark и есть продолжение ethereal, да вроде давно пользуюсь, к тому же ничего не фильтрую, собираю все, что летит.ОК, я безнадёжно устарел.

Ваше сетевое активное оборудование - это хаб, или свич ?

управляемый свич, с включенным на портах зеркалированием.1. Снифер видит фреймы с макадресом IP-телефона ?

2. Насколько я помню, в Ethereal есть два фильтра - на "отлов" и на отображение собранных пакетов.

arp broadcast 135.8.62.35 135.8.63.129

arp broadcast 0.0.0.123 0.0.0.0

вот это вот и летит с мака аппарата.

счас для чистоты эксперимента подключил аппарат на прямую к компу на котором поднят dhcp, и стоит шар, именений к сожалению ноль.

ни первых, ни вторых фильтров не установлено.

телефон у меня тока один, на тест так сказать принесли, может с ним чего, тока как проверить опять же не понятно, ввиду отсутствия дисплея.

у меня хоть и кривые руки, но не настолько же

Сделал несколько раз reset и clear, шаманство какое то, и запросы полетели.

Спасибо за помощь.

Вопрос. Что нужно прописать на DHCP чтобы весь зоопарк мог обновиться до последней версии?

Господа, проблема как у rewind-а, но зарылся я больше(хотя может быть ситуация в точности как у него) - телефон встал в какое-то состояние, при котором нужно что-то ввести и это отнюдь не экстеншн.

Вопрос: как выйти из этого меню телефона, и вообще, что это за меню?

Вот и накрутил что-то.

Вообще, это даже не один телефон, а сразу несколько. 4601+. стоят в удаленном офисе, там стоит 350-й шлюз.. судя по всему перешли в это меню, когда шлюз перешел в SLS режим. Дело было ночью, утром пришли, а все телефоны моргают обоими MWI 500 на 500 миллисекунд, оба эппериэнса горят постоянно. vbr, может вы, или ваши спецы сталкивались с такой проблемой? вообще если бы был хоть 1 телефон с экраном, то разобрались бы с этой "меню-шкой"Насколько я могу вспомнить, телефон 4601 - это такая редкость, которую может быть увидишь 1 раз в жизни. В основном такие телефоны покупали в тех случаях, когда очень нужно было съэкономить. И экономия эта давалась за счёт "отрезания" даже нужного и полезного функционала, не говоря уже о просто удобных фичах.

Конкретно же про телефон - если самостоятельно разобраться не получается, могу посоветовать сдать в сервисный центр (хотя бы один). Если они признаются, что было и как полечили, то оставшиеся можно будет уже самому вернуть к жизни, поступив аналогичным образом.

Для меня сейчас очень напряжно разыскать телефон 4601 и загнать его в такую же ситуацию, что наблюдается у Вас, с тем, чтобы затем искать пути выхода из этой ситуации.

DHCP Snooping - это функция безопасности коммутатора, обеспечивающая получение DHCP клиентом IP-адреса только от легитимного DHCP сервера.

При настройке DHCP Snooping порт, к которому подключен легитимный DHCP сервер, назначаются в качестве доверенного (trusted). Обычно это транзитные uplink порты коммутатора. Все прочие порты считаются недоверенными (обычно это клиентские Ethernet порты коммутатора).

При получении DHCP запросов от клиентского оборудования коммутатор отправляет их только в сторону доверенного порта. При этом коммутатор блокирует DHCP ответы от “нелегальных” DHCP серверов, подключенных к недовернным портам, препятствуя тем самым получению сетевых настроек от недоверенного DHCP сервера.

Помимо этого DHCP Snooping позволяет создавать записи о соответствии выданного IP-адреса, VLAN и Ethernet порта коммутатора. Такие записи называются DHCP Snooping Binding.

Рассмотрим настройку DHCP Snooping на примере коммутатора ISCOM2608G-2GE.

К Gigabit Ethernet порту G1/1/1подключается DHCP клиент. К uplink порту G1/1/9 подключен DHCP сервер, он назначается доверенным. Схема представлена на рисунке ниже.

Первоначально необходимо создать VLAN и настроить соответствующие порты коммутатора.

Также лучше сначала настроить транзитные uplink порты в доверенном режиме для функции DHCP Snooping

Далее выполняется настройка uplink порта (порта с подключенным легитимным DHCP сервером).

Настройка VLAN на клиентском порте в режиме VLAN Access :

Для активации DHCP Snooping на клиентском порте используется команда «ip dhcp snooping» :

При необходимости выполняется настройка максимального допустимого количества записей DHCP Snooping binding. Может быть от 1 до 512 разрешенных записей на одном порте Ethernet. Если число клиентов на порте превышает заданное значение, они не смогут получить IP-адрес.

После этого выполняется активация DHCP Snooping на коммутаторе.

При необходимости, возможно настроить коммутатор так, чтобы конкретные порты не участвовали в DHCP Snooping. Для этого на таких портах отключается DHCP Snooping:

Для проверки конфигурации используется команда:

DHCP Snooping: Enabled

DHCP Option 82: Enabled

Port vlan Enabled Status Trusted Status Option82 Vlanlist

gigaethernet1/1/1 -- enabled no 1-4094

gigaethernet1/1/2 -- enabled no 1-4094

gigaethernet1/1/3 -- enabled no 1-4094

gigaethernet1/1/4 -- enabled no 1-4094

gigaethernet1/1/5 -- enabled no 1-4094

gigaethernet1/1/6 -- enabled no 1-4094

gigaethernet1/1/7 -- enabled no 1-4094

gigaethernet1/1/8 -- enabled no 1-4094

gigaethernet1/1/9 -- enabled yes 1-4094

gigaethernet1/1/10 -- disabled no 1-4094

Для просмотра таблицы привязки используется команда:

Current Binding: 1

History Max Binding: 1

IP Address MAC Address Lease(sec) Type VLAN Port

192.168.100.28 00A1.AB33.0020 595 dhcp-snooping 100 gigaethernet1/1/1

Параллельно с DHCP Snooping на коммутаторах часто настраивают поддержку DHCP Option 82.

Опция 82 используется для того, чтобы передать дополнительную информацию о DHCP клиенте на DHCP сервер. Например, можно передать информацию о номере порта коммутатора, к которому подключен клиент, и \ или информацию о MAC адресе клиента и др.

DHCP Option 82 может применяться для идентификации абонента на сервере провайдера и \ или привязки IP-адреса к клиентскому порту коммутатора. (В этом случае необходимо настроить также DHCP сервер для выдачи IP адреса из нужного диапазона на основе информации о клиентском VLAN и \ или номере порта и \ или MAC адресе. Например, если IP-телефоны имеют только MAC адреса 00:22:33:XX:XX:XX в VLAN 111, то для таких клиентов выдается IP адрес 172.16.1.X, и для клиентов с другими MAC адресами в VLAN 888 выдается IP адрес 192.168.1.X ).

Поле Option 82 в DHCP пакете имеет две стандартные области:

- Circuit ID - идентификатор подключенного к коммутатору клиентского устройства \ номера клиентского Ethernet порта. Он может быть использован для назначения параметров, уникальных для конкретного пользователя.

- Remote ID - идентификатор коммутатора, который может быть использован для назначения сервером сетевых настроек.

Для активации добавления информации Option 82 в DHCP пакеты, передаваемые коммутатором, используется команда:

Для настройки Circuit ID могут использоваться переменные, добавленные в пакеты с DHCP запросами от конкретного клиента :

>STRING %h-hostname %s-slot %v-svlan %c-cvlan %p-port %m-Local mac

%r-remote mac %i=ip address %u-unit %d-port description

Добавляем к DHCP запросу данные о коммутаторе, например hostname :

Включаем данные о порте, к которому подключен клиент, и его VLAN в Remote ID :

>STRING String of user define(%h-hostname %s-slot %v-svlan %c-cvlan

%p-port %m-Local mac %r-remote mac %i=ip address %u-unit %d-port

description %bd-bussiness description)

При необходимости DHCP Option82 может настраиваться для каждого порта в отдельности.

Читайте также: