Не хранить сведения о зоне происхождения вложенных файлов

Обновлено: 04.07.2024

Эта статья описывает диспетчер вложений в Windows. В ней приведены методы для настройки диспетчера и обходные решения для двух его проблем.

Введение

Диспетчер вложений в составе системы Microsoft Windows защищает компьютер от опасных вложений, получаемых по электронной почте или скачиваемых из Интернета.

В случае если диспетчер вложений обнаруживает вложение, которое может быть небезопасным, он предотвращает открытие такого файла или выдает предупреждение при его открытии. Дополнительную информацию о диспетчере см. в разделе Дополнительные сведения.

Методы решения проблем при неудачной попытке загрузить файл или программу

Вы не можете скачивать файлы, если параметр "Скачивание файла" в параметрах безопасности Интернета отключен. Чтобы проверить параметры безопасности Интернета, выполните следующие действия:

Откройте окно Свойства браузера.

Windows 7

Выберите пункт Выполнить.

Введите inetcpl.cpl и нажмите кнопку ОК.

Windows 8 или Windows 10

На начальном экране введите inetcpl.cpl и нажмите клавишу ВВОД.

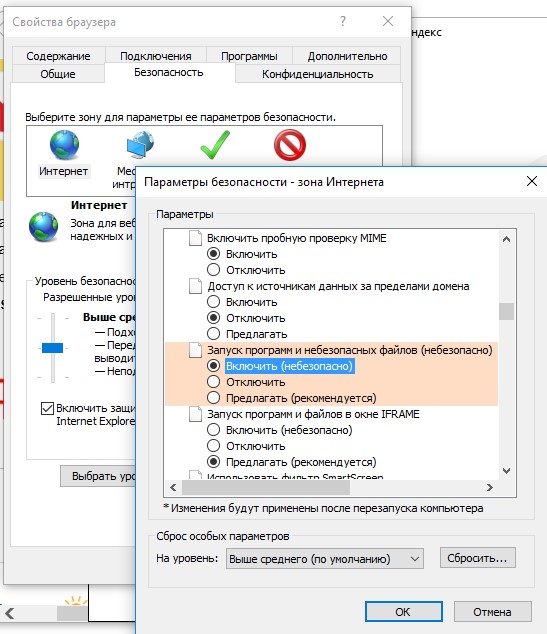

В окне Свойства браузера откройте вкладку Безопасность, затем щелкните значок зоны Интернет (значок глобуса) и нажмите кнопку Другой.

В окне Параметры безопасности перейдите вниз к пункту Загрузка > Скачивание файла.

Выберите Включить.

Прокрутите список к пункту Прочее > Запуск программ и небезопасных файлов.

Установите флажок Предлагать (рекомендуется).

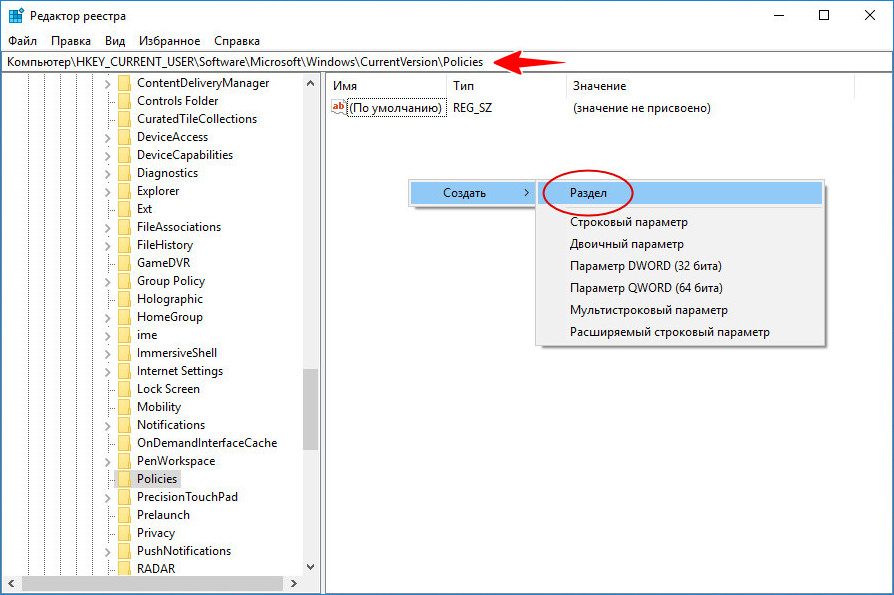

Откройте редактор реестра.

Windows 7

Выберите пункт Выполнить.

Введите regedit.exe и нажмите кнопку ОК.

Windows 8 или Windows 10

На начальном экране введите regedit.exe и нажмите клавишу ВВОД.

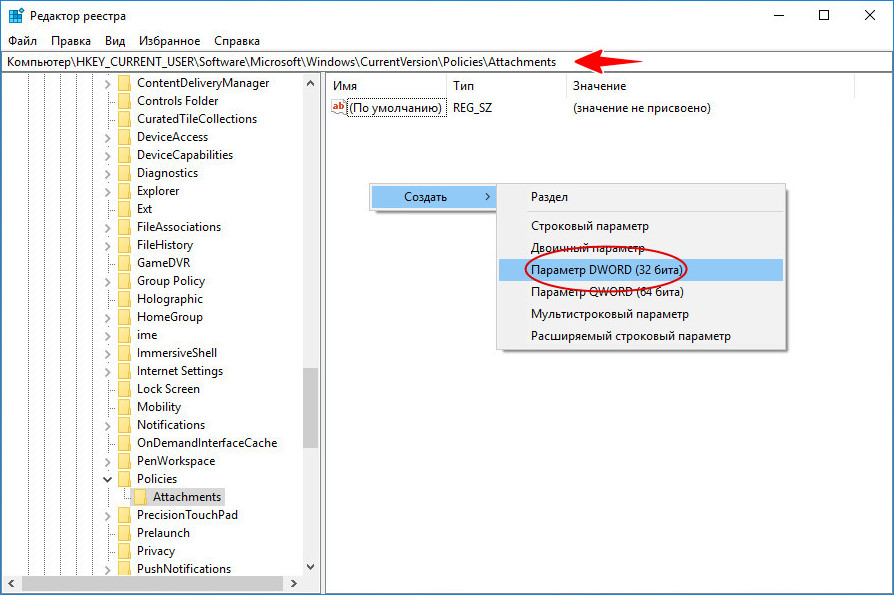

Найдите следующие подразделы реестра: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments

Если не отображается подраздел Attachments, щелкните правой кнопкой мыши значок Политики, выберите команду Создать, выберите Раздел, затем в качестве имени раздела укажите Attachments.

Щелкните правой кнопкой мыши раздел Attachments, выберите команду Создать, а затем — Параметр DWORD (32 бита).

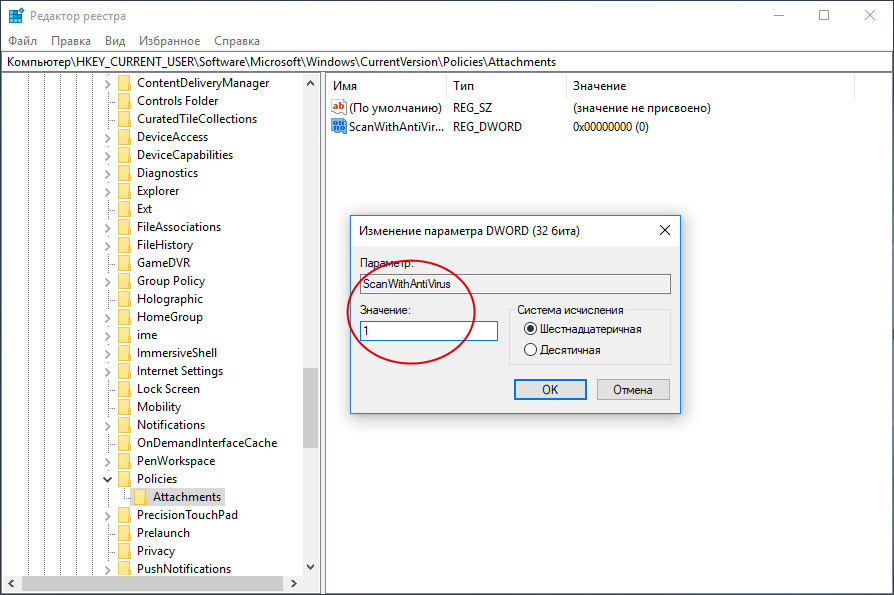

Укажите в качестве имени параметра ScanWithAntiVirus и нажмите клавишу ВВОД.

Щелкните правой кнопкой мыши параметр DWORD ScanWithAntiVirus, затем нажмите кнопку Изменить.

Закройте редактор реестра.

Чтобы изменения вступили в силу, выйдите из системы Windows и снова зайдите в нее.

Откройте или сохраните программу или файл, которые не удалось загрузить.

Примечание. Советуем установить для подраздела ScanWithAntiVirus значение 3, чтобы включить сканирование вирусов сразу после открытия или сохранения программы или файла.

Настройка диспетчера вложений

Некоторые функции диспетчера вложений можно настроить с помощью групповой политики или локального реестра.

Этот параметр политики позволяет управлять уровнем риска по умолчанию для типов файлов. Чтобы полностью изменить уровень риска для вложенных файлов, может понадобиться также настроить логику доверия для вложенных файлов.

Высокий риск

Если вложение находится в списке типов файлов с высоким риском и получено из зоны ограниченных узлов, Windows блокирует доступ пользователя к файлу. Если файл получен из зоны Интернета, Windows выдает предупреждение, прежде чем пользователь получит доступ к файлу.

Средний риск

Если вложение находится в списке типов файлов со средним риском, Windows не выдает предупреждение (независимо от сведений о зоне), прежде чем пользователь получит доступ к файлу.

Низкий риск

Если вложение находится в списке типов файлов с низким риском, Windows не выдает предупреждение (независимо от сведений о зоне), прежде чем пользователь получит доступ к файлу.

Если политика включена, можно указать уровень риска по умолчанию для различных типов файлов. Если политика отключена, Windows по умолчанию устанавливает средний уровень риска. Если политика не задана, Windows по умолчанию устанавливает средний уровень риска.

User Configuration\Administrative Templates\Windows Components\Attachment Manager

HKEY_CURRENT_USER\ Software\Microsoft\Windows\CurrentVersion\Policies\Associations

DefaultFileTypeRisk

Высокий (6150)

или

Средний (6151)

или

Примечание. По умолчанию значение параметра DefaultFileTypeRisk равно "Средний" (6151).

Этот параметр политики позволяет управлять тем, помечает ли Windows вложенные файлы, содержащие сведения о зоне происхождения. Эти зоны происхождения — Интернет, интрасеть или локальная зона. Чтобы этот параметр политики работал, файловая система NTFS должна функционировать правильно. В системах с FAT32 параметр работать не будет, и уведомление об этом не выдается. Если сведения о зонах не сохраняются, Windows не может правильно оценить степень риска. Если политика включена, Windows не помечает вложенные файлы с учетом сведений о зоне. Если политика отключена, Windows помечает вложенные файлы с учетом сведений о зоне. Если политика не задана, Windows помечает вложенные файлы с учетом сведений о зоне.

User Configuration\Administrative Templates\Windows Components\Attachment Manager

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments

SaveZoneInformation

Примечание. По умолчанию значение параметра DefaultFileTypeRisk равно 2 (отключен).

Скрытие средств для удаления сведений о зоне

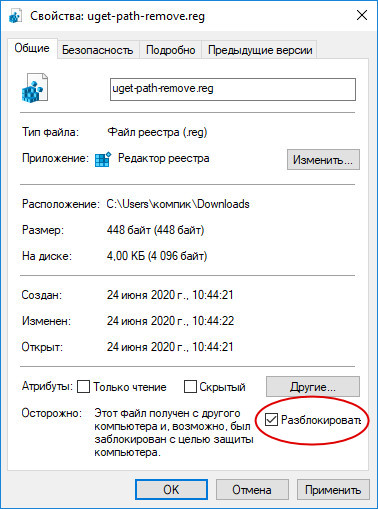

Этот параметр политики позволяет указать, могут ли пользователи вручную удалить информацию о зоне из сохраненных вложенных файлов, нажав кнопку

Разблокировать на вкладке Свойства файла или установив флажок в диалоговом окне Предупреждение о безопасности. Удаление сведений о зоне позволяет пользователям открывать потенциально опасные вложенные файлы, ранее заблокированные Windows. Если политика включена, Windows скрывает флажок и кнопку Разблокировать. Если политика отключена, Windows отображает флажок и кнопку Разблокировать. Если политика не задана, Windows отображает флажок и кнопку Разблокировать.

User Configuration\Administrative Templates\Windows Components\Attachment Manager

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments

HideZoneInfoOnProperties

Примечание. По умолчанию значение параметра DefaultFileTypeRisk равно 0 (отключен).

Эти параметры политики позволяют настроить список типов файлов с низким, средним и высоким риском. Список включения для файлов с высоким риском является более приоритетным по сравнению со списками включения для файлов со средним и высоким риском. Также расширение входит в более чем один список включения. Если политика включена, можно создать пользовательский список типов файлов с низким, средним и высоким уровнем риска. Если политика отключена, Windows использует встроенный список типов файлов. Если политика не задана, Windows использует встроенный список типов файлов.

User Configuration\Administrative Templates\Windows Components\Attachment Manager

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Associations

HighRiskFileTypes

ModRiskFileTypes

LowRiskFileTypes

Этот параметр политики позволяет настраивать логику, с помощью которой Windows определяет уровень риска вложенных файлов. Предпочтение обработчика файлов указывает Windows на предпочтение обработчика файлов перед данными типа файлов. Например, доверять приложению notepad.exe, но не доверять файлам с расширением .txt. Предпочтение типа файлов указывает Windows на предпочтение данных типа файлов перед обработчиком файлов. Например, доверять файлам с расширением .txt вне зависимости от обработчика файлов. Использование и обработчика файлов, и данных типа является наиболее ограничивающей возможностью. Windows выберет наиболее ограничивающую возможность, вследствие чего пользователи получат больше запросов о доверии, чем при выборе других возможностей. Если эта политика включена, можно выбрать порядок оценки риска данных. Если политика отключена, Windows использует логику доверия по умолчанию, которая предпочитает обработчик файлов типу файла.

User Configuration\Administrative Templates\Windows Components\Attachment Manager

HKEY_CURRENT_USER\ Software\Microsoft\Windows\CurrentVersion\Policies\Attachments

UseTrustedHandlers

Тип файла (1)

или

Обработчик (2)

или

Оба (3)

Примечание. По умолчанию значение параметра DefaultFileTypeRisk равно "Обработчик" (2).

User Configuration\Administrative Templates\Windows Components\Attachment Manager

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments

ScanWithAntiVirus

Отключен (1)

или Необязательный (2) или

Примечание. По умолчанию значение параметра DefaultFileTypeRisk равно 1 (отключен). Если параметру присвоено значение "Необязательно (2)", все средства проверки вызываются даже после того, как одно из них сообщит об обнаружении.

Для получения дополнительной информации щелкните приведенный ниже номер статьи базы знаний Майкрософт:

182569 Записи реестра зон безопасности Internet Explorer для опытных пользователей

Дополнительная информация

Следующие параметры определяют, будет ли открытие файла предотвращено или выдано предупреждение при его открытии:

Тип используемой программы.

Тип открываемого или загружаемого файла.

Установка уровня безопасности зоны Интернета, из которой производится загрузка файла.

Примечание. Настроить зоны Интернета можно в браузере Microsoft Internet Explorer на вкладке Безопасность. Для просмотра зон Интернета выберите пункт меню Сервис, далее Свойства браузера, а затем откройте закладку Безопасность. Разделяют четыре зоны Интернета:

Диспетчер вложений использует программный интерфейс (API) IAttachmentExecute для определения типа файла, сопоставлений файла и выбора наиболее приемлемого действия для него.

Приложения Microsoft Outlook Express и Microsoft Internet Explorer используют диспетчер вложений для обработки вложений электронной почты и скачивания данных из Интернета.

Заблокированный файл из известного источника может при необходимости быть открыт. Чтобы открыть заблокированный файл, выполните следующие действия:

Щелкните заблокированный файл правой кнопкой мыши и выберите команду

Свойства.

На вкладке Общие нажмите кнопку

Разблокировать.

Типы файлов, включаемых диспетчером вложений в группу высокого риска, перечислены ниже:

Этот файл получен с другого компьютера и, возможно, был заблокирован с целью защиты компьютера

Осторожно: Этот файл получен с другого компьютера и, возможно,

был заблокирован с целью защиты компьютера.

ВООБЩЕ, отключить блокировку файлов в системе?!

Причина всему неправильная работа системы с NTFS.

И рекомендации которых много в интернете:

Изменить это можно в Панели управления -> Свойства обозревателя -> Безопасность -> Другой -> Запуск программ и небезопасных файлов -> Включить.

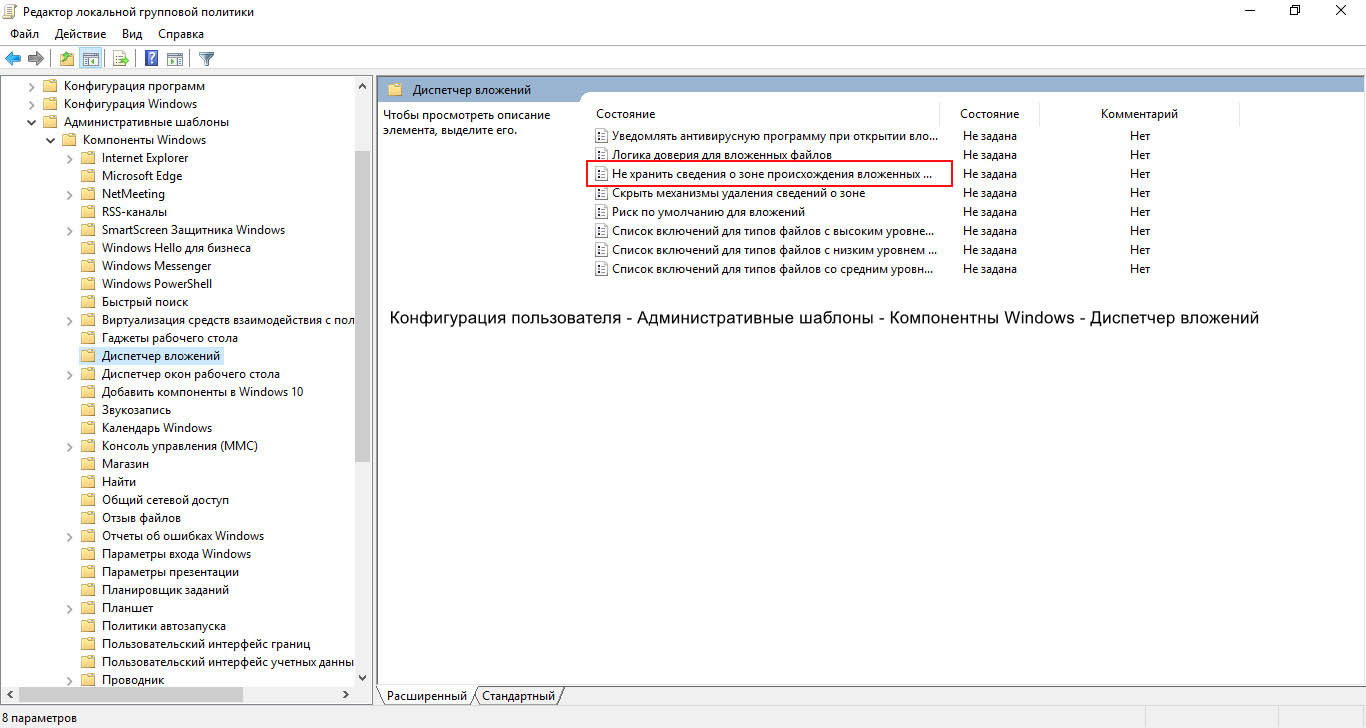

Конфигурация пользователя -> Политики -> Административные шаблоны -> Компоненты Windows -> Диспетчер вложений

Немного теории взятой у автора необходимой нам утилиты:

Файловая система NTFS позволяет приложениям создавать дополнительные информационные потоки данных. По умолчанию, все данные хранятся в основном безымянном потоке данных файла, но синтаксис «файл:поток» позволяет выполнять чтение и запись в дополнительные потоки. Доступ к дополнительным потокам предусмотрен не во всех приложениях.

В NT не предусмотрены средства, позволяющие узнать перечень файлов NTFS с ассоциированными потоками. Программа Streams анализирует указанные вами файлы и каталоги (у каталогов могут быть дополнительные потоки данных) и сообщает имена и размеры всех именованных потоков, встречающихся в этих файлах. Она основывается на недокументированной собственной функции извлечения данных о файловых потоках.

Итак, разберемся, более простым языком.

Файловая система может создавать несколько потоков при работе с файлами. Если файл правили на нескольких ПК то и потоки разные и все записываются в глубокий на уровень файла. Чего-то там на уровне файловой системы. Даже файлы создание самим пользователем и никогда пределы ПК не покидавшие могут иметь несколько потоков данных.

И ЭТО ОБНОВЛЕНИЕ ДЛЯ ОС ПЕРЕСТАЛО ПОНИМАТЬ ТАКИЕ ПОТОКИ И ВОСПРИНЯЛО ИЗ КАК ЧУЖИЕ И ЗАБЛОКИРОВАЛО ФАЙЛ!

Решение.

НЕОБХОДИМО УДАЛИТЬ ЛИШНИЕ ПОТОКИ, КОТОРЫЕ СТАЛИ ЧУЖИМИ.

Sysinternals

Автор: Марк Руссинович (Mark Russinovich)

Утилита Streams 1.56

Скачиваем архив, и распаковываем куда-то поудобнее. В моем случае C:/streams.exe

Запускаем командную строку cmd и переходим в корень C:/

Синтаксис: streams [-s] [-d] <файл или каталог>

| -s | Рекурсивный обход вложенных каталогов. |

| -d | Удаление потоков. |

И о чудо, пометки пропали, файлики открываются без проблем.

Вот так вот достаточно просто решается проблема созданная на пустом месте Майкрософтом. Ожидаем следующих багов.

UPD. 08/06/2015 21:17:05

Но, не бывает все так просто.

Необходимо включить пункт:

Это поможет при получении новых файлов.

Приятный бонус и от офисного пакета. Если используете майкрософтовский outlook.

Документы могут не открываться именно из-за их настроек

Снять галочки с защищенного просмотра.

6 Responses

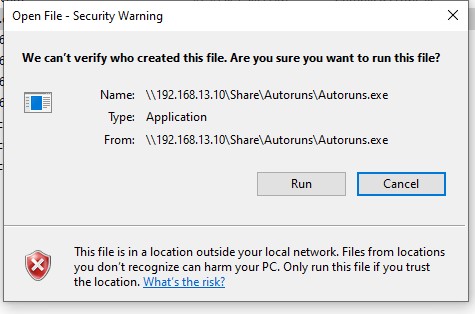

Когда вы пытаетесь открыть файл, операционная системы Windows 10 может препятствовать этому. Появляется предупреждение системы безопасности о том, что файл получен из неизвестного источника и может быть вредоносным. Это происходит, когда функция Windows 10 под названием диспетчер вложений (Attachment Manager) блокирует файлы, которые могут рассматриваться как небезопасные для этого компьютера.

Хотя вы можете разблокировать файлы по отдельности, это может быть утомительно. Особенно если это нужно делать с каждым скачанным файлом. В этой статье мы покажем, как запретить Windows 10 блокировать скачанные файлы.

Что такое диспетчер вложений в Windows 10?

В системе Windows 10 есть функция безопасности под названием диспетчер вложений. Она блокирует открытие небезопасных файлов. Скачанные вами файлы система может пометить как небезопасные, это же относится к вложенным в электронные письма файлам. Если диспетчер вложений считает файл небезопасным, он не позволяет системе открывать его и отображает предупреждение. Диспетчер вложений классифицирует скачанные файлы на основе типы файлов и расширений.

Диспетчер вложений применяет интерфейс прикладного программирования IAttachmentExecute для определения типа файла, связи файла и на основе этого принимает решение. Когда вы скачиваете файлы и сохраняете их на диске, Windows добавляет к ним определённые метаданные. Они считаются вложением. Когда Windows добавляет метаданные к скачанным файлам в качестве вложения, это называется Zone Information.

Здесь и кроется источник проблемы. Когда проводник открывает файл, он читает вложенную информацию Zone Information, которая хранится в том же месте, и проверяет, получен файл из неизвестного источника или нет. Если Windows не может распознать файл или он получен из неизвестного источника, система не даёт открывать его.

Предупреждение Windows SmartScreen заявляет следующее:

Если вы хотите вручную открыть заблокированный файл, нажмите на него правой кнопкой мыши и выберите «Свойства». На вкладке «Общие» нажмите «Разблокировать», затем нажмите «Применить» и «OK».

Представьте, что нужно делать это с каждым скачанным файлом. На это уйдёт слишком много времени. Если вы часто скачиваете файлы из интернета или получаете их по электронной почте, проще запретить компьютеру блокировать такие файлы.

Чтобы запретить Windows 10 блокировать открытие файлов, нужно запретить добавлять Zone Information к скачиваемым файлам. Это можно сделать, вручную настроив диспетчер вложений через редактор локальных групповых политик или через реестр.

Мы покажем оба способа. Чтобы воспользоваться ими, вы должны работать на компьютере под учётной записью администратора или затребовать права администратора.

Настройка диспетчера приложений при помощи редактора реестра

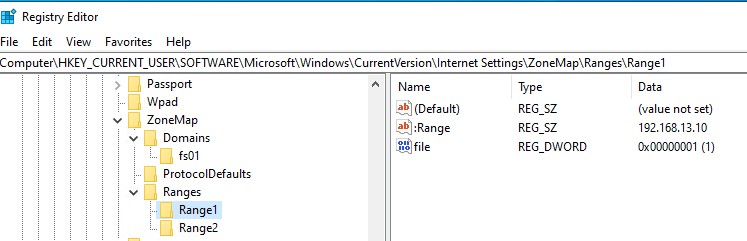

Перейдите по следующему адресу: HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Policies > Attachments.

Если ключ Attachments отсутствует в папке Policies, нужно создать его. Для этого правой кнопкой мыши нажмите на Policies > Создать > Раздел. Будет создан новый раздел, который нужно назвать Attachments. Если этот раздел уже существует, можно переходить к следующему шагу.

Нажмите правой кнопкой мыши на раздел Attachments > Создать > Параметр DWORD (32 бита).

Нужно будет назвать его SaveZoneInformation и нажать на ввод.

Отключите диспетчер приложений в Windows 10, дважды кликнув по только что созданному объекту SaveZoneInformation и поменяв значение на 1. Нажмите OK.

После этого закройте редактор реестра и перезагрузите компьютер, чтобы изменения вступили в силу. После этого скачиваемые файлы не будут прикреплять Zone Information. Это позволит открывать файлы без проблем.

Если вы захотите снова включить диспетчер вложений, нужно поменять значение SaveZoneInformation на 3.

Настройка диспетчера вложений при помощи редактора локальных групповых политик

Редактор локальных групповых политик доступен в редакциях системы Windows 10 Enterprise, Education, Pro. Этот метод не подходит для версии Windows 10 Home. Если у вас как раз Windows 10 Home, пользуйтесь редактором реестра.

В остальных случаях можно применить описанные ниже действия. Нажмите Windows + R, введите gpedit.msc и нажмите ввод.

Перейдите в раздел Конфигурация пользователя > Административные шаблоны > Компоненты Windows > Диспетчер вложений.

Дважды нажмите на политику «Не хранить сведения о зоне происхождения вложенных файлов для редактирования настроек».

Появится окно, где можно выбрать, должен ли диспетчер вложений сохранять Zone Information или нет.

Нажмите «Включено», чтобы позволить диспетчеру вложений не сохранять Zone Information. Это запретит Windows блокировать ваши файлы при открытии. Нажмите «Применить» и OK.

Больше Windows не будет блокировать ваши файлы

Если прежде приходилось вручную разблокировать большинство скачанных файлов, наверняка вам это надоело. После прочтения этой статьи вы избавитесь от этой проблемы.

Если вы скачали файлы и сомневаетесь в их безопасности, всегда можно открывать их в защищённом изолированном окружении, чтобы защитить систему.

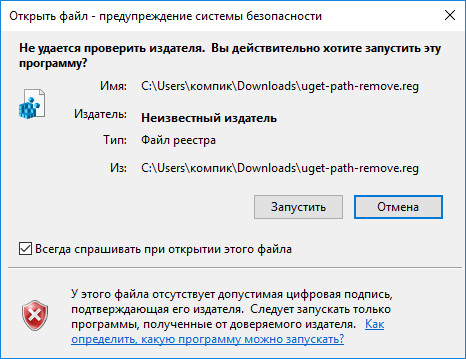

Если вы успешно скачали вложение электронной почты или файл из интернета, это не значит, что его можно будет столь же успешно открыть. Если Windows сочтет файл неблагонадежным, она его заблокирует. Посмотрите, как Windows 10 отреагировала на попытку запустить файл реестра. Вместо того чтобы запросить подтверждение на слияние, система выдала предупреждение, указывающее на отсутствии цифровой подписи файла и невозможности проверить издателя.

Снять такую блокировку не составляет проблемы, достаточно в свойствах файла установить птичку в чекбоксе «Разблокировать» и применить настройку.

А еще вы можете сделать так, что Windows более не станет блокировать файлы, показавшиеся ей подозрительными. Для защиты от потенциально неблагонадежных или опасных вложений в Windows 10 предусмотрен специальный механизм безопасности Attachment Manager, что переводится как Диспетчер вложений. Когда пользователь скачивает файл из интернета, Диспетчер вложений анализирует его и в зависимости от типа файла и конфигурации зоны веб-содержимого либо разрешает его запуск, либо выдает соответствующее предупреждение, либо блокирует его.

Если с подобными предупреждениями и блокировками приходится встречаться чаще, чем бы того хотелось, отключите Attachment Manager, применив простой твик реестра.

Откройте редактор Regedit одноименной командой и перейдите к следующему ключу:

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies

В последнем подразделе вам нужно создать (если отсутствует) вложенный подраздел Attachments.

А в нём создать DWORD -параметр с именем ScanWithAntiVirus.

В качестве значения созданного параметра установите 1, это отключит проверку файлов Диспетчером вложений.

Значение 3, напротив, включает проверку файлов.

Новые настройки вступят в силу после перезагрузки компьютера.

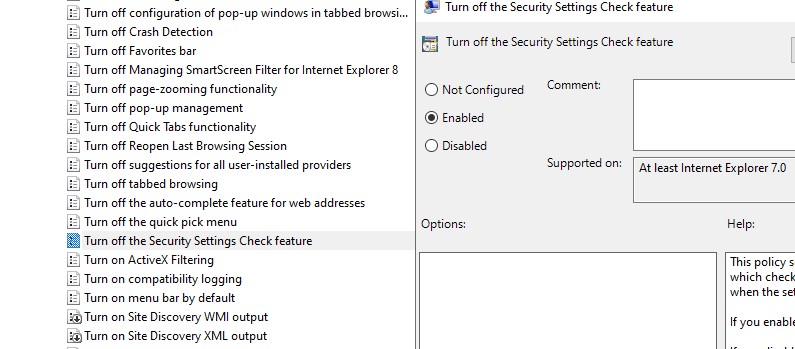

Если твик не сработает, откройте командой gpedit.msc редактор локальных групповых политик и перейдите в расположение, указанное на скриншоте.

Справа откройте и включите политику «Не хранить сведения о зоне происхождения вложенных файлов».

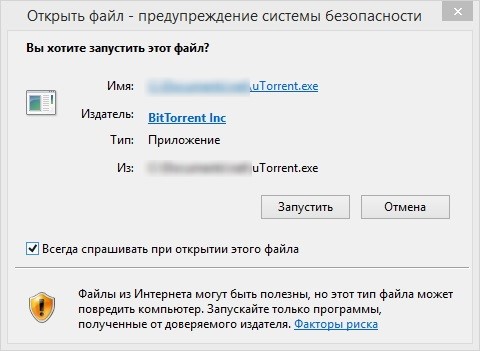

В Windows при попытке открыть или запустить исполняемый файл типа exe, vbs, msi, bat, cmd (и других типов файлов) с локального диска или сетевой папки может появиться предупреждение “Открыть файл – предупреждение системы безопасности” (Open file — Security Warning). Для продолжения выполнения программы пользователь должен вручную подтвердить запуск такого файла, нажав кнопку “Запустить” (Run). Такое предупреждение безопасности Windows обычно появляется при открытии файла, скачанного из интернета, или запуске исполняемого файла из общей сетевой папки или подключенного сетевого диска.

Предупреждение системы безопасности Windows при запуске файлов

Такая поведение Windows предназначено для защиты вашего компьютера от запуска потенциально опасных исполняемых файлов, которые вы скачали из Интернета или получили других недоверенных источников, и пытаетесь запустить. Предупреждение системы безопасности при запуске появляется во всех версиях Windows (включая Windows 10, 8.1 и 7).

Если вы устанавливаете или запускаете программы на компьютерах пользователя в фоновом режиме (через скрипты планировщика, групповые политики, задания SCCM и т.д.), это может вызвать проблемы. Дело в том, что в таки случаях предупреждающее окно системы безопасности Windows просто не отображается в сессии пользователя. Соответственно, установка или запуск таких приложений из скриптов становится невозможен.

Например, при открытии файла из сетевого каталога окно предупреждения системы безопасности Windows выглядит так:

При запуске скачанного их Интернета файла с локального диска (или сетевого каталога, смонтированного через net use) текст предупреждения немного другой:

Если снять галку на опции “Всегда спрашивать при открытии этого файл”, то при следующем запуске этой программы окно безопасности Windows не появится. Но таким образом добавлять программы в исключения придется вручную.

Попробуем разобраться, как убрать предупреждение системы безопасности при запуске исполняемых или установочных файлов в Windows (инструкция применима для всех версий Windows, начиная с XP).

Важно. Отключение данного окна с предупреждением системы безопасности Windows в большинстве случаев не рекомендуется, так как уменьшает уровень защиты компьютера и повышает риск заражения системы пользователем.Мы предлагаем несколько вариантов отключения окна предупреждения системы безопасности. Выберите подходящий способ в зависимости от требуемого решения (в некоторых случаях предложенные решения приходится комбинировать).

Отключение окна предупреждения при запуске файла, скачанного из Интернета

Исполняемые файлы, скачанные из Интернета, автоматически помечаются как потенциально опасные (загруженные из небезопасного источника). Реализуется этот функционал через альтернативные NTFS потоки файлов. Для упрощения, будем считать что это специальная метка файла, которая автоматически назначается скачанному из сети файлу (Как Windows определяет, что файл скачан из Интернета). Чтобы удалить эту метку, нужно разблокировать это приложение. Для этого:

- Откройте свойства исполняемого файла;

- На вкладке Общие (General) нажмите кнопку или установите чекбокс Разблокировать (Unblock). У полученного из интернета файла рядом с кнопкой будет указано такое предупреждение:

Сохраните изменения, нажав на кнопку Ok. Теперь файл разблокирован (NTFS метка снята) и будет запускаться без предупреждающего окна.

Метку альтернативного NTFS потока Zone.Identifier можно сбросить с помощью PowerShell:

Unblock-File someinstallfile.exe

Или утилиты

streams.exe

- Для Google Chrome и IE нужно создать такой ключ реестра

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments]

“SaveZoneInformation”=dword:00000001 - Для Mozilla Firefox на странице настроек about:config нужно изменить значение browser.download.saveZoneInformation на false.

В Windows можно полностью отключить сохранение информации о зонах в файлах, скачанных из интернета с помощью специально параметра групповых политик “Не хранить сведения о зоне происхождения вложений”/Do note preserve zone information in file attachments (User Configuration -> Administrative Templates -> Windows Components -> Attachment Manager).

Предупреждение безопасности при запуске приложений из сетевого каталога

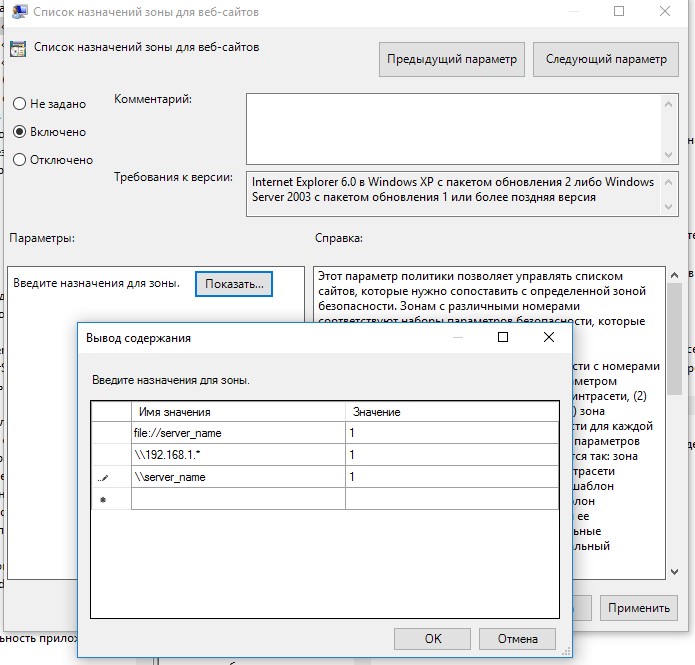

Этот вариант, как правило, возникает у корпоративных пользователей, которые работают в сети организации при доступе к ресурсам в другом домена AD или по IP адресу (по-умолчанию родной домен считается доверенным). Окно предупреждения может появится при запуске программы из общего сетевого каталога (сетевой шары) через UNC путь. В этом случае проще всего в настройках обозревателя Internet Explorer добавить имя и/или ip адрес сервера, на котором хранится исполняемый файл в зону Местная интрасеть. Тем самым вы укажете, что данный ресурс является доверенным. Для этого:

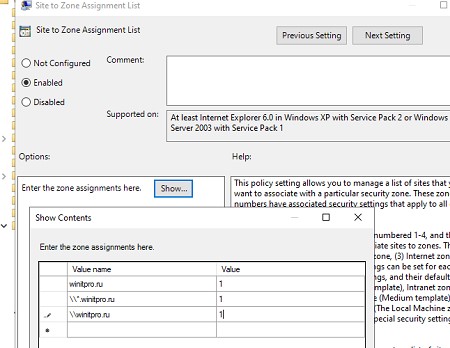

Вы можете добавить адреса и имена удаленных доверенных доменов, хостов и IP адресов в зону Местная интрасеть с помощью групповых политик (GPO). Откройте редактор локальной (gpedit.msc) либо доменной (gpmc.msc) политики. Перейдите в раздел Computer Configuration -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page (Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Internet Explorer -> Панель управления браузером -> Вкладка безопасность). Включите политику Site to Zone Assignment List (Список назначений зоны безопасности для веб-сайтов). В настройках политики нужно указать список доверенных серверов в формате:

- Имя сервера (в виде file://server_name , \\server_name , server_name или IP )

- Номер зоны (1 – Для местной интрасети)

Если у вас появляется окно предупреждения при запуске программ с подключенного сетевого диска, добавьте букву диска (например, U:\) или UNC путь в зону местной интрасети.

Сохраните изменения в политике и обновите GPO на клиенте (gpupdate /force). Теперь при запуске их сетевых каталогов на хостах, добавленных в местную интрасеть, не будет появляться предупреждение при открытии исполняемых файлов.

Кроме того, в групповых политиках можно включить следующие настройки в разделе User Configuration -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page (Конфигурация пользователя -> Административные шаблоны -> Компоненты Windows -> Internet Explorer -> Панель управления браузером -> Вкладка безопасность). Это оптимальный вариант для пользователей домена:

- Сайты Интрасети: все сайты, не перечисленные в других зонах Intranet Sites: Include all local (intranet) sites not listed in other zones

- Сайты Интрасети: все сетевые пути (UNC) Intranet Sites: Include all network paths (UNCs)

- Включить автоматическое определение интрасети

![]()

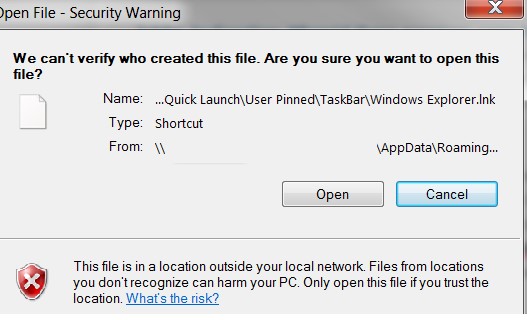

Перенаправление папки AppData и предупреждение при открытии файлов

Если вы используйте перенаправление папки AppData (в roaming сценариях), пользователи могут столкнуться с окном “Открыть файл – предупреждение системы безопасности” при запуске ярлыков приложений из профиля.

В этом случае нужно добавить ваш сервер (или целиком домен), где хранятся перемещаемые профили в доверенную зону.

Воспользуйтесь параметром GPO: User Configuration -> Policies -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page -> Site to Zone Assignment List. Добавьте имя сервера (домена) со значением 1.

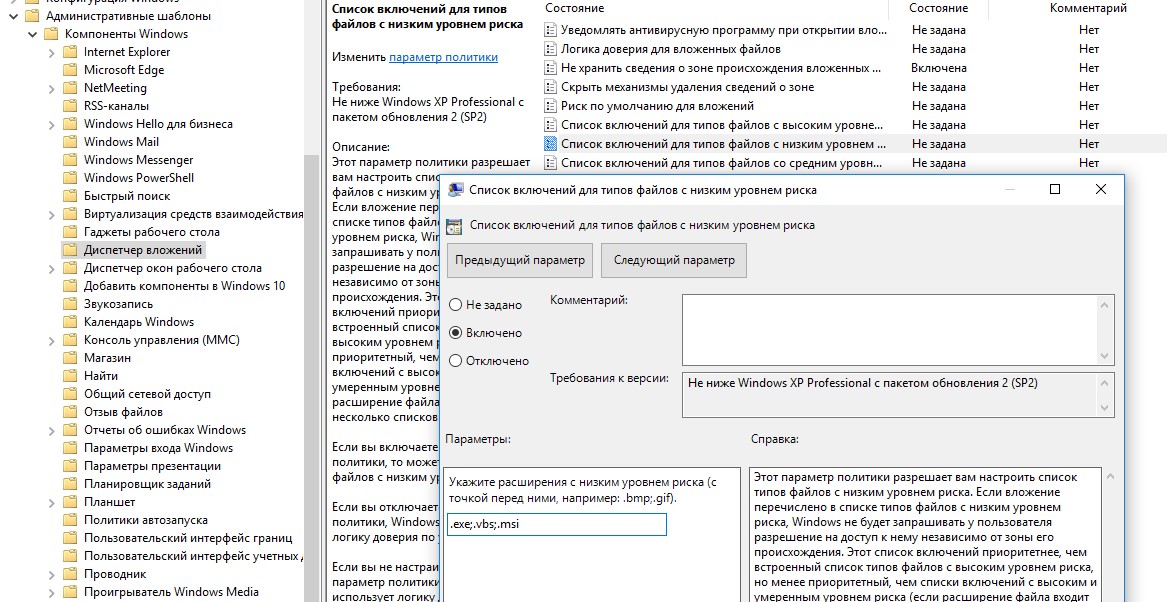

Отключение предупреждение для определенных типов файлов через GPO

В некоторых случаях целесообразно отключить появление предупреждения для определенных типов (расширений) файлов через групповые политики. Хотя, конечно, это не очень безопасно, т.к. пользователь не глядя может запустить что-то вредоносное.

Для этого в редакторе GPO перейдите в раздел User Configuration-> Administrative Templates-> Windows Components-> Attachment Manager (Конфигурация пользователя -> Административные шаблоны -> Компоненты Windows -> Диспетчер вложений).

- Включите политику Не хранить сведения о зоне происхождения вложений (Do not preserve zone information in file attachments). Все скачанные из интернета исполняемые файлы будут запускаться без подтверждения на всех компьютерах.

- Включите политику Список включений для типов файлов с низким риском (Inclusion list for low file types), укажите в ее настройках список расширений файлов, для которых нужно отключить появления окна с предупреждением системы безопасности Windows, например: .exe;.vbs;.msi. Система будет игнорировать метки на файлах с этим расширением, и запускать их без подтверждения.

Сохраните политику и примените ее на клиентах, выполнив на них команду gpupdate /force.

Теперь при открытии исполняемых файлов с указанными расширениями не будет появляться окно безопасности (независимо от наличия NTFS атрибута Zone.Identifier).

Можно также в параметрах обозревателя для зоны Интернета (Безопасность -> Интернет -> Другой -> Разное -> Запуск программ и небезопасный файлов) разрешить запуск любых файлов из интернета, но это крайне рискованно.

Или с помощью следующих команд:

REG ADD "HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3" /V "1806" /T "REG_DWORD" /D "00000000" /F

REG ADD "HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3" /V "1806" /T "REG_DWORD" /D "00000000" /F

REG ADD "HKLM\SOFTWARE\Policies\Microsoft\Internet Explorer\Security" /V "DisableSecuritySettingsCheck" /T "REG_DWORD" /D "00000001" /F

Читайте также: