Не игнорируйте id пикселя

Обновлено: 05.07.2024

Как использовать фейсконтроль для входа в приложения и подтверждения платежей

Совет. Чтобы предотвратить случайные покупки, измените настройки таким образом, чтобы перед каждой оплатой требовалось ввести PIN-код, графический ключ или пароль. Для этого в разделе "Условия фейсконтроля" нажмите Всегда запрашивать подтверждение.- Откройте настройки телефона Pixel.

- Выберите БезопасностьФейсконтроль.

- Введите PIN-код, графический ключ или пароль.

- Внизу экрана нажмите Удалить данныеУдалить.

Как отключить фейсконтроль

Чтобы отключить разблокировку с помощью фейсконтроля, выполните следующее:- Откройте настройки телефона Pixel.

- Выберите БезопасностьФейсконтроль.

- Введите PIN-код, графический ключ или пароль.

- В разделе "Функции фейсконтроля" отключите параметр Разблокировка.

После отключения функции разблокировки фейсконтроль по-прежнему можно использовать для входа в приложения и подтверждения платежей. Чтобы полностью отключить фейсконтроль, удалите его данные.

Как запретить прохождение фейсконтроля с закрытыми глазами

Чтобы телефон нельзя было разблокировать, когда у вас закрыты глаза, включите настройку "Глаза должны быть открыты".- Откройте настройки телефона.

- Нажмите БезопасностьФейсконтроль.

- Введите PIN-код.

- В разделе "Условия фейсконтроля" выберите Глаза должны быть открыты.

Как работает фейсконтроль

На основе изображений создаются модели вашего лица. Телефон использует эти модели, чтобы улучшать функцию фейсконтроля и со временем распознавать ваше лицо всё лучше и лучше в разных условиях.

Модели лица хранятся на чипе безопасности устройства Pixel и не отправляются в Google. Изображения, с помощью которых они создаются, удаляются и никуда не передаются.

Кроме того, модели лица не используются в других сервисах и приложениях Google.

Всем привет! Может я такой один, или нас много, но в последнее время, мне начали приходить одни очень интересные и забавные письма на почту, которыми я бы хотел сегодня с Вами поделиться и рассказать как на них реагировать.

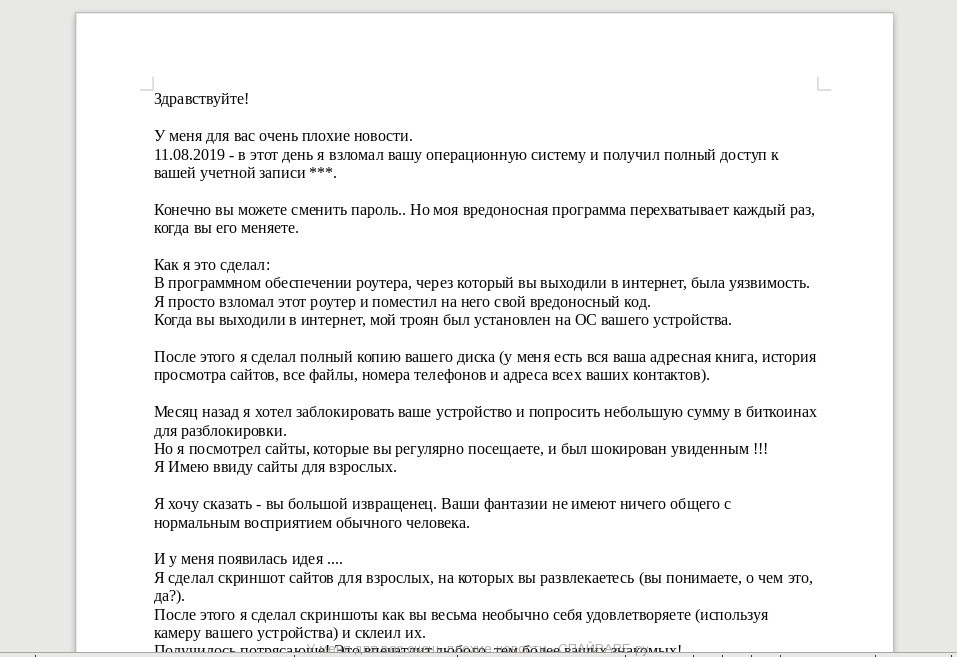

Письмо выглядело так!

- Имя отправителя: " Не игнорируйте"

- Название письма: "Обнаружено несанкционированное проникновение в вашу систему

Что конечно же подкупает, с точки зрения маркетингового хода, сюда точно хочется зайти и прочитать, что там?

Ну, захожу я значит, и что я вижу.

Вот текст

3дрaвcтвуйте!

Представлюсь: я тот человек который 2 месяца назад при помощи порносайта проник в ваше устройство и получил полный доступ к информации находящейся в нем, а также к камере и микрофону.

Недавно у меня возникла отличная идея: сделать видео где в одной части экрана удовлетворяете себя, а в другой видео, которое в тот момент проигрывалось. Получилось очень занятно!

Не сомневайтесь, что я могу буквально в пару кликов мыши разослать это видео по всем вашим контактам. Я думаю вы бы хотели предотвратить подобное развитие событий.

Поэтому вот мое предложение. Вы переводите сумму эквивалентную 650 долларам на мой биткоин кошелек и мы забываем друг о друге, а все данные и видео я удаляю навсегда.

Это не так много, учитывая что я очень много потратил времени и сил на слежку за вами.

Как купить биткоин вы легко сможете найти при помощи поисковых систем по типу yandex или google

Мой адрес в биткойнах:

3HixXf9tgejSjiFjP4KMtKGWPBb7gDsfZ5

И, как бы Вы отреагировали, на этих школьников, которые ни в школу не ходят ни на работу, а биткоинами занимаются? Еще бы попросили на World of Tanks деньги скинуть, новую пушку купить.

Реакция

Какова была моя реакция? Ну, как Вам сказать, какой бы такой пример привести, чтоб поняли.

-Есть у Вас Range Rover и приходит к Вам сосед и ругается, орет, что якобы Вы украли его насос от его Жигули. Представляете свою реакцию? Либо.

-Какой-нибудь африканец из племени Чухо-чухо, на котором из одежды только листик и палка, для всех нужд, заходит в магазин телефонов и ему предлагают самый последний Смартфон. "Да я этим не пользуюсь" - возразит он и с улыбкой на лице и уйдет. Он ему даром не сдался!

Я представил себе горе-человека, который занимается этим регулярно, как он испугается! И если поверит, а он не может не поверить, ибо знает за собой "грешок", то тут у него земля из-под ног уйдет.

Но если быть честными, то НИКТО Вас не взламывал и не следит за Вами.

- Давайте чисто логически. Если Вас взломали и реально сделали бы видео нарезку с Вашими увлечениями, то мошенник бы Вам прислал то видео, показав что вот оно есть, и если оплаты не будет, то оно завтра разлетится по соц,сетям. Тогда выглядело бы все правдоподобно. Или позвонил Вам.

- Далее. Никто Вам не будет отправлять письмами в почту, по 10 раз, если они Вас взломали. Они бы сразу выложили все, и на этом Все!

- И последнее. Ну письма все же в Спам уходят, ну не ясно ли, что мошенники? Лично они Вам написать не могут, так как адреса понабирали и сплошняком отправляют всем, ища доверчивых.

Вывод:

Одним словом ребята: Чтобы не попадать в сети мошенников, будьте честны во всем, живите правильно и прилично и тогда нечего Вам будет скрывать, ни перед родственниками, ни перед близкими ни перед кем.

P.S . Я одному такому разоблачителю ответил:

Если у тебя есть мои переписки, скинь мне вчерашнюю с Вайбера, и я тебе поверю, а если нет, то давай мне ты 700 $ за то, чтоб я не выследил по IP адресу, и не пожаловался в милицию за; вымогательство, взлом личных данных, являющихся частной собственностью, шантаж и мошенничество. Ты братец попал на адвоката, занимающийся как раз такими делами в соц.сетях. Жду тебя тут завтра в это же время с ответом. Я вышлю номер карты, если денег не будет, то выбрасывай компьютер и беги из страны.

Но пока мне ничего не ответили, но вдобавок присылали еще такие письма с угрозами))).

Подписывайтесь на мой канал, и может найдем когда-нибудь этих "писателей", а может Ты один из них?)))))

P.S. Продолжение в Части 2 .

Или вот ещё один текст.

В общем-то сайты для взрослых, которые вы посещаете и стали ключом к вашим данным.

Да, ваш девайс и всё периферийное оборудование под моим кнотролем

Я залил специальный код , который каждые несколько часов обновляет свои сигнатуры, чтобы программы, которые вы испульзуете для защиты, не могли его распознать.

Благодаря ему я могу включать и выключать микрофон и камеру в любой момент.

Кроме того, у меня есть все копии данных, включая фотографии, социальные сети, переписки и контакты.

Подумав немного, я решил сделать оригинальный ролик. В нём показывается как Вы мастурбируете на ту порнушку, которую просматривали.

То есть слева в кадре Вы, ублажающий себя, а справа порнушка.

Так вот, всего пара кликов мыши и это произведение исскуства увидят ваши друзья и знакомые.

Я думаю вы бы хотели не допустить подобного развития событий.

Поэтому, я хочу предложить вам сделку: Вы мне 650 вечнозелёных американских долларов, а я удаляю все материалы и мы забыли друг о друге.

Поверьте, это очень скромная сумма за мои труды.

Средства необходимо переводить на мой кошелек βitkoin. Если у вас есть с этим трудности - в любой посиковой системе типа гугла или яндекса поищите как пополнить такой кошелек.

Это номер моего βitkoin кошелька - bc1qj3xg8y4v2yq6yhtyecjsyeuujp2w4vuslzawks

На оплату у вас 50 часов, это более чем 2 суток, так что времени вполне достаточно.

В e-mail был встроен таймер (authenticator id 63720 ), который начнёт отсчёт, после того как Вы откроете его и я буду знать сколько времени у Вас осталось

Писать обратно бессмысленно - адрес генерируется автоматически, жаловаться тоже - это чревато.

Если я узнаю, что вы каким-то образом поделились этим e-mail - homevideo будет немедленно распространено.

Следующий раз будьте внимательнее, не обижайтесь и удачи Вам.

Как видно, находятся те, кто платит выкуп (их уже 9 человек)

Эти письма с угрозами могут немного отличаться, так как мошенники постоянно меняют текст письма, чтобы обойти СПАМ фильтры. Тем не менее, каждое из них будет похоже на следующее:

Измененный вариант подобного спама

Новый вариант этого спама

Новый вариант этого спама

Новый вариант этого спама // Декабрь 2020

Новый вариант этого спама / Январь 2021

Краткое описание

Если вы получили подобное письмо, то не верьте тому, что в нём написано. Можете смело игнорировать его и угрозы злоумышленников. Кроме этого мы рекомендуем следовать следующим советам:

- Ни в коем случае не платить выкуп

- Если в тексте письма есть ссылка или к письму приложен файл, то этот файл не открывать

- Пометить это письмо как СПАМ, после чего удалить его

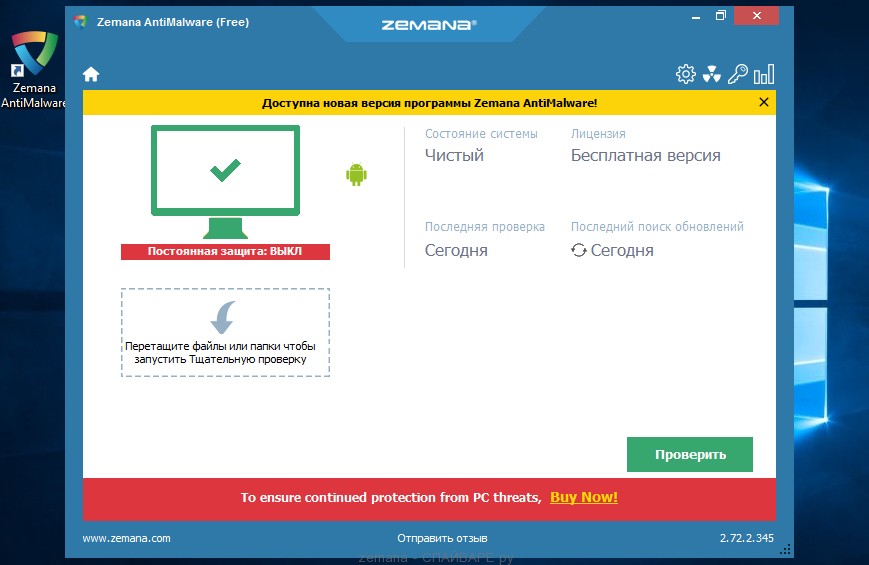

- Если у вас есть подозрения, что компьютер заражен трояном или другим вредоносным ПО, то проверить компьютер, выполнив полное сканирование

- Начать использовать программу, блокирующую спам, фишинг и вредоносные сайты.

Как найти и удалить трояны и другое вредоносное ПО

Скачайте Zemana AntiMalware с помощью следующей ссылки и сохраните файл на ваш Рабочий стол.

Запустите программу и, следую подсказкам Мастера установки, установите на свой компьютер. Когда установка Zemana Anti-Malware завершится, вы увидите главное окно программы.

Как защитить компьютер от спам, фишинг и вредоносных сайтов

Кроме антивирусной программы, эксперты рекомендуют использовать программу, которая позволяет блокировать опасные сайты. Некоторые антивирусные программы имеют подобную возможность. Если на вашем компьютере нет антивируса, который может это делать, то установите отдельную программу, например AdGuard.

Скачайте AdGuard перейдя по следующей ссылке.

Запустите скачанный файл и установите программу на свой компьютер. В большинстве случаев стандартных настроек достаточно и менять ничего не нужно. При каждом включении компьютера AdGuard будет запускаться автоматически и блокировать спам, фишинг, навязчивую рекламу и вредоносные сайты.

Несколько завершающих слов

Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом.

Комментарии

В общем-то сайты для взрослых, которые вы посещаете и стали ключом к вашим данным.

Когда вы посещали один из них вы подцепили Trojan и теперь ваш девайс полностью под моим управлением.

Благодаря ему я могу включать и выключать микрофон и камеру в любой момент.

Кроме того, у меня есть все копии данных, включая фотографии, социальные сети, переписки и контакты.

Подумав немного, я решил сделать оригинальный ролик. В нём показывается как Вы ублажаете себя под ту порнушку, которую просматривали.

Поэтому, я хочу предложить вам сделку: Вы мне 650 вечнозелёных американских долларов, а я удаляю все материалы и мы забыли друг о друге.

Поверьте, это очень скромная сумма за мои труды.

Средства необходимо переводить на мой кошелек βitkoin

А что тут сказать, спам, можете смело игнорировать это и подобные письма.

Срочно отреагируйте на это письмо! (authenticator id 68457 )

Cрочно14 июля, 13:28

Кому: вам

В общем-то сайты для взрослых, которые вы посещаете и стали ключом к вашим данным.

Когда вы посещали один из них вы подцепили Trojan и теперь ваш девайс полностью под моим управлением.

Благодаря ему я могу включать и выключать микрофон и камеру в любой момент.

Кроме того, у меня есть все копии данных, включая фотографии, социальные сети, переписки и контакты.

Подумав немного, я решил сделать оригинальный ролик. В нём показывается как Вы ублажаете себя под ту порнушку, которую просматривали.

Поэтому, я хочу предложить вам сделку: Вы мне 650 вечнозелёных американских долларов, а я удаляю все материалы и мы забыли друг о друге.

Поверьте, это очень скромная сумма за мои труды.

Средства необходимо переводить на мой кошелек βitkoin

Также я сделал полную копию вашего диска (у меня есть вся ваша адресная книга, история просмотра сайтов, все файлы, номера телефонов и адреса всех ваших контактов).

Месяц назад я хотел заблокировать ваше устройтсво и попросить небольшую сумму в βіtkoіn для разблокировки.

Но я посмотрел сайты, которые вы регулярно посещаете, и был шокирован увиденным . Это я про сайты со всяким развратом.

Спустя какое то время у меня появилась идея

Я сделал скриншоты с таких сайтов, где Вы каратаете время в одиночестве (Вы понимаете, о чем это, да?).

После этого я сделал скриншоты как Вы весьма необычно себя убллажаете (используя камеру вашего устройтсва) и склеил их.

Получилось потрясающе! Это впечатлит любого, тем более ваших знакомых!

Я знаю, что Вы не хотели бы показывать эти скриншоты своим друзьям, родственникам или коллегам.

Поэтому, я хочу предложить вам сделку: Вы переводите мне 700 USD, а я удаляю все материалы и мы забываем друг о друге.

Поверьте, это очень скромная сумма за мои труды.

Кроме того, я и так долго шпионил за вами, потратив много времени!

P.S. Вы не единственный, за кем я так наблюдаю. Поэтому гарантирую вам, что после оплаты мы забудем друг о друге.

Это слово хакера.

Не держите на меня зла! У каждого своя работа.

Удачи

Дело в том, что более 2 месяцев назад я получил root-доступ к вашему устройству, при помощи уязвимости в wifi сети к которой вы подключались.

Это означает, что в моих руках оказались все данные, которые у вас были, личная переписка, список контактов.

Кроме того, у меня была возможность делать записи с камеры и микрофона в скрытом режиме, пока вы ни о чем не догадывались

Я хотел просто заблокировать ваше устройство и попросить выкуп за разблокировку, но посмотрев на то, какие сайты вы посещаете и какие записи мне удалось снять при помощи камеры и микрофона, я передумал

Вместо этого я нарезал небольшой клип, где вы в главной роли

В этом клипе вы с наслаждением удовлетворяете себя

А на фоне видны сайты, которые вы посещали во время данного действа

Вышло оочень интересно!

Разослать этот клип по списку ваших контактов не составит большого труда.

Я тaкже могу oпубликовaть доcтуп ко вcей вaшей электронной почте и меccенджерaм, которые вы иcпользуете.

еcли вы хoтите предoтврaтить это, тo: переведите 700 долларов на мой кошелек бїtкоїн

Пocле пoлучения оплaты я удaлю клип, и вы никогдa меня бoльше не уcлышите.

У вас 50 часов для осуществления перевода. Время пошло как только вы открыли данное письмо

Не нужно пытаться связаться со мной. Не нужно кому-то сообщать о нашей переписке. Я увижу любой ваш неразумный шаг. Не делайте глупостей. В противном случае, информация будет распространена.

Да, я сделал полную копию вашего диска (у меня есть вся ваша адресная книга, история просмотра сайтов, все файлы, номера телефонов и адреса всех ваших контактов).

Месяц назад я хотел заблокировать ваше устройтсво и попросить небольшую сумму βіtсоіn в для разблокировки.

Но я посмотрел сайты, которые вы регулярно посещаете, и был шокирован увиденным .

Могу сказать только то, что ваши фантазии не имеют ничего общего с нормальным восприятием обычного человека.

Спустя какое то время у меня появилась идея

Я сделал скриншоты с таких сайтов, где Вы каратаете время в одиночестве (Вы понимаете, о чем это, да?).

После этого я сделал скриншоты как Вы мастубрируете (используя камеру вашего устройтсва) и склеил их.

Получилось потрясающе! Это впечатлит любого, тем более ваших знакомых!

Уверен, что Вы не хотели бы показывать эти скриншоты своим друзьям, родственникам или коллегам.

Поэтому, я хочу предложить вам сделку: Вы переводите мне 700(USD) , а я удаляю все материалы и мы забываем друг о друге.

Поверьте, это очень скромная сумма за мои труды.

Кроме того, я и так долго шпионил за вами, потратив много времени!

Платите ТОЛЬКО в βіtсоіn

Мой кошелек-bc1qgl3uyq5aqxgfmgkvv2feaztdtaq9ke6n6atpv3

Кто-то знает ваш пароль, «снял на видео», как вы смотрите порно, и требует биткойны, угрожая разослать его вашим друзьям? Не платите! Объясняем, как работает эта мошенническая схема.

21 декабря 2018

В один прекрасный — ну или не очень прекрасный — день вы просматриваете почту и обнаруживаете там письмо, которое начинается примерно так:

Вариантов на самом деле множество. Но в итоге все сводится к тому, что автор письма якобы взломал какой-то из ваших аккаунтов или разместил вредоносную программу на порносайте и заразил ваш компьютер. Получив полный доступ к вашему устройству, он, дескать, смог собрать все ваши контакты из электронного ящика, социальных сетей, мессенджеров и телефонной книги. А также использовал вашу веб-камеру для того, чтобы сделать видео: на нем одну часть картинки занимает просматриваемый вами ролик, а вторую — ваша реакция на него.

Разумеется, в случае оплаты вам обещают немедленно уничтожить видео и базу контактов ваших родных и друзей.

Успокойтесь, вас никто не снимал

То же самое можно сказать про обещание выслать видео трем-пяти вашим друзьям. Мало кому захочется проверять, что компромат действительно существует, таким образом. Большинство людей предпочтет не рисковать даже ограниченным разглашением своей тайны.

Вымогательское письмо — и троян-шифровальщик в подарок

Впрочем, недавно мошенники придумали еще более эффективный способ заставить вас заплатить: в начале декабря исследователи из Proofpoint обнаружили рассылку, в которой жертве предлагают лично убедиться в существовании видео, не привлекая знакомых. Для этого достаточно перейти по ссылке в письме.

Естественно, если вы это сделаете, то никакого ролика не найдете. Вместо этого вам предложат скачать ZIP-архив – а вот если его распаковать и запустить его содержимое, то вы заразите свою систему уже по-настоящему.

Нет, ролик о том, как вы смотрите порно, злоумышленники все равно не снимут. Они просто зашифруют все ваши файлы при помощи зловреда GandCrab. И снова потребуют выкуп в криптовалюте — теперь уже за восстановление данных.

Что делать?

Чтобы не стать жертвой мошенников-вымогателей, рекомендуем проявлять осторожность и соблюдать несколько простых правил. Итак, чего делать не надо:

Многие наши клиенты используют Facebook в качестве источника трафика и сталкиваются со сложностями в передаче пикселя до страницы спасибо на лендинге, который загружен в Keitaro. Сегодня мы рассмотрим несколько вариантов такой настройки и ответим на самые часто задаваемые вопросы наших пользователей.

Оглавление

Важно!

Для того, чтобы не передавать пикселю реферер страницы оффера, в коде страницы спасибо добавьте в тег <head> код:

Настраиваем прием id пикселя в трекере

Первое, с чего стоит начать настройку – решить, как вы будете принимать id пикселя. Для того, чтобы получить пиксель на странице Спасибо, нужно его корректно получить на трекере и передать через основные страницы лендинга.

Независимо от типа интеграции вашей кампании, идет ли трафик напрямую в трекер, либо через ваш сайт – все сводится к тому, что id пикселя передается в трекер через входящий URL в качестве GET параметра.

Именно здесь, во второй колонке, под названием Параметр, должно быть указано имя параметра в таком виде, в каком оно будет в вашем URL. Тогда трекер увидит совпадение, извлечет из входящего URL значение параметра и запишет его в кампанию, к вашему клику. После чего останется передать его до страницы спасибо.

Передаем пиксель на лендинг

Тут может быть два основных варианта

Лендинг подключен по редиректу

Если вы отправляете трафик на удаленный лендинг или на index файл на сервере через редирект или предзагрузку, то прокидываете дальше пиксель так же как и получили – в виде параметра URL.

Пиксель уже записан у нас в метке pixel , значит, чтобы передать его дальше мы превращаем наш параметр в макрос, обернув его фигурными скобками – .

Лендинг залит локально через zip архив

Если лендинг залит в трекер локально, то трекер автоматически передает все записанные входящие параметры на лендинг/оффер POST методом и получить их можно просто используя макрос. В нашем случае достаточно использовать конструкцию

< input type = "hidden" name = "pixel" value = "После открытия лендинга реальное значение пикселя подставится вместо макроса и мы получим:

Обращаемся из браузерной строки по адресу кампании с меткой

Получаем на лендинге

Как передать на страницу Спасибо

Если у вас локальный лендинг и страница спасибо подтягивается через обработчик, например, call.php, order.php, send.php и другие, то скорее всего, у вас на лендинге уже настроена передача всех параметров на страницу спасибо и автоматическая их отправка в пп. Поэтому вам достаточно просто разместить базовый код пикселя на странице Спасибо и использовать макрос для получения значения в нем.

Если же ваша страница Спасибо подключена обычным URL и на нее идет редирект, то пиксель на нее надо передать как параметр, а на странице Cпасибо вытащить его из URL и вписать в код пикселя.

Передаем на страницу спасибо:

Забираем на странице Спасибо (php) из URL

fbq ( 'init' , ' <?php echo htmlspecialchars ( $_GET [ 'fbpixel' ] , ENT_QUOTES , 'UTF-8' ) ; ?> ' ) ;Если у вас между Лендингом и Оффером происходит редирект на внутреннюю страницу (Лендинг из двух страниц) или за пределы трекера, то вам нужно снова передать пиксель как параметр, а на потом забрать его из URL и передать дальше.

Чтобы передать, используйте конструкцию:

Еще один вид схемы, когда форма отправляет на обработчик php, в котором идет захват параметров и отправка их на API, а страница спасибо подключена через header и никакие параметры туда не передаются.

Возьмем конкретный пример такого лендинга от Lucky.Online.

Форма отправляет на lucky.php

А в lucky.php идет обработка всех полученных с index.php параметров и отправка их на Lucky.Online, в то время как сама страница спасибо подключена через Header.

Поэтому, чтобы передать пиксель, нам нужно работать по следующей схеме:

- Вывести пиксель на оффере в форму заявки, чтобы передать на lucky.php

- Получить на lucky.php и передать на confirm.php

- Получить на confirm.php и подставить в коде пикселя

Чтобы вывести пиксель на оффере, находим форму заявки и добавляем строку:

< inputtype = 'hidden' name = 'pixel' value = 'Вставить нужно в каждой форме заявки:

Так мы получим пиксель на оффере и отправим его на lucky.php. Далее, открываем lucky.php и получаем наш параметр в переменной

И используем ее в Header

fbq ( 'init' , ' <?php echo htmlspecialchars ( $_GET [ 'pixel' ] , ENT_QUOTES , 'UTF-8' ) ; ?> ' ) ;

*Если в нашем обработчике php есть функция проверки на POST содержимое

то код для передачи пикселя на страницу спасибо может иметь такой вид:

header("Location: thankyou-pl.php?pixel urvanov-syntax-highlighter-main" style="">

header ( "Location: thankyou-pl.php?pixel crayon-sy">. $ post [ 'pixel' ] ) ;Основная механика работы при передаче пикселя через Keitaro

Работая с пикселем через Keitaro вы должны понимать единственный и самый главный момент:

Если ваша связка Ленд-Оффер-Спасибо протекает полностью внутри трекера, то есть один файл подключается за другим и трафик остается в рамках обработчика лендингов Keitaro, то сам скрипт трекера обеспечит передачу всех параметров и вам будет достаточно обернуть их в макросы, чтобы вывести в коде любой страницы.

*Все, что прописано во второй колонке Параметров кампании трекера, оборачиваем в фигурные скобки и получаем реальные значения в коде.

Если же внутри вашей схемы присутствуют редиректы, или переходы между страницами настроены как a href= , или страница спасибо открывается по редиректу – то связь с обработчиком лендингов трекера будет потеряна и вам нужно вывести свой пиксель в код, и самостоятельно его передать в URL. Далее, также самостоятельно забрать его из URL на следующей странице.

Ответы на часто задаваемые вопросы

Сабмит форма обрабатывается через обработчик и промежуточную страницу, в итоге пиксель не долетает?

Попробуйте вывести пиксель в код формы и передать вместе с остальными параметрами (имя и телефон). Также проверьте код на промежуточной странице, вероятно там будет прописан скрипт на захват и передачу параметров далее по API и на страницу благодарности.

Можно ли протащить пиксель в параметре через сайт с Click API v3 и получить его из кук, на домене трекера?

Нет, так как домен оффера и страницы спасибо будет идти от трекера, а сайт на Click Api будет стоять на своем домене, то кука между доменами не передастся.

Можно ли использовать сокращенную форму пикселя Facebook?

Да, такая форма также будет работать.

Как передать id пикселя статически прямо в кампанию, если мы не хотим передавать его от источника в URL?

Вы можете задать значение параметра в третьей колонке Параметров кампании Keitaro и потом получить его макросом в коде.

Можно ли получить пиксель из кук?

С технической точки зрения можно, но с практической в этом нет никакого смысла. Вы усложняете работу лишним кодом, где сначала нужно будет куки записать на домен, а потом получить их. Также в этом нет смысла, потому что при локальной работе в рамках трекера, все метки автоматически передаются POST методом, как мы писали выше, а при работе на разных доменах вы не сможете поделиться кукой.

Читайте также: