Неизвестный интернет тор телеграм трекеры скрытые соединения обходы блокировок техника и качество

Обновлено: 03.07.2024

Преамбула… Даная статья была написана ещё летом но, по независящим от автора причинам, немножко подзадержалась.

На самом деле особых мук не было. Ибо, по большому счёту, из имеющихся известных прокси серверов поставленным требованиям удовлетворяли два. Это privoxy и tinyproxy . Но tinyproxy оказался более живым, более легковесным и более простым, поэтому и был выбран и немедленно установлен (в качестве примера используется текущая версия Manjaro Linux).

Само собой, до этого, уже были установлены настроены пакеты tor и i2pd . ( sudo pacman -Syu tor i2pd ).

Итак, настроим базовые перенаправления, чтобы в обычный web ходило напрямую, а в *.i2p и *.onion через соответствующие вышестоящие (parent) proxy.

Для начала практически все параметры в конфиге остаются по умолчанию.

Ну что ж, связка прокси базово работает, теперь начинается самое интересное — обход блокировок роскомнадзора. К сожалению, tinyproxy не поддерживает внешние файлы со списком parent proxy, но это не должно быть препятствием. Ведь мы можем сгенерировать монолитный конфиг «on the fly».

Копируем имеющийся конфиг tinyproxy под новым именем:

Слегка правим новый /etc/tinyproxy/tinyproxy.conf.static : LogLevel Info → LogLevel Error

Создаём юнит который будет клонировать репозиторий проекта zapret.info — sudo systemctl edit --full --force z-i-prepare.service :

Создаём юнит который будет генерировать конфиг tinyproxy, в рантайме — sudo systemctl edit --full --force tinyproxy-cfg-generator.service :

… и собственно скрипт /usr/local/bin/tinyproxy-cfg-gen.sh к нему:

Таймер и сервис, который раз в сутки будет выкачивать обновления списка и рестартовать основной сервис: sudo systemctl edit --full --force z-i-update-daily.timer :

И сервис к нему sudo systemctl edit --full --force z-i-update-daily.service :

Наконец вишенка на торте, редактируем tinyproxy.service под наши нужды — sudo systemctl edit tinyproxy.service :

А теперь, со всем этим безобразием мы попытаемся взлететь ©

Вдумчивый читатель безусловно поинтересуется, Для чего такие танцы с бубном? Что ж, в заключении не мешает прояснить некоторые моменты. Пойдём прямо по пунктам предыдущего раздела.

- Тут всё просто. Мы сохраняем в отдельный файл ту часть конфигурации, которая не должна меняться автоматически.

- Очень важный параметр, сокращающий время загрузки основного сервиса с часа(SIC!) до, примерно, полутора минут (нетбучный AMD проц года 2009-го и HDD на 5400 об./мин.). Разумеется это не единственный способ повышения производительности.

- «bootstrap» юнит, который запускается всегда, но отрабатывает только в том случае если отсутствует директория /usr/local/lib/z-i/ либо пуст файл /usr/local/lib/z-i/dump.csv (Директивы Condition* ). Ключик --depth 1 позволяет склонировать только последний коммит, а не все 8 Гб.

- Основная генерация конфига и ещё один лайвхак для повышения производительности. Из csv

awk -ом вырезается поле с доменом, очищается от лишних символов. Удаляются строки с пустым доменом, далее cat отправляет результат на stdout . а уже юнит, благодаря директиве StandardOutput= записывает весь вывод в конфиг файл в /run на tmpfs ! По зависимостям запускается после того как отработает «bootstrap» юнит из предыдущего пункта. - Раз в сутки, начиная с нуля часов, с джиттером в час, обновляем репозиторий и перегенерим конфиг, с рестартом сервиса. Точнее рестартуем сервис с перегенерацией конфига.

- (и 7.) Ну тут всё понятно, запуск вспомогательных юнитов и основного.

Данная связка работает уже неделю 2,5 месяца. Глюкобагов, пока, вроде бы не замечено. готовые конфиги и скрипты живут на гитхабе, PR приветствуются!

Роскомнадзор вплотную взялся за изучение анонимных и децентрализованных сетей, которые позволяют обходить блокировки ведомства. Конечная цель этого исследования — ограничение доступа к ним на законодательном уровне.

Под угрозой находятся браузер Tor, платформа Telegram Open Network и ряд других сетей, реализованных на основе анонимных защищенных подключений.

Проведение работ поручено федеральному исследовательскому центру «Информатика и управление» при Российской Академии наук. Специалистам выделят 9,2 млн рублей и срок для подготовки отчета до 30 июня 2020 года.

ForkLog разобрался в причинах популярности и принципах работы браузера Tor, а также оценил реальность угрозы для анонимного интернета со стороны РКН.

Внимательный читатель вспомнит, что с ноября 2017 года в РФ уже действует закон, обязывающий владельцев так называемых анонимайзеров закрывать доступ к запрещенным сайтам. Мессенджер Telegram заблокирован в стране по решению суда с апреля 2018 года — другой вопрос, что безуспешно.

По словам руководителя общественной организации «РосКомСвобода» Артема Козлюка, закон об анонимайзерах был нужен для принуждения различных прокси- и VPN-сервисов к сотрудничеству с российскими властями и предоставления РКН возможности их блокировки в случае отказа от фильтрации трафика.

Текущее же исследование, по словам Артема Козлюка, осуществляется в рамках реализации «суверенного Рунета».

Такой подход чреват тем, что процесс блокировки станет непрозрачным, предупреждает эксперт:

В самом РКН новый тендер объясняют желанием найти возможность блокировать запрещенную информацию. В перечень исследуемых технологий, согласно документу, войдут Invisible Internet Project (I2P), The Onion Router (TOR), Telegram Open Network, Freenet, Zeronet, anoNet, а также mesh-сети Yggdrasill, cjDNS, Briar, Signal Offline и FireChat.

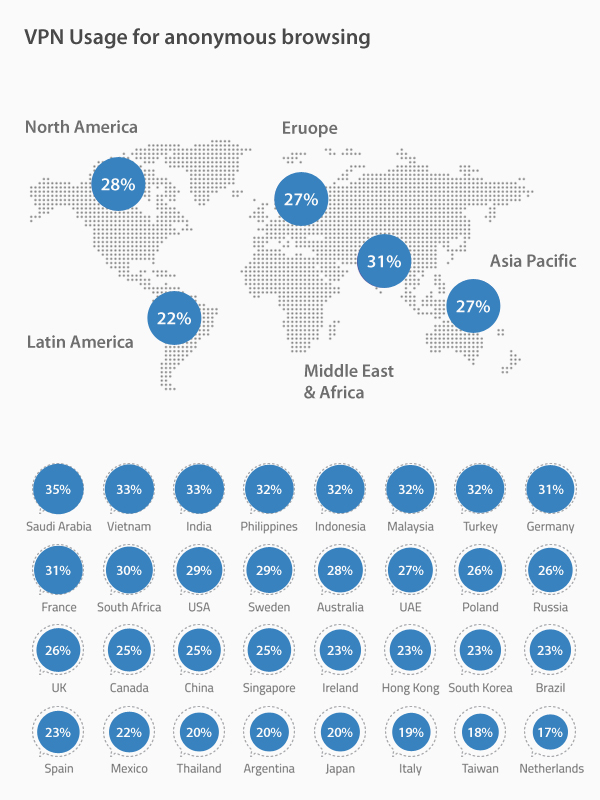

При этом ни слова не говорится о технологии VPN, которой, по данным сервиса GlobalWebIndex, пользуется четверть россиян.

На это обратил внимание экс-директор особых направлений одной из структур Telegram Антон Розенберг.

Чем браузер Tor отличается от других браузеров?

Еще одна полезная функция Tor — невозможность ретаргетинга, то есть повторного показа рекламы.

И хотя анонимность и приватность — главные особенности браузера Tor, они не являются абсолютно гарантированными, рассказывает технический директор РосКомСвободы Станислав Шакиров.

Почему аудитория браузера Tor растет?

Россия находится на втором месте по числу пользователей Tor, после Ирана. За последний год ежедневно браузером пользовались чуть более 330 тысяч россиян, что составляет 17,39 % от общего количества юзеров.

Однако это все равно в десять раз меньше, чем количество пользователей Telegram. По данным исследовательской компании Mediascope в августе 2019 года ежедневная российская аудитория мобильного приложения Telegram приблизилась к 4,4 млн человек.

Большую часть трафика Tor в России составляет трафик даркнет-маркетплейса Hydra, рассказывает научная сотрудница Center for Internet and Society CNRS и Citizen Lab Ксения Ермошина.

Вместе с тем качественные VPN-сервисы способны легко переманить у Tor аудиторию, цель которой обходить блокировки или сохранять анонимность за счет смены IP-адреса.

Реальны ли угрозы Роскомнадзора заблокировать Tor?

По словам Дианы Азарян, блокировка Tor вполне осуществима, что доказывает опыт нескольких стран. В сентябре 2009 года власти КНР с помощью простых блокировок IP-адресов заблокировали публичный список ретрансляторов и директорий браузера Tor — цензуре подверглись около 80% публичных узлов сети.

В 2012 году Иран и Китай с целью блокировки сети Tor Project начали использовать DPI (система глубокой фильтрации трафика). Также были блокировки в Казахстане и Эфиопии.

Однако даже в случае блокировки сеть Tor продолжит свою работу.

По ее словам, существует несколько типов взаимозаменяемых транспортов, которые следуют единой спецификации. Например, специально для жителей Китая был создан транспорт meek.

С учетом того, что РКН привлек к исследованию Академию Наук — временные успехи в блокировке браузера Tor на территории РФ могут быть, но в целом угроза призрачна, полагает представитель организации «Общество Защиты Интернета» Александр Исавнин.

Читайте также: