Причины потери информации на компьютере

Обновлено: 06.07.2024

С появлением первых компьютеров возникла и необходимость разработки технологий восстановления данных. В наше время информационные носители непрерывно развиваются, совершенствуются вместе с ними и средства возврата утраченных сведений. Причины потери информации условно можно разделить на две подгруппы – это случайное удаление либо несанкционированное форматирование и механическое повреждение самого носителя. В каждом из случаев у профессионалов припасен определенный инструментарий для возврата потерянных сведений.

Наши клиенты часто задаются вопросом, почему и каким образом информация с носителя была утрачена? Ответ на этот вопрос не может быть однозначным ввиду большого перечня проблем, которые могли повлечь искажение или повреждение сведений. Отличается и процесс восстановления материалов для различных устройств. Перечислим основные причины потери информации с жёсткого диска.

- «Исчезновение» логического диска, отдельных файлов или каталогов может происходить по причине ошибок в таблице разделов или структурах файловых систем, если устройство было отключено некорректного, произошел сбой в работе программного и аппаратного обеспечения.

- Несанкционированное форматирование, случайное удаление, потеря информации при установке новой операционной системы – не менее распространенные причины утраты данных.

- Не редко восстановление данных требуется прифизическихповреждениях, в результате которых Windows теряет доступ к файлам, каталогам или даже дискам. Большинство задач по восстановлению содержимого решает программно-аппаратный комплекс PC-3000 UDMA.

- К потере важных сведений могут привести и атакивирусных программ. В большинстве случаев, вирусы перезаписывают важные системные файлы операционной системы, либо повреждают загрузочную область. В этом случае не стоит пытаться решить проблему самостоятельно. Рекомендации по дальнейшим действиям вам может дать только специалист, иначе можно усугубить ситуацию.

Причины потери данных с NAND-Flash, куда относятся такие накопители, как USB Flash, SSD-диски, карты памяти SD, micro SD и др., кроются как в логических неисправностях, так и в механических и электрических повреждениях.

- Логические неисправности часто возникают при неправильном извлечении устройства, в этом случае Вам не стоит переживать о сохранности важных сведений, специалист извлечет их с помощью специальных программ.

- Если же причиной утраты содержимого с накопителя становятся механические и электрические повреждениях, то восстановить данные можно заменив поврежденные компоненты или с помощью специального оборудования, прочитав информацию напрямую с чипов памяти.

Чтобы вернуть потерянные файлы, специалисты используют два способа в зависимости от неисправности, которая стала причиной потери содержимого – программный и программно-аппаратный. Последний приходит на помощь, когда устройство имеет механические повреждения или программный способ не эффективен.

В большинстве случаев специалист может восстановить данные целиком или же вернуть их часть. Однако, бывают и случаи, когда не один из методов восстановления информации не способен вернуть утраченные данные. Чаще всего это происходит при форматировании с последующей перезаписью сведений в сектора, содержащие файлы. В этом случае необходимые данные уничтожаются физически.

При быстром форматировании обновляется лишь малая часть файловой структуры, служебные записи остаются, мастеру, в свою очередь, необходимо отыскать, где именно находятся сектора с информацией и интерпретировать сведения в правильном порядке.

В случаях, когда информация о файловой структуре отсутствует, применяется метод восстановления файлов по сигнатурам, его ещё называют «черновым». С помощью посекторного сканирования осуществляется поиск «знакомых» наборов символов, через которые можно провести связь с определенным файлом.

В помощь специалистам написано немало качественных программ, которые помогают восстанавливать утраченные материалы с различных накопителей и файловых систем. Их многообразие позволяет подбирать необходимые программы под каждый конкретный случай, использовать подборки программ. Наиболее оптимальными и универсальными эксперты признают такие пакеты программ как UFS Explorer, R-studio, GetDataBack. Популярна и программа R.saver, восстанавливающая данные с FAT или NTFS, и, благодаря упрощенному интерфейсу, доступная обычным пользователям.

Процесс реанимации файлов даже от мастера своего дела требует внимательности и профессионализма. В интернете можно найти множество статей, как самостоятельно восстановить данные. Зачастую, вероятность восстановления всего объёма данных снижает сам пользователь, запуская программы, уничтожающие «следы», по которым возможно реконструировать файловую структуру, эксплуатируя устройства с физическими неисправностями. В случаях, когда необходимо восстановить важные данные, не стоит импровизировать, полагаясь на рекомендации из интернета. Самодеятельность может стоить безвозвратной утраты информации.

- Не предпринимайте действий, которые приведут к окончательной утрате данных: не запускайте утилиты CheckDisk или ScanDisk, не загружайте никакие программы, в том числе по восстановлению информации, не допускайте перезаписи информации на поврежденный диск, не переустанавливайте операционную систему.

- Не слушайте советы «доброжелателей» и не доверяйте процесс восстановления друзьям, если они не специалисты в этой области.

- Корректно обесточьте носитель информации и обращайтесь за профессиональной помощью.

Такие несложные действия помогут в разы повысить вероятность восстановления потерянных документов, видео, фотографий или других файлов!

Потеря данных (Data Loss) — повреждение или утрата информации в результате влияния различных факторов, случайных или намеренных действий. Потерять данные можно во время работы с ними, а также при хранении информации на компьютере, сервере или на массивах RAID.

Потеря данных (Data Loss) может происходить в результате:

Нарушение целостности информации означает повреждение данных, в результате которого невозможно прочитать/скопировать информацию без выполнения процедуры восстановления. При нарушении целостности возникает риск потери всех данных или их части, а также угроза для работоспособности всей компьютерной системы.

Нередко целостность данных нарушается в результате саботажа. Ряд злонамеренных действий приводит преступника к поставленной цели. Это могут быть вредительская деятельность персонала компании, атаки киберпреступников, другие ситуации.

К нарушению целостности может привести сбой программного обеспечения. Сбой может возникнуть из-за воздействия вредоносных программ, неверной настройки приложений, неудачного обновления программных продуктов, некорректного форматирования при установке операционной системы или ошибок при ее обновлении.

Неисправность оборудования может привести к полной потере данных пользователя или любой компании. Она возникает непреднамеренно или же в результате определенных действий злоумышленника. Выделяют несколько причин неисправности оборудования, например стихийные бедствия. Компьютерные устройства могут пострадать от наводнения, урагана, молнии, пожара и т.п. Оборудование придет в нерабочее состояние и приведет к потере данных в результате катастрофы, будь она техногенной или экологической. Скачок напряжения, сильное повышение температуры окружающей среды ведет к воспламенению компонентов персональных компьютеров или серверов, повреждению жесткого диска.

Оборудование может стать неисправным по вине вандалов. Это могут быть как обычные правонарушители, так и специально нанятые недоброжелателями или конкурентами люди. Сотрудники или внешние работники, обслуживающие компьютерную технику, могут нанести вред из корыстных целей (подкуп конкурентами), из мести. Кроме того, неисправность оборудования может возникнуть из-за проблем в работе отдельных его узлов или по причине сбоя прошивки.

Объекты, подверженные потере данных

Потерять данные вследствие непреднамеренных причин, таких как стихийные бедствия, катастрофы, несчастные случаи, сбой ПО или оборудования, может любой пользователь или компания. Данные на ноутбуке в отличие от стационарного компьютера более подвержены рискам потери, так как из-за портативности устройство чаще попадает под влияние факторов окружающей среды, например пыли, влаги, тепла, под физические воздействия.

Для злоумышленников наибольший интерес представляют коммерческие тайны, научные труды, базы данных, маркетинговые исследования, а также другие данные, которые могут принести прибыль. Поэтому объектами воздействия являются компьютеры, отдельные сервера и массивы RAID. Злоумышленники могут действовать и в отношении обычных пользователей, похищая банковские данные, личные сведения, компрометирующие фотографии с целью получить материальную выгоду или отомстить за причиненный ущерб.

Основные причины потери данных

Нарушают целостность данных прежде всего сами пользователи и лица, обслуживающие компьютерные устройства. Информация может изменяться или удаляться случайно либо специально. Нередко пользователи пренебрегают антивирусами и другими средствами защиты от вредоносных объектов, некорректно устанавливают программы, вмешиваются в работу составных узлов. Источником угрозы являются сотрудники компаний, умышленно удаляющие или изменяющие информацию, а также киберпреступники.

Для оборудования угрозой являются природные явления, вандалы, сотрудники, киберпреступники. К неисправностям компьютеров могут привести ливни, пожары, торнадо и другие природные катаклизмы. Деятельность злоумышленников и саботаж со стороны персонала тоже ведут к порче оборудования и потере данных.

Анализ риска потери данных

Предотвратить потерю данных (Data Loss) можно приняв ряд мер. Независимо от источника угрозы основной защитой является резервное копирование файлов. Информацию можно хранить на внешних жестких дисках, в облачных хранилищах. Важно регулярно делать резервное копирование и убеждаться, что копия полностью соответствует оригиналу. Не рекомендуется выполнять обновление ПО или аппаратной части, не сделав предварительно копию важной информации. Возможно, после обновлений потребуется восстановление данных.

Для защиты от случайных потерь, происходящих по вине пользователей, необходимо позаботиться о повышении компьютерной грамотности персонала, а также об установке антивирусных программ и использовании других средств информационной безопасности. Учитывая вероятность саботажа и деструктивных действий злоумышленников, следует позаботиться о физической безопасности компьютерной техники, о видеонаблюдении, хороших замках на серверных шкафах. На компьютеры персонала можно установить средства наблюдения за деятельностью работников, что поможет выявить сотрудников, наносящих умышленный вред файлам с важной информацией.

Компьютерное оборудование должно находиться в соответствующих условиях: чистота, стабильная температура воздуха, допустимый уровень влажности, защита от падений и скачков напряжения. Любое оборудование может быть выведено из строя, поэтому нужно иметь альтернативную машину, на которую можно быстро перекинуть данные из резервных копий и продолжить работу. От катастрофы и стихийного бедствия данные можно защитить, сделав резервное копирование файлов и обеспечив их хранение в запасном центре обработки данных либо разместив в надежном облачном хранилище.

Ни для кого не является секретом тот факт, что в настоящее время компьютер прочно и надолго вошел в нашу повседневную жизнь. Его возможности используются на работе, при проведении досуга, в быту и других сферах жизнедеятельности человека. И с каждым днем растет количество информации, которая мы доверяем своему «электронному другу». Поэтому рано или поздно каждый пользователь задает себе вопрос – каким же образом можно обеспечить надежную сохранность своих данных?

В большинстве случаев такой вопрос возникает уже после того, как случилась определенная неприятность. Поэтому большинство пользователей принимает меры по обеспечению сохранности данных лишь после их полной либо частичной потери (либо при возникновении ситуации, когда потери данных удалось избежать только чудом). Для того чтобы не попадать в подобные переделки, достаточно соблюдать несложные правила безопасности.

В этой книге мы рассмотрим, каким образом можно избежать непредвиденных потерь важной информации.

Как известно, компьютерные технологии развиваются с каждым днем, и новые достижения могут использоваться не только во благо пользователей, но и, будучи применены со злым умыслом, способны причинить немалый ущерб. Поэтому, наряду с рекомендациями по избежанию потерь данных, в книге рассматриваются приемы и способы их восстановления, если подобная неприятность уже имела место.

Защищенность компьютера: мифы и реальность

Несмотря на то, что защищенность компьютера (а, следовательно – и хранящейся в нем информации) зависит от многих индивидуальных факторов (специфика его использования, загруженность, наличие опыта работы у пользователя и др.), имеется ряд общих причин, вызывающих потерю данных. С наиболее распространенными из них мы познакомимся в этой главе.

Однако перед этим не будет лишним вспомнить основные правила эксплуатации персонального компьютера, соблюдение которых не только продлевает срок его службы, но и имеет важное значение с точки зрения сохранности информации.

Основные правила эксплуатации компьютера

Основные правила эксплуатации компьютера придуманы не сегодня и не вчера; они формировались на основе многолетнего опыта использования компьютеров. Большинство пользователей наверняка знакомы с ними, но вот соблюдают их далеко не все. Эти правила перечислены ниже.

♦ По возможности минимизировать попадание пыли в системный блок. Пыль может вызывать перегрев компонентов компьютера, периодическое исчезновение контактов и др. Не рекомендуется устанавливать системный блок на пол, поскольку именно там обычно возникает наибольшее скопление пыли. Периодически (хотя бы раз в год) необходимо выполнять профилактическую уборку компьютера (удалять накопившуюся пыль с его компонентов).

♦ Следить за температурным режимом работы компонентов компьютера. Все установленные вентиляторы и кулеры должны функционировать, при поломке какого-либо из них необходимо оперативно его отремонтировать либо заменить. Для слежения за температурным режимом можно использовать специальные утилиты, множество которых можно найти в Интернете.

♦ Не следует устанавливать компьютер в местах, которые могут вызвать его преждевременный перегрев (например, в зоне попадания прямых солнечных лучей).

♦ Если компьютер какое-то время находился в холодном помещении либо на улице (с температурой ниже 0 градусов), то нужно дать ему постоять 2–3 часа в теплом помещении, и только после этого включать.

♦ Обеспечить нормальное электропитание. Качество отечественной электроэнергии оставляет желать много лучшего (об этом более подробно рассказывается ниже, в разделе «Проблемы с электропитанием»), поэтому необходимо защитить компьютер от возможных скачков напряжения, внезапного отключения электроэнергии и т. п. Как минимум, для этого необходимо использовать сетевой фильтр, а лучше всего – источник бесперебойного питания.

♦ Не стоит самостоятельно экспериментировать с внутренним устройством компьютера. Если необходимо внести какие-либо изменения в его конфигурацию, лучше доверить эту процедуру специалисту (либо получить у него подробную консультацию). Например, несложная на первый взгляд операция – добавление оперативной памяти – может не только не привести к ожидаемым результатам (в частности, к увеличению быстродействия), но и вызвать неправильную работу некоторых приложений, что может закончиться большими неприятностями. А причина может быть в том, что выбранная «оперативка» просто несовместима с некоторым другим оборудованием, установленным на компьютере.

♦ Обязательно установить хорошую антивирусную программу. Даже если пользователь не выходит в Интернет, велик риск подхватить вирус с какой-либо дискеты, компакт-диска, из локальной сети и др. Периодически необходимо с помощью антивирусной программы выполнять полное сканирование компьютера на предмет обнаружения вирусов.

♦ При работе в Интернете настоятельно рекомендуется использовать брандмауэр либо файрвол. Стандартный интернет-обозреватель Internet Explorer имеет встроенный брандмауэр, однако опытные хакеры давно научились его обходить. Поэтому рекомендуется использовать другую защиту – например, все большую популярность завоевывает программа Zone Alarm. Она имеет как платную, так и бесплатную версии; каждую из них можно скачать в Интернете.

♦ Каждый сеанс работы должен завершаться корректно – с использованием штатной функциональности завершения работы операционной системы.

Причины потери информации

К основным причинам, приводящим к потере хранящейся в компьютере информации, можно отнести следующие:

♦ нестабильная работа операционной системы;

♦ нестабильное электропитание (в т. ч. внезапное отключение электроэнергии);

♦ действия вирусов и других вредных программ;

♦ неквалифицированные действия пользователей (в частности, внесение некорректных изменений в системный реестр, безграмотное редактирование системных файлов, и т. п.);

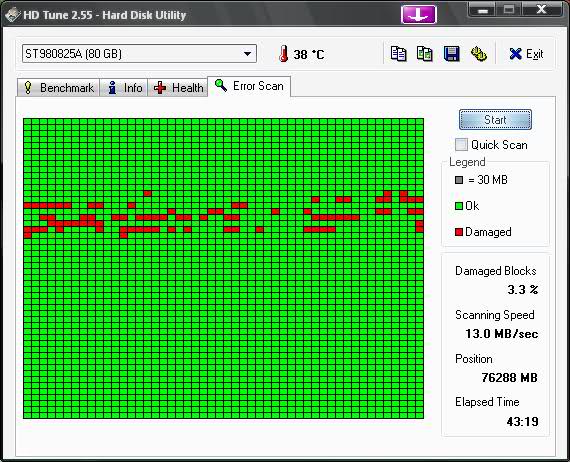

♦ повреждение жесткого диска.

Рассмотрим подробнее каждую из перечисленных причин, а также то, каким образом можно предупредить ее появление либо избежать негативных последствий, если она уже каким-то образом проявила себя.

Нестабильная работа операционной системы

Нестабильная работа операционной системы обычно проявляется после продолжительного ее использования. При этом в работе системы могут возникать различного рода сбои, существенно уменьшается ее быстродействие, а место, занимаемое системной папкой на жестком диске, может быть значительно больше обычного; в конечном итоге в какой-то момент система может вообще не загрузиться.

Подобная ситуация возникает, как правило, в результате того, что в процессе работы в операционной системе накапливаются различные вспомогательные файлы, библиотеки, настройки (например, в результате инсталляции программ) и т. п., которые со временем могут начать конфликтовать как друг с другом, так и с операционной системой. Ведь, несмотря на то, что большинство современных программ имеют встроенные режимы деинсталляции, не всегда удаление программы происходит корректно и бесследно для операционной системы (что уж говорить о приложениях, которые не имеют штатных средств для деинсталляции). Такие «хвосты» не только засоряют системный реестр, но и могут дополнительно отвлекать ресурсы оперативной памяти.

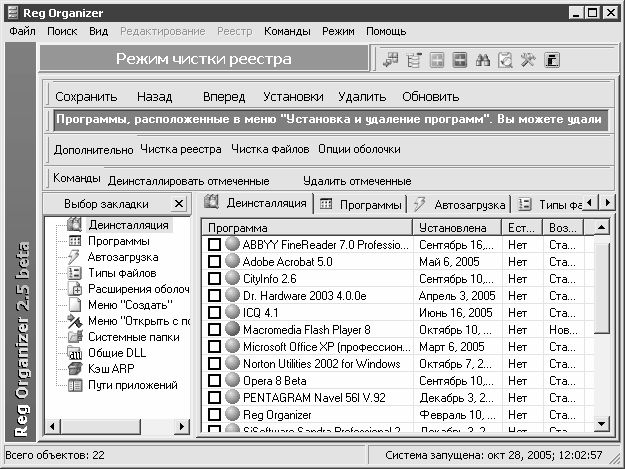

Чтобы избежать подобных неприятностей, рекомендуется периодически проводить чистку системного реестра. Разумеется, это делается не вручную – для чистки реестра следует применять специально разработанные программы и утилиты, которых в настоящее время имеется великое множество. Они могут быть платными, условно-платными и бесплатными; в качестве разработчиков выступает как корпорация Microsoft, так и целый ряд сторонних авторов. Дистрибутив либо исполняемый файл большинства таких программ можно легко найти в Интернете. В этой книге мы рассмотрим одну из популярных программ, которую удобно использовать для чистки реестра – менеджер реестра Reg Organizer, одним из достоинств которой является то, что она распространяется бесплатно.

Сразу отметим, что менеджер реестра Reg Organizer представляет собой многофункциональную утилиту, предназначенную для выполнения различных работ с системным реестром. В этой книге мы не будем подробно рассматривать все ее функциональные возможности, а остановимся лишь на тех из них, которые имеют непосредственное отношение к рассматриваемой проблеме.

Чистка системного реестра

Интерфейс программы в режиме чистки реестра представлен на рис. 1.1.

Рис. 1.1. Менеджер реестра Reg Organizer

Вообще в программе Reg Organizer предусмотрено использование нескольких режимов, перечень которых приводится ниже.

♦ Режим редактирования реестра.

♦ Режим чистки реестра.

♦ Режим редактирования файлов.

♦ Режим поиска и замены в реестре.

♦ Режим деинсталляции программ.

Выбор требуемого режима осуществляется с помощью соответствующей команды меню Режим (это меню включено в состав главного меню программы). Интерфейс, изображенный на рис. 1.1, откроется после выполнения команды Режим ► Режим чистки реестра .

Перед тем, как приступить к чистке реестра, рекомендуется просмотреть и, при необходимости – отредактировать некоторые параметры работы программы. Для этого следует в инструментальной панели нажать кнопку Установки (см. рис. 1.1), и в открывшемся окне перейти на вкладку Поиск ссылок на несуществующие файлы . Здесь определяются разделы реестра, которые будут просканированы, порядок удаления неверных записей, и др. Порядок настройки параметров на данной вкладке прост и интуитивно понятен, поэтому подробно останавливаться на этом не будем.

Для того чтобы приступить к чистке реестра, следует нажать кнопку Чистка реестра (см. рис. 1.1). В результате на экране откроется окно, изображенное на рис. 1.2.

Рис. 1.2. Чистка реестра

В данном окне в поле Что искать определяются объекты поиска. Для выбора объектов предназначены флажки, перечень которых приведен ниже.

♦ Ссылки на несуществующие файлы и папки .

♦ Пустые ключи деинсталляторов .

♦ Неверные ссылки на DLL .

♦ Неверные ссылки на шрифты .

♦ Неверную деинсталляционную информацию .

♦ Неверная информация CLSID .

В поле Просматривать ключи аналогичным образом выбираются ключи реестра, которые должны быть просканированы. Следует учитывать, что выбор ключей возможен только в том случае, если в поле Что искать установлен флажок Ссылки на несуществующие файлы и папки (иначе говоря, выбор ключей имеет значение только для режима Ссылки на несуществующие файлы и папки ). По умолчанию флажки установлены напротив тех ключей, которые выбраны в окне настройки параметров программы на вкладке Поиск ссылок на несуществующие файлы .

Справа внизу окна в группе флажков Дополнительные опции можно при необходимости установить дополнительные параметры сканирования. Для этого предназначены перечисленные ниже флажки.

♦ Игнорировать ссылки на CD и гибкие диски .

♦ Игнорировать сетевые и RAM-диски .

♦ Переключаться на закладку результатов по окончании (если установлен данный флажок, то в окне, изображенном на рис. 1.2, после окончания сканирования будет автоматически открыта вкладка Результаты ).

Запуск процесса сканирования реестра осуществляется нажатием кнопки Начать , которая расположена в верхней части окна в инструментальной панели.

Информация о текущем состоянии сканирования динамически отображается в соответствующих информационных полях, которые находятся в правой части окна.

Чтобы остановить сканирование, нужно воспользоваться кнопкой Прервать . С помощью кнопки Закрыть осуществляется выход из данного режима.

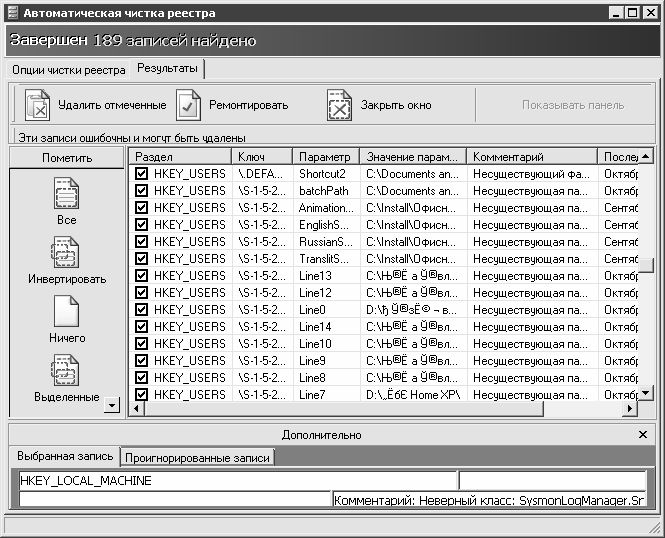

Результаты проверки системного реестра представлены на вкладке Результаты (рис. 1.3).

Рис. 1.3. Результаты проверки системного реестра

Здесь содержится перечень всех обнаруженных в реестре ошибочных, лишних и устаревших записей, которые могут быть удалены. Для каждой позиции списка в соответствующих колонках отображается раздел, ключ и параметр реестра, значение параметра, комментарий (иначе говоря – тип записи) и дата последнего изменения.

По умолчанию все позиции списка помечены с помощью флажков, установленных слева от каждой позиции. При нажатии кнопки Удалить отмеченные , которая также находится в инструментальной панели, из системного реестра будут удалены все отмеченные в списке записи. При необходимости можно выполнить выборочное удаление ошибочных записей из реестра.

В левой части интерфейса расположена панель Пометить . В ней находится несколько кнопок. С помощью кнопки Все осуществляется быстрая пометка одновременно всех позиций списка. Кнопка Инвертировать предназначена для пометки/снятия пометок одновременно со всех позиций списка. При нажатии кнопки Ничего будут сняты пометки со всех позиций списка. Кнопка Выделенные используется для пометки позиций списка, которые выделены курсором.

Если, находясь на любой позиции списка, нажать правую кнопку мыши, то откроется контекстное меню, содержащее перечисленные ниже команды.

♦ Открыть ключ в редакторе реестра – при активизации данной команды выделенная курсором позиция списка будет открыта в режиме редактирования реестра.

♦ Добавить элемент в список исключений – с помощью данной команды осуществляется добавление текущей позиции списка в список исключений.

ПРИМЕЧАНИЕ

В программе Reg Organizer реализована возможность ведения списка исключений. Записи, добавленные в данный список, при последующих проверках системного реестра за ошибку не принимаются.

♦ Добавить все выбранные элементы в список исключений – при выполнении этой команды в список исключения будут добавлены все отмеченные позиции.

♦ Список исключений – команда предназначена для перехода в режим работы со списком исключений.

♦ Сохранить список как – эта команда используется для сохранения списка ошибочных записей в отдельном текстовом файле. Данную возможность целесообразно использовать, например, в случае, когда необходимо подробно проанализировать содержимое списка, но в данный момент по каким-то причинам это невозможно. При выполнении команды на экране открывается окно Сохранить как , в котором по обычным правилам Windows указывается путь для сохранения и имя файла.

Перед удалением отмеченных записей из реестра Reg Organizer по умолчанию автоматически создает резервную копию удаленных данных. Для работы с резервными копиями (восстановление, удаление и т. п.) предназначена команда главного меню программы Команды ► Резервные копии .

Основные причины, по которым теряется информация, находящаяся на компьютерных жестких дисках.

Отсутствие привычки регулярно осуществлять резервное копирование

Резервное копирование должно делаться, во-первых, постоянно, во-вторых, перед любыми манипуляциями с операционной системой. При этом должны соблюдаться определенные правила. Нельзя сохранять данные на тот же физический диск или raid массив, который подвергается архивированию. Информация должна сохраняться на отдельном носителе, причем полученный архив должен обязательно проверяться на ошибки и возможность разархивирования. Выполнение этих простых условий поможет гарантированно сохранить данные.

Неумелые действия при работе с утилитами

Внезапная остановка (зависание) работы операционной системы

Несмотря на то, что современные операционные системы после сбоя сами восстанавливают сохраненные ею же последние варианты документов, любая их них может выйти из строя и потерять данные. Если пользователь будет хранить свои данные на диске не в стандартных местах, например, в папке «Мои документы» ОС Windows, то его данные останутся целыми.

Вирусная атака

Вирусы могут не только удалить определенные файлы с жесткого диска, но и разрушить файловую систему винчестера, что приведет к полному коллапсу. Здесь, как ни странно,, помогают простые в своей банальности советы:

- никогда не открывайте незнакомые ссылки, кем бы они не были присланы;

- если вы не ждете письма от этого адресата, просто удалите его не читая;

- защищайте свои данные антивирусными программами и сетевыми экранами;

- помните, больше всего вирусов на порно сайтах, на сайтах с «левым» софтом и медиа-файлами.

Несанкционированное форматирование

Риск такого события вполне вероятен. Невнимательность, усталость, отсутствие концентрации – все это может привести к выбору не того диска для форматирования. Надо помнить, если это произошло – лучше сразу обратится к специалисту и, главное, ничего не делать на этом диске. Тогда есть очень большая вероятность, что данные восстановятся.

Удары, падения и другие физические воздействия

Сбой электропитания

Классический винчестер представляет собой устройство, напоминающее проигрыватель. В нем несколько дисков, над каждым из которых, на очень маленьком расстоянии, «плавает» считывающая головка. Если внезапно отключить питание, то головки могут упасть на диски и поцарапать их.

Помимо этого, сбой по питанию может вывести из строя практически любую часть компьютера – материнскую плату, видеокарту, блок питания, процессор. Единственная защита от этого происшествия – установка блока бесперебойного питания.

Неправильная работа с устройством

Все виды работ с компьютером должны проводиться при выключенном питании. Извлечение устройств, карт памяти, замена CD устройства – все это можно делать при неработающем устройстве и, мало того, лучше, чтобы вилка провода питания была при этом выдернута из розетки. Флешку надо вынимать из разъема только после ее «остановки».

Внезапный выход из строя может быть спровоцирован большим количеством накопившейся пыли. Особенно это касается ноутбуков. Пыль забивает отверстия для вентиляции и происходит перегрев, остановка и потеря данных.

Перенос работающего компьютера с места на место

Это может повлиять на работу жесткого диска и вывести его из строя.

Предоставляемая Вами персональная информация (имя, адрес, телефон, e-mail) является конфиденциальной и не подлежит разглашению. При заполнении контактных форм на сайте КЦ «Вольф», расположенного по адресу ************************, и работающего на основании соответствующего Пользовательского Соглашения, в соответствии с пунктом 4.4. Соглашения, Пользователь принимает указанное Соглашение и подтверждает свое согласие на обработку Провайдером его персональных данных, предоставленных при регистрации, а также размещаемых Пользователем добровольно на своей Официальной странице. Обработка персональных данных Пользователя осуществляется в соответствии с законодательством Российской Федерации. Провайдер обрабатывает персональные данные Пользователя в целях предоставления Пользователю услуг, в том числе в целях проверки, исследования и анализа таких данных, позволяющих поддерживать и улучшать сервисы и разделы Сайта, а также разрабатывать новые сервисы и разделы Сайта. Пользователь соглашается на получение уведомлений от Провайдера по средством телефонного звонка, электронной почты и СМС. Провайдер принимает все необходимые меры для защиты персональных данных Пользователя от неправомерного доступа, изменения, раскрытия или уничтожения. Провайдер предоставляет доступ к персональным данным Пользователя только тем работникам, подрядчикам и агентам Провайдера, которым эта информация необходима для обеспечения функционирования Сайта и предоставления Услуг Пользователю. Провайдер вправе использовать предоставленную Пользователем информацию, в том числе персональные данные, в целях обеспечения соблюдения требований действующего законодательства Российской Федерации (в том числе в целях предупреждения и/или пресечения незаконных и/или противоправных действий Пользователей). Раскрытие предоставленной Пользователем информации может быть произведено по согласию самого Пользователя или в соответствии с действующим законодательством Российской Федерации по требованию суда, правоохранительных органов, а равно в иных предусмотренных законодательством Российской Федерации случаях.

Читайте также: