С помощью чего обеспечивается безопасное соединение на компьютере

Обновлено: 03.07.2024

Безопасное соединение призвано обеспечить защиту данных, передаваемых по сети Интернет между двумя компьютерами. Создание безопасного соединения преследует следующие цели:

- скрыть конфиденциальные данные от посторонних;

- удостовериться в собеседнике;

- защитить передаваемую информацию от чтения и изменения посторонними.

Рис. 1. Доступ к почтовому ящику MS Exchange Server по безопасному соединению

Существует несколько способов безопасной передачи данных. Все они используют для своей цели шифрование данных и специальные ключи для чтения этих данных. Ключи (иначе называемые сертификатами) обычно хранятся в специальных базах данных - хранилищах сертификатов - и доступны только авторизованным пользователям.

Рис. 2. Шифрование данных с помощью программы PGP

Рис. 3. Настройка безопасного соединения в программе Outlook Express

Поддержку шифрования канала передачи сейчас осуществляет абсолютное большинство интернет-приложений: почтовые серверы и клиентские программы, веб-серверы и браузеры, а также множество сетевых приложений индивидуальной разработки, таких как банковские системы управления счетами и платежными операциями. Простота этой реализации видна разработчикам: в установленном защищенном сетевом соединении может работать стандартный протокол передачи данных, поэтому изменения, которые приходится делать программистам в готовом сетевом приложении, совсем невелики. Так работают общеизвестные протоколы:

Некоторые сетевые сервисы предоставляют свои услуги только через зашифрованное соединение - например, так поступает известная почтовая служба GMail. В этой статье мы будем вести разговор именно о шифровании канала передачи - так называемых «безопасных соединениях».

Виды защит от сетевых угроз

По сетевым соединениям распространяется не только полезная информация, но и данные, несущие опасность для компьютера. Примером вредоносного ПО является абсолютное большинство современных угроз: это и хакерские атаки, и троянские программы, и почтовые черви, и программы, эксплуатирующие уязвимости веб-приложений (эксплойты).

Борьбой с вредными данными в сети призваны заниматься следующие типы программных и программно-аппаратных комплексов:

- Файерволы :

- Проверяют каждое сетевое соединение локального компьютера на соответствие заданным правилам и либо разрешают, либо запрещают соединение.

- Могут обнаружить (но не ликвидировать) троянскую программу при попытке передать собранные ею конфиденциальные данные.

- Не могут обнаружить вирус ни в обычном, ни в зашифрованном соединении.

![Увеличить рисунок]()

Рис. 4. Правила файервола для приложения

![]()

Рис. 5. Блокирование сетевой атаки

- могут найти и корректно обезвредить любой известный им вирус при передаче/получении по известному протоколу высокого уровня;

- не могут обнаружить вирус в зашифрованном соединении.

![]()

Рис. 6. Обнаружение вируса в скачиваемом файле

Опасность безопасных соединений

Как было сказано ранее, по сетевым соединениям могут передаваться как безвредные, так и вредоносные данные. Стандартные средства защищают компьютер от угроз в обычных сетевых соединениях, но противостоять угрозам в безопасных соединениях не могут: проверка содержимого «безопасного соединения» невозможна именно в силу его защищенности, о чем свидетельствуют перечисленные выше возможности стандартных средств защиты. В результате вредоносные данные в защищенных каналах могут нанести ущерб больший, нежели при передаче через обычные соединения.

Простота реализации шифрования сетевого канала и отсутствие (в большинстве случаев) верификации создателя файла приводит сейчас к парадоксальной ситуации: наличие «безопасного соединения» с сервером создает иллюзию безопасности, но не гарантирует отсутствие в этом соединении вредоносных данных.

Опасность, которую несут в себе «безопасные соединения», становится особенно актуальной сегодня, когда они получают все большее распространение. После того как поддержку SSL/TLS реализовали разработчики всех популярных веб-приложений, множество серверов в Интернете стало предоставлять свои услуги именно таким образом: наряду с сайтами серьезных банков все больше почтовых служб и партнерских сайтов открывают доступ только по безопасным соединениям. При этом квалификация администраторов этих серверов зачастую недостаточна даже для того, чтобы правильным образом настроить сервер для организации безопасного соединения.

Ситуация усугубляется тем, что атака на компьютер пользователя осуществляется удаленно - например, простым размещением зараженного файла на сервере, связь с которым возможна только через безопасное соединение.

Поясним вышесказанное на нескольких примерах.

GMail и вирусы

- Вирусописатель посылает свой вирус на почтовый ящик пользователя GMail.

- Антивирус GMail не распознает вирус, потому что обновление антивирусных баз запоздало.

- Через некоторое время пользователь беспрепятственно скачивает это зараженное письмо на локальный компьютер, потому что антивирус GMail в целях оптимизации своей работы проверяет письма только при получении в почтовый ящик, но не проверяет при передаче их непосредственно пользователю.

- На локальном компьютере при включенном локальном почтовом антивирусе и уже известной сигнатуре вирус не обнаруживается, поскольку сетевое соединение было зашифровано согласно требованиям GMail, и почтовый антивирус не смог проверить письмо.

- Файловый антивирус находит вирус в почтовой базе, и требует удалить ее, т.к. в ряде случаев лечение почтовой базы невозможно.

- Итог: пользователь вынужден потерять всю свою переписку.

Вирус на веб-сервере

Решения

Для обеспечения проверки передаваемых по безопасным соединения данных большинство производителей антивирусных решений предоставляет плагины к веб-приложениям. Это решение имеет как свои плюсы, так и свои минусы:

- Плюсы:

- Поток данных между клиентом и сервером не изменяется

- Поток данных не доступен для просмотра третьими лицами

- Отсутствие возможности создания плагинов у многих приложений. Яркий пример: самая распространенная почтовая программа Outlook Express.

- Ограничения возможностей использования плагинов. Пример: почтовая программа Outlook.

![Увеличить рисунок]()

Рис. 7. Антивирусный плагин к программе Microsoft Office Outlook

Альтернативой плагинной проверке является проверка в трафике, основанная на методе «man-in-the-middle». Это решение закрывает отрицательные стороны плагинной архитектуры. Хотя оно имеет и свои минусы, на него вынуждены пойти производители антивирусов, чтобы обезопасить своих пользователей.

Этот метод, по сути, является атакой на SSL/TLS, т.к. представляет собой перехват безопасного соединения, подмену оригинального сертификата и установление двух защищенных соединений: между приложением и прокси-антивирусом, и между прокси-антивирусом и удаленным компьютером.

![]()

Рис. 8. Обычное защищенное соединение

![]()

Рис. 9. Проверяемое защищенное соединение

- Плюсы:

- Проверка соединения осуществляется для любого клиентского приложения.

- Проверка соединения на вирусы осуществляется для любого известного протокола.

- Помимо антивирусной проверки прокси может осуществлять любые другие операции с данными: проверка на фишинг, спам и т.д.

- Поток данных не доступен для просмотра третьими лицами без осуществления атаки man-in-the-middle.

- Изменяется поток данных между клиентом и сервером. В связи с этим:

- веб-приложение не может удостовериться в подлинности сервера;

- сервер не может удостовериться в подлинности клиента;

- если прокси не будет осуществлять собственную проверку подлинности, возможна вторая атака «man-in-the-middle», уже между прокси и сервером. Эту атаку может осуществить злоумышленник для прочтения и подмены данных.

На практике грамотно организованная проверка в трафике не несет реальной опасности для пользователя: осуществляется эта проверка непосредственно на локальном компьютере и может идти в диалоге с пользователем, все полученные с удаленного компьютера сертификаты могут проверяться антивирусом в хранилище сертификатов так же, как это делают веб-приложения.

Минусы метода «man-in-the-middle» с лихвой компенсируются полноценной защитой компьютера от угроз во всех сетевых соединениях.

Решения Kaspersky Internet Security

Kaspersky Internet Security содержит решение проблемы проверки безопасных соединений обоих типов:

- Плагины к веб-приложениям:

- MS Outlook,

- TheBat,

- IE ScriptChecker

- Проверка защищенных соединений на трафике методом «man-in-the-middle».

- Kaspersky Internet Security всегда сообщает обо всех производимых им действиях:

- замена серверного сертификата на сертификат KIS;

- проверка сертификата, полученного от сервера, в хранилище сертификатов Windows - точно так же, как это делают веб-приложения;

- отсутствие последнего шага в man-in-the-middle - регистрации подменного сертификата в хранилище доверенных сертификатов. Эта задача возлагается на пользователя.

- Kaspersky Internet Security предоставляет возможность выборочного отключения проверки соединений по условиям приложение/сервер/порт. Это решает все возможные вопросы о корректной работе сервисов с проверкой подлинности клиентов.

- Kaspersky Internet Security осуществляет все возможные проверки в безопасных соединениях:

- Веб-антивирус обнаруживает вирусы в трафике браузеров

- Почтовый антивирус обнаруживает вирусы в трафике почтовых программ

- Антифишинг обнаруживает поддельные сайты и ссылки на них

- Антибаннер избавляет пользователей от навязчивой рекламы

- Антиспам избавляет пользователей от ненужной почты

- Kaspersky Internet Security всегда сообщает обо всех производимых им действиях:

![Увеличить рисунок]()

Заключение

Задачей безопасных соединений является защита передаваемых данных от хищений и изменений. Однако на сегодняшний день не меньшую опасность, чем хищение или изменение информации, представляют сетевые угрозы, защиту от которых безопасные соединения не обеспечивают.

Между тем, сам термин «безопасное соединение» может ввести пользователей в заблуждение и создать у них ложную уверенность в гарантированной безопасности при использовании защищенных соединений. Ситуация усугубляется еще и тем, что стандартные средства сетевой защиты не могут реализовать свои функции в защищенных каналах.

Для полноценной защиты компьютеров от всех сетевых угроз необходимо использование специальных методов обработки защищенных соединений. Самое простое и очевидное решение - использование плагинов к веб-приложениям, - к сожалению, не универсально, поскольку многие приложения не поддерживают возможность встраивания плагинов либо сильно ограничивают их функциональность. Дополнительное решение, найденное производителями антивирусов, состоит в проверке трафика.

Опасность «безопасных соединений» не стоит недооценивать. Организуя защиту своего компьютера, убедитесь, что ваш антивирус обеспечивает полноценную защиту от всех сетевых угроз.

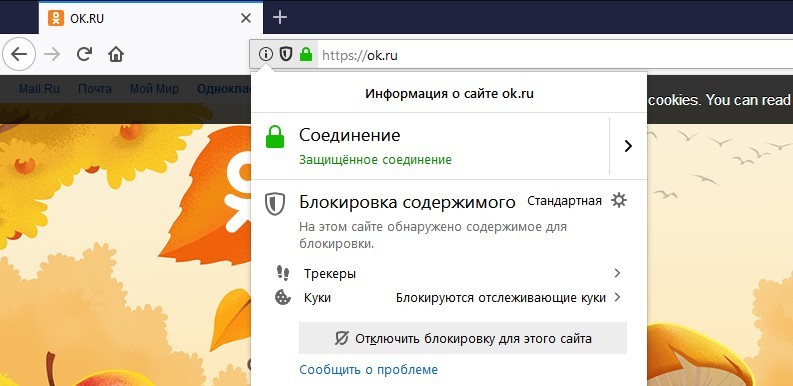

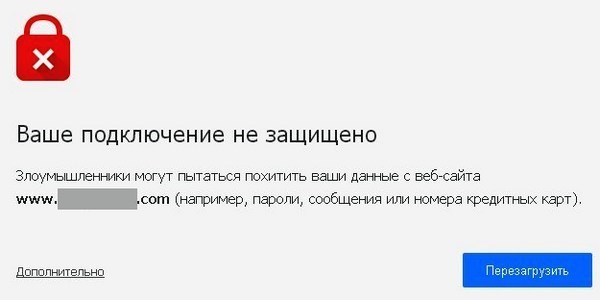

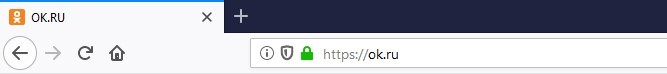

Используя Mozilla Firefox в качестве основного браузера, пользователям на глаза может попасться иконка замка зеленого цвета. Нажав на нее, можно увидеть надпись: «Защищенное соединение». В остальных браузерах эта информация для одних и тех же сайтов тоже присутствует, но называется по-другому: «Безопасное подключение», «Соединение защищено». В статье вы узнаете, что это такое и что значит для вас, как для пользователя.

![Что такое «Защищенное соединение» и как его включить?]()

Особенности протокола безопасности

Получается, что на каждом участке, сетевом узле, через который проходил незашифрованный трафик, был риск перехвата и чтения ваших данных злоумышленником. Если там стандартная информация о вашем IP-адресе и посылаемый запрос на открытие страницы, то страшного ничего в этом нет. Дело принимало куда более рисковый оборот, если совершается платеж, и серверу передаются данные кредитной карты (номер, дата, CVV2).

В нем используется шифрование данных, которыми обменивается сервер и браузер пользователя. Так, защищенное соединение позволяет защитить информацию о кредитках, паролях, адресах электронной почты и прочих сведениях. Даже если злоумышленник будет «прослушивать» канал, он не сможет распознать конфиденциальные данные пользователя.

Установка защищенного соединения

- Аутентификация – защищает пользователя от перенаправления на другой сайт или веб-ресурс, если вдруг посылаемые пакеты данных были перехвачены злоумышленниками. Этот параметр дает 100% гарантию попадания на тот сайт, по адресу которого вы перешли.

![Что такое «Защищенное соединение» и как его включить?]()

![Что такое «Защищенное соединение» и как его включить?]()

![Что такое «Защищенное соединение» и как его включить?]()

После перехода на сайт и успешной установки безопасного соединения каждый браузер извещает об этом иконкой в виде замкнутого замка.

![Что такое «Защищенное соединение» и как его включить?]()

![Что такое «Защищенное соединение» и как его включить?]()

Про установку и настройку SSL-сертификата рассказывается в следующем видео:

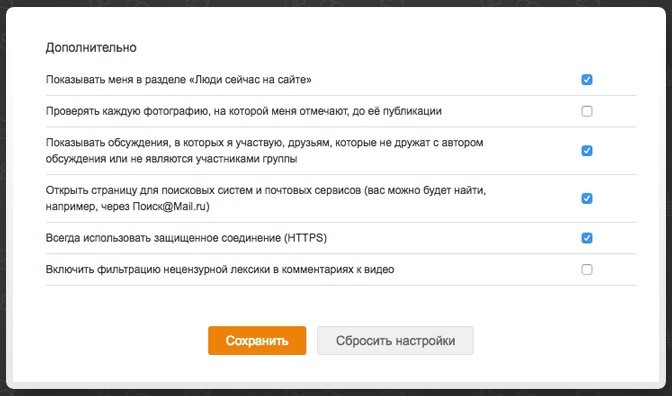

Защищенное соединение в Одноклассниках

![Что такое «Защищенное соединение» и как его включить?]()

О том, как включить безопасное соединение Вконтакте, рассказывается в следующем видео:

Заключение

![Автор Статьи]()

Мы пользуемся интернетом, чтобы получить доступ к социальным сетям, онлайн-обучению, удаленной работе и всевозможным развлечениям. Но широкое использование не означает, что вы хорошо осведомлены о кибербезопасности. Хорошая новость заключается в том, что существует множество способов обезопасить себя в сети. Чтобы помочь вам в этом вопросе, мы собрали несколько лучших советов.

Основные правила безопасного поведения в интернете

Храните конфиденциальные данные в автономном режиме.

Киберпреступники не могут получить доступ к вашей информации, если ее нет в интернете. Вот почему хранение важных документов в офлайне – лучший способ их защитить.

Некоторые данные, например ваши серия и номер паспорта, никогда не должны попадать в интернет. Однако, если вам все же нужно поделиться ими, обязательно отправьте его как вложение по email. При этом не стесняйтесь зашифровать файл перед отправкой.

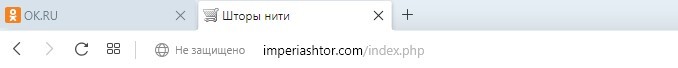

Проверяйте надежность посещаемого сайта.

Чтобы понять, надежен ли сайт, посмотрите на адресную строку. В начале у нее должен быть небольшой замок – это означает, что соединение зашифровано.

Далее изучите внешний вид сайта. Вот некоторые критерии, указывающие на безопасность его использования:

- страницы выглядят аккуратно и без ошибок,

- грамматика в основном тексте и адресной строке согласована,

- все изображения соответствуют ширине экрана,

- реклама выглядит органично и не заслоняет основной контент.

Если страница соответствует всем этим критериям, то, скорее всего, сайт будет безопасным в использовании.

![Скриншот адресной строки сайта с замочком]()

Используйте надежные пароли.

Использование надежных уникальных паролей обеспечивает хорошую онлайн-защиту. Они должны содержать не менее 12 символов и состоять из букв (верхнего и нижнего регистра), цифр и специальных символов.

Если вы не хотите думать о комбинации символов для своего пароля, попробуйте использовать один из онлайн-генераторов паролей.

Используйте двухфакторную аутентификацию.

Двухфакторная аутентификация используется для обеспечения дополнительной защиты вашей учетной записи. При ее применении вы должны ввести не только правильный пароль, но и дополнительный код, сгенерированный ранее или отправленный на ваше устройство. Если кто-то просто получит пароль от вашей учетной записи, ваш профиль для него не будет доступен без ввода этого дополнительного кода.

Избегайте подозрительных ссылок.

Лучше избегать определенного вида контента: подозрительных ссылок из ненадежных источников и спама. К этой категории относятся онлайн-викторины, объявления с кликбейтными заголовками, «бесплатные» предложения или нежелательная реклама. Все они будут навязчиво побуждать вас щелкнуть по ссылке или открыть их.

Находясь на сайте, перед тем как кликнуть, убедитесь, что текст и содержимое ссылки относятся к одной теме. То есть если вы перейдете по ссылке, чтобы узнать больше о белых медведях, и получите «историю успеха» о знаменитости, которая похудела в одночасье, вместо арктического пейзажа, то лучше скорее покинуть страницу.

Следите за обновлениями на компьютере.

Важно использовать последние версии операционной системы и приложений. Особенно если эти приложения содержат информацию о ваших платежах, состоянии здоровья или другие конфиденциальные данные. Разработчики постоянно трудятся над улучшением безопасности продуктов, отслеживая последние угрозы и устанавливая исправления в случае обнаружения уязвимостей. Так что регулярно обновляйте ПО на своих устройствах, чтобы обезопасить себя.

![Устанавливайте обновления по первому требованию операционной системы, чтобы обеспечить вашему устройству лучшую безопасность]()

Остерегайтесь бесплатного Wi-Fi и загрузок.

Бесплатные загрузки, онлайн-сервисы или сети Wi-Fi являются наиболее распространенными источниками проблем с онлайн-безопасностью. Если вы решите использовать бесплатное решение, убедитесь, что оно имеет надежную репутацию: изучите название службы или программного обеспечения, и вы, вероятно, найдете отзывы о том, как они работают.

Использование бесплатного Wi-Fi также не всегда безопасно. Но иногда нам нужно срочно выйти в интернет через общедоступные точки. Используя их, избегайте доступа к своим банковским счетам и старайтесь не совершать покупки через бесплатный Wi-Fi. Если вам все же нужно это сделать, используйте программное обеспечение VPN, чтобы получить некоторую защиту данных, которые вы отправляете. Если это не срочно, то любые важные операции лучше отложить до возвращения домой.

Дважды проверяйте информацию, полученную в сети.

Легко потеряться в потоке онлайн-информации, с которой мы сталкиваемся каждый день. Если вы обнаружите что-то сомнительное, проведите собственное исследование, чтобы узнать правду, или, по крайней мере, составить собственное мнение по какому-либо вопросу. На надежных сайтах должны быть ссылки на первоисточники информации. Подозрительные страницы вообще не будут содержать никаких ссылок по теме.

Защитите свое интернет-соединение с помощью VPN.

VPN делает ваше соединение приватным, изменяя IP-адрес. Он также скрывает конфиденциальные данные, которые вы отправляете. К ним относятся банковские реквизиты, которые вы вводите при совершении покупок в интернете, и другая личная информация, которая может быть скомпрометирована.

![VPN поможет обезопасить ваши данные]()

Теперь, когда вы знаете, как защитить себя в интернете, пришло время поделиться основной информацией с ребенком. Эти советы также полезны для других членов семьи – менее опытных пользователей, например пожилых родственников.

5 правил, которые научат ваших детей тому, как оставаться в безопасности в интернете

Объясните ребенку, что такое цифровой след. Вместе с ним найдите информацию об актере, который ему нравится, и обсудите результаты. Поговорите о том, что другие могут узнать о человеке из этих результатов и как люди оставляют цифровой след – сознательно или нет.

Научите ребенка создавать надежные пароли. Покажите, что эффективный код доступа должен содержать разные символы, и предупредите, что его нельзя никому сообщать. Поощряйте позитивное общение в интернете. Объясните ребенку, как важно вести себя вежливо и относиться к другим так, как бы он хотел, чтобы относились к нему. Это важно как в физическом, так и онлайн-мире.

![Чтобы обезопасить ребенка, объясните ему основные правила пользования интернетом]()

В заключение: памятка по правилам безопасности в интернете

Чтобы избежать сомнительных или опасных ситуаций при работе в интернете, соблюдайте главные правила безопасности:

- Храните конфиденциальные данные в автономном режиме.

- Проверяйте надежность сайтов.

- Защитите свои учетные записи с помощью надежных паролей и двухфакторной аутентификации.

- Не нажимайте на подозрительные ссылки.

- Не открывайте вложения от неизвестных отправителей.

- Обновляйте свое устройство и приложения.

- Используйте общедоступный Wi-Fi с умом.

- Дважды проверяйте достоверность информации онлайн.

- Используйте VPN, чтобы скрыть свою активность в интернете.

- Расскажите ребенку о цифровом следе.

- Создайте общие семейные правила для пользования интернетом.

- Поговорите о фишинге со своими детьми.

- Научите детей защищать свои онлайн-аккаунты.

- Помните об онлайн-этикете.

Оставьте свою электронную почту и получайте самые свежие статьи из нашего блога. Подписывайтесь, чтобы ничего не пропустить

В этой статье мы покажем, как можно улучшить защиту способов подключения к Интернету.

Крик в заполненном людьми помещении

Большинство современных устройств подключаются к своей локальной сети по беспроводной технологии, обычно называемой Wi-Fi. Wi-Fi для подключения устройства используются радиоу сигналы, которые можно сделать защищенными или открытыми.

Открытая сеть Wi-Fi — это сеть, к которой вы можете подключиться и начать ее использовать без первоначального ввода пароля или применения другого способа проверки подлинности. Она часто встречается в небольших организациях, таких как кафе и магазины, или других общественных местах, которые предлагают Wi-Fi своим клиентам, но хотят избежать трудностей с применением и предоставлением пароля Wi-Fi. Некоторые домашние сети также являются открытыми, особенно старые сети.

![Фотография людей в аэропорту.]()

Проблема открытых сетей заключается в том, что они обычно не зашифрованы. Это означает, что трафик в этих сетях можно транслировать в прямом эфире в так называемом "обычном тексте". Любой пользователь, который видит эту сеть и может подключиться к ней, потенциально может прослушивать этот трафик. Это особенно опасно, если вы используете эту сеть для выполнения банковских операций или других конфиденциальных действий.

Решение заключается в защите ваших сетей с помощью шифрования, например WPA, и выполнении конфиденциальных или личных задач в сетях других людей только в том случае, если они также защищены.

Защита сети

Защита сети дома или в организации не должна быть сложной. Ниже описаны некоторые действия, которые можно выполнить сразу.

Примечание: Эти первые несколько действий требуют от вас входа в консоль администрирования вашего маршрутизатора Wi-Fi. Обычно это делается в веб-браузере устройства, подключенного к маршрутизатору, хотя некоторые современные маршрутизаторы Wi-Fi используют вместо него приложение для смартфона. Если вы не знаете, как параметров администратора для вашей сети, рекомендуем вам уточнить у изготовителя маршрутизатора сайт поддержки.

Первый шаг — защита консоли

Если вы еще не сделали этого, убедитесь, что вы по-прежнему не используете пароль по умолчанию для маршрутизатора. Это имя пользователя и пароль, которые вы только что использовали для входа. Особенно для потребительских устройств, которые могут работать со стандартными именами пользователей и паролями (такими как "Администратор" и "Пароль"), являются хорошо известными или удобными для обнаружения, и их необходимо изменить как можно скорее.

Совет: Это относится к любому устройству, которое вы присоединяется к сети. При наличии возможности всегда изменяйте стандартное имя пользователя и пароль, предпочтительно до подключения к Интернету.

Если сеть управляется с помощью консоли веб-браузера, подтвердите, что возможность управления сетью за пределами локальной сети отключена. В большинстве маршрутизаторов это просто флажок в разделе "Администрирование" или "Управление" консоли. Очень небольшому количеству пользователей нужно изменять настройки маршрутизатора из-за пределов сети. Отключение этой функции отнимает у злоумышленников еще одно средство, которым они могут воспользоваться.

Второй шаг — проверка встроенного ПО

Беспроводные маршрутизаторы Wi-Fi, как почти все оборудование, имеют встроенное программное обеспечение, управляющее его работой. Так как это программное обеспечение записано на оборудование, а не в легкое изменение, мы называем его "помеганым". Иногда производитель устройства может выпускать обновленную версию встроенного ПО для вашего устройства. Эти обновления могут содержать новые функции или исправления для системы безопасности.

Возможно, ваше устройство проверяет новое программное обеспечение автоматически, но на многих устройствах потребуется проверить его вручную. Это можно сделать в консоли администрирования вашего устройства или вам может потребоваться перейти на веб-сайт производителя и проверить там наличие нового встроенного ПО для скачивания.

Находясь в консоли или приложении администрирования, проверьте актуальность встроенного ПО. Попробуйте периодически проверять его; возможно, каждый месяц или около того.

Третий шаг — шифрование

Следующий и наиболее очевидный шаг — включение беспроводного шифрования. В консоли администратора маршрутизатора, вероятно, вы увидите страницу или вкладку "Wi-Fi" или "Безопасность". Если вам не удалось найти параметры шифрования для маршрутизатора, проверьте на веб-сайте изготовителя, но обычно их легко найти.

В идеале в вашей сети Wi-Fi будет использоваться шифрование WPA2 (как минимум). Если она используется в более старой версии WPA, измените ее на WPA2 или более новую. Маршрутизатор запросит пароль для использования с подключением, и вам, конечно же, желательно выбрать хороший пароль. Вернитесь к нашей предыдущей статье за советами. Хорошей идеей является периодическое изменение пароля вашей беспроводной сети, особенно если вы подозреваете, что к вашей сети присоединилось нежелательное устройство.

Совет: Беспроводные маршрутизаторы и устройства с поддержкой WPA3 стали доступны. Если вы хотите приобрести новое устройство, на которое можно приобрести WPA3.

На экране, где вы включаете шифрование, также обычно можно изменить идентификатор SSID беспроводной сети. SSID — это имя, которое вы видите при попытке подключиться к сети с помощью устройства, например игровой консоли или смартфона. Он должен быть уникальным во избежание конфликтов с другими сетями в области, а выбранное имя должно быть понятным, но не позволяющим легко сопоставить его с вашим адресом. "Место Игоря" или "ул. Библиотечная 123" — не очень хорошие варианты. "Синие небеса!" звучит неплохо.

Четвертый шаг — будьте гостеприимны, но не СЛИШКОМ

Если маршрутизатор поддерживает гостевой Wi-Fi включите его и включите подключение к Wi-Fi подключите их к гостевой сети Wi-Fi.

Большинство современных маршрутизаторов поддерживают гостевую сеть Wi-Fi. Особая хитрость при этом состоит в том, что гостевая сеть Wi-Fi — это отдельная беспроводная сеть. Это означает, что устройства, подключенные к гостевой сети Wi-Fi, не могут видеть устройства в основной сети Wi-Fi, такие как ваш ноутбук или смартфон. Большинство гостевых Wi-Fi даже изолируют устройства, подключенные к ней, друг от друга, хотя в некоторых из них можно указать устройства, к которых вы хотите делиться. как потоковое устройство.

Гостевая сеть Wi-Fi предназначена не только для гостей. Вам следует размещать в ней любые несущественные смарт-устройства. Ваш телевизор, ваш стат, iPad вашего ребенка. Все, что нужно для подключения к Интернету, должно подключаться к гостевой сети Wi-Fi. Таким образом, если любое из этих устройств скомпрометировано, злоумышленник не сможет использовать его для доступа к конфиденциальным устройствам, таким как ноутбук или смартфон, или прослушки сетевого трафика.

Совет: Ваш маршрутизатор может иметь возможность уведомления о том, что новое устройство присоединилось к сети. Рекомендуется включить эту функцию. Если вы получите уведомление о том, что новое устройство присоединилось к вашей сети, и вы не выполняли этого действия, это может быть сигналом о необходимости осмотреться и выяснить, какое устройство только что присоединилось. Если оно не авторизовано, вероятно, вы сможете перейти в консоль администрирования своей сети Wi-Fi и удалить его. После этого следует изменить пароль Wi-Fi.

Эти простые действия помогут вам сделать Wi-Fi более безопасными. Теперь давайте рассмотрим, как вы можете безопаснее использовать устройства, подключенные к Wi-Fi, такие как ноутбук или смартфон.

Безопасное использование Wi-Fi

Даже если у вас нет собственной сети для обеспечения безопасности, вы можете улучшить защиту благодаря способу использования сетей Wi-Fi.

![В Windows 10 выводится список беспроводных сетей, к которым можно подключиться. Одни помечаются как «безопасные», другие — как «открытые».]()

Если вам требуется подключиться к общедоступной сети Wi-Fi, выбирайте зашифрованную сеть. Да, подключение требует немного больше работы, так как обычно требуется найти и ввести пароль, но при этом важно иметь такой уровень безопасности, особенно в общественном месте.

Открытые сети обычно содержат слово "Открытая" или значок, указывающий, что они не защищены.

Если вы подключаетесь к общедоступной сети Wi-Fi, не устанавливайте флажок "Подключаться автоматически" или "Запомнить эту сеть". Хотя это действительно удобно, вам не нужно, чтобы устройство автоматически подключалось к общедоступным сетям Wi-Fi. Почему? Это связано с принципом работы функции "Запомнить эту сеть".

А где здесь сеть Wi-Fi аэропорта Чикаго?

Когда вы сообщаете устройству, что нужно запомнить Wi-Fi сети, за ней будет постоянно наблюдаться эта сеть. Если вы прогуливаетесь по улице и ваше устройство включено, оно постоянно ищет одну из сохраненных сетей. При появлении сохраненной сети устройство попытается подключиться к ней автоматически.

Ваше устройство видит сети Wi-Fi по SSID, что по сути является именем сети Wi-Fi. Однако большинство маршрутизаторов Wi-Fi можно настроить на трансляцию любого имени. Вы можете настроить SSID своего маршрутизатора Wi-Fi как "Дом Игоря", "Contoso Electronics" или. "Free_ORD_Wi-Fi", что является SSID настоящей сети Wi-Fi аэропорта Чикаго.

Если вы проходите через аэропорт, подключились к его бесплатной сети Wi-Fi и разрешили вашему устройству "запомнить" эту сеть, когда устройство увидит маршрутизатор, любой маршрутизатор с тем же SSID, что и оно будет пытаться подключиться. После подключения оно начнет отправлять и получать трафик через этот маршрутизатор. Оно может входить в социальные сети (передавая ваше имя пользователя и пароль), а ваша почтовое, банковское, да просто любое приложение, открытое на устройстве, могут начать общение в этой сети. Хотя эта сеть может оказаться не законной.

Почти во всех аэропортах есть сеть Wi-Fi. Как и в крупных сетевых отелях, кафе, торговых центрах, супермаркетах. И все эти SSID являются общеизвестными. Киберпреступники также знают эти SSID и могут развертывать Wi-Fi с поддельными SSID-маршрутизаторами для интернет-аккаунтов, не подозревающих при пропуске.

Никогда не разрешайте устройству автоматически подключаться к какой-либо сети Wi-Fi, которой вы не управляете.

Забудьте эти сети

Это нормально для завтрашнего дня, а что насчет вчерашнего? Если у вас есть устройство в течение некоторого времени, возможно, вы уже подключились к длинному списку сетей, о которых уже помните. Списком можно управлять на любых устройствах. Если вы ищете свое устройство в Интернете и хотите "забыть" или управлять беспроводными сетями, найдите инструкции.

Пройдите по этому списку и удалите все беспроводные сети, которые не контролируете. Да, мы знаем, что каждый раз вам придется входить в кафе Wi-Fi, но в этом случае риск может снизиться.

Совет: Другой способ повысить безопасность — отключать сеть Wi-Fi на своем устройстве, когда вы его не используете. Бонус: вы будете использовать меньше заряда, чтобы не Wi-Fi во время простого похода или по машине.

Использование VPN

Если вам нужно использовать общедоступные сети Wi-Fi, стоит воспользоваться виртуальной частной сетью (VPN). Виртуальная частная сеть создает зашифрованный "туннель" между вашим устройством и сервером. Сервером может управлять ваша организация или сторонняя служба, на которую вы подписаны. Весь трафик внутри этого туннель шифруется, поэтому если вы используете общедоступный сетевой Wi-Fi, злоумышленники могут видеть, что vpn-туннель установлен, но содержимое, натекание в него, будет скрыто от них.

Совет: VPN может обеспечить защиту любого сетевого подключения, даже зашифрованных, поэтому мы думаете, что даже в сетях безопасно.

Используемая служба VPN сообщает вам, что необходимо сделать на вашем устройстве для подключения к ним.

Использование оператора мобильной связи

Если безопасных сетей нет, можно использовать данные мобильного оператора, как и без Wi-Fi. Некоторые ноутбуки теперь содержат встроенный радиоканал LTE, который может подключаться к мобильному оператору для передачи данных объемом более 4G или 5G. Смартфон также можно использовать в качестве личного хот-спота Wi-Fi доступа.

Если у вас есть такая возможность, она обеспечивает дополнительную безопасность по сравнению с открытой сетью Wi-Fi, хотя этот вариант может быть медленнее. Также следует учитывать взимание платы за данные и ограничение объема данных (при их наличии).

Читайте также: