Untouchable person dr web что это

Обновлено: 01.07.2024

Инструкция по установке ключа вручную.

Журнальный ключ Dr.Web - это официально предоставляемый ключ компанией Dr.Web для читателей некоторых компьютерных журналов. Имеет те же функции, что и лицензионный ключ приобретенный (купленный) официально у Dr.Web со всеми рабочими модулями разных версий программ.

Единственным отличием данного вида ключа является его ограниченный срок действия (обычно от месяца до трех). За 30 дней до окончания срока антивирус будет уведомлять Вас об этом.

Но всё же если Вы хотите установить лицензионный ключ сразу на год или на два и забыть о проблемах с вирусами и постоянной сменой ключа, то сделать это Вы сможете перейдя по ссылке (оплатить его очень просто, с помощью мобильного телефона или через терминалы оплаты)

Итак, порядок установки ключа:

1. Справа экрана,внизу, в панели задач выбираем значок Dr.Web,(если не видно то, открываем трей (там-же справа маленький белый треугольник) кликаем на него и видим меню Dr.Web.

Если у Вас установлена Windows 7, то включаем административный режим меню Dr.Web, если другая версия Windows - пропускаете пункт с административным режимом.

2. Следуем по пути Инструменты - Менеджер лицензий

3. Открывается окно Менеджер лицензий в котором видно всю информацию о ключе, установленном на Вашем компьютере.

4. Для установки другого ключа Dr.Web выбираем пункт Получить новую лицензию - указав путь к файлу на диске.

5. При этом открывается окно выбора файла ключа лицензии Dr.Web, двигаемся по пути куда скачали ключ который хотим установить.

Выбираем ключ который хотим добавить. Нажимаем Открыть .

6. Открыв ключ, в менеджере лицензий в пункте "Выбранная лицензия" выбираем загруженный ключ и видим информацию о нем: дата окончания действия, какие модули Dr.Web будут работать с ним

7. Для удаления старого ключа в пункте "Выбранная лицензия" выбираем старый ключ и жмём Удалить текущую лицензию .

( Лучше это сделать сразу, чтобы Dr.Web сразу начал использовать новую лицензию).

8. Проверяем, что срок работы ключа соответствующий и всё)

Инструкция по установке ключа вручную.

Журнальный ключ Dr.Web - это официально предоставляемый ключ компанией Dr.Web для читателей некоторых компьютерных журналов. Имеет те же функции, что и лицензионный ключ приобретенный (купленный) официально у Dr.Web со всеми рабочими модулями разных версий программ.

Единственным отличием данного вида ключа является его ограниченный срок действия (обычно от месяца до трех). За 30 дней до окончания срока антивирус будет уведомлять Вас об этом.

Но всё же если Вы хотите установить лицензионный ключ сразу на год или на два и забыть о проблемах с вирусами и постоянной сменой ключа, то сделать это Вы сможете перейдя по ссылке (оплатить его очень просто, с помощью мобильного телефона или через терминалы оплаты)

Итак, порядок установки ключа:

1. Справа экрана,внизу, в панели задач выбираем значок Dr.Web,(если не видно то, открываем трей (там-же справа маленький белый треугольник) кликаем на него и видим меню Dr.Web.

Если у Вас установлена Windows 7, то включаем административный режим меню Dr.Web, если другая версия Windows - пропускаете пункт с административным режимом.

2. Следуем по пути Инструменты - Менеджер лицензий

3. Открывается окно Менеджер лицензий в котором видно всю информацию о ключе, установленном на Вашем компьютере.

4. Для установки другого ключа Dr.Web выбираем пункт Получить новую лицензию - указав путь к файлу на диске.

5. При этом открывается окно выбора файла ключа лицензии Dr.Web, двигаемся по пути куда скачали ключ который хотим установить.

Выбираем ключ который хотим добавить. Нажимаем Открыть .

6. Открыв ключ, в менеджере лицензий в пункте "Выбранная лицензия" выбираем загруженный ключ и видим информацию о нем: дата окончания действия, какие модули Dr.Web будут работать с ним

7. Для удаления старого ключа в пункте "Выбранная лицензия" выбираем старый ключ и жмём Удалить текущую лицензию .

( Лучше это сделать сразу, чтобы Dr.Web сразу начал использовать новую лицензию).

8. Проверяем, что срок работы ключа соответствующий и всё)

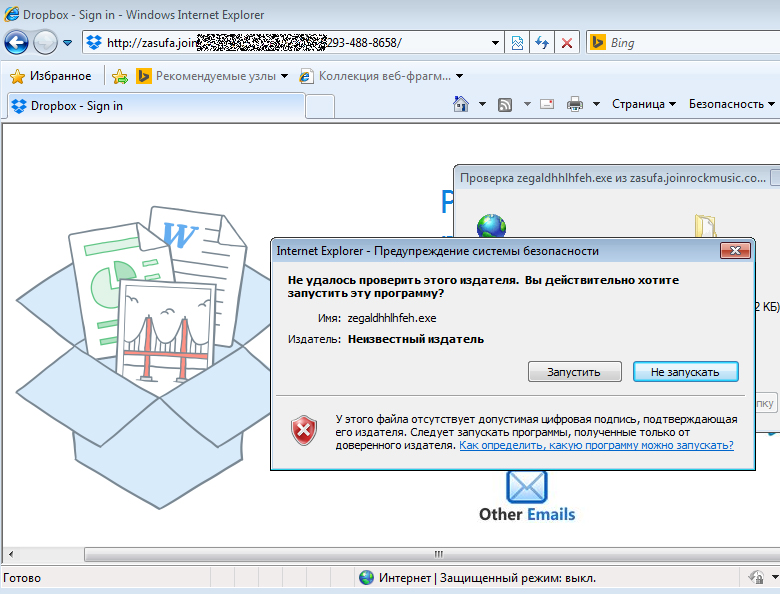

Мы решили протестировать «Катану» в наиболее дружелюбной к зловредам среде – чистой Windows 7 SP1 x86 без апдейтов. Для упрощения заражения использовалась учётная запись администратора, а UAC был отключён. Немецкие аналитики из Clean MX ведут открытый список обнаруженных в сети вредоносных ссылок. Их первую двадцатку мы и скормили непропатченному IE 8.0 сразу после установки и обновления Dr.Web Katana.

Имитация Dropbox на фишинговом сайте и загрузка трояна.

Dr.Web Katana быстро определяет вредоносную активность загруженной программы и предлагает заблокировать опасные изменения. Однако к этому моменту троянец уже получил частичный контроль над системой и вызвал ошибку в работе «Проводника».

Через несколько секунд рабочий стол был полностью изменён троянцем. Появились новые ярлыки и активные компоненты навязчивой рекламы. Без нашего участия установлен и назначен браузером по умолчанию UC Browser. В систему принудительно установлены два псевдоантивируса, изменён файл hosts. Всплывающие порнобаннеры приводить не будем, нам они показались скучными.

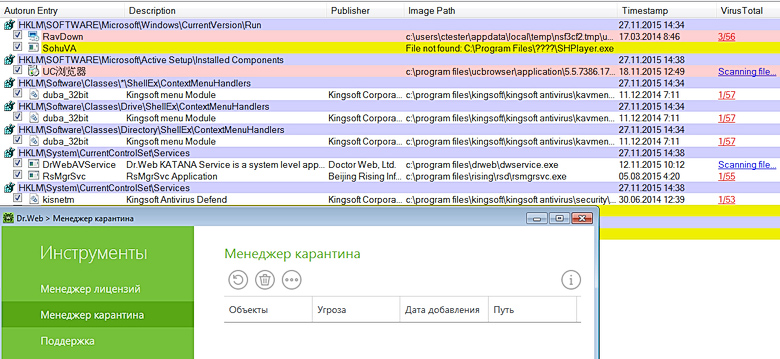

Секции автозапуска в реестре наполнились записями о загрузке троянцев и adware-модулей. Множество других отсутствует на этом скриншоте, так как ни один из сканеров сервиса VirusTotal их пока не распознаёт. Эти компоненты работают как системные службы и блокируют попытки удаления загруженных вредоносных программ.

После заражения загрузка антивирусных утилит из интернета и их запуск со сменных носителей блокируются активными троянами, список которых растянулся на половину диспетчера задач, но это только верхушка айсберга. Скрытых компонентов гораздо больше.

Для большинства пользователей вариант остаётся только один – выполнять лечение с загрузочного носителя и вручную удалять те вредоносные компоненты, которые пока не распознают антивирусы. Мы же попробовали противостоять в эксперименте активному заражению с помощью дополнительных утилит.

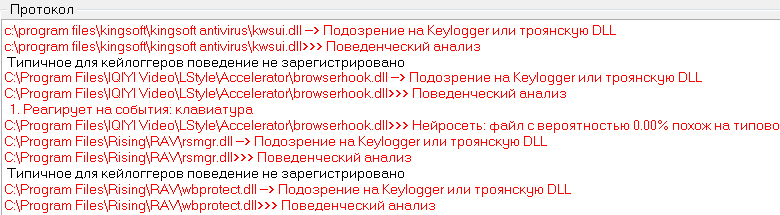

Фрагмент отчёта AVZ.

Средства анализа системы в бесплатной программе AVZ помогают выявить вредоносные компоненты, а другая freeware утилита Unlocker позволяет обойти средства самозащиты троянов и выгружать активные вредоносные процессы, разблокируя контролируемые ими файлы. После выгрузки из памяти и удаления нескольких десятков троянских модулей вручную нам удаётся запустить Dr.Web CureIt!

DrWeb CureIt удалось запустить в заражённой системе.

Продолжая свой предыдущий топик про ремувер от ЛК, как и обещал, расскажу про утилиту удаления продуктов от Dr.Web. В прошлый раз Лаборатория Касперского довольно быстро отреагировала и усложнила капчу, теперь от нее рябит в глазах, а желания писать алгоритм распознавания не возникает. Правда, перед тем как выложить версию с новой каптчей (build 157), они обновили старую, куда добавили удаление новейших продуктов линейки 2011 (build 155)…

Про ремувер от Dr.Web я собирался написать еще в сентябре, но т.к. была обнаружена довольно серьезная уязвимость в модуле самозащиты не только самой утилиты удаления, но и всей линейки антивирусов, пришлось дать время программистам из Dr.Web на ее исправление.

Итак, прошу любить и жаловать, Dr.Web Anti-Virus Remover:

1. Распознавание каптчи

Каптча у утилиты от Dr.Web, конечно, гораздо более стойкая, чем у ремувера от Лаборатории Касперского, во многом благодаря геометрическим искажениям символов, но и тут не обошлось без слабостей.

Во-первых, каптча состоит из 6 цифр, и они, что удивительно, не повторяются! Какой смысл в этой «фиче» я понять вообще не могу… Такой подход сокращает количество возможных вариантов почти в 7 раз! Это дает возможность использовать что-то вроде метода исключения при распознавании и существенно увеличивает вероятность успеха.

Во-вторых, каждая цифра на каптче окружена серым ореолом, в то время как шум чисто черный. Благодаря этому можно совершенно точно вырезать отдельные символы и отсеивать шум.

В-третьих, позиции цифр практически не изменяются, меняется только размер и стиль шрифта (с засечками или без), а так же степень искажения.

Из-за сильных искажений символов удалось добиться только 20% точности распознавания для всей каптчи, что в принципе приемлемо (для веб-каптч, например), но в данном случае мелькать по экрану, обновляя картинку пока не повезет, это уже бред. Дальше усложнять алгоритм распознавания было лень, поэтому решил попробовать зайти с другой стороны.

2. Патч ехе-файла ремувера

Можно просто вырезать проверку правильности кода и перекомпилировать утилиту. Но в таком случае ЭЦП становится недействительной. Ремувер работает, удаляет все кроме модуля самозащиты (видимо сказывается отсутствие валидной цифровой подписи). Тем не менее, антивирус полностью теряет работоспособность, кому нужна эта самозащита, если уже все удалили не совсем понятно.

При попытке удаления более свежей версии Dr.Web Security Space (6.0.2.07290) живым оставался SpIDer Guard.

3. Чтение правильного кода из памяти ремувера

Зачем распознавать каптчу если значение открыто лежит в памяти, да еще и по фиксированному адресу? Можно просто считать его и вставить в поле ввода. При таком подходе сохраняется ЭЦП, а значит ремувер гарантированно отработает как положено и снесет антивирус полностью. Программка для чтения куска памяти пишется минут за 20. «Благодаря» отсутствию у продуктов от Dr.Web проактивной защиты или HIPS, чтению памяти доверенной утилиты ничего не препятствует.

Вообще сам exe-файл утилиты содержит в открытом виде много интересного, например, пути до жизненно важных файлов и ключей реестра продуктов Dr.Web. В том же ремувере от Лаборатории Касперского все не так просто и такие данные не хранятся в открытом виде.

В дальнейшем неожиданно выяснилось, что хваленый модуль самозащиты продуктов Dr.Web сам страдает подобной проблемой! Значение каптчи точно так же, не стесняясь, хранится в памяти. Трудно поверить, что программисты, которые наворотили столь мощную (на вид) самозащиту, могли допустить такую детскую ошибку, но это так…

Раз уж речь зашла не только о ремувере, но и о самих продуктах Dr.Web, неправильно было бы обойти вниманием еще один вектор атаки на самозащиту.

4. Распознавание озвучки каптчи

При озвучке значения каптчи используется Microsoft Speech API, шумов нет, поэтому распознавание вообще не проблема, подобное уже было на Хабре. Такое впечатление, что эту функцию прикрутили вообще «для галочки». Лучше бы код перебрали на дыры…

Эксперименты проводились с сентябрьскими версиями продуктов Dr.Web Anti-Virus Remover v.1.00.5.08230 и Dr.Web Security Space 6.0.2.07290. После того, как я сообщил об уязвимости, выпустили обновленную версию Dr.Web Anti-Virus Remover v.1.00.6.09200, в которой бреши прикрыли. На счет исправлений в линейки самих антивирусов хранят гордое молчание, но уж за 3 месяца должны были что-то придумать.

Программка, демонстрирующая уязвимость в ремувере и модуле самозащиты антивируса. Кроме как на WinXP не тестировал, к тому же модуль самозащиты линейки антивирусов уже должен быть обновлен, но на более ранних версиях должно работать.

Все это еще раз доказывает, что идеальной защиты не существует, как не существует и идеальных тестов этой самой защиты, и помните, что лучший антивирус — это голова!

Читайте также: