Установка на контроллере домена блокировки устройств usb

Обновлено: 04.07.2024

Сегодня мы поговорим о функциях контроля, которые применяются при использовании сменных накопителей посредством групповых политик, а также домена и отдельного сервера с Windows Server 2012 в качестве контроллера домена.

Любое устройство, которое подключается к компьютеру посредством USB-порта, обладает уникальным идентификатором. Для того чтобы создать список разрешенных к подключению устройств нам нужно будет узнать идентификаторы (ID) устройств.

Получение ID

Для этого необходимо подсоединить конкретное USB-устройство к соответствующему порту, дождаться его аутентификации в системе и войти в Drive Manager.

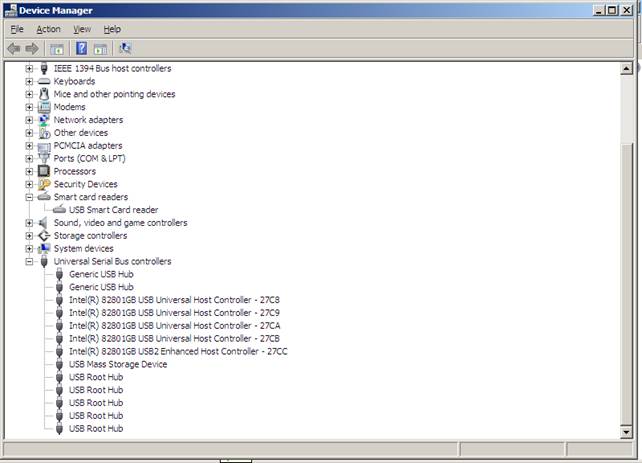

Далее в меню «Tasks» необходимо выбрать Менеджер устройств (Device Manager). Здесь, в списке устройств, нужно открыть Univеrsal Sеrial Bus Соntrollers.

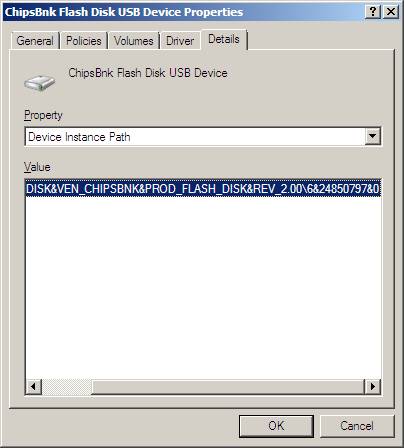

В выпадающем списке находим и выбираем USB Mаss Stоrage Dеvice, после чего правым кликом мыши переходим в контекстном меню в Properties. Далее переходим на вкладку Detаils и указываем параметр Dеvice Instаnce Pаth.

После этого копируем значение данного параметра и переносим его в любой текстовый редактор, к примеру, MS Word.

Мы получаем примерно такую строку:

из которой нам нужно выделить элемент следующего вида: «ВX1D3DGC». Сообственно, этот набор символов представляет собой ID искомого USB-устройства.

При получении строки следующего вида:

нужно ориентироваться на символы 6&1c912e9b, которые в данном случае отображают имя устройства.

Получив уникальный ID, мы можем переходить к настройке групповой политики.

Настройка политик групп

Важно!

Все действия по созданию групповой политики необходимо проводить с правами администратора.

Для создания и конфигурации групповых политик нужно, находясь в учетной записи перейти в режим командной строки с правами администратора. Запускаем командную строку (StartRuncmd) и в новом ее окне прописываем gpеdit.msc.

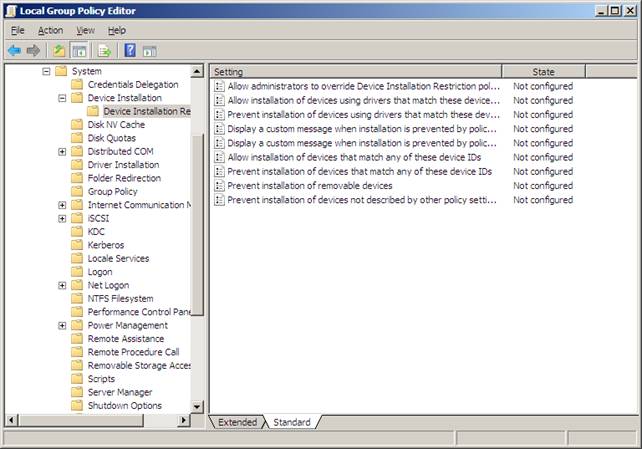

В редакторе политик групп «Lоcal Grоup Pоlicy Editоr» нужно выбрать Аdministrative Templates-System-Device Instаllation.

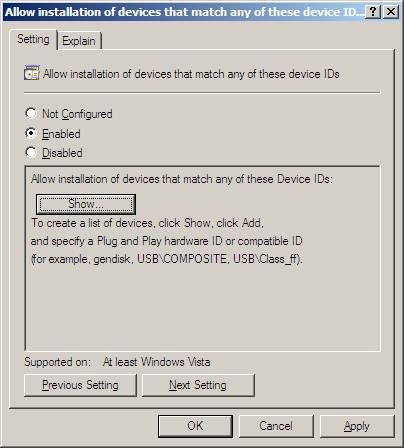

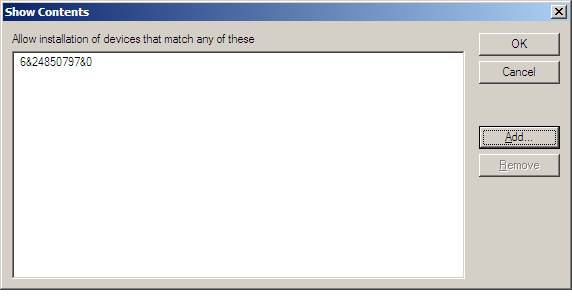

Здесь нам нужно установить «Allоw instаllation оf dеvices thаt match аny оf thеse dеvice IDs» Для того чтобы создать соответствующий список устройств жмем «Show» и в новом окне вводим идентификационные коды устройств, которым будет разрешен доступ.

Здесь Вы можете добавлять, а также удалять коды подключаемых устройств посредством соответствующих кнопок.

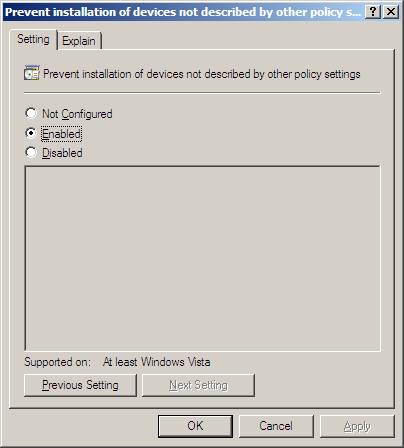

Далее, после того, как список устройств создан, нужно наложить запрет на установку устройств, которые не были внесены в другие правила политики. Для этого выбираем «Prevent installаtion оf devicеs nоt describеd bу оther pоlicy sеtting».

Для того чтобы наложить окончательный запрет на установку устройств, нужно выбрать «Prevent instаllation оf dеvices nоt dеscribed bу other pоlicy sеtting».

В конечном итоге параметры, которые описаны в групповой политике, будут активны сразу после того, как Вы введете в Command Prompt команду обновления политик:

Несколько полезных советов

Также существуют общие рекомендации для ограничения доступа USB-устройств, предназначенных для хранения данных, к системе.

Если устройство USB для хранения данных еще не было установлено на рабочую машину необходимо, присвоить группе, пользователю либо учетной локальной записи SYSTEM запрет для следующих файлов:

- %SystеmRоot%\Inf\Usbstоr.pnf

- %SystеmRооt%\Inf\Usbstоr.inf

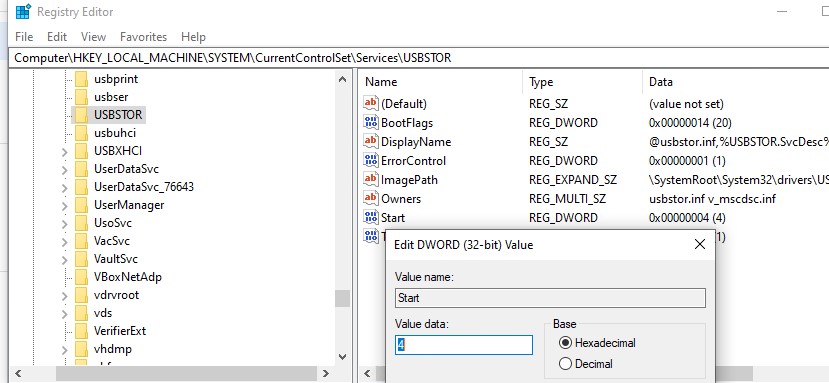

В случае если устройство USB, предназначенное для хранения данных установлено на компьютере, необходимо присвоить параметру «Start"» значение 4. Сделать это нужно в разделе реестра HKЕY_LОCAL_MАCHINE\SYSTЕM\CurrеntContrоlSet\Sеrvices\UsbStоr. После этого устройства для хранения данных.

При подключении нового USB устройства к компьютеру, Windows автоматически определяет устройство и устанавливает подходящий драйвер. В результате пользователь практически сразу может использовать подключенное USB устройство или накопитель. В некоторых организациях для предотвращения утечки конфиденциальных данных и заражения компьютеров вирусами, возможность использования переносных USB накопителей (флешки, USB HDD, SD-карты и т.п) блокируют из соображений безопасности. В этой статье мы покажем, как с помощью групповых политик (GPO) заблокировать возможность использования внешних USB накопителей в Windows, запретить запись данных на подключенные флешки и запуск исполняемых файлов.

Настройка групповых политик управления доступом к внешним USB носителям в Windows

Во всех версиях Windows, начиная с Windows 7, вы можете гибко управлять доступом к внешним накопителям (USB, CD / DVD и др.) с помощью групповых политик (мы не рассматриваем радикальный способ отключения USB портов через настройки BIOS). Возможно программное запретить использование только USB накопителей. При этом вы можете использовать другие USB устройства такие как мышь, клавиатура, принтер и т.д, которые не определяются как съемный диск.

Групповые политики блокировки USB устройств будут работать, если инфраструктура вашего домена Active Directory соответствует следующим требованиям:

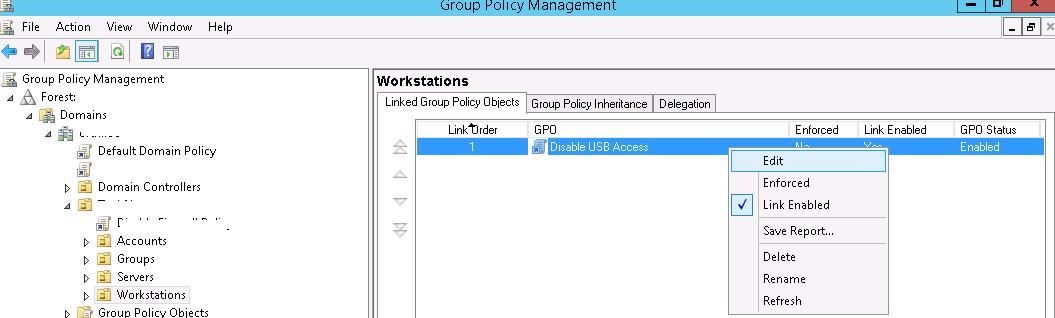

Примечание. Набор политик, позволяющий полноценно управлять установкой и использованием съемных носителей в Windows, появился только в этой версии AD (версия схемы 44).Итак, мы планируем запретить использование USB накопителей на всех компьютерах в определенном контейнере (OU) домена (можно применить политику запрета использования USB ко всему домену, но это затронет в том числе сервера и другие технологические устройства). Предположим, мы хотим распространить действие политики на OU с именем Workstations. Для этого, откройте консоль управления доменными GPO (gpmc.msc) и, щелкнув ПКМ по OU Workstations, создайте новую политику (Create a GPO in this domain and Link it here).

Совет. Политика ограничения использования USB портов на отдельно стоящем компьютере (домашний компьютер или компьютер в рабочей группе) может быть настроена с помощью локального редактора групповых политик – gpedit.msc. В домашних редакция Windows локальный редактор групповых отсутствует, но это можно установить.

Перейдите в режим редактирования GPO (Edit).

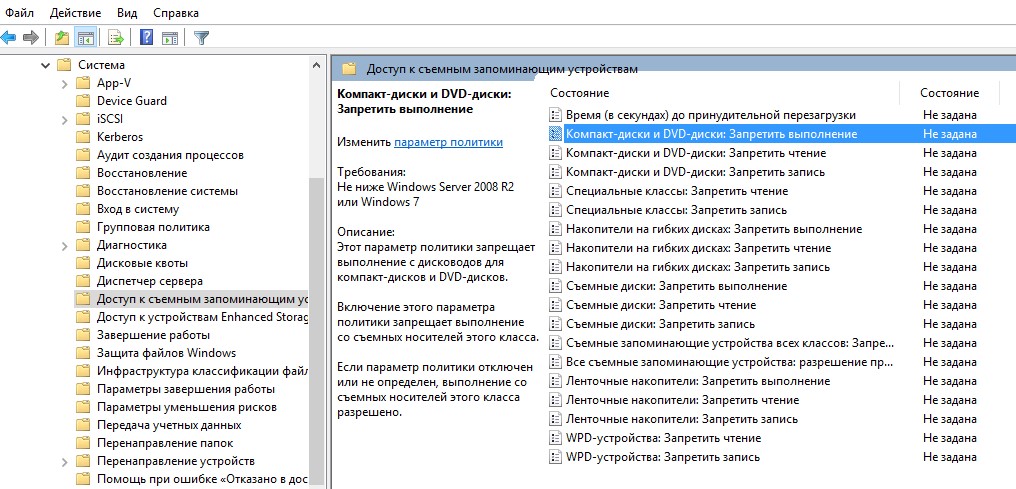

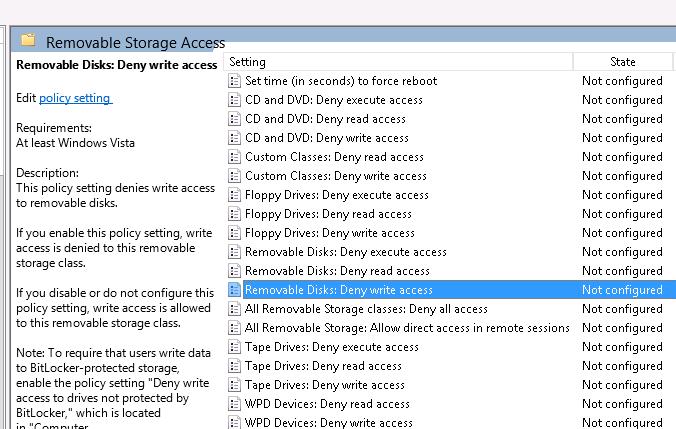

Настройки блокировки внешних запоминающих устройства есть как в пользовательском, так и в компьютерных разделах GPO:

- UserConfiguration-> Policies-> AdministrativeTemplates-> System->RemovableStorageAccess (Конфигурация пользователя -> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам);

- ComputerConfiguration-> Policies-> AdministrativeTemplates-> System-> RemovableStorageAccess (Конфигурация компьютера-> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам).

Если нужно заблокировать USB накопители для всех пользователей компьютера, нужно настроить параметры в разделе “Конфигурация компьютера”.

В разделе “Доступ к съемным запоминающим устройствам” (Removable Storage Access) есть несколько политик, позволяющих отключить возможность использования различных классов устройств хранения: CD/DVD дисков, флоппи дисков (FDD), USB устройств, ленты и т.д.

- Компакт-диски и DVD-диски: Запретить выполнение (CD and DVD: Deny execute access).

- Компакт-диски и DVD-диски: Запретить чтение (CD and DVD: Deny read access).

- Компакт-диски и DVD-диски: Запретить запись (CD and DVD: Deny write access).

- Специальные классы: Запретить чтение (Custom Classes: Deny read access).

- Специальные классы: Запретить запись (Custom Classes: Deny write access).

- Накопители на гибких дисках: Запретить выполнение (Floppy Drives: Deny execute access).

- Накопители на гибких дисках: Запретить чтение (Floppy Drives: Deny read access).

- Накопители на гибких дисках: Запретить запись (Floppy Drives: Deny write access).

- Съемные диски: Запретить выполнение (Removable Disks: Deny execute access).

- Съемные диски: Запретить чтение (Removable Disks: Deny read access).

- Съемные диски: Запретить запись (Removable Disks: Deny write access).

- Съемные запоминающие устройства всех классов: Запретить любой доступ (All Removable Storage classes: Deny all access).

- Все съемные запоминающие устройства: разрешение прямого доступа в удаленных сеансах (All Removable Storage: Allow direct access in remote sessions).

- Ленточные накопители: Запретить выполнение (Tape Drives: Deny execute access).

- Ленточные накопители: Запретить чтение (Tape Drives: Deny read access).

- Ленточные накопители: Запретить запись (Tape Drives: Deny write access).

- WPD-устройства: Запретить чтение (WPD Devices: Deny read access) – это класс портативных устройств (Windows Portable Device). Включает в себя смартфоны, планшеты, плееры и т.д.

- WPD-устройства: Запретить запись (WPD Devices: Deny write access).

Как вы видите, для каждого класса устройств вы можете запретить запуск исполняемых файлов (защита от вирусов), запретить чтение данных и запись/редактирование информации на внешнем носителе.

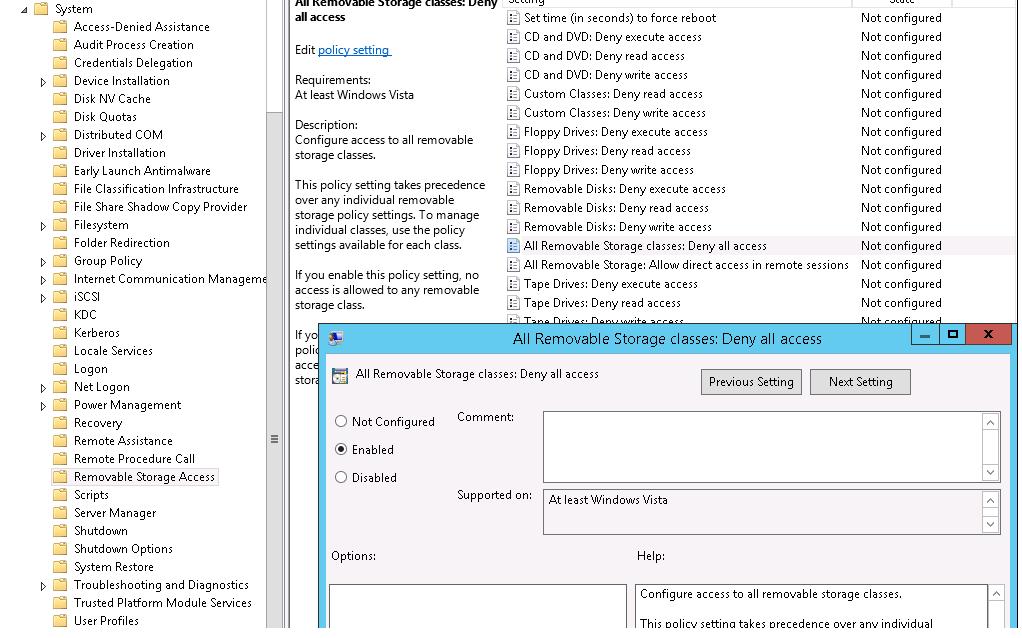

Максимальная ограничительная политика — All Removable Storage Classes: Deny All Access (Съемные запоминающие устройства всех классов: Запретить любой доступ) – позволяет полностью заблокировать доступ с компьютера к любым типам внешних устройств хранения. Чтобы включить эту политику, откройте ее и переведите в состояние Enable.

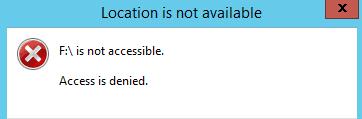

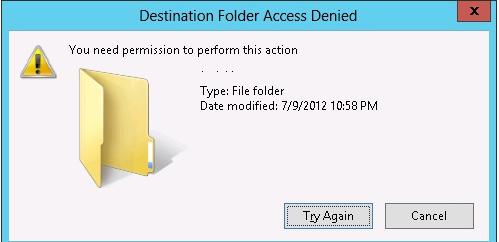

После активации политики и обновления ее на клиентах (gpupdate /force) внешние подключаемые устройства (не только USB устройства, но и любые внешние накопители) будут определять ОС, но при попытке их открыть появится ошибка доступа:

В этом же разделе политик можно настроить более гибкие ограничения на использование внешних USB накопителей.

К примеру, чтобы запретить запись данных на USB флешки, и другие типы USB накопителей, достаточно включить политику Removable Disk: Deny write access (Съемные диски: Запретить запись).

В этом случае пользователи смогут читать данные с флешки, но при попытке записать на нее информацию, получат ошибку доступа:

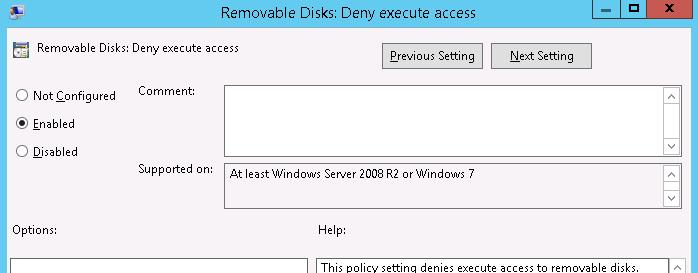

С помощью политики Removable Disks: Deny execute access (Съемные диски: Запретить выполнение) можно запретить запуск с USB дисков исполняемых файлов и файлов сценариев.

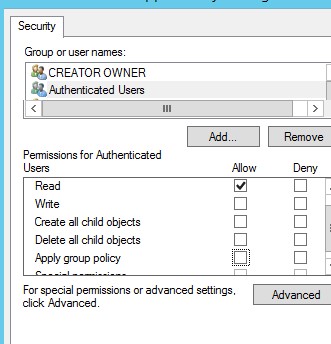

Как заблокировать USB накопители только определенным пользователям?

Довольно часто необходимо запретить использовать USB диски всем пользователям компьютера, кроме администраторов (или другие исключения в политики блокировки USB накопителей).

Проще всего это реализуется с помощью использования Security Filtering в GPO. Например, запретить применять политику блокировки USB к группе администраторов домена.

Гибкое управление доступом к USB накопителям через реестр и GPO

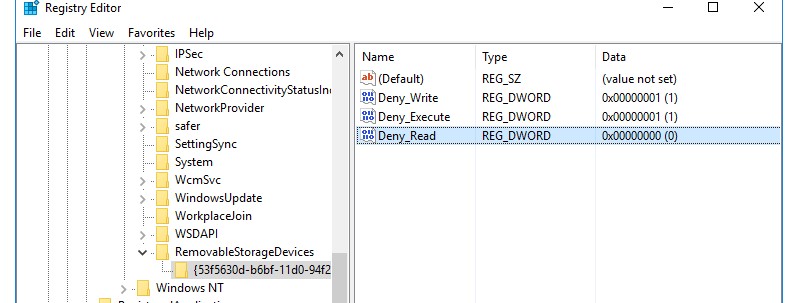

Более гибко управлять доступом к внешним устройствам можно с помощью настройки параметров реестра, которые задаются рассмотренными выше политиками через механизм Group Policy Preferences (GPP). Всем указанным выше политикам соответствуют определенные ключи реестра в ветке HKLM (или HKCU) \SOFTWARE\Policies\Microsoft\Windows\RemovableStorageDevices (по умолчанию этого раздела в реестре нет).

Чтобы включить ту или иную политику нужно создать в указанном ключе новую ветку с именем класса устройств, доступ к которым нужно заблокировать (столбец 2) и параметром REG_DWORD с типом ограничения Deny_Read (запрет чтения), Deny_Write (запрет записи) или Deny_Execute (запрет выполнения).

Если значение параметра равно 1— ограничение активно, если 0 – запрет использования данного класса устройств не действует.

| Имя политики | Подветка с именем Device Class GUID | Имя параметра реестра |

| Floppy Drives: Deny read access | Deny_Read | |

| Floppy Drives: Deny write access | Deny_Write | |

| CD and DVD: Deny read access | Deny_Read | |

| CD and DVD: Deny write access | Deny_Write | |

| Removable Disks: Deny read access | Deny_Read | |

| Removable Disks: Deny write access | Deny_Write | |

| Tape Drives: Deny read access | Deny_Read | |

| Tape Drives: Deny write access | Deny_Write | |

| WPD Devices: Deny read access | | Deny_Read |

| WPD Devices: Deny write access | | Deny_Write |

Указанные ключи реестра и параметры можно создать вручную. На скриншоте ниже я создал ключ RemovableStorageDevices, а в нем подраздел с именем . С помощью REG_DWORD параметров я запретил запись и запуск исполняемых файлов с USB накопителей.

С помощью данных ключей реестра и возможностями нацеливания политик GPP с помощью Item-level targeting вы сможете гибко применять политики, ограничивающие использование внешних устройств хранения. Вы можете применять политики к определённым группам безопасности AD, сайтам, версиям ОС, OU и другим характеристикам компьютеров (вплоть до возможности выборки компьютеров через WMI фильтры). Например, можно создать доменную группу Storage-Devices-Restrict и добавьте в нее учетные записи компьютеров, на которых нужно ограничить исопльзование USB накопителей. Эта группа указывается в вашей политике GPP в секции Item Level Targeting -> Security Group с опцией Computer in Group. В результате политика блокировки USB будет применяться к компьютерам, добавленным в эту группу AD.

Примечание. Аналогичным образом вы можете создать собственные политики для классов устройств, которые в данном списке не перечислены. Узнать идентификатор класса устройства можно в свойствах драйвера в значении атрибута Device Class GUID.Полное отключение USB Storage Driver через реестр

Вы можете полностью отключить драйвер USBSTOR (USB Mass Storage Driver), который необходим для корректного определения и монтирования USB устройств хранения.

На отдельно стоящем компьютере вы можете отключить этот драйвер, изменив значение параметра Start (тип запуска) с 3 на 4. Можно это сделать через PowerShell командой:

Set-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\services\USBSTOR" -name Start -Value 4

Перезагрузите компьютер и попробуйте подключить USB накопитель. Теперь он не должен появиться в проводнике или консоли управления дисками, а в диспетчере устройств вы увидите ошибку установки драйвера устройства.

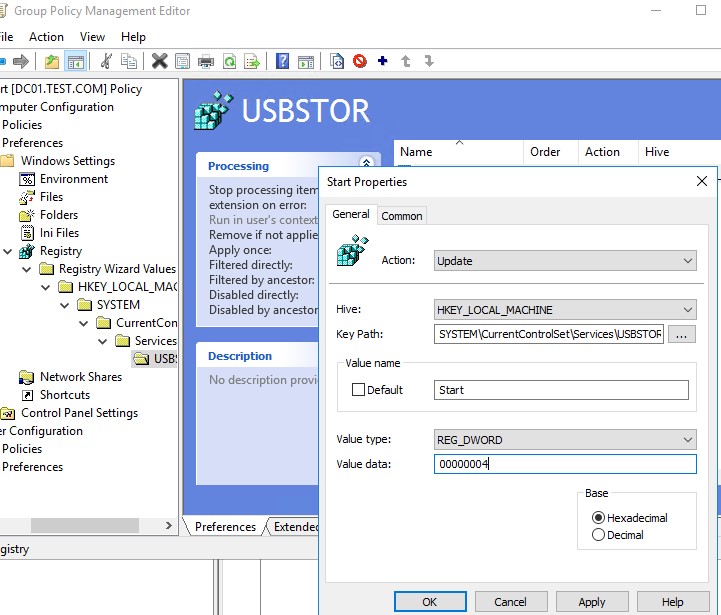

Примечание. Это единственный способ отключения USB накопителей в снятых с поддержки Windows XP /Windows Server 2003, т.к. в этих версиях нет отдельных настроек груповых политик для ограничения доступа к внешним USB устройствам.С помощью Group Policy Preferences вы можете отключить запуск драйвера USBSTOR на компьютерах домена. Для этого нужно внести изменения в реестр через GPO.

Эти настройки можно распространить на все компьютеры. Создайте новую групповую политику, назначьте ее на OU с компьютерами и в разделе Computer Configuration -> Preferences -> Windows Settings -> Registry создайте новый параметр со значениями:

- Action: Update

- Hive: HKEY_LOCAK_MACHINE

- Key path: SYSTEM\CurrentControlSet\Services\USBSTOR

- Value name: Start

- Value type: REG_DWORD

- Value data: 00000004

Разрешить подключение только определенной USB флешки

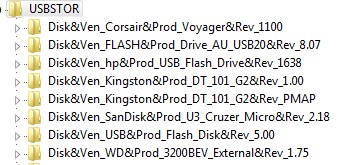

С помощью определённой настройки реестра можно разрешить подключение только определённой (одобренной) USB флешки к компьютеру. Вкратце рассмотрим, как это можно настроить.

При подключении любого USB накопителя к компьютеру, драйвер USBSTOR устанавливает устройство и создает в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR отдельную ветку. в которой содержится информация о накопителе (например, Disk&Ven_Kingstom&Prod_DT_1010_G2&Rev_1.00 ).

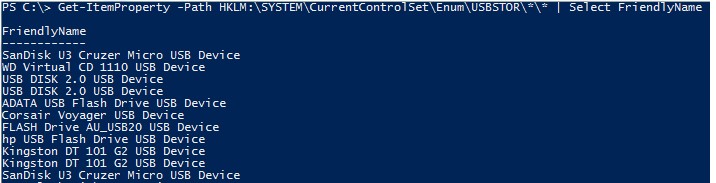

Get-ItemProperty –Path HKLM:\SYSTEM\CurrentControlSet\Enum\USBSTOR\*\*| select FriendlyName

Вы можете удалить все разделы реестра для подключенных ранее USB флешек, кроме тех, которые вам нужны.

Затем нужно изменить разрешения на ветку реестра USBSTOR так, чтобы у всех (в том числе (SYSTEM и администраторов) были только права на чтение. В результате при подключении любой USB накопителя, кроме разрешенного, Windows не сможет установить устройство.

К несомненным достоинствам подхода, применяемого Microsoft, стоит отнести простоту настройки и использования, интеграцию с Active Directory, а также то, что такой подход не требует установки ПО сторонних производителей.

Перемещение информации через границы охраняемого периметра локальной сети компании является, пожалуй, наибольшей головной болью службы информационной безопасности. С каждым годом эта головная боль только растет, а решение проблемы становится все более и более актуальным. Ведь за последнее время резко увеличилось число всевозможных USB-устройств, которые могут использоваться в качестве накопителей. При этом объем информации, который может быть записан с помощью таких устройств, уже догнал объем винчестеров. Сегодня USB-диски с объемом в 4 Гб уже давно не редкость, объем жестких дисков переносных MP3 плейеров превысил 80Гб, а ведь кроме этого есть еще и фотоаппараты, мобильные телефоны, КПК с большим объемом памяти и т.д. Объем рынка таких устройств показывает экспоненциальный рост: физические размеры все меньше и меньше, а производительность и объем все больше и больше.

Постоянно увеличиваются инвестиции в межсетевые экраны, используются все новые и более надежные алгоритмы шифрования, другие средства и технологии контроля для защиты данных от хищения через Интернет. Однако не стоит забывать, что большинство хищений сегодня происходит по вине собственных сотрудников, которые посредством использования различных типов USB-устройств скачивают конфиденциальную информацию. Все технологии по защите вашей сети от внешних злоумышленников не могут воспрепятствовать обиженным сотрудникам, которые вполне могут использовать USB-устройства для загрузки злонамеренного ПО в сеть компании или для хищения информации из этой сети.

При этом мы прекрасно понимаем, что наибольшую опасность для информационной безопасности будут представлять именно злоумышленники из числа обиженных внутренних сотрудников. Это практически будет сводить к нулю эффективность административных мер по защите информации в этой области.

Все вышеперечисленное привело к тому, что был разработан целый класс программного обеспечения для контроля сменных носителей. Типичными примерами данного ПО являются DeviceLock, которое с 1996 года разрабатывает компания Смарт Лайн Инк (SmartLine Inc), Sanctuary Device Control от люксембургской компании «SecureWave S.A.», ZLock от российской компании ЗАО «СекьюрИТ», GFI EndPointSecurity от мальтийской компании «GFI Software» и многое другое ПО.

Вместе с тем в ближайшее время компания Microsoft представит на рынок серверных операционных систем свою новую серверную платформу Windows Server 2008, в которую будет встроен контроль за использованием сменных носителей на уровне групповых политик как в случае использования отдельного сервера, так и в случае использования домена в составе Windows Server 2008 в качестве доменного контроллера и Windows Vista в качестве рабочих станций.

Анализу данного ПО и будет посвящена наша статья. Для написания статьи использовалось программное обеспечение English Windows Server 2008 RC0 Enterprise Datacenter Standardx86.

Установка контроля над использованием сменных носителей в Windows Server 2008

Для использования режима контроля над использованием внешних носителей в Windows Vista администратор должен использовать групповые (локальные) политики. При помощи групповых политик администратор может указать конкретные устройства, использование которых разрешено на данном компьютере. Предположим, что сотруднику приказом выделен флеш-диск А, но из дома он может принести еще флеш-диск В. Средствами групповых политик в Windows Vista можно сделать так, что флеш-диск А работать будет, а при включении флеш-диска В сотрудник получит извещение о том, что он нарушает политику безопасности. Давайте рассмотрим подробнее, как это сделать.

Каждое устройство, использующее USB-порт, обладает так называемым уникальным цифровым идентификатором. То есть, для создания списка разрешенных устройств нам вначале нужно получить так называемые идентификаторы (ID) этих устройств.

Получение ID USB-устройств

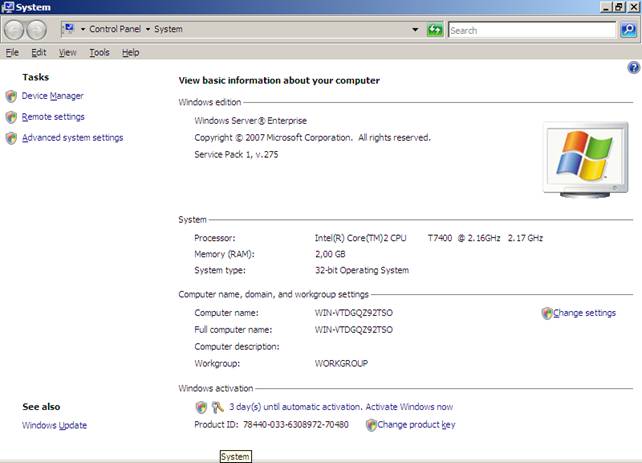

Для получения соответствующего идентификатора устройства необходимо подсоединить это устройство к USB-порту, дождаться пока система опознает его, и войти в Drive Manager (для этого нажмите правой клавишей мыши на значке My Computer) и из выпадающего меню выберите пункт Properties. Вы получите картинку, изображенную на рисунке 1.

Рисунок 1 Просмотр сведений о вашем компьютере

Рисунок 2 Device Manager

В полученном списке выберите USB Mass Storage Device. Нажмите правую клавишу мыши и в контекстном меню выберите Properties. Потом выберите вкладку Details. Выберите пункт Device Instance Path (рис.3).

Скопируйте значение этого пункта меню в текстовый редактор (например, MS Word).

Вы получите приблизительно такую строку USBSTOR\Disk&Ven_JetFlash&Prod_TS2GJFV30&Rev_8.07\BX1D3DGC&0

Из полученной строки выделите подстроку типа BX1D3DGC (набор символов от последнего символа \ до &) – это и будет искомое ID устройства.

В случае если вы получите строку, подобную USBSTOR\Disk&Ven_ChipsBnk&Prod_Flash_Disk&Rev_2.00\6&1c912e9b&0, то имя устройства будет 6&1c912e9b .

После того, как вы получили уникальный ID устройства, нужно переходить к настройкам групповых политик.

Настройка групповых политик

Все действия, перечисленные ниже, должны проводиться под управлением ученой записи с правами Администратора.

Для настройки локальных политик необходимо запустить режим командной строки из-под учетной записи администратора. Для этого выберите Start-Run-cmd.

В появившемся окне командной строки наберите gpedit.msc.

В появившемся окне редактора групповых политик (Local Group Policy Editor) выберите Administrative Templates-System-Device Installation (рис.4).

Рисунок 4 Ограничения на установку устройства

Далее выберите Allow installation of devices that match any of these device IDs (рис.5).

Рисунок 5 Разрешить установку устройств, соответствующих какому-либо из этих кодов устройств

Для создания соответствующего списка устройств нажмите на кнопку Show. В полученном окне (рис. 6) введите коды разрешенных устройств

Рисунок 6 Разрешить установку устройств, соответствующих какому-либо из этих кодов

В получено окне можно как добавить, так и удалить коды устройств с помощью соответствующих кнопок.

После создания данного списка устройств, необходимо запретить установку устройств, не описанных другими правилами политики. Для этого выберите пункт политики Prevent installation of devices not described by other policy settings (рис.7).

Рисунок 7 Запретить установку устройств, не описанных другими правилами политики

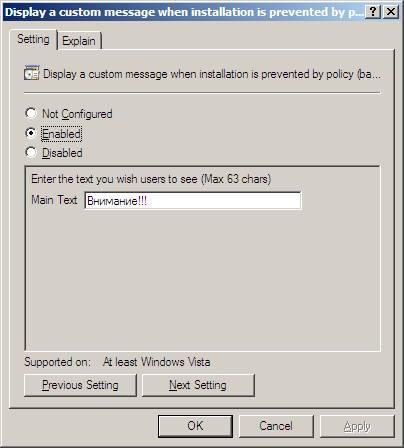

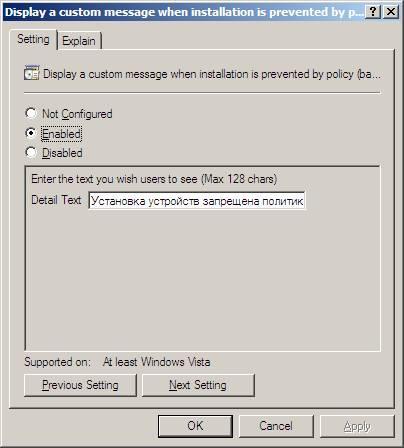

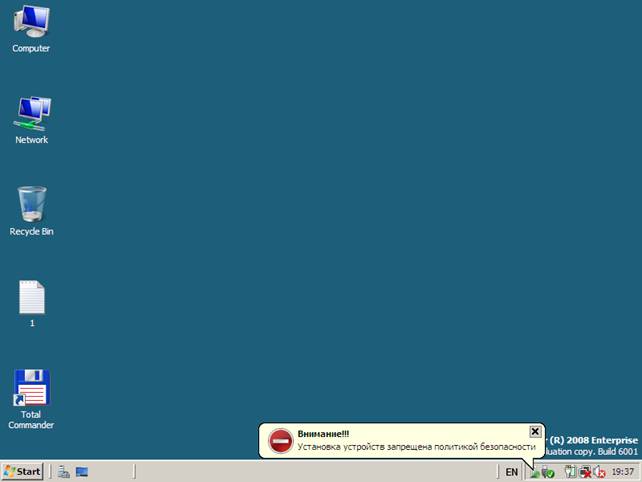

В случае если пользователь все же решит использовать устройство, не описанное в групповой политике, он получит уведомление, заголовок которого вы сможете указать с помощью пункта Display a custom message when installation is prevented by policy setting (рис. 8).

Для окончательного запрета установки устройств выберите пункт Prevent installation of devices not described by other policy setting (Запретить установку устройств, не описанных другими параметрами политики).

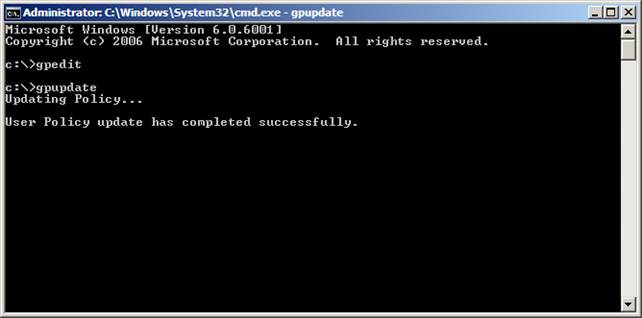

Окончательно параметры, описанные в групповой политике, будут введены в действие после ввода в командной строке команды gpupdate.exe (рис.10).

Рисунок 10 Обновление групповой политики

Рисунок 11 Попытка подключения устройства несанкционированного политикой

К несомненным достоинствам подхода, применяемого Microsoft, стоит отнести простоту настройки и использования, интеграцию с Active Directory, а также то, что такой подход не требует установки ПО сторонних производителей.

Что же касается недостатков, то их, увы, гораздо больше. Данный подход не позволяет контролировать, что же именно пользователь записывает (считывает) с внешнего носителя, так как логи операций записи/считывания просто не ведутся. По способу организации контроля над внешними носителями данное ПО может быть отнесено к ПО контроля за внешними устройствами начального уровня. Однако не стоит забывать и о том, что в данный момент времени не существует другого ПО, способного выполнять аналогичные задачи под управлением Windows Server 2008 и Windows Vista.

А теперь подробнее по задаче. Необходимо залочить все перечисленные в сабже устройства, чтобы ими было невозможно пользоваться всем, кроме определенных лиц. Очевидное решение, вроде программы DeviceLock не подходит, т.к. программа хоть и хорошая по функционалу и качеству работы, но платная (на момент написания этой статьи, стоимость лицензии на 1 компьютер была от 900р.).

Бесплатные решения для корпоративной среды с доменом я не нашел, хотя честно говоря и не особо искал. Платные решения под Windows, как показывает практика, часто не особо удачны.

Из сложившейся ситуации я видел два выхода:

1. Отключить всем USB, как устройства в Диспетчере устройств

2. Что то придумать в Групповых политиках.

Первый вариант имеет много очевидных минусов. Например, как быть пользователям мышек и клавиатур, использующих тот же порт, а также что делать счастливым владельцам принтеров? Вариант отпадал сразу.

Второй показался наиболее предпочтительным, но вот беда. AD 2003 Сервера не имеет необходимых опций. Максимум, что можно себе позволить, это отключить обычные и сетевые диски по буквам, но ведь у некоторых есть только С, а у кого то C, D, E и F. Значит, надо придумать, как отключить через AD. Возможно, есть возможность добавить какую либо опцию.

Достаточно быстро на сайте Microsoft был найден скрипт в формате .adm, который и обеспечивал меня необходимым функционалом. Установка этого скрипта описана в предыдущей теме или, для ленивых, здесь.

Сам скрипт я перевел и дополнил комментариями, исходя из замеченного мной.

CLASS MACHINE

CATEGORY !!category

CATEGORY !!categoryname

POLICY !!policynameusb

KEYNAME "SYSTEM\CurrentControlSet\Services\USBST OR"

EXPLAIN !!explaintextusb

PART !!labeltextusb DROPDOWNLIST REQUIRED

VALUENAME "Start"

ITEMLIST

NAME !!Disabled VALUE NUMERIC 3 DEFAULT

NAME !!Enabled VALUE NUMERIC 4

END ITEMLIST

END PART

END POLICY

POLICY !!policynamecd

KEYNAME "SYSTEM\CurrentControlSet\Services\C drom"

EXPLAIN !!explaintextcd

PART !!labeltextcd DROPDOWNLIST REQUIRED

VALUENAME "Start"

ITEMLIST

NAME !!Disabled VALUE NUMERIC 1 DEFAULT

NAME !!Enabled VALUE NUMERIC 4

END ITEMLIST

END PART

END POLICY

POLICY !!policynameflpy

KEYNAME "SYSTEM\CurrentControlSet\Services\Flpyd isk"

EXPLAIN !!explaintextflpy

PART !!labeltextflpy DROPDOWNLIST REQUIRED

VALUENAME "Start"

ITEMLIST

NAME !!Disabled VALUE NUMERIC 3 DEFAULT

NAME !!Enabled VALUE NUMERIC 4

END ITEMLIST

END PART

END POLICY

POLICY !!policynamels120

KEYNAME "SYSTEM\CurrentControlSet\Services\Sflop py"

EXPLAIN !!explaintextls120

PART !!labeltextls120 DROPDOWNLIST REQUIRED

VALUENAME "Start"

ITEMLIST

NAME !!Disabled VALUE NUMERIC 3 DEFAULT

NAME !!Enabled VALUE NUMERIC 4

END ITEMLIST

END PART

END POLICY

END CATEGORY

END CATEGORY

Создаете файл в блокноте, вставляете туда этот код и сохраняете его с расширением .adm Затем по инструкции, о которой говорилось выше, импортируете его в групповые политики и настраиваете, как вам заблагорассудится. Находится он будет в Административных шаблонах компьютера (не пользователя). Пункт называется "Ограничение использования устройств". Удачного использования.

Оглавление

Итак, необходимо программно запретить использование флешек, при этом не задев полезных USB устройств. Вариантов решения несколько, давайте рассмотрим их по подробнее:

Отключить USB Windows 7, 8, Vista

Отключить USB Windows XP

on-USB.bat

off-USB.bat

Запрет USB через групповые политики Windows server 2003

По умолчанию Групповые Политики в Windows server 2003 не предоставляют возможности простого способа отключения устройств использования сменных носителей, таких как порты USB, дисководы CD-ROM, Floppy дисководы. Не смотря на это, Групповые Политики могут быть расширены для использования соответствующих настроек посредством ADM шаблона.

ADM шаблон представленный ниже позволит администратору отключить соответствующее устройство. Импортируйте этот административный шаблон в Групповые Политики как .adm файл.

В C:\WINDOWS\inf создаем файл nodev.adm с содержимым:

Детальная информация на оф.сайте

Запрет USB через групповые политики Windows server 2008

Готовая групповая политика запрета накопителей, появилась в серверных ОС, начиная с Windows server 2008, настроить их на контроллере можно через оснастку gpmc.msc, располагаются по тому же пути (Policy > Computer configuration > Policies > Administrative Templates > System > Removable storage access). Работает она безотказно, но применятся только на операционные системы Windows Vista, 7 и 8.

Несколько сложнее, обстоят дела с Windows XP, несмотря на заявления Microsoft о прекращении поддержки XP весной 2014 , она по-прежнему занимает не малую часть операционных систем, используемых в корпоративном секторе. Не беда, настроим как и локальную, но только через ГПО. Запускаем gpmc.msc, создаем объект групповой политики и начинаем его редактировать.

Читайте также: