Вы можете прикрепить только те файлы владельцем которых являетесь закрыть

Обновлено: 04.07.2024

В статьях этой серии приводятся рекомендации по настройке групп в Microsoft Teams и связанных с ними сайтах SharePoint для защиты файлов, которая обеспечивает баланс безопасности и простоту совместной работы.

В этой статье описываются четыре различные конфигурации, начиная с общедоступной команды с наиболее открытыми политиками общего доступа. Каждая дополнительная конфигурация представляет существенное усиление защиты, но ограничивает число пользователей, у которых есть возможность доступа к файлам команд и совместной работы с ними, соответствующим кругом участников команды.

Представленные в этой статье конфигурации соответствуют приведенным ниже рекомендациям корпорации Майкрософт относительно трех уровней защиты данных, удостоверений и устройств.

Базовый уровень защиты

Дополнительные сведения об этих уровнях и рекомендуемых для каждого из них возможностях см. Иллюстрации по Microsoft Cloud для корпоративных архитекторов

Три уровня с первого взгляда

В следующей таблице приведены конфигурации для каждого уровня. Используйте эти конфигурации в качестве исходных рекомендаций и настройте их в соответствии с потребностями вашей организации. Вам может не понадобиться каждый уровень.

| - | Базовый (общедоступный) | Базовый (частный) | Конфиденциальный | Строго конфиденциальный |

|---|---|---|---|---|

| Частная или публичная команда | Общедоступное | Частный | Закрытая | Частный |

| У кого есть доступ? | У всех пользователей в организации, включая B2B-пользователей. | Только члены команды. Другие могут запросить доступ к связанному сайту. | Только члены команды. | Только члены команды. |

| Частные каналы | Владельцы и участники могут создавать частные каналы | Владельцы и участники могут создавать частные каналы | Только владельцы могут создавать частные каналы | Только владельцы могут создавать частные каналы |

| Гостевой доступ на уровне сайта | Новые и существующие гости (по умолчанию). | Новые и существующие гости (по умолчанию). | Новые и существующие гости или Т олько люди в вашей организации в зависимости от потребностей команды. | Новые и существующие гости или Т олько люди в вашей организации в зависимости от потребностей команды. |

| Настройки общего доступа к сайту | Владельцы и участники сайта, а также пользователи с правами «Редактировать» могут делиться файлами и папками, но только владельцы сайта могут делиться сайтом. | Владельцы и участники сайта, а также пользователи с правами «Редактировать» могут делиться файлами и папками, но только владельцы сайта могут делиться сайтом. | Владельцы и участники сайта, а также пользователи с правами «Редактировать» могут делиться файлами и папками, но только владельцы сайта могут делиться сайтом. | Только владельцы сайтов могут делиться файлами, папками и сайтом.. Запросы на доступ отключены. |

| Неуправляемый доступ к устройству на уровне сайта | Полный доступ из настольных приложений, мобильных приложений и Интернета (по умолчанию). | Полный доступ из настольных приложений, мобильных приложений и Интернета (по умолчанию). | Разрешить ограниченный доступ только через Интернет. | Блокировка доступа. |

| Тип ссылки для общего доступа по умолчанию | Только сотрудники вашей организации | Только сотрудники вашей организации | Определенные пользователи | Пользователи с существующим доступом |

| Метки конфиденциальности | Нет | Нет | Метка чувствительности, используемая для классификации команды, управления гостевым доступом и неуправляемым доступом к устройствам. | Метка чувствительности, используемая для классификации команды, управления гостевым доступом и неуправляемым доступом к устройствам. Метка также может быть использована для шифрования файлов. |

Вариант параметра «Строго конфиденциально», Teams с изоляцией безопасности используют уникальный ярлык чувствительности для одной команды, что обеспечивает дополнительную безопасность. Вы можете использовать эту метку для шифрования файлов, и только члены этой команды смогут прочитать их.

Базовая защита включает общедоступные и закрытые команды. Обнаруживать общедоступные команды и получать к ним доступ может любой пользователь в организации. Обнаруживать закрытые команды и получать к ним доступ могут только участники команды. Обе эти конфигурации ограничивают общий доступ к связанному сайту SharePoint для владельцев групп, чтобы помочь в управлении разрешениями.

Teams для чувствительной и высокочувствительной защиты являются частными командами, в которых ограничено совместное использование и запрос доступа к связанному сайту, а метки чувствительности используются для установки политик в отношении совместного использования гостя, доступа к устройству и шифрования контента.

Метки конфиденциальности

Чувствительные и высокочувствительные уровни используют метки чувствительности, чтобы помочь защитить команду и ее файлы. Для реализации этих уровней необходимо включить метки чувствительности для защиты содержимого в Microsoft Teams, группах Office 365 и сайтах SharePoint.

Хотя базовый уровень не требует меток чувствительности, рассмотрите возможность создания «общей» метки с последующим требованием маркировки всех команд. Это поможет пользователям сделать осознанный выбор чувствительности при создании команды. Если вы планируете развертывать конфиденциальные или высокочувствительные уровни, мы рекомендуем создать «общую» метку, которую можно использовать для базовых групп и для файлов, которые не являются конфиденциальными.

Если вы новичок в использовании меток чувствительности, мы рекомендуем прочитать статью Начало работы с метками чувствительности, чтобы начать.

Если вы уже развернули метки чувствительности в своей организации, подумайте, как метки, используемые на чувствительных и высокочувствительных уровнях, соответствуют вашей общей стратегии меток.

Совместное использование сайта SharePoint

У каждой команды есть связанный сайт SharePoint, где хранятся документы. (Это вкладка Файлы в канале групп.) Сайт SharePoint сохраняет собственное управление разрешениями, но связан с разрешениями групп. Владельцы групп включаются в список владельцев сайтов, а члены группы включаются в качестве участников сайта в связанный сайт.

Итоговые разрешения позволяют следующее:

- Владельцы команды для администрирования сайта и полного контроля над содержимым сайта.

- Члены команды для создания и редактирования файлов на сайте.

По умолчанию владельцы и участники группы могут делиться сайтом с людьми вне группы, фактически не добавляя их в группу. Мы рекомендуем против этого, так как это усложняет управление пользователями и может привести к тому, что люди, не являющиеся членами команды, будут иметь доступ к файлам команды, но владельцы группы не осознают этого. Чтобы предотвратить это, начиная с базового уровня защиты, мы рекомендуем, чтобы только владельцы имели право делиться сайтом напрямую.

Несмотря на то, что у групп нет разрешения на чтение, на сайте SharePoint есть. Если у вас есть заинтересованные стороны из групп партнеров, которым необходимо иметь возможность просматривать файлы команд, но не редактировать их, рассмотрите возможность добавления их непосредственно на сайт SharePoint с разрешениями на чтение.

Предоставление доступа к файлам и папкам

По умолчанию как владельцы, так и члены группы могут делиться файлами и папками с людьми, не входящими в группу. Это может включать людей за пределами вашей организации, если вы разрешили делиться гостями. На всех трех уровнях мы обновляем тип ссылки для обмена по умолчанию, чтобы избежать случайного разделения. На высокочувствительном уровне мы ограничиваем такой обмен информацией только для владельцев команд.

Предоставление общего доступа гостям

Если вам необходимо сотрудничать с людьми, не входящими в вашу организацию, мы рекомендуем настроить интеграцию SharePoint и OneDrive с Azure AD B2B для лучшего обмена и администрирования.

Гостевой общий доступ Teams включен по умолчанию, но вы можете отключить его при необходимости на конфиденциальном и строго конфиденциальном уровнях, используя метку конфиденциальности.

На высокочувствительном уровне мы настраиваем метку чувствительности для шифрования файлов, к которым она применяется. Если вам нужны гости для доступа к этим файлам, вы должны дать им разрешения при создании ярлыка.

См. Следующие ссылки, чтобы создать безопасную и продуктивную гостевую среду для вашей организации:

Доступ с неуправляемых устройств

Для чувствительных и высокочувствительных уровней мы ограничиваем доступ к контенту SharePoint с помощью меток чувствительности. Условный доступ Azure AD предлагает множество вариантов определения доступа пользователей к Microsoft 365, включая ограничения, основанные на местоположении, риске, соответствии устройств и других факторах. Мы рекомендуем вам прочитать Что такое условный доступ? и подумайте, какие дополнительные политики могут быть подходящими для вашей организации.

Обратите внимание, что у гостей часто нет устройств, управляемых вашей организацией. Если вы разрешаете доступ гостей на любом из уровней, учитывайте типы устройств, которые они будут использовать для доступа к командам и сайтам, и настройте политики неуправляемых устройств соответствующим образом.

Управление доступом устройств в Microsoft 365

Параметр неуправляемых устройств в метках конфиденциальности влияет только на доступ к SharePoint. Если требуется контролировать доступ неуправляемых устройств не только к SharePoint, можно создать политику условного доступа Azure Active Directory для всех приложений и служб в вашей организации. Чтобы настроить эту политику для служб Microsoft 365, выберите облачное приложение Office 365 в разделе Облачные приложения или действия.

Использование политики, охватывающей все службы Microsoft 365, может способствовать укреплению безопасности и повышению удобства для пользователей. Например, если заблокировать доступ неуправляемых устройств только в SharePoint, пользователи смогут получать доступ к чату в команде, используя неуправляемое устройство, но не смогут получить доступ к вкладке Файлы. Использование облачного приложения Office 365 поможет избежать проблем с зависимостями служб.

Расскажем, как прикрепить файл в Гугл Классе к выполненному заданию – если условие того требует. Ничего сложного – вы сможете исполнить требования преподавателя и получите отличную оценку, просто следуйте нашим советам!

Что нужно делать

Не все ученики знают, как прикрепить файл в Классрум. Такая опция есть – как на живом уроке, когда устный ответ сопровождается домашним заданием на бумаге. Мы будем работать в электронном формате – все просто!

- Нажмите на материал, который необходимо сдать на проверку;

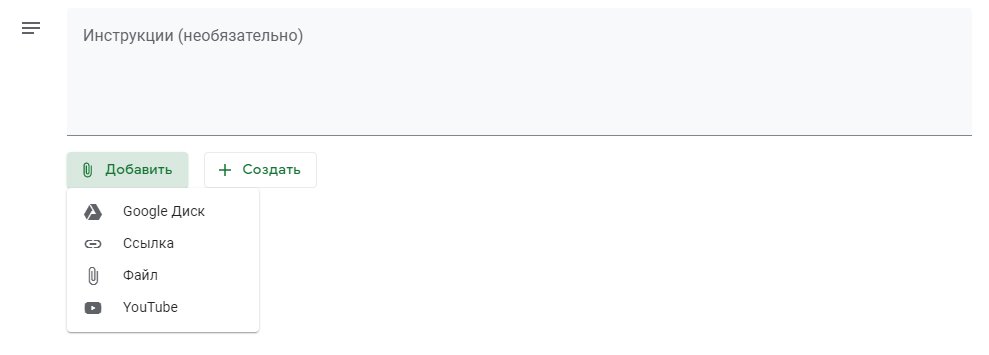

- Откройте раздел «Моя работа» и кликните по плюсику – иконка подписана «Добавить или создать» ;

- Через появившееся меню вы сможете прикрепить документ в Google Classroom.

Доступные разделы меню стоит рассмотреть подробнее – у ученика есть несколько возможностей. Пойдем по порядку!

Ниже есть несколько дополнительных кнопок, обозначенных соответствующими изображениями. Вы можете создать новый файл:

- Текстовый;

- Презентацию;

- Таблицу;

- Рисунок.

Действия выполняются в рамках Документов – их можно прикрепить в соответствующем формате.

Разбираясь, как в Классруме прикрепить документ, не забывайте – вы можете добавить/создать одно или несколько вложений.

Важно! В разделе «Личные комментарии» вы можете добавить примечание для преподавателя. Теперь можно отправлять задание в Классрум на проверку.

Пришла пора поговорить о том, почему в Гугл Классе не загружаются файлы: такие трудности бывают у всех.

Возможные проблемы

Первое, о чем стоит напомнить – в Классе нельзя прикрепить вложение, владельцем которого вы не являетесь. Попросите сделать вас владельцем:

- Нужно открыть файл и перейти к настройкам доступа;

- Кликнуть по кнопке «Расширенные» ;

- Найти в списке ваше имя и нажать на него;

- Сохранить внесенные изменения.

Еще одна причина, по которой в Гугл Класс не прикрепляются файлы – превышение лимита допустимого размера! Если вложение грузится с компьютера, его вес превышает 1 ГБ, нужно предварительно закинуть файл на Диск.

Советуем проверить подключение к интернету: проблемы возникают при неполадках сети. Перезагрузите роутер или мобильную передачу данных, подключитесь к другой сети или обратитесь к провайдеру.

Тщательно проверяйте ссылки, если отправляете URL! Убедитесь, что ресурс открыт и доступен для входа без ВПН.

После переустановки Windows 7, опять же на Windows 7 (полной, с форматированием) "Слетели" права доступа к некоторым MP3 файлам. Нельзя ни читать (слушать), ни удалять, ни изменять. Теперь для каждого файла приходится в свойствах жать "Свойства - безопасность - дополнительно - владелец - изменить - ПРОписываем ник - применить - ок - ок - ок", потом снова "Свойства - безопасность - изменить - добавить - добавляем ник - выставляем полный доступ - ok - ok" и только после этого файл становися доступным.

Сделать это для группы файлов - не получается (отказано в доступе), Total commander это под Семеркой сделать не может, а вручную обрабатывать около 300 файлов - нереально.

Как все-таки можно сделать права сразу для всего локальногго диска / папки.

Ответы

помучал файлы через Total Commander. Что именно помогло - сказать точно не могу.

PS - оставил специально папочку залоченных файлов - так сегодня и из под Семерки нормально разлочились скопом.

Все ответы

ну так и меняйте! - не только для выбранной папки (диска), а и для всех дочерних (child) объектов! соответствующие флажки есть и при назначении владельца, и при установке разрешений! в чём проблема?!

"После переустановки Windows 7, опять же на Windows 7 (полной, с форматированием). " эту фразу понять не могу. но есть ещё hint (может, и не к данному случаю) - добавьте ко всем файлам нужное разрешение для группы Authenticated Users (если файлы "разбросаны" - соберите их (с подкаталогами) в одну папку и назначьте нужные разрешения для папки И всех дочерних объектов)

сказано - "только для выбранной папки (диска), а и для всех дочерних (child) объектов! соответствующие флажки есть и при назначении владельца , и при установке разрешений!"

Вы это сделали?! и не получается изменить разрешения?! да не верю!

откройте любой файл и убедитесь, что вы его владелец - да? если "да" и нельзя поменять разрешения, то я пас. такого в жизни не видел.

Галочка "Для всех дочерних" стоит. владельцем являюсь. Доступ не дает. Решил проблему из под ХР. С семеркой пока разбираться лень Как решили? И еще вопрос - на каком диске находились эти файлы в семерке? Не на системном случайно? Все вышесказанное является моим личным мнением, не имеющим отношения к корпорации Майкрософтпомучал файлы через Total Commander. Что именно помогло - сказать точно не могу.

PS - оставил специально папочку залоченных файлов - так сегодня и из под Семерки нормально разлочились скопом.

Как вариант, либо вам их блокировал механизм индексирования, либо действительно слетели настройки наследования по какой-то причине.

Все вышесказанное является моим личным мнением, не имеющим отношения к корпорации Майкрософт

ни разу не встречался с таким, чтобы механизм индексирования мешал удалять файлы.

Я и сам недавно столкнулся с таким феноменом.Предистория:

1.Система виста много розшариных папок корневых, но иногда бывает что нужно что-то скрыть в подпапках и я поставил ограничение на просмотр некоторых папок и файлов в них.

2.Переставил систему с Висты на 7 (полное форматирование системного диска С )

3.Я бы и не обратил внимание на это обстаятельство если бы не жена кот�

Я и сам недавно столкнулся с таким феноменом.

Предистория:

1.Система виста много розшариных папок корневых, но иногда бывает что нужно что-то скрыть в подпапках и я поставил ограничение на просмотр некоторых папок и файлов в них.

2.Переставил систему с Висты на 7 (полное форматирование системного диска С )

3.Я бы и не обратил внимание на это обстаятельство если бы не жена которая захотела пересмотреть фотки и не смогла это сделать, первая моя реакция так ухмилка (мол тебе далеко даже к самому простому на компе - просмотру фоток) и попробывал сам сделать это. И не смог выдавало такое прежупреждение "Средство просмотра фотографий Windows не может открыть это изображение, так как отсутствует разрешение на доступ к расположению файла"

4. Пришлось долго покопаться что бы отследить изменение в Безопасности, одни файлы открываються, а другие нет.

После всего нашел только один способ просматривать или хотябы копировать/перемещать/удалять такие файлы как только добавить в свойства безопасности еще разрешение на полный доступ, когда его добавляеш, то пишет что "владелец не определен", после нажатия применить владельцем становиться пользователь под которым открыта система.

Осталось загадкой как сделать это ко всем файлам в папке так как безопасность к ним нельзя применить, а когда все действия проделовать к папке, то выдает ошибку на каждом название файла что отказано в доступе.

Пользователь вошедший в систему и изменивший безопасность файла являеться администратором.

Помогити, а то фотографий 2000 тысячи - я проклацал только три файла и начал искать в гугле решение где и попал на Ваш форум.

У каждого файла и папки в Windows 10 есть атрибуты разрешений. Он дает вам право редактировать, читать, писать, выполнять и изменять его. В Windows 10 относительно легко изменить права доступа к файлам и папкам. Однако это зависит от конкретных критериев. В этом посте мы покажем, как вы можете изменить права доступа к файлам и папкам в Windows 10.

Как изменить права доступа к файлам и папкам

Я говорил об индивидуальных критериях, которым вы должны соответствовать. Этими критериями являются полномочия или полномочия пользователя. Если вы являетесь администратором, вы можете почти все изменить в Windows. Он включает в себя возможность изменять файлы, принадлежащие другим лицам. Однако если вы являетесь обычным пользователем, вы можете изменять только принадлежащие вам файлы. В этом посте мы обсудим следующее:

- Типы пользователей и разрешений

- Измените права доступа к файлам и папкам, которыми вы владеете

- Управление разрешениями при предоставлении доступа к файлу или папке другим пользователям

- Измените права доступа к файлам и папкам, которыми вы НЕ владеете.

Хотя это выглядит сложным, управлять разрешениями относительно легко. Вам нужно быть осторожным с типом разрешений.

1]Тип пользователей в Windows и разрешения

- Учетные записи локальных пользователей включают учетные записи администраторов, обычных пользователей, детей и гостей.

- ОС Windows управляет локальными системными учетными записями. Учетные записи с такими именами, как Система, Сетевая служба, Локальная служба, являются системными учетными записями.

Администратор также может управлять системными учетными записями или, по крайней мере, изменять права доступа к файлам вместе с другими локальными учетными записями пользователей.

Еще одна важная вещь, но вы должны это знать. Некоторые из этих разрешений будут недоступны для файлов.

- Полный контроль

- Изменить

- Прочитать и выполнить

- Список содержимого папки

- Читать

- Написать

- Особые разрешения

2]Измените права доступа к файлам и папкам, которыми вы владеете в Windows 10

Этот раздел применим ко всем типам пользователей. Пока вы управляете файлами и папками, которые выиграли, особой проблемы нет. Но иногда пользователи сталкивались с тем, что они не могут редактировать файлы, которые принадлежат им или созданы ими. Следуйте инструкциям по устранению этих проблем.

- Щелкните правой кнопкой мыши любую папку или файл и нажмите Характеристики.

- Переключиться на Вкладка Безопасность, и вы должны увидеть два раздела

- Группы или имена пользователей, у которых есть право собственности на этот файл

- Разрешения для выбранного пользователя

При изменении разрешения для себя лучше всего поставить галочку напротив Полный контроль. Это убережет вас от любых проблем, которые у вас возникли с файлом или папкой.

Как применить одно и то же разрешение к вложенным папкам и файлам

![Как изменить права доступа к файлам и папкам]()

Имеет смысл только иметь полный контроль над всеми файлами и папками внутри него. Делать это одно за другим довольно утомительно, и именно здесь вам нужно использовать кнопку «Дополнительно».

- Во-первых, убедитесь, что вы выбрали набор разрешений или Полный доступ для верхней папки.

- Затем вернитесь на вкладку «Безопасность» и нажмите кнопку «Дополнительно».

- Затем выберите пользователя, которым вы являетесь, и установите флажок:Замените все записи разрешений дочернего объекта наследуемыми записями разрешений от этого объекта.

- Нажмите Применить, а затем кнопку ОК.

Проще говоря, независимо от разрешения, объект, то есть Пользователь, которым в данном случае являетесь вы, будет применяться ко всем файлам и подпапкам.

3]Управление разрешениями при предоставлении доступа к файлу или папке другим пользователям.

Здесь может быть несколько сценариев:

- К файлу можно предоставить общий доступ, но его нельзя изменить.

- Папки открыты для нескольких пользователей, но им не разрешено удалять файл или добавлять какие-либо файлы.

- Некоторым пользователям разрешено изменять файлы, в то время как другие могут иметь доступ только для чтения.

Откройте окно разрешений, нажав кнопку «Редактировать». Затем выберите пользователя, которого вы хотите изменить. Если пользователя нет, вы можете добавить нового пользователя, нажав кнопку «Добавить». Откроется окно поиска, которое можно использовать для поиска пользователя. Добавьте, когда найдете.

![Добавить пользователей в папку в Windows с разрешением]()

4]Изменение разрешений для файлов и папок, которыми вы НЕ владеете

Вот тут-то и появляется право собственности. Если у вас нет папки или кто-то другой изменил файлы таким образом, вы можете изменить это. Однако только администратор может изменить его за вас.

![Изменение владельца файла или папки]()

Следуйте нашему подробному руководству, чтобы узнать, как стать владельцем файлов и папок, которыми вы не владеете.

На этот раз это может быть слишком сложно для понимания, но как только вы закончите, путаницы не останется. Надеюсь, вы смогли это ясно понять.

PS: Attribute Changer позволяет легко изменять атрибуты файлов и папок в Windows 10.

Читайте также: