Wsus как изменить членство компьютера

Обновлено: 06.07.2024

Windows Server Update Services или WSUS предназначен для распространения обновлений внутри сети. Он позволит скачивать все пакеты для их установки на один сервер и распространять данные пакеты по локальной сети. Это ускорит процесс получения самих обновлений, а также даст администратору контроль над процессом их установки.

В данной инструкции мы рассмотрим пример установки и настройки WSUS на Windows Server 2012 R2.

Перед установкой

Рекомендуется выполнить следующие действия, прежде чем начать установку WSUS:

-

.

- Настраиваем статический IP-адрес.

- При необходимости, добавляем компьютер в домен.

- Устанавливаем все обновления Windows.

Также нужно убедиться, что на сервере достаточно дискового пространства. Под WSUS нужно много места — в среднем, за 2 года использования, может быть израсходовано около 1 Тб. Хотя, это все условно и, во многом, зависит от количества программных продуктов, которые нужно обновлять и как часто выполнять чистку сервера от устаревших данных.

Установка роли

Установка WSUS устанавливается как роль Windows Server. Для начала запускаем Диспетчер серверов:

В правой части открытого окна нажимаем Управление - Добавить роли и компоненты:

На странице приветствия просто нажимаем Далее (также можно установить галочку Пропускать эту страницу по умолчанию):

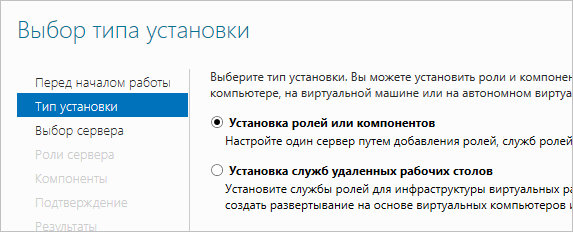

На следующей странице оставляем переключатель в положении Установка ролей или компонентов:

Далее выбираем сервер из списка, на который будем ставить WSUS:

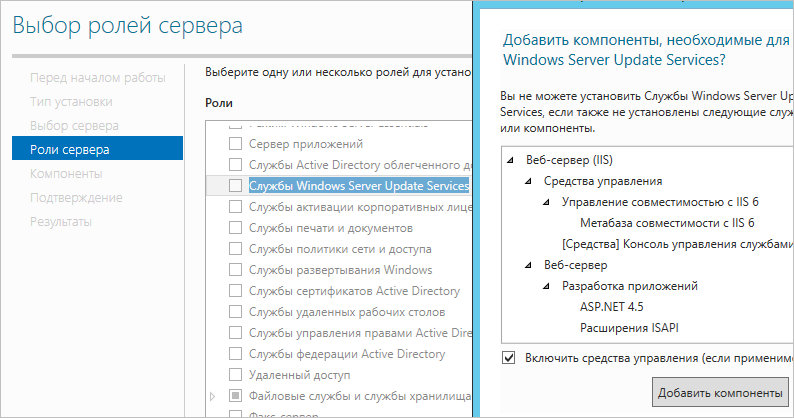

В окне «Выбор ролей сервера» ставим галочку Службы Windows Server Update Services - в открывшемся окне (если оно появится) нажимаем Добавить компоненты:

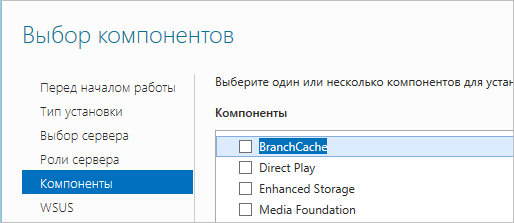

Среди компонентов оставляем все по умолчанию и нажимаем Далее:

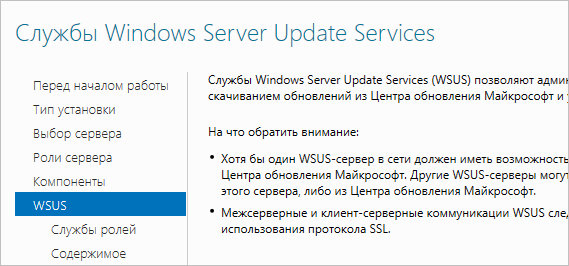

Мастер запустит предварительную настройку служб обновления — нажимаем Далее:

Среди ролей службы можно оставить галочки, выставленные по умолчанию:

Прописываем путь, где WSUS будет хранить файлы обновлений:

* в нашем примере был прописан путь C:\WSUS Updates. Обновления нужно хранить на разделе с достаточным объемом памяти.

Запустится настройка роли IIS — просто нажимаем Далее:

Среди служб ролей оставляем все галочки по умолчанию и нажимаем Далее:

В последнем окне проверяем сводную информацию о всех компонентах, которые будут установлены на сервер и нажимаем Установить:

Процесс установки занимаем несколько минут. После завершения можно закрыть окно:

Установка роли WSUS завершена.

Первый запуск и настройка WSUS

После установки наш сервер еще не готов к работе и требуется его первичная настройка. Она выполняется с помощью мастера.

В диспетчере сервера кликаем по Средства - Службы Windows Server Update Services:

При первом запуске запустится мастер завершения установки. В нем нужно подтвердить путь, по которому мы хотим хранить файлы обновлений. Кликаем по Выполнить:

. и ждем завершения настройки:

Откроется стартовое окно мастера настройки WSUS — идем далее:

На следующей странице нажимаем Далее (при желании, можно принять участие в улучшении качества продуктов Microsoft):

Далее настраиваем источник обновлений для нашего сервера. Это может быть центр обновлений Microsoft или другой наш WSUS, установленный ранее:

* в нашем примере установка будет выполняться из центра Microsoft. На данном этапе можно сделать сервер подчиненным, синхронизируя обновления с другим WSUS.

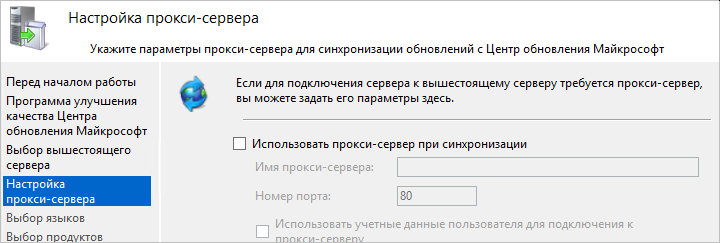

Если в нашей сети используется прокси-сервер, задаем настройки:

* в нашем примере прокси-сервер не используется.

Для первичной настройки WSUS должен проверить подключение к серверу обновлений. Также будет загружен список актуальных обновлений. Нажимаем Начать подключение:

. и дожидаемся окончания процесса:

Выбираем языки программных продуктов, для которых будут скачиваться обновления:

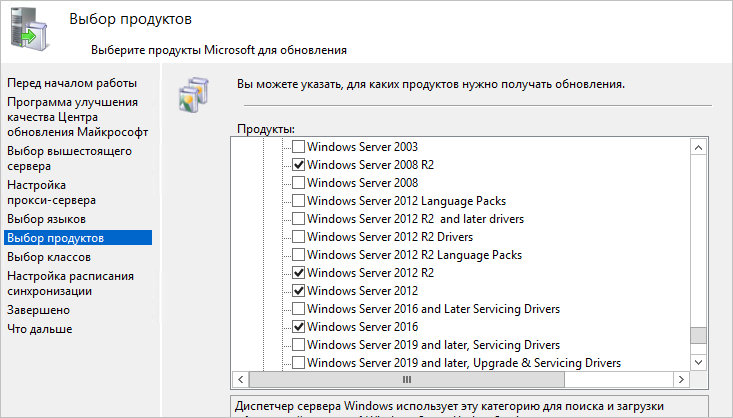

Внимательно проходим по списку программных продуктов Microsoft и выбираем те, которые есть в нашей сети, и для который мы хотим устанавливать обновления:

* не стоит выбирать все программные продукты, так как на сервере может не хватить дискового пространства.

Выбираем классы обновлений, которые мы будем устанавливать на компьютеры:

* стоит воздержаться от установки обновлений, которые могут нанести вред, например, драйверы устройств в корпоративной среде не должны постоянно обновляться — желательно, чтобы данный процесс контролировался администратором.

Настраиваем синхронизацию обновлений. Желательно, чтобы она выполнялась в автоматическом режиме:

Мы завершили первичную настройку WSUS. При желании, можно установить галочку Запустить первоначальную синхронизацию:

После откроется консоль управления WSUS.

Завершение настройки сервера обновлений

Наш сервис установлен, настроен и запущен. Осталось несколько штрихов.

Установка Microsoft Report Viewer

Для просмотра отчетов, необходим компонент, который не ставится с WSUS. Для его установки нужно сначала зайти в установку ролей и компонентов:

Продолжаем установку и завершаем ее.

После выполняем установку приложения и перезапускаем консоль WSUS — отчеты будут доступны для просмотра.

Донастройка WSUS

Мастер установки предлагает выполнить большую часть настроек, но для полноценной работы необходимо несколько штрихов.

1. Группы компьютеров

При подключении новых компьютеров к серверу, они должны распределиться по группам. Группы позволят применять разные обновления к разным клиентам.

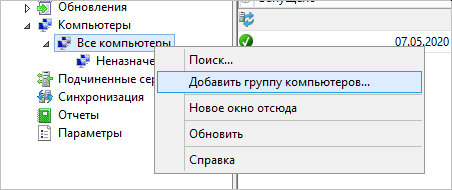

В консоли управления WSUS переходим в Компьютеры - кликаем правой кнопкой мыши по Все компьютеры и выбираем Добавить группу компьютеров. :

Вводим название для группы и повторяем действия для создания новой группы. В итоге получаем несколько групп, например:

2. Автоматические утверждения

После получения сервером обновлений, они не будут устанавливаться, пока системный администратор их не утвердит для установки. Чтобы не заниматься данной работой в ручном режиме, создадим правила утверждения обновлений.

В консоли управления WSUS переходим в раздел Параметры - Автоматические утверждения:

Кликаем по Создать правило:

У нас есть возможность комбинировать условия, при которых будут работать наши правила. Например, для созданных ранее групп компьютеров можно создать такие правила:

- Для тестовой группы применять все обновления сразу после их выхода.

- Для рабочих станций и серверов сразу устанавливать критические обновления.

- Для рабочих станций и серверов применять обновления спустя 7 дней.

- Для серверов устанавливать обновления безопасности по прошествии 3-х дней.

3. Добавление компьютеров в группы

Ранее, нами были созданы группы компьютеров. После данные группы использовались для настройки автоматического утверждения обновлений. Для автоматизации работы сервера осталось определить, как клиентские компьютеры будут добавляться в группы.

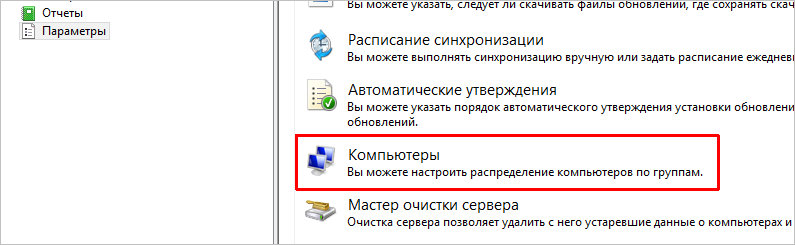

В консоли WSUS переходим в Параметры - Компьютеры:

Если мы хотим автоматизировать добавление компьютеров в группы, необходимо установить переключатель в положение Использовать на компьютерах групповую политику или параметры реестра:

Настройка клиентов

И так, наш сервер готов к работе. Клиентские компьютеры могут быть настроены в автоматическом режиме с помощью групповой политики Active Directory или вручную в реестре. Рассмотрим оба варианта. Также стоит отметить, что, как правило, проблем совместимости нет — WSUS сервер на Windows Server 2012 без проблем принимает запросы как от Windows 7, так и Windows 10. Приведенные ниже примеры настроек являются универсальными.

Групповая политика (GPO)

Открываем инструмент настройки групповой политики, создаем новые политики для разных групп компьютеров — в нашем примере:

- Для тестовой группы.

- Для серверов.

- Для рабочих станций.

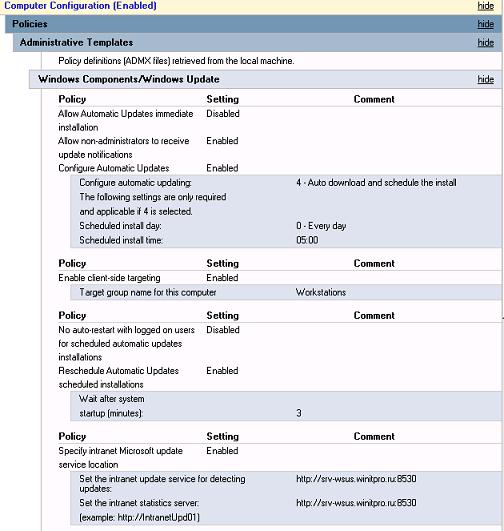

Создаем GPO для соответствующих организационных юнитов. Открываем данные политики на редактирование и переходим по пути Конфигурация компьютера - Политики - Административные шаблоны - Компоненты Windows - Центр обновления Windows. Стоит настроить следующие политики:

* 8530 — сетевой порт, на котором по умолчанию слушает сервер WSUS. Уточнить его можно на стартовой странице консоли управления WSUS.

Ждем применения политик. Для ускорения процесса некоторые компьютеры можно перезагрузить вручную.

Настройка клиентов через реестр Windows

Как говорилось выше, мы можем вручную настроить компьютер на подключение к серверу обновлений WSUS.

Для этого запускаем редактор реестра и переходим по пути: HKEY_LOCAL_MACHINE\SOFTWARE\Polices\Microsoft\Windows\WindowsUpdate. Нам необходимо создать следующие ключи:

Теперь переходим в раздел реестра HKEY_LOCAL_MACHINE\SOFTWARE\Polices\Microsoft\Windows\WindowsUpdate\AU. Если он отсутствует, создаем вручную. После нужно создать ключи:

- AUOptions, REG_DWORD — значение 2

- AutoInstallMinorUpdates, REG_DWORD — значение 0

- NoAutoUpdate, REG_DWORD — значение 0

- ScheduledInstallDay, REG_DWORD — значение 0

- ScheduledInstallTime, REG_DWORD — значение 3

- UseWUServer, REG_DWORD — значение 1

После перезагружаем компьютер. Чтобы форсировать запрос к серверу обновлений, на клиенте выполняем команду:

Автоматическая чистка WSUS

Как говорилось ранее, сервер WSUS очень требователен к дисковому пространству. Поэтому удаление устаревшей информации является критически важным этапом его администрирования.

Саму чистку можно сделать в панели управления сервером обновления в разделе Параметры - Мастер очистки сервера.

Также можно воспользоваться командлетом в Powershell Invoke-WsusServerCleanup — целиком команда будет такой:

Get-WSUSServer | Invoke-WsusServerCleanup -CleanupObsoleteComputers -CleanupObsoleteUpdates -CleanupUnneededContentFiles -CompressUpdates -DeclineExpiredUpdates -DeclineSupersededUpdates

Для автоматизации чистки создаем скрипт с расширением .ps1 и создаем задачу в планировщике. Чистку стоит делать раз в неделю.

В одной из предыдущих статей по службам Windows Server Update Services, а именно в статье «Планирование архитектуры WSUS», я говорил, что для каждой модели развертывания серверов WSUS целесообразно использовать группы компьютеров. Группы позволяют вам предотвратить развертывание обновлений, которые могут ухудшить работоспособность операционной системы ваших сотрудников. Например, вы можете создать группы для тестирования и пилотного развертывания обновлений, предназначенные для лабораторного тестирования новых обновлений, а также развертывания в испытательной группе, сотрудники которой являются компетентными ИТ-специалистами, помогающими идентифицировать и устранять возникшие неполадки. Помимо этого, вы можете создавать дополнительные группы для развертывания обновлений для различных моделей компьютеров, например, отдельные группы для почтовых серверов, для контроллеров домена, а также группы, в которые будут входить ваши пользователи. Настройка пользователей на конкретные группы позволяет вам гарантировать, что каждый компьютер получит нужное рабочее обновление в удобное для пользователя время. Стоит обратить внимание, что каждый клиентский компьютер может быть настроен на подключение только к одному серверу обновлений. Другими словами, если в вашей организации разворачивается дополнительный WSUS-сервер и компьютер пользователя перенаправляют на второй WSUS-сервер, он автоматически перестает подключаться к первому серверу. Несмотря на это, на том сервере обновлений, который использовался клиентом ранее, клиентский компьютер все еще останется в списке компьютеров и групп, а сам сервер будет вам периодически напоминать о времени последнего подключения компьютера к данному серверу.

По умолчанию на серверах WSUS созданы две группы: «Все компьютеры» и «Неназначенные компьютеры», куда изначально входят все клиентские компьютеры, подключенные к WSUS-серверу. Группы вы можете создавать вручную, образовывая так называемую иерархию. Количество групп может быть не ограниченным. В этой статье вы узнаете о самом процессе создания групп, а также о настройке клиентских компьютеров средствами групповой политики.

Создание групп компьютеров и назначение компьютеров в группы со стороны сервера

Создание групп компьютеров с помощью оснастки «Update Services» – процесс довольно таки простой. Для того чтобы создать дополнительную группу, выполните следующие действия:

- Нажмите на кнопку «Пуск», выберите группу «Администрирование», а затем откройте компонент «Windows Server Update Services»;

- В дереве консоли «Update Services» разверните узел с именем сервера, узел «Компьютеры», нажмите правой кнопкой на группе «Все компьютеры» или на другой группе, внутри которой вам нужно создать новую группу, а затем из контекстного меню выберите команду «Добавить группу компьютеров…»;

- В диалоговом окне «Добавление группы компьютеров», в текстовом поле «Имя» введите имя новой группы, например, «Тестирование» и нажмите на кнопку «Добавить», как показано на следующей иллюстрации:

Рис. 1. Добавление группы компьютеров

Если в вашей организации для назначения компьютеров в группы компьютеров не используется назначение со стороны клиентов средствами параметров групповых политик или системного реестра, вы можете назначать клиентские компьютеры в группы со стороны сервера, а именно средствами оснастки «Update Services». Для того чтобы назначить компьютер в группу компьютеров со стороны сервера, выполните следующие действия:

- В оснастке «Update Services», в дереве консоли разверните узлы «Компьютеры» и «Все компьютеры», после чего выберите группу «Неназначенные компьютеры», где должны отображаться компьютеры, которые не были назначены в конкретные группы;

- Выделите компьютер, который следует поместить в определенную группу, щелкните на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить членство»;

- В диалоговом окне «Настройка членства в группах компьютеров» установите флажок для одной или нескольких групп, в которые нужно включить компьютер и нажмите на кнопку «ОК».

Назначение клиентских компьютеров в группы компьютеров со стороны клиента

В большинстве случаев, в организациях принято назначать клиентские компьютеры в группы компьютеров со стороны клиента, а именно средствами групповых политик. Данный способ позволяет автоматически назначать все настройки клиентам, которые добавляются в сеть. Прежде чем переходить к процедуре назначения компьютера в группу компьютеров средствами групповых политик, рассмотрим параметры групповой политики, доступные для управления клиентскими компьютерами Windows Server Update Services:

- Включить рекомендуемые обновления через автоматическое обновление. Используя этот параметр групповой политики, вы можете определить, будет ли на клиентском компьютере служба автоматического обновления Windows доставлять обновления, которые помечены как важные и рекомендуемые из Центра обновления Windows. В том случае, если вы отключите данный параметр, то будут доставляться только важные обновления;

- Включить уведомление о наличии программ. Этот параметр позволяет вам отображать подробные расширенные уведомления от службы центра обновления Майкрософт пользователям, что ускоряет установку и использование дополнительных приложений;

- Задержка перезагрузки при запланированных установках. При помощи этого параметра вы можете указать промежуток времени, в течение которого операционная система будет ожидать перед плановой перезагрузкой. Данный параметр применяется для службы автоматического обновления только в том случае, если установка обновлений настроена по расписанию, в противном случае вам придется выполнять перезагрузку в ручном режиме. Если данный параметр политики отключен, то перед перезагрузкой компьютер будет ожидать 15 минут, если же вы включите данный параметр, то промежуток времени будет изменен до 5 минут;

- Настройка автоматического обновления. Данный параметр групповой политики позволяет вам определить, как именно клиентский компьютер будет получать обновления для операционной системы и приложений. Если вы включите данный параметр, вам нужно будет выбрать один из четырех параметров, которые выполняют те же функции, что и параметры, расположенные в раскрывающемся списке «Важные обновления» в окне настроек параметров центра обновления Windows. Если вы выберите параметр «2 – уведомление о загрузке и установке», то при обнаружении операционной системой новых обновлений, в области уведомлений будет отображаться значок, свидетельствующий о том, что вы можете загрузить и установить обновления. После того как будут выбраны обновления, необходимые для загрузки, они будут загружены в фоновом режиме и вам нужно будет их установить. Данный вариант приемлем для персонала, тестирующего обновления, а также для некоторых домашних пользователей, но его ни в коем случае не стоит выбирать для пользователей в организации, так как следить за состоянием своей операционной системы будет от силы один из десяти ваших пользователей. Если установить параметр «3 – авт. загрузка и уведом. об устан», что равносильно значению «Загружать обновления, но решение об установке принимается мной» в графическом пользовательском интерфейсе, то после того как операционная система обнаружит новые обновления, она их автоматически загрузит на компьютер в фоновом режиме и вам нужно будет только установить загруженные обновления. Выбрав параметр «4 – авт. загрузка и устан. по расписанию», то обновления будут автоматически загружены и установлены в указанное в данном параметре время, причем, если для завершения установки понадобится перезагрузить компьютер, он будет перезагружен в автоматическом режиме. Установив параметр под номером 5, вы разрешите локальным администраторам выбирать режим вывода уведомлений об обновлениях и их установке, что, по моему мнению, стоит выбирать только в самых крайних случаях.

- Не выполнять автоматическую перезагрузку при автоматической установке обновлений, если в системе работают пользователи. Этот параметр групповой политики позволяет для завершения установки обновлений по расписанию запретить автоматическую перезагрузку компьютера, тем самым дав пользователям возможность перезагружать систему автоматически при первом входе в систему;

- Не задавать по умолчанию параметр «Установить обновления и завершить работу» в диалоговом окне «Завершение работы Windows». Используя текущий параметр, вы можете определить, будет ли в диалоговом окне завершения работы операционной системы по умолчанию отображаться команда «Установить обновления и завершить работу». В том случае, когда завершение установки обновления требует перезагрузки, то отображается именно эта команда, но если включить данный параметр групповой политики, то в диалоговом окне завершения работы операционной системы будет установлена по умолчанию та команда, которая задана в настройках операционной системы;

- Не отображать параметр «Установить обновления и завершить работу» в диалоговом окне «Завершение работы Windows». Многие из вас знают, что если на компьютере есть обновления, которые будут установлены после перезагрузки компьютера, то команда «Завершить работу» меняется на «Установить обновления и завершить работу». Такое название команды может довести некоторых пользователей практически до предынфарктного состояния. Чтобы избежать таких ситуаций вы можете воспользоваться данным параметром групповой политики. При включенном параметре команда «Завершение работы» всегда будет иметь такое название даже в том случае, если на компьютере присутствуют обновления, которые будут установлены после перезагрузки или выключения компьютера;

- Перенос запланированных автоматических установок обновлений. Данный параметр групповой политики позволяет вам указать период ожидания после загрузки операционной системы до выполнения пропущенной ранее установки обновлений по расписанию. По умолчанию пропущенная установка обновлений по расписанию выполняется через одну минуту после загрузки системы, при отключении данного параметра, система будет ждать до следующей установки по расписанию. Если же вы включите данный параметр, то сможете указать период времени, в течение которого операционная система будет ждать до выполнения установки пропущенных обновлений;

- Повторный запрос для перезагрузки при запланированных установках. Периодически практически у каждого пользователя случаются такие ситуации, когда он загружает и устанавливает обновления, но не хочет перезагружать компьютер для завершения установки некоторых обновлений. В этом случае каждые 10 минут выскакивает предупреждающее приглашения с предложением перезагрузить компьютер, которое может действовать некоторым людям на нервы. Если вы относитесь к таким пользователям, то этот параметр групповой политики разработан специально для вас. При помощи этого параметра вы можете определить период времени, через который пользователь увидит запрос для перезагрузки компьютера;

- Разрешить пользователям, не являющимся администраторами, получать уведомления об обновлениях. По умолчанию, в том случае если у вас не выбрана установка обновлений по расписанию, только локальные администраторы компьютеров могут получать уведомления об обновлениях. Если же перед вами стоит задача дать наряду с локальными администраторами обычным пользователям возможность получать уведомления, а также устанавливать важные, рекомендуемые и необязательные обновления, то вам нужно воспользоваться текущим параметром групповой политики, причем, для установки обновлений пользователи даже не увидят диалогового окна UAC;

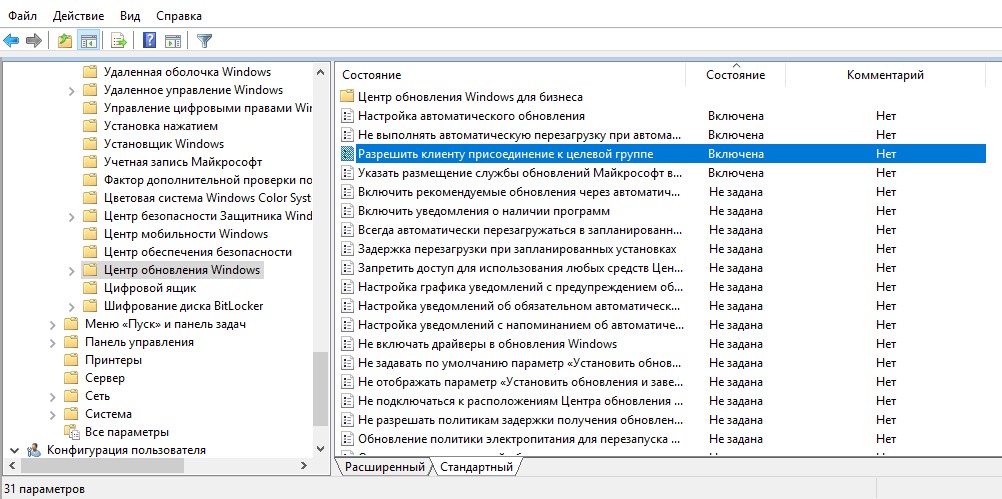

- Разрешить клиенту присоединение к целевой группе. Именно при помощи этого параметра вы можете назначить клиентский компьютер в группу компьютеров сервера Windows Server Update Services. Если группа не указана, а пользователь подключается к WSUS-серверу, то вы сможете найти этот компьютер в группе «Неназначенные компьютеры». Если же вам нужно поместить пользователя не в одну группу, а в несколько, то разделите группы точками с запятой;

- Разрешить немедленную установку автоматических обновлений. Помимо обновлений, которые для завершения установки требуют перезагрузку компьютера, есть и такие обновления, которые могут устанавливаться в работающей операционной системе без всяких перезагрузок компьютера. При помощи текущего параметра групповой политики вы можете задать службе автоматического обновления немедленную установку обновлений без прерывания каких-либо служб операционной системы или ее перезагрузки;

- Разрешить прием обновлений с подписью из службы обновлений Майкрософт в интрасети. Если помимо обновлений из серверов Microsoft, ваш WSUS-сервер распространяет обновления, разработанные другими компаниями, которые подписаны сертификатом, расположенным в хранилище «Доверенные издатели» на локальном компьютере, то данный параметр групповой политики позволит вам устанавливать такие обновления. Если же данный параметр отключен, то на клиентские компьютеры будут распространяться только обновления для продуктов компании Microsoft;

- Разрешить управлению электропитанием центра обновления Windows выводить систему из спящего режима для установки запланированных обновлений. Если в вашей организации обновления устанавливаются автоматически по расписанию, то целесообразно устанавливать время расписания установки обновлений на ночь и не выключать полностью компьютеры, а переводить их в режим гибернации. Данный параметр групповой политики позволяет вам для установки обновлений переводить компьютер в обычный режим для установки обновлений;

- Указать размещение службы обновлений Майкрософт в интрасети. По умолчанию, ваши клиентские компьютеры не знают, установлен ли в вашей организации WSUS-сервер. Используя этот параметр групповой политики, вы можете указать путь к WSUS-серверу, который будет служить внутренним сайтом служб обновлений в вашей организации. Здесь вам необходимо указать два параметра, а именно имя сервера, на котором будет выполняться поиск и загрузка обновлений, а также сервер, на который будет выполняться статистика. В большинстве случаев это один и тот же сервер;

- Частота поиска автоматических обновлений. При помощи текущего параметра групповой политики вы можете указать промежуток времени между поиском новых обновлений на своем WSUS-сервере. По умолчанию доступные обновления проверяются с интервалом в 22 часа. Если вы включите данный параметр, то можете указать время ожидания в часах путем вычитания от 0 до 20% от установленного вами времени. Данную политику указывать бессмысленно в том случае, если у вас настроен параметр групповой политики «Настройка автоматического обновления»;

- Запретить использование любых средств Центра обновления Windows. Данный параметр групповой политики доступен только в разделе конфигурации пользователя и позволяет полностью запретить доступ к центру обновления Windows. Не рекомендую использовать данный параметр в производственной среде.

Теперь, после того как вы узнали о параметрах групповой политики, позволяющих управлять настройками центра, попробуем назначить на контроллере домена клиентский компьютер в группу компьютеров. Для этого выполните следующие действия:

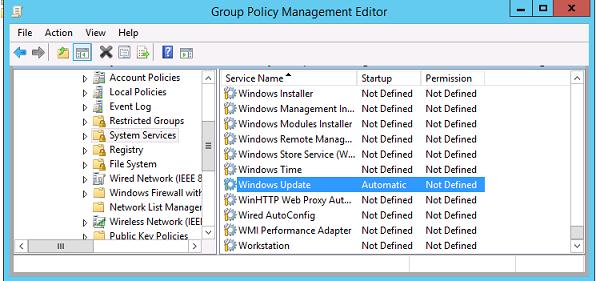

Рис. 2. Узел «Центр обновления Windows» оснастки «Редактор управления групповыми политиками»

Рис. 3. Параметры политики «Указать размещение службы обновлений Майкрософт в сети»

Рис. 4. Параметры политики «Разрешить клиенту присоединение к целевой группе»

Рис. 5. Параметры политики «Настройка автоматического обновления»

После того как объект групповой политики будет окончательно настроен, для того чтобы на клиентских компьютерах моментально обновились параметры групповой политики вам нужно будет на каждом клиентском компьютере в командной строке выполнить команду «gpupdate /force» от имени учетной записи, которая входит в группу администраторов.

Заключение

В этой статье вы узнали о том, как можно создавать и управлять группами компьютеров. Также были рассмотрены способы назначения клиентских компьютеров в группы компьютеров на стороне сервера, а именно средствами оснастки «Update Services» и со стороны клиента, т.е. при помощи групповых политик. Помимо этого были подробно рассмотрены все параметры групповой политики, которые имеют отношение к центру обновлений Windows и службе автоматического обновления.

В одной из предыдущих статей мы подробно описали процедуру установки сервера WSUS на базе Windows Server 2012 R2 / 2016. После того, как вы настроили сервер, нужно настроить Windows-клиентов (сервера и рабочие станции) на использование сервера WSUS для получения обновлений, чтобы клиенты получали обновления с внутреннего сервера обновлений, а не с серверов Microsoft Update через Интернет. В этой статье мы рассмотрим процедуру настройки клиентов на использование сервера WSUS с помощью групповых политик домена Active Directory.

Групповые политики AD позволяют администратору автоматически назначить компьютеры в различные группы WSUS, избавляя его от необходимости ручного перемещения компьютеров между группами в консоли WSUS и поддержки этих групп в актуальном состоянии. Назначение клиентов к различным целевым группам WSUS основывается на метке в реестре на клиенте (метки задаются групповой политикой или прямым редактированием реестра). Такой тип соотнесения клиентов к группам WSUS называется client side targeting (Таргетинг на стороне клиента).

Совет. Политика использования сервера обновлений WSUS клиентами во многом зависит от организационной структуры OU в Active Directory и правил установки обновлении в организации. В этой статье мы рассмотрим всего лишь частный вариант, позволяющий понять базовые принципы использования политик AD для установки обновлений Windows.

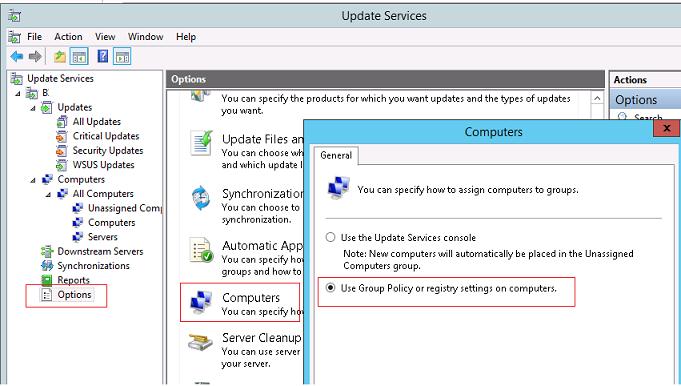

В первую очередь необходимо указать правило группировки компьютеров в консоли WSUS (targeting). По умолчанию в консоли WSUS компьютеры распределяются администратором по группам вручную (server side targeting). Нас это не устраивает, поэтому укажем, что компьютеры распределяются в группы на основе client side targeting (по определенному ключу в реестре клиента). Для этого в консоли WSUS перейдите в раздел Options и откройте параметр Computers. Поменяйте значение на Use Group Policy or registry setting on computers (Использовать на компьютерах групповую политику или параметры реестра).

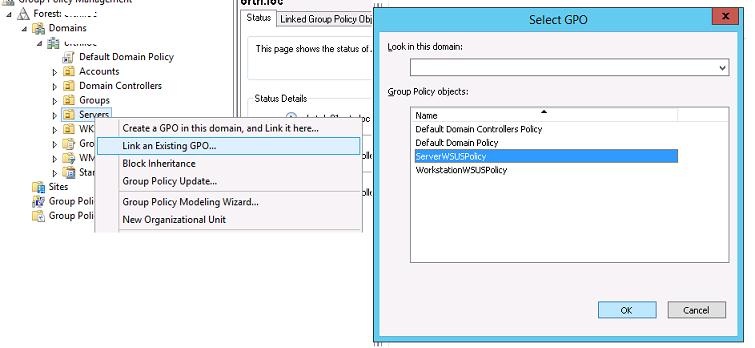

Теперь можно создать GPO для настройки клиентов WSUS. Откройте доменную консоль управления групповыми политиками (Group Policy Management) и создайте две новые групповые политики: ServerWSUSPolicy и WorkstationWSUSPolicy.

Групповая политика WSUS для серверов Windows

Начнем с описания серверной политики ServerWSUSPolicy.

Настройки групповых политик, отвечающих за работу службы обновлений Windows, находятся в разделе GPO: Computer Configuration -> Policies-> Administrative templates-> Windows Component-> Windows Update (Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Центр обновления Windows).

В нашей организации мы предполагаем использовать данную политику для установки обновлений WSUS на сервера Windows. Предполагается, что все попадающие под эту политику компьютеры будут отнесены к группе Servers в консоли WSUS. Кроме того, мы хотим запретить автоматическую установку обновлений на серверах при их получении. Клиент WSUS должен просто скачать доступные обновления на диск, отобразить оповещение о наличии новых обновлений в системном трее и ожидать запуска установки администратором (ручной или удаленной с помощью модуля PSWindowsUpdate) для начала установки. Это значит, что продуктивные сервера не будут автоматически устанавливать обновления и перезагружаться без подтверждения администратора (обычно эти работы выполняются системным администратором в рамках ежемесячных плановых регламентных работ). Для реализации такой схемы зададим следующие политики:

-

ConfigureAutomaticUpdates (Настройка автоматического обновления): Enable. 3 – Autodownloadandnotifyforinstall(Автоматически загружать обновления и уведомлять об их готовности к установке) – клиент автоматически скачивает новые обновлений и оповещает об их появлении;

Политика установки обновлений WSUS для рабочих станций

Мы предполагаем, что обновления на клиентские рабочие станции, в отличии от серверной политики, будут устанавливаться автоматически ночью сразу после получения обновлений. Компьютеры после установки обновлений должны перезагружаться автоматически (предупреждая пользователя за 5 минут).

В данной GPO (WorkstationWSUSPolicy) мы указываем:

В Windows 10 1607 и выше, несмотря на то, что вы указали им получать обновления с внутреннего WSUS, все еще могут пытаться обращаться к серверам Windows Update в интернете. Эта «фича» называется Dual Scan. Для отключения получения обновлений из интернета нужно дополнительно включать политику Do not allow update deferral policies to cause scans against Windows Update (ссылка).

Назначаем политики WSUS на OU Active Directory

Следующий шаг – назначить созданные политики на соответствующие контейнеры (OU) Active Directory. В нашем примере структура OU в домене AD максимально простая: имеются два контейнера – Servers (в нем содержаться все сервера организации, помимо контроллеров домена) и WKS (Workstations –компьютеры пользователей).

Совет. Мы рассматриваем лишь один довольно простой вариант привязки политик WSUS к клиентам. В реальных организациях возможно привязать одну политику WSUS на все компьютеры домена (GPO с настройками WSUS вешается на корень домена), разнести различные виды клиентов по разным OU (как в нашем примере – мы создали разные политики WSUS для серверов и рабочих станций), в больших распределенных доменах можно привязывать различные WSUS сервера к сайтам AD, или же назначать GPO на основании фильтров WMI, или скомбинировать перечисленные способы.Чтобы назначить политику на OU, щелкните в консоли управления групповыми политиками по нужному OU, выберите пункт меню Link as Existing GPO и выберите соответствующую политику.

Точно таким же способом нужно назначить политику WorkstationWSUSPolicy на контейнер AD WKS, в котором находятся рабочие станции Windows.

Осталось обновить групповые политики на клиентах для привязки клиента к серверу WSUS:

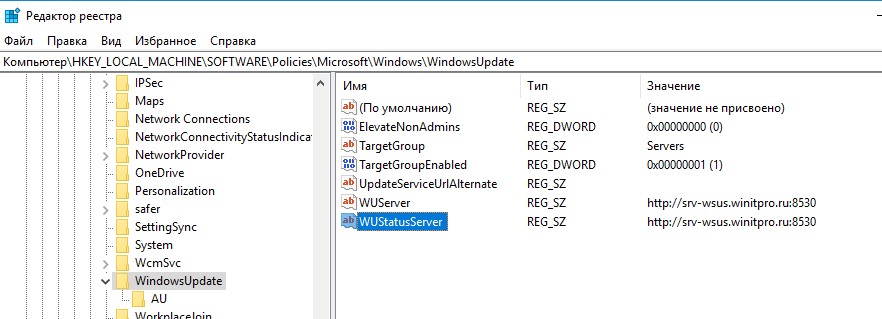

Все настройки системы обновлений Windows, которые мы задали групповыми политиками должны появится в реестре клиента в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate.

Данный reg файл можно использовать для переноса настроек WSUS на другие компьютеры, на которых не удается настроить параметры обновлений с помощью GPO (компьютеры в рабочей группе, изолированных сегментах, DMZ и т.д.)

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate]

"WUServer"="http://srv-wsus.winitpro.ru:8530"

"WUStatusServer"="http://srv-wsus.winitpro.ru:8530"

"UpdateServiceUrlAlternate"=""

"TargetGroupEnabled"=dword:00000001

"TargetGroup"="Servers"

"ElevateNonAdmins"=dword:00000000

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU]

"NoAutoUpdate"=dword:00000000 –

"AUOptions"=dword:00000003

"ScheduledInstallDay"=dword:00000000

"ScheduledInstallTime"=dword:00000003

"ScheduledInstallEveryWeek"=dword:00000001

"UseWUServer"=dword:00000001

"NoAutoRebootWithLoggedOnUsers"=dword:00000001

Также удобно контролировать применённые настройки WSUS на клиентах с помощью rsop.msc.

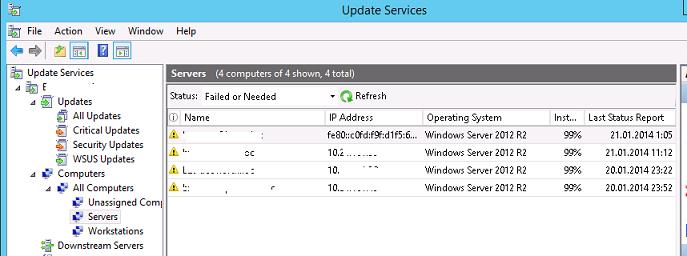

И через некоторое время (зависит от количества обновлений и пропускной способности канала до сервера WSUS) нужно проверить в трее наличие всплывающего оповещений о наличии новых обновлений. В консоли WSUS в соответствующих группах должны появиться клиенты (в табличном виде отображается имя клиента, IP, ОС, процент их «пропатченности» и дата последнего обновлений статуса). Т.к. мы политиками привязали компьютеры и серверы к различным группам WSUS, они будут получать только обновления, одобренные к установке на соответствующие группы WSUS.

Также иногда приходится принудительно перерегистрировать клиента на сервере WSUS:

wuauclt /detectnow /resetAuthorization

В особо сложных случаях можно попробовать починить службу wuauserv так. При возникновении ошибки 0x80244010 при получении обновлений на клиентах, попробуйте изменить частоту проверки обновлений на сервере WSUS с помощью политики Automatic Update detection frequency.

В следующей статье мы опишем особенности одобрения обновлений на сервере WSUS. Также рекомендуем ознакомиться со статьей о переносе одобренных обновлений между группами на WSUS сервере.

Если вы имеете разветвлённую инфраструктуру WSUS с центральным сервером и некоторым количеством подчинённых серверов то, возможно, вы используете для централизации управления клиентами WSUS групповые политики. С появлением механизмов Group Policy Preferences (GPP) у нас появилась возможность вместо множества групповых политик настраивающих разные наборы клиентских компьютеров на ближайшие к ним WSUS сервера, - использовать одну групповую политику с рядом соответствующих настроек в зависимости от тех или иных условий.

Рассмотрим пример создания такой единой групповой политики с следующими исходными данными:

- Имеется головной сервер WSUS и несколько подчинённых ему серверов;

- Все сервера расположены в разных физических локациях и обслуживают свой набор клиентских компьютеров, находящихся в разных IP диапазонах;

- Один сервер WSUS может обслуживать несколько разных локаций, по каждой из которых необходимо иметь раздельную статусную информацию;

- Есть необходимость разделения всех клиентов на всех WSUS серверах на логические категории для возможности разграничения процедур одобрения тех или иных наборов обновлений.

Для разграничения всех клиентов мы используем стандартный механизм создания групп компьютеров на сервере WSUS. Для примера создадим отдельные группы для каждой физической локации и дополнительно создадим две вспомогательные группы:

- KOM-All-Test-New-Updates - для тестирования новых обновлений

- KOM-All-Not-Install-IE9 – для настройки запрета установки IE9

Группы создаются на головном сервере и реплицируются с механизмом синхронизации на все подчинённые сервера.

Создание групп WSUS позволяет не только более гибко управлять одобрением/отклонением тех или иных обновлений но и получать сводную статусную информацию о результатах полноты установки обновлений в консоли WSUS

Итак, перейдём к настройке групповой политики. Для этого откроем консоль управления групповыми политиками (gpmc.msc) и создадим новый объект групповой политики, в котором сразу можно выключить настройки конфигурации пользователя, так как мы будем использовать только раздел конфигурации компьютера - Computer Configuration

В стандартных Административных шаблонах этой политики зададим основные параметры настройки клиента WSUS которые могут применяться ко всем без исключения клиентам WSUS. На скриншоте приведён пример настройки таких общих параметров:

Все остальные настройки, которые могут меняться в зависимости от условий, которые выдвигаются клиентами WSUS, мы вносим в GPP в раздел настроек Preferences > Windows Settings > Registry

Создадим в корне дерева этих настроек 2 параметра - 4 настройки ключей реестра (2 ключа для 32-битных клиентов и 2 ключа для 64-битных клиентов) со следующими настройками:

Куст реестра: HKEY_LOCAL_MACHINE

Ключи реестра

для x86: SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate

для x64: SOFTWARE\Wow6432Node\Policies\Microsoft\Windows\WindowsUpdateПараметр: TargetGroupEnabled REG_DWORD = 1

Ключи реестра:

x86: SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU

x64: SOFTWARE\Wow6432Node\Policies\Microsoft\Windows\WindowsUpdate\AUПараметр: UseWUServer REG_DWORD = 1

Эти два параметра вынесены на верхний уровень настроек специально для наглядности и будут применяться ко всем компьютерам на которые будет действовать данная политика

Параметры сделаны отдельно для 32-битных (x86) и 64-битных (x64) систем, так как в зависимости от битности ОС используются разные ветки реестра. Для 64-битных клиентов WSUS во всех идущих далее по описанию ключах реестра добавляется дополнительное условие нацеливания Item-level targeting

Это условие построено на проверке наличия ветки реестра SOFTWAREWow6432Node в кусте HKEY_LOCAL_MACHINE, то есть, если эта ветка существует, значит обработка политики происходит на 64-битном клиенте

Помимо указанных двух параметров в корне настроек вы можете видеть группы, которые сделаны для того, чтобы отделить клиентов в зависимости от сервера WSUS к которому они должны принадлежать. Для наглядности эти группы именованы так же как и сами сервера WSUS. Для того чтобы отнести клиентов к той или иной группе настроек мы включаем нацеливание по диапазонам IP адресов клиентов. То есть вложенные в эту группу настройки будут применяться к клиентам только в том случае, если они входят в соответствующие IP диапазоны.

Теперь заглянем внутрь любой из таких серверных групп. Внутри каждой группы сделаны настройки на конкретный сервер для того, чтобы клиенты знали куда им ходить за обновлениями и куда отправлять статусную информацию. Это 2 параметра - 4 настройки ключей реестра (2 ключа для 32-битных клиентов и 2 ключа для 64-битных клиентов) со следующими настройками:

Внутри каждой группы уровня настроек серверов создаём подгруппы с помощью которых будут настроены параметры реестра для работы механизма WSUS client-side targeting, то есть для автоматического распределения клиентов по группам WSUS, о которых мы говорили в самом начале. В нашем случае нацеливание GPP выполнено опять-таки на IP адрес клиента, при этом надо понимать что IP диапазон который мы указываем в подгруппе должен входить в логику диапазонов группы верхнего уровня.

Внутри подгруппы создаём параметры для WSUS client-side targeting:

Куст реестра: HKEY_LOCAL_MACHINE

Ключи реестра:

x86: SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate

x64: SOFTWARE\Wow6432Node\Policies\Microsoft\Windows\WindowsUpdateВарианты указания параметра:

TargetGroup REG_SZ = KOM-AD01

TargetGroup REG_SZ = KOM-AD01;KOM-All-Test-New-Updates

TargetGroup REG_SZ = KOM-AD01;KOM-All-Not-Install-IE9

Если клиент должен входить в несколько групп, то их названия перечисляются в значении через точку с запятой. При этом если группы WSUS имеют вложенную структуру, указывается конечное имя группы (без информации об иерархии). Эту особенность необходимо учитывать в процессе планирования и создания структуры групп WSUS.

Важно так же помнить, что порядок применения GPP (Order) тоже имеет своё определяющее значение.

На этом уровне в нашем примере мы комбинируем разные варианты значения одного и того же параметра реестра в зависимости от разных условий. Например, за дополнительное условие взято членство учетной записи компьютера в доменной группе безопасности. То есть в данном случае значение ключа TargetGroup будет установлено в “KOM-AD01;KOM-All-Test-New-Updates” при условии, если компьютер имеет 64-битную ОС и входит в соответствующую группу тестовых компьютеров в домене.

Обратите внимание на, то что при указании доменной группы безопасности лучше не вводить её название прямо в поле Group, а пользоваться кнопкой обзора, чтобы Tardeting Editor корректно определил SID этой группы.

На этом настройку GPP можно считать законченной и для того, чтобы параметры реестра для механизма авто-назначения в группы WSUS применившись на клиентских компьютерах начали работать, – необходимо переключить сервер WSUS в режим управления групповыми политиками. Для этого в консоли WSUS - Параметры > Компьютеры (Options > Computers) включим соответствующую настройку:

Обратите внимание, на то что эту настройку нужно изменить на всех серверах WSUS.

Результат в консоли WSUS мы сможем увидеть далеко не сразу, так как для вступления новых параметров реестра на клиентах в силу требуется как минимум перезапуск клиентской службы Windows Update (wuauserv), что например, на рабочих станциях достигается элементарным циклом выключения/включения компьютера пользователями. Возможно также на некоторых “непослушных” клиентах потребуется сбросить авторизацию на сервере WSUS

wuauclt /resetauthorization /detectnow

Не забывайте так же про то, что для того чтобы созданная нами групповая политика успешно работала, – клиенты должны уметь работать с GPP, особенно это касается уже устаревших на сегодня систем типа Windows XP.

Дополнение от 21.10.2011

Может возникнуть ситуация, когда потребуется отдельная настройка параметра групповой политики Allow non-administrators to receive update notifications из состава Административных шаблонов (в разделе Computer Configuration > Administrative Templates > Windows Components > Windows Update). Этот параметр обозначает возможность видеть непривилегированным пользователям оповещения клиента WSUS о доступности новых обновлений и инициировать процесс установки обновлений. Для рабочих станций это нормальная ситуация, а вот на терминальных серверах это может стать настоящей головной болью и поэтому для серверов этот параметр лучше выключать. То есть можно в Административных шаблонах этот параметр оставить ненастроенным, а настраивать его ключом реестра через вышеописанный механизм GPP:

Куст реестра: HKEY_LOCAL_MACHINE

Ключ реестра:

x86: SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate

x64: SOFTWARE\Wow6432Node\Policies\Microsoft\Windows\WindowsUpdateПараметр: ElevateNonAdmins REG_DWORD 1 или 0

Возможные значения ключа:

- 1 – Включено. Пользователи получают оповещения клиента WSUS о доступности свежих обновлений и могут инициировать процесс установки обновлений

- 0 – Выключено. Пользователи не видят оповещений и только администраторы могут управлять процессом установки обновлений.

Таким образом можно создать соответствующие правила обработки GPP с нацеливанием например на версию ОС (серверная/не серверная) ну или например по имени компьютера если в вашей организации действуют какие-то жёсткие стандарты именования компьютеров. Тут уж всё зависит от вашей фантазии.

В своём случае я решил эту проблему немного иначе – для терминальных серверов у меня настроена отдельная групповая политика с замыканием обработки параметров на себя, то есть её параметры всегда будут перекрывать параметры общей политики WSUS. И уже в этой специальной политике этот параметр у меня выключен и пользователям терминального сервера не досаждают оповещения клиента WSUS.

В качестве эпилога, предвидя реплики типа “Всё гибче делается в SCCM”, отмечу сразу то, что эта заметка рассчитана на тех, кто по каким-то причинам не может использовать подобные решения. Как видите, все настройки сделаны в рамках стандартных функциональных возможностей Windows Server.

Читайте также: