Что такое vss monitoring ethernet trailer

Обновлено: 06.07.2024

Сегодня даже небольшие компании уходят от автономных децентрализованных Wi-Fi-сетей, которые дорого эксплуатировать, сложно защитить от вторжения и еще сложнее масштабировать. Наиболее распространены централизованные сети, управляемые с помощью контроллеров. Затраты на приобретение и эксплуатацию контроллеров составляют значительную часть стоимости такой сети. Для решения этой проблемы сегодня все чаще используются виртуальные контроллеры.

Наиболее распространенные корпоративные Wi-Fi-сети (WLAN) обычно используют проверенную концепцию централизованного контроллера, который управляет другими контроллерами и точками доступа (AP). В таких системах через физический контроллер проходит весь трафик и данные, необходимые для управления сетью.

Новая концепция виртуализации предполагает программный контроллер, через который проходят только данные для управления: аутентификация, координация сессий, предотвращение вторжений, управление радиопокрытием и т. д. Остальной трафик в таких сетях минует контроллер и передается через сеть напрямую. Компания Adtran в своих решениях Bluesocket впервые разделила трафик и управление за счет умных AP, которые самостоятельно осуществляют аутентификацию пользователей и проводят трафик. Виртуальные контроллеры Bluesocket имеют аббревиатуру vWLAN (virtual Wireless LAN), примем это обозначение для всех сетей с виртуальным контроллером, который не проводит трафик.

Рисунок 1. Традиционная схема централизованной сети с контроллером, через который проходит весь трафик

Аппаратный контроллер часто является самым «узким» местом ИТ-системы, поскольку через него проходит весь трафик. Любое резкое увеличение нагрузки может затормозить или даже «утопить» контроллер и привести к сбою в работе всей сети. Часто этим фактом могут воспользоваться злоумышленники - провести успешную DDoS атаку на корпоративную сеть. Также большое количество контроллеров создает множество мобильных доменов, что усложняет эксплуатацию и создает дополнительные риски взлома.

Виртуальный контроллер работает только с данными управления, а трафик идет через сеть на месте подключения, поэтому масштабировать сеть проще. Данные, управляющие сетью, шифруются и могут передаваться через Интернет, но при этом потеря связи означает потерю управления сетью. Правда и в этом случае vWLAN может поддерживать работу внутренней сети в автономном режиме. Если при аутентификации используется удаленный сервер RADIUS, то в случае потери связи с контроллером новые пользователи не смогут подключиться к сети. Для предотвращения подобных ситуаций необходимо заранее настроить дополнительные способы аутентификации на случай недоступности RADIUS.

Рисунок 2. Новая схема централизованной сети с контроллером, через который проходит только трафик для управления

Функционал WLAN и vWLAN в настоящее время не отличается, например, Bluesocket предлагает физические и виртуальные серверы, на которых используется один и тот же программный код и приложения.

WLAN и vWLAN

Популярная сейчас концепция SaaS, при которой сеть Wi-Fi предлагается как услуга, также требует минимум настраиваемых аппаратных решений, потенциально обещает значительную экономию средств в сравнении с традиционными аппаратными системами. Слабым звеном в реализации этой концепции является контроллер, как центр сети.

Небольшим и средним компаниям часто не по карману покупка, резервирование и обслуживание контроллера WLAN с десятками AP. Впрочем, и для крупных организаций покупка мощного контроллера, например, Aruba 7210 (до 512 AP), обойдется в сумму больше $15 тыс., что требует серьезного подхода при планировании сети. Но в любом случае возможности расширения сети ограничены, и при очередном увеличении масштабов нужно закупать новое дорогостоящее оборудование. У сетей vWLAN таких аппаратных ограничений нет, например, виртуальный контроллер Bluesocket на мощной платформе виртуализации VMware может обслуживать до 10 тыс. AP и до 50 тыс. пользователей для Wi-Fi современного стандарта 802.11n.

Рисунок 3. Виртуальный контроллер vWLAN позволяет быстро развернуть надежную сеть с множеством удаленных точек доступа (AP)

Виртуальный контроллер позволяет отказаться от всех трат на аппаратную часть, кроме покупки точек доступа. Например, контроллер Bluesocket для vWLAN может поставляться в виде образа, который размещается в частном или публичном облаке. Обслуживание контроллера может производить владелец облака, управление сетью происходит через гипервизор дата-центра. Масштабирование такой сети очень простое: с помощью покупки лицензий на любое количество точек доступа.

Движение трафика без «протаскивания в бутылочное горлышко» физического контроллера резко снижает нагрузку на контроллер vWLAN и экономит средства за счет использования более «медленного» соединения при подключении контроллера через Интернет. Это означает меньшие требования к производительности оборудования. К тому же на контроллере vWLAN проще выполнить резервирование сети, в том числе разместить запасной контроллер в другом регионе, что повышает надежность и дает возможность бесшовного обновления софта.

У WLAN есть преимущество при модернизации старой и очень крупной сети — обычно проще купить новый более мощный контроллер, чем переделывать сеть под виртуальный контроллер. Но при этом в WLAN необходим канал от AP до контроллера, который позволяет передавать трафик внутри защищенного тоннеля. Это усложняет развертывание сети с центральным контроллером и существенно удорожает ее эксплуатацию.

Рисунок 4. В технологии Aruba Instant роль виртуального контроллера берет на себя точка доступа (AP)

Свой вариант виртуализации предлагает компания HPE. Ее решение Aruba Instant использует уникальный подход к виртуализации контроллера. В сети Aruba Instant виртуальный контроллер размещается на одной из AP. Он обеспечивает обычные функции контроллера, аутентификацию RADIUS, отвечает за автоматическое конфигурирование сети, гостевой доступ и другие сетевые сервисы. Администратор сети может настраивать политики доступа и каналы связи для каждого идентификатора беспроводной сети или пользователя. Фактически, это децентрализованная система, в которой AP, не способная найти контроллер, сама назначает себя контроллером. Преимущество Aruba Instant в простоте и дешевизне развертывания: можно начать с одной AP и постепенно наращивать емкость сети. Поэтому обычно такие сети используются в небольших офисах. Следует учесть, что несмотря на наличие встроенных функций безопасности, например межсетевого экрана, к защищенности сетей Aruba Instant есть вопросы. В частности, в мае 2016 г. инженер Google Свен Блюменштейн (Sven Blumenstein) опубликовал отчет о 22 уязвимостях Aruba Instant, включая «слабый» софт, удаленный запуск программного кода, раскрытие содержания информации и т. д.

Бреши обещают закрыть в третьем квартале 2016 г., но Блюменштейн отметил, что его список уязвимостей явно не исчерпывающий. На этом фоне решения Bluesocket vWLAN выглядят намного более надежными благодаря использованию традиционных проверенных систем безопасности, разработанных для централизованных сетей.

Централизованная сеть — лучшее сегодня

Централизованная сеть с виртуальным контроллером в настоящее время предлагает максимальную гибкость и защищенность. Например, виртуальный контроллер Bluesocket vWLAN может одинаково эффективно использоваться в малом офисе или в транснациональной компании и масштабируется на 90 % больше, чем традиционные решения. При выделении виртуальному контроллеру Bluesocket четырех ядер CPU, 6 Гб ОЗУ и 41 Гб накопителя обеспечивается работа более 1,5 тыс. AP и 48 тыс. пользователей.

Разделение потоков основных данных и информации для управления сетью за счет умных AP освобождает ресурсы контроллера Bluesocket, но при этом сохраняется высокая защищенность сети. Кроме того, виртуальный контроллер может легко мигрировать на новый сервер во время очередной модернизации ИТ-системы компании. Решения Bluesocket обеспечивают развертывание безопасных беспроводных сетей современных стандартов 802.11a/b/g/n/ac и подходят для средних и крупных коммерческих, правительственных организаций с большим количеством пользователей на значительной площади.

Рисунок 5. Контроллеры Edimax и Bluesocket имеют встроенные инструменты, которые обеспечивают быстрое развертывание сети

Аналогичными возможностями обладают контроллеры Edimax, которые также проводят только данные управления, а не весь трафик. При этом, например, контроллер Edimax APC500 сразу имеет встроенную функцию радиопланирования с привязкой к Google Maps, что облегчает развертывание беспроводной сети. Он может использоваться для закрытых корпоративных и открытых общественных сетей (в ресторанах, гостиницах, парках и т. п.). В этом случае возможно подключение новых пользователей через Captive Portal, в том числе и с помощью SMS-аутентификации. Это позволяет выполнить современные требования российского законодательства по обязательной идентификации абонентов беспроводных сетей.

Таким образом, можно констатировать, что проектирование современной сети означает в большинстве случаев использование централизованного управления сетью (с помощью контроллера), но с разделением трафика на данные управления и непосредственно «рабочий» трафик, который циркулирует в сети и не проходит через контроллер. Это в значительной степени разгружает контроллер и каналы связи, устраняя основное узкое место в сети. При этом обеспечивается полный функционал и максимальная защита информации при снижении стоимости эксплуатационных расходов

Недавно, в ходе работы над 100GE анализатором трафика передо мной была поставлена задача по изучению такого типа приборов, как Network Packet Broker (также встречается название Network Monitoring Switch), или, если просто и по-русски, «балансировщик».

Используется этот прибор преимущественно в системах сетевого мониторинга. Постепенно, углубляясь в тему, накопилось достаточное количество информации, разрозненной по различным уголкам интернета и документациям. Так и родилась идея статьи, в которой я решил собрать всю найденную информацию воедино и поделиться с хабросообществом.

Для тех, кому стало интересно, что же такого особенного в этом типе приборов, как они используются и почему именно «балансировщик» — прошу под кат.

Что в имени тебе моем?

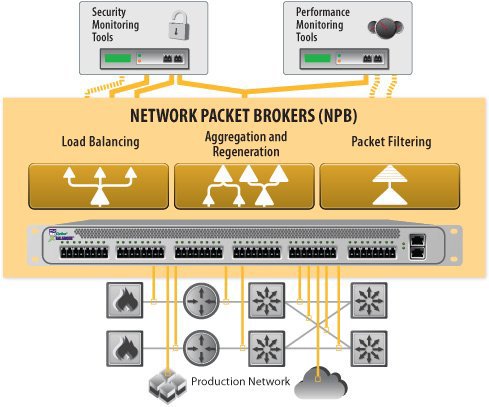

NPB — встраиваемое в стойку сетевое устройство, получающее и агрегирующее сетевой трафик с SPAN -портов или TAP -ов. Этим-то трафиком (или его копиями) и манипулирует в дальнейшем сам NPB.

NPB могут быть как цельным устройством, так и модульным (т.е. состоять из нескольких blade-ов в одном корпусе с возможностью замены). Типичным набором характеристик NPB являются:

Что же умеет NPB и в чем его особенности?

Основной и самой главной функцией NPB является балансировка нагрузки (поэтому его и можно назвать «балансировщиком»). Сама по себе балансировка нагрузки — процесс разделения входного потока c одного или нескольких интерфейсов на несколько выходных интерфейсов по определенным правилам или критериям. Почти всегда вместе с балансировкой используются следующие функции:

- Фильтрация — правила, позволяющие выделить потоки с целью их последующей балансировки и уменьшения количества данных в этих потоках.

- Агрегация — объединение потоков с нескольких входных интерфейсов в один перед выполнением операции балансировки.

- Коммутация — большинство NPB может выполнять роль коммутатора.

Во многих компаниях сейчас установлено множество инструментов мониторинга для обеспечения безопасности, наблюдения, аналитики и управления производительностью. Здесь встает проблема перехода на другие уровни скоростей ( с 1G на 10G, с 10G на 100G), ведь остается много оборудования, которое попросту не умеет работать с такими скоростями. Варианта здесь два — либо закупка нового дорогого оборудования, либо внедрение в существующую структуру прослойки в виде NPB, которые будут заниматься адаптацией потоков данных под старое оборудование.

Возьмем для примера обычный call-центр. Практически все они сейчас цифровые и все звонки там проходят в виде VoIP-трафика по LAN, а для записи звонков используются специальные записывающие устройства (network traffic recorders). При увеличении количества звонков в call-центр, какое-то из записывающих устройств может достичь порога своей пропускной способности. Здесь и применяется балансировка нагрузки, позволяющая работать параллельно нескольким записывающим устройствам, c выполнением следующих условий:

- Для каждого звонка, весь разговор (в обоих направлениях потока трафика) должен заканчиваться на одном записывающем устройстве, чтобы не нужно было искать части записанного разговора на нескольких устройствах.

- Вызов установки трафика (трафик SIP) должен быть доступен для всех звонков, поступающих на данное записывающее устройство.

- Равномерная (per-packet или round-robin).

На все выходные порты идет примерно одинаковое количество трафика, пакеты назначаются на выходные интерфейсы по кругу. Данный тип балансировки не обеспечивает Flow Coherency, т.к. направление пакета никак не связано с направлениями других пакетов. - Статическая

Балансировка происходит по фиксированному набору заданных правил, например, по IP-source или типу протокола. При этом количество данных, пришедших на конкретный выходной интерфейс, никак не учитывается, т.е. нет никакой обратной информации о том, какой из выходных интерфейсов получил больше или меньше трафика. В зависимости от того, по каким именно полям происходит фильтрация, данный тип балансировки нагрузки может либо обеспечивать, либо не обеспечивать Flow Coherency. - Динамическая

Идет учет трафика, отправляемого на каждый выходной порт. Наиболее оптимальна, если есть жесткие требования к равномерной нагрузке на выходных интерфейсах. По каким полям будет производиться данный вид балансировки зависит от алгоритма. Поддерживает Flow Coherency. - На основе хэшей

Для выбора порта используются значения хэш-функций, рассчитанных по полям пакета (которые задаются пользователем). Так как для одних и тех же полей всегда будет рассчитан один и тот же хеш, то, при выборе нужных полей, балансировка будет обеспечивать Flow Coherency. Если так выйдет, что в распределении хешей будет перекос, то балансировка может стать очень неравномерной, так как статистика по реальной выходной нагрузке не используется в алгоритме балансировки, но вероятность этого не велика.

- Link state awaraness — функция, которая позволяет отслеживать состояние выходных каналов. Если один из них (или клиентское оборудование) выходит из строя, то трафик автоматически перераспределяется между остальными выходными портами данной группы. Когда канал возвращается в рабочее состояние, то вновь происходит перераспределение трафика. В моменты перераспределения возможны кратковременные нарушения когерентности потока. Работоспособность канала отслеживается по наличию линка и/или при помощи keep-alive пакетов.

- N+M redundancy — функция резервирования каналов, которая работает следующим образом: в балансировочной группе выбираются N используемых (активных) и M резервных каналов и если один из активных каналов группы выходит из строя, то его трафик переводится на один из резервных каналов. При восстановлении канала перераспределения не происходит и восстановленный канал становится резервным. Эта функция используется в том случае, когда недопустимы даже кратковременные нарушения когерентности потока (вместо link state awaraness).

- Overflow mode — эта функция позволяет задействовать каналы по мере увеличения количества трафика. Пользователь выбирает группу каналов и указывает те, которые будут активны сразу. Остальные каналы автоматические будут задействованы после того, как нагрузка на основные превысит заданный пользователем порог.

Много фильтраций, хороших и разных

Для того, чтобы дать более ясное представление о том, что происходит с пакетами внутри NPB и что же в итоге отправляется на балансировку, рассмотрим некоторые из основных функций фильтрации, реализованных в большинстве приборов данного типа.

Packet Filtering

Позволяет фильтровать приходящие пакеты с помощью заданных правил. Это может быть протокол, MAC, IP, VLAN теги, метки MPLS и другие. Поиск при этом ведется по всему содержимому пакета (включая payload). Шаблоны, которые при этом используются, могут быть как простыми строками со статическим, заданным пользователем отступом, так и сложными регулярными выражениями с меняющимся отступом. Основная задача — пропустить пакеты, попадающие под заданные критерии, для их последующей балансировки.

Port Stamping

Функция вставки в пакет метки номера порта, с которого он пришел. Генерация номера, записываемого в поле самой метки, происходит по определенной формуле. В некоторых приборах есть возможность назначения номера порта самостоятельно через CLI. Длина поля не больше 2-х байт. При этом CRC пакета после вставки метки пересчитывается.

Packet De-duplication

Помечает или вовсе удаляет дублированные пакеты, которые обнаруживаются при помощи сконфигурированного интервала оригинального пакета (от 1 до 50,000 микросекунд). Встречаются при использовании технологий SPAN и mirror в switch'ах, либо при сборе пакетов с нескольких мест.

Tagging (VLAN и MPLS)

Служит для вставки в пакеты меток VLAN или MPLS, что позволяет отслеживать их и управлять их перемещением по сети.

Protocol/Header Stripping, De-incapsulation

Функции, обратные tagging’у и не отличающиеся друг от друга по принципу действия — удаление определенной части пакета (например, заголовков или меток).

Вместо заключения

Подытоживая все вышесказанное, можно сказать, что в лице Netwok Packet Broker’ов мы имеем мощный и гибко-настраиваемый инструмент позволяющий фильтровать, агрегировать и перераспределять трафик на различные устройства, без замены уже используемого оборудования.

Платой за пользу такого рода приборов является сложность внедрения их в уже существующие сети — это требует многие часы перепланирования (в зависимости от сложности структуры самой сети и желаемых критериев фильтрации и балансировки).

Среди производителей NPB стоит выделить несколько компаний, таких как VSS Monitoring, Gigamon, Apcon и Ixia (в состав которой, с недавних пор, входит еще и NetOptics, которая также выпускала NPB). Кому интересно, что предлагают те или производители — милости прошу в ссылки.

Спасибо за внимание!

Ссылки:

Сайт Gigamon.

Сайт VSS Monitoring.

Сайт Ixia.

Сайт Apcon.

Распределенный фильтрующий ответвитель Optimizer 2016 LTE - гибко конфигурируемое «умное» устройство захвата трафика, предназначенное специально для сетей 4G/LTE .

Устройство имеет четыре фиксированных медиа-порта в 10G и двадцать индивидуально активируемых SFP+ -порта в 10G/1G, которые позволяют осуществлять различные .

Предназначены для захвата трафика и передачи его в системы анализа в оптоволоконных сетях, эти ответвители позволяют полностью дублировать весь трафик в сетях .

Предназначены для захвата трафика в стандартных медных сетях и оптоволоконных 1Gb-сетях. Эти ответвители позволяют полностью дублировать весь трафик в таких .

Предназначены для захвата трафика в медных сетях, эти ответвители позволяют полностью дублировать весь трафик в 10 Мб/с или 100 Мб/с-сетях Ethernet .

Современные информационные сети функционируют ещё недостаточно слаженно. То и дело можно столкнуться с небольшими ошибками при запуске сетевых приложений и протоколов.

Это программное обеспечение позволяет захватить информацию при передаче данных и разобрать её по полочкам, определив ошибки.

В каких случаях поможет?

Анализ сетевого трафика необходимо совершать постоянно, чтобы исключить длительные проблемы с работой компьютерного оборудования.

Он используется при:

- медленной работе интернет-сети;

- непредвиденных ошибках ПО, которые затрудняют работу;

- появлении специфических проблем в узких участках сети;

- системной ошибке соединения ПК и сети, если GET-запрос не принимается прокси-сервером.

Кроме того, анализатор пригодится для:

- обнаружения подозрительного программного обеспечения, которое плохо документировано;

- анализа сетевого трафика, который используется с определённого компьютера;

- обеспечения безопасности внутренней локальной сети от DoS-атак;

- контроля за безопасностью логинов и паролей;

- установки фильтров на устройство.

Как вы уже поняли, анализатор протоколов необходим для защиты и контроля. На практике он используется для своевременного выявления сетевых ошибок и проблем, что позволяет сохранить работоспособность оборудования и обеспечить бесперебойный рабочий процесс. Это важно на крупных фирмах, где простой стоит солидных денег.

Защита от вредоносного вторжения позволит обеспечить сохранность паролей и другой секретной информации, которая имеется у предприятия. Это залог безопасности коммерческой деятельности.

Анализируя трафик, который используется в локальной сети компьютеров, работодатель может следить за тем, какими ресурсами пользуются его сотрудники. Это его право, ведь зарплата выплачивается за работу, а не просмотр интересующей информации.

Это же программное обеспечение могут использовать родители, переживающие за то, какой контент изучают их дети.

Установка фильтров помогает контролировать трафик, который является доступным для ПК. Вы просто отсекаете материалы, являющиеся противозаконными или экстремистскими.

Также устройство помогает делать анализ активности пользователя с целью выяснить, какое время затрачивается на определённые операции. Система учёта трафика используется в офисах для определения реального рабочего времени сотрудников.

Все эти возможности будут кстати администратору, который хочет вести глобальный мониторинг всего, что происходит в сети.

Как работает?

Анализатор трафика работает на основе перехвата данных протокола. После захвата можно вывести анализ пакетов на экран, чтобы затем сделать определённые выводы. Для использования оборудования нужны минимальные знания в сфере информационных технологий.

Самые известные программы для анализа трафика:

- VSS Monitoring – системы, которые копируют и передают трафик в пассивном режиме. Благодаря этому возможен дальнейший его анализ;

- Network Security Systems.

Оборудование зарекомендовало себя как надёжное и простое в обращении.

Преимущества приобретения ПО у нас

Компания Nettix работает с программным обеспечением для компьютерных сетей. Всё, что мы реализуем, заточено под их нужды. Компания следит за качеством предоставляемого оборудования, а также ведёт выгодную для обеих сторон ценовую политику.

Чтобы работать с нами, просто позвоните или приезжайте по указанному адресу.

Для быстрого заказа используйте электронную форму, которая размещена на сайте.

Расширенные Network packet brokers для сервис-провайдеров, крупных и средний предприятий и федеральных государственных учреждений:

Оборудование обеспечивает полную прозрачность сети путем захвата и раздачи (brokering) трафика из одной или нескольких полнодуплексных сетей в несколько пассивных систем мониторинга, доступ к данным и оптимизацию работы средств мониторинга сети и средств обеспечения безопасности.

Сетевая интеллектуальная система сбора трафика с уникальными возможностями для оптимизации встроенных средств безопасности и возможностью построения многоуровневых архитектур безопасности.

Серия Protector позволяет вам использовать активные (линейные) интеллектуальные сетевые устройства (такие, как IPS (системы предотвращения вторжений), прокси-серверы, контроллеры WAN-акселлерации) в ваших системах оптимизации сети.

vMC

Традиционные ответвители (Test Access Points, TAPs) компании VSS включают в себя базовые сетевые ответвители, коммутаторы TAP и SPAN, репплицирующие и агрегирующие ответвители (агрегаторы SPAN-портов).

Открывает доступ к трафику от полнодуплексных сетей, делая их доступными для интеллектуальных сетевых инструментов и систем оптимизации при построении сетей.

Консоль управления VSS Monitoring на уровне системы, для управления Network packet brokers и TAPs, обеспечивающая просмотр профиля топологии всей сети, управление политиками, отчетностями и обновлениями.

Серия устройств vInspector обеспечивает в реальном времени двунаправленную расшифровку и повторную шифровку SSL трафика, проходящего через корпоративные сети.

Серия интеллектуальных устройств распределенного сбора трафика (Distributed Traffic Capture System, DTCS) для пассивных инструментов анализа.

Оборудование позволяет захватывать трафик непосредственно в сети или в SPAN-портах и передавать его в пассивные инструменты сетевого мониторинга и сетевой безопасности.

Доступ, захват, объединение, фильтрация и способ передачи трафика из одного или нескольких физических или виртуальных точек сетевого доступа, непосредственно к нескольким хранилищам или платформам содержащим большое количество данных.

В последнее время мы все чаще вовлечены в проекты по интеллектуальным ответвителям трафика. На данном этапе устройства, которые заказчики покупали 5-7 лет назад от Gigamon или VSS Monitoring уже морально устаревают. Поэтому корпоративные клиенты и операторы связи стоят на этапе обновления парка брокеров сетевых пакетов.

Это связано с несколькими трендами:

- рост скорости каналов связи до 100 Гбит/сек на каналах агрегации, и естественное желание повышения гибкости устройств,

- устареванием старого железа в части быстродействия и роста пропускной способности.

Эти три тренда ведут к тому, что современный заказчик старается уходить от проприетарного железа в сторону гибких решений, которые могут быстро меняться и отвечать растущим требованиям в горизонте 5-7 лет.

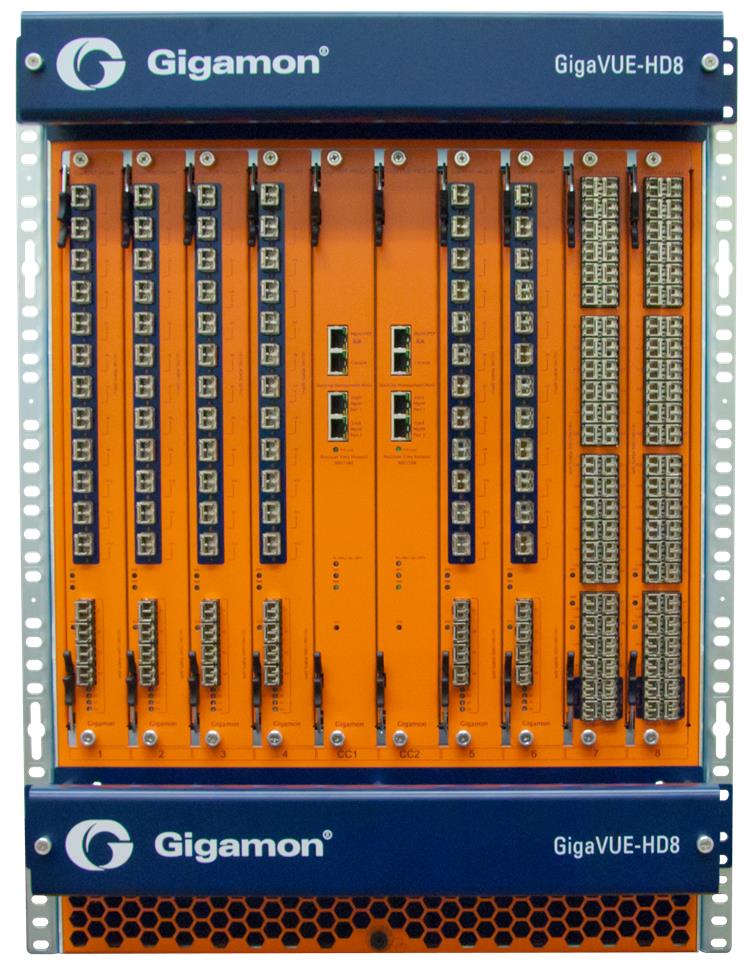

Ранее для решения сложных задач у операторов связи мы вынуждены были предлагать много юнитовые устройства со сменными блейдами, типа Gigamon GigaVUE-HD8:

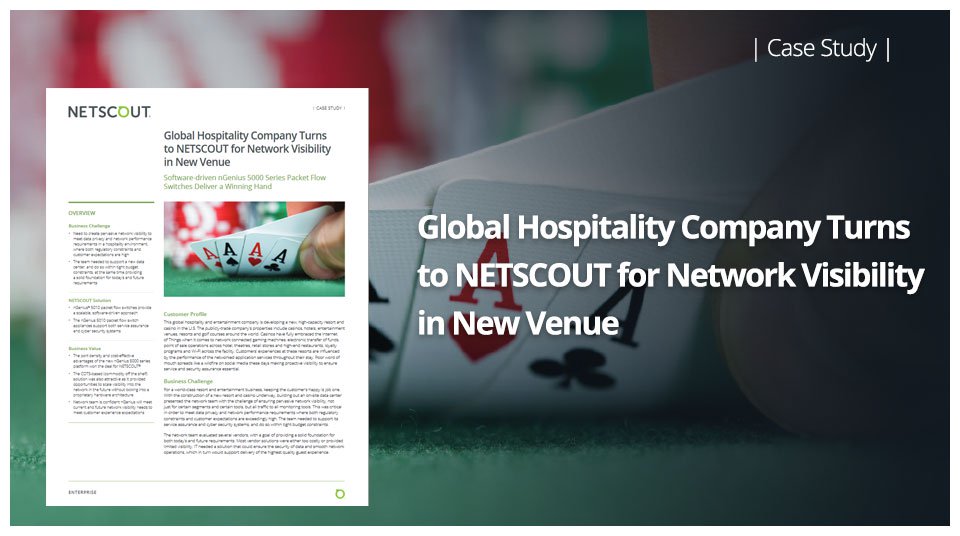

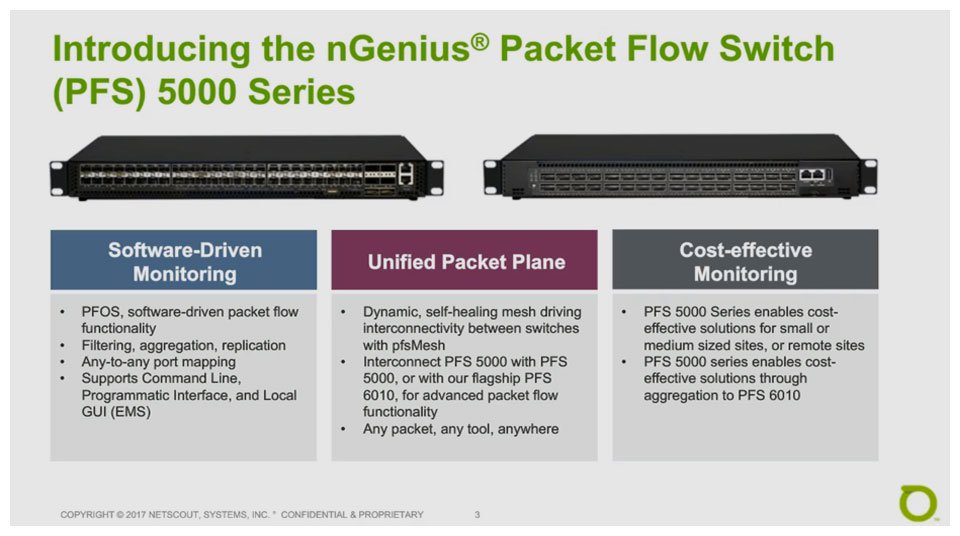

Летом этого года компания Netscout предложила совершенно новый подход для решения задачи доставки трафика к системам мониторинга и обеспечения безопасности. Речь идет о новой серии под названием nGenius Packet Flow Switch (PFS) 5000:

В данном решении был впервые реализован программно-определяемый подход, когда функционал балансировки нагрузки, копирования, агрегирования, фильтрации и дедупликации, реализован в виде программного обеспечения (Packet Flow Operating Software, PFOS). Программное обеспечение заказывается у Netscout, железо у сторонних поставщиков. Такой подход позволяет минимум на 25% снизить стоимость решения для ответвления трафика. На данный момент PFOS может быть установлено на оборудование компании Edge Core Networks. Тесты продолжаются и с другими производителями, которые участвуют в проекте Open Compute Project.

Компания Netscout первая на рынке, которая смогла в 1U установить такое количество портов в зависимости от модели:

- до 32 портов 100G Ethernet;

- до 32 портов 40G Ethernet;

- до 128 портов 10G Ethernet.

А также реализовать объединение устройств в mesh сеть c логической группировкой интерфейсов как на одном, так и на нескольких устройствах.

На основе анализа рынка Packet Broker Solutions Industry, выполненного компанией Frost & Sullivan, компания Netscout получила награду 2017 Global Visionary Innovation Leadership Award за 5000 серию.

В своем проекте для оператора связи мы смогли уменьшить стоимость проекта на 30%, а также увеличить емкость системы и количество подключенных каналов связи, а их было не мало – около 280 штук.

Что же инновационного в подходе компании Netscout?

Чтобы признать решение прорывом на рынке следует иметь четкие ответы и доводы на три подвопроса:

- Какие новые задачи позволит решить новый продукт?

- Является ли решение принципиально новым на существующем рынке?

- Если да, то является ли оно мейнстримом или заточено под конкретного производителя?

Какие новые задачи позволит решить новый продукт?

Цифровая трансформация и программно-определяемые сети требуют тотального контроля и прозрачности трафика, как с целью обеспечения безопасности, так и сточки зрения производительности.

И что тут нового скажут скептики? Да такие требования существовали последние лет десять.

Первый тренд – это факт, что сети становятся более скоростными и концептуально сложными, а это оказывает влияние на используемые решения для обеспечения прозрачности трафика. Практически в любой компании бизнес-процессы опираются на информационные технологии и разные приложения. В проектах даже в крупных компаниях нет полного понимания, как процесс работает и на какие приложения опирается (на уровне портов софта и взаимодействия между серверами). Следовательно, если приложения не будут отлично взаимодействовать, то и бизнес-процессы в компании будут тормозить. Рост трафика и количество сервисов требуют предварительной фильтрации трафика и удаления не нужного для анализа.

Второй тренд, оказывающий влияние на рынок ответвителей, это рост киберугроз. Например, согласно отчету IBM, киберпреступность к 2019 году станет проблемой ценой в 2,1 триллиона долларов. Основная причина, по которой обеспечение эффективной и тотальной видимости инфраструктуры становится все труднее, заключается в том, что она становится все более сложной. Поскольку предприятия используют технологии, начиная от виртуализации и заканчивая облачными вычислениями, реакция на возникновение угроз и распространение вирусов вымогателей должна быть мгновенной и более эффективной. Поэтому постоянно меняющиеся сети должны поддерживать постоянно увеличивающиеся объемы трафика, более высокие скорости и большее количество услуг, а также повышенные требования к безопасности, аналитике и соблюдению регламентирующих документов.

Является ли решение принципиально новым на существующем рынке?

Основной мотивацией перехода к программно-определяемым сетям, было уход от использования пропроетарных решений и преодоление ограничений, как аппаратных, так и финансовых для внедрения и подключения новых сервисов. Этот мотив просматривается и на рынке брокеров сетевых пакетов, так как стоят они не дешево и для обеспечения тотального контроля в постоянно меняющейся ИТ-инфраструктуре требуют гибкости для обеспечения тотального контроля и прозрачности трафика. Архитектура брокеров сетевых пакетов nGenius PFS 5000 компании NETSCOUT представляет собой принципиально новый подход. В отличие от аппаратно-ориентированного решения, брокеры nGenius PFS 5000 предлагают принципиально новый подход, разделяя программное обеспечение от аппаратного обеспечения, и предоставляет собой либо интегрированное устройство, либо программное обеспечение, которое работает на оборудовании других производителей. В этом и кроется основная инновационность подхода.

Мейнстрим и ответ на рыночные тенденции

Хотя иногда бывают исключения, мы всегда советуем своим клиентам, по крайней мере, рассмотреть возможность корректировки стратегии, чтобы следовать в мейнстриме рынка. На наш взгляд это верный подход при выборе решение на следующие 5-7 лет, и планируя большие инвестиции, как минимум стоит рассмотреть новые подходы и архитектуры решений на рынке для повышения эффективности, функциональности и быстрого возврата инвестиций. Решение компании Netscout nGenius PFS 5000 Packet Flow Switch отвечает основным трендам описанным выше.

Еще одной важной тенденцией является внедрение открытых аппаратных решений (Open Compute Project (ОСР). Цель OCP, которая была инициирована Facebook в 2009 году и в настоящее время насчитывает сотни компаний-членов, заключается в перепроектировании аппаратных технологий для эффективной поддержки растущих потребностей ИТ инфраструктуры. И компания NETSCOUT предоставила возможность запуска операционной системы брокера сетевых пакетов (PFOS) на оборудовании OCP от любого производителя.

Итак, рынок брокеров сетевых пакетов существует уже давно и в течение этого периода производители брокеров сетевых пакетов, безусловно, не стояли на месте, а добавляли разные функции к своим решениям, но они не меняли принципиально архитектуру этих продуктов. Это нормально, потому что архитектура не должна меняться часто. Однако они должны изменяться, когда бизнес и/или технологическая среда существенно изменяются. Но учитывая текущие сложности и важность обеспечения тотального контроля и прозрачности трафика, безусловно, настало время для качественного скачка. И это было сделано компанией NETSCOUT. Решение получилось гибким, экономически выгодным и масштабируемым для покрытия любой сети на многие годы вперед.

Есть проект или присматриваетесь к брокерам сетевых пакетов?

Хотите оценить возможности Netscout nGenius PFS 5000 Packet Flow Switch или другого решения? Оставьте заявку на сайте, я вас лично проконсультирую и помогу с просчетом проекта!

Многие администраторы сетей часто сталкиваются с проблемами, разобраться с которыми поможет анализ сетевого трафика. И здесь мы сталкиваемся с таким понятием, как анализатор трафика. Так что же это такое?

Программное обеспечение NetFlow собирает и анализирует данные потоков, генерируемых маршрутизаторами, и представляет их в удобном для пользователей формате.

SolarWinds Real-Time NetFlow Traffic Analyzer

Free NetFlow Traffic Analyzer является одним из наиболее популярных инструментов, доступных для бесплатного скачивания. Он дает возможность сортировать, помечать и отображать данные различными способами. Это позволяет удобно визуализировать и анализировать сетевой трафик. Инструмент отлично подходит для мониторинга сетевого трафика по типам и периодам времени. А также выполнение тестов для определения того, сколько трафика потребляют различные приложения.

Этот бесплатный инструмент ограничен одним интерфейсом мониторинга NetFlow и сохраняет только 60 минут данных. Данный Netflow анализатор является мощным инструментом, который стоит того, чтобы его применить.

Colasoft Capsa Free

Этот бесплатный анализатор трафика локальной сети позволяет идентифицировать и отслеживать более 300 сетевых протоколов, и позволяет создавать настраиваемые отчеты. Он включает в себя мониторинг электронной почты и диаграммы последовательности TCP-синхронизации , все это собрано в одной настраиваемой панели.

Другие функции включают в себя анализ безопасности сети. Например, отслеживание DoS/DDoS-атак , активности червей и обнаружение ARP-атак . А также декодирование пакетов и отображение информации, статистические данные о каждом хосте в сети, контроль обмена пакетами и реконструкция потока. Capsa Free поддерживает все 32-битные и 64-битные версии Windows XP .

Минимальные системные требования для установки: 2 Гб оперативной памяти и процессор 2,8 ГГц. У вас также должно быть соединение с интернет по сети Ethernet ( совместимой с NDIS 3 или выше ), Fast Ethernet или Gigabit с драйвером со смешанным режимом. Он позволяет пассивно фиксировать все пакеты, передаваемые по Ethernet-кабелю .

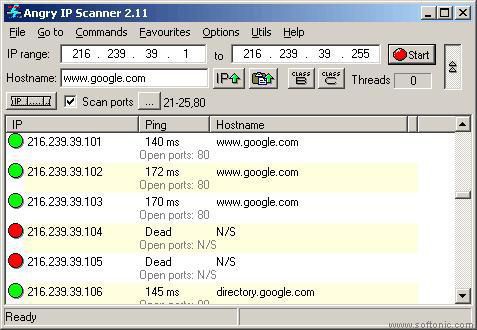

Angry IP Scanner

Это анализатор трафика Windows с открытым исходным кодом, быстрый и простой в применении. Он не требует установки и может быть использован на Linux , Windows и Mac OSX . Данный инструмент работает через простое пингование каждого IP-адреса и может определять MAC-адреса , сканировать порты, предоставлять NetBIOS-информацию , определять авторизованного пользователя в системах Windows , обнаруживать веб-серверы и многое другое. Его возможности расширяются с помощью Java-плагинов . Данные сканирования могут быть сохранены в файлы форматов CSV, TXT, XML .

ManageEngine NetFlow Analyzer Professional

Полнофункциональная версия программного обеспечения NetFlow от ManageEngines . Это мощное программное обеспечение с полным набором функций для анализа и сбора данных: мониторинг пропускной способности канала в режиме реального времени и оповещения о достижении пороговых значений, что позволяет оперативно администрировать процессы. Кроме этого предусмотрен вывод сводных данных по использованию ресурсов, мониторинг приложений и протоколов и многое другое.

Бесплатная версия анализатора трафика Linux позволяет неограниченно использовать продукт на протяжении 30 дней, после чего можно производить мониторинг только двух интерфейсов. Системные требования для NetFlow Analyzer ManageEngine зависят от скорости потока. Рекомендуемые требования для минимальной скорости потока от 0 до 3000 потоков в секунду: двухъядерный процессор 2,4 ГГц, 2 Гб оперативной памяти и 250 Гб свободного пространства на жестком диске. По мере увеличения скорости потока, который нужно отслеживать, требования также возрастают.

The Dude

Это приложение представляет собой популярный сетевой монитор, разработанный MikroTik . Он автоматически сканирует все устройства и воссоздает карту сети. The Dude контролирует серверы, работающие на различных устройствах, и предупреждает в случае возникновения проблем. Другие функции включают в себя автоматическое обнаружение и отображение новых устройств, возможность создавать собственные карты, доступ к инструментам для удаленного управления устройствами и многое другое. Он работает на Windows , Linux Wine и MacOS Darwine .

JDSU Network Analyzer Fast Ethernet

Приложение поддерживает создание графиков и таблиц с высокой детализацией, которые позволяют администраторам отслеживать аномалии трафика, фильтровать данные, чтобы просеивать большие объемы данных, и многое другое. Этот инструмент для специалистов начального уровня, а также для опытных администраторов, позволяет полностью взять сеть под контроль.

Plixer Scrutinizer

Wireshark

Paessler PRTG

Этот анализатор трафика предоставляет пользователям множество полезных функций: поддержку мониторинга LAN , WAN , VPN , приложений, виртуального сервера, QoS и среды. Также поддерживается мониторинг нескольких сайтов. PRTG использует SNMP , WMI , NetFlow , SFlow , JFlow и анализ пакетов, а также мониторинг времени бесперебойной работы/простоя и поддержку IPv6 .

Бесплатная версия дает возможность использовать неограниченное количество датчиков в течение 30 дней, после чего можно бесплатно использовать только до 100 штук.

nProbe

Это полнофункциональное приложение с открытым исходным кодом для отслеживания и анализа NetFlow .

nProbe поддерживает IPv4 и IPv6 , Cisco NetFlow v9 / IPFIX , NetFlow-Lite , содержит функции анализа VoIP трафика, выборки потоков и пакетов, генерации логов, MySQL/Oracle и DNS-активности , а также многое другое. Приложение является бесплатным, если вы анализатор трафика скачиваете и компилируете на Linux или Windows . Исполняемый файл установки ограничивает объем захвата до 2000 пакетов. nProbe является полностью бесплатным для образовательных учреждений, а также некоммерческих и научных организаций. Данный инструмент будет работать на 64-битных версиях операционных систем Linux и Windows .

Этот список из 10 бесплатных анализаторов трафика и коллекторов NetFlow поможет вам приступить к мониторингу и устранению неисправностей в небольшой офисной сети или обширной, охватывающей несколько сайтов, корпоративной WAN-сети .

Каждое представленное в этой статье приложение дает возможность контролировать и анализировать трафик в сети, обнаруживать незначительные сбои, определять аномалии пропускного канала, которые могут свидетельствовать об угрозах безопасности. А также визуализировать информацию о сети, трафике и многое другое. Администраторы сетей обязательно должны иметь в своем арсенале подобные инструменты.

Читайте также: