Что подразумевается под программами шпионами перечислить их виды

Обновлено: 06.07.2024

Хотя однозначно классифицировать эти программы достаточно сложно, попытаемся это сделать.

Internet-spyware. Эти программы собирают информацию о качестве-связи, способе подключения, скорости модема, типе Internet-соединения и т.д. Компании получают достоверную картину географического расположения посетителей и их компьютеров, а разработчики могут составить представление о превалирующих типах пользователей.

HDD-spyware. Эти программы занимаются сбором информации о содержимом жесткого диска и отсылают ее разработчику. Чаще всего речь идет о сканировании некоторых папок и системного реестра, что позволяет составить список программ, установленных на компьютере пользователя.

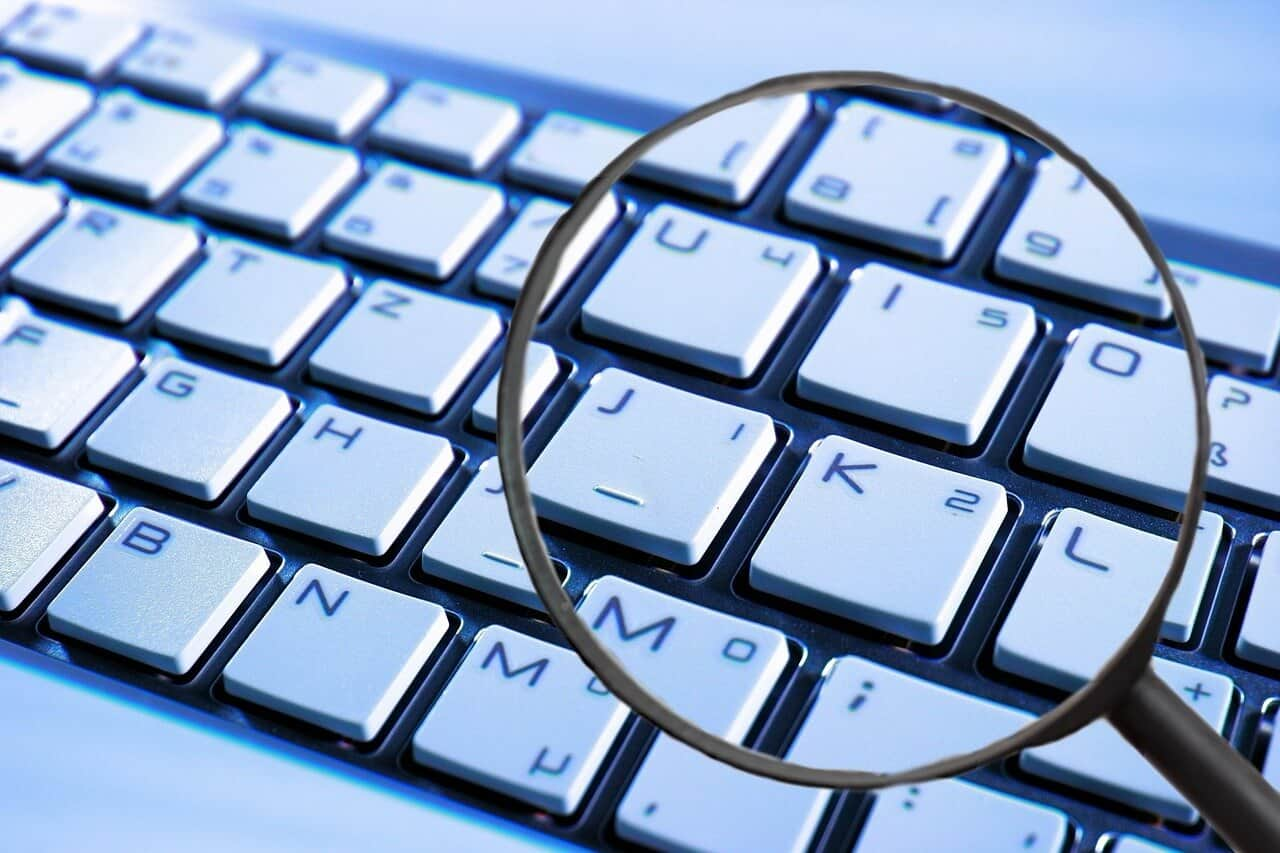

Keylogger - сканеры клавиатуры. Программы этого типа редко попадают на компьютер пользователя по чистой случайности. Поскольку они позволяют полностью проследить работу пользователя, их можно отнести к классу троянских вирусов. Коммерческие компании, проводящие исследования рынка, не используют сканеры клавиатуры. Так как Keylogger анализирует каждое событие нажатия клавиши, впоследствии установщик данной программы может ознакомиться со всеми командами, текстами и другими действиями, которые выполнялись на данном компьютере.

Логгеры приложений. Иногда наблюдатель интересуется не столько документами, сколько приложениями, в которых они были созданы. Эта информация может быть полезной по разным причинам, и для ее сбора также используются специальные программы. В получении этой информации заинтересованы разработчики и продавцы программного обеспечения.

WWW-spyware. Приложения, отслеживающие вашу активность в Сети: посещаемые сайты, покупаемые продукты, информацию, которую вы вводите и оформлении покупки в электронном магазине. Нередко пользователь, соблазнившись обещанием о предоставлении скидок, сам устанавливает такую программу. Иногда их устанавливают пользователи, которые хотят знать, какие сайты посещают в их отсутствие другие люди. Иногда - родители, которые желают контролировать детей, посещающих сайты с возрастным ограничением. Подобные программы не только вырезают из текстов ненормативные выражения и откровенные фотографии, но и собирают персональную информацию о пользователе.

Cookie-spyware.Особый интерес эти приложения вызывают тем, что их не нужно ни внедрять, ни устанавливать на компьютер пользователя. Просто во время посещения сайтов на ваш жесткий диск записываются небольшие объемы информации, которые используются для различных целей - запоминания настроек, сохранения регистрационной информации и т. д. Между тем, если группу файлов cookie, полученных с различных сайтов, объединить и проанализировать, можно узнать немало интересного о том, кто сидит за компьютером.

Программы-шпионы.Программы-шпионы, как и обычные шпионы, стремятся скрыть свою деятельность. Ведь если их работа будет заметной, их никто не будет использовать. О некоторых наиболее известных и популярных программах все-таки стоит поговорить.

Что такое шпионское ПО?

Шпионское ПО хорошо прячется. Для этого оно внедряется в операционную систему устройства и работает в фоновом режиме как резидентная программа. Иногда шпионы маскируются под безвредные файлы, необходимые для работы ОС.

Шпионское ПО может проникнуть на устройство вместе с легитимным на первый взгляд приложением (всегда читайте мелкий шрифт!). Но легче всего подцепить программу-шпиона через сомнительную загрузку или фишинговую атаку.

="Как обнаружить шпионское ПО"

Как утверждает немецкий журнал «Der Spiegel», правительственные ведомства могут даже внедрять шпионское ПО через iTunes. Специальная программа FinFisher позволяет следить за активностью пользователей в Facebook и Skype и просматривать электронные письма. Уж если правительства ей пользуются, не сомневайтесь, что преступники всего мира тоже не будут сидеть сложа руки.

Шпионское ПО можно установить на любое устройство – на настольный компьютер, ноутбук, планшет, iPhone и смартфон Android. Изначально программы-шпионы создавались для компьютеров, но сейчас они эксплуатируют уязвимости и мобильных устройств.

В этой статье мы расскажем, какие виды шпионского ПО бывают, как обнаружить их на компьютере и смартфоне и как нейтрализовать угрозу. Наши советы пригодятся владельцам любых мобильных устройств на базе iOS и Android. Мы поможем вам защитить приватность на всех устройствах, которыми вы пользуетесь.

Виды шпионского ПО

Разные программы-шпионы собирают разную информацию. Некоторые относительно безобидны – они всего лишь отслеживают историю ваших действий в браузере и отправляют данные рекламодателям. Другие просматривают ваши контакты или следят за вашими перемещениями. Но есть и откровенно вредоносное ПО, ворующее сетевые учетные данные и пароли.

Рассмотрим основные группы программ-шпионов – для чего они используются и как работают.

- Клавиатурные шпионы отслеживают нажатия клавиш на устройстве. Они собирают информацию о посещаемых веб-страницах, историю поиска в интернете и учетные данные. предназначены для сбора паролей на зараженном устройстве. Это могут быть сохраненные пароли для входа на сайты, данные для входа в систему или сетевые учетные данные. Такие программы могут похищать cookie-файлы, чтобы использовать ваши идентификаторы на сайтах. изменяют веб-страницы, чтобы воспользоваться уязвимостями браузеров. Они задействуют поддельные банковские сайты, через которые жертвы осуществляют финансовые операции, и фиксируют нажатия клавиш, чтобы похитить учетные данные. Такие программы могут изменять транзакции (например, троянец вместо указанного счета может перевести деньги на счет киберпреступника) или передавать собранные данные на другой сервер.

- Стилеры ищут на компьютерах важную информацию – имена пользователей и пароли, номера кредитных карт, адреса электронной почты и т. д. Они также могут рассылать фишинговые письма вашим контактам. может отслеживать ваше местоположение, просматривать журнал вызовов, списки контактов и даже фотографии, снятые на смартфон.

- Некоторые программы умеют записывать звук и видео – они делают записи ваших телефонных разговоров и передают их посторонним. Будьте осторожны, когда разрешаете приложениям доступ к камере и микрофону смартфона или ноутбука. Шпионское ПО может воспользоваться им, чтобы записывать ваши разговоры, загружать в Сеть фотографии и аудиозаписи без вашего ведома, транслировать онлайн все, что видит камера устройства, и запускать программы для распознавания вашего лица.

- Похитители cookie-файлов могут передавать ваши данные рекламодателям. Может быть, вы даже и не против, но откуда вам знать, что именно узнают о вас посторонние?

Некоторые банковские шпионы даже объединяются с похожим вредоносным ПО, чтобы собирать еще больше информации. Например, Emotet загружал Dridex. Даже при удалении Emotet с компьютера вторая программа-шпион продолжала работать. Все чаще различные программы-шпионы идут в связке, так что вместо одной угрозы вы сталкиваетесь сразу с несколькими.

Все это очень неприятно, но, к счастью, от шпионского ПО можно защититься.

Откуда берутся программы-шпионы

Как шпионское ПО появляется на компьютерах и смартфонах? Есть несколько вариантов.

Во-первых, кто-то может намеренно установить программу, чтобы следить за вами. Это одна из причин, почему нужна блокировка экрана. Не оставляйте смартфон открытым для посторонних.

Более вероятно, что шпионское ПО попадет на устройство вместе с приложением, которое вы сами установите. Программы-шпионы часто сопровождают полезное на первый взгляд ПО – менеджеры загрузок, мастеры очистки и т. д. Иногда их включают в пакеты с видеоиграми или даже с настоящими легитимными программами. Несмотря на все усилия Apple и Google пакеты со шпионским дополнением попадают даже в официальные магазины, такие как Google Play, так что будьте бдительны!

Еще один способ распространения шпионского ПО – фишинг: вы получаете письмо со ссылкой, переходите по ней, и загружается программа-шпион. Также существуют поддельные сайты, якобы принадлежащие надежным организациям. При переходе по ссылкам на них программа-шпион загружается на компьютер или устанавливается в браузер.

Можно ли избежать заражения шпионским ПО? Вот несколько советов, с помощью которых вы не дадите шпионам проникнуть в компьютер и на смартфон.

- Обновляйте операционную систему и ПО. Регулярные исправления безопасности устраняют уязвимости, которыми могут воспользоваться преступники.

- Блокируйте экран смартфона и используйте надежные пароли на компьютерах, чтобы предотвратить несанкционированный доступ.

- Ограничьте права администратора на вашем компьютере и смартфоне. Если у вас есть права администратора или root-доступ, это облегчает задачу злоумышленникам.

- Несанкционированная перепрошивка устройств Android делает их уязвимыми для программ-шпионов. Не гоняйтесь за правами суперпользователя, если без них можно обойтись.

- Не подключайтесь к незащищенным сетям Wi-Fi или используйте для этого виртуальную частную сеть (VPN).

- Следите за разрешениями при установке приложений, особенно если программы запрашивают доступ к микрофону, камере, телефону или персональным данным. Ну зачем судоку доступ к вашей камере? Нелогичные требования приложения могут быть признаком шпионской угрозы.

- Не переходите по ссылкам из писем, если не знаете наверняка, куда они ведут. Ничего не скачивайте из подозрительных сетей для обмена файлами – эти файлы могут быть скомпрометированы.

- Установите на устройства хорошую защиту от вредоносного ПО.

Как обнаружить шпионское ПО

Даже если шпионское ПО хорошо скрывается, можно заметить следы его присутствия. Например, медленная работа компьютера может быть признаком заражения. Обращайте внимание на следующие «симптомы».

Удаление шпионского ПО

При наличии хотя бы одного из описанных признаков воспользуйтесь программой для обнаружения и удаления шпионского ПО (функция обнаружения есть и у некоторых антивирусов).

На компьютерах Windows выявить вредоносное ПО помогает диспетчер задач. Но помните, что иногда оно маскируется под системные файлы. На устройствах Apple есть приложение «Мониторинг системы», которое показывает запущенные программы.

Шпионское ПО трудно найти и не менее сложно удалить. В некоторых программах даже прописана функция самовосстановления: если в момент удаления устройство подключено к интернету, ПО снова загрузится. Тем не менее избавиться от шпиона все же можно.

- Многие шпионские программы могут работать только на перепрошитом смартфоне. Отказ от прав суперпользователя может нейтрализовать шпионское ПО. На iPhone для этого достаточно обновить операционную систему. лучше всего в безопасном режиме (чтобы его активировать, нажмите и удерживайте несколько секунд кнопку включения – появится меню, где можно выбрать безопасный режим) или в режиме полета. Это остановит работу программы-шпиона и отключит устройство от интернета, чтобы она не установилась снова.

- Если ничего не помогло, сбросьте ваш iPhone или смартфон Android до заводских настроек. Все данные и установленные программы будут удалены, и устройство вернется в первоначальное состояние. Поэтому рекомендуем сначала сделать резервную копию данных с помощью Google или iTunes/iCloud, чтобы потом восстановить их на обновленном устройстве.

- Очистить компьютер и смартфон можно с помощью надежной программы для удаления вредоносного и шпионского ПО. Но будьте осторожны: иногда под маской антивируса скрывается сама шпионская программа. Убедитесь, что загружаете защитное ПО из доверенного источника, например с сайта «Лаборатории Касперского».

- Иногда части шпионского ПО остаются даже после полного сброса устройства – лучше проверьте его еще раз, чтобы убедиться, что все чисто.

После удаления шпионской программы очистите кеш браузера, чтобы удалить все ее следы. Проверьте, не пользовался ли кто-то вашими счетами, и смените пароли ко всем учетным записям, включая электронную почту (каждый пароль должен быть надежным и уникальным).

Чтобы больше не сталкиваться со шпионским ПО, рекомендуем установить Kaspersky Total Security 2020. Это решение сочетает в себе антивирус, менеджер паролей и VPN и полностью защитит вашу частную жизнь от посторонних глаз.

Шпионские программы (spyware) — один из самых распространенных видов нежелательного программного обеспечения, предназначенный для несанкционированного сбора данных с пользовательского устройства. Их популярность обусловлена простотой и востребованностью. Многие шпионские программы могут быть легальными и даже распространяться в официальных магазинах приложений. Они используются, например, для сбора информации о местоположении устройства, посещаемых сайтах, конфигурации компьютера, используемом программном обеспечении, вводимых с клавиатуры данных и т.д. Как правило, программы-шпионы не имеют каких-либо выраженных вредоносных (для устройства жертвы) функций, но могут стать причиной утечки конфиденциальных данных и нарушения режима приватности.

Классификация шпионских программ (spyware)

Трекеры, или отслеживатели, передают злоумышленнику данные о местоположении устройства, открываемых веб-сайтах, документах, списках контактов, маршруте передвижения, наиболее часто посещаемых местах и т.п. Трекеры делятся на два вида: аппаратные и программные.

Аппаратные трекеры выглядят как миниатюрное устройство, например брелок. Большинство из них просто передает данные о текущем положении объекта, однако некоторые варианты обладают более широкой функциональностью. Они могут быть абсолютно легальными — их используют автомобилисты для получения информации о текущем положении своей машины, с их помощью можно узнать местоположение ценной вещи и т.д.

Программные трекеры используются для сбора любых данных о пользовательской активности на устройстве. Они также могут быть легальными: их применяют организации, желающие контролировать сотрудников в рабочее время, или родители, беспокоящиеся о своем ребенке.

Обе категории трекеров могут использоваться злоумышленниками для несанкционированного сбора информации о передвижении жертвы. Аппаратный трекер может быть незаметно внедрен в один из компонентов компьютера, а программный — установлен под видом какой-либо легальной программы или вместе с ней.

Кейлогеры — это специальные программы или устройства, которые записывают нажатие клавиш на клавиатуре устройства. Как и трекеры, кейлогеры делятся на два типа: аппаратные и программные.

Программные кейлогеры выполняются в виде приложений, так что для каждой операционной системы имеется свой набор подобных средств. Многие из них могут считывать нажатия не только обычных, но и служебных клавиш, таких как Alt или Ctrl, фиксируя тем самым отдачу команд через сочетания кнопок. Ряд кейлогеров отправляет собранные данные мошенникам и другим злоумышленникам.

Аппаратные кейлогеры — это небольшие устройства, которые подключаются к компьютеру. Некоторые из них могут использовать уязвимость BadUSB. В отличие от программных кейлогеров, аппаратные никак не воздействуют на жесткий диск: все данные они сохраняют во встроенную память или на SD-карту.

Использование шпионских программ

В программном исполнении как трекеры, так и кейлогеры могут быть установлены злоумышленником в любое устройство жертвы, будь то персональный компьютер или смартфон. Аппаратные варианты сложнее установить (нужен физический доступ к устройству), и жертве проще их обнаружить, поэтому программные трекеры и кейлогеры считаются более предпочтительными.

Основной их целью является несанкционированный сбор информации с устройства. Но очень часто шпионские программы (spyware) используются для сбора маркетинговой информации и профилирования пользователей для целевого показа рекламы. Информация о конфигурации компьютера, программном обеспечении, посещаемых веб-сайтах и статистике запросов к поисковикам, вводимые с клавиатуры слова позволяют очень точно определить род деятельности пользователя и круг его интересов. В этом случае наблюдается связка с рекламными программами (adware), когда шпион собирает данные и передает их на сервер рекламной фирмы. Там сведения анализируются и используются для точного отображения рекламы именно этому пользователю, иногда через неправомерное внедрение в содержимое просматриваемых веб-страниц.

Распространение шпионских программ

Источники шпионских программ можно разделить на два основных канала. Первый из них — нелегальный, который мало отличается от распространения вредоносных объектов. Злоумышленники могут обманом приводить пользователей к установке шпионского приложения или незаметно внедрять его через незакрытые уязвимости. Второй канал — легальный. Шпионский модуль может содержаться в обычном программном обеспечении или же устанавливаться дополнительно (пользователь не замечает этого в процессе инсталляции). Показательным примером второй группы являются некоторые версии «фирменных» браузеров и панели инструментов к ним, которые совершенно законно собирают для своих разработчиков огромное количество информации о пользовательской активности. То же самое делают и новые версии операционных систем — например, скандалом отметилась в начале своего жизненного пути Windows 10, в которой обнаружили множество функций для сбора «телеметрии». По мнению многих исследователей, аналогичные легальные шпионские функции, скрытые или открытые, есть практически во всех современных операционных системах.

Анализ риска шпионских программ

Шпионское оборудование или программы очень опасны для приватности человека. С их помощью злоумышленники или крупные корпорации могут собрать очень много личных данных о пользователях. Огромное количество различных шпионских утилит можно найти в открытом доступе или даже в официальных магазинах приложений. Аппаратные трекеры и кейлогеры свободно продаются в интернете. Многие операционные системы, браузеры и оборудование имеют встроенные и включенные по умолчанию шпионские функции, о чем обычные пользователи могут даже не догадываться.

Чтобы защитить себя от шпионских программ, нужно выполнять ряд простых действий:

Хотя название «шпионское ПО» может нарисовать картину чего-то прямо из фильма о Джеймсе Бонде, используемое тайными сотрудниками разведки для сбора информации о враге, однако реальность ситуации может быть несколько более лестной, чем в увлекательном мире Голливуда ,

Проще говоря, шпионское ПО – это любое нежелательное программное обеспечение, которое проникает в ваше устройство и саботирует использование вами Интернета, наряду с получением доступа к вашим данным. Основная функция программ-шпионов – собирать как можно больше ваших данных, которые впоследствии продаются рекламодателям или другим сторонним пользователям, которые могут иметь злонамеренные намерения.

В связи с ростом числа киберпреступлений и статистических данных о том, что в 2017 году киберпреступления затронули в общей сложности 978 млн. Жертв в 20 странах, вы, возможно, захотите остаться в курсе всех противных вирусов и угроз, скрывающихся в Интернете и за его пределами.

Поскольку шпионское ПО является одной из наиболее распространенных уязвимостей в мире кибербезопасности, поэтому, чтобы подготовить наших читателей к использованию шпионского ПО, мы составили статью, которая, мы надеемся, предоставит вам всю необходимую информацию о шпионском ПО.

Что такое Spyware?

До сих пор мы лишь изучали, что такое шпионское ПО, но суть программного обеспечения можно полностью ощутить, когда мы говорим о шпионском ПО как об общем слове, которое в основном относится к любому вредоносному программному обеспечению, предназначенному для изменения конфигурации вашего устройства. настройки и отслеживания ваших данных.

Шпионское ПО относится к вредоносным программам, что является общим термином, используемым для обозначения любого вируса, угрозы или заражения, которые могут быть причиной нарушения безопасности вашего устройства. Как указывалось выше, типичные шпионские программы работают, тайно отслеживая ваши онлайн и офлайн активность.

Отличный способ узнать, заражены ли вы шпионским программным обеспечением, – это если ваш интернет-браузер перенастроен без видимой причины. Независимо от того, сколько раз вы пытаетесь изменить настройки браузера до нормальной, шпионское ПО будет возвращать его в поврежденное состояние.

Кроме того, вредоносное программное обеспечение может устанавливать кейлоггеры на ваше устройство, что позволяет ему красть ваши пароли, имена пользователей, информацию о кредитных картах, а также другую полезную конфиденциальную информацию, большая часть которой подпадает под личную информацию ( PII ). Основная цель, которую стремятся выполнить киберпреступники, – продавать украденные данные рекламодателям или третьим лицам с деньгами в карманах.

В некоторых ужасных случаях третьим лицом является хакер, который использует все украденные данные для совершения кражи личных данных или для изготовления юридических документов, таких как водительские права, свидетельства о рождении и смерти. Хакер может также продать полученную информацию в Dark Web, что может привести к потере ваших данных навсегда.

Какие типы программ-шпионов?

В случае, если вы окажетесь жертвой шпионской атаки, возможно, наиболее оптимальным для вас будет анализ ситуации в соответствии с вашими представлениями.

Отступить назад, чтобы проанализировать всю степень причиненного ущерба, особенно важно при атаках шпионских программ, поскольку удары, наносимые вредоносным программным обеспечением, могут принимать разные стороны, каждое из которых обладает уникальными методами отслеживания вас и вашей активности в Интернете.

Ниже перечислены четыре типа программ-шпионов, которые являются наиболее распространенными:

Рекламное ПО :

Этот вид шпионских программ отслеживает вашу активность в Интернете, ориентируясь в первую очередь на историю загрузок и просмотра, чтобы настроить таргетинг рекламы на вас.

Adware работает, анализируя онлайн-покупки, которые вы сделали, чтобы предсказать и разместить объявления, которые могут иметь отношение к вам. По сути, рекламное программное обеспечение используется для маркетинга и использует украденные данные, чтобы упаковать вас как потребителя.

Отслеживание Cookies :

Отслеживание файлов cookie – именно то, что следует из названия. Как и в случае с рекламным ПО, отслеживающие cookie-файлы ведут учет веб-действий жертвы по продвижению к ним продуктов.

Трояны :

Этот вид шпионских программ маскирует свою подлинную идентичность, притворяясь подлинным программным обеспечением, чтобы завоевать доверие жертвы. Трояны часто изображают из себя Flash Player или Java-обновление, которое жертва по незнанию загружает.

Трояны в основном используются для получения доступа к уязвимым данным, таким как данные кредитных карт, номера социального страхования и т.д. Трояны, также известные как троянские кони, в основном контролируются сторонними киберпреступниками.

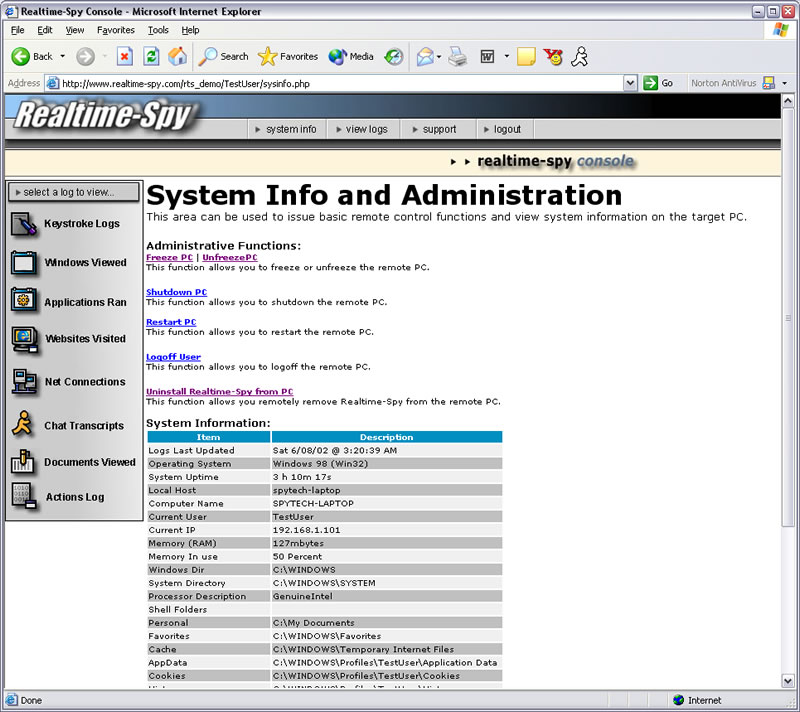

Мониторинг системы :

Пожалуй, самый опасный тип шпионских программ – системные мониторы, позволяющие хакерам получить доступ ко всему, что вы делаете на вашем устройстве. Системные мониторы отслеживают все отправляемые вами электронные письма, веб-сайты, которые вы посещаете, и программы, которые вы запускаете. Кроме того, система отслеживает и регистрирует нажатия клавиш.

Обычно системные мониторы маскируются под бесплатное программное обеспечение, что доказывает, что это удобная маскировка для того, чтобы люди загружали вредоносное ПО на свои устройства.

Как вы можете предотвратить шпионское ПО?

Прежде чем мы сможем разобраться в способах защиты от шпионских программ, вам необходимо ознакомиться с наиболее распространенными исходными точками проникновения шпионских программ на ваши устройства. Вот некоторые из наиболее распространенных способов, которыми шпионское ПО может получить доступ к вашим конфиденциальным данным:

- Всплывающие окна. Нажатие на всплывающее окно без чтения может привести к загрузке шпионского ПО на ваше устройство без ваших новостей.

- Ненадежные сайты. Загрузка любого контента из ненадежного источника также является основным источником заражения вашего компьютера шпионскими программами.

- Спам вложения электронной почты. Наряду с другими вирусами и инфекциями, спам-вложения также являются важной отправной точкой для шпионских программ, чтобы заразить тысячи устройств за один раз.

- Загрузка пиратского контента. С ростом потока многие люди стали загружать пиратский контент из внешних источников. Однако в следующий раз возникает желание скачать и наслаждаться украденными фильмами и шоу; Попробуйте напомнить себе, что большинство шпионских программ попадает на ваше устройство через эти загруженные фильмы и шоу.

Не обращая на это внимания, давайте углубимся в способы, которыми вы можете избежать шпионских программ, и защитите свой компьютер от необоснованного внимания любого рода.

Избегайте открытия неизвестных писем.

Одним из наиболее важных шагов, которые вы можете предпринять для предотвращения шпионских программ, является предотвращение открытия или ответа на письма от неизвестного отправителя.

В случае, если вы получаете электронное письмо, которое кажется сомнительным, убедитесь, что вы сообщаете о нем как о спаме, чтобы в будущем не получать такие письма.

Избегайте посещения ненадежных сайтов.

Чтобы предотвратить проникновение шпионских программ через загруженную вами загрузку, старайтесь как можно больше держаться подальше от ненадежных веб-сайтов.

Учитывая это, сайты, которые не индексируются популярными поисковыми системами, такими как Google и Bing, должны рассматриваться как ограниченные.

Не нажимайте на всплывающую рекламу.

Простой шаг, который вы можете предпринять, чтобы убедиться, что ваши данные не будут отслеживаться, – это не нажимать на всплывающие окна с рекламой, которые могут появиться во время сеанса просмотра.

Контрольный знак, подтверждающий, что шпионское программное обеспечение затронуло ваше устройство, – это если внезапно увеличивается количество всплывающих окон в вашем браузере. В подобных случаях не позволяйте любопытству одолевать вас и не нажимайте на всплывающие окна, несмотря ни на что.

Пройдите лицензионные соглашения.

После загрузки приложения или программного обеспечения большинство из нас вслепую прокручивает длительные пользовательские лицензионные соглашения, даже не задумываясь.

Тем не менее, вам лучше всего прочитать подписанные вами соглашения, поскольку они могут содержать соответствующие сведения о «сборе информации», что является хорошим способом сказать, что вторжение в частную жизнь.

Загрузите антивирусное программное обеспечение.

Основное правило обеспечения безопасности вашего устройства, будь то ноутбук или мобильный телефон, заключается в установке антивирусного программного обеспечения, которое обеспечивает надежную защиту и охватывает все аспекты безопасности.

При поиске антивирусного программного обеспечения, убедитесь, что вы ищете функции, которые в основном предназначены для шпионских программ, с программами анти-кейлоггер, которые помогают обнаруживать нажатия клавиш.

Прощальные слова:

В конце статьи мы можем только надеяться, что мы очистили любые сомнения относительно того, что вы могли скрывать шпионское ПО.

С учетом вышесказанного постарайтесь учитывать советы по технике безопасности и меры предосторожности, о которых мы упоминали выше. После этого все, что осталось сделать, это наслаждаться просмотром через Интернет без забот!

Читайте также: