Как сделать доступ к устройству через роутер

Обновлено: 03.07.2024

Большинство моделей маршрутизаторов TP-Link имеют USB порт. Он используется для подключения USB-накопителей, принтеров, и USB-модемов (в некоторых моделях) . Сегодня я покажу как подключить флешку, или внешний жесткий диск к роутеру, и без сложных настроек получить доступ к USB диску по сети практически с любого устройства. Проще говоря, с компьютера, или даже мобильного устройства (Android) мы сможем заходить на флешку, которая подключена к роутеру TP-Link. Доступ к накопителю смогут получить устройства, которые подключены как по Wi-Fi, так и по сетевому кабелю. Можно будет не только просматривать файлы на накопителе, но и записывать и удалять.

Раньше я уже писал статью по настройке FTP на роутерах TP-Link. Это тоже хороший способ получить доступ к накопителю, который подключен к роутеру, но там боле сложные настройки. А мы настроим обычный сетевой доступ, и подключим сетевой диск в Windows, чтобы был удобный доступ к флешке.

А еще, подключенную к роутер флешку можно использовать для автономной загрузки файлов. Если в вашей модели маршрутизатора есть такая функция.

Настройка сетевого доступа к флешке через роутер TP-Link

Скорее всего, никаких настроек на роутере делать вообще не придется. Если там настройки заводские, вы не меняли настройки USB, то общий доступ включен по умолчанию.

На данный момент, на рынке есть роутеры со старой панелью управления (которая зеленая) , и с новой (голубая) . Насколько я понял, на более старых моделях нет доступа к накопителю через "Сетевое окружение". Это значит, что накопитель подключенный к роутеру не будет автоматически отображаться на вкладке "Сеть" в проводнике Windows. Его нужно будет добавить вручную.

Мы начнем настройку с самого простого, и рассмотрим разные нюансы.

Подключаем USB диск к маршрутизатору

Для начала, в USB порт вашего роутера подключите накопитель. Это может быть обычная флешка, или внешний жесткий диск.

Я не советую подключать накопитель, на котором есть важная информация. Так как всегда есть риск потерять ее. Лучше попрактиковаться на чистом накопителе, или на котором нет ценной информации. Ну и не изменяйте настройки, когда не знаете что они означают.Я все проверял на роутере Tp-Link Archer C20i. У вас конечно же может быть другая модель, это не страшно.

Думаю, с подключением проблем возникнуть не должно.

Доступ к USB накопителю с компьютера (Windows 10) через роутер TP-Link

Я покажу на примере Windows 10. Но в Windows 8, и Windows 7 все будет точно так же.

Компьютер подключен к роутеру, к которому в свою очередь подключен накопитель. Первым делом давайте проверим, может наш накопитель уже отображается на вкладке "Сеть" в проводнике.

Смотрим что там есть в этом окне. Если повезет, то там будет отображаться сетевой доступ к нашему роутеру. У меня он называется "TP-SHARE". Открываем его, там будет папка, в которой уже находится содержимое нашего накопителя.

Скриншот уже с Windows 7, лень было обратно в Windows 10 загружаться:) Но там все одинаково.

Вот собственно и все. Вы можете закидывать туда файлы, и считывать их. Но такой способ у меня сработал только с новым роутером TP-Link Archer C1200. А вот накопитель подключенный к Tp-Link Archer C20i на вкладке сеть не отображался. Но его можно без проблем подключить как сетевой диск.

Если сетевой накопитель не отображается на вкладке "Сеть"

В таком случае, просто открываем проводник, и переходим по адресу \\192.168.0.1, или \\192.168.1.1 (все зависит от роутера). Сразу должна открыться наша флешка, или HDD.

Чтобы каждый раз не вводить этот адрес в проводнике, достаточно нажать на папку с накопителем правой кнопкой мыши, и выбрать "Подключить сетевой диск. ".

В следующем окне достаточно нажать "Готово".

Вот и все, теперь наш диск будет всегда доступен из проводника (Этот компьютер) .

После отключения флешки от роутера TP-Link, и повторного подключения, даже роутер перезагружать не нужно. Доступ будет восстанавливаться автоматически.

Настройка совместного доступа к USB на роутерах TP-Link

Как видите, все работает без каких либо настроек роутера. Нам даже не понадобилось входить в панель управления. Но я все таки решил показать настройки общего доступа. Там можно отключить анонимный доступ. Это когда для доступа к накопителю нужно будет вводить имя пользователя и пароль учетной записи. Можно создавать учетные записи с разными правами доступа. Например, только с правами на чтение (просмотр файлов) .

Я выше уже писал, что роутеры TP-Link бывают с двумя панелями управления: зеленой и голубой. Рассмотрим оба варианта.

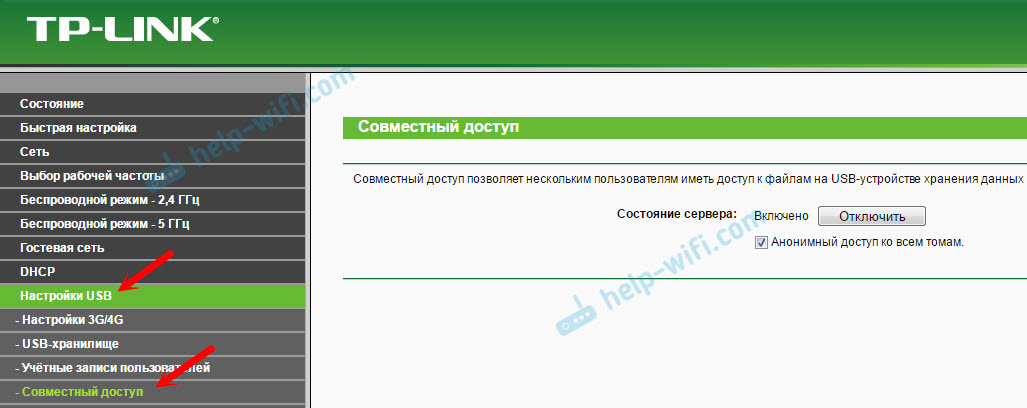

Если у вас зеленая панель управления, то нужно открыть вкладку "Настройки USB" – "Совместный доступ".

Как видите, сервер по умолчанию включен. Чтобы задать настройки доступа, создать новые учетные записи, нужно убрать галочку "Анонимный доступ ко всем томам". Так же можно отключить доступ, нажав на соответствующую кнопку.

На новых роутерах, с новой панелью управления нужно в разделе "Дополнительные настройки" открыть вкладку "Настройки USB" – "Общий доступ". Мы получали доступ через "Сетевое окружение". Как видите, его можно отключить, просто убрав галочку возле него.

Вот собственно и все. Если вас интересует доступ к файлам, которые находятся на накопителе подключенному к маршрутизатору с телефона, или планшета на Android, то я советую использовать приложение ES Проводник. В нем есть вкладка сеть, где будет отображаться сетевой накопитель. Если же автоматически он не появится, то там есть возможность подключить сетевой диск по адресу \\192.168.0.1, или \\192.168.1.1.

Если не получится зайти с мобильного устройства, то напишите в комментариях. Покажу более подробно.

Этичный хакинг и тестирование на проникновение, информационная безопасность

Если получен доступ к роутеру, можно ли получить доступ к устройствам в локальной сети? Чтобы ответить на этот вопрос, давайте разберёмся, как работает домашняя локальная сеть.

Как работает домашняя локальная сеть

В домашней локальной сети основой является роутер — довольно сложное сетевое устройство. Это устройство обеспечивает работу локальной сети. При подключении нового устройства к локальной сети роутера, он с помощью протокола DHCP присваивает новому устройству IP адрес. В качестве диапазона IP адресов в домашних сетях обычно используются 192.168.1.0/24, 192.168.0.0/24 или 192.168.100.0/24.

То есть у вашего компьютера или телефона, подключённого к Интернету через роутер, имеется локальный IP адрес.

Возможно вы уже слышали про NAT и даже знаете, что эта технология позволяет Интернет-провайдеру использовать один единственный внешний (белый) IP адрес для всех или для множества его клиентов. Но NAT используется не только на уровне провайдера Интернет услуг, но и уже в вашем роутере. Рассмотрим NAT чуть подробнее.

NAT — это технология, которая позволяет множеству устройств выходить в Интернет используя один и тот же IP адрес. Кстати, в вашей локальной сети, в которой имеется роутер, уже применяется NAT — именно благодаря этому все ваши устройства могут выходить в Глобальную сеть и не нужно каждому из них иметь внешний IP.

Можно ли получить доступ к компьютеру в локальной сети, если есть доступ к роутеру?

Вроде бы, ответ очевиден — технология NAT не даёт такой возможности в принципе: подключение к локальным устройствам, у которых нет белого IP, а есть только локальный IP вида 192.168.0.*, невозможен.

Но я начал с того, что роутер это весьма сложное сетевое устройство. И это устройство поддерживает множество функций по настройке сети, в частности оно поддерживает:

- настройку статичных IP адресов для устройств в локальной сети минуя протокол DHCP

- Forwarding портов

Forwarding портов

Forwarding, который ещё называют «переадресацией» портов, «проброской портов», «перенаправлением портов» или «Port mapping» (сопоставление портов) позволяет делать очень замечательную вещь — с его помощью устройства за NAT, то есть устройство в локальной сети, имеющее локальный IP адрес, могут стать доступными глобально. Правила могут быть настроены весьма гибкой, можно сделать пересылку нескольких портов на один, или с одного на несколько, или несколько на несколько и так далее. Но для наших целей больше всего интересно следующее правило, которое словами можно выразить так:

Номера портов необязательно должны быть одинаковыми, поэтому правило может быть таким:

В результате мы получим доступ к порту 80 (его обычно прослушивает веб-сервер) устройства в локальной сети 192.168.0.5.

Это означает, что мы можем получить доступ к любому открытому порту и запущенному на нём службе в локальной сети! Это может быть веб-сервер, SSH, FTP, сетевые протоколы Windows и т.д.

Просмотр устройств локальной сети. Настройка статических адресов в локальной сети

Чтобы выполнить атаку на устройства в локальной сети через уязвимый роутер, нам нужно знать, какие у этих устройств локальные IP адреса.

Рассмотрим пример. В локальной сети провайдера есть роутер с IP адресом 100.69.64.23 к которому получен административный доступ.

Все (или практически все) роутеры могут показать информацию о подключённых в данный момент клиентах. Эта информация может быть:

- на странице статуса роутера

- на странице настройки DHCP

- на странице статуса LAN (локальной сети)

Например, на этом роутере информация собрана на странице DHCP Clients List:

Например, для MAC 00:80:92:c4:6a:f9 найдена следующая информация:

Меня не интересуют мобильные телефоны и планшеты — как правило, на них все порты закрыты. Меня интересуют ноутбуки и настольные компьютеры, поскольку на них могут быть запущены службы, которые прослушивают порты.

Из всех устройств самыми интересными мне показались следующие

Причина в следующем:

- их MAC-адреса, вроде бы, не принадлежат производителям мобильных телефонов

- их IP адреса являются самыми первыми — то есть к роутеру весьма вероятно вначале подключаются проводные устройства, а затем устройства по Wi-Fi

- эти устройства отсутствуют в списке беспроводных клиентов:

Если атака планируется длительной, то определённым устройствам можно присвоить статичные IP адреса. Дело в том, что проброска портов настраивается относительно IP адреса. А целевое устройство через некоторое время может сменить IP адрес на произвольный. Если это случиться, то правила переадресации портов будут работать — просто теперь они будут отправлять пакеты другому устройству, которое заняло этот IP адрес.

Чтобы этого избежать можно привязать IP к MAC-адресу — мне ещё не встречались роутеры, которые не умеют этого делать. Настройка выполняется достаточно просто.

Настройка переадресации портов

В зависимости от модели роутера эта вкладка может называться

- Forwarding

- Port Forwarding

- Port mapping

- Переадресация портов

- другие варианты

Например, на рассматриваемом роутере эту вкладку я нашёл по пути Application → Port Forwarding:

Всего портов 1-65535 и роутеры позволяют делать переадресацию диапазонов, то есть 65 тысяч портов не придётся настраивать по одному.

Но есть очень важное замечание — мы не можем настроить переадресацию того порта, на котором работает веб-сервер роутера. То есть если роутер открывается на 80 порту, то этот порт должен стать исключением. Иначе произойдёт следующее: ни мы, ни даже владелец роутера больше не сможем попасть в панель администрирования роутера пока не будут сброшены настройки на заводские.

Обратите внимание, что некоторые роутеры работают не на 80, а на 8080 или 443 порте.

Итак, если веб-интерфейс роутера работает на 80 порту и мы хотим получить доступ к локальным ресурсам устройства с IP 192.168.1.2, то нам нужно установить следующие три правила:

- Переадресацию портов 1-79 на 1-79 порты адреса 192.168.1.2

- Переадресацию портов 81-65534 на 81-65534 порты адреса 192.168.1.2

- Переадресацию порта 65535 на 80 порт адреса 192.168.1.2

Первые два правила с диапазонами (надеюсь) очевидны. Третьим правилом мы перенаправляем запросы, пришедшие на порт 65535, на 80 порт локального компьютера, поскольку там может быть веб-сервер или что-то другое интересное.

Начнём с того, что сделаем контрольный замер, какие именно порты открыты:

Эта команда покажет открытые порты на роутере:

Добавляем первое правило:

Заново сканируем порты:

Констатируем — нас постигла неудача. 80-й порт — это порт самого роутера, а на устройстве с IP 192.168.1.2 просканированные порты закрыты.

Не отчаиваемся — переделываю все правила на переадресацию портов на IP 192.168.1.3:

И опять сканируем порты:

Поясню, хотя команда Nmap одна и та же, но на самом деле в предыдущий раз мы сканировали порты устройства в локальной сети с IP 192.168.1.2. А последняя команда уже сканирует порты на 192.168.1.3.

А вот здесь нам повезло:

Напомню, что все эти порты, кроме 80, открыты на устройстве, у которого даже нет белого IP адреса, у него IP адрес 192.168.1.3.

А как проверить 80 порт на 192.168.1.3? Делаем это так:

Порт оказался закрыт.

Чтобы собрать информацию об отрытых портах, изучим их баннеры:

Не очень интересно — видимо, это всё функции связанные с принтером.

А там мы видим интерфейс многофункционального устройства (принтер-копер-сканер) MFC-J5910DW:

Ещё раз для тех, кто потерялся, это устройство с IP адресом 192.168.1.3!

Также я сумел подключиться к FTP:

Заключение

Это самый универсальный способ атаки на локальную сеть с уязвимым роутером, поскольку практически все роутеры поддерживают переадресацию портов.

Содержание

Содержание

Домашний роутер обычно не дает возможности добраться из внешнего Интернета до компьютеров во внутренней сети. Это правильно — хакерские атаки рассчитаны на известные уязвимости компьютера, так что роутер является дополнительным препятствием. Однако бывают случаи, когда доступ к роутеру и его локальным ресурсам из «внешнего мира» становится необходим. О том, в каких случаях бывает нужен доступ извне, и как его безопасно настроить — эта статья.

Зачем открывать доступ извне?

Доступ «снаружи» нужен не только в экзотических случаях вроде открытия игрового сервера или запуска сайта на домашнем компьютере. Гораздо чаще приходится «открывать порт» для многопользовательской игры, а это — как раз предоставление внешнему пользователю (серверу игры) доступа к внутренней сети (порт компьютера). Если необходимо удаленно подключиться и настроить компьютер или роутер, скачать файл-другой из домашней сети, находясь в командировке, или посмотреть видео с подключенных к домашней сети IP-камер — нужно настроить доступ.

Цвета и формы IP-адресов

Прежде чем разбираться, как открыть доступ к своим ресурсам, следует понять, как вообще происходит соединение в сети Интернет. В качестве простой аналогии можно сравнить IP-адрес с почтовым адресом. Вы можете послать письмо на определенный адрес, задать в нем какой-то вопрос и вам придет ответ на обратный адрес. Так работает браузер, так вы посещаете те или иные сайты.

Но люди общаются словами, а компьютеры привыкли к цифрам. Поэтому любой запрос к сайту сначала обрабатывается DNS-сервером, который выдает настоящий IP-адрес.

Допустим теперь, что кто-то хочет написать письмо вам. Причем не в ответ, а самостоятельно. Не проблема, если у вас статический белый адрес — при подключении сегодня, завтра, через месяц и год он не поменяется. Кто угодно, откуда угодно, зная этот адрес, может написать вам письмо и получите его именно вы. Это как почтовый адрес родового поместья или фамильного дома, откуда вы не уедете. Получить такой адрес у провайдера можно только за отдельную и регулярную плату. Но и с удаленным доступом проблем меньше — достаточно запомнить выданный IP.

Обычно провайдер выдает белый динамический адрес — какой-нибудь из незанятых. Это похоже на ежедневный заезд в гостиницу, когда номер вам выдается случайно. Здесь с письмом будут проблемы: получить его можете вы или другой постоялец — гарантий нет. В таком случае выручит DDNS — динамический DNS.

Самый печальный, но весьма распространенный в последнее время вариант — серый динамический адрес: вы живете в общежитии и делите один-единственный почтовый адрес с еще сотней (а то и тысячей) жильцов. Сами вы письма писать еще можете, и до адресата они дойдут. А вот письмо, написанное на ваш почтовый адрес, попадет коменданту общежития (провайдеру), и, скорее всего, не пойдет дальше мусорной корзины.

Сам по себе «серый» адрес проблемой не является — в конце концов, у всех подключенных к вашему роутеру устройств адрес именно что «серый» — и это не мешает им пользоваться Интернетом. Проблема в том, что когда вам нужно чуть больше, чем просто доступ к Интернету, то настройки своего роутера вы поменять можете, а вот настройки роутера провайдера — нет. В случае с серым динамическим адресом спасет только VPN.

Кто я, где я, какого я цвета?

С терминологией разобрались, осталось понять, какой именно адрес у вас. У большинства провайдеров фиксированный адрес стоит денег, так что если у вас не подключена услуга «статический IP-адрес», то он наверняка динамический. А вот белый он или серый гусь — это нужно проверить. Для начала надо узнать внешний IP-адрес роутера в его веб-интерфейсе и сравнить с тем адресом, под которым вас «видят» в Интернете.

В админ-панели роутера свой IP можно найти на вкладках «Информация о системе», «Статистика», «Карта сети», «Состояние» и т. п. Где-то там нужно искать WAN IP.

Если адрес начинается с «10.», или с «192.168.», то он определенно «серый» — большинство способов открытия доступа работать не будет и остается только VPN.

Если адрес, показанный на сайте, совпадает с тем, что вы увидели в веб-интерфейсе, то у вас честный «белый» адрес и доступ из «большого мира» не вызовет особых затруднений — остается только настроить «пробросы» на роутере и подключить DDNS.

Что такое порты и зачем их бросать?

Проброс порта — это специальное правило в роутере, которое разрешает все обращения извне к определенному порту и передает эти обращения на конкретное устройство во внутренней сети.

Необходимость «проброса» портов обычно возникает при желании сыграть по сети в какую-нибудь игру с компьютера, подключенного к роутеру. Впрочем, это не единственная причина — «проброс» потребуется при любой необходимости получить «извне» доступ к какому-нибудь конкретному устройству в вашей локальной сети.

Разрешать к компьютеру вообще все подключения, то есть пробрасывать на него весь диапазон портов — плохая идея, это небезопасно. Поэтому роутеры просто игнорируют обращения к любым портам «извне». А «пробросы» — специальные исключения, маршруты трафика с конкретных портов на конкретные порты определенных устройств.

Игровые порты: что, куда бросаем?

Какой порт открыть — зависит от конкретного программного обеспечения. Некоторые программы требуют проброса нескольких портов, другим — достаточно одного.

У разных игр требования тоже отличаются — в одни можно играть даже с «серого» адреса, другие без проброса портов потеряют часть своих возможностей (например, вы не будете слышать голоса союзников в кооперативной игре), третьи вообще откажутся работать.

Например, чтобы сыграть по сети в «Destiny 2», нужно пробросить UDP-порт 3074 до вашей «плойки», или UDP-порт 1200 на Xbox. А вот до ПК потребуется пробросить уже два UDP-порта: 3074 и 3097.

В следующей таблице приведены некоторые игры и используемые ими порты на ПК:

Ребят, привет!

У меня дома статический IP, к которому привязаны доступы на ряд корпоративных ресурсов заказчика.

Есть проблема, работы нужно делать постоянно, но с другого IP я не смогу зайти на ресурсы. Мне нужно уехать на пару недель, а работу останавливать нельзя.

Можно ли как-то удаленно подключаться к моему роутеру, чтобы выходить в интернет под домашним IP?

Роутер Keenetic Omni.

Есть несколько способов. Расположил от самого простого к самому сложному:

1. Временно сделать прокси через ssh-подключение:

ssh -D 8080 user@router.ip -p22

Так как у вас статический адрес, то выбросить наружу ssh-порт роутера не составит труда.

После установки соединения не закрываем консоль до окончания сеанса работы.

В браузере прописываете прокси SOCKS 127.0.0.1 порт 8080 и весь трафик браузера будет идти через ваш роутер.

Плюсы: очень быстро, не требует особой настройки, прокси не торчит постоянно в сети.

Минусы: торчащий наружу ssh. Надо дополнительно обеспокоиться его безопасностью (сменить порт, сделать авторизацию по ключам или сделать доступ к SSH только с определённых ip)

2. Установить на роутере SOCKS-прокси:

Не знаю есть ли у Zyxel в репозиториях прокси-серверы для их роутеров. В openwrt, например, точно есть. Либо прокси можно настроить на любом устройстве за роутером в вашей внутренней сети в дать к нему доступ.

Плюсы: можно настроить авторизацию, прокси будет доступен всегда.

Минусы: опять же нужно обеспечить безопасность либо ограничением доступа к порту прокси только с определенных ip, либо с помощью установки логина и пароля на прокси.

3. VPN:

Установить на роутер любой vpn-сервер. Например, openvpn.

Плюсы: можно завернуть весь трафик через ваш роутер и не прописывать прокси, авторизация по ключам и шифрование трафика.

Минусы: настройка долгая и сложная относительно первых пунктов.

Читайте также: