Как войти в доменную учетную запись windows

Обновлено: 03.07.2024

Постановка задачи

Читайте так же, как вывести правильно компьютер из домена Active Directory

Методы присоединения в домен Windows 10

Для того, чтобы присоединить Windows 10 к домену Active Directory, лично я знаю 4 метода, о которых мы подробно с вами поговорим:

- Ввод Windows 10 в домен, через новый интерфейс параметров Windows

- Классический, я его называю, так как он самый старый и всем хорошо известный, через свойства системы, в окне с переименовыванием компьютера

- Подключить вашу десятку к Active Directory можно с помощью командлетов PowerShell

- Оффлайн ввод в домен, через утилиту djoin, редкий случай, но знать его нужно

Практика подключения Windows 10 к домену

Ввод через новый интерфейс

Данный метод можно разделить на два, объясню почему. Текущая политика компании Microsoft, заключается в том, что она хочет привести внешний вид операционной системы Windows 10 к общему виду на всех устройствах, чтобы все действия, где бы их пользователь не совершал, выполнялись одинаково. С одной стороны это хорошо и наверное правильно, но с другой стороны, это влечет к постоянному и глобальному изменению интерфейса с каждым новым релизом и выпиливание классических оснасток, в виде панели управления.

В виду этого десятка у которой версия до 1511 имеет одно расположение кнопки, а вот уже релизы начиная с 1607 и заканчивая текущим 1809, уже этой кнопки не имеют, так как концепция изменилась и была переработана (Если вы не знаете, как узнать версию Windows 10, то перейдите по ссылке слева)

Подключаем к домену Windows 10 до 1511

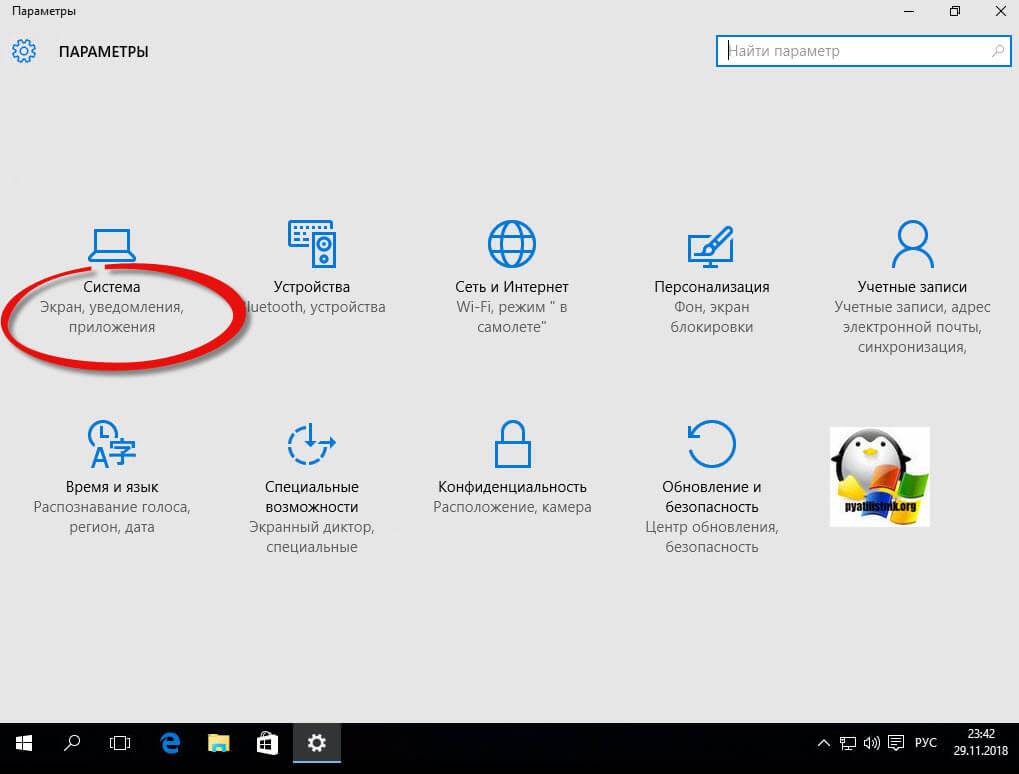

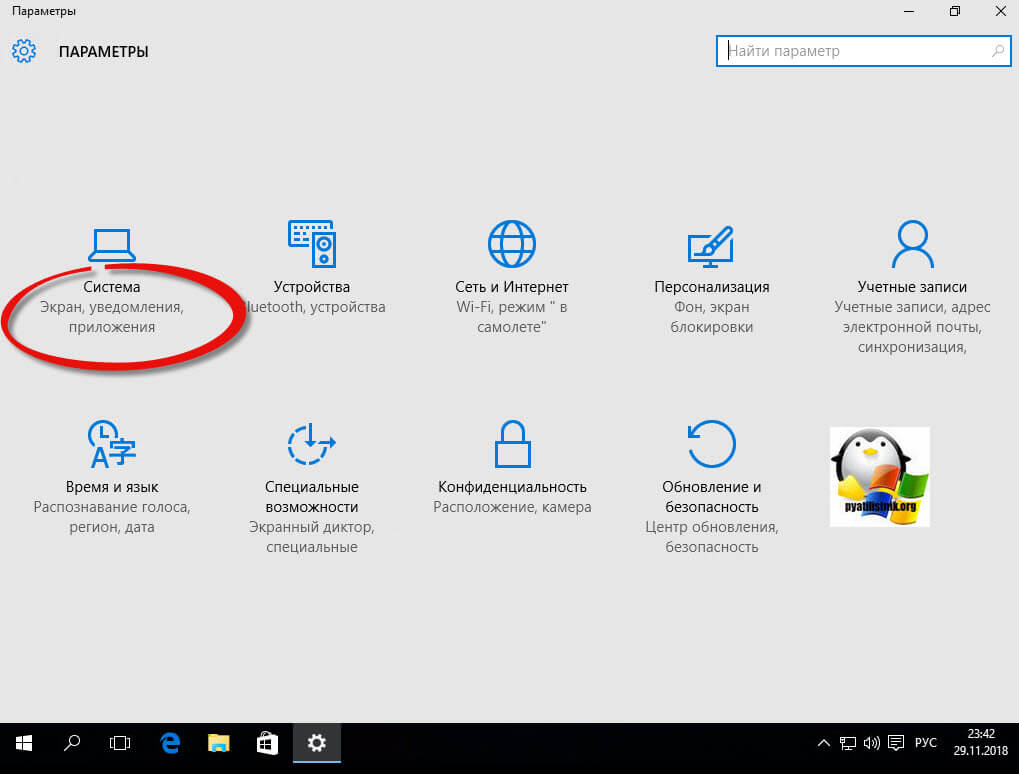

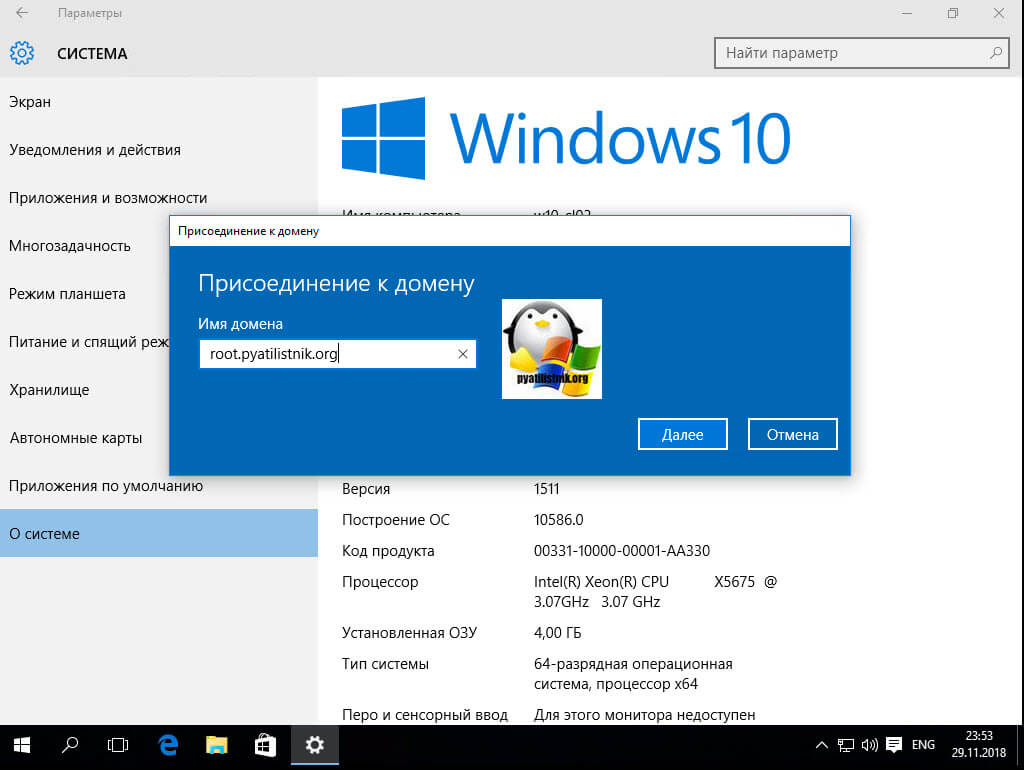

Для десятки с релизом Threshold 1 и 2 (1507 и 1511) процедура добавления компьютера в Active Directory имеет такой алгоритм. Вы нажимаете сочетание клавиш Win и I одновременно (Это одна из многих горячих комбинаций в Windows), в результате у вас откроется меню «Параметры». В параметрах вы находите пункт

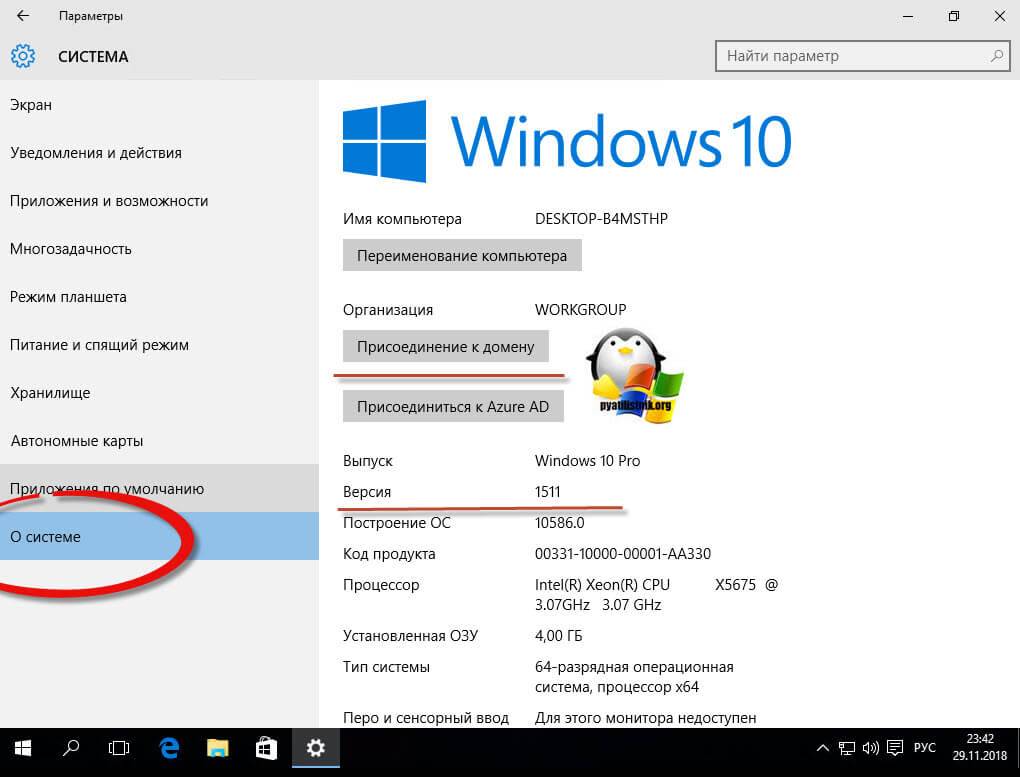

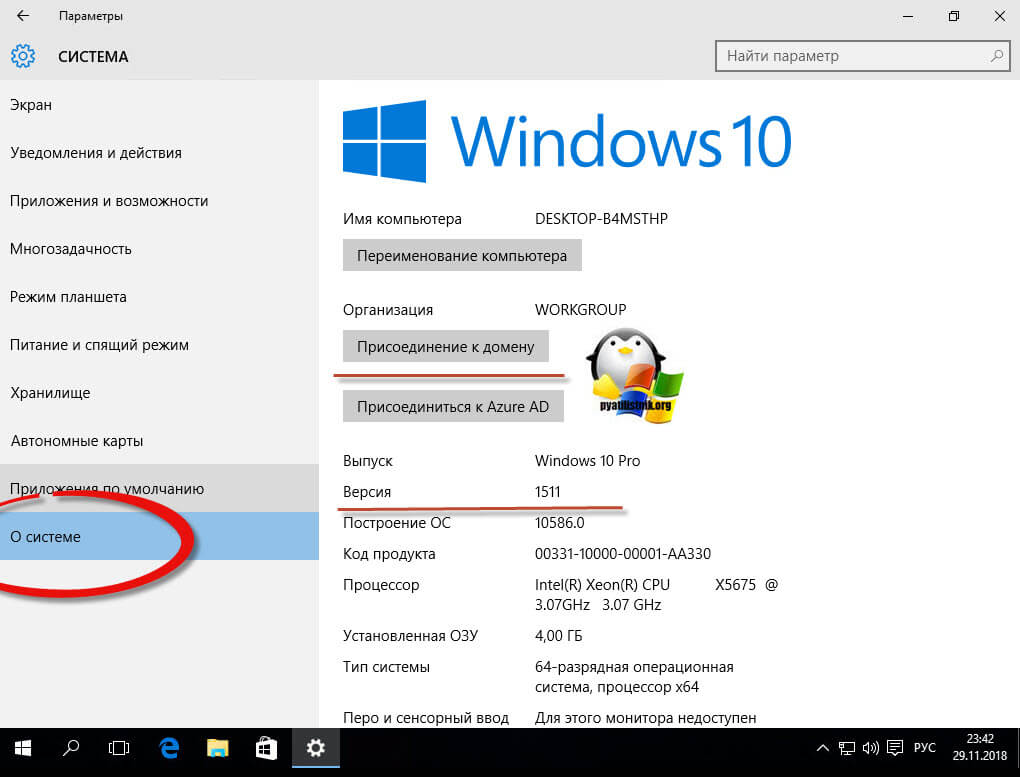

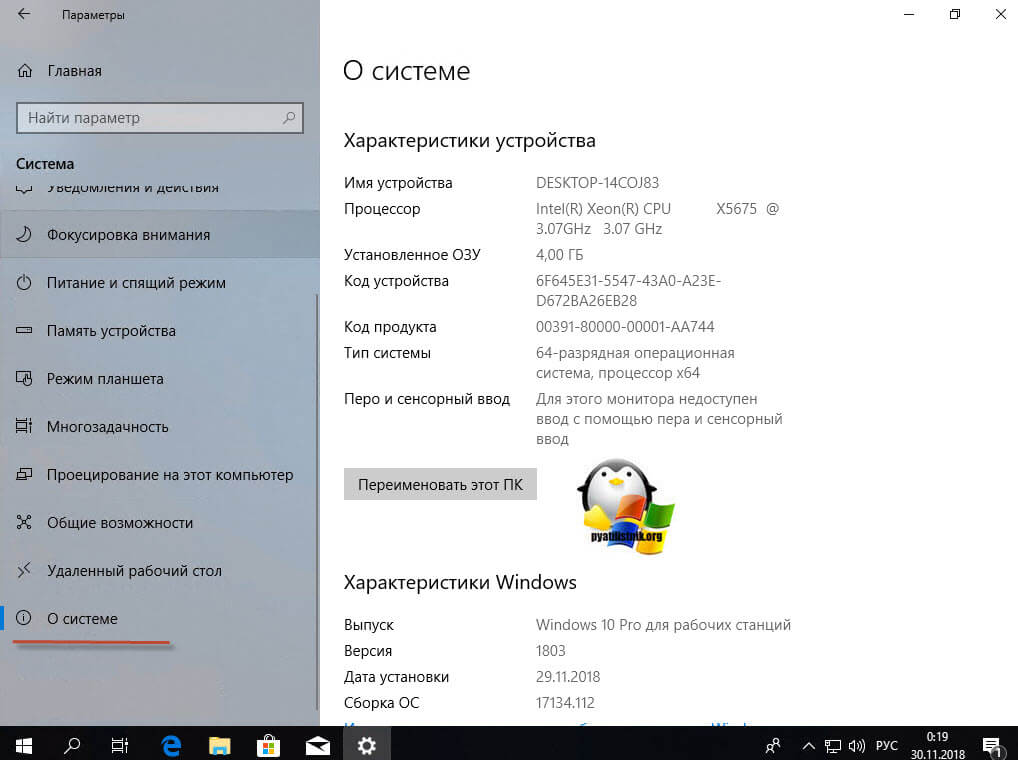

Далее вы находите раздел «О системе», тут вы увидите сводную информацию, видно, что в моем примере у меня Windows 10 1511, и обратите внимание, что есть две удобные кнопки:

- Присоединение к домену предприятия

- Присоединиться к Azure AD

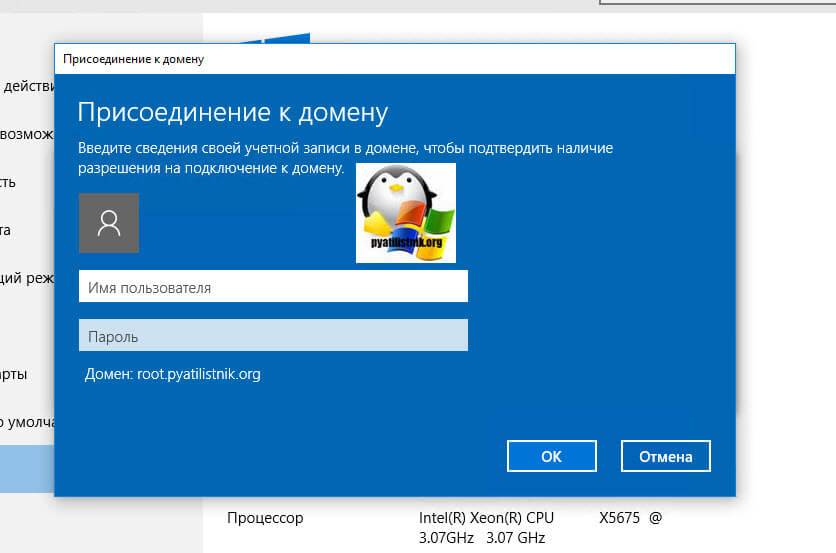

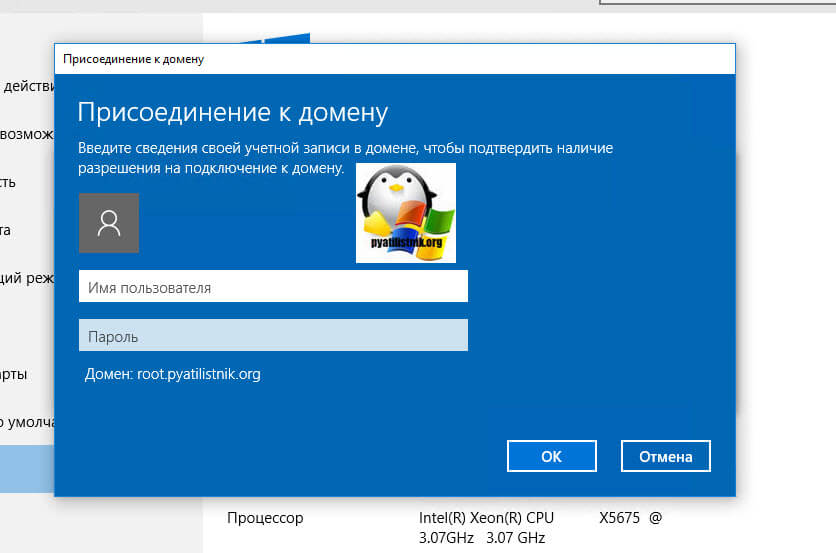

Следующим шагом у вас будет форма авторизации, где вам предстоит представится от чьего имени вы будите производить подключение к домену Active Directory вашей Windows 10, обычно, это учетная запись администратора домена или пользователя, кому делегированы права.

напоминаю, что обычный рядовой пользователь может вводить до 10 компьютеров в домен

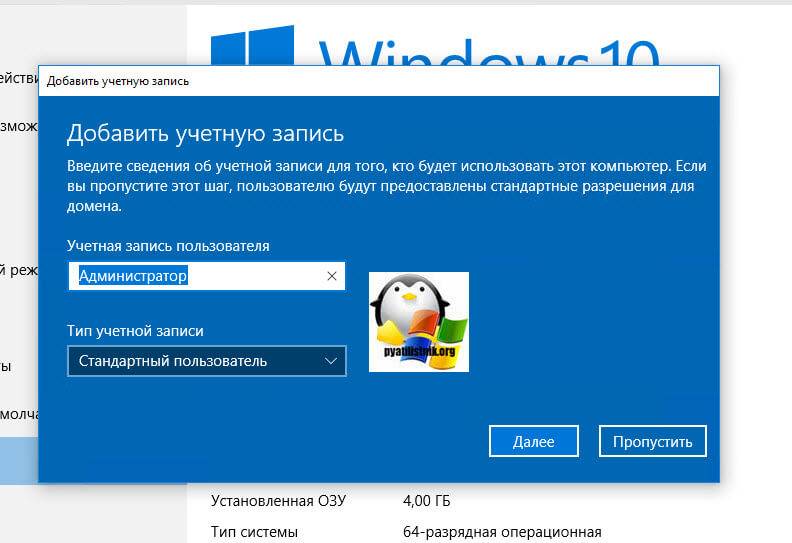

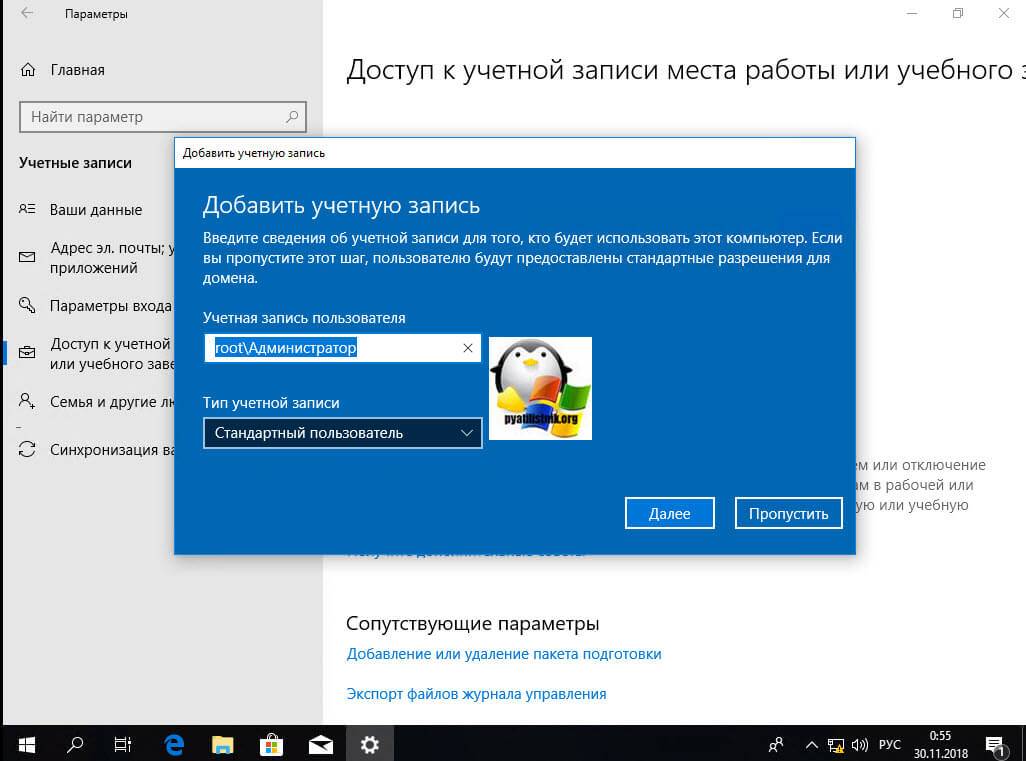

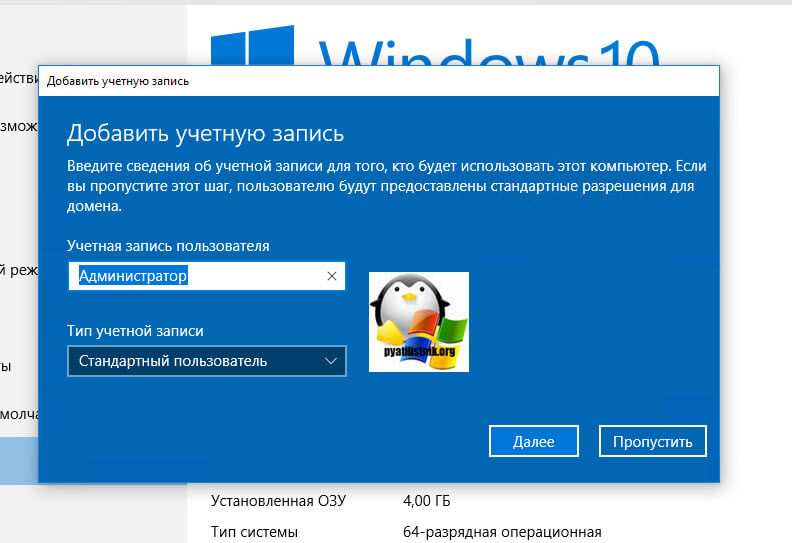

Следующим шагов, вас спросят чтобы вы указали сведения, о учетной записи, которая будет использовать данный компьютер, я этот этап пропускаю.

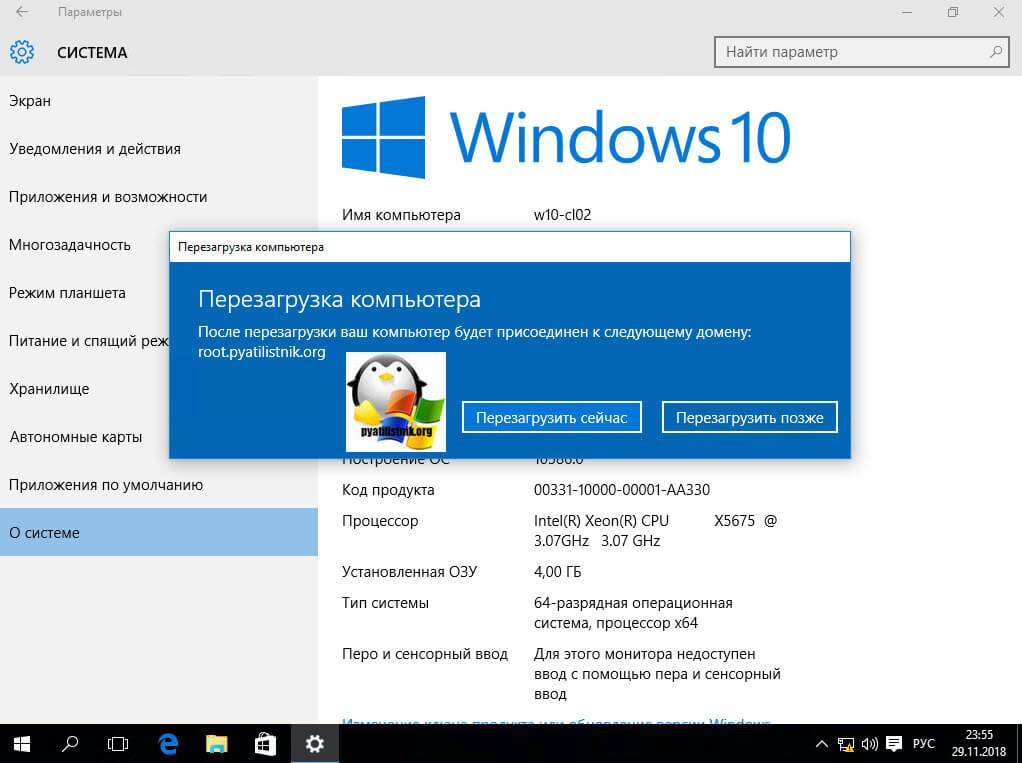

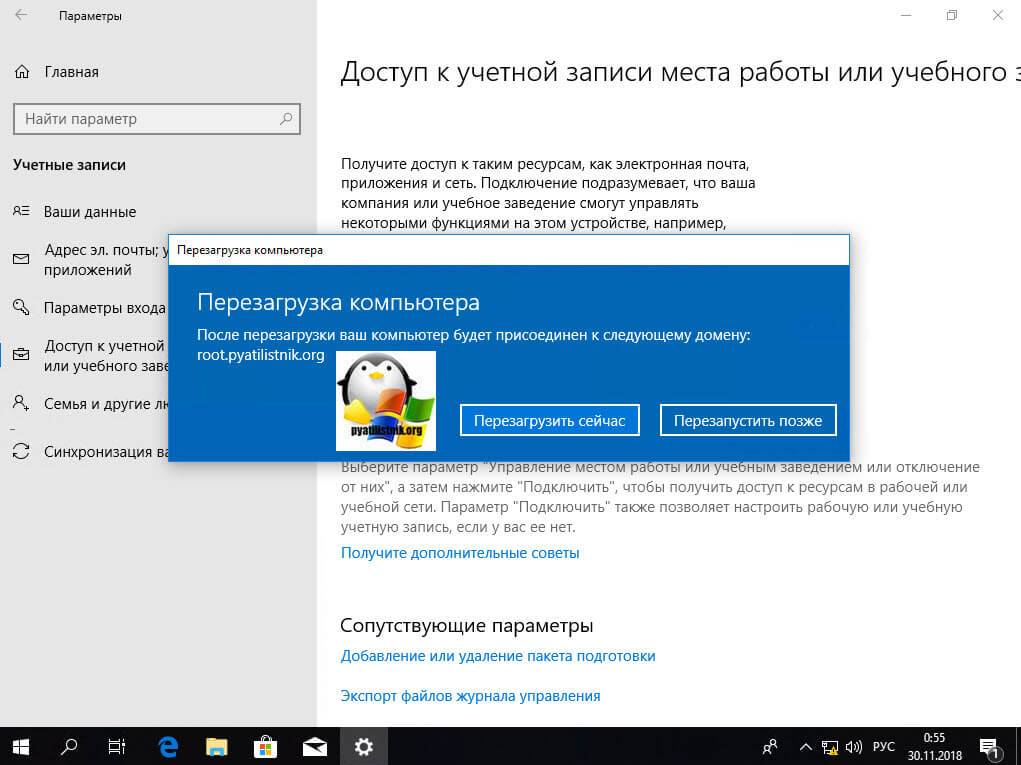

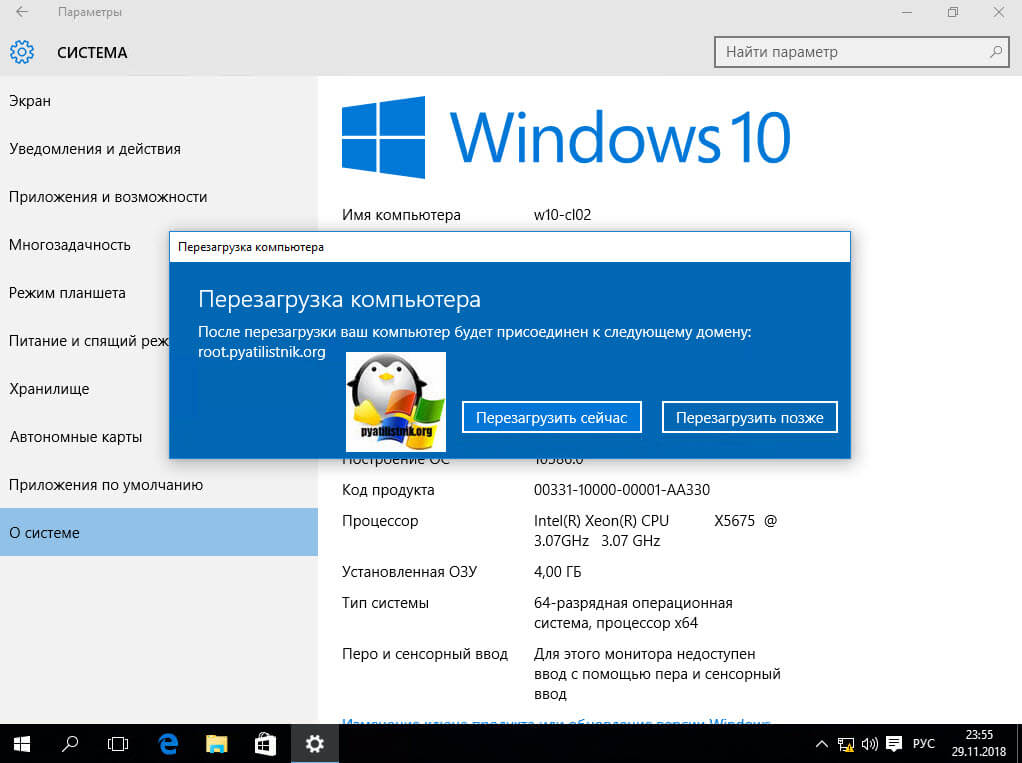

и последним этапом нужно выполнить перезагрузку рабочей станции, после этого ввод в домен Windows 10, можно считать успешным.

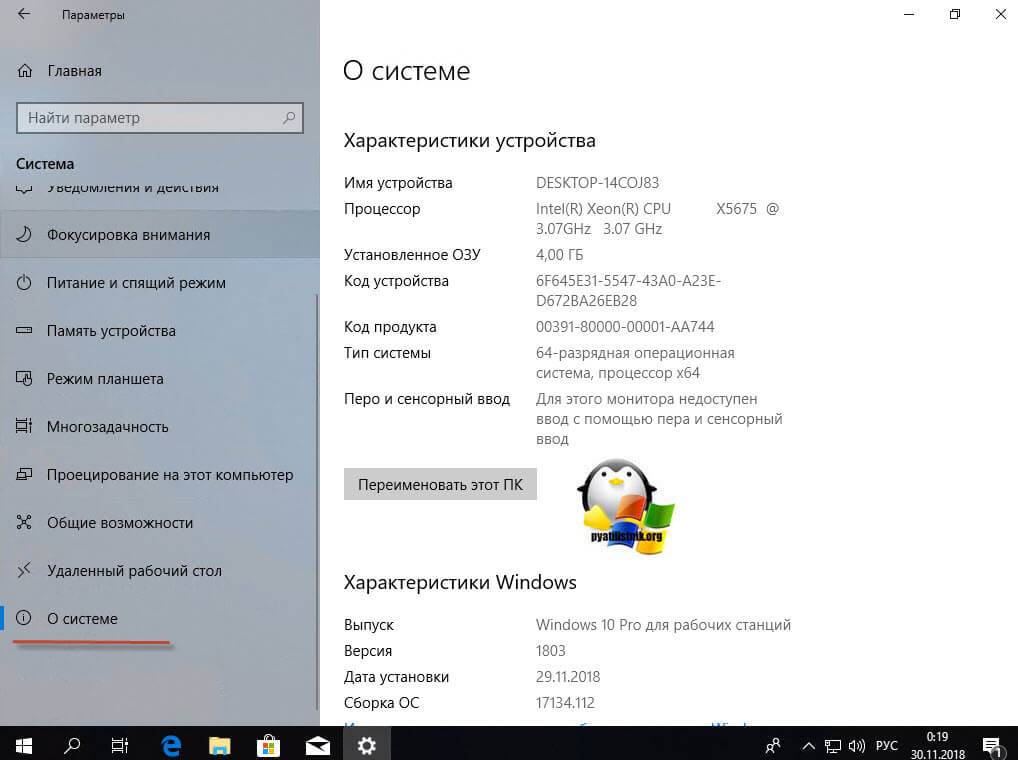

Подключаем к домену Windows 10 выше 1607

С версией 1511 мы разобрались, на мой взгляд там были удобно расположены кнопки, не знаю что не понравилось разработчикам. Теперь я вам приведу пример присоединения в Active Directory Windows 10 1607 и выше, в моем примере, это будет версия 1803. Вы также открываете «Параметры Windows». Если вы зайдете в систему и «О системе», то не обнаружите там нужных кнопок для подключения к AD предприятия, туше. Как я и писал выше функционал перенесли.

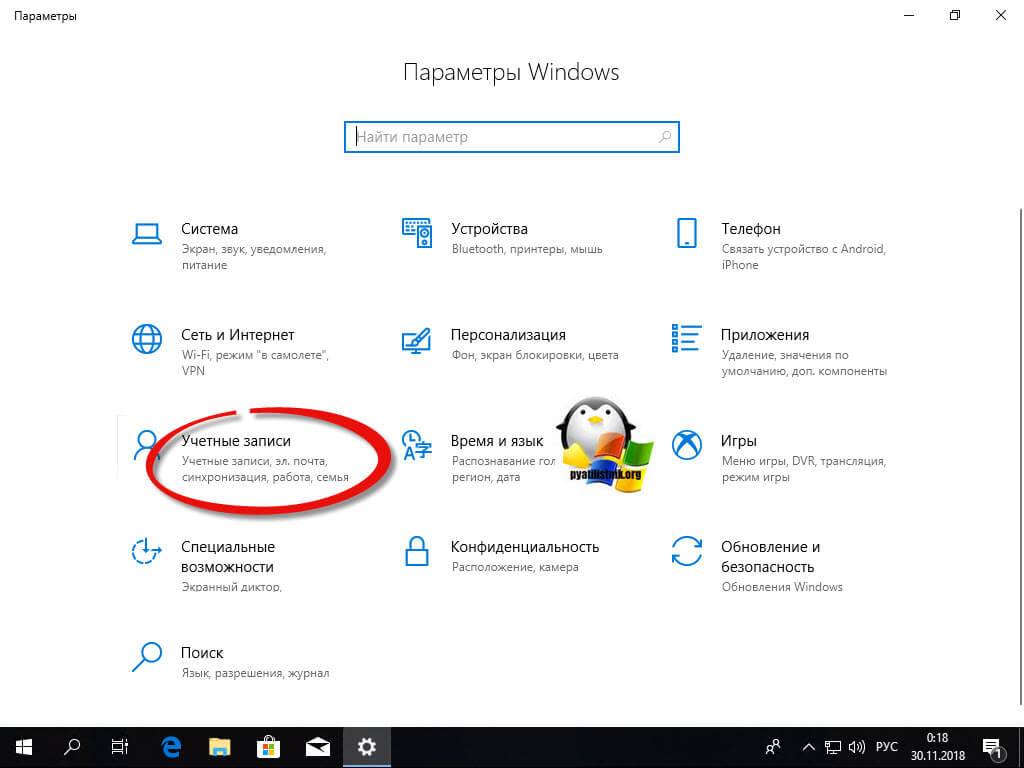

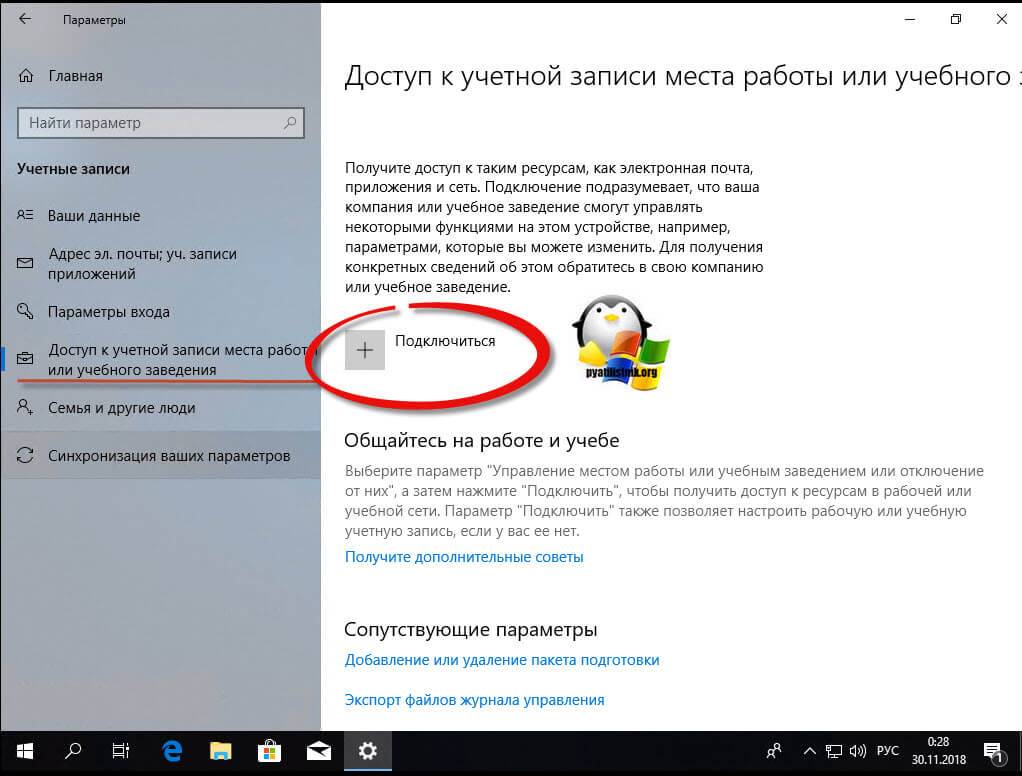

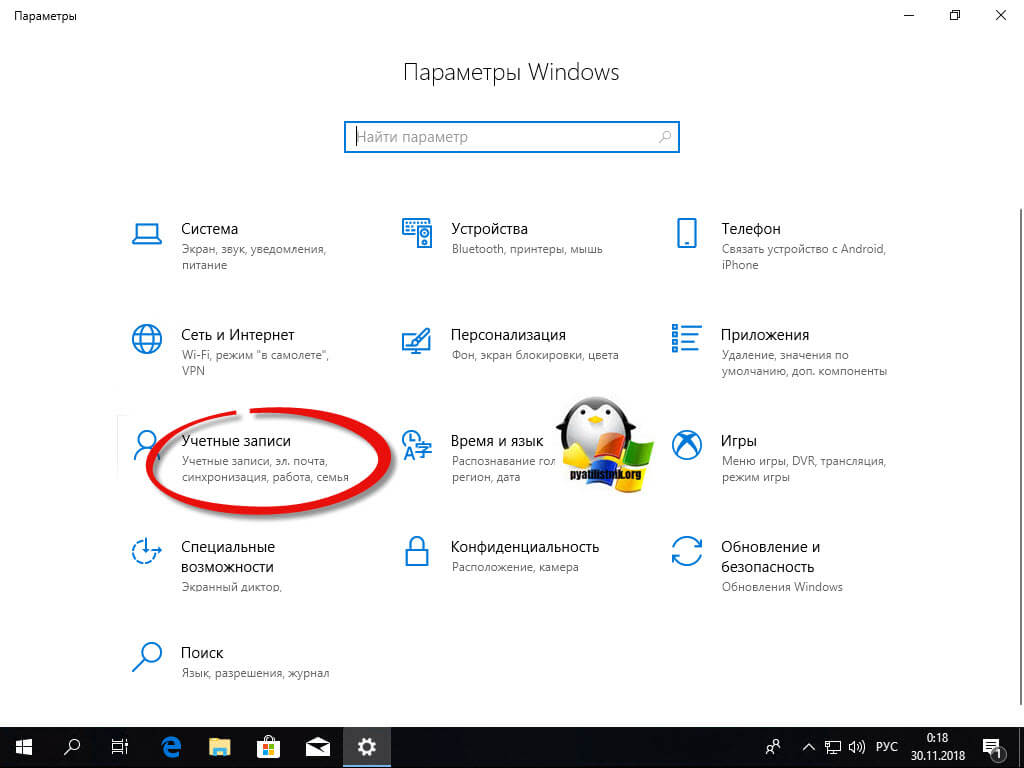

В параметрах Windows найдите и перейдите в пункт «Учетные записи»

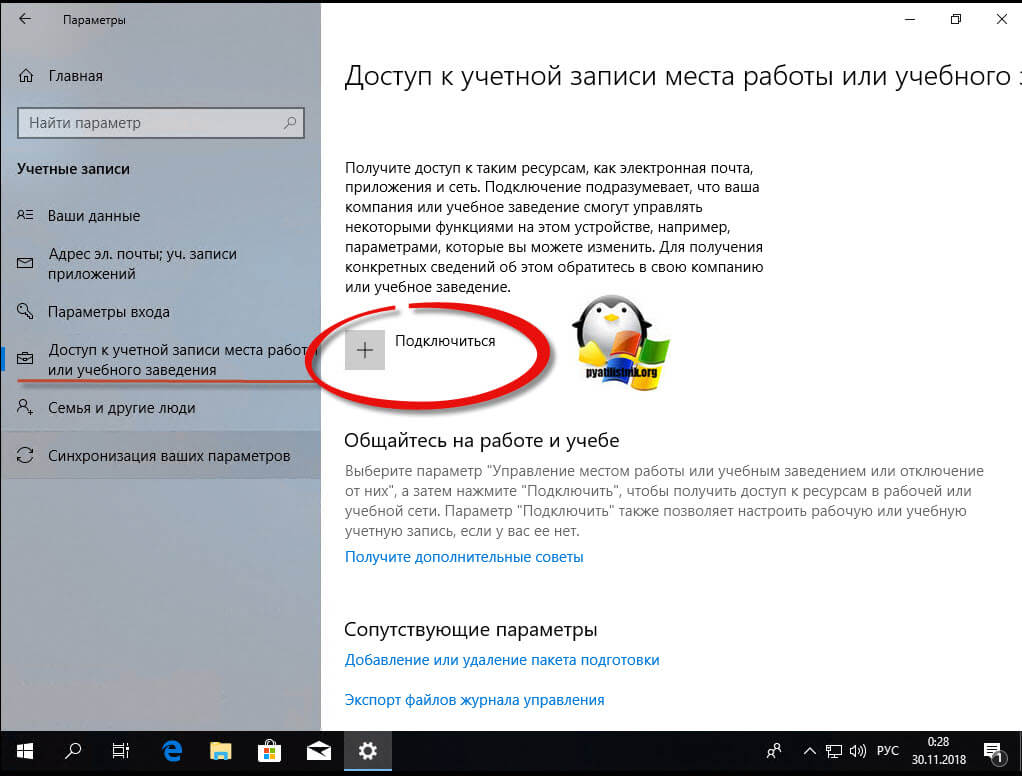

Находите пункт «Доступ к учетной записи места работы иди учебного заведения» и нажимаем кнопку «Подключиться»

Получите доступ к таким ресурсам, как электронная почта, приложения и сеть. Подключение подразумевает, что ваша компания или учебное заведение смогут управлять некоторыми функциями на этом устройстве, например, параметры, которые вы можете изменить. Для получения конкретных сведений об этом обратитесь в свою компанию или учебное заведение.

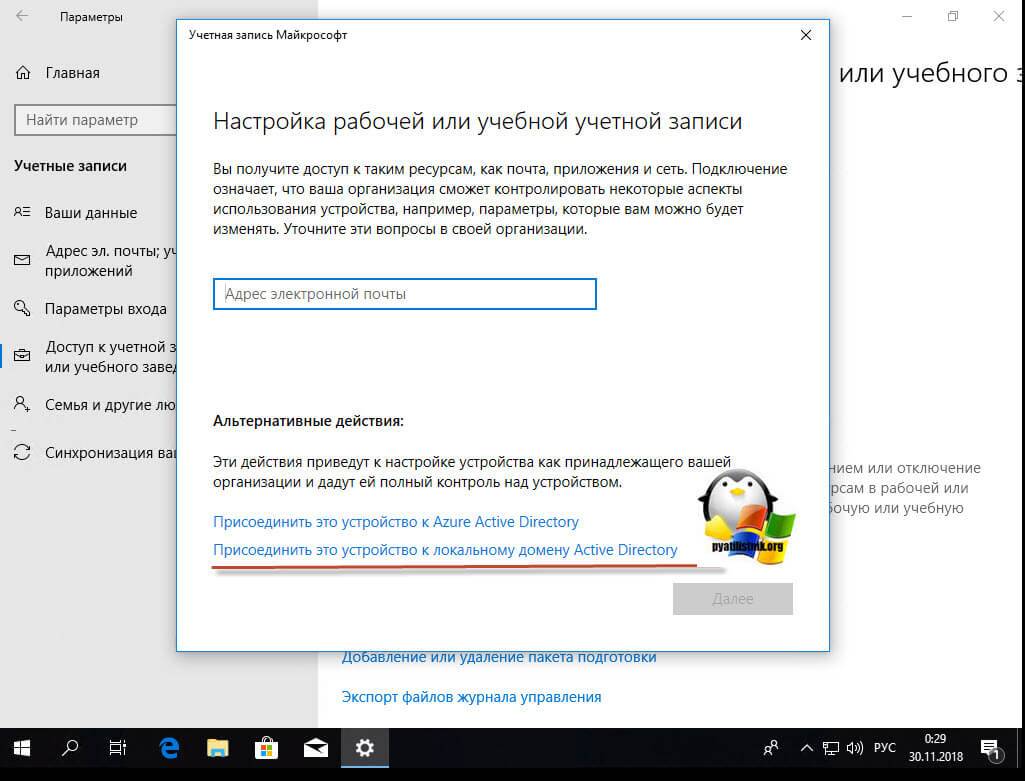

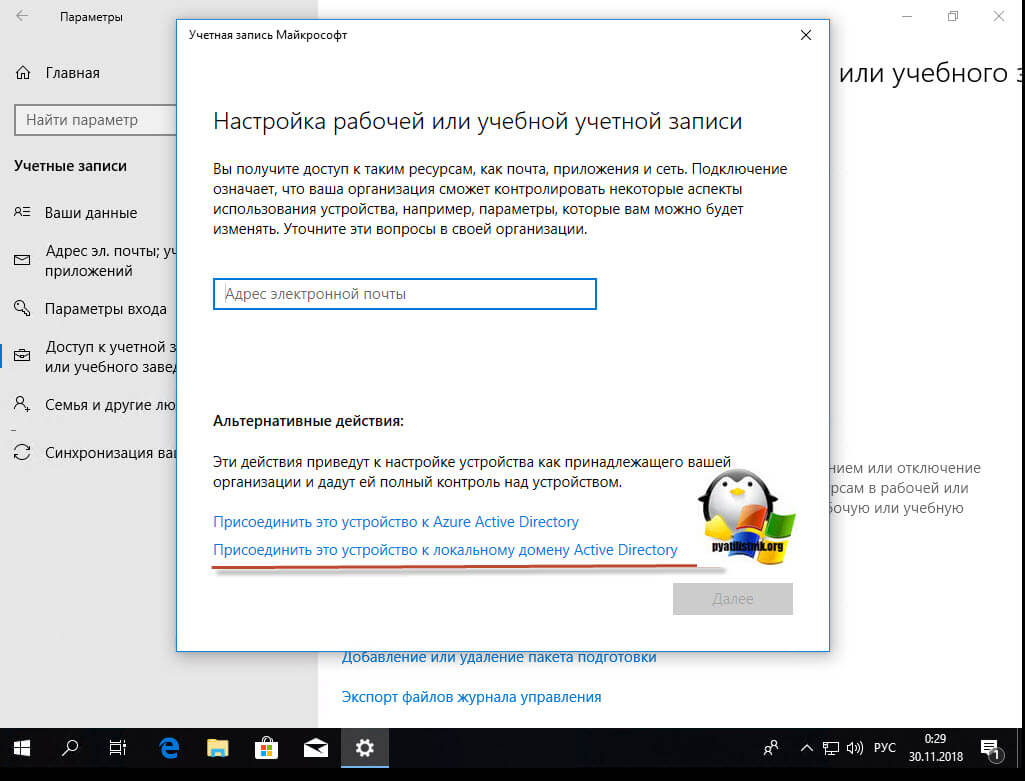

У вас откроется окно «Настройка рабочей или учебной записи». В самом низу нас будет интересовать два пункта:

- Присоединить это устройство к Azure Active Directory

- Присоединить это устройство к локальному домену Active Directory, наш вариант

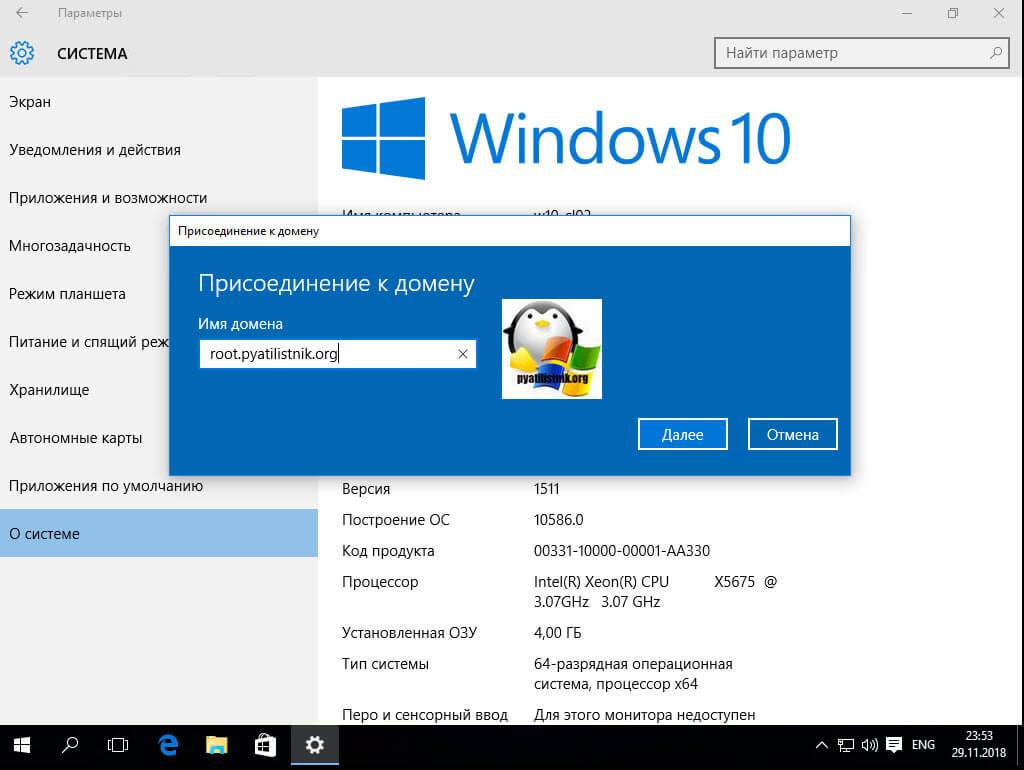

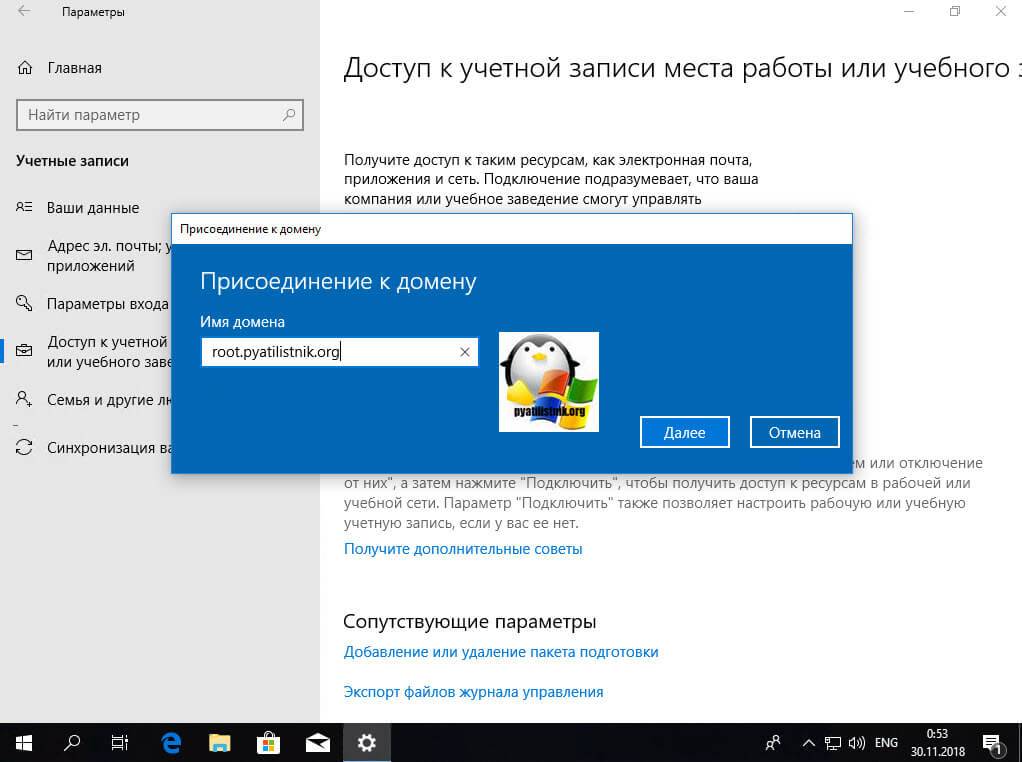

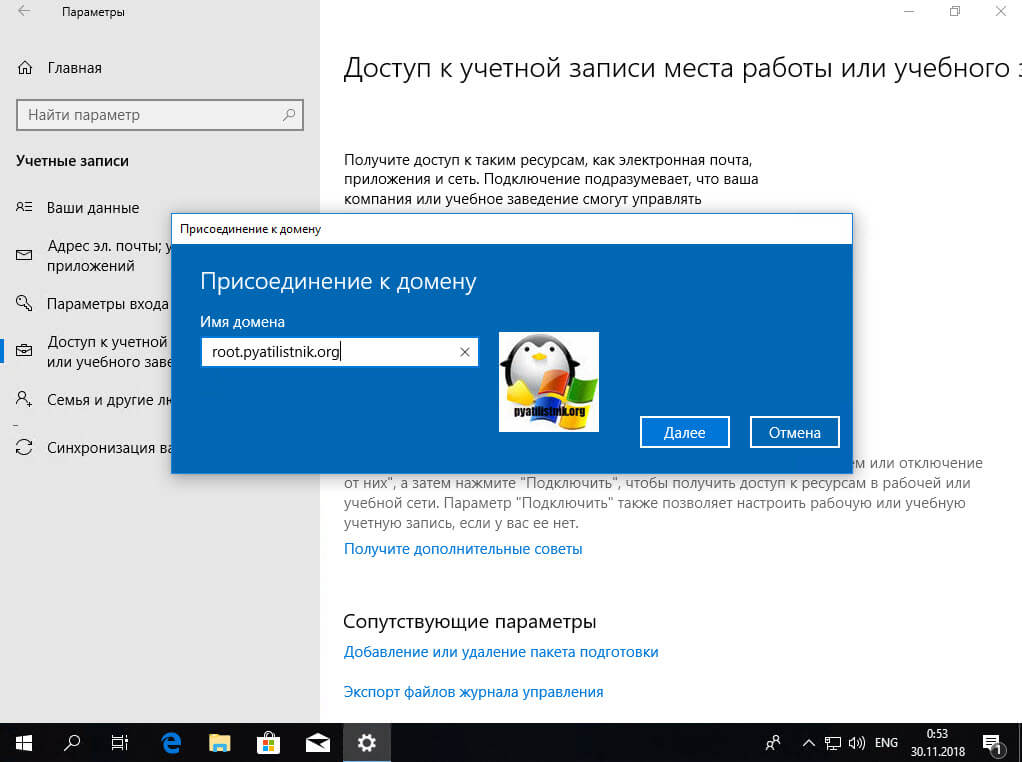

У вас откроется окно с вводом FQDN имени вашего домена Active Directory.

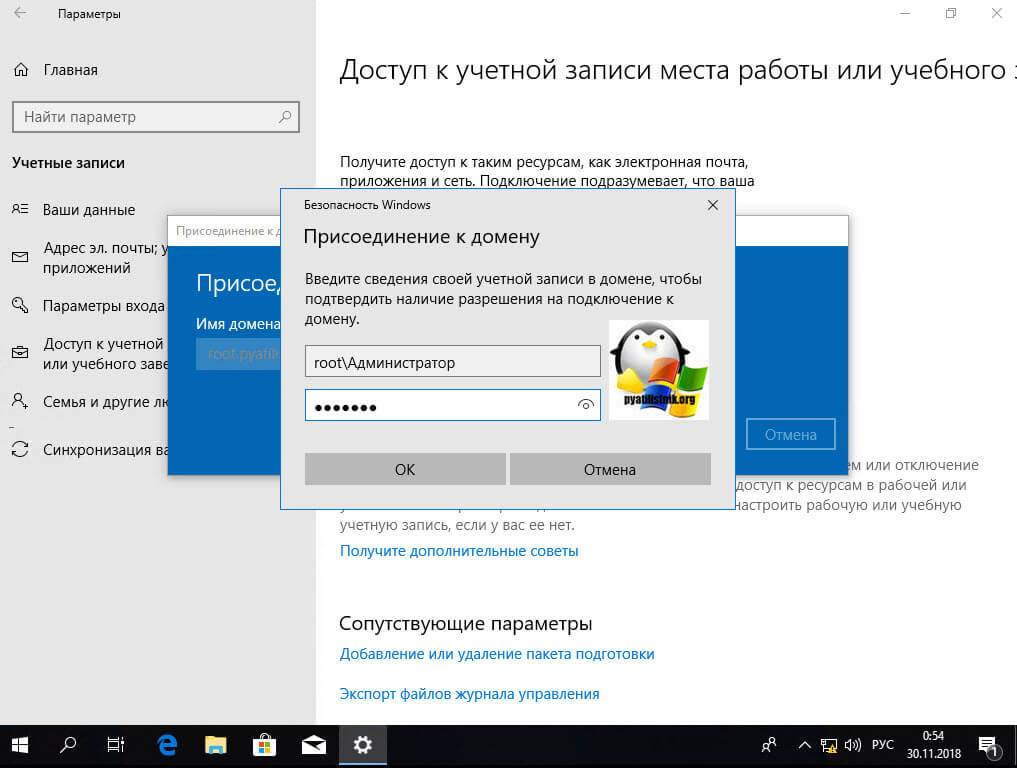

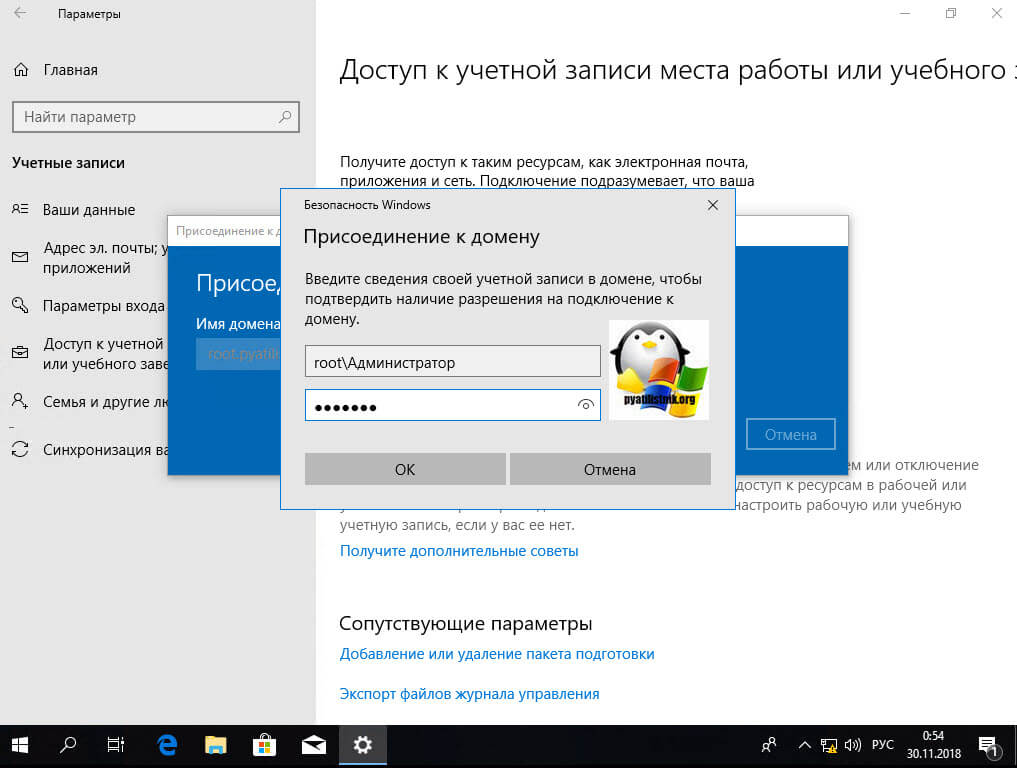

Далее вас попросят указать учетные данные для присоединения рабочей станции к AD.

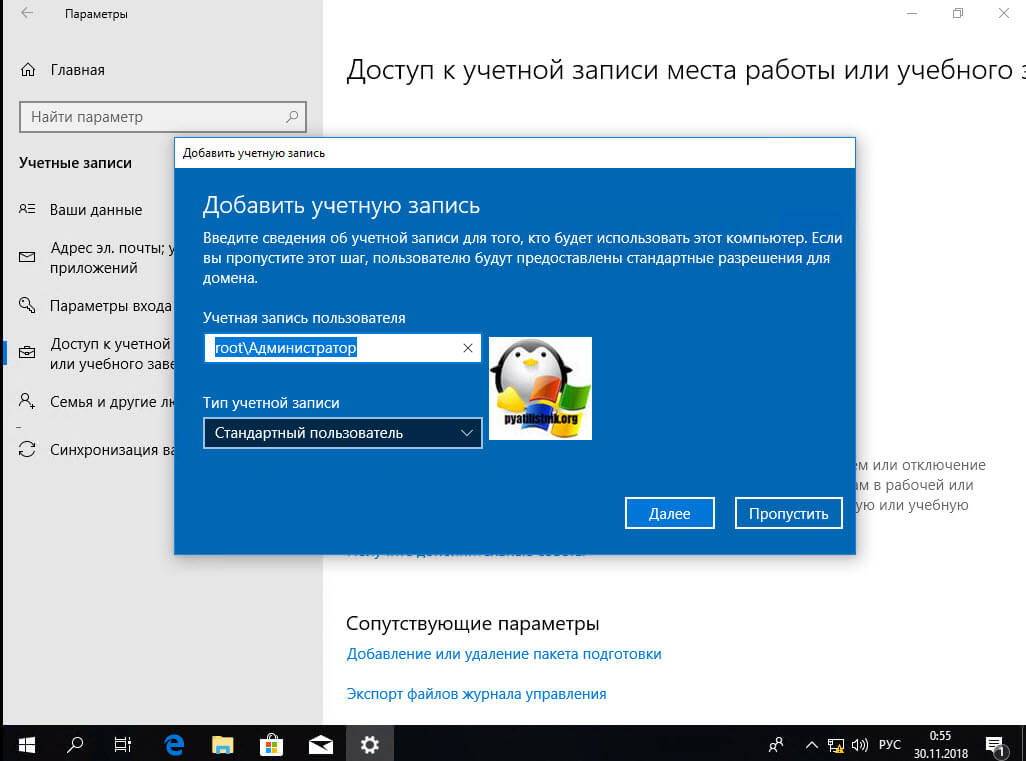

Пропускаем шаг с добавлением учетной записи.

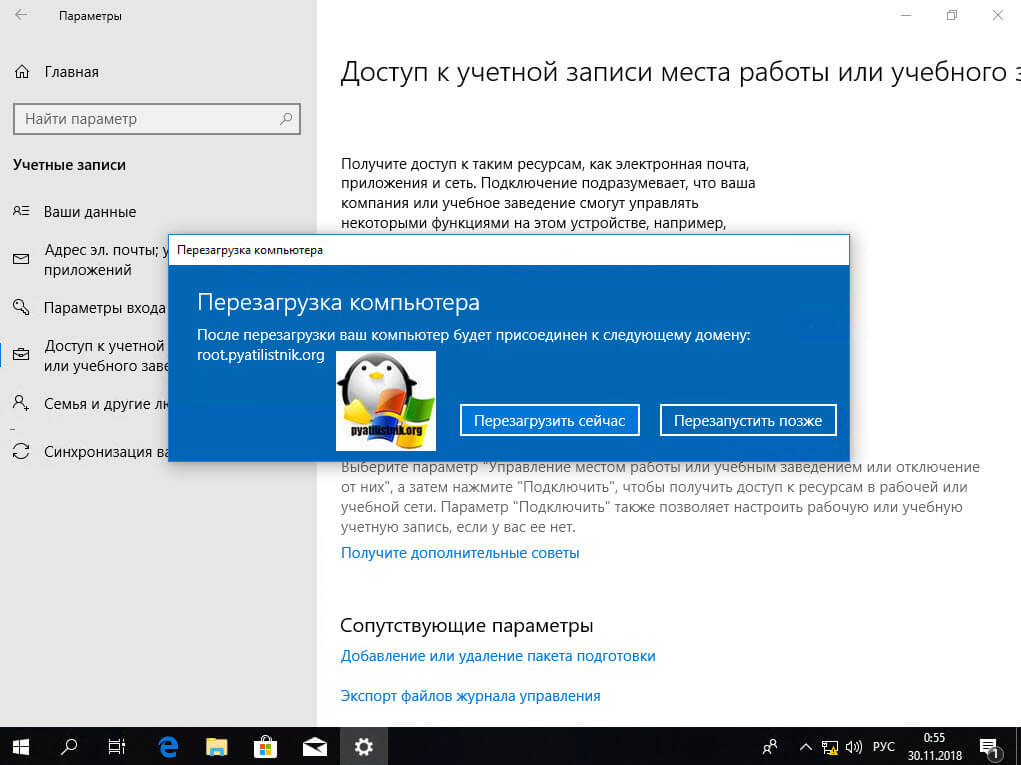

Когда все готово, то делаем обязательную перезагрузку, и ваша Windows 10, теперь является членом Active Directory.

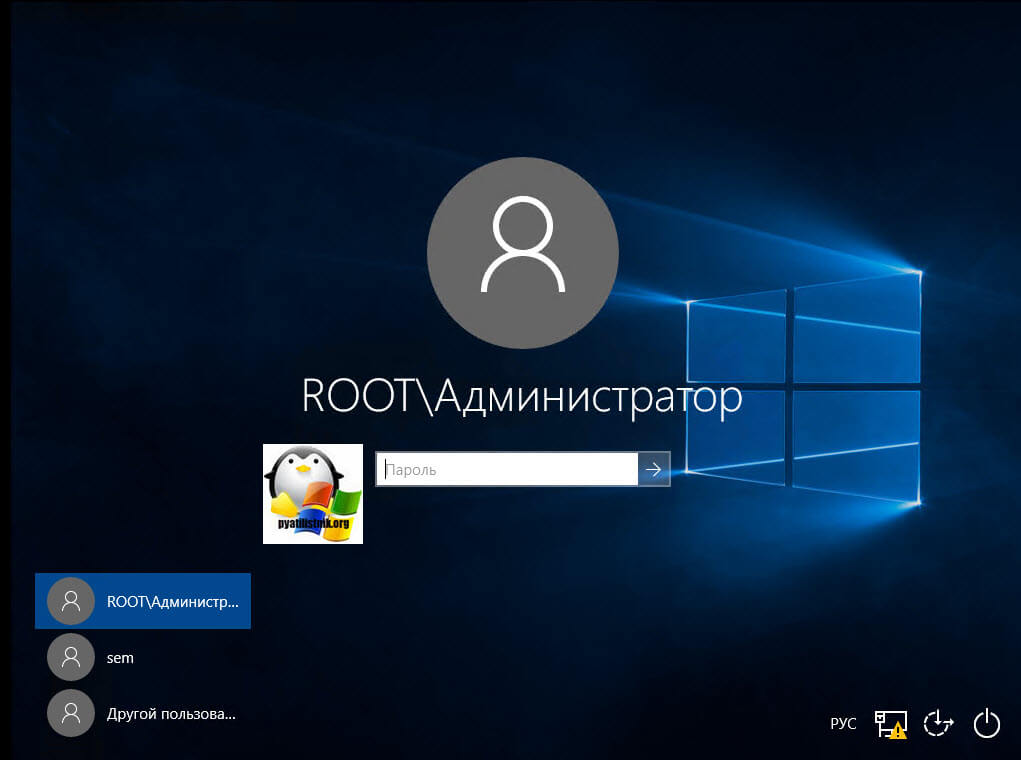

После перезагрузки мы видим префикс домена.

Классический метод ввода в домен Windows 10

Модным способом мы с вами загнали десятку в домен, теперь я напомню, а для кого-то покажу, что из себя представляет классический метод.

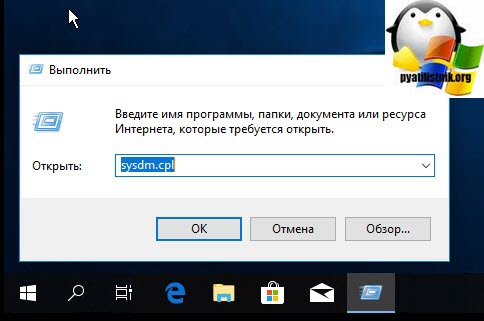

Откройте окно выполнить и введите команду:

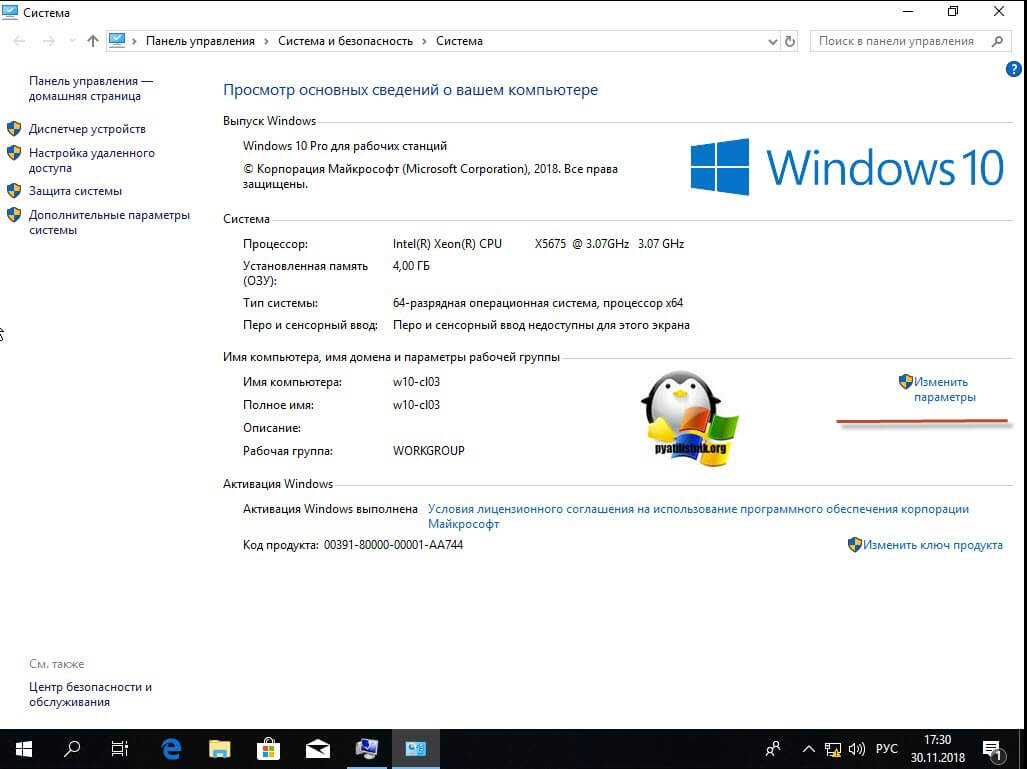

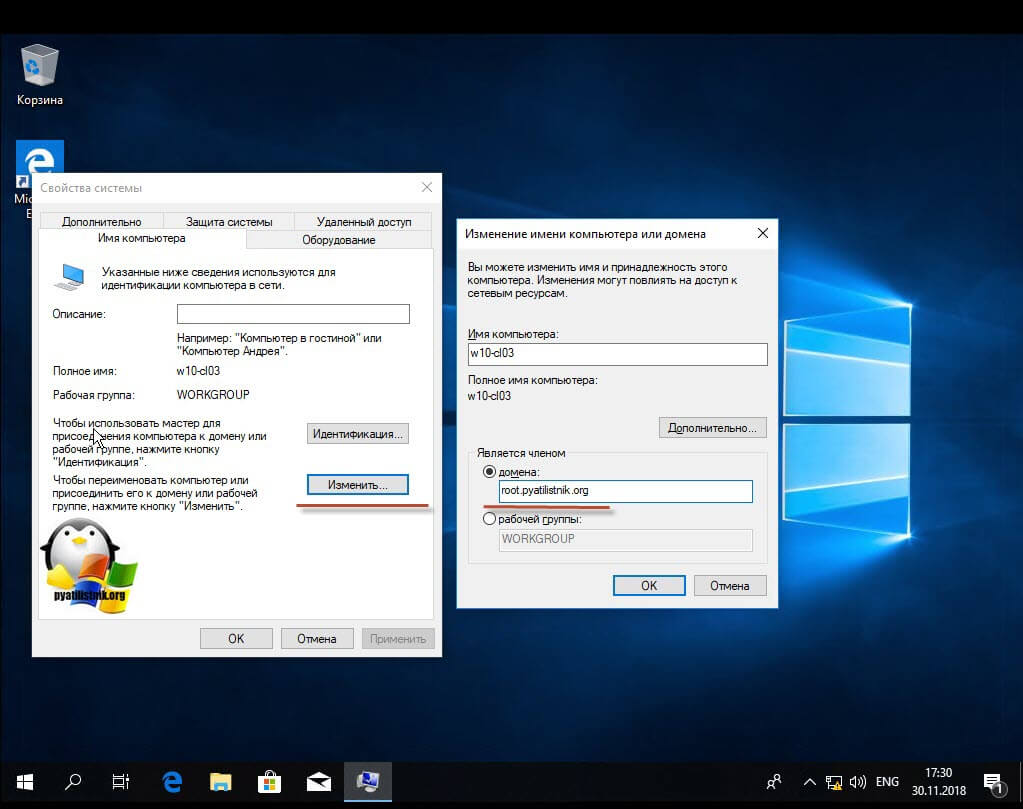

У вас откроется окно «Свойства системы», в него можно так же попасть если щелкнуть по значку «Этот компьютер» и перейти в его свойства, далее выбрать «Изменить параметры»

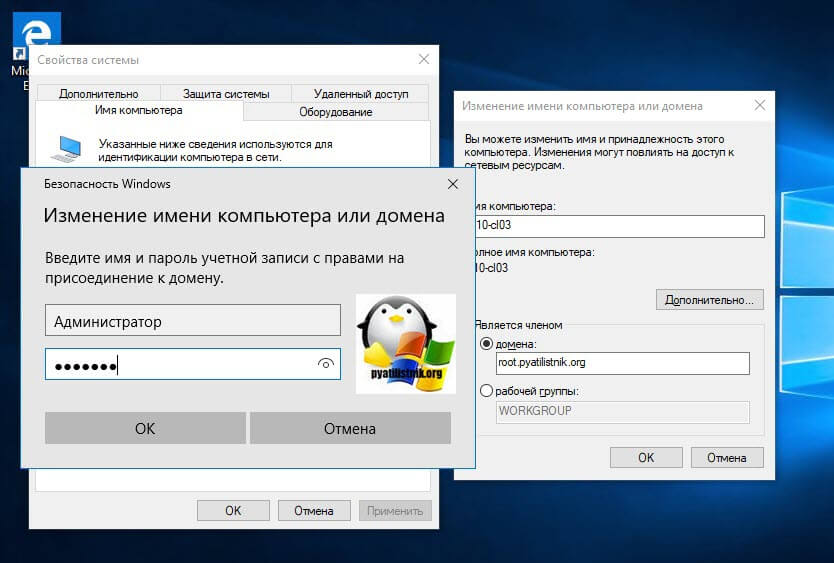

Если вашей рабочей станции удалось обратиться с запросом к контроллеру домена, то у вас появится форма авторизации, где для ввода Windows 10 в домен, вам нужно указать логин и пароль учетной записи у которой есть на это права.

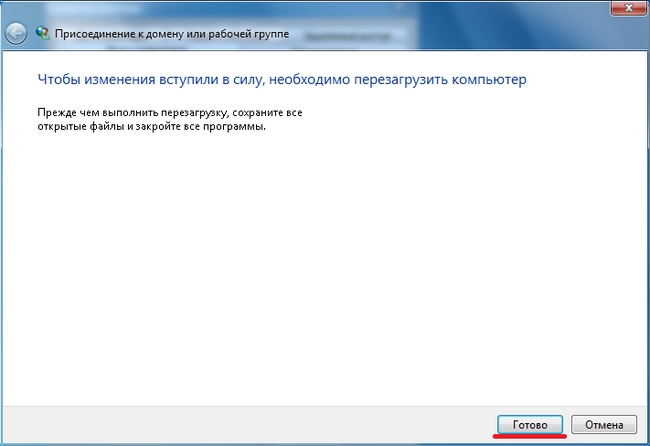

Далее вас уведомят, что необходимо произвести перезагрузку, «Чтобы изменения вступили в силу, нужно перезагрузить компьютер»

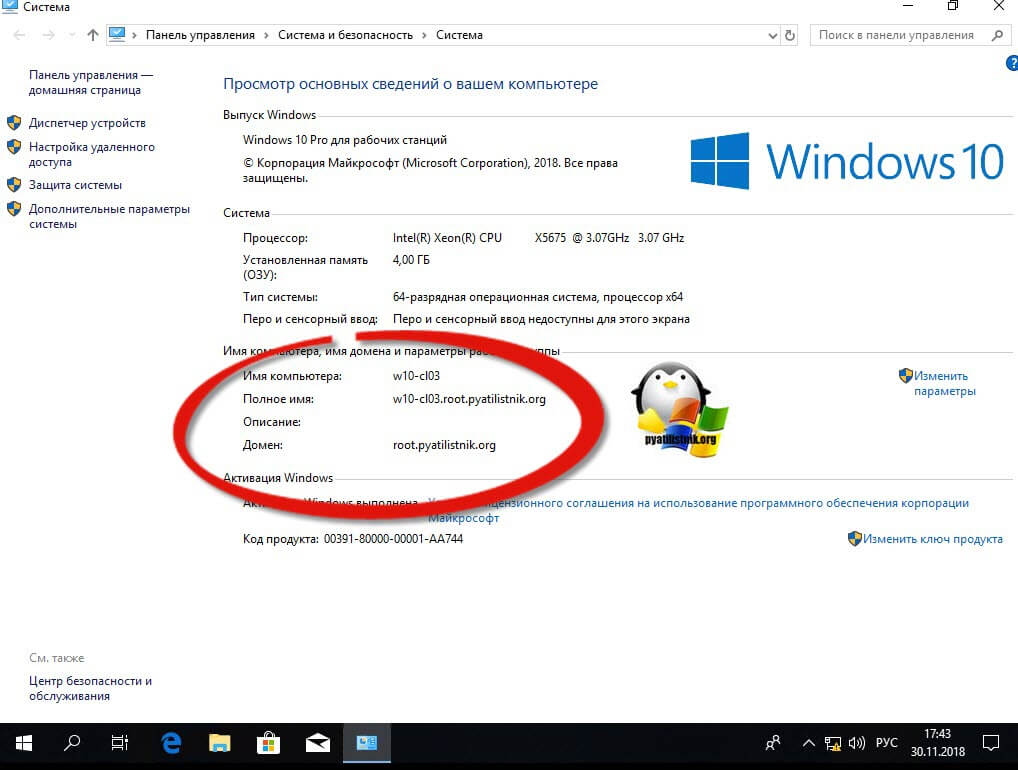

На выходе получаем присоединенную рабочую станцию с Windows 10 Pro к Active Directory.

Как подключить Windows 10 к домену с помощью PowerShell

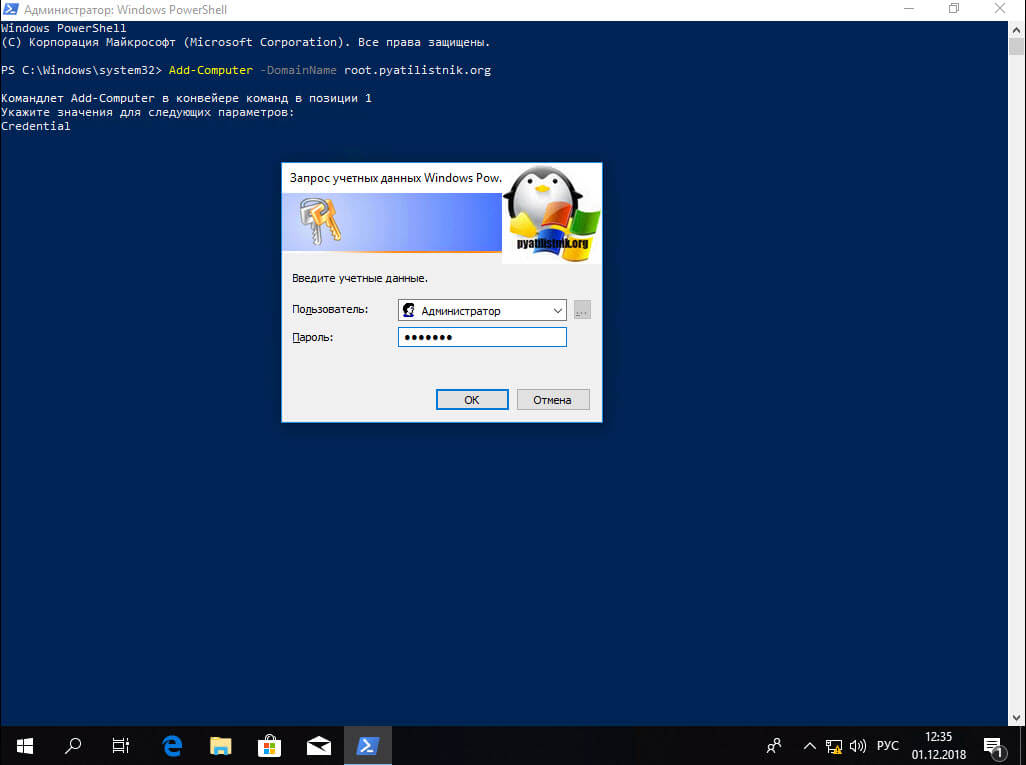

Данный метод ввода в домен Active Directory, будет быстр и полезен, особенно для начинающих системных администраторов. Открываете оболочку PowerShell от имени администратора и пишите вот такую команду:

У вас появится окно авторизации, где вы должны указать учетные данные пользователя, у которого есть права на ввод в рабочей станции Windows 10 в домен.

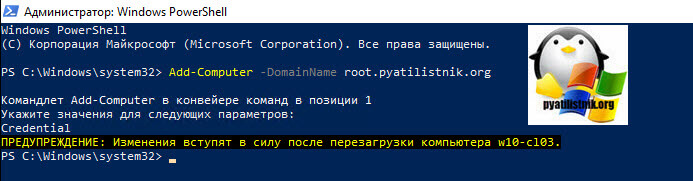

Если учетные данные правильные, то у вас появится уведомление, что изменения вступят в силу после перезагрузки компьютера, это будет означать, что компьютер стал частью домена.

Если открыть оснастку ADUC на контроллере домена, то в контейнере Computers, вы обнаружите вашу рабочую станцию.

Как подключить Windows 10 к домену с помощью djoin

Дек 1, 2018 09:00 Задайте вопрос Быстрый доступ

Вопрос

Всем добрый день.

Меня бомбит… Вот нарисовали весь этот новый интерфейс панели управления, а где функционал?!

Поставил свежую Windows 10 корпоративная, 10 минут лазил по менюшкам в поисках ввода компуктера в домен не используя старые оснастки панели управления — не нашел!

Это действительно так?

12 апреля 2018 г. 12:59 Ответить | Цитировать

Ответы

Классическая панель управления:

Наверняка в интернете есть куча статей как ввести компьютер в домен, но скорее всего вы даже не пытались поискать.

- Помечено в качестве ответа 17 апреля 2018 г. 17:15

12 апреля 2018 г. 13:10 Ответить | Цитировать

Добрый день, здесь смотрели:

Start > Settings > System > About

Start > Settings > accounts > access work or school

Ничего похожего на ввод в домен не нашел

По первому пути максимум, что можно сделать — переименовать компуктер или ввести ключ активации, по второму — войти с учетной записью майкрософт

У вас точно Pro версия?

- Помечено в качестве ответа 13 апреля 2018 г. 5:51

12 апреля 2018 г. 13:19 Ответить | Цитировать

Все ответы

Классическая панель управления:

Наверняка в интернете есть куча статей как ввести компьютер в домен, но скорее всего вы даже не пытались поискать.

- Помечено в качестве ответа 17 апреля 2018 г. 17:15

12 апреля 2018 г. 13:10 Ответить | Цитировать

Добрый день, здесь смотрели:

Start > Settings > System > About

Start > Settings > accounts > access work or school

12 апреля 2018 г. 13:11 Ответить | Цитировать

Добрый день!

Ничего, привыкните.

Классическая панель управления:

Наверняка в интернете есть куча статей как ввести компьютер в домен, но скорее всего вы даже не пытались поискать.

Это все понятно, меня интересует именно через новую панель управления.12 апреля 2018 г. 13:13 Ответить | Цитировать

всё гораздо проще:

12 апреля 2018 г. 13:13 Ответить | Цитировать

Добрый день, здесь смотрели:

Start > Settings > System > About

Start > Settings > accounts > access work or school

Ничего похожего на ввод в домен не нашел

По первому пути максимум, что можно сделать — переименовать компуктер или ввести ключ активации, по второму — войти с учетной записью майкрософт

12 апреля 2018 г. 13:14 Ответить | Цитировать

Добрый день, здесь смотрели:

Start > Settings > System > About

Start > Settings > accounts > access work or school

Ничего похожего на ввод в домен не нашел

По первому пути максимум, что можно сделать — переименовать компуктер или ввести ключ активации, по второму — войти с учетной записью майкрософт

У вас точно Pro версия?

- Помечено в качестве ответа 13 апреля 2018 г. 5:51

12 апреля 2018 г. 13:19 Ответить | Цитировать

Добрый день, здесь смотрели:

Start > Settings > System > About

Start > Settings > accounts > access work or school

Ничего похожего на ввод в домен не нашел

По первому пути максимум, что можно сделать — переименовать компуктер или ввести ключ активации, по второму — войти с учетной записью майкрософт

У вас точно Pro версия?

Вот строчки мог не заметить…. спасибо за наводку!

13 апреля 2018 г. 5:50 Ответить | Цитировать

Область применения

В этой статье описаны рекомендации, расположение, значения, политики управления политиками и безопасности для параметров политики безопасности » Добавить рабочие станции в домен «.

Справочник

Этот параметр политики определяет, какие пользователи могут добавлять устройства в определенный домен. Чтобы она вступила в силу, она должна быть назначена, чтобы она применялась хотя бы к одному контроллеру домена. Пользователь, которому назначено это право пользователя, может добавить в домен до десяти рабочих станций. Добавление учетной записи компьютера в домен позволяет устройству принимать участие в сетях, использующих Active Directory.

Возможные значения

- Определенный пользователем список учетных записей

- Не определено

Рекомендации

- Настройте этот параметр таким образом, чтобы только авторизованные пользователи отдела ИТ могли добавлять устройства в домен.

Назначение

Computer Конфигуратионвиндовс Сеттингссекурити Сеттингсусер Rights Ассигнмент

Значения по умолчанию

По умолчанию этот параметр разрешает доступ для пользователей, прошедших проверку подлинности, на контроллерах домена и не определен на отдельных серверах.

В приведенной ниже таблице перечислены фактические и действующие значения политики по умолчанию для самых последних поддерживаемых версий Windows. Значения по умолчанию также указаны на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Политика домена по умолчанию | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию отдельного сервера | Не определено |

| Действующие параметры по умолчанию для контроллера домена | Пользователи, прошедшие проверку подлинности |

| Действующие параметры по умолчанию для рядового сервера | Не определено |

| Параметры по умолчанию, действующие на клиентском компьютере | Не определено |

Средства управления политикой

Пользователи также могут присоединиться к домену, если у него есть разрешение на создание объектов компьютера для подразделения (OU) или для контейнера Computers (компьютеры) в каталоге. Пользователи, которым назначено это разрешение, могут добавлять в домен неограниченное количество устройств, независимо от того, имеют ли они право на Добавление рабочих станций в доменные пользователи.

Кроме того, учетные записи компьютеров, созданные с помощью средства » Добавление рабочих станций к домену «, имеют администраторам домена роль владельца учетной записи компьютера. Учетные записи компьютеров, созданные с помощью разрешений на доступ к контейнеру компьютера, используют его создатель в качестве владельца учетной записи компьютера. Если у пользователя есть разрешения на доступ к контейнеру и у него есть право » Добавить рабочую станцию на пользователя домена «, устройство добавляется на основе разрешений контейнера компьютера, а не его прав пользователя.

Перезагрузка устройства не требуется, чтобы этот параметр политики был эффективным.

Любые изменения, внесенные в назначение прав пользователя для учетной записи, вступают в силу при следующем входе в систему владельца учетной записи.

Групповая политика

Параметры применяются в указанном ниже порядке с помощью объекта групповой политики (GPO), который будет перезаписывать параметры на локальном компьютере при следующем обновлении групповой политики:

- Параметры локальной политики

- Параметры политики сайта

- Параметры политики домена

- Параметры политики OU

Если локальная настройка недоступна, это указывает на то, что объект GPO, который в настоящее время управляет этим параметром.

Вопросы безопасности

Эта политика имеет следующие соображения для обеспечения безопасности:

Уязвимость

Права на Добавление рабочих станций в домен отображаются с умеренной уязвимостью. Пользователи с этим правом могут добавить устройство в домен, настроенный таким образом, чтобы нарушались политики безопасности Организации. Например, если ваша организация не должна иметь права администратора на своих устройствах, пользователи могут установить Windows на своем компьютере, а затем добавить компьютеры в домен. Пользователь знает пароль учетной записи локального администратора, может войти в систему с помощью этой учетной записи, а затем добавить учетную запись личного домена в локальную группу администраторов.

Противодействие

Настройте этот параметр таким образом, чтобы только авторизованные пользователи отдела ИТ могли добавлять компьютеры в домен.

Возможное влияние

Для организаций, которые не разрешили пользователям настраивать собственные компьютеры и добавлять их в домен, этот контрмер не будет оказывать влияния. Для тех, у которых есть возможность настроить собственные устройства для некоторых или всех пользователей, этот контрмер заставляет Организацию установить формальный процесс, пересылаемый на передний план. Она не влияет на существующие компьютеры, если они не были удалены, а затем добавлены в домен.

Постановка задачи

Методы присоединения в домен Windows 10

Для того, чтобы присоединить Windows 10 к домену Active Directory, лично я знаю 4 метода, о которых мы подробно с вами поговорим:

- Ввод Windows 10 в домен, через новый интерфейс параметров Windows

- Классический, я его называю, так как он самый старый и всем хорошо известный, через свойства системы, в окне с переименовыванием компьютера

- Подключить вашу десятку к Active Directory можно с помощью командлетов PowerShell

- Оффлайн ввод в домен, через утилиту djoin, редкий случай, но знать его нужно

Практика подключения Windows 10 к домену

Ввод через новый интерфейс

Данный метод можно разделить на два, объясню почему. Текущая политика компании Microsoft, заключается в том, что она хочет привести внешний вид операционной системы Windows 10 к общему виду на всех устройствах, чтобы все действия, где бы их пользователь не совершал, выполнялись одинаково. С одной стороны это хорошо и наверное правильно, но с другой стороны, это влечет к постоянному и глобальному изменению интерфейса с каждым новым релизом и выпиливание классических оснасток, в виде панели управления.

В виду этого десятка у которой версия до 1511 имеет одно расположение кнопки, а вот уже релизы начиная с 1607 и заканчивая текущим 1809, уже этой кнопки не имеют, так как концепция изменилась и была переработана (Если вы не знаете, как узнать версию Windows 10, то перейдите по ссылке слева)Подключаем к домену Windows 10 до 1511

Для десятки с релизом Threshold 1 и 2 (1507 и 1511) процедура добавления компьютера в Active Directory имеет такой алгоритм. Вы нажимаете сочетание клавиш Win и I одновременно (Это одна из многих горячих комбинаций в Windows), в результате у вас откроется меню "Параметры". В параметрах вы находите пункт

Далее вы находите раздел "О системе", тут вы увидите сводную информацию, видно, что в моем примере у меня Windows 10 1511, и обратите внимание, что есть две удобные кнопки:

- Присоединение к домену предприятия

- Присоединиться к Azure AD

Следующим шагом у вас будет форма авторизации, где вам предстоит представится от чьего имени вы будите производить подключение к домену Active Directory вашей Windows 10, обычно, это учетная запись администратора домена или пользователя, кому делегированы права.

Следующим шагов, вас спросят чтобы вы указали сведения, о учетной записи, которая будет использовать данный компьютер, я этот этап пропускаю.

и последним этапом нужно выполнить перезагрузку рабочей станции, после этого ввод в домен Windows 10, можно считать успешным.

Подключаем к домену Windows 10 выше 1607

С версией 1511 мы разобрались, на мой взгляд там были удобно расположены кнопки, не знаю что не понравилось разработчикам. Теперь я вам приведу пример присоединения в Active Directory Windows 10 1607 и выше, в моем примере, это будет версия 1803. Вы также открываете "Параметры Windows". Если вы зайдете в систему и "О системе", то не обнаружите там нужных кнопок для подключения к AD предприятия, туше. Как я и писал выше функционал перенесли.

В параметрах Windows найдите и перейдите в пункт "Учетные записи"

Находите пункт "Доступ к учетной записи места работы иди учебного заведения" и нажимаем кнопку "Подключиться"

Получите доступ к таким ресурсам, как электронная почта, приложения и сеть. Подключение подразумевает, что ваша компания или учебное заведение смогут управлять некоторыми функциями на этом устройстве, например, параметры, которые вы можете изменить. Для получения конкретных сведений об этом обратитесь в свою компанию или учебное заведение.

У вас откроется окно "Настройка рабочей или учебной записи". В самом низу нас будет интересовать два пункта:

- Присоединить это устройство к Azure Active Directory

- Присоединить это устройство к локальному домену Active Directory, наш вариант

У вас откроется окно с вводом FQDN имени вашего домена Active Directory.

Далее вас попросят указать учетные данные для присоединения рабочей станции к AD.

Пропускаем шаг с добавлением учетной записи.

Когда все готово, то делаем обязательную перезагрузку, и ваша Windows 10, теперь является членом Active Directory.

После перезагрузки мы видим префикс домена.

Классический метод ввода в домен Windows 10

Модным способом мы с вами загнали десятку в домен, теперь я напомню, а для кого-то покажу, что из себя представляет классический метод.

Откройте окно выполнить и введите команду:

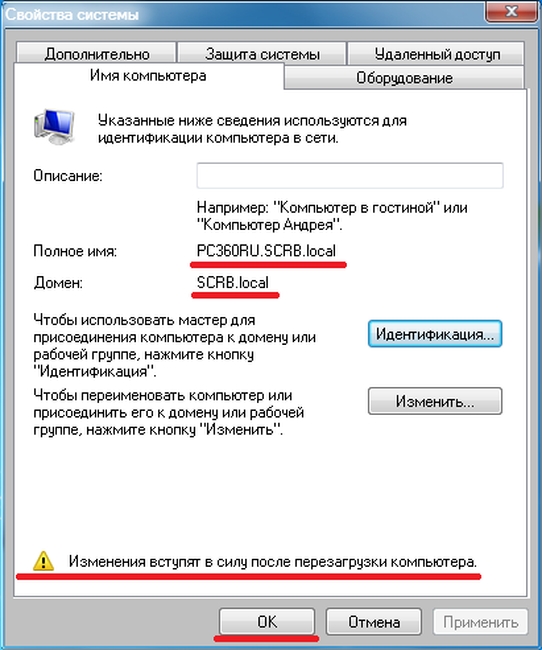

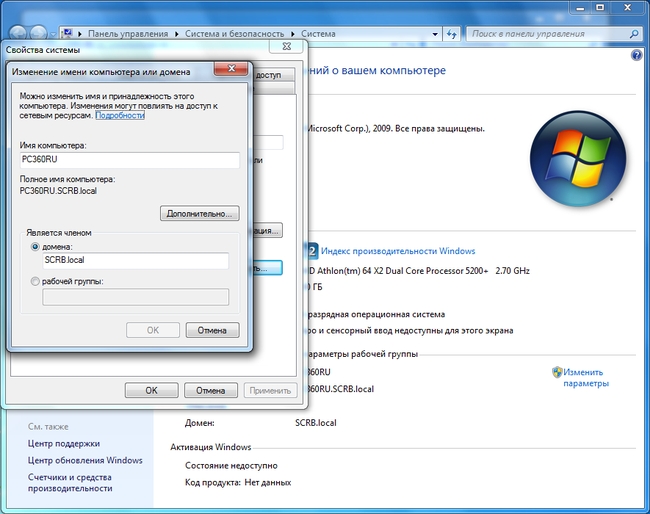

У вас откроется окно "Свойства системы", в него можно так же попасть если щелкнуть по значку "Этот компьютер" и перейти в его свойства, далее выбрать "Изменить параметры"

Если вашей рабочей станции удалось обратиться с запросом к контроллеру домена, то у вас появится форма авторизации, где для ввода Windows 10 в домен, вам нужно указать логин и пароль учетной записи у которой есть на это права.

Далее вас уведомят, что необходимо произвести перезагрузку, "Чтобы изменения вступили в силу, нужно перезагрузить компьютер"

На выходе получаем присоединенную рабочую станцию с Windows 10 Pro к Active Directory.

Как подключить Windows 10 к домену с помощью PowerShell

Данный метод ввода в домен Active Directory, будет быстр и полезен, особенно для начинающих системных администраторов. Открываете оболочку PowerShell от имени администратора и пишите вот такую команду:

У вас появится окно авторизации, где вы должны указать учетные данные пользователя, у которого есть права на ввод в рабочей станции Windows 10 в домен.

Если учетные данные правильные, то у вас появится уведомление, что изменения вступят в силу после перезагрузки компьютера, это будет означать, что компьютер стал частью домена.

Если открыть оснастку ADUC на контроллере домена, то в контейнере Computers, вы обнаружите вашу рабочую станцию.

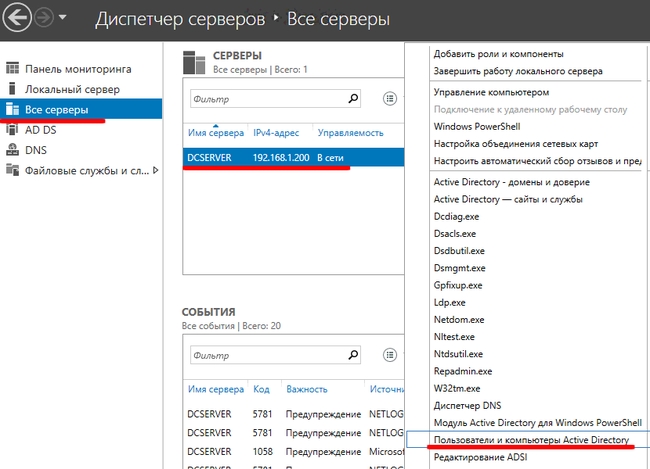

В диспетчере серверов контроллера домена выбираем в меню слева – Все серверы. Видим нужный контроллер домена, в нашем случае это DCSERVER. Нажимаем на него правой кнопкой мыши. В открывшемся меню выбираем пункт – Пользователи и компьютеры Active Directory.

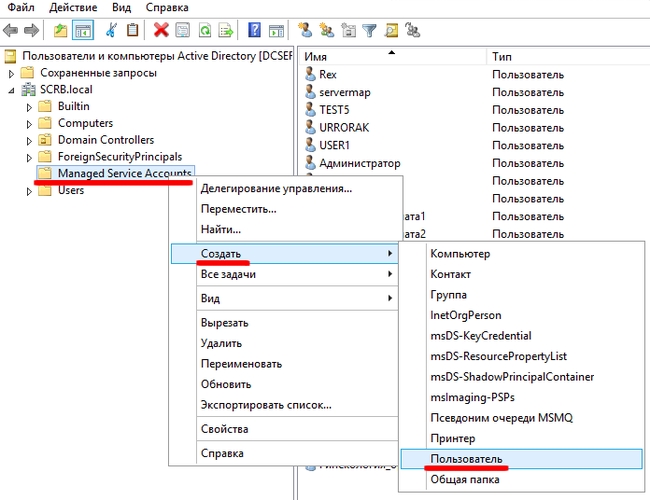

В открывшейся оснастке Пользователи и компьютеры Active Directory [DCSERVER] выбираем Managed Service Accounts правой кнопкой мыши. В раскрывшемся меню выбираем пункт «Создать» в следующем выпадающем меню выбираем пункт «Пользователь»

Можно создавать пользователей в директории Users, но у нас так сложилось, что все пользователи именно в Managed Service Accounts (MSA управляемые учетные записи служб), в этом есть некоторые преимущества. Процесс создания в MSA и в Users аналогичен.

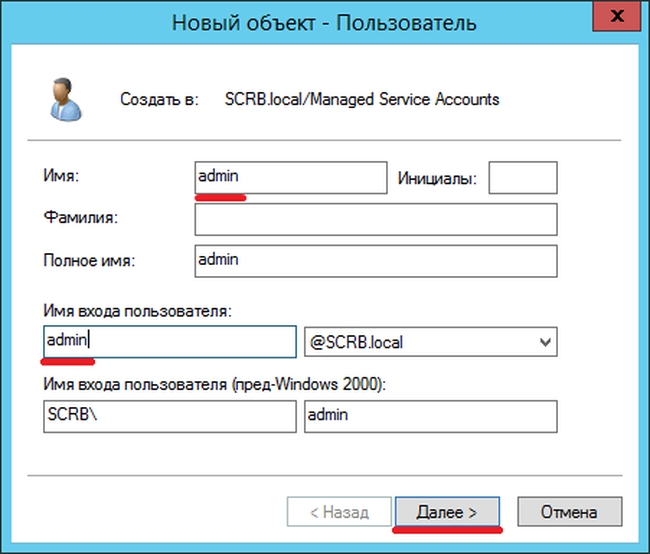

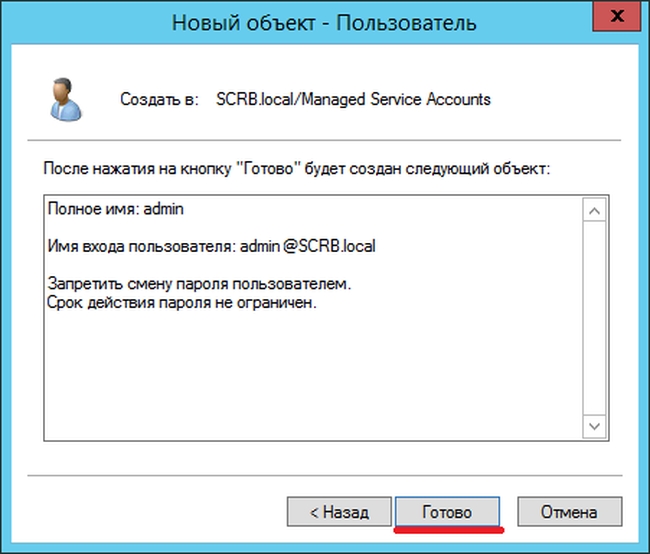

В открывшемся окне создания пользователя вводим имя – создадим например пользователя admin, нажимаем >> Далее.

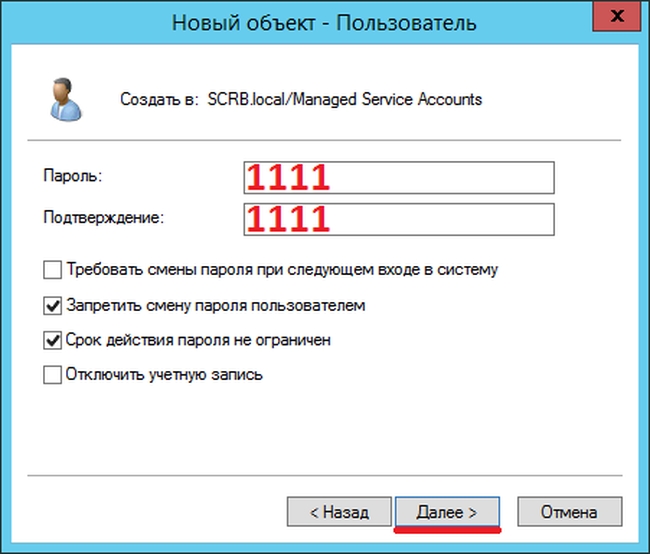

Создаем пароль для пользователя, галочки как на скриншоте ниже, >> Далее.

Подтверждаем создание, нажав кнопку «Готово».

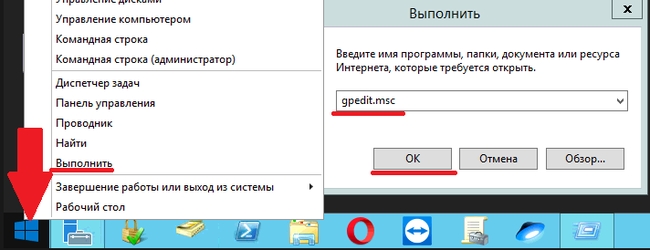

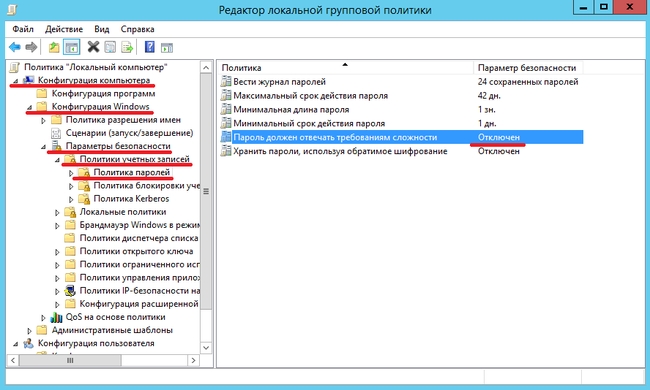

Чтоб можно было создавать простые пароли пользователям, включаем эту возможность в редакторе локальной групповой политики. Правой кнопкой мыши на кнопку «Пуск», выбираем «Выполнить», пишем gpedit.msc, ОК. (или WIN+R >> gpedit.msc >> ENTER)

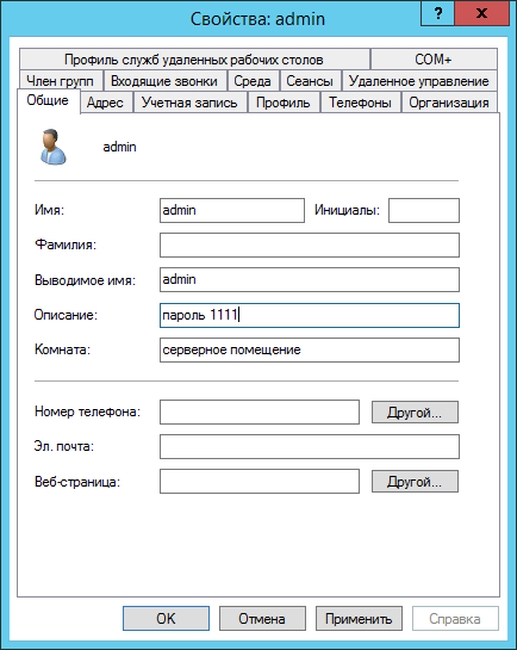

Нажав правой кнопкой на созданного пользователя, можно отредактировать его свойства, например, добавить описание.

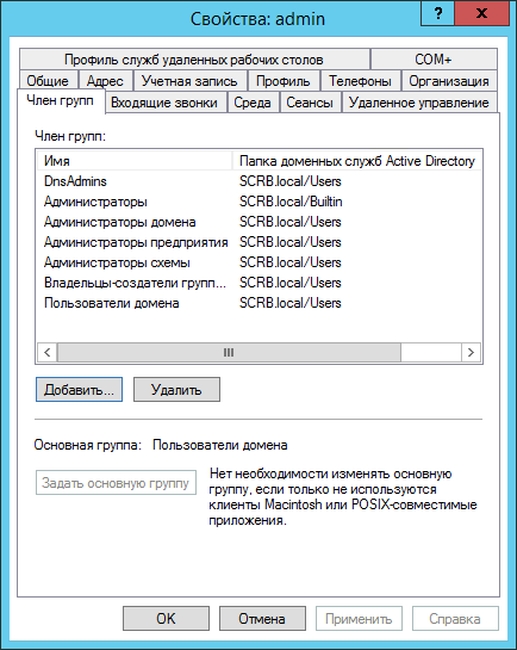

Чтоб admin мог сам добавлять пользователей в домен, и в общем то быть Администратором в сети я добавил его во все группы администраторов. Для обычных пользователей этого делать не нужно.

Еще одного пользователя, с аналогичными параметрами можно создать методом копирования (ПКМ на пользователя, копировать).

Если структура организации достаточно большая, то в корне домена можно создавать OU (Organizational Units) для удобного управления пользователями.

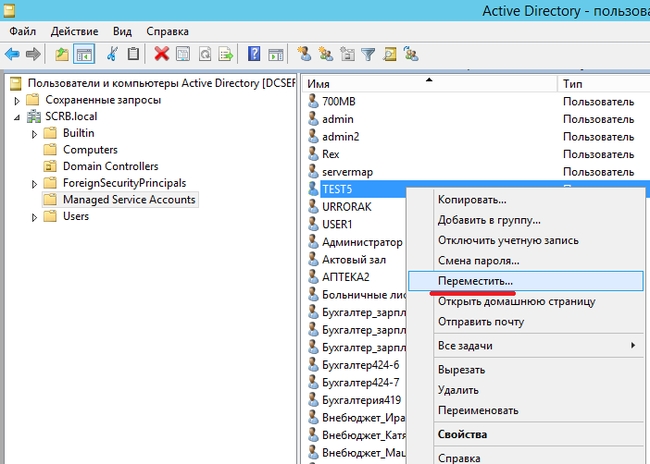

Если есть необходимость переместить учетную запись в другую директорию, например из ManagedServiceAccounts в Users, то нажимаем правой кнопкой мыши на требуемого пользователя, в нашем случае это TEST5 и выбираем строчку «Переместить».

Далее откроется окошко, в котором выбираем место назначения, выберем Users, >>OK.

Проверим папку Users – пользователь уже там.

Переходим к добавлению компьютера в домен.

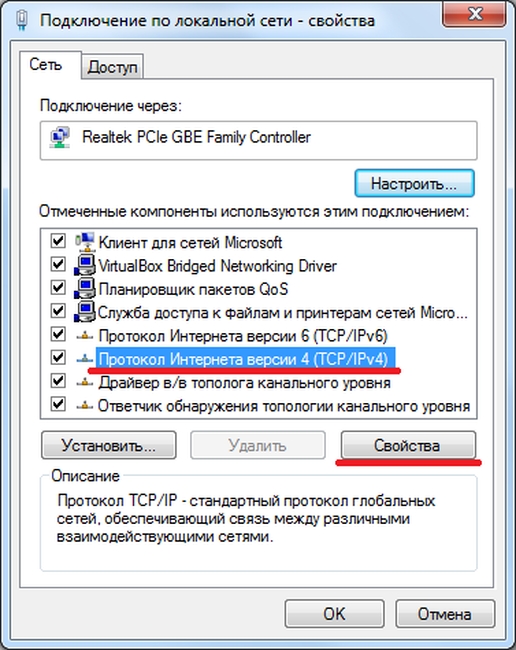

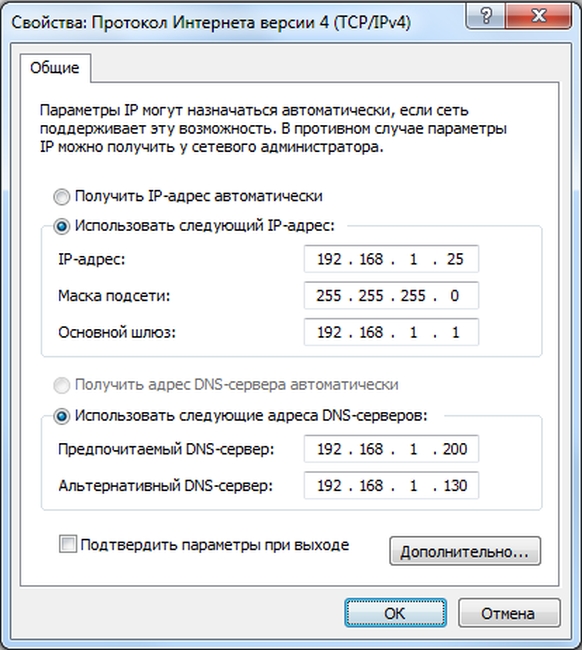

У нас в сети статическая IP-адресация, по этому в добавляемом компьютере первым делом меняем сетевые настройки. Переходим по пути: Панель управления\Сеть и Интернет\Центр управления сетями и общим доступом. В настройках соединения изменяем протокол Интернета версии 4(TCP/IPv4) нажав на кнопку «Свойства».

Изменяем данные как на картинке ниже.

IP-адрес: 192.168.1.25 (адрес компьютера)

Маска подсети: 255.255.255.0

Основной шлюз: 192.168.1.1 (шлюз модема или фаервола)

Предпочитаемый DNS-сервер: 192.168.1.200 (IP-адрес контроллера домена).

Альтернативный DNS-сервер: 192.168.1.130 (IP-адрес резервного контроллера домена).

Применяем настройки, нажав кнопку «ОК».

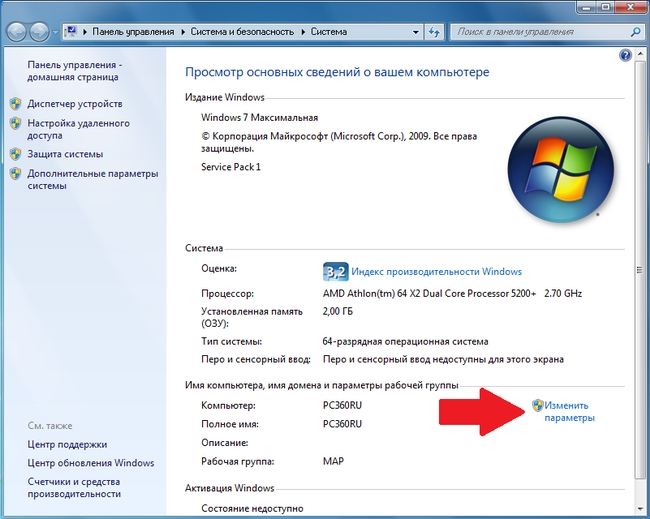

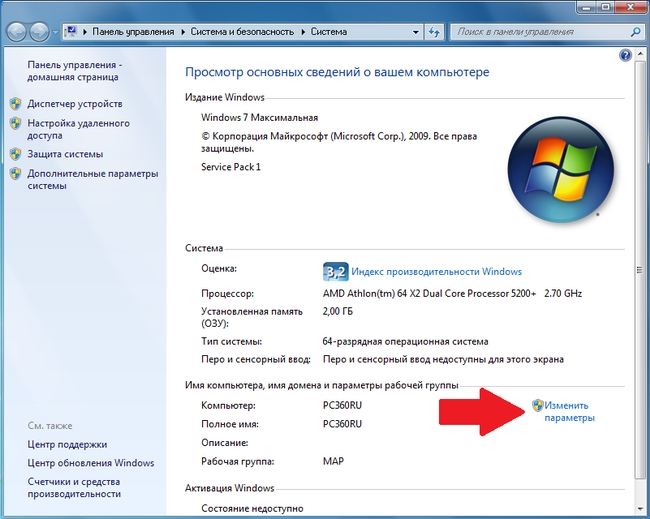

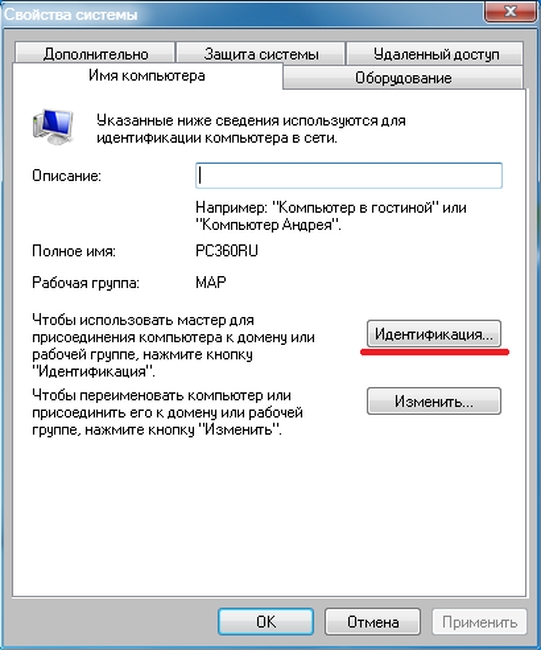

В панели управления переходим по пути: Панель управления\Система и безопасность\Система. Нажимаем на ссылку – «Изменить параметры».

Предлагается два варианта, нажмем первый – идентификация.

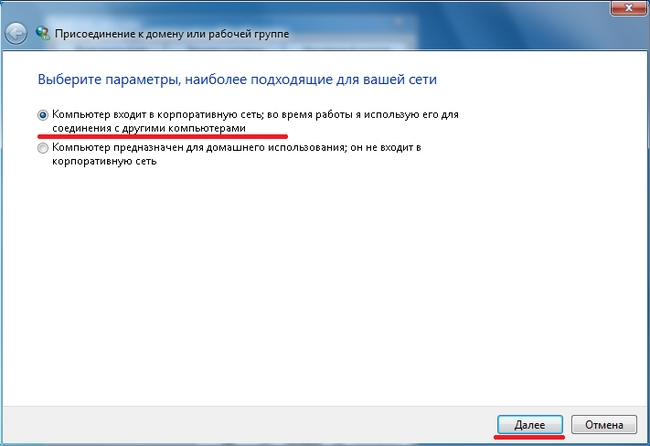

Откроется мастер присоединения компьютера к сети или домену. Выбираем первый пункт: Компьютер входит в корпоративную сеть; во время работы я использую его для соединения с другими компьютерами. Нажимаем >>Далее.

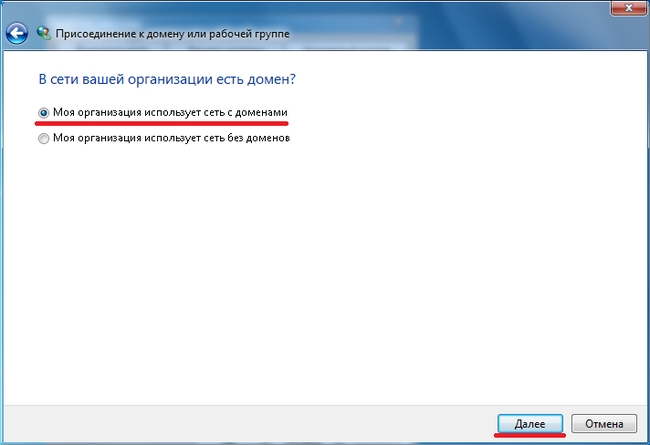

На следующем шаге выбираем первый пункт: Моя организация использует сеть с доменами. >>Далее.

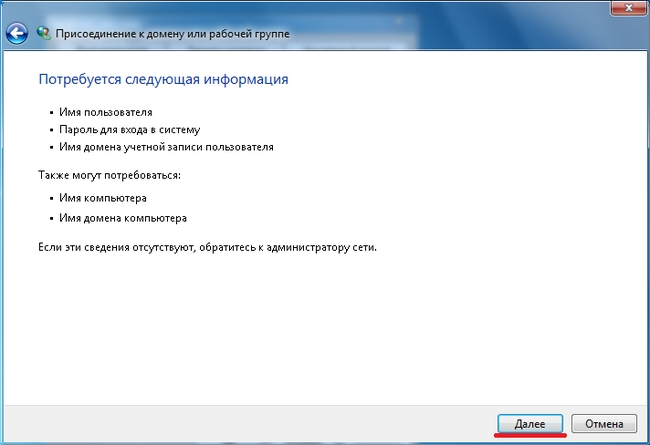

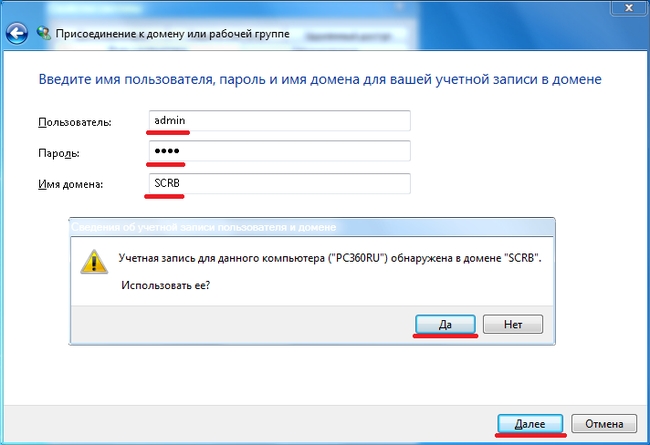

Вводим учетные данные созданного ранее пользователя.

Если компьютер ранее не был в домене то мастер предложит написать имя, под которым он будет известен в домене (фактически на этом шаге можно переименовать компьютер). >>Далее

Если пользователь не имеет прав на присоединение компьютера к домену, то откроется окно, в котором нужно указать данные, того кому разрешено.

Иногда может возникнуть ситуация, когда ПК «не видит» домен. В этом случае нужно написать постфикс .local после названия домена (например SCRB.local)

Если указать Не добавлять учетную запись пользователя в домене (на компьютере), то это можно сделать позже, в настройках учетных записей пользователей панели управления. >> Далее.

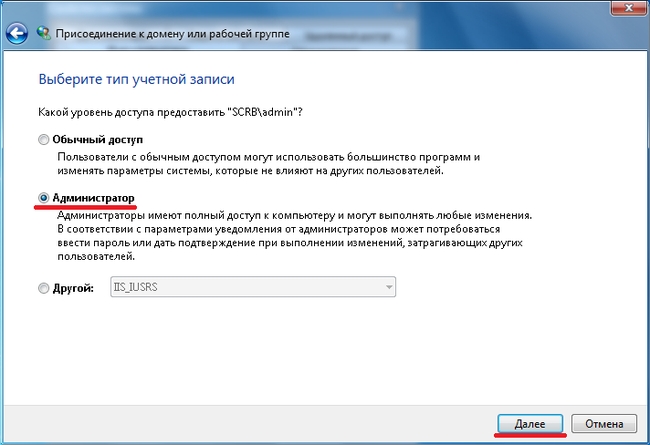

Так как мне нужно установить программы на этот новый компьютер, я устанавливаю доступ администратора для учетной записи admin на этом компьютере.

Можно выполнить идентификацию с учетной записью того пользователя, который затем будет работать на этом компьютере, установить ей права администратора, настроить программы и затем установить обычный доступ. Чаще всего так и делается.

Нажимаем кнопку «Готово».

Видим, что имя и домен уже изменились, но изменения вступят в силу после перезагрузки. Перезагружаем компьютер.

После перезагрузки появится надпись нажать CTRL+ALT+DELETE и затем вход в учетную запись, которую мы только что добавили.

Компьютер добавлен в домен. На контроллере домена в списке компьютеров он тоже появился. Отключить нажатие CTRL+ALT+DELETE можно в настройках учетных записей пользователей панели управления или в локальной политике безопасности.

Добавление в домен можно выполнить без использования мастера. В свойствах системы нужно нажать кнопку «Изменить» (чуть ниже кнопки «Идентификация»). В открывшемся окне указать имя ПК и домен. Затем указать учетную запись с правом присоединения к домену и перезагрузить ПК.

Организовывать доменную сеть выгодно, потому, что она обладает рядом преимуществ и гибкой системой настроек в сравнении с обычной сетью. Например, можно создать сетевые папки с доступом только для определенных пользователей, через политики на контроллере домена задавать различные права и настройки для ПО и пользователей сети, блокировать учетные записи и тп.

Войти с локальной учетной записью на контроллер домена в принципе невозможно, поскольку при повышении сервера до контроллера домена локальная база учетных записей становится недоступной. Однако из этого правила есть одно исключение.

На случай неисправности службы каталогов на контроллерах домена есть специальный режим загрузки Directory Services Restore Mode (DSRM). В этом режиме служба каталогов не запускаются, а база данных AD переводится в автономный режим. Для входа в этом режиме используется специальная учетная запись администратора DSRM, которая и является единственной локальной учетной записью на контроллере домена. В связи с этим возникает два вопроса.

Как узнать пароль DSRM

Пароль DSRM указывается в процессе развертывания контроллера домена.

Впрочем, запоминать или записывать пароль вовсе не обязательно, при необходимости его легко можно сбросить с помощью утилиты ntdsutil. Для сброса пароля DSRM необходимо зайти на контроллер домена и выполнить команды:

ntdsutil

set dsrm password

reset password on server NULL

новый пароль

подтверждение пароля

quit

quit

Для примера я создал пользователя Dsrmadmin.

Для синхронизации опять же заходим на контроллер домена и выполняем команды:

ntdsutil

set dsrm password

sync from domain account dsrmadmin

quit

quit

Либо то же самое одной строкой:

ntdsutil ″set dsrm password″ ″sync from domain account dsrmadmin″ q q

После этого можем заходить на контроллер домена, используя пароль от доменной учетной записи. Стоит уточнить, что процедура синхронизации не обеспечивает отслеживание изменений и постоянное соответствие паролей. Для регулярной синхронизации придется придумывать что либо, например добавить команду синхронизации в Startup Scripts, либо создать задание в планировщике.

Можно ли войти под DSRM администратором в обычном режиме

В предыдущих версиях Windows DSRM администратор мог осуществить локальный вход на контроллер домена только загрузившись в режиме DSRM. Начиная с Windows Server 2008 службы AD могут быть остановлены из оснастки Services, без необходимости перезагрузки. Соответственно у DSRM администратора теперь есть возможность подключиться к контроллеру домена и в обычном (не DSRM) режиме.

Активировать эту возможность можно с помощью правки реестра на контроллере домена. Для изменения отвечает параметр типа DWORD с названием DsrmAdminLogonBehavior, находящийся в разделе HKLM\System\CurrentControlSet\Control\Lsa. Он может иметь значения:

Установить необходимое значение можно с помощью утилиты reg.exe, запущенной из командной строки с правами администратора. Для примера установим для параметра значение, равное 1:

REG ADD ″HKLM\System\CurrentControlSet\Control\Lsa″ /v DsrmAdminLogonBehavior /t REG_DWORD /d 1 /F

Либо с помощью PowerShell, например так зададим для параметра значение 2:

New-ItemProperty -Name DsrmAdminLogonBehavior -Path HKLM:\System\CurrentControlSet\Control\Lsa -PropertyType Dword -Value 2 -Force

В заключение напомню, что разрешать локальный вход на контроллере домена без особой необходимости не стоит, так как это снижает безопасность.

Читайте также: