Windows core настройка времени

Обновлено: 07.07.2024

Командная строка

В первую очередь настраиваем сеть. Последовательно вводим команду netsh, затем interface, затем ipv4 (после каждой команды жмем Ввод) и попадаем в строку управления сетевыми интерфейсами. Смотрим имеющиеся в наличии:

set address name=″21″ source=static address=192.168.0.50 mask=255.255.255.0 gateway=192.168.0.10

add dnsserver name=″21″ address=192.168.0.10 index=1

Теперь дадим нашему серверу имя. Вводим команду hostname и узнаем текущее имя, сгенерированное при установке. Поскольку оно нас не устраивает, зададим нашему серверу новое имя CORE1 :

netdom renamecomputer WIN-FDP41E28535 /newname:CORE1

Проверяем получившиеся настройки: ipconfig /all

Затем обязательно перезагружаем сервер: shutdown -r -t 0

Теперь наш сервер виден в сети.

Активируем сервер с помощью менеджера лицензий slmgr.vbs :

slmgr -ipk <ключ продукта>

И теперь самое время вводить наш сервер в домен:

Еще раз перезагружаемся.

Теперь устанавливаем и настраиваем инструменты удаленного управления. В первую очередь открываем на файерволе порты, необходимые для удаленного управления помощью оснасток MMC:

netsh advfirewall firewall set rule group=″Удаленное администрирование″ new enable=yes

Примечание. Если у вас английская версия ОС, то вместо ″Удаленное администрирование″ вводим ″Remote administration″

Затем разрешаем подключение к удаленному рабочему столу:

cscript C:\windows\system32\scregedit.wsf /ar 0

Для возможности подключения к серверу с клиентов ниже, чем Windows Vista/Windows Server 2008, отключаем высокий уровень безопасности, установленный по умолчанию:

cscript C:\windows\system32\scregedit.wsf /cs 0

И проверяем результат:

cscript C:\windows\system32\scregedit.wsf /ar /v

И теперь настроим удаленное управление сервером с помощью оснастки Server Manager. Для этого нам прийдется установить NetFramework и PowerShell:

DISM /Online /Enable-Feature /FeatureName:NetFx2-ServerCore

DISM /Online /Enable-Feature /FeatureName:MicrosoftWindowsPowerShell

Устанавливаем остальные недостающие компоненты:

DISM /Online /Enable-Feature /FeatureName:ServerManager-PSH-Cmdlets

DISM /Online /Enable-Feature /FeatureName:BestPractices-PSH-Cmdlets

Перезагружаемся и вводим команду powershell . Затем меняем политику выполнения скриптов в PowerShell (по умолчанию выполнение скриптов запрещено):

И разрешаем удаленное управление в PowerShell:

Configure-SMRemoting.ps1 -force -enable

На этом первоначальная настройка закончена.

А теперь для тех, кто не переносит командную строку, второй способ настройки:

Скрипт первоначальной конфигурации Sconfig

Просто вводим в командной строке команду sconfig и попадаем в окно настроек:

Выбрав пункт 1, можем изменить имя компьютера. Однако, можно не делать этого отдельно, при вводе в домен программа сама выдаст запрос на изменение имени.

Для настройки сети выбираем номер параметра 8. Здесь задаем IP-адрес, маску и шлюз по умолчанию, а также DNS сервера.

Выбрав пункт 7 мы включаем удаленный рабочий стол:

А пункт 4 позволяет нам настроить удаленное управление. Сначала устанавливаем открываем порты на файерволе (пункт 1), затем устанавливаем PowerShell (пункт 2). При этом все компоненты устанавливаются автоматически. После этого потребуется перезагрузка, а потом выбираем пункт 3 и разрешаем удаленное управление:

Вот и все. Теперь можно управлять сервером удаленно, с помощью любого из вышеперечисленных способов.

Управление временем — один из ключевых аспектов системного администрирования. Как правило, все клиентские серверы и рабочие станции синхронизируют время с доменом Active Directory, однако откуда берется точное время в AD? Это зависит от разных факторов. В стандартной конфигурации время синхронизируется с серверами Microsoft, а виртуальные машины обычно получают данные от хост-сервера.

Лучше всего задать единый источник данных о точном времени для всех компьютеров в корпоративной сети — сервер (или несколько серверов), с которым будут синхронизироваться все системы. Это может быть ресурс или пул ресурсов в Интернете, либо локальный сервер. Так или иначе, с источником точного времени стоит определиться заранее.

За синхронизацию компьютеров и серверов Windows отвечает сетвой протокол Network Time Protocol (NTP). NTP использует для своей работы протокол UDP порт по умолчанию 123. Что бы в дальнейшем можно было настроить работу этого сетевого протокола, необходимо проверить, не блокирует ли этот порт фаерволл.

Способы указания NTP Сервера.

NoSync- Служба времени не синхронизируется с другими источниками.

NTP- Служба времени выполняет синхронизацию с серверами, указанными в записи реестра NtpServer.

NT5DS- Служба времени выполняет синхронизацию на основе иерархии домена.

AllSync- Служба времени использует все доступные механизмы синхронизации.

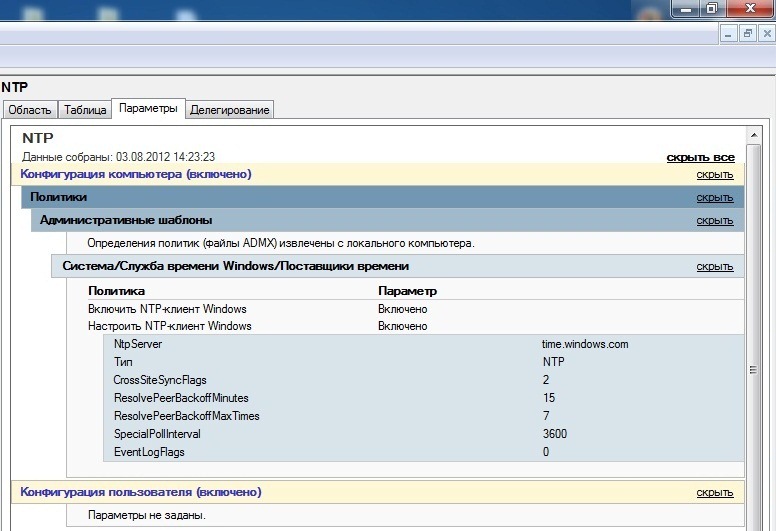

Значение CrossSiteSyncFlags выбираем 2.

CrossSiteSyncFlags. Определяет возможность выбора службой партнеров по синхронизации за пределами домена компьютера.

Нет 0

PdcOnly 1

Все 2

В значении ResolvePeerBackoffMinutes прописываем 15

ResolvePeerBackoffMinutes- указывает первоначальный интервал ожидания (в минутах) перед тем, как начать поиск узла одноранговой сети для синхронизации. Если службе времени Windows не удается успешно синхронизироваться с источником времени, будут выполняться повторные попытки с использованием указанных значений параметров ResolvePeerBackoffMinutes и ResolvePeerBackoffMaxTimes.

В значении ResolvePeerBackoffMaxTimes прописываем 7

ResolvePeerBackoffMaxTimes- указывает максимальное число раз удвоения интервала ожидания в случае, если повторяющиеся попытки поиска узла одноранговой сети для синхронизации не дали результата. Нулевое значение предполагает, что интервал ожидания всегда равен первоначальному, указанному в параметре ResolvePeerBackoffMinutes.

В значении SpecialPollInterval прописываем 3600

SpecialPollInterval- указывает интервал специального опроса (в секундах) для узлов одноранговой сети, настроенных вручную. Если специальный опрос включен, то служба времени Windows будет использовать его интервал вместо динамического значения, определяемого с помощью алгоритмов синхронизации, встроенных в службу времени Windows.

Если вы создали политику, то ее нужно применить на все контролеры домены.

Устанавливая Server Core - сокращенную версию операционной системы Windows Server 2008, более компактную и менее уязвимую для атак, нельзя не заметить возвращения хорошо всем известной командной строки.

Устанавливая Server Core — сокращенную версию операционной системы Windows Server 2008, более компактную и менее уязвимую для атак, нельзя не заметить возвращения хорошо всем известной командной строки. Я имею в виду не оболочку PowerShell (доступную в Server 2008 R2), а старую cmd.exe. Но, смахивая пыль с руководства по DOS и воскрешая в памяти способы работы с командной строкой, необходимо позаботиться еще о нескольких важных вещах.

Среди пяти представленных в статье методов управления Server Core — один локальный и четыре дистанционных. Лишь в одном из методов используется графическая консоль, поэтому приготовьтесь вернуться к командной строке.

1. Локальная командная строка

2. Службы терминалов

При использовании служб терминалов для управления Server Core фактически выполняется удаленное подключение с административными задачами, поэтому необходимо внести изменения в реестр, включив режим Remote Desktop for Administration. Чтобы сделать это на компьютере Server Core, введите в командной строке

После выполнения команды должно быть получено подтверждение, что реестр обновлен.

Если включен брандмауэр, необходимо открыть порт RDP и разрешить подключение. Порт RDP открывается командой

netsh firewall add portopening TCP 3389 RDP

После того как компьютер Server Core настроен, откройте RDP-соединение на другом компьютере. Быстрый способ это сделать — применить команду

в панели мгновенного поиска меню Start. Затем нужно ввести IP-адрес (или имя сервера, если настроена служба DNS) и учетные данные для регистрации. Откроется командная строка на удаленном рабочем столе с голубым фоном.

Преимущество подключения такого типа перед соединением RemoteApp (рассматривается ниже) заключается в том, что можно запускать другие приложения вне командной строки на удаленном рабочем столе. Завершив работу, введите команду

чтобы закрыть соединение.

3. Службы терминалов с RemoteApp

Использование RDP для подключения к целой системе может показаться избыточным, особенно если нужна лишь командная строка. Другой способ — задействовать новый компонент служб терминалов Server 2008, называемый RemoteApp. С его помощью можно организовать RDP-соединение, которое открывает только командную строку, но не весь рабочий стол. Прежде чем начать, следуйте приведенным ниже инструкциям, чтобы активизировать соединения служб терминалов.

Чтобы создать rdp-файл RemoteApp, нужно установить роль Terminal Services на сервере Server 2008, отличном от Server Core. Эту задачу можно выполнить с помощью диспетчера серверов.

После того как роль Terminal Services будет установлена, следует выбрать пункт TS RemoteApp Manager из раздела Administrative Tools, Terminal Services в меню Start. Откроется консоль RemoteApp Manager.

Затем выберите вариант подключения к другому компьютеру и укажите компьютер Server Core. В крайней справа области Actions нажмите кнопку Add RemoteApp Programs и найдите приложение cmd.exe (обычно оно находится в каталоге c$windowssystem32cmd.exe). Из списка Allow выберите Remote cmd.exe. Затем нажмите кнопку Create RDP package в области Actions.

4. Оболочка Windows Remote Shell

Прежде чем начать, необходимо ввести компьютер Server Core в состав домена и зарегистрироваться в домене, по крайней мере один раз, с правами администратора компьютера Server Core. Обратите внимание, что для организации соединения необходимо использовать Server 2008, Windows 7, Windows Vista или Windows Server 2003 R2.

Перейдите к командной строке на компьютере Server Core, которым предстоит управлять, и введите

Затем в компьютере, с которого будет выполняться управление, введите нужную команду следующим образом

Можно запустить любую команду (например, dir, ipconfig), но лучше всего ввести команду cmd.exe, которая полностью связывает командную строку администратора с компьютером Server Core. Затем все вводимые команды будут выполняться на компьютере Server Core, и не нужно повторно вводить команду winrs целиком.

5. Оснастки консоли MMC

Консоль управления MMC обеспечивает графический способ администрирования Server Core. Но прежде чем можно будет воспользоваться обычными консолями, необходимо выполнить некоторые действия из командной строки. Во-первых, следует настроить брандмауэр на компьютере Server Core, чтобы разрешить подключение оснасток MMC.

В командной строке введите

netsh advfirewall firewall set rule group="remote administration" new enable=yes

Чтобы включить определенные оснастки, введите команду

netsh advfirewall firewall set rule group new enable=yes

Предпочтительно разрешить все оснастки. Если же активизировать лишь необходимые оснастки, нужно знать имена групп правил, соответствующих оснасткам. Информация представлена в таблице. Чтобы использовать оснастки MMC для управления компьютером Server Core, необходимы административные права на этом компьютере.

Нужно учитывать, является ли управляемый компьютер Server Core членом домена. Если компьютер входит в состав домена, просто откройте консоль MMC, щелкните правой кнопкой мыши на дереве в левой панели, выбрав из контекстного меню Connect to another computer, и введите имя компьютера Server Core.

Если компьютер Server Core, которым нужно управлять, не принадлежит домену, необходимо воспользоваться административными учетными данными, чтобы создать соединение с компьютером Server Core из клиентского компьютера. Откройте командную строку на клиентском компьютере и введите

Затем можно управлять компьютером Server Core как любым другим компьютером в домене.

Разнообразные варианты управления

Освоив несколько подходов, администраторы могут применить знание командной строки, чтобы полностью реализовать преимущества Server Core. В Server 2008 R2 можно будет запускать и PowerShell, что, несомненно, расширит возможности управления Server Core как локально, так и дистанционно.

Для начала определяю какой контроллер домена Windows Server 201x имеет роль PDC (если я этого не знаю )) ), если контроллеров домена несколько, как в моём случае. Для этого на любом компьютере или сервере, входящем в домен! , запускаю командную строку от имени Администратора:

1. Для начала создадим WMI-фильтр, который будет применять нашу новую политику только к серверу с ролью эмулятора PDC

Select * from Win32_ComputerSystem where DomainRole = 5

Здесь нам нужно включить три политики:

Enable Windows NTP Client: Enabled

Enable Windows NTP Server: Enabled

Configure Windows NTP Client: Enabled

Пункт Configure Windows NTP client имеет следующие настройки:

Я использовал следующий список серверов точного времени:

3. Создав политику не забываем применить к ней фильтр WMI:

4. Пришло время обновить политики на сервере времени и синхронизировать время. Запускаем командную строку от имени Администратора.

Читайте также: