Чем опасен вредоносный код для компьютера ответ

Обновлено: 02.07.2024

Иногда возникают ситуации, когда вы занимаетесь привычными делами на компьютере и вдруг замечаете неожиданное появление раздражающей рекламы, резкое снижение производительности компьютера, зависания и проблемы с файловой системой. У вас вполне резонно возникает мысль о том, что ваше устройство было заражено вредоносной программой.

Действительно, во многих случаях именно вредоносные приложения становятся причиной падения скорости работы компьютера и нарушения его работоспособности.

В данной статье мы рассмотрели характерные сценарии, которые могут произойти с вами в любой момент, потому что для вирусов не существует сезонности. В материале приведены самые распространенные признаки вредоносного заражения компьютера и необходимые защитные действия, чтобы вы оперативно смогли отреагировать на угрозу.

Сценарий 1: Программы на компьютере работают медленно и долго запускаются

Если вы столкнулись с подобной проблемой, то должны знать, что такое поведение может быть вызвано деятельностью вируса на вашем компьютере. Медленная загрузка и работа программ раздражает абсолютное большинство пользователей. Известно, что одним из основных последствий деятельности вредоносных программ является замедление работы операционной системы каждый раз, когда вы посещаете веб-страницы в Интернете или просто получаете доступ к локальным приложениям.

Решение: Прежде всего, нужно выяснить причину проблемы.

Самые распространенные причины замедления работы ПК:

- Низкий объем оперативной памяти из-за работы ресурсоемких приложений. Диспетчер задач Windows - полезный инструмент для того, чтобы выявить, какие программы потребляют больше всего оперативной памяти. Нажмите сочетание Ctrl + Alt + Delete , чтобы запустить Диспетчер задач и откройте список текущих процессов.

- На жестком диске недостаточно свободного пространства. Проверьте файлы и документы в хранилище и выполните очистку.

- Если скорость работы ПК снижается во время серфинга в Интернете, то проверьте настройки своего браузера и выполните очистку данных в браузере.

- Высокий уровень фрагментации файловой системы приводит к неэффективному использованию хранилища и снижает производительность компьютера.

- Система Windows не была обновлена или вы используете устаревшие драйвера.

Если проверили причины выше и не нашли проблем, то нужно рассмотреть вредоносное заражение системы. Вы можете также принять меры по оптимизации и ускорению операционной системы Windows. Также нелишним будет проконтролировать, какие программы интенсивно используют файловую систему.

Появление неожиданных всплывающих окон на экране является типичным признаком заражения вредоносными программами, которые наносят ущерб вашему компьютеру. Эти угрозы известны как шпионское ПО (spyware) и предназначены для сбора и кражи конфиденциальных данных пользователей без их ведома.

Навязчивые всплывающие окна нарушают нормальный рабочий процесс, но удалить подобные вредоносные программы может быть совсем непросто. Часто они поставляются с другими скрытыми угрозами, которые наносят еще больший ущерб пользователю. Шпионские программы могут быть замаскированы под надежные приложения, но на самом деле отслеживают браузерные данные и онлайн активность для сбора паролей и другой персональной информации.

Для профилактики развития вредоносного заражения соблюдайте следующие правила:

Сценарий 3: При попытке посмотреть видео на Youtube или запустить игру компьютер зависает, а затем появляется синий экран смерти (BSOD)

Данная проблема может быть вызвана двумя основными причинами:

- Вы могли столкнуться с технической ошибкой, вызванной проблемами совместимости программных или аппаратных компонентов.

- Вредоносное заражение.

Если вы больше склоняетесь к первой причине, то стоит проверить системный реестр на предмет “потерянных” ключей, которые вызывают сбой системы.

Под “потерянными” ключами реестра подразумеваются данные, которые остались в системе при удалении программ с компьютера. Они не только занимают дополнительное пространство, но и приводят к проблемам функционирования операционной системы.

Решение: Используйте редактор реестра ( Выполнить > Regedit.exe ) для удаления ненужных ключей вручную.

Также можно использовать автоматизированный способ удаления с помощью бесплатной программы CCleaner. CCleaner автоматически просканирует реестр в поисках “потерянных ключей” и создаст резервную копию перед очисткой.

Если сбой вызван вредоносным заражением, выполните полное сканирование системы антивирусом или антивирусным сканером. Чтобы выбрать самый эффективный антивирус, ознакомьтесь с результатами тестирований независимых лабораторий.

Если сбои системы и программы с BSOD происходят регулярно, то это тревожный знак серьезного нарушения работоспособности системы. Стоит рассмотреть выполнение чистой установки системы.

Если вы столкнулись с данным уведомлением, но на одном из разделов диска (в нашем примере - С) заканчивается свободное место.

Решение: Прежде всего, нужно выяснить, из-за чего произошло увеличение занимаемого пространства. Также удалите старые и ненужные файлы, которые могут снизить производительность компьютера.

Сценарий 5: Потребление трафика значительно увеличилось

Высокая фоновая сетевая активность часто является признаков вредоносного заражения. Бывают случаи, когда пользователь не использует браузер, программы не подключаются к серверам для загрузки и выгрузки данных, но все равно регистрируется высокая активность сети.

Решение: В первую очередь, проверьте следующее:

- Доступны ли обновления в Центре обновления Windows?

- Загружает ли какое-либо приложение данные?

- Выполняется ли обновление какой-либо программы?

- Запускали ли вы крупные загрузки в последнее время, которые еще могут выполняться в фоновом режиме?

Если на все эти вопросы последует отрицательный ответ, то вы должны обнаружить источник повышенного потребления трафика. Вот как это можно сделать:

- Используйте приложение для мониторинга сети и выявления потенциальных угроз, такое как GlassWire, Little Snitch или Wireshark.

- Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера.

- Используйте специализированное ПО для защиты от опасных финансовых вредоносных программ.

Сценарий 6: Домашняя страница в браузере изменилась, но я ничего не предпринимал

Если вы заметили смену домашней страницы, новую панель инструментов в браузере или постоянные редиректы на сторонние сайты, то подобное поведение может быть признаком вредоносного заражения.

Обычно проблема возникает при посещении сомнительного сайта и нажатии на всплывающие окна или подозрительные ссылки. В результате в систему загружается и устанавливается нежелательное ПО, которое является не только раздражающим, но и вредоносным.

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера как можно быстрее. Данный тип угроз бывает очень сложно удалить.

Перечисленные ниже сценарии могут быть вызваны как технической проблемой, так и вредоносным заражением:

- Вы замечаете, что программы открываются и закрываются автоматически

- Система Windows неожиданно перезагружается без каких-либо на то причин

- При загрузке компьютера вы замечаете странные окна

- Windows сообщает, что вы потеряли доступ к некоторым дискам

Решение:

- Обновите операционную систему Windows

- Просканируйте систему антивирусом или антивирусным сканером

- Установите проактивное решение безопасности для дополнительной защиты ПК, включая дополнительную защиту от шифровальщиков: Kaspersky Anti-Ransomware Tool или Acronis Ransomware Protection

- Рассмотрите вариант переустановки операционной системы

Некоторые типы вредоносных программ умеют отключать антивирусную защиту с целью маскировки. Если перезагрузка компьютера и ручное включение защиты ни к чему не приводит, вы сможете смело рассматривать сценарий заражения вредоносным ПО.

Данная проблема возникает из-за того, что некоторые традиционные антивирусы малоэффективны против сложных современных угроз (таких как шифровальщики, рекламное ПО или финансовые угрозы).

Решение: Рекомендуется усилить защиту системы за счет использования дополнительных решений безопасности.

- Выйдите из всех своих учетных записей на всех подключенных устройствах

- Поменяйте пароль. Используйте уникальные и надежные пароли для своих аккаунтов. Никогда не устанавливайте одинаковые пароли для разных аккаунтов. В противном случае, при успешном взломе злоумышленник может получить доступ к нескольким вашим аккаунтам

- Настройте двухфакторную аутентификацию. Этим методом вы сможете усилить безопасность своих учетных записей.

Сценарий 10: На рабочем столе появились непонятные иконки

Если вы заметили неизвестные новые значки на вашем ПК, вы, скорее всего, случайно загрузили эти потенциально нежелательные программы (ПНП). Эти вредоносные программы могут отображать раздражающие объявления или всплывающие окна на экране, добавлять панели инструментов в ваш браузер и вызывать утечки персональных данных.

Решение: Используйте специализированное ПО для удаления ПНП - Malwarebytes AdwCleaner, Ultra Adware Killer или UnHackMe.

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера. Установите новейшие обновления операционной системы и регулярно проверяйте доступность патчей безопасности, обновлений программ и драйверов.

Сценарий 12: Не могу получить доступ к Панели управления и приложению Параметры

Если панель управления или приложение Параметры не открываются, это означает, что операционная система работает некорректно.

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера. Проверьте, открывается ли панель управления в безопасном режиме. Запустите проверку целостности системы и устраните обнаруженные проблемы.

Сценарий 13: Все вроде работает. Но стоит ли все равно опасаться вредоносных программ и постоянно проверять ПК?

Когда дело касается защиты персональных данных, излишняя параноидальность и осторожность не помешают. Киберпреступники действуют всегда изобретательно и могут скрыть вредоносное ПО в самых неожиданных местах, не оставляя видимых следов и все еще заражая ваш компьютер.

Компьютер может работать нормально, но вредоносный бот в системе в это время просто ждет дальнейших инструкций от командного сервера по сбору и передачи данных.

Можно ли избежать вредоносного заражения?

Конечно, можно. Главное своевременно обращать внимание на описанные признаки и не допускать их появления.

Пока ты читаешь эту статью, хакеры и программисты продолжают писать вредоносное ПОBrain

Этот вирус в данном хит-параде самый безобидный. Все потому, что он был одним из первых. Распространялся через дискеты. Разработка лежит на совести братьев Амджата и Базита Алви (Amdjat и Basit Faroog Alvi). Эти ребята запустили его в 1986 году. Но обнаружить “неладное“ специалистам удалось только спустя год летом.

Говорят, только в США вирус заразил более 18 тысяч компьютеров. Забавный факт: в основе разработки лежали исключительно благие намерения. То есть, братья хотели наказывать местных пиратов, ворующих программное обеспечение их фирмы.

А еще Brain занял почетное место первого в мире стелс-вируса. При попытке чтения зараженного сектора, он “подставлял“ его незараженный оригинал. Выловить такой было очень сложно.

Изначально Brain был написан ради защиты авторского ПО

Jerusalem

Компьютеры тоже боятся пятницы, 13

Червь Морриса

А этот “червь“ разбушевался в ноябре 1988 года. Он блокировал работу компьютеров своим хаотичным и бесконтрольным размножением. Из-за него, собственно, и вышла из строя вся (не слишком глобальная на те времена) Сеть. Обрати внимание: сбой длился совсем недолго, зато успел нанести серьезные убытки. Эксперты оценили их в $96 миллионов.

Роберт Моррис - создатель известного компьютерного червя

Michelangelo («March6»)

“Микеланджело“ бушевал в 1992 году. Он через дискеты проникал на загрузочный сектор диска, и тихо сидел там, пока не наступало 6 марта. Как только приходило время Х, “Марк“ тут же форматировал жесткий диск. Его появление было на руку всем компаниям, занимающимся разработкой антивирусного софта. Они тогда раздули истерию до невероятных масштабов. Хотя, вирус поиздевался всего над 10 тысячами машин.

Чернобыль (CIH)

Создал его тайванский студент (в 1998 году). По инициалам последнего и назван был этот вредоносный софт. Суть ПО: через интернет, электронную почту и диски, вирус попадал в компьютер, и прятался внутри других программ. А 26 апреля активировался. И не просто стирал всю информацию на винчестере, но и повреждал аппаратную часть компьютера.

Пик “Чернобыля“ пришелся на апрель 1999 года. Тогда пострадали более 300 тысяч машин (в основном Восточная Азия). И даже после того, как все раструбили информацию о наличии такого вредителя, он еще долго скрывался на компьютерах, и продолжал свои черные делишки.

Melissa

Создан в 1999 году. Это первый всемирно известный почтовый червь. В его основе - заражение файлов документов MS Word. После этого “Мелисса“ рассылал свои копии через MS Outlook, благодаря чему распространялся с бешеной скоростью. Сумма нанесенного им ущерба - более $100 миллионов.

Melissa распространялся через MS Outlook

ILOVEYOU («Письмо счастья»)

- рандомно отсылал письма в невероятных количествах;

- удалял важные файлы на ПК.

Результаты просто шокирующие: ущерб, нанесенный этим “письмом“, “грохнул“ 10% всех существовавших на тот момент компьютеров. В денежном эквиваленте - это $5,5 миллиардов.

"LOVE YOU" - вирус, любовь с которым может дорого обойтись people.carleton.edu

Nimda (2001 год)

Название - “admin“, написанное наоборот. Попадая на компьютер, вирус тут же “выписывал“ себе права администратора, и начинал:

- изменять-нарушать конструкцию сайтов;

- блокировать доступ на хосты, IP-адреса и т.д.

На компьютеры проникал столь виртуозно и эффективно, что уже через 22 минуты после создания стал самым распространенным в интернете.

Не обязательно экран должен быть

My Doom (2004 год)

Это еще один почтовый вирус. Работал по нарастающей: каждый следующий компьютер отправлял спама еще больше, чем предыдущий. Еще одна особенность My Doom - был способен модифицировать операционную систему, блокировать доступ к сайтам антивирусных компаний, новостным лентам и разделам сайта Microsoft.

На счету этого ПО даже DDоS-атака на сайт Microsoft . Говорят, этот досих пор неизученный ужас написали сторонники Linux. Таким образом они, мол, пытались подорвать авторитет Windows.

Согласно слухам, главная цель My Doom - подрыв репутации Microsoft

Conficker (2008 год)

Это один из самых свежих всемирно известных червей. Он атакует только “винду“ (от Windows 2000 до Windows 7, и даже Windows Server 2008 R2), а именно:

- находит уязвимости операционки;

- отключает сервисные службы и обновление Windows;

- блокирует доступ к сайтам ряда производителей антивирусов.

Ущерб в денежном эквиваленте считать до сих пор никто так и не взялся. Вероятно, из-за того, что Conflicker во всем мире заразил более 12 миллионов машин.

Компьютерные вирусы — это лишь один из видов угроз безопасности, причем не самый распространенный. Вирусы встречаются довольно редко, так как это неприбыльная ниша для злоумышленников. Шпионские ПО крадут личные данные, которые преступники могут продать на черном рынке, банковские трояны похищают деньги прямо с карты, а программы-вымогатели требуют выкуп.

Пути распространения вредоносного ПО

Вирус устанавливается на устройство в момент запуска зараженной программы или загрузки ПО с зараженного диска или USB-накопителя. Как правило, вирусы никак себя не проявляют, так как они стремятся заразить как можно больше файлов на устройстве, не будучи обнаруженными.

В большинстве случаев код вируса просто заражает новые программы или диски. В конце концов, часто в заранее определенную дату и время, активируется полезная нагрузка вируса. Если раньше он просто стирал данные, теперь вирус чаще всего ворует информацию или участвует в DDoS-атаке (доведение высчилительной системы до отказа) на крупный сайт.

Черви в целом похожи на вирусы, однако они могут распространяться без участия пользователя. Проще говоря, червь создает свою копию на другом компьютере, а затем запускает ее. В 1988 году червь Морриса, первоначально созданный как простой тест для измерения зарождающегося интернета, нанес серьезный ущерб, поразив тысячи интернет-узлов в США.

Троянские программы скрывают вредоносный код внутри, казалось бы, полезного приложения так же, как греки скрывали воинов внутри троянского коня. Игра, утилита или другое приложение обычно выполняет заявленную задачу, но в какой-то момент она совершает некие мошеннические операции. Этот тип угрозы распространяется, когда пользователи или сайты непреднамеренно делятся ею с другими.

Троянские программы также могут приносить прибыль своим разработчикам. Банковские трояны, например, создают поддельные транзакции, чтобы опустошить банковские счета жертв. Другие трояны могут красть личные данные пользователей, чтобы мошенники затем смогли продать их в даркнете.

Автомобиль по подписке уже сегодня. Подробнее по ссылке

Виды атак вредоносного ПО

Вирусы, черви и трояны определяются по способу их распространения. Другие вредоносные программы названы согласно видам их атак.

Шпионское ПО следит за компьютером пользователя и крадет его пароли или другую личную информацию. Более того, оно также может буквально шпионить за владельцем с помощью веб-камеры или подслушивая разговоры с помощью микрофона.

Одна из разновидностей шпионского ПО — Stalkerware, которая устанавливается на телефон жертвы и передает данные о местоположении и личную информацию тому, кто ее преследует. Многие современные антивирусные программы включают компоненты, специально разработанные для защиты от программ-шпионов.

Рекламное ПО показывает нежелательные рекламные объявления, иногда они основываются на данных о пользователе, украденных шпионским ПО. Реклама бывает настолько ресурсоемкой, что пользоваться устройством становится практически невозможно.

Фото в тексте: Nebojsa Tatomirov / Shutterstock

Руткит — это набор программных средств, которые подключаются к операционной системе, чтобы скрыть компоненты вредоносной программы. Когда утилита безопасности запрашивает у Windows список файлов, руткит перехватывает его, удаляет свое собственное имя и передает скомпрометированный список запрашивающей программе. Руткиты могут выполнять такие же действия и с запросами данных из реестра.

Компьютер, на который устанавливается бот, как правило, не страдает от него напрямую. Но он начинает причинять вред другим. Бот тихо прячется, пока владелец (иногда его называют бот-пастухом) не передаст команду. Затем, вместе с сотнями или тысячами других таких же ботов, он выполняет любые инструкции. Они часто используются для рассылки спама.

Дроппер — маленькая и незаметная программа, которые занимается исключительно загрузкой вредоносного ПО на компьютер жертвы и может получать инструкции от разработчика. Создатель дроппера зарабатывает, распространяя чужие программы.

Как следует из названия, программа-вымогатель шифрует компьютер или данные пользователя с целью получения выкупа. Теоретически антивирус должен отслеживать программы-вымогатели так же, как и любые другие вредоносные программы. Однако учитывая последствия подобных атак, есть смысл использовать отдельную утилиту защиты от программ-вымогателей.

Не все антивирусы безопасны

Используйте только проверенные антивирусы. Часто мошенники имитируют подобные утилиты, чтобы пользователь установил вредоносное ПО. Оно не только не защищают устройство, но и наносит ущерб. ПО навязчиво предлагает пользователю заплатить за регистрацию, после чего похищают данные банковской карты и передают злоумышленникам.

Компьютерный вирус - это вредоносная программа, написанная специально для получения доступа к компьютеру без разрешения его владельца. Такие программы в основном пишутся для кражи или уничтожения компьютерных данных.

Большинство систем заражаются вирусами из-за ошибок в программах, уязвимости операционных систем и плохой защиты. По данным AV-Test, независимой организации, занимающейся анализом и оценкой антивирусного и защитного программного обеспечения, каждый день обнаруживается около 560 000 новых вредоносных программ.

Существуют различные типы компьютерных вирусов, которые можно разделить на категории в зависимости от их происхождения, возможностей распространения, места хранения, файлов, которые они заражают, и разрушительной природы. Давайте углубимся и посмотрим, как эти вирусы работают на самом деле.

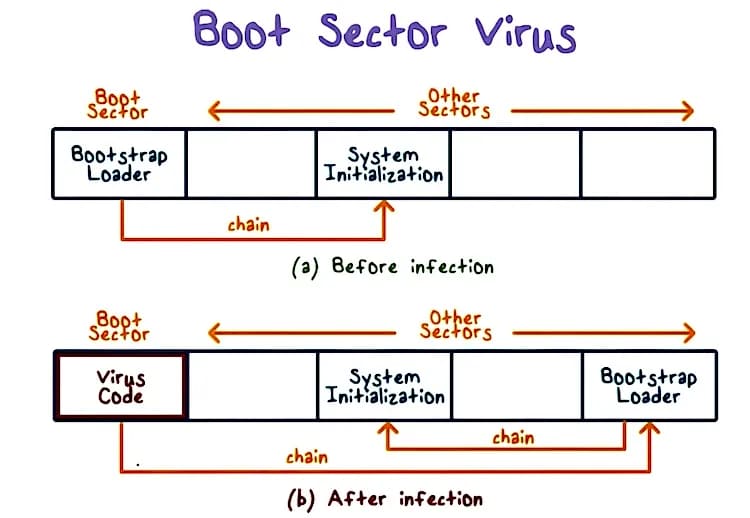

1. Вирус загрузочного сектора

Примеры: Form, Disk Killer, Stone virus, Polyboot.B

Может поражать: Любой файл после попадания в основную память

Вирус Boot Sector заражает главную загрузочную запись (MBR) устройства хранения данных. Любой носитель, независимо от того, является он загрузочным или нет, может вызвать этот вирус. Эти вирусы внедряют свой код в таблицу разделов жесткого диска. После перезагрузки компьютера он попадает в основную память.

Среди распространенных проблем, которые могут возникнуть после заражения, - проблемы с загрузкой, нестабильная работа системы и невозможность найти жесткий диск.

Поскольку вирус загрузочного сектора может шифровать загрузочный сектор, его может быть трудно удалить. В большинстве случаев пользователи даже не подозревают о заражении вирусом, пока не просканируют систему с помощью антивирусной программы.

Однако этот тип вируса стал редким после сокращения использования дискет. Современные операционные системы поставляются со встроенной защитой загрузочного сектора, которая затрудняет поиск MBR.

Защита: Убедитесь, что используемый диск защищен от записи. Не запускайте и не перезагружайте компьютер с подключенными неизвестными внешними дисками.

2. Вирус прямого действия

Вирус прямого действия быстро проникает в оперативную память, заражает все программы/файлы/папки, определенные в пути Autoexec.bat, а затем удаляет себя. Он также может уничтожить данные, находящиеся на жестком диске или USB, подключенном к компьютеру.

Обычно они распространяются при выполнении файла, в котором они содержатся. Пока вы не запустите или не откроете файл, он не распространится на другие части вашего устройства или сети.

Хотя эти вирусы находятся в корневом каталоге жесткого диска, они способны менять местоположение при каждом выполнении. Во многих случаях они не удаляют системные файлы, но снижают общую производительность системы.

Защита: Используйте антивирусный сканер. Вирус прямого действия легко обнаружить, а все зараженные файлы можно полностью восстановить.

3. Вирус перезаписи

Примеры: Grog.377, Grog.202/456, Way, Loveletter.

Может поражать: Любой файл

Вирусы перезаписи очень опасны. Они поражают широкий спектр операционных систем, включая Windows, DOS, Macintosh и Linux. Они просто удаляют данные (частично или полностью) и заменяют оригинальный код своим собственным.

Они заменяют содержимое файла, не изменяя его размер. И как только файл заражен, его невозможно восстановить, и в итоге вы потеряете все данные.

Более того, вирусы этого типа могут не только сделать приложения неработоспособными, но и зашифровать и украсть ваши данные при выполнении.

Несмотря на свою эффективность, злоумышленники больше не используют вирусы перезаписи. Они предпочитают заманивать пользователей настоящими троянскими конями и распространять вредоносный код по электронной почте.

Защита: Единственный способ избавиться от этого вируса - удалить все зараженные файлы, поэтому лучше постоянно обновлять свою антивирусную программу, особенно если вы используете Windows.

4. Скрипт-вирусы

Примеры: DDoS, JS.fornight

Может повлиять на: Любая веб-страница путем внедрения скрытого кода в заголовок, нижний колонтитул или файл корневого доступа.

Вирус веб-скриптов нарушает безопасность веб-браузера, позволяя злоумышленникам внедрять сценарии на стороне клиента в веб-страницу. Он распространяется гораздо быстрее, чем другие обычные вирусы.

Когда он нарушает безопасность веб-браузера, он внедряет вредоносный код для изменения некоторых настроек и захвата браузера. Как правило, он распространяется с помощью зараженной рекламы, всплывающей на веб-страницах.

Вирусы веб-скриптов в основном нацелены на сайты социальных сетей. Некоторые из них достаточно мощны, чтобы рассылать спам по электронной почте и инициировать опасные атаки, такие как DDoS-атаки, чтобы сделать сервер неотзывчивым или до предела медленным.

Их можно разделить на две группы:

- Постоянные вирусы веб-скриптов: могут выдавать себя за пользователя и наносить большой ущерб.

- Непостоянный вирус веб-скриптинга: атакует пользователя незаметно. Он работает в фоновом режиме и остается навсегда скрытым для пользователя.

Защита: Используйте средства удаления вредоносных программ в Windows, отключите скрипты, используйте защиту cookie или установите программное обеспечение для защиты веб-браузера в режиме реального времени.

5. Каталоговый вирус

Пример: Dir-2

Может поражать: Всю программу в каталоге.

Каталоговый вирус (также известный как Кластерный вирус) заражает файл, изменяя информацию о каталоге DOS. Он изменяет DOS таким образом, что она указывает на код вируса, а не на исходную программу.

Более конкретно, этот вирус внедряет вредоносный код в кластер и помечает его как выделенный в FAT. Затем он сохраняет первый кластер и использует его для нацеливания на другие кластеры, связанные с файлом, который он хочет заразить следующим.

Когда вы запускаете программу, DOS загружает и выполняет код вируса до запуска собственно программного кода. Другими словами, вы неосознанно запускаете вирусную программу, в то время как оригинальная программа предварительно перемещена вирусом. После заражения становится очень трудно найти оригинальный файл.

Защита: Установите антивирус, чтобы переместить ошибочно перемещенные файлы.

6. Полиморфный вирус

Примеры: Whale, Simile, SMEG engine, UPolyX.

Может поражать: Любой файл

Полиморфные вирусы кодируют себя, используя разные ключи шифрования каждый раз, когда заражают программу или создают свою копию. Из-за различных ключей шифрования антивирусным программам становится очень трудно их обнаружить.

Этот тип вируса зависит от мутационных механизмов для изменения своих процедур расшифровки каждый раз, когда он заражает устройство. Он использует сложные мутационные механизмы, которые генерируют миллиарды процедур дешифрования, что еще больше затрудняет его обнаружение.

Другими словами, это самошифрующийся вирус, созданный для того, чтобы избежать обнаружения сканерами.

Защита: Установите современные антивирусные инструменты, оснащенные новейшими технологиями безопасности (такими как алгоритмы машинного обучения и аналитика на основе поведения) для обнаружения угроз

7. Резидентный вирус памяти

Примеры: Randex, Meve, CMJ

Может влиять на: Текущие файлы на компьютере, а также файлы, которые копируются или переименовываются.

Резидентный вирус живет в первичной памяти (RAM) и активируется при включении компьютера. Он поражает все файлы, запущенные в данный момент на рабочем столе.

Поскольку вирус загружает свой модуль репликации в основную память, он может заражать файлы, не будучи запущенным. Он автоматически активируется всякий раз, когда операционная система загружается или выполняет определенные функции.

Существует два типа вирусов, живущих в памяти:

- Быстрые инфекторы специально созданы для того, чтобы как можно быстрее испортить как можно больше файлов. Их очень легко заметить из-за их негативных последствий.

- Медленные инфекторы постепенно снижают производительность компьютера. Они распространяются более широко, поскольку могут оставаться незамеченными гораздо дольше.

Защита: Сильные антивирусные инструменты могут удалить вирус из памяти. Они могут поставляться в виде патча для ОС или обновления существующего антивирусного программного обеспечения.

Если вам повезет, в вашем антивирусном ПО может быть расширение или плагин, который можно загрузить на флешку и запустить, чтобы удалить вирус из памяти. В противном случае, возможно, придется переформатировать машину и восстановить все, что можно, из имеющейся резервной копии.

8. Макровирус

Примеры: Bablas, Concept и вирус Melissa

Может поражать: файлы .mdb, .PPS, .Doc, .XLs.

Эти вирусы написаны на том же макроязыке, который используется в популярных программах, таких как Microsoft Excel и Word. Они вставляют вредоносный код в макросы, связанные с электронными таблицами, документами и другими файлами данных, заставляя зараженную программу запускаться сразу после открытия документа.

Макровирусы предназначены для повреждения данных, вставки слов или изображений, перемещения текста, отправки файлов, форматирования жестких дисков или передачи еще более разрушительных видов вредоносных программ. Они передаются через фишинговые электронные письма. В основном они поражают файлы MS Excel, Word и PowerPoint.

Поскольку этот тип вируса действует на приложения (а не на операционные системы), он может заразить любой компьютер под управлением любой операционной системы, даже Linux и macOS.

Защита: Отключите макросы и не открывайте электронные письма из неизвестных источников. Вы также можете установить современное антивирусное программное обеспечение, которое легко обнаруживает макровирусы.

9. Вирус-компаньон

Примеры: Stator, Terrax.1096

Может поражать: Все файлы .exe

В большинстве случаев вирусы-компаньоны требуют вмешательства человека для дальнейшего заражения машины. После появления Windows XP, которая больше не использует интерфейс MS-DOS, у таких вирусов стало меньше путей для распространения.

Однако вирус все еще работает в последних версиях операционных систем Windows, если пользователь открывает файл непреднамеренно, особенно при отключенной опции "показывать расширение файла".

10. Многосторонний вирус

Примеры: Ghostball, Invader.

Может повлиять на: файлы и загрузочный сектор.

Многосторонний вирус заражает и распространяется разными способами в зависимости от операционной системы. Обычно он остается в памяти и заражает жесткий диск.

В отличие от других вирусов, которые поражают либо загрузочный сектор, либо программные файлы, многосторонний вирус атакует как загрузочный сектор, так и исполняемые файлы одновременно, вызывая еще больший ущерб.

Попадая в систему, он заражает все диски, изменяя содержимое приложений. Вскоре вы начнете замечать отставание в производительности и нехватку виртуальной памяти, доступной для пользовательских приложений.

Защита: Очищайте загрузочный сектор и весь диск перед сохранением новых данных. Не открывайте вложения из ненадежных интернет-источников и установите надежный и проверенный антивирусный инструмент.

11. FAT-вирус

Пример: Вирус ссылок

Может поражать: Любой файл

FAT расшифровывается как file allocation table, это раздел диска, который используется для хранения информации, такой как расположение всех файлов, общий объем памяти, доступное пространство, использованное пространство и т.д.

Вирус FAT изменяет индекс и делает невозможным для компьютера выделение файла. Он достаточно силен, чтобы заставить вас отформатировать весь диск.

Другими словами, вирус не изменяет хост-файлы. Вместо этого он заставляет операционную систему выполнять вредоносный код, изменяющий определенные поля в файловой системе FAT. В результате компьютер не может получить доступ к определенным разделам жесткого диска, где находятся важные файлы.

По мере распространения вируса несколько файлов или даже целые каталоги могут быть перезаписаны и безвозвратно потеряны.

Защита: Избегайте загрузки файлов из ненадежных источников, особенно тех, которые определены браузером или поисковой системой как "атакующие/небезопасные сайты". Используйте надежное антивирусное программное обеспечение.

Другие вредоносные программы, которые не являются вирусами, но не менее опасны

12. Троянский конь

Примеры: ProRat, ZeroAccess, Beast, Netbus, Zeus

Троянский конь (или троян) - это невоспроизводимый тип вредоносного ПО, который выглядит легитимным. Пользователей обычно обманом заставляют загрузить и выполнить его на своей системе. Он может уничтожить/изменить все файлы, модифицировать реестр или вывести компьютер из строя. Более того, он может дать хакерам удаленный доступ к вашему компьютеру.

Как правило, трояны распространяются с помощью различных форм социальной инженерии. Например, пользователей обманом заставляют нажимать на поддельные рекламные объявления или открывать вложения электронной почты, замаскированные под настоящие.

Защита: Избегайте открытия неизвестных файлов (особенно с расширениями .exe, .bat и .vbs), атакованных по электронной почте. Используйте надежное антивирусное программное обеспечение высокого класса и регулярно обновляйте его.

13. Червь

Пример: Code red, ILOVEYOU, Morris, Nimda, Sober, WANK.

Червь - это отдельная вредоносная программа, которая воспроизводит себя для распространения на другие компьютеры. Для перемещения от одной системы к другой он использует сети (в основном электронную почту) и бреши в системе безопасности. В отличие от вирусов, он перегружает сеть, реплицируясь или отправляя слишком много данных (превышая пропускную способность), заставляя хозяев отключать сервер.

Червь способен реплицировать себя без какого-либо участия человека. Ему даже не нужно подключать приложение, чтобы нанести ущерб.

Большинство червей предназначены для изменения содержимого, удаления файлов, истощения системных ресурсов или внедрения на компьютер дополнительного вредоносного кода. Они также могут красть данные и устанавливать черный ход, облегчая злоумышленникам контроль над компьютером и его системными настройками.

Защита: Обновляйте операционную систему и убедитесь, что вы используете надежное программное обеспечение для обеспечения безопасности.

14. Логические бомбы

Логические бомбы - это не вирус, но по своей сути вредоносны, как черви и вирусы. Это часть кода, намеренно вставленная (скрытая) в программу. Код выполняется при соблюдении определенных критериев.

Например, взломщик может вставить код кейлоггера в любое расширение веб-браузера. Код активируется каждый раз, когда вы посещаете страницу входа в систему. Затем он перехватывает все нажатия клавиш, чтобы украсть ваше имя пользователя и пароль.

Логические бомбы могут быть вставлены в существующее программное обеспечение или в другие формы вредоносного ПО, такие как черви, вирусы или троянские кони. Они находятся в спящем состоянии до момента срабатывания и могут оставаться незамеченными годами.

Защита: Периодически сканируйте все файлы, включая сжатые, и обновляйте антивирусное программное обеспечение.

Часто задаваемые вопросы

Когда был создан самый первый компьютерный вирус?

Кто создал первый вирус для ПК?

В 1986 году Амджад Фарук Алви и Басит Фарук Алви написали вирус для загрузочного сектора под названием "Brain", чтобы предотвратить несанкционированное копирование созданного ими программного обеспечения. 'Brain' считается первым компьютерным вирусом для IBM PC и совместимых компьютеров.

Первым вирусом, специально нацеленным на Microsoft Windows, был WinVir. Он был обнаружен в 1992 году. Вирус не содержал никаких вызовов Windows API. Вместо этого он использовал API DOS.

Какая самая дорогая кибератака всех времен?

Самой разрушительной вредоносной программой на сегодняшний день является MyDoom. Впервые обнаруженный в январе 2004 года, он стал самым быстро распространяющимся почтовым червем в истории. Он создавал сетевые дыры, через которые злоумышленники получали доступ к зараженным машинам.

В 2004 году почти четвертая часть всех электронных писем была заражена MyDoom. Ущерб от этого вируса составил более 38 миллиардов.

Читайте также: