Для чего используются файлы eop в процессе обработки

Обновлено: 04.07.2024

Современные кибервымогатели становятся всё опаснее, реализуя кибератаки на уровне элитных APT-группировок. В действительности они могут быть даже хуже, поскольку шифрование данных в отличие от кражи блокирует работу и наносит огромные убытки. В этом посте мы расскажем о новой схеме работы вымогательского ПО на примере Nefilim — одного из ярких представителей этого семейства.

Подготовка

В последние годы операторы вымогателей всё больше переходят на использование целевых атак и APT-подобных схем монетизации. И дело не только в стремлении заработать больше, но и в том, что рост вложений потенциальных жертв в кибербезопасность стал давать результаты: взлом перестал быть простой задачей.

Чтобы проникновение стало возможным, перед началом атаки проводится глубокое изучение жертв, после чего злоумышленники могут гораздо точнее оценить диапазон возможных сумм выкупа, а также объём вложений в приобретение эксплойтов нулевого дня для локального повышения привилегий и удалённого выполнения кода.

Проникновение в систему

Принцип разделения труда нашел своих сторонников не только в промышленном производстве и индустрии быстрого питания. Операторы вредоносов также привлекают к работе хакеров, которые контролируют взломанную инфраструктуру и распространяют вредоносное ПО по сети.

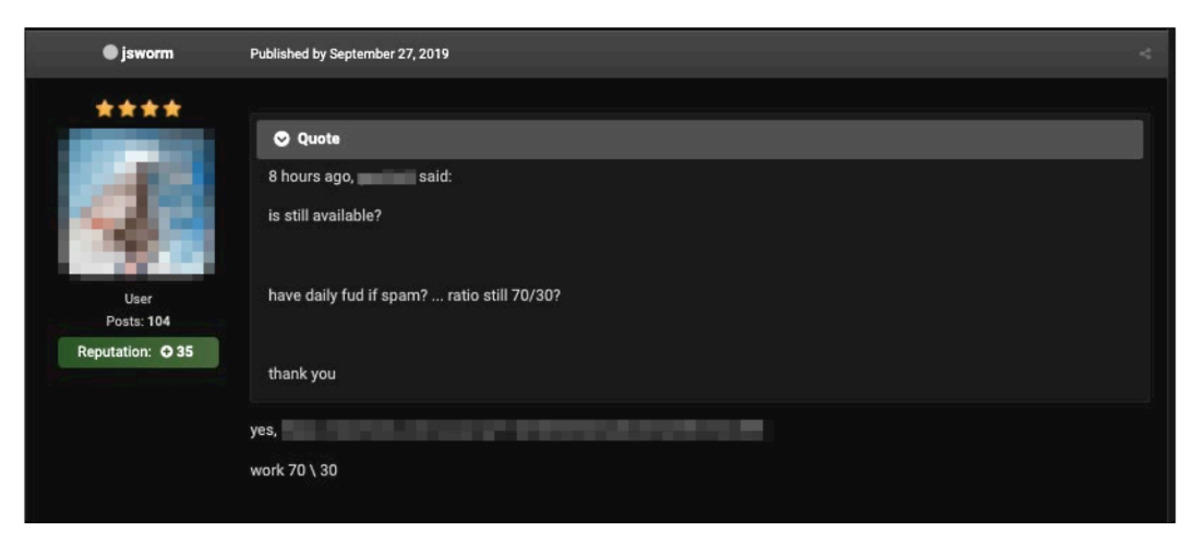

Объявление о поиске партнёров для проведения вредоносной операции. Источник (здесь и далее, если не указано иное): Trend Micro

Обычно прибыль делится в соотношении 20/80 или 30/70: меньшая часть достается владельцам, которая управляет вымогателем и ведёт переговоры с жертвой, а бо́льшая часть — группе, которая обеспечивает доступ к сети и реализует активную фазу атаки. Как правило, группа, ведущая переговоры с жертвой, получает всю сумму выкупа и распределяет её между участниками, ответственными за другие этапы атаки.

Основные способы получения доступа к сети, которые используются в вымогательских операциях:

покупка скомпрометированных учётных записей — доступ как услуга (Access as a Service, AaaS);

самостоятельный поиск уязвимостей инфраструктуры жертвы и их эксплуатация;

При атаках Nefilim было выявлено использование открытых служб RDP и общедоступных эксплойтов для уязвимости в Citrix Application Delivery Controller (CVE-2019-19781). Получив доступ, злоумышленники Nefilim загружали дополнительные инструменты:

агент Cobalt Strike, который используется для удаленного доступа и выполнения команд;

Process Hacker, используемый для завершения работы агентов безопасности конечных точек;

Mimikatz, используемый для сброса учетных данных.

В одном из проанализированных инцидентов злоумышленники сначала попытались установить неподписанный агент Cobalt Strike, который был обнаружен антивирусным агентом, работающим на сервере. Неудача не смутила хакеров, и через несколько дней они вернулись в сеть жертвы с уже подписанным агентом, который снова был обнаружен.

Примечательно, что для запуска инструментов от имени администратора использовалась уязвимость повышения привилегий (EoP) в Windows Component Object Model CVE-2017-021328, устраненная Microsoft в мае 2017 года. Это в очередной раз демонстрирует важность своевременного исправления не только критических уязвимостей, которые обычно привлекают больше внимания в СМИ, но и любых уязвимостей, которые могут дать злоумышленникам возможность скомпрометировать инфраструктуру.

В следующей таблице перечислены методы первоначального доступа, которые мы наблюдали в ходе анализа Nefilim.

Боковое перемещение и повышение привилегий

Закрепившись в сети, злоумышленники ищут дополнительные цели для компрометации. Чтобы избежать обнаружения, используются встроенные или часто используемые администраторами инструменты — тактика, которую иначе называют «подножный корм» («living off the land»).

Один из самых популярных инструментов в рамках этой тактики — PsExec, утилита, созданная группой Sysinternals и предназначенная для выполнения легитимных административных задач, таких как запуск команд на удалённых серверах. Злоумышленники используют PsExec для выполнения на удалённых компьютерах скрипта, содержащего список команд для остановки работы определенных служб и процессов, блокирующих файлы, которые планируется зашифровать. Для запуска используются учетные данные, собранные либо на этапе латерального перемещения, либо на этапе, предшествующем атаке вымогателей.

Операторы Nefilim с помощью PsExec запускают на удалённых компьютерах taskkill.exe, «пристреливая» процессы, которые могут предупредить жертву о действиях злоумышленника. Во многих случаях PsExec использовался для остановки службы Simple Network Management Protocol (SNMP) и служб резервного копирования.

Второй не менее популярный инструмент — Windows PowerShell. Мы наблюдали, как злоумышленники использовали команду PowerShell для агента Cobalt Strike в одной из атак 2020 года. Хакеры использовали функцию FromBase64String для декодирования шеллкода Cobalt Strike из Base64.

Закодированный в base64 шеллкод в PowerShell-скрипте

Третий инструмент, который применялся при атаках Nefilim, — Mimikatz. Это утилита из арсенала пентестеров, которые используют её для дампа паролей, хэшей, тикетов Kerberos и другой конфиденциальной информации. Получив хэши паролей, их можно взломать в автономном режиме с помощью hashcat или John the Ripper, а затем использовать для повышения привилегий и вредоносной деятельности.

Взаимодействие с управляющими серверами и кража данных

Для размещения серверов операторы Nefilim используют как минимум три различных вида пуленепробиваемого (bulletproof) хостинга:

серверы в сети Tor;

fast-flux-хостинг, на котором размещен, например, сайт clear-web corpleaks[.]net, куда злоумышленники загружают украденную у жертв информацию;

Вредоносная нагрузка

Первый обнаруженный образец Nefilim имел дату компиляции 10 марта 2020 года, был написан на чистом C/C++ с использованием Windows API, скомпилирован для 32-битной архитектуры и подписан валидным сертификатом Sectigo. В нем не использовались крипторы или упаковщики.

При запуске вредонос расшифровывает вымогательскую записку, используя фиксированный ключ RC4. В записке указаны три е-мейла, по которым можно связаться для обсуждения выплаты выкупа.

Вымогательская записка Nefilim

Примечательно, что для расшифровки записки используются функции из платформы Microsoft CryptoAPI, которые Microsoft обозначила как устаревшие несколько лет назад:

Если какая-либо из этих функций не срабатывает, вымогатель завершает работу, ничего не зашифровав. Следует отметить, что хотя Microsoft CryptoAPI устарели, они всё ещё работают на последних версиях Windows, включая Windows 10.

Шифрование файлов

При запуске без каких-либо аргументов исполняемый файл Nefilim готовится к шифрованию всех логических дисков с правами на запись, включая A:, B:, C: и D:, Сетевые ресурсы также шифруются, если подключены через букву диска.

Для каждого логического диска Nefilim расшифровывает и сохраняет записку о выкупе с именем «NEFILIMDECRYPT.txt» в корень диска и создает поток для шифрования всего содержимого диска.

Прежде чем Nefilim начнет шифровать файлы, он проверяет, соответствуют ли они его списку исключений файлов и имен каталогов, чтобы не нарушить работу ОС:

Список файлов-исключений

Функция шифрования — самая длинная в коде Nefilim. Алгоритм шифрования выглядит следующим образом:

Оба числа шифруются с помощью открытого ключа RSA злоумышленников и записываются в конец целевого файла.

В конец целевого файла записывается ASCII-строка с именем варианта вредоноса.

Содержимое файла читается в буфер.

Буфер шифруется с помощью AES-128, в качестве ключа используется второе случайное число.

Содержимое буфера записывается в целевой файл, заменяя оригинальное содержимое.

В памяти очищаются сгенерированные случайные числа и зашифрованные ключи.

К имени файла в качестве расширения добавляется имя варианта вредоноса.

Исполняемый файл удаляется через три секунды после завершения шифрования с помощью команды cmd.exe /c timeout /t 3 /nobreak && del <path> /s /f .

Особенности семейства вымогателей Nefilim

Изучение Nefilim дает хорошее представление о методах работы современных вымогательских программ:

как только злоумышленники оказываются в среде жертвы, они ведут себя аналогично авторам «штучных» целевых атак, выполняя все операции вручную: они перемещаются по сети, пытаясь найти важные системы и конфиденциальные данные для кражи и шифрования, при этом используя обычные инструменты сетевого администрирования, чтобы избежать обнаружения автоматизированными средствами защиты — в этом заключается техника «подножный корм»;

как только злоумышленники находят данные, которые стоит украсть, они приступают к их сливу, для чего используются внешние хостинги, такие как mega.nz; похищенные данные могут быть опубликованы на веб-сайтах, скрытых за сервисами Tor и сетями fast-flux, а украденная информация используется на более позднем этапе вымогательства;

когда данные слиты, запускается шифровальщик, которые использует сильные алгоритмы, исключающие самостоятельную дешифровку жертвой;

операторы Nefilim нацелены на крупные компании с многомиллиардным оборотом, расположенные по всему миру.

Заключение

Гигантские суммы выкупов, которые платят жертвы вымогателей, стимулируют взрывной рост вредоносной индустрии. Чтобы остановить этот опасный процесс, компаниям следует сосредоточиться на соблюдении базовых мер безопасности, которые многократно повторяются во всех публикациях:

своевременное обновление ПО серверов, рабочих станций и сетевого оборудования;

внедрение принципов нулевого доверия и минимальных привилегий;

обучение и тренировка сотрудников навыкам безопасного поведения;

использование XDR-решений на базе ИИ для своевременного выявления и блокирования киберинцидентов.

Программы, которые поддерживают EOP расширение файла

Ниже приведена таблица со списком программ, которые поддерживают EOP файлы. EOP файлы можно встретить на всех системных платформах, включая мобильные, но нет гарантии, что каждый из них будет должным образом поддерживать такие файлы.

Программы, обслуживающие файл EOP

Как открыть файл EOP?

Причин, по которым у вас возникают проблемы с открытием файлов EOP в данной системе, может быть несколько. Что важно, все распространенные проблемы, связанные с файлами с расширением EOP, могут решать сами пользователи. Процесс быстрый и не требует участия ИТ-специалиста. Ниже приведен список рекомендаций, которые помогут вам выявить и решить проблемы, связанные с файлами.

Шаг 1. Скачайте и установите EON Studio

Наиболее распространенной причиной таких проблем является отсутствие соответствующих приложений, поддерживающих файлы EOP, установленные в системе. Решение простое, просто скачайте и установите EON Studio. Полный список программ, сгруппированных по операционным системам, можно найти выше. Если вы хотите загрузить установщик EON Studio наиболее безопасным способом, мы рекомендуем вам посетить сайт EON Reality, Inc. и загрузить его из официальных репозиториев.

Шаг 2. Убедитесь, что у вас установлена последняя версия EON Studio

Вы по-прежнему не можете получить доступ к файлам EOP, хотя EON Studio установлен в вашей системе? Убедитесь, что программное обеспечение обновлено. Может также случиться, что создатели программного обеспечения, обновляя свои приложения, добавляют совместимость с другими, более новыми форматами файлов. Причиной того, что EON Studio не может обрабатывать файлы с EOP, может быть то, что программное обеспечение устарело. Самая последняя версия EON Studio обратно совместима и может работать с форматами файлов, поддерживаемыми более старыми версиями программного обеспечения.

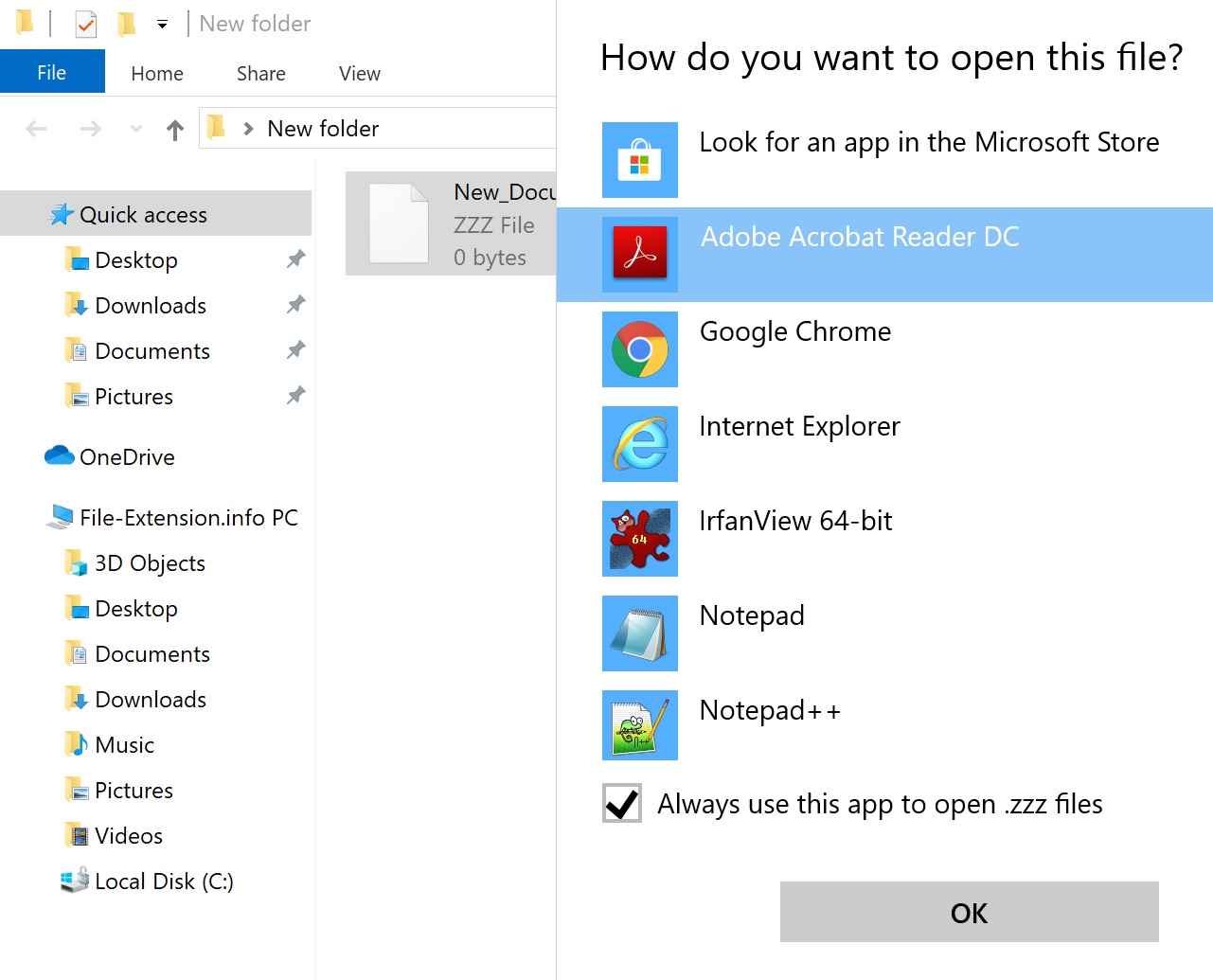

Шаг 3. Настройте приложение по умолчанию для открытия EOP файлов на EON Studio

Если проблема не была решена на предыдущем шаге, вам следует связать EOP файлы с последней версией EON Studio, установленной на вашем устройстве. Процесс связывания форматов файлов с приложением по умолчанию может отличаться в деталях в зависимости от платформы, но основная процедура очень похожа.

Процедура изменения программы по умолчанию в Windows

- Выберите пункт Открыть с помощью в меню «Файл», к которому можно щелкнуть правой кнопкой мыши файл EOP.

- Нажмите Выбрать другое приложение и затем выберите опцию Еще приложения

- Наконец, выберите Найти другое приложение на этом. , укажите папку, в которой установлен EON Studio, установите флажок Всегда использовать это приложение для открытия EOP файлы свой выбор, нажав кнопку ОК

Процедура изменения программы по умолчанию в Mac OS

Шаг 4. Проверьте EOP на наличие ошибок

Вы внимательно следили за шагами, перечисленными в пунктах 1-3, но проблема все еще присутствует? Вы должны проверить, является ли файл правильным EOP файлом. Вероятно, файл поврежден и, следовательно, недоступен.

1. Проверьте EOP файл на наличие вирусов или вредоносных программ.

Если случится так, что EOP инфицирован вирусом, это может быть причиной, которая мешает вам получить к нему доступ. Сканируйте файл EOP и ваш компьютер на наличие вредоносных программ или вирусов. Если файл EOP действительно заражен, следуйте инструкциям ниже.

2. Убедитесь, что структура файла EOP не повреждена

3. Убедитесь, что у вас есть соответствующие права доступа

Существует вероятность того, что данный файл может быть доступен только пользователям с достаточными системными привилегиями. Войдите в систему, используя учетную запись администратора, и посмотрите, решит ли это проблему.

4. Проверьте, может ли ваша система обрабатывать EON Studio

5. Проверьте, есть ли у вас последние обновления операционной системы и драйверов

Современная система и драйверы не только делают ваш компьютер более безопасным, но также могут решить проблемы с файлом EON Studio. Устаревшие драйверы или программное обеспечение могли привести к невозможности использования периферийного устройства, необходимого для обработки файлов EOP.

Вы хотите помочь?

Если у Вас есть дополнительная информация о расширение файла EOP мы будем признательны, если Вы поделитесь ею с пользователями нашего сайта. Воспользуйтесь формуляром, находящимся здесь и отправьте нам свою информацию о файле EOP.

Не удается открыть файл EOP? Ты не единственный. Тысячи пользователей ежедневно сталкиваются с подобными проблемами. Ниже вы найдете советы по открытию файлов EOP, а также список программ, поддерживающих файлы EOP.

EOP расширение файла

| Имя файла | EON Studio |

|---|---|

| Разработчик файлов | EON Reality, Inc. |

| Категория файла | Другие файлы |

Файл EOP поддерживается в операционных системах 1. В зависимости от вашей операционной системы вам может потребоваться другое программное обеспечение для обработки файлов EOP. Ниже приводится сводка количества программ, которые поддерживают и открывают файл EOP на каждой системной платформе.

Операционные системы

Что такое файл EOP?

Как открыть файл EOP?

Основная проблема с EON Studio заключается в том, что файл EOP неправильно связан с программами. Это проявляется в том, что файлы EOP открываются в необычных приложениях или не имеют назначенной программы. Как решить такую проблему?

Первое, что вам нужно сделать, это просто «дважды щелкнуть » по значку файла EOP, который вы хотите открыть. Если в операционной системе есть соответствующее приложение для ее поддержки, а также существует связь между файлом и программой, файл следует открыть.

Шаг 1. Установите EON Studio

Первый шаг - проверить, установлена ли на компьютере программа EON Studio. Это можно сделать, набрав EON Studio в поисковой системе операционной системы. Если это не так, установка может решить проблему, поскольку большинство приложений создают ассоциации файлов во время установки. Ниже приведен список программ, поддерживающих файл EOP.

Программы для открытия файла EOP

Не забывайте загружать программы, поддерживающие файлы EOP, только из проверенных и безопасных источников. Предлагаем использовать сайты разработчиков программного обеспечения.

EON Studio

Шаг 2. Создайте ассоциацию EON Studio с файлами EOP.

Шаг 3. Обновите EON Studio до последней версии.

Неисправность также может быть связана с программой EON Studio, возможно, что EON Studio требует более новую версию программы. Это можно сделать с помощью приложения (если оно предоставляет такие возможности) или с веб-сайта EON Reality, Inc. и установить последнюю версию.

Шаг 4. Проверьте наличие следующих проблем с файлом EOP.

Конечно, может случиться так, что, несмотря на описанные выше действия, файл все равно не работает. Файловые проблемы можно разделить на следующие:

Ища ответ на вопрос - Как открыть файл EOP?- наверняка Вы несколько раз попадали на страницы, предлагающие программное обеспечение, открывающее все расширения файлов. Не позвольте обмануть себя, нет одной программы, которая позволила бы Вам работать со всеми расширениями файлов, включая файлы EOP. Каждый содержит другие данные и Вам необходима специальная программа, чтобы правильно работать с файлом EOP. Здесь находится список программ, предназначенных для работы с файлом EOP, - не забывайте, такие аппликации могут открыть только несколько расширений файлов, предназначенных для работы с конкретным типом данных.

Искать

Искать в нашей базе расширений файлов

Программы, открывающие файл EOP

Windows

Проблемы, которые часто встречаются с файлом EOP

Файл EOP поврежден

Если после установки необходимой программы из списка, Вы по-прежнему не можете открыть файл с расширением EOP, поводом может быть его повреждение. Решением может быть нахождение новой копии файла EOP, который Вы собираетесь открыть

Расширение файла EOP не связано с соответствующим приложением

В таком случае проще всего воспользоваться встроенными в операционную систему инструментами для связи файла EOP с приложениями для его обслуживания. Нажмите дважды на файл, которой не можете открыть, - операционная система покажет список программ, которые вероятнее всего совместимы с Вашим файлом EOP. Выберите одну из них, либо укажите на диске место, в котором Вы установили одно из предложений из нашего списка. Система Windows должна открыть файл EOP с помощью предварительно установленной программы.

Запись, касающаяся файла EOP в "Реестре Системы Windows" удалена либо повреждена

Записи, содержащие расширения файла EOP с аппликациями находится в ключе HKEY_CLASSES_ROOT. Если Вы не знаете, как добраться до реестра Windows, либо как вводить в нем изменения, обратитесь за помощью к специалисту. Незнания этой темы может привести к неотвратимым изменениям на Вашем компьютере.

Файл EOP инфицирован вирусом

Может случится так, что компьютерный вирус подшивается под файл EOP. В таком случае, наверняка не будет возможности открытия такого файла. Скачайте любую хорошую антивирусную программу и сканируйте файл EOP. Если антивирусная программа обнаружит опасные данные, это может обозначать индикацию файла EOP.

Стал доступен улучшенный портал Microsoft 365 Defender. Этот новый интерфейс портала Microsoft 365 Defender объединяет Defender для конечной точки, Defender для Office 365, Microsoft 365 Defender и другие решения. Узнайте о новых возможностях.

Область применения

Здесь мы отвечаем на наиболее распространенные общие вопросы о Exchange Online Protection (EOP) облачной службы фильтрации электронной почты. Другие разделы, посвященные вопросам и ответам, можно найти по следующим ссылкам:

Что такое EOP?

EOP это облачная служба фильтрации электронной почты, предназначенная для защиты клиентов от нежелательной почты и вредоносных программ, а также для внедрения настраиваемых правил политики. EOP входит в любую подписку Microsoft 365, содержа Exchange Online почтовых ящиков. EOP также доступен в качестве автономных предложений для защиты локальной среды электронной почты.

Как подписаться на пробную версию EOP или купить EOP?

Получите пробную версию EOP или купите EOP на домашней странице Exchange Online Protection. Обратите внимание на то, что функциональность пробной версии подписки аналогична платной, но также содержит дополнительные возможности, предоставляемые Exchange Enterprise CAL со службами.

Каковы расценки на EOP?

EOP лицензируется по количеству пользователей. Последние сведения о ценах см. в Exchange Online Protection домашней странице.

Сколько времени требуется на ввод EOP в рабочий режим?

Если поток вашей почты проходит через EOP, фильтрация начинается сразу после изменения записи MX (инструкции по изменению приводятся в разделе Настройка службы EOP). На распространение записи MX через DNS может потребоваться от 24 до 48 часов. Вы можете настроить параметры защиты в любое время во время этого процесса.

Нужно ли использовать все функции Microsoft 365 для использования EOP? Что делать, если я просто хочу защиту EOP, и это все?

Вы можете использовать EOP для защиты почтовых ящиков на месте, не используя другие функции Microsoft 365. Это называется "автономной подпиской". Список функций EOP можно найти в статье Описание службы Exchange Online Protection.

Зачем нужен клиент Microsoft 365 при регистрации для фильтрации электронной почты через EOP?

Microsoft 365 это имя, которое дается коллекции продуктов и служб, которые могут быть доступны через Microsoft 365 клиента. В качестве отправной Microsoft 365 можно добавить лицензии для фильтрации электронной почты.

Содержит ли служба EOP такой коммуникационный портал, где можно узнать об известных проблемах и предполагаемых решениях? Какие новые функции этой службы?

В Центр администрирования Microsoft 365 будет часть этой информации. Если на вас влияет событие уровня службы, то после регистрации в службу необходимо увидеть оповещение о связи (обычно сопровождаемом значком Центр администрирования Microsoft 365 колокола). Рекомендуем прочитать его и выполнить необходимые действия.

Что касается новых функций EOP, Microsoft 365 для бизнес-карты является хорошим ресурсом для получения сведений о предстоящих новых функций. Мы также будем размещать статьи в блоге о новых функций на веб-Microsoft 365 блогов.

Работает ли служба с прежними версиями Exchange (например, с Exchange Server 2010) и средами, не основанными на Exchange?

Да, служба является агностиком сервера и может использоваться с любым агентом по передаче почты SMTP.

Организации какого размера могут использовать службу?

Любого. Сеть EOP обладает достаточной пропускной способностью, чтобы учесть рост вашей организации, независимо от темпов роста.

Какие разрешения нужны для настройки EOP?

Чтобы настроить EOP, необходимо быть глобальным администратором или администратором Exchange (группа ролей управления организацией).

Как я могу убедиться в безопасности моих данных и конфиденциальных сведений?

Дополнительные сведения о мерах, которые мы предпринимаем для обеспечения безопасности ваших данных и конфиденциальных сведений, в том числе сведений о соглашениях об уровне обслуживания, можно найти на веб-сайте Центр управления безопасностью Office 365.

Да. Дополнительные сведения об ограничениях в EOP см. в Exchange Online Protection Limits.

Поддерживает ли EOP PowerShell?

Да, полный функционал EOP доступен с помощью PowerShell: Exchange Online PowerShell для организаций с Exchange Online почтовыми ящиками; автономный EOP PowerShell для автономных организаций EOP. Дополнительные сведения см. в Exchange Online PowerShell и Exchange Online Protection PowerShell.

Читайте также: