Как заблокировать usb модем

Обновлено: 02.07.2024

Где-то лет пять-семь назад сотовые операторы стали предоставлять тарифы с безлимитным мобильным интернетом. Объёмы пользовательского интернет-трафика тогда были на порядки ниже и для среднестатистического пользователя такие тарифы были просто не выгодны, но кое-кто покупался на безлимит, отдавая операторам больше денег, чем он тратил обычно.

Но были и те, для кого подобные тарифы уменьшали нагрузку на личный бюджет. Например, у некоего Ивана есть дача, где он проживает всего несколько месяцев в году. Прокладывать туда проводной интернет, чтобы затем платить огромную сумму за то, чем почти не пользуешься, ему крайне не хотелось. И вот ему приходит в голову простая идея: купить SIM-карту с безлимитным интернетом и USB-модем, чтобы можно было выходить в интернет с ноутбука практически в любом месте, где есть связь. Наш герой на радостях несётся в салон связи и узнаёт, что в комплекте с USB-модемами нет SIM с безлимитным интернетом.

"Ну ничего!", - думает Иван. - "Меня не проведёшь!". И покупает отдельно SIM с безлимитным интернетом, а б/у модем приобретает у хороших знакомых. В предвкушении победы над жадным оператором связи, наш герой подключает все это дело к ноутбуку, устанавливает необходимое ПО, нажимает на подключение и-и-и. Ничего! Соединение есть, а интернета нет. При попытке зайти на любой сайт его сопровождает информационное окно, оповещающее о том, что недавно купленная им SIM-карта может использоваться только в телефоне/смартфоне.

IMEI - это MAC-адрес в сети GSM

У каждого устройства, способного подключиться к сотовой связи стандарта GSM есть особый идентификационный номер, состоящий из 15 цифр. С его помощью можно определить что за устройство подключилось к сотовой сети.

Также с помощью IMEI можно определить серию устройства, его модель, страну-производителя и так далее.

Можно ли как-то обойти проверку по IMEI?

Обычный пользователь не в силах обойти такую проверку, но при достаточном уровне навыков он может сменить* imei на тот, к которому у оператора не будет претензий.

*Внимание! В Латвии, Великобритании, Республике Беларусь и других странах изменение IMEI является уголовно наказуемым деянием.

Возвращаемся к нашему герою. Иван не профессионал в перепрошивке USB-модемов, поэтому он решается на следующую хитрость: сменить, наконец, свой старенький кнопочный телефон на современный смартфон, а интернет раздавать с помощью Wi-Fi.

После покупки наш Иван первым делом пробует подключиться к интернету с новенького девайса, что у него без проблем получается. Радостно потирая руки в предвкушении "халявы", он подключается с ноутбука к Wi-Fi, но в браузере принимающего устройства открывается информационная страница оператора, информирующая о том, что за раздачу интернета нужно заплатить.

Изменение TTL устройства - прошлый век

Немного побродив по интернету наш Иван натыкается на статью, в которой объясняется почему оператор "спалил" раздачу интернета.

Все данные, пересылаемые по сети перед отправкой разделяются на пакеты, а уже затем порционно отправляются блуждать по сети в поисках своего пункта назначения. У этих пакетов есть свой срок жизни (для того, чтобы в случае ошибки сети, они не забивали канал, бесконечно блуждая по бескрайним просторам всемирной паутины, а тихонько самоуничтожались, облегчая нагрузку на сеть). Этот срок жизни указан в таком параметре, как TTL (time to live). И мало того, что у разных операционных систем этот параметр отличается, так ещё и проходя через интернет-шлюз этот параметр уменьшается на единицу.

В Windows по умолчанию TTL = 128, в Android = 64. Если раздача производится с телефона на OS Android, то на ноутбуке необходимо установить TTL = 65. В таком случае, проходя через раздающее устройство, пакеты с ноутбука и телефона будут иметь одинаковые TTL и оператору будет невозможно засечь раздачу таким способом.

Покопавшись в реестре и перезагрузив ноут, Иван вновь пробует подключиться, но результат далеко не соответствует ожиданиям: к некоторым сайтам так и не удаётся подключиться, обновления для ОС и антивируса не загружаются, в общем, беда.

Как же теперь оператору удаётся засечь раздачу интернета? Неужели есть ещё какой-то параметр у этих пакетов данных, о которых мы не знаем?

DNS и DPI - теперь оператор знает о нас всё?

К сожалению, я не большой специалист по компьютерным сетям, поэтому с матчастью знаком достаточно поверхностно, но, думаю, и этого хватит, чтобы ввести Вас в курс дела.

У оператора, как правило, есть свои DNS-сервера, с помощью которых он может видеть к какому сайту идёт обращение и при необходимости блокировать подключение.

DPI - это технология проверки сетевых пакетов по их содержимому.

С помощью такого набора инструментов оператор способен снизить скорость прохождения одних пакетов и повысить скорость других, узнать не только к каким адресам в сети Интернет вы обращаетесь, но и по какому протоколу выполняется соединение, какие порты устройства задействованы, какой трафик и какое количество подключений используется, между какими ОС происходит пересылка пакетов и т.д.

Всё это позволяет понять, что пользователь включил раздачу интернета; оборудование начинает блокировать некоторые пакеты, операторы радуются, "халявщики" плачут.

Конец халяве?

Для большинства обывателей -да. Но особо хитрые пользователи научились туннелировать VPN-соединение по Wi-Fi, что позволило защититься от инспекции трафика.

Наиболее распространёнными программами на OS Android для туннелирования трафика являются VPN Hotspot (есть в PlayMarket) и PdaNet+ для девайсов с root-доступом и без него соответственно. Наиболее подробно я расскажу о них в своих следующих статьях.

Так как большинство клиентов оператора не станут изощряться с туннелированием трафика, данное решение остановит более 90% "халявщиков". Что касается остальных, то они, как правило, не настолько сильно нагружают сеть, чтобы представлять из себя большую проблему.

USB-модем — удобное средство выхода в интернет на любом компьютере, в любом месте, где присутствует сигнал оператора. Могут быть различные причины, по которым возникнет необходимость запретить использование подобного устройства на компьютере. Разработаны программы, которые позволяют блокировать USB-порты на компьютере — например, DeviceLock.

- Как заблокировать USB-модем

- Как отключить модем

- Как защитить модем

- - компьютер;

- - интернет;

- - права администратора.

Запустите программу DeviceLock,дважды кликнув по стартовому ярлыку. Также стоит отметить, что данная утилита на жесткий диск компьютера не устанавливается. Вы попадете в основное окно программы, которое делится на две области — в левой части содержится иерархическое дерево устройств компьютера и служб операционной системы, в правой части отображается содержимое выбранного пункта.

Раскройте пункт Devices, нажав на плюс рядом с названием. Перейдите на пункт Permissions — в правой области окна отобразится содержимое данного пункта. Здесь перечислены все устройства, доступ к которым можно редактировать с помощью программы.

Найдите USB Port и кликните по параметру правой кнопкой мыши. Настройте необходимые разрешения, воспользовавшись пунктами меню. Программа предоставляет возможности тонкой настройки типов USB-устройств, которые могут быть активированы и использованы через USB-порты компьютера.

Программа имеет возможности настройки компьютеров в сети, настроить график доступа к устройствам по часам и минутам, задать ограничения и возможности каждой учетной записи операционной системы, а также систему удаленного управления. В любой момент вы сможете заблокировать USB модем, вставленный в персональный компьютер при помощи программного обеспечения DeviceLock. В целом же, можно сказать, что заблокировать какое-либо устройство на ПК нетрудно, главное - обладать соответствующим софтом.

Телеком-операторы активно рекламируют быструю и дешевую 4G-связь. Но насколько она защищена, знают немногие. Экспертам Positive Technologies в процессе исследования безопасности 4G-коммуникаций удалось найти уязвимости в USB-модемах, позволяющие взять под контроль компьютер, к которому подключён модем, а также аккаунт абонента на портале мобильного оператора. Кроме того, атаки на SIM-карту с помощью бинарных SMS позволяют перехватить и расшифровать трафик абонента, либо просто заблокировать заданную «симку».

Доклады по результатам исследования были представлены в ноябре на конференции ZeroNights в Москве (Кирилл Нестеров, Алексей Осипов, Тимур Юнусов) и конференции PacSec в Токио (Сергей Гордейчик, Александр Зайцев). В этой публикации мы резюмируем основные идеи исследования, в котором также участвовали Дмитрий Скляров, Глеб Грицай, Дмитрий Курбатов, Сергей Пузанков и Павел Новиков.

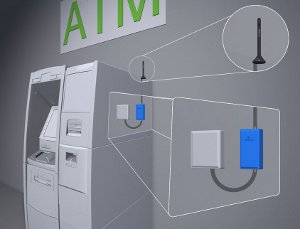

Несколько слов о целях данной работы. Дело касается не только безопасности модных смартфонов, с помощью которых мы читаем свои френдленты в социальных сетях. Цифровая мобильная связь стандарта GSM используется сейчас во многих критических инфраструктурах, включая промышленные системы управления (SCADA). Другой пример из повседневной жизни, с которым никому не хотелось бы встретиться – это кража денег с банковских счетов. Между тем, многие наверняка видели такие маленькие антенны у банкоматов – здесь тоже GSM:

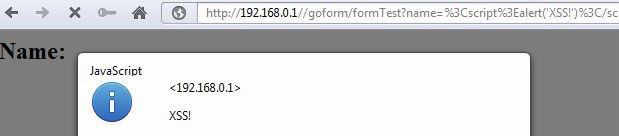

Современный модем для беспроводной связи — это компьютер, на который установлена известная операционная система (обычно Linux или Android) и ряд специальных приложений с достаточно широким и возможностями. В этом программном обеспечении и протоколах передачи данных есть уязвимости, которые уже эксплуатировались в последние годы — например, чтобы разлочить модем и отвязать от оператора. Одним из средств защиты от таких взломов стал перенос многих сервисов на Веб — однако это дало лишь новые возможности для атак.

Для нашего исследования мы взяли шесть различных линеек USB-модемов с 30 различными прошивками. Забегая вперёд — не удалось взломать только три прошивки.

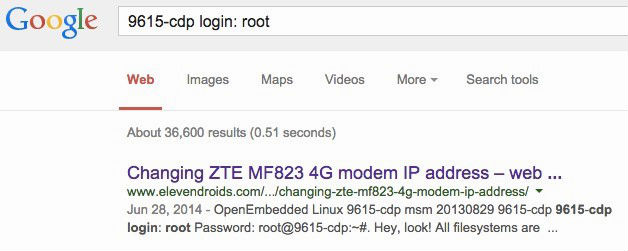

Что удалось сделать с остальными? Для начала идентифицируем «железку». В этом нам помогают документация и поисковые системы. В некоторых случаях Google помогает даже больше – можно сразу найти пароль для telnet-доступа:

Помимо раскрытия данных, на атакованном модеме можно:

- Поменять настойки DNS (что позволяет перехватывать трафик);

- Поменять настройки SMS-центра (перехват SMS или манипулирование ими);

- Сменить пароль на портале самообслуживания через SMS (что позволяет увести деньги со счета, подписавшись на сторонний сервис);

- Заблокировать модем путём набора неверных PIN- и PUK-кодов;

- Удаленно «обновить» прошивку модема.

Лучшее, что может сделать пользователь для защиты от подобных атак — не засовывать что попало в свои USB-порты. Понимая при этом, что к выражению «что попало» относятся даже USB-модемы, которые снаружи кажутся всего лишь маленьким и безобидным устройством связи.

Вторая часть нашего исследования касалась SIM-карт. Тот факт, что сама «симка» тоже является компьютером со своей ОС, файловой системой и многофункциональными приложениями, уже демонстрировали многие другие исследователи. Так, в мае этого года на конференции Positive Hack Days специалист по шифрованию Карстен Ноэль показал, что приложения «симок» (TARS) защищены по-разному. Некоторые можно взломать путём подбора DES-ключей, а некоторые отвечают на внешние команды вообще безо всякой защиты — и рассказывают о себе много лишнего.

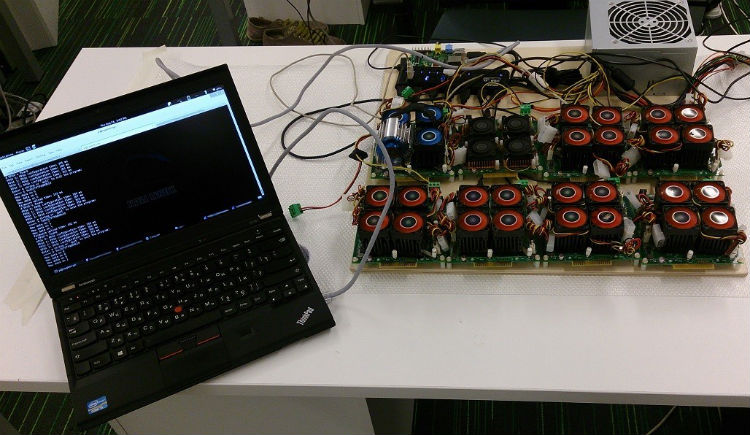

Для подбора ключей в нашем исследовании использовался набор программируемых пользователем вентильных матриц (FPGA), которые вошли в моду пару лет назад для майнинга цифровой валюты Bitcoin, а после падения популярности этого развлечения сильно подешевели. Наша плата из восьми модулей *ZTEX 1.15y за 2 тыс. евро считает со скоростью 245.760 Mcrypt/sec, что позволяет подобрать ключ DES за 3 дня.

После этого мы можем посылать команды известным TAR'ам и управлять ими. В частности, менеджер карты Card manager позволяет нам загрузить на «симку» своё java-приложение.

Другой интересный TAR — это файловая система File system, где хранятся TMSI (идентификатор телефона в мобильной сети) и Kc (ключ шифрования трафика). Доступ к ним позволяет нам с помощью бинарного SMS:

- Расшифровать трафик абонента без подбора ключей;

- Подменить абонента (получать его звонки и SMS);

- Следить за перемещениями абонента;

- При наличии PIN-кода, защищающего файловую систему, можно заблокировать абонента (три неверных PIN-кода и 10 неверных PUK-кодов, после чего карта блокируется).

При этом едва ли можно дать какие-то советы по защите для конечных пользователей: атаки происходят на довольно низком техническом уровне, поэтому решать вопросы безопасности здесь должны производители SIM-карт и операторы. Западная IT-пресса, кстати, уже описывает данное исследование в новостях как «возможность взлома миллионов SIM-карт и USB-модемов».

P. S. Это было не единственное исследование экспертов Positive Technologies, представленное на ZeroNights'14. На той же конференции Артем Шишкин и Марк Ермолов рассказали о механизмах обхода системы защиты Windows PatchGuard в Windows 8: некоторые детали исследования можно найти здесь, подробности будут представлены в одном из наших следующих постов.

Телеком-операторы активно рекламируют быструю и дешевую 4G-связь. Но насколько она защищена, знают немногие. Экспертам Positive Technologies в процессе исследования безопасности 4G-коммуникаций удалось найти уязвимости в USB-модемах, позволяющие взять под контроль компьютер, к которому подключён модем, а также аккаунт абонента на портале мобильного оператора. Кроме того, атаки на SIM-карту с помощью бинарных SMS позволяют перехватить и расшифровать трафик абонента, либо просто заблокировать заданную «симку».

Телеком-операторы активно рекламируют быструю и дешевую 4G-связь. Но насколько она защищена, знают немногие. Экспертам Positive Technologies в процессе исследования безопасности 4G-коммуникаций удалось найти уязвимости в USB-модемах, позволяющие взять под контроль компьютер, к которому подключён модем, а также аккаунт абонента на портале мобильного оператора. Кроме того, атаки на SIM-карту с помощью бинарных SMS позволяют перехватить и расшифровать трафик абонента, либо просто заблокировать заданную «симку».

Доклады по результатам исследования были представлены в ноябре на конференции ZeroNights в Москве (Кирилл Нестеров, Алексей Осипов, Тимур Юнусов) и конференции PacSec в Токио (Сергей Гордейчик, Александр Зайцев). В этой публикации мы резюмируем основные идеи исследования, в котором также участвовали Дмитрий Скляров, Глеб Грицай, Дмитрий Курбатов, Сергей Пузанков и Павел Новиков.

Несколько слов о целях данной работы. Дело касается не только безопасности модных смартфонов, с помощью которых мы читаем свои френдленты в социальных сетях. Цифровая мобильная связь стандарта GSM используется сейчас во многих критических инфраструктурах, включая промышленные системы управления (SCADA). Другой пример из повседневной жизни, с которым никому не хотелось бы встретиться – это кража денег с банковских счетов. Между тем, многие наверняка видели такие маленькие антенны у банкоматов – здесь тоже GSM:

Современный модем для беспроводной связи — это компьютер, на который установлена известная операционная система (обычно Android) и ряд специальных приложений с достаточно широким и возможностями. В этом программном обеспечении и протоколах передачи данных есть уязвимости, которые уже эксплуатировались в последние годы — например, чтобы разлочить модем и отвязать от оператора. Одним из средств защиты от таких взломов стал перенос многих сервисов на Веб — однако это дало лишь новые возможности для атак.

Для нашего исследования мы взяли шесть различных линеек USB-модемов с 30 различными прошивками. Забегая вперёд — не удалось взломать только три прошивки.

Что удалось сделать с остальными? Для начала идентифицируем «железку». В этом нам помогают документация и поисковые системы. В некоторых случаях Google помогает даже больше – можно сразу найти пароль для telnet-доступа:

Помимо раскрытия данных, на атакованном модеме можно:

- Поменять настойки DNS (что позволяет перехватывать трафик);

- Поменять настройки SMS-центра (перехват SMS или манипулирование ими);

- Сменить пароль на портале самообслуживания через SMS (что позволяет увести деньги со счета, подписавшись на сторонний сервис);

- Заблокировать модем путём набора неверных PIN- и PUK-кодов;

- Удаленно «обновить» прошивку модема.

Лучшее, что может сделать пользователь для защиты от подобных атак — не засовывать что попало в свои USB-порты. Понимая при этом, что к выражению «что попало» относятся даже USB-модемы, которые снаружи кажутся всего лишь маленьким и безобидным устройством связи.

Вторая часть нашего исследования касалась SIM-карт. Тот факт, что сама «симка» тоже является компьютером со своей ОС, файловой системой и многофункциональными приложениями, уже демонстрировали многие другие исследователи. Так, в мае этого года на конференции Positive Hack Days специалист по шифрованию Карстен Ноэль показал, что приложения «симок» (TARS) защищены по-разному. Некоторые можно взломать путём подбора DES-ключей, а некоторые отвечают на внешние команды вообще безо всякой защиты — и рассказывают о себе много лишнего.

Для подбора ключей в нашем исследовании использовался набор программируемых пользователем вентильных матриц (FPGA), которые вошли в моду пару лет назад для майнинга цифровой валюты Bitcoin, а после падения популярности этого развлечения сильно подешевели. Наша плата из восьми модулей *ZTEX 1.15y за 2 тыс. евро считает со скоростью 245.760 Mcrypt/sec, что позволяет подобрать ключ DES за 3 дня.

После этого мы можем посылать команды известным TAR'ам и управлять ими. В частности, менеджер карты Card manager позволяет нам загрузить на «симку» своё java-приложение.

Другой интересный TAR — это файловая система File system, где хранятся TMSI (идентификатор телефона в мобильной сети) и Kc (ключ шифрования трафика). Доступ к ним позволяет нам с помощью бинарного SMS:

- Расшифровать трафик абонента без подбора ключей;

- Подменить абонента (получать его звонки и SMS;

- Следить за перемещениями абонента;

- При наличии PIN-кода, защищающего файловую систему, можно заблокировать абонента (три неверных PIN-кода и 10 неверных PUK-кодов, после чего карта блокируется).

При этом едва ли можно дать какие-то советы по защите для конечных пользователей: атаки происходят на довольно низком техническом уровне, поэтому решать вопросы безопасности здесь должны производители SIM-карт и операторы. Западная IT-пресса, кстати, уже описывает данное исследование в новостях как «возможность взлома миллионов SIM-карт и USB-модемов».

P. S. Это было не единственное исследование экспертов Positive Technologies, представленное на ZeroNights'14. На той же конференции Артем Шишкин и Марк Ермолов рассказали о механизмах обхода системы защиты Windows PatchGuard в Windows 8: некоторые детали исследования можно найти здесь, подробности будут представлены в одном из наших следующих постов.

В современном мире достаточно популярными являются модемы, которые позволяют пользоваться необходимыми интернет ресурсами в любое время и в любом месте.

Они довольно просты в своем применении, нужно лишь присоединить прибор к ноутбуку или компьютеру через порт.

Отключение подобного интернета также не является проблемой, это несложно осуществить без особой подготовки и инструкции.

Если вы хотите узнать, как решить именно Вашу юридическую проблему - обращайтесь в форму онлайн-консультанта справа или звоните по телефону 8 (800) 302-76-94. Это быстро и бесплатно !

Как отключить интернет на МТС на модеме?

Такое устройство как модем достаточно просто и легко в применении, широкой популярностью пользуется марка от МТС, тариф которой обычно называется МТС коннект.

Что касается его отключения, то никаких проблем данное действие не вызывает, всего лишь необходимо перестать пользоваться сим картой.

Через некоторое время вы будете отключены от обслуживания, а номер присвоится другому абоненту.

Так происходит со всеми симками в независимости от того, предназначена она только для интернета, или же для простого общения.Чтобы отключить устройство непосредственно от самого компьютера необходимо просто его извлечь в безопасном режиме.

Именно потому, что модем является своего рода флешкой и присоединяется с помощью USBпорта, то извлечь ее так же несложно, как и обыкновенную флешку носитель.

Также существует некоторая инструкция по отключению интернета МТС коннект от ПК. Лучше всего руководствоваться данными правилами во избежание неполадок или же проблем с работой сети.

Для начала необходимо закрыть все окна, которые работают от интернет соединения, потом должны открыть саму программу по работе с МТС коннект, там нужно нажать на кнопку отключения, и вновь ее закрыть.И последним шагом будет непосредственно извлечение устройства из компьютера при помощи безопасного режима.

Существует и другой способ отключения данного интернета, для осуществления которого нужно открыть папку, носящую название «подключение», увидеть подключение через телефон, и отключить его, нажав на соответствующую кнопку. Данный способ прекрасно подойдет в том случае, когда программа имеет свойство часто виснуть.

Компания МТС предлагает для успешного пользования глобальной сетью несколько видов тарифных планов, которые смогут подойти для каждой категории людей в зависимости от финансовых возможностей.

Каждый из них имеет свои ограничения в ежемесячном объеме трафика и скорости:

- безлимит Мини;

- безлимит Макси;

- безлимит Супер;

- безлимит Вип.

Для деактивации одного из предлагаемых тарифов потребуется специальная команда, позволяющая это осуществить.

- Мини – 21800.

- Макси – 21880.

- Супер – 5750.

- Вип – 7480.

Если есть желание узнать, как правильно оформить отказ от услуг МТС или другого оператора навсегда, откройте образец письма-заявления и освободитесь от не нужных услуг навсегда!

Об отключении интернета МТС узнайте в этом материале.

Полезное видео

В данном видео рассмотрены варианты отключения интернета на МТС:

Как отключить модем Мегафон?

Достаточно большую популярность имеет устройство от компании Мегафон.

Он также присоединяется к компьютеру или ноутбуку через специальный порт

USB для выхода в глобальную сеть.

Для его отключения существует несколько вариантов действий:

- для самого обычного отключения устройства от машины нужно извлечь его с помощью безопасного режима, кнопка которого находится в правом нижнем углу монитора;

- для отказа от самого соединения через устройство Мегафон нужно заблокировать сим карту, на которой расположен ваш тарифный план.

Там вы сможете заметить раздел с названием тарифы, зайдя туда, выберите блокировку и укажите дату, когда вам необходимо отключить.

Модем заблокируется на срок, равный шести месяцам, затем вам будет предложено продлить блокировку еще на любое время.И последний вариант отключения является наиболее простым и доступным.

Вам всего лишь необходимо прийти в офис Мегафон с паспортом и обратиться к оператору с просьбой блокировки сети.Если есть необходимость отключить исключительно подписки, то воспользуйтесь 2 номерами:

О том, как отключить интернет на Мегафоне, узнайте в этом материале.

Как отключить интернет на Билайне (модем)?

Модем от компании Билайн практически так же широк в использовании, как и его конкуренты.

Отключение связи не является сложным и проблемным, для его осуществления вам необходимо выполнить следующий алгоритм действий:

- Вставьте устройство Билайн в ваш компьютер и подождите, пока он его распознает.

- Затем зайдите в Пуск, отыскав там управление программами, обычно оно называется «Установка и удаление программ».

- Увидев ваш опознанный модем в списке программ, нажмите на его удаление.

- Когда устройство полностью удалится, вам необходимо убедиться, что удаление завершено на 100 процентов.

Об отключении интернета на Билайне читайте тут.

Любой интернет, который имеет соединение с сетью посредством USB модема, достаточно удобен в своем использовании, подключить его довольно несложно, собственно так же, как и отключить.

Но стоит понимать, что отключение всегда требует подтверждения, без которого вы рискуете задолжать компании, предлагаемой вам свои услуги.Поэтому, чтобы верно и грамотно совершить операцию отключения доступа к сети, вам необходимо следовать некоторым инструкциям, представленным в данной статье. При полном их соблюдении вы всегда сможете быть спокойны за свой баланс на сим карте, содержащей подобную услугу.

Не нашли ответа на свой вопрос? Узнайте, как решить именно Вашу юридическую проблему - позвоните прямо сейчас:

Читайте также: