Usb токен что это такое

Обновлено: 07.07.2024

Носитель ключа ЭП (токен) — это защищенная «флешка» для хранения электронной подписи. Выбор носителя зависит от сферы применения.

Расскажем про виды токенов и их различия.

Что вы узнаете

Почему обычная флешка не подойдет

Токен напоминает флешку, но отличается от нее повышенным уровнем защиты: имеет пароль, сертификацию ФСТЭК/ФСБ, на продвинутых моделях встроено средство криптографической защиты информации (СКЗИ). Если его нет — нужно установить специальную программу на ПК. Чаще всего используют СКЗИ «КриптоПро». Программа покупается отдельно.

Виды токенов

Защищенные носители делятся на 2 вида: со встроенным СКЗИ и без него.

В таблице — сравниваем основные характеристики токенов.

Расскажем подробнее о каждом носителе.

Токены без СКЗИ

Такие носители подойдут для сдачи отчетности, участия в торгах, подписания документов по ЭДО или регистрации на Честном знаке. В них нет встроенного СКЗИ, токены не подойдут для работы с алкоголем в ЕГАИС.

Рутокен Lite

Это самый бюджетный вариант токена. В нем нет дополнительных функций, но есть все необходимое для работы. Сертифицирован ФСТЭК.

Рутокен Lite micro

Та же модель, но в мини-версии. Удобна для тех, кто работает с ноутбука. СКЗИ приобретается отдельно (для работы в СБИС СКЗИ не требуется).

Токены с СКЗИ

Обладают высоким уровнем безопасности, сертифицированы ФСТЭК и ФСБ. В них уже встроено средство криптографической защиты информации, поэтому для использования не нужно устанавливать программу на ПК.

Главное различие таких носителей — в наличии дополнительного пин-кода и возможности восстановления при блокировке.

Рутокен ЭЦП 2.0

Это базовая и самая популярная модель. На токене стоит ограничение по введению неправильного пин-кода. После нескольких попыток носитель заблокируется. Подходит для работы в ЕГАИС.

Рутокен ЭЦП 2.0 Type-c

Та же модель, но с другим разъемом. Подходит для ноутбуков с портом USB Type-C или Thunderbolt 3 (кроме Apple iPad Pro 2018 года). Подходит для работы в ЕГАИС.

JaCarta-2 SE

В отличие от Рутокена, JaCarta-2 SE имеет 2 преимущества:

- На модель можно установить 2 пин-кода. Один пин-код пользователь вводит, когда заходит в систему (стандартно для продвинутых токенов), второй — когда проводит транзакции или подписывает документы. Это снижает риск ошибочных действий и повышает безопасность данных.

- В JaCarta реализован новый механизм защиты от блокировки. Носитель не заблокируется, если несколько раз ввести неверный пин, — такое происходит на моделях Рутокен.

Если пользователь несколько раз ввел неправильный код, количество попыток аннулируется. Верный пароль можно будет ввести через определенное время — этот промежуток устанавливается заранее. Не нужно обращаться в УЦ, чтобы разблокировать носитель.

Смарт-карты

Это пластиковая карта со встроенной микросхемой. Такой вид носителей используется реже, так как для его использования нужен считыватель карт, — это главное отличие от USB-токенов. Смарт-карты также сертифицированы ФСТЭК и ФСБ.

Однако производители предлагают альтернативный вариант — карты с бесконтактной технологией NFC: в качестве считывателя подойдет любой смартфон или планшет. Чтобы подписать документы, достаточно приложить смарт-карту к мобильному устройству — электронная подпись будет получена, даже если на телефоне или планшете нет интернета.

На рынке защищенных носителей известны смарт-карты Рутокен и электронные удостоверения JaCarta.

Bluetooth-токены

Такие токены можно подключать:

- по USB к компьютеру;

- по Bluetooth к смартфону или планшету.

Одним из ведущих производителей является Рутокен. Модель Рутокен ЭЦП Bluetooth удобна для «мобильных сотрудников»: пользователь может подписывать электронные документы, не доставая токен из кармана или сумки. Устройство соединяется с телефоном или планшетом по Bluetooth, для начала работы требует код активации. Он защищает токен от случайного подключения к другому устройству.

По данным аналитиков «Лаборатории Касперского», в 2017 году было предпринято более 260 млн попыток фишинговых атак — это один из способов получить все ваши пароли и данные. От этого может не спасти даже двойная аутентификация через СМС или специальное приложение.

График попыток фишинговых атак

Но люди придумали такую штуку, как USB-токен — она лучше защищает ваши данные. Рассказываем, почему этот способ более надежный и как правильно все настроить.

Что это такое и как работает?

USB-токен — небольшое устройство, похожее на обычную флешку. Внутри них специальный уникальный код, заменяющий другие способы двойной аутентификации.

По факту его можно сравнить с ключом от вашей квартиры — если ключ в компьютере, то вы можете войти в свой аккаунт. Только здесь разница в том, что ваш аккаунт гораздо сложнее взломать отмычкой.

Почему это надежнее двойной аутентификации?

Обычная двойная аутентификация работает так: вы вводите пароль от почты, вам по СМС приходит код подтверждения для входа в аккаунт. Получается, что если у злоумышленника нет вашего смартфона, то зайти под вашим логином он не сможет. Но на самом деле это не совсем так.

Приложения-аутентификаторы, вроде Google Authentificator, в этом плане надежнее. Для вас каждые 30 секунд генерируется новый пароль — его знают только ваш смартфон и аккаунт в интернете. Но даже так хакеры могут до вас добраться, особенно если вы доверчивый.

Злоумышленник может получить доступ к этим кодам безопасности на этапе настройки приложения. Кроме того, вас могут обмануть и вы зайдете на фальшивый сайт Google, где сами выдадите все пароли хакерам.

Да кто будет пользоваться этими «флешками»?

Все сотрудники из Google этим пользуются и очень довольны. В начале 2017 года все работники корпорации перешли на этот способ аутентификации своих аккаунтов. Как итог — за этот год не произошло ни одной кражи личной информации.

Теперь в Google считают, что USB-токены — самый надежный способ защитить свой аккаунт. Вот так.

Все слишком хорошо! Какие подводные?

Да, подводные камни здесь есть. Пока полноценно эти токены поддерживаются только в двух браузерах — Google Chrome и Opera. В Firefox это реализовали через расширение, а в Edge обещают добавить позже. Разработчики Safari вообще об этой функции ничего не говорят.

И еще один недостаток связан со смартфонами. Чтобы войти в аккаунт на своем Айфоне, вам понадобится ключ с Bluetooth — он стоит немного дороже. Еще можно попробовать переходник, но мы этот способ не проверяли, так что может не сработать.

Это не страшно. Как начать пользоваться ключом?

В первую очередь — вам нужен тот самый USB-токен. Его можно купить в интернете — в России проще всего достать JaCarta U2F. Я купил такой за 1500 рублей.

Процедура настройки ключа практически везде одинакова, поэтому мы покажем настройку на примере аккаунта в Google.

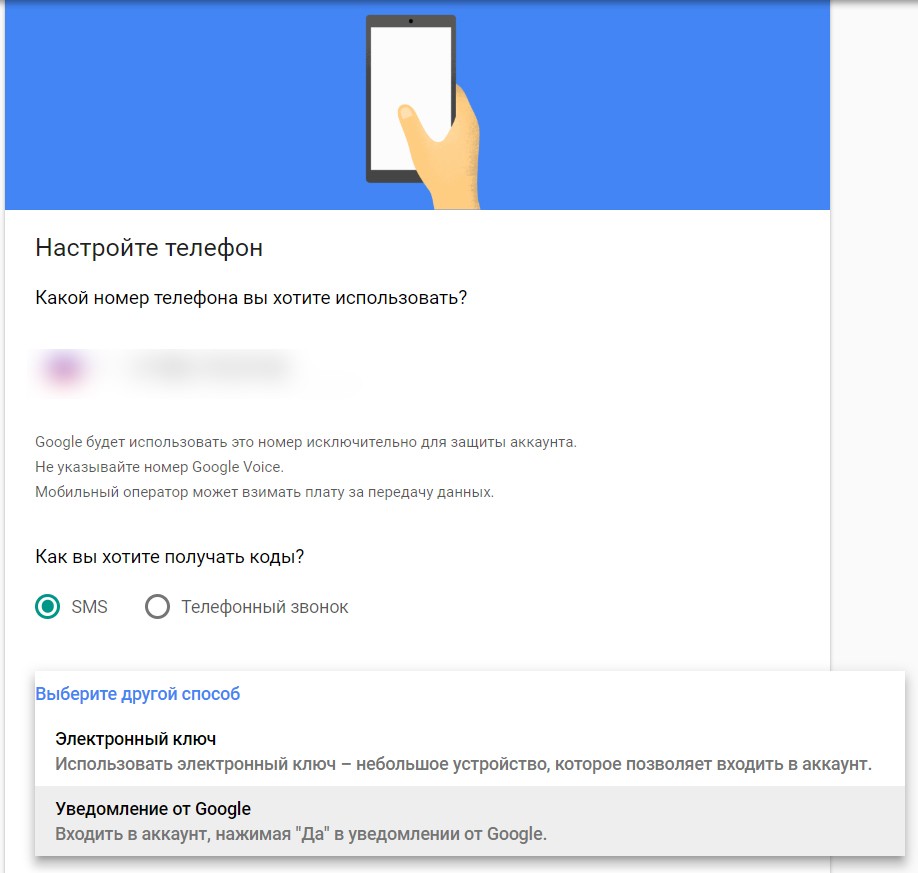

1 — Войдите в настройки двойной аутентификации аккаунта. Нажмите на «Выберите другой способ» и выберите там электронный ключ:

2 — Подключать ключ к компьютеру сразу нельзя. Убедитесь, что он у вас в руке и жмите «Далее»:

3 — Вставьте ключ в USB-разъем и нажмите на нем кнопку:

Ключ загорится красным светом, а браузер попросит разрешения на доступ к устройству:

Маленькая черная штучка — кнопка. На нее нужно нажать после подключения ключа

4 — Ваш ключ зарегистрируется и вам нужно будет придумать ему имя:

5 — Готово! Теперь добавьте дополнительные способы входа в аккаунт — через приложение или СМС-код. Это нужно, если вы потеряете свой токен. Но я этого делать не буду.

А теперь небольшой челендж для читателей. Вот все данные аккаунта, на котором я установил свой USB-ключ:

В этой статье я объясню простым языком что это такое, также расскажу про виды токенов. Во-первых, я расскажу о таком устройстве для компьютеров как USB токен. Вы поймете что это такое и для чего он нужен.

- Применяются во многих российских проектах, которые тесно связаны с технологией электронной подписи.

Вобщем, такие USB устройства используется для подтверждения личности пользователя в электронном виде. Это сильно повышает цифровую безопасность. Это обеспечивает безопасную и надежную аутентификацию для доступа к сети.

Это европейский вариант хранителя ключей. Это такое устройство идентификации и хранилище личной информации. Выглядит все также как обычная USB флешка. Но как накопитель конечно не предназначен.

В в случае криптографического USB токена закрытый ключ находится в токене и не может быть передан за его пределы.

- Это приводит к созданию цифровой подписи на токене при подписании операции. Использование пароля для доступа к содержимому повышает безопасность (причем сильно).

Закрытый ключ никогда не может быть получен из этого USB устройства. Некоторые токены хранят цифровые подписи, данные отпечатков пальцев и другие биометрические данные. Они могут использоваться в качестве криптографических ключей.

- USB токены должны быть подключены к USB порту компьютера напрямую или через удлинительный кабель. Дополнительные драйверы не требуются в большинстве случаев.

- Одним из преимуществ является способность надежно шифровать файлы и электронные письма или цифровые сертификаты.

Организации расширяют свой бизнес из традиционного и безопасного мира частных сетей в интернет и за его пределы. Для этого они должны создать и поддерживать безопасные сетевые среды для своих деловых отношений.

- Целью инфраструктуры открытых ключей (PKI) является управление цифровыми ключами и сертификатами. Системы PKI позволяют использовать службы цифровой подписи, цифрового получения, шифрования и управления разрешениями в самых разных приложениях.

Решения для обеспечения безопасности на основе PKI дополняются специальными технологиями, обеспечивающими безопасное хранение цифровых удостоверений, подкрепленных надежной двухфакторной аутентификацией.

- Чтобы максимально сохранить и защитить свою личную информацию и применяется токен. В нем хранятся очень важные данные в электронном виде.

ЕГАИС, к примеру применяет особые, специальные токены, такие как JaCarta PKI. Купить такую смарт карту можно только у фирм, которые лицензированы ФСБ

- Помимо Джакарты, нужно еще купить SE PKI (ГОСТ), это специальная смарт карта (токен), которая выполняет криптоалгоритмы с сертификатом по ГОСТ.

Бывают и различные проблемы в момент установки. Происходят разного рода неполадки, относящиеся к этому USB приспособлению.

Аутентификационный токен выполнен в виде флешки. Токен USB PKI устраняет уязвимости, связанные с фиксированными системами безопасности имени пользователя и пароля. А также с токенами, не поддерживающими PKI.

USB токен PKI классифицируется как сильная двухфакторная система аутентификации, которая сочетает в себе следующие функции для подтверждения личности человека:

- Доступ к паролям, назначенные отдельным лицам.

- Одноразовые пароли, которые можно периодически менять.

- Пароль или персональный идентификационный номер (PIN).

- Аутентификация в реальном времени (периодическая проверка наличия токена и id.

- Безопасное хранение и извлечение учетных данных, таких как закрытый ключ и сертификат.

Вместе эти функции объединяют то, что есть у человека (маркер). Что-то, что они знают (pin-код и идентификатор пользователя).

- Также это идентификация в виде цифрового сертификата и закрытого ключа. Предоставляетя доверенным центром, чтобы никто другой не мог принять их идентичность.

К USB токену PKI можно получить доступ с помощью одноразового пароля (OTP) и хранить цифровые сертификаты.

Это нужно для для аутентификации на основе PKI, шифрования, цифровой подписи и неотрекаемости, а также информацию о смарт карте.

- Использовать нужно единственный токен со смешанными возможностями аутентификации. Партнеры, клиенты и мобильные сотрудники могут строго аутентифицировать себя практически из любого места или устройства с помощью простого USB порта.

Токены требуют установки уникальных программных драйверов на резидентном клиенте. Все токены PKI USB используют стандартные драйверы Windows.

Они доступны на большинстве клиентов, благодаря которым влияние MaGer на пользователей сводится к минимуму.

Токены могут быть выполнены в виде USB флешек, поэтому советую прочитать смежную статью о USB флешках.

Посмотрите все доступные USB токены, может найдете для себя что-то полезное на Яндекс.Маркет!

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона долларов. В 2022 году прогнозируются потери уже в 8 триллионов, а в 2030 ущерб от киберпреступлений может превысить 90 триллионов долларов. Чтобы уменьшить потери от киберпреступлений, необходимо совершенствовать методы обеспечения безопасности пользователей. В настоящее время существует множество методов аутентификации и авторизации, которые помогают реализовать надежную стратегию безопасности. Среди них многие эксперты выделяют в качестве лучшей авторизацию на основе токенов.

До появления токена авторизации повсеместно использовалась система паролей и серверов. Сейчас эта система всё ещё остаётся актуальной из-за своей простоты и доступности. Используемые традиционные методы гарантируют пользователям возможность получить доступ к их данным в любое время. Это не всегда эффективно.

Рассмотрим эту систему. Как правило, идеология их применения базируется на следующих принципах:

Осуществляется генерация аккаунтов, т.е. люди придумывают сочетание букв, цифр или любых известных символов, которые станут логином и паролем.

Для осуществления возможности входа на сервер, пользователю требуется сохранять эту уникальную комбинацию и всегда иметь к ней доступ.

При необходимость заново подключиться к серверу и авторизироваться под своим аккаунтом, пользователю требуется заново вводить пароль и логин.

Кража паролей – это далеко не уникальное событие. Один из первых задокументированных подобных случаев произошел еще в 1962 году. Людям не просто запоминать разные комбинации символов, поэтому они часто записывают все свои пароли на бумаге, используют один и тот же вариант в нескольких местах, лишь слегка модифицируют с помощью добавления символов или изменением регистра некий старый пароль, чтобы использовать его в новом месте, из-за чего два пароля становятся крайне схожи. Логины по той же причине часто делаются одинаковые, идентичные.

Помимо опасности кражи данных и сложности с хранением информации, пароли также требуют проверки подлинности сервера, что увеличивает нагрузку на память. Каждый раз, когда пользователь входит в систему, компьютер создает запись транзакции.

Авторизация токенов – это система, работающая совершенно иначе. С помощью авторизации токенов вторичная служба проверяет запрос сервера. Когда проверка завершена, сервер выдает токен и отвечает на запрос. У пользователя все еще может быть один пароль для запоминания, но токен предлагает другую форму доступа, которую гораздо труднее украсть или преодолеть. И запись сеанса не занимает места на сервере. По сути токен авторизации - это устройство, предназначенное для обеспечения информационной безопасности пользователя, также используется для идентификации его владельца. Как правило, это физическое устройство, используемое для упрощения аутентификации.

Типы токенов авторизации

Токены авторизации различаются по типам. Рассмотрим их:

Устройства, которые необходимо подключить физически. Например: ключи, диски и тому подобные. Тот, кто когда-либо использовал USB-устройство или смарт-карту для входа в систему, сталкивался с подключенным токеном.

Устройства, которые находятся достаточно близко к серверу, чтобы установить с ним соединение, но оно не подключаются физически. Примером такого типа токенов может служить "magic ring" от компании Microsoft.

устройства, которые могут взаимодействовать с сервером на больших расстояниях.

Во всех трех случаях пользователь должен что-то сделать, чтобы запустить процесс. Например, ввести пароль или ответить на вопрос. Но даже когда эти шаги совершаются без ошибок, доступ без токена получить невозможно.

Процесс токен авторизации

Авторизация с помощью токена происходит следующим образом. Сначала человек запрашивает доступ к серверу или защищенному ресурсу. Запрос обычно включает в себя ввод логина и пароля. Затем сервер определяет, может ли пользователь получить доступ. После этого сервер взаимодействует с устройством: ключ, телефон, USB или что-то ещё. После проверки сервер выдает токен и отправляет пользователю. Токен находится в браузере, пока работа продолжается. Если пользователь попытается посетить другую часть сервера, токен опять связывается с ним. Доступ предоставляется или, наоборот, запрещается на основе выданного токена.

Администраторы устанавливают ограничения на токены. Можно разрешить одноразовый токен, который немедленно уничтожается, когда человек выходит из системы. Иногда устанавливается маркер на самоуничтожение в конце определенного периода времени.

Что такое аутентификация на основе токенов?

Аутентификация на основе токенов - это один из многих методов веб-аутентификации, используемых для обеспечения безопасности процесса проверки. Существует аутентификация по паролю, по биометрии. Хотя каждый метод аутентификации уникален, все методы можно разделить на 3 категории:

аутентификация по паролю (обычное запоминание комбинации символов)

аутентификация по биометрии (отпечаток пальца, сканирование сетчатки глаза, FaceID)

Аутентификация токенов требует, чтобы пользователи получили сгенерированный компьютером код (или токен), прежде чем им будет предоставлен доступ в сеть. Аутентификация токенов обычно используется в сочетании с аутентификацией паролей для дополнительного уровня безопасности (двухфакторная аутентификация (2FA)). Если злоумышленник успешно реализует атаку грубой силы, чтобы получить пароль, ему придется обойти также уровень аутентификации токенов. Без доступа к токену получить доступ к сети становится труднее. Этот дополнительный уровень отпугивает злоумышленников и может спасти сети от потенциально катастрофических нарушений.

Как токены работают?

Во многих случаях токены создаются с помощью донглов или брелоков, которые генерируют новый токен аутентификации каждые 60 секунд в соответствии с заданным алгоритмом. Из-за мощности этих аппаратных устройств пользователи должны постоянно держать их в безопасности, чтобы они не попали в чужие руки. Таким образом, члены команды должны отказаться от своего ключа или брелока, если команда распадается.

Хотя эти традиционные системы аутентификации токенов все еще действуют сегодня, увеличение количества смартфонов сделал аутентификацию на основе токенов проще, чем когда-либо. Смартфоны теперь могут быть дополнены, чтобы служить генераторами кодов, предоставляя конечным пользователям коды безопасности, необходимые для получения доступа к их сети в любой момент времени. В процессе входа в систему пользователи получают криптографически безопасный одноразовый код доступа, который ограничен по времени 30 или 60 секундами, в зависимости от настроек на стороне сервера. Эти мягкие токены генерируются либо приложением-аутентификатором на устройстве, либо отправляются по запросу через SMS.

Появление аутентификации на основе токенов смартфонов означает, что у большинства сотрудников уже есть оборудование для генерации кодов. В результате затраты на внедрение и обучение персонала сведены к минимуму, что делает эту форму аутентификации на основе токенов удобным и экономически выгодным вариантом для многих компаний.

Безопасно ли использование токенов?

По мере роста киберпреступности и усложнение методов атак должны совершенствоваться методы и политика защиты. Из-за растущего использования атак “грубой силой”, перебора по словарю и фишинга для захвата учетных данных пользователей становится совершенно очевидно, что аутентификации по паролю уже недостаточно, чтобы противостоять злоумышленникам.

Аутентификация на основе токенов, когда она используется в тандеме с другими методами аутентификации, создает барьер 2FA, предназначенный для того, чтобы остановить даже самого продвинутого хакера. Поскольку токены могут быть получены только с устройства, которое их производит - будь то брелок или смартфон, системы авторизации токенов считаются очень безопасными и эффективными.

Но, несмотря на множество преимуществ, связанных с платформой токенов, всегда остается небольшой риск. Конечно, токены на базе смартфонов невероятно удобны в использовании, но смартфоны также представляют собой потенциальные уязвимости. Токены, отправленные в виде текстов, более рискованны, потому что их можно перехватить во время передачи. Как и в случае с другими аппаратными устройствами, смартфоны также могут быть потеряны или украдены и оказаться в руках злоумышленников.

Рекомендации по аутентификации на основе токенов

Реализация надежной стратегии аутентификации имеет решающее значение, когда речь идет о том, чтобы помочь клиентам защитить свои сети от нарушения безопасности. Но для того, чтобы стратегия действительно была эффективной, требуется выполнение нескольких важных основных условий:

Правильный веб-токен. Хотя существует целый ряд веб-токенов, ни один из них не может обеспечить ту же надежность, которую предоставляет веб-токен JSON (JWT). JWT считается открытым стандартом (RFC 7519) для передачи конфиденциальной информации между несколькими сторонами. Обмен информацией осуществляется цифровой подписью с использованием алгоритма или сопряжения открытого и закрытого ключей для обеспечения оптимальной безопасности.

Что такое JSON веб-токены?

JSON Web Token (JWT) - это открытый стандарт (RFC 7519), который определяет компактный и автономный способ безопасной передачи информации между сторонами в виде объекта JSON. Эта информация может быть подтверждена благодаря цифровой подписи. JWT может быть подписан с помощью секрета (с помощью алгоритма HMAC) или иным образом, например, по схемам RSA или ECDSA.

В своей компактной форме веб-токены JSON состоят из трех частей, разделенных точками: заголовок, полезная нагрузка, подпись. Поэтому JWT выглядит обычно выглядит следующим образом: «xxxx.yyyy.zzzz».

Заголовок состоит из двух частей: типа токена, которым является JWT, и используемого алгоритма подписи, такого как HMAC SHA256 или RSA.

Публичная информация может быть определена по желанию теми, кто использует JWT. Но они должны быть определены в реестре веб-токенов IANA JSON или определены как URI, который содержит устойчивое к коллизиям пространство имен. Частная - это пользовательская информация, созданная для обмена данными между сторонами, которые согласны их использовать. Получим вторую часть с помощью кодирования Base64Url.

Тоже не понял, что за прикол там происходит.

К плюсам использования JWT можно отнести размер - токены в этом языке кода крошечные и могут быть переданы между двумя пользователями довольно быстро; простоту - токены могут быть сгенерированы практически из любого места, и их не нужно проверять на сервере; контроль - можно указать, к чему пользователь может получить доступ, как долго будет длиться это разрешение и что он может делать во время входа в систему.

Почему стоит использовать токены авторизации?

Многие люди считают, что если текущая стратегия работает хорошо (пусть и с некоторыми ошибками), то нет смысла что-то менять. Но токены авторизации могут принести множество выгод.

Они хороши для администраторов систем, которые часто предоставляют временный доступ, т.е. база пользователей колеблется в зависимости от даты, времени или особого события. Многократное предоставление и отмена доступа создаёт серьёзную нагрузку на людей.

Токены авторизации позволяют обеспечить детальный доступ, т.е. сервер предоставляет доступ на основе определенных свойств документа, а не свойств пользователя. Традиционная система логинов и паролей не допускает такой тонкой настройки деталей.

Токены авторизации могут обеспечить повышенную безопасность. Сервер содержит конфиденциальные документы, которые могут нанести компании или стране серьезный ущерб при выпуске. Простой пароль не может обеспечить достаточную защиту.

Есть и другие преимущества использования этой технологии. Но даже уже перечисленных достаточно, чтобы внедрить её на сервера.

Читайте также: