Аналог advanced ip scanner linux

Обновлено: 05.07.2024

Надежный и бесплатный сетевой сканер для анализа локальной сети. Программа показывает все сетевые устройства, дает вам доступ к общим папкам, обеспечивает удаленное управление компьютерами (через RDP и Radmin) и даже может удаленно выключать компьютеры. Он очень прост в использовании. Этот сканер должен быть в арсенале у каждого сетевого администратора.

Альтернативы для Advanced IP Scanner

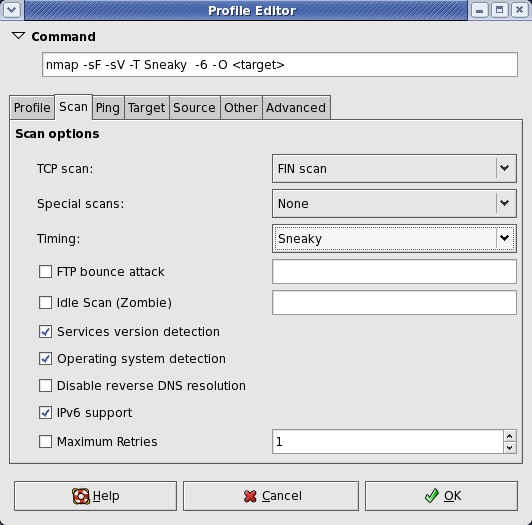

207Nmap ("Network Mapper") - бесплатная утилита с открытым исходным кодом (лицензия) для исследования сети или аудита безопасности.

Nmap («Network Mapper») - это бесплатная утилита с открытым исходным кодом (лицензия) для исследования сети или аудита безопасности. Многие системные и сетевые администраторы находят её полезной для таких задач, как инвентаризация сети, управление расписаниями обновления служб и мониторинг времени работы хоста или службы.

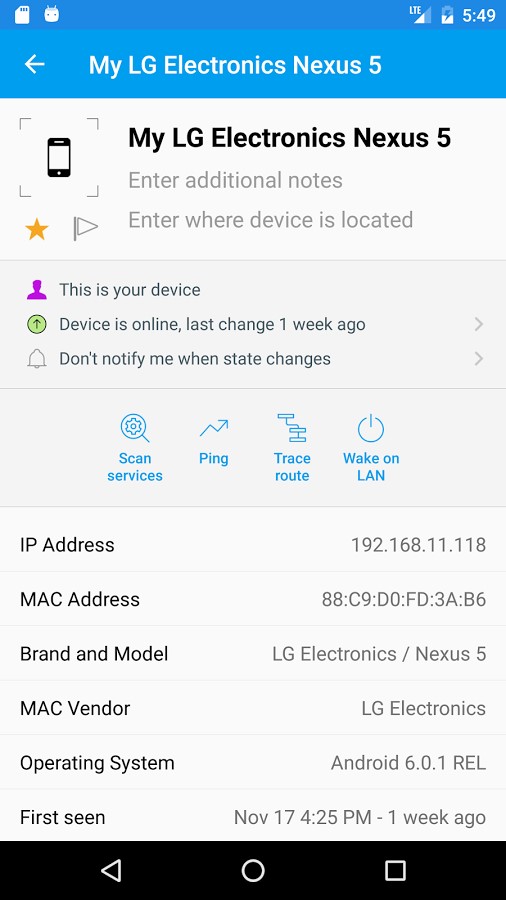

105Узнайте, какие устройства подключены к любой сети Wi-Fi, сопоставьте устройства, обнаружите злоумышленников.

- Бесплатная

- Windows

- Android

- iPhone

- Mac OS

- Онлайн сервис

Fing, высококлассный, абсолютно бесплатный и сверхбыстрый сетевой сканер, которым пользуются миллионы домов и специалистов по всему миру.

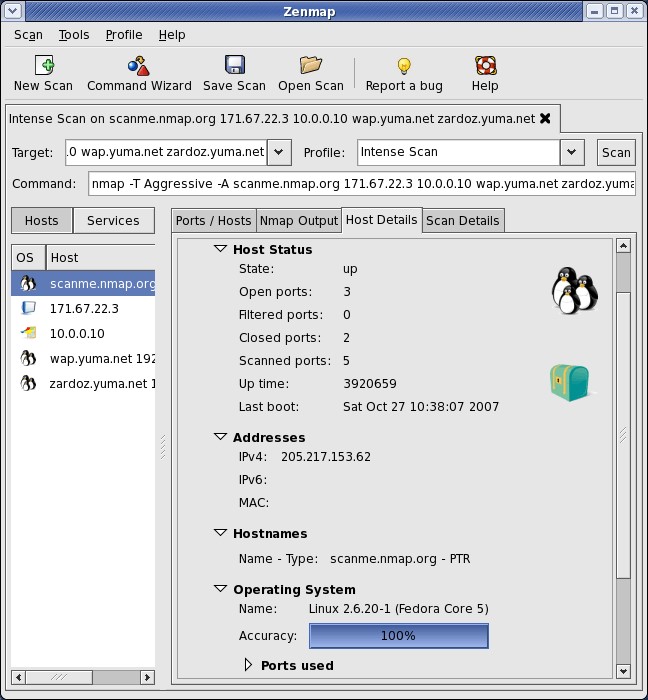

77Zenmap - это официальный кроссплатформенный графический интерфейс для сканера Nmap Security.

Zenmap - это официальный кроссплатформенный графический интерфейс для сканера Nmap Security. Он бесплатный и работает на Linux, Windows, Mac OS X и т. Д. Zenmap стремится сделать Nmap простым в использовании для новичков и предоставляет расширенные функции для опытных пользователей Nmap. Часто используемые сканы могут быть сохранены в виде профилей, чтобы их было легко запускать повторно. Создатель команд позволяет интерактивно создавать командные строки Nmap.

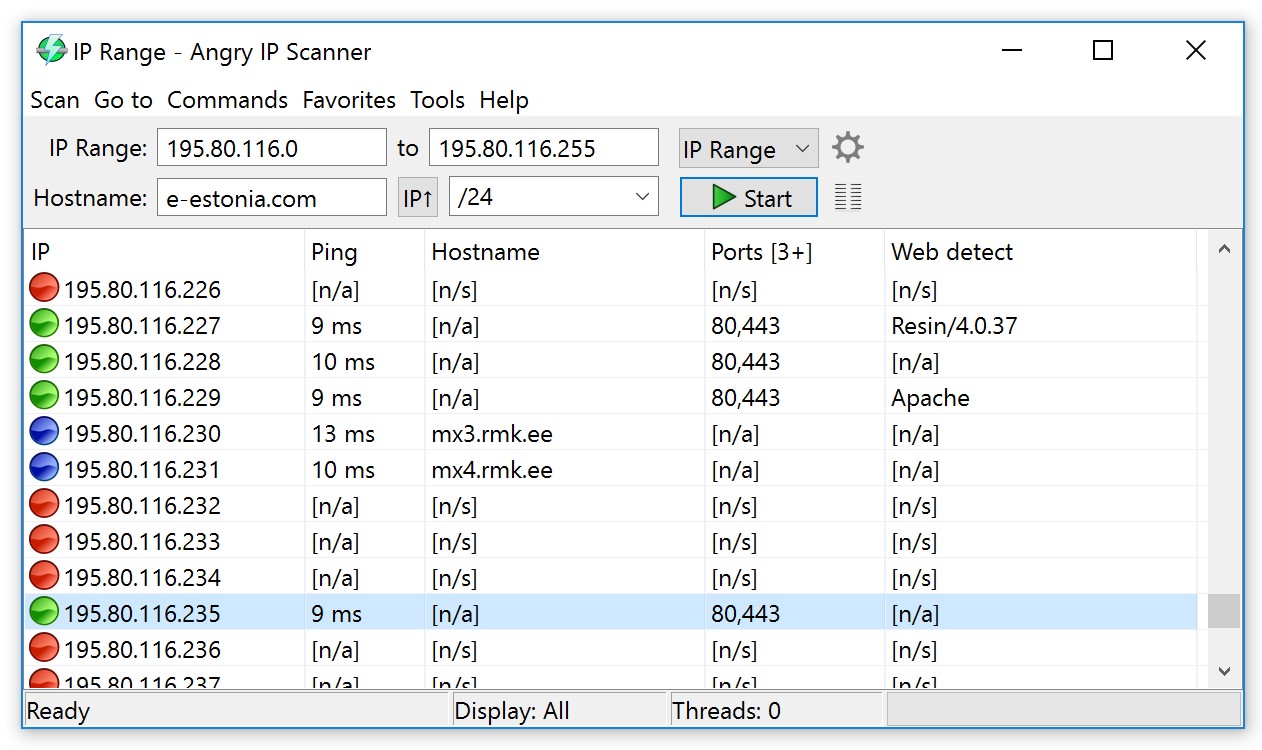

69Открытый и кроссплатформенный сетевой сканер, разработанный для быстрого и простого использования.

Angry IP scanner - это очень быстрый сканер IP-адресов и портов. Он может сканировать IP-адреса в любом диапазоне, а также любые их порты. Сканер кроссплатформенный и легкий, не требует установки, его можно свободно копировать и использовать где угодно.

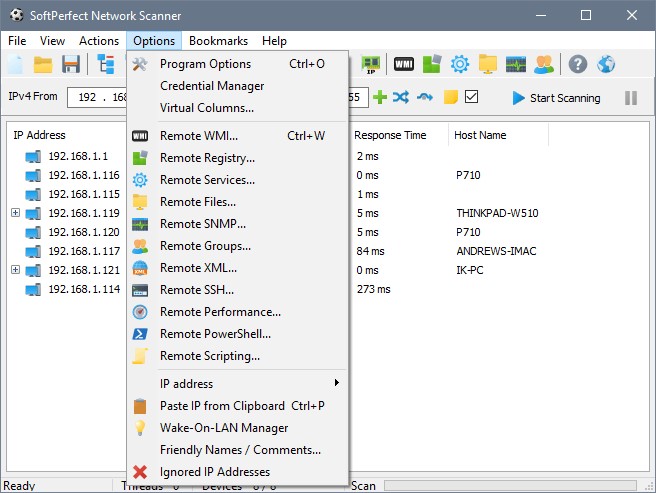

36Мощный многофункциональный инструмент сетевого администрирования для Windows и macOS.

Этот быстрый, легко настраиваемый сканер IPv4 / IPv6 может упростить многие процедуры поддержки вашей сети. Его хорошо продуманный интерфейс, легкий вес и портативность в сочетании с широким спектром опций и расширенными функциями делают SoftPerfect Network Scanner бесценным инструментом, будь вы профессиональным системным администратором, подрядчиком, обслуживающим сети, или обычным пользователем, заинтересованным в компьютерной безопасности.

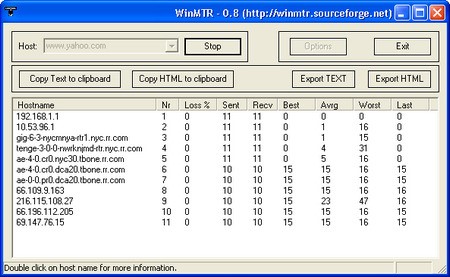

16Бесплатный инструмент диагностики сети. WinMTR является эквивалентом mtr для Windows.

WinMTR - бесплатный инструмент для диагностики сети.

14Mtr объединяет функциональность программ traceroute и ping.

Mtr объединяет функциональность программ traceroute и ping в одном инструменте диагностики сети.

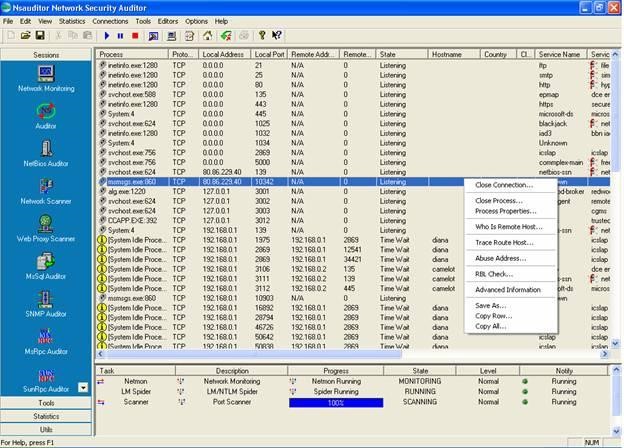

10Nsauditor Network Security Auditor - это сканер сетевой безопасности, который позволяет проводить аудит и мониторинг.

Nsauditor Network Security Auditor - это сканер сетевой безопасности, который позволяет проводить аудит и мониторинг сетевых компьютеров на предмет возможных уязвимостей, проверяет вашу сеть на наличие всех потенциальных методов, которые хакер может использовать для ее атаки. Nsauditor - это полный пакет сетевых утилит, который включает в себя более 45 сетевых инструментов для аудита, сканирования, мониторинга сети и многого другого. В целом, это очень полный пакет услуг по удивительно низкой цене.

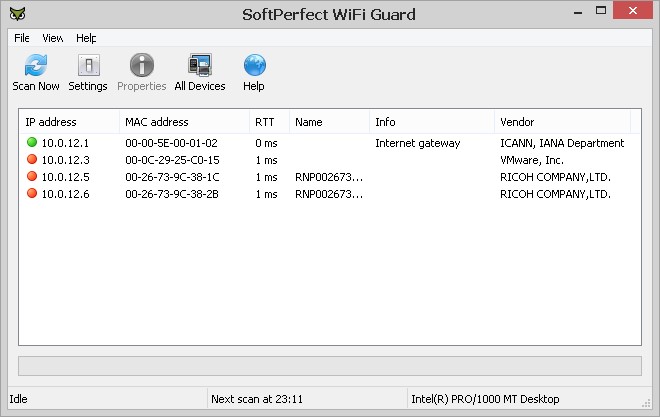

8Безопасность вашей сети Wi-Fi для Windows, MacOS и Linux.

SoftPerfect WiFi Guard - это необходимый инструмент для всех, кто использует небольшую беспроводную сеть и стремится обеспечить ее безопасность и надежность. Как правило, современные сети Wi-Fi хорошо защищены, но есть ряд недостатков, которые могут поставить под угрозу ваш пароль Wi-Fi; это включает уязвимости в шифровании и атаках методом подбора. В результате кто-то может получить несанкционированный доступ к вашему интернет-соединению и локальной сети и использовать их, оставаясь незамеченным.

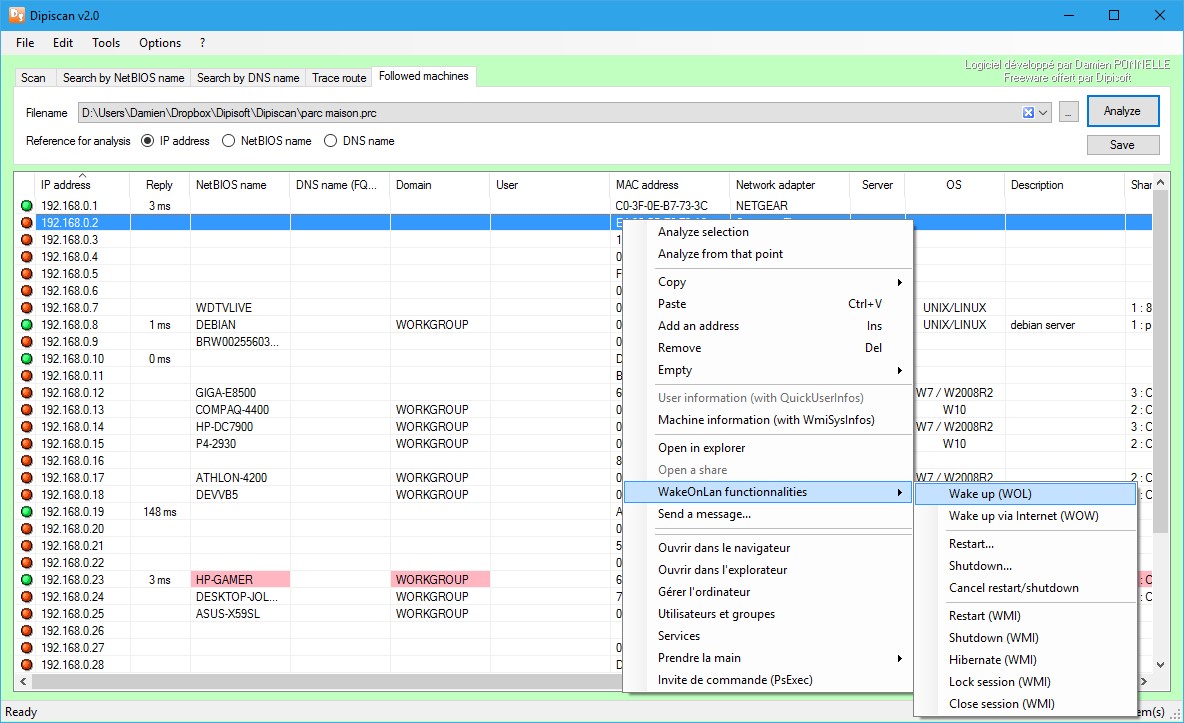

6Dipiscan - это бесплатный IP-сканер, который позволяет удаленно получать информацию о машинах.

Вы были поклонником IPScan32? Тогда полюбите и Dipiscan! Почему я так уверен в этом?

Что в этом списке?

В списке находится программы которые можно использовать для замены Advanced IP Scanner.

Это аналоги похожие по функционалу на Advanced IP Scanner, которые заменяют программу частично или полностью. Этот список содержит 10 замен.

С помощью пользователей мы собираем каталог похожих друг на друга программ, чтобы вы могли подобрать альтернативу и скачать их. На сайте можно скачать популярные программы для Windows, Mac Os, Android и iPhone

В любом случае, я не читаю здесь лекцию «Основы сетевых технологий». Я предполагаю, что вы знакомы с основами сканирования портов, поскольку ищете сканеры портов для своей системы Linux.

Инструменты сканера портов используются в основном администраторами сети или сервера. Но есть и случаи личного использования. Иногда геймеры и этики используют этот метод, чтобы найти лазейки в сети в исследовательских целях. Независимо от того, почему вы его используете, хороший сканер портов может значительно облегчить вашу работу. К счастью, в Linux есть множество пакетов сканеров портов для установки, и мы собираемся поговорить о них.

Лучшие сканеры портов Linux для сетевых администраторов

Дистрибутивы Linux в основном используются в серверных приложениях. Вот почему в Linux вы найдете больше и более качественных сетевых инструментов, чем в любой другой операционной системе. Как я уже сказал ранее, существует приличное количество сканеров портов Linux. Но большинство из них слишком сложные и для опытных пользователей. Вот почему вы не найдете достаточно ресурсов о них в Интернете. Итак, я решил составить список лучших сканеров портов, доступных для платформы Linux.

1. Nmap

Ключевая особенность

- Даже командные строки разработаны для новичков, а синтаксис очень прост.

- Вы можете получить множество параметров, связанных с хостом, таких как информация об ОС, тип системы и т. Д.

- Их веб-сайт предоставляет подробное руководство по сканированию портов с помощью этого инструмента.

- Он имеет встроенную библиотеку, указанную как наиболее популярные TCP-порты, которые вы можете использовать для быстрого сканирования.

- Вы получите результат в удобочитаемом формате, а также можете экспортировать отчет, если хотите.

Плюсы: существует большая база пользователей этого инструмента, и если вы столкнетесь с какой-либо проблемой, вы найдете множество ресурсов в Интернете для ее решения.

Минусы: некоторые дополнительные функции заставят новичков потеряться в толпе функций.

2. Unicornscan

Unicornscan также является очень популярным сканером портов Linux. Он не предлагает такой гибкости, как Nmap. Но это действительно достойный конкурент Nmap, и его намного проще использовать для обычных пользователей. Этот инструмент также обладает некоторыми эксклюзивными функциями и преимуществами, которые недоступны даже для платных инструментов. Он поддерживает протоколы TCP и UDP для сканирования портов. Вы можете использовать любой из них и некоторые другие специальные протоколы в зависимости от сценариев использования.

Ключевая особенность

- Он может обнаруживать активную операционную систему и запущенные в данный момент приложения.

- Вы можете сохранить результаты сканирования в базе данных в удобочитаемом формате.

- Пакет прост в установке, и он поставляется с предустановленными дистрибутивами, наиболее ориентированными на безопасность.

- Вы можете расположить цели в последовательности, чтобы выполнить многократное сканирование.

- Захваченные пакеты также можно сохранить в формате файла PCAP для дальнейшего анализа.

Минусы: на официальном сайте не так много ресурсов о том, как работать с этим инструментом.

3. Zenmap

В Zenmap нет ничего нового в плане сканирования портов. Фактически, вы получите все возможности Nmap, потому что он использует преимущества открытого исходного кода Nmap и построен на его основе. Что вы получаете дополнительно, так это графический интерфейс пользователя. Это палочка-выручалочка для тех, кто не очень хорошо знаком с инструментами командной строки. Если вы новичок в сетевых технологиях, вам это понравится из-за простого в использовании интерфейса.

Ключевая особенность

- Пользовательский интерфейс немного устаревший, но чистый и аккуратно оформленный.

- Вы можете получить доступ к мастеру команд прямо из главного меню.

- Есть возможность открыть предыдущие результаты сканирования и сохранить результаты сканирования.

- Вы можете создавать шаблоны сканирования на основе наиболее часто используемых команд и настроек.

- В большинстве случаев он идет в комплекте с Nmap, и это здорово.

Плюсы: Zenmap упростил сканирование портов для неопытных людей. Вдобавок ко всему, некоторые изящные функции, такие как предустановки, делают его отличным компаньоном.

Минусы: разработчики должны обновить пользовательский интерфейс, используя современный язык дизайна.

4. Angry IP Scanner

Это еще один сканер портов Linux. Не путайте и его агрессивное именование. Этот инструмент работает как оберег, и я гарантирую, что он никогда вас не рассердит. Самым интересным фактом об этом инструменте является то, что он работает быстрее, чем что-либо на рынке прямо сейчас. Этот кроссплатформенный IP-сканер имеет довольно простые функции, но также имеет большое преимущество. Он очень удобен и прост в использовании, что делает его самым удобным инструментом в легкой упаковке.

Ключевая особенность

- Его можно использовать без установки, как переносной инструмент.

- Вы можете сохранять отсканированные результаты в файлах различных форматов, таких как CSV, TXT, XML.

- Некоторые плагины могут расширять свою функциональность, что является большим преимуществом.

- Вы получите информацию NetBIOS с целевого IP-адреса с расширенной метаинформацией.

- Пользователи могут создавать собственные плагины, используя язык программирования Java.

Плюсы: инструмент очень гибкий, с возможностью расширения функций путем написания кодов и использования сторонних плагинов.

Минусы: он предлагает меньше возможностей с точки зрения ванильной установки, чем популярные конкуренты.

5. Netcat

Ключевая особенность

- Этот инструмент поддерживает как исходящие, так и входящие соединения по протоколам UDP и TCP.

- Сканер портов поддерживает рандомизатор, который упрощает поиск открытых портов.

- Вы можете легко установить его из официальных репозиториев любого дистрибутива.

- Netcat поддерживает буферизованный режим отправки, шестнадцатеричный дамп и некоторые другие расширенные функции.

- Его можно использовать как инструмент сетевой отладки, а также с некоторыми дополнительными преимуществами.

Плюсы: будучи устаревшим инструментом, он очень надежен и стабилен. С ним совместимы практически все дистрибутивы.

Минусы: у него нет современного графического интерфейса с современными функциями, что определенно является недостатком.

6. Knocker

Ключевая особенность

- Этот инструмент доступен для нескольких платформ, кроме Linux.

- Доступны как терминальные версии, так и версии графического интерфейса на основе GTK.

- Он поддерживает протокол TCP для сканирования IP, который является наиболее распространенным.

- Knocker может предоставить отчет о службах, работающих на определенном порту.

- Инструмент находится в активной разработке, и группа разработчиков очень отзывчива.

Плюсы: Knocker не оказывает особой нагрузки на систему, поскольку он очень легкий и имеет только основные функции.

Минусы: у него нет функции сканирования UDP, что немного досадно.

7. Vault

Ключевая особенность

- Он может сканировать TCP-порты и получать различную информацию, кроме этого открытого порта.

- Этот инструмент без проблем совместим со всеми операционными системами Unix.

- Не требует никаких зависимостей, кроме комплекта разработчика Python.

- В Vault включены некоторые функции безопасности, которые могут помочь вам в анализе бэкдора.

- Вы можете получить его бесплатно и можете использовать форк для повышения удобства использования и расширенных функций.

Плюсы: он хорошо конкурирует с продвинутыми инструментами, такими как Nmap, с многочисленными функциями.

Минусы: он не будет работать в вашей системе без Python, что следует учитывать.

8. UMIT

Ключевая особенность

Плюсы: UMIT работает на том же алгоритме Nmap с некоторыми улучшениями на стороне пользовательского интерфейса. Вот почему на это можно слепо положиться.

Минусы: последняя версия появилась почти 6 лет назад, и разработчики не заинтересованы в дальнейшем развитии.

9. NmapSi4

Этот инструмент также построен на Nmap для проверки стабильности большинства функций. В отличие от оригинального Nmap, он имеет функциональный графический интерфейс на основе GTK, который упрощает работу. NmapSi4 очень популярен среди сетевых администраторов Linux. Кроме того, есть несколько неофициальных портов с некоторыми дополнительными функциями и функциями. Самое приятное то, что NmapSi4 имеет один из самых функциональных пользовательских интерфейсов с лучшим дизайном и удобством использования.

Ключевая особенность

- Вы можете искать хосты и IP-адреса с помощью инструмента Network Discover.

- Пользователи могут создать свой собственный профиль сканирования для более быстрого доступа.

- Есть специальный браузер для обнаружения сетевых уязвимостей.

- Пользовательский интерфейс разделен на вкладки, чтобы вы могли легко найти нужные функции.

- Вы получаете полную поддержку Nmap NSE с Traceroute.

Плюсы: этот форк Nmap очень стабилен, и я не обнаружил ни одной проблемы при его использовании в моей системе Debian.

Минусы: для установки нужны обходные пути, и это может беспокоить новичков.

10. Sandmap

Ключевая особенность

- Есть несколько предустановок с некоторыми предопределенными параметрами, которые вы можете использовать для быстрого сканирования.

- Он поддерживает NSE для написания сценариев для реализации сложных задач.

- Вы можете выполнять несколько сканирований, и для этого нет ограничений программного обеспечения.

- В настоящее время для этого инструмента доступно более 30 модулей.

- Вы можете прочитать документацию для быстрого обучения, даже если вы новичок.

Плюсы: у него стилизованный интерфейс командной строки, который доставит удовольствие таким любителям терминалов, как я.

Минусы: некоторым людям все еще может не хватать полноценного графического пользовательского интерфейса.

Наши рекомендация

Последние мысли

Узнать какие IP-адреса заняты в локальной сети на данный момент задача одновременно и простая и сложная.

Простота ее заключается в том, что есть как маленькие консольные утилиты, так и большие сетевые сканеры, которые позволяют найти все сетевые адреса в локальной сети. Запустил и есть данные.

Есть несколько способов поиска IP-адресов в сети, но все их можно разделить на 2:

Первые позволяют найти все используемые сетевые адреса с помощью удобного и привычного для windows-пользователя интерфейса.

Консольные же утилиты выбирают более опытные пользователи. К тому же консольные утилиты можно легко использовать в скриптах автоматизации, что делает их более универсальными инструментами.

Давайте начнем с графических.

Графические способы поиска всех занятых lP-адресов в локалке

Для Windows

Для простого поиска всех адресов в сети нужно использовать Advanced IP Scanner от компании Radmin. Это бесплатный инструмент, который Вам поможет в поиске используемых IP-адресов.

Вы также можете воспользоваться Angry IP Scanner Версия этой программы есть и для Linux и для Windows.

Есть еще много аналогов, к примеру LanScope, Network Scanner от LizardSystems и т.д.

Для Linux Mint, Ubuntu и Debian

Для Linux есть графический сканер Angry IP Scanner.

И еще есть Nmap с графической оболочкой Zenmap, о котором речь пойдет ниже.

Консольные утилиты

Многие почему-то предлагают использовать для поиска занятых IP-адресов в сети команду arp -a. Да, она показывает список адресов. Правда её результат вывода очень далек от реальной картины. Эта команда показывает содержимое ARP -таблицы вашего компьютера. Когда Вы взаимодействуете с любым компьютером в сети, операционная система запоминает его IP-адрес и заносит его специальную таблицу. Называется она ARP -таблица. Вызывая команду arp -a, Вы просите свою ОС показать содержимое этой таблицы. И больше ничего.

Установка Nmap

Для Linux Mint, Ubuntu и Debian можно установить nmap из официального репозитория:

Как найти все IP-адреса с помощью Nmap?

Стоит оговорится сразу, что у этой программы множества ключей запуска, с которыми лучше ознакомится в MAN -документации или в help`е. Стоит сказать, что с ее помощью можно даже проверить вашу систему на ddos-атаку.

У нас в примере используем Ubuntu, поэтому команда такая:

Для поиска незанятых IP-адресов в сети, выполняем команду:

Здесь можно указать как наш IP-адрес, так и адрес подсети. Это не важно.

Получаем список IP-адресов , которые используются в данный момент:

Из этого видно, что заняты IP-адреса: 192.168.1.1 и наш 192.168.1.3

Круто, не правда ли.

Если нужно вывести только не занятые IP-адреса, то вот команда:

Стоит понимать, что вывод этой команды показывает нам только включенные компьютеры сети. Чтобы получить реальную картину занятости IP-адресов, нужно выполнить такое сканирование несколько раз в течении рабочего дня.

Когда я работал в нескольких государственных организациях кавычкодавом, овощем пентестером, суровые бородатые дяди в свитерах учили меня использовать только Nmap для сканирования сети. Сменив место работы, Добби стал свободен от предрассудков и решил выбрать сканер самостоятельно на основании псевдо-объективных данных сравнения реального функционала популярных сканеров, которые смог найти в сети самостоятельно, или, спросив у коллег, какой их любимый сканер. Собственно, о результатах внутреннего холливара сравнения сетевых сканеров и решил написать статью. Объективность не гарантирую, но постарался сделать колличественный анализ. Кому интересно, что из этого вышло, добро пожаловать под кат.

Старый и опытный волк безопасник предложил свой любимый и привычный консольный Nmap. Ещё один наш выходец из «госухи», combonik, говорил, что разницы нету, опенсорсный или вендорский, главное — веб-интерфейс для работы. Ещё наш погонщик менеджер сказал, что вендорские сканеры — самые лучшие, аргументируя свои слова тем, что такие сканеры имеют постоянную поддержку, удобный интерфейс для работы и постоянные обновления.

Дабы сгладить наши противоречия, было решено провести блиц-тестирование сетевых сканеров уязвимостей. Холивар среди пентестеров Hacken привел нас к новой задаче — проведению сравнительной характеристики по результатам сканирования. Для проведения сравнения эффективности сканирования было выбрано четыре сканера: Rapid7 Nexpose, Tenable Nessus, OpenVAS 9 и Nmap. Их выбрали на основании аналитики интернет-публикаций и личного опыта. Лично я делал ставку на Nessus, но увы, не угадал.

Rapid7 Nexpose – это сканер уязвимостей, который выполняет активное сканирование IT-инфраструктуры на наличие ошибочных конфигураций, дыр, вредоносных кодов, и предоставляет рекомендации по их устранению. Под анализ попадают все компоненты инфраструктуры, включая сети, операционные системы, базы данных и web-приложения. По результатам проверки Rapid7 Nexpose в режиме приоритетов классифицирует обнаруженные угрозы и генерирует отчеты по их устранению. [2]

Tenable Nessus Scanner – это сканер, предназначенный для оценки текущего состояния защищённости традиционной ИТ-инфраструктуры, мобильных и облачных сред, контейнеров и т.д. По результатам сканирования выдаёт отчёт о найденных уязвимостях. Рекомендуется использовать, как составную часть Nessus Security Center. [3]

OpenVAS — это сканер уязвимостей с открытым исходным кодом. OpenVAS предназначен для активного мониторинга узлов вычислительной сети на предмет наличия проблем, связанных с безопасностью, оценки серьезности этих проблем и для контроля их устранения. Активный мониторинг означает, что OpenVAS выполняет какие-то действия с узлом сети: сканирует открытые порты, посылает специальным образом сформированные пакеты для имитации атаки или даже авторизуется на узле, получает доступ к консоли управления, и выполняет на нем команды. Затем OpenVAS анализирует собранные данные и делает выводы о наличии каких-либо проблем с безопасностью. Эти проблемы, в большинстве случаев касаются установленного на узле необновленного ПО, в котором имеются известные и описанные уязвимости, или же небезопасно настроенного ПО. [1,6]

Nmap — свободная утилита, предназначенная для разнообразного настраиваемого сканирования IP-сетей с любым количеством объектов, определения состояния объектов сканируемой сети (портов и соответствующих им служб). Изначально программа была реализована для систем UNIX, но сейчас доступны версии для множества операционных систем.[4,5]

Тестовая среда

Для проведения тестирования я собрал тестовую сеть на VMware Workstation 12 Pro в схему, которая представлена на рис. 1.

Рис. 1. Схема сети

- Windows 7 со всеми установленными обновлениями, запущенным приложением XAMPP, развёрнутыми сервисами MySQL и Apache. Также развёрнута тестовая система DVWA.

- Metasploitable 2 – операционная система с предустановленными уязвимыми сервисами и приложениями, которая используется для тестирования.

- Ubuntu 16.04 c установленным IDS Suricata [10] и сконфигурированным iptables [9].

- Kali Linux — дистрибутив Linux, который используется для тестирования на проникновения.

- Перечень уязвимых сервисов в Metasploitable 2 приведены в таблице 1.

Nessus Scanner запускался в режиме «Basic Network Scanning». [3]

Rapid 7 Nexpose запускался в режиме «Full audit without Web Spider». [2]

OpenVAS 9 запускался в режиме «default». [1,6]

Nmap запускался двумя командами: [4,5]

- nmap -sV -T4 -O -F --version-light 192.168.234.130-131

- nmap -Pn --script vuln 192.168.234.130-131

Результаты тестирования

Nexpose обнаружил 527 уязвимости (см. Диаграмма 1), из них:

Репорт

167 – получили статус “critical” — уязвимости необходимо закрывать в первую очередь.

349 – получили статус “severe” — уязвимости сложны в эксплуатации, но могут привести к тяжёлым последствиям.

46 – получили статус “moderate” — найденные уязвимости могут предоставить атакующему информацию о системе, которую он может применить при проведении атаки.

Найдены уязвимости не только тестированных систем, но и потенциальные уязвимости в системе виртуализации.

Tenable Nessus обнаружил 168 уязвимостей (см. Диаграмма 2), из них:

Репорт

3 – получили статус “critical”

9 – получили статус “high”

33 – получили статус “medium”

5 – получили статус “low”

118 получили статус “info”

Уязвимости уровня “critical” и “high” необходимо закрывать в первую очередь.

Уязвимости уровня “medium” — сложны в эксплуатации, но при должной проработке могут нанести ущерб.

Уязвимости уровня “low” и “info” — могут предоставить атакующему информацию о системе, которую он может применить при проведении атаки через другие векторы.

OpenVAS 9 обнаружил 53 уязвимости (см. Диаграмма 3), из них:

Репорт

Результаты срабатывания IDS

16 – получили статус “high”

33 – получили статус “medium”

4 – получили статус “low”

Уязвимости уровня “high” необходимо закрывать в первую очередь.

Уязвимости уровня “medium” — сложны в эксплуатации, но при должной проработке могут нанести ущерб.

Уязвимости уровня “low” могут предоставить атакующему информацию о системе, которую он может применить при проведении атаки через другие векторы.

Отдельно следует отметить полученные результаты с помощью сканера Nmap. Сканирование проводилось двумя командами, которые описывались выше. Результатом выполнения стал вывод информации об операционной системе, открытых сервисах и найденные возможные уязвимые сервисы и ссылки.

Использование скрипта “vuln” определило следующие типы уязвимостей:

Выводы

Для формирования выводов я применил количественный метод оценки по суммарному количеству найденных уязвимостей. В результате выяснилось, что наибольшую глубину сканирования проводит Nexpose. Довольно слабо отработал Nessus, так как в режиме сканирования сети выдал много служебных данных о системах и сервисах, которые только дают информацию для аналитики. С очень слабой стороны показал себя сканнер OpenVAS 9 с последними обновлениями. Отдельного слова требует Nmap – очень хороший инструмент для проведения аналитического тестирования с возможностью расширения с помощью NSE-скриптов.

Во время тестирования IDS Suricata обнаружила сканнеры NMap и OpenVAS.

Данное тестирование не является каноничным, как например, тесты Gartner или NSS Labs. Но не смотря на это, думаю, статья будет актуальна для специалистов в сфере администрирования систем и технического аудита.

P.S. А для чего это всё делалось?

Необходимо было принять на вооружение выбрать сканер для компании Hacken. Кроме того, проведение сканирования внутренней сети регламентировано стандартами управления информационной безопасности в коммерчиских организациях, банковской, энергетической и прочих сферах деятельности. Сканирование сети необходимо проводить не только для получения сертификации для организации, но и для управления уязвимостями в информационно-телекоммуникационной системе, контроля обновления операционных систем и другие не менее важные задачи по управлению информационной безопасностью. [8, 11]

Читайте также: