Как очистить ласт активити виндовс 10

Обновлено: 04.07.2024

Побуждением к изысканиям, опубликованным в данной статье, стало набирающее все большую и большую популярность слово «форензика» и желание разобраться в вопросе — какие данные о цифровой жизнедеятельности рядового пользователя собирает ОС Windows 10, где их хранит и как сделать кнопку — «Удалить все и разом». Я бы взял частями, но мне нужно сразу (с) Остап Бендер.

А возникновению данного побуждения способствовало то, что, как оказалось, интерес к вопросу «как удалить историю», выдаваемую эпичной LastActivityView, до сих пор будоражит умы

при этом, зачастую, на форумах остается без ответа.

Те, кому в основном интересна практическая сторона вопроса, насчет кнопки «Удалить все», могут сразу перейти к концу статьи — там предлагаю два варианта решения: как прокачать CCleaner до ForensiCCleaner-а и просто текст bat-файла «зачистки».

А в статье — хочу поделиться результатами этих изысканий с теми, кого это заинтересует. Речь пойдет о тех данных, которые хранятся ОС Windows 10 локально и к которым можно просто и быстро получить доступ с использованием «бесплатных и общедоступных средств», в том числе и утилит NirSoft. Хотя речь пойдет не о них (почему — смотреть ниже).

Сразу хочу оговориться — я не являюсь специалистом в области компьютерной безопасности или криминалистического анализа, не имею криминального опыта или побуждений, мамой клянусь, век воли не видать.

Целевая операционная система

В данной статье рассматривается ОС Windows 10. Другие выпуски Windows, естественно, так же грешны сбором и хранением данных, но у них ключи реестра, папки, службы и т.п. отличаются.

Почему речь не про NirSoft

Во «вступлении» я не случайно дал ссылку на LastActivityView на Софт Портале. Там и впрямь только краткое описание функционала данной утилиты, зато на русском. А на офф. страничке своих утилит Нир Софер пишет многабукфф да еще и по-англицки шпрехает. Но, зато, почти для каждой его утилиты там есть описание, откуда она берет данные. Для LastActivityView в самом низу, под заголовком «How to delete the information displayed by LastActivityView».

Надо признать, что я и сам такой же Зоркий Глаз — когда-то, как и он, только через неделю заметил, что «у сарая одной стены нет». Но, правда, сия неделя была несколько раньше, чем LastActivityView стали пугать пользователей или, что вероятнее, когда они добрались до Софт Портала и сами научились ее пугаться.

Хотя утилиты NirSoft, наряду с SysInternals, ИМХО образец профессионализма для программиста и крайне удобны для администрирования. Да и для проведения расследований их и впрямь зачастую рекомендуют. ПруфПример: Хакер №229. Форензика и он далеко не единственный.

Хотя, думаю, подобное направление их использования само собой приходило в голову тем,

Для тех, кто не имел, но заинтересовался — дабы не скачивать их в розницу — можно скачать оптом с бонусом в виде лаунчера NirSoft Launcher (при скачивании обратите внимание, что zip-файл запаролен, пароль есть на этой страничке).Так откуда дровишки?

После заявленных во вступлении «изысканий» и сверки свежеизысканного с окружающей действительностью у меня сложилось впечатление, что кроме IBM-286 уже успели еще что-то выпустить основные «заповедные места» не поменялись еще со времен XP, разве что местоположение и формат некоторых изменились. И кое-что добавилось, но, вроде бы, немного. Посему поэтому уверен, что Америк не открою, тем более специалистам, но может быть кого-то заинтересует эта подборка, в связи с подъемом интереса к вопросам анонимности и безопасности.

- ShellBags — Bags, BagMRU. Там в том числе хранится и информация о доступе к папкам, включая дату-время, для сохранения и восстановления их с настройками пользователя (размер окна проводника, выбор отображения «списокэскизы» и т.п.) и там же MUICache — перечень запущенных ранее программ для списка кнопки «Пуск».

- OpenSavePidlMRU. История диалогов «открыть, сохранить».

- MUICache. История запущенных ранее программ для списка кнопки «Пуск».

- Uninstall. Хранится информация для деинсталляции инсталлированных программ. Спасибо КЭП — не за что, всегда рад помочь. Удалять ее, понятное дело, нельзя (спасибо еще раз). Содержит и дату-время установки программы.

- MountedDevices. История смонтированных (в том числе и криптованных) дисков.

- Папка Prefetch каталога Windows. Ну, тут лучше Вики вряд ли скажешь. Там же есть еще и базы данных другого оптимизатора — SuperFetch (файлы, типа AgAppLaunch.db). Формат их, как я понял, народу пока не ясен, мне тоже не особо, но при просмотре в hex-редакторе пути к приложениям просматриваются.

- Папки проводника со списком переходов (aka Jump list). Данные хранятся по пути типа: с:UsersUserAppDataRoamingMicrosoftWindowsRecent

Журналы Windows: Без комментариев.

Кое-что из новеньких или не слишком гуглящихся мест хранения логов 1. Служба Background Activity Moderator (BAM). Очередная нанотехнология от Microsoft — запиленная в Windows 10 начиная, если не ошибаюсь, с версии 1709 для каких-то своих внутренних нужд.Данная служба ведет логи активности, правда, хранятся эти логи до перезагрузки компьютера (что подтвердилось проверкой), но все же не комильфо.

Особо умилили результаты такого эксперимента: запускаем любимый многими TrueCrypt (protable), монтируем файл-контейнер, запускаем из него LastActivityView.

Видим в реестре потрясающую запись:

То есть, теоретически, после запуска таких портабельных утилит, надо бы или перезагружаться или затирать.

2. История «монтирования» дисков MountPoints2 (так же содержат записи типа «TrueCryptVolumeK»)

3. Параметр AppCompatCache ключа реестра AppCompatCache, тоже крайне интересен (хранит данные в бинарном виде).

а так же папочка:

4. Ключ реестра HeapLeakDetection. Почему-то нигде на форензик-форумах мне потом не встретилось упоминание (возможно, просто плохо искал) ключа реестра:

Служебная информация Windows для отладки утечек памяти в программах.

5. Папка Panther в каталоге Windows. Тут хранится информация для отката, если вы обновляли версию Windows.

Есть еще несколько мест в реестре и на диске, но они гораздо менее информативны и не очень интересны (см. в «решениях», ниже).

Прочие источники утечек информации об активности известные мне, но не попадающие под тематику статьи по тем или иным причинам. И тут тоже надо отметить, что почти все затирается CCleaner-ом или имеются другие свободно распространяемые утилиты.

1. Все, что связанно с сетью и Интернетом (это не входит в данную статью о «локально» хранимых историях). Но с этим справляются CCleaner и Privazer. Тут же надо отмеить, что у CCleaner-а на стероидах, из решений в конце статьи, способности к этому повышаются в разы.2. Все, что связанно с историей подключением USB-девайсов. Для ее просмотра и удаления можно использовать, например, Usboblivion.

3. Все, что связанно с файловой системой. «Безвозвратное» удаление файлов и очистка свободного места (то же «безвозвратное удаление», но уже ранее удаленных файлов, оставшихся в дебрях файловой системы). В общем вопросы, связанны с тем, что удаленные файлы можно восстановить. Заодно надо упомянуть и про кэши эскизов изображений Windows, которые имеют свойство хранить эскизы даже уже удаленных изображений. CCleaner и Privazer это тоже умеют все зачищать.

4. Все, что связанно с точками восстановления («теневыми копиями»), в которых сохраняется файлы, в том числе и системный реестр с незатертыми данными. Подключиться, просмотреть и восстановить из них файлыпапки (не делая откаты системы) можно и с помощью утилит NirSoft (так же с их помощь можно и прочитать информацию из файлов реестра оттуда), но, удобнее, на мой взгляд — ShadowExplorer. Удалить точки восстановления можно с помощью CCleaner. А перед созданием точек — можно запускать «зачистку», чтоб выпилить ненужную информацию до ее сохранения.

5. Вот эта ветка реестра.

Сюда пишут свои данные программы, в том числе portable. И они тут и остаются. И если хочется скрыть использование какой-то программы, то неплохо бы проверить эту ветку и, если что, данные удалить.

6. Все, что связанно с установкой нелицензионного ПО и что извлекается на свет Божий полицейской программой Defacto. Есть и «свободный аналог» Lpro (хотя, есть у меня не очень обоснованное предположение, что движок Defacto на ее основе или на ее идее был сделан). Но она, в отличии от Defacto, определяет только, что ПО платное, а не «нарушение авторских и смежных прав».

Выход, ИМХО — не использовать подобное. Кроме всем известного Софт Портала по этой теме могу еще предложить (если что, это не реклама, отношения к данным сайтам я не имею):

— GiveAwayOfTheDay. Каждый день раздают одну лицензионную программу (можно подписаться на рассылку).

— Бесплатные лицензии на сайте COMSS. Бесплатное (по разным акциям) лицензионное ПО и подписки. Как пример — там есть сейчас акция бесплатного VPN на год. И удобный редактор реестра из Reg Organizer, который я использовал для изысканий. И даже Acronis True Image и криптованное облачное хранилище на 2Тб и еще много чего. «Сколько?» — «Халява, сэр» (с). (можно подписаться на рассылку; не бородатых анекдотов, в смысле, а этого сайта).

Так как затереть-то?

Предлагаю на рассмотрение и критику следующие два варианта: Прокачать CCleaner (что, думаю, и удобнее пользователям и правовернее, ибо исключает изобретение очередного велосипеда) и собственное решение, пока что в виде bat-файла, а не программы.

1 вариант — Прокачиваем CCleaner + добавляем ему свои правила

После этого апгрейда — интерфейс CCleaner, при переходе в окне «Очистка» на вкладку «Приложения», будет ощутимо подтормаживать! (Лечение — выпилить потом из файла winapp2.ini (см. ниже) ненужные правила, но это отдельная песня, какие из них не нужны… хотя, конечно, правило для эмулятора «Заики Спектрума», может тут кто даже вспомнит такой комп, доставляет своей актуальностью для широких масс).

Для начала, скачиваем и запускаем CCEnhancer (по инструкции на страничке). Сей шедевр, насколько я понял, умеет скачивать набор дополнительных правил для CCleaner-а, написанных добрыми людьми. Половина нужного нам функционала в них уже будет, а в качестве бонуса, будет еще 100500 правил, сильно расширяющих очистку всего и вся.

Скачали, запустили, обновили — все по инструкции. Теперь переходим в ту папку, где установлен CCleaner. Находим и открываем там файл winapp2.ini (лучше в nodepad++).

На всякий случай, перед первым запуском, лучше создать точку восстановления

Теперь открываем ССleaner, переходим в нем в «Очистку» и там на вкладку «Приложения». Крутим панельку с правилами вниз, попутно радуясь, сколько всего прибавилось (особенно в браузерах). Внизу должны появиться группы правил «Windows» и, еще ниже, «Windows10», там, где добавленные нами правила.

Можно выделить все пункты «Windows10».

Если будет интерес — напишу отдельную статью с подробным описанием по каждому правилу CCleaner, какой с их применения можно гешефт поиметь и каких проблем отхватить.

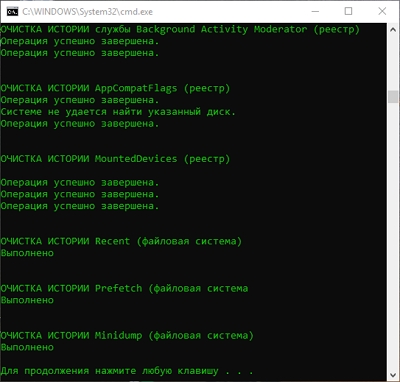

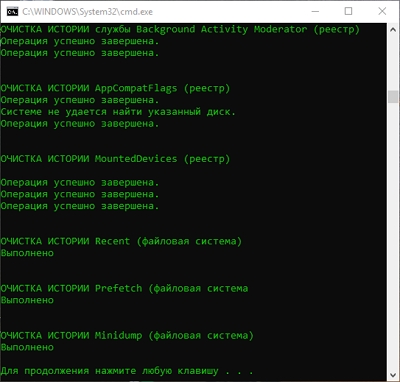

2 вариант — Использовать bat-файл

Помним о том, что это альфа-версия и, теоретически, может что-то таки сломать, так что используем на свой страх и риск. Первый раз, перед запуском, сделав точку восстановления системы.

1. Создаем на компьютере текстовый файл, например с помощью nodepad++, в кодировке OEM 866 (DOS) (иначе, вместо русских букв, могут быть кракозябры). Копируем в него текст и сохраняем. Переименовываем файл, заменяем расширение .txt на .bat

2. Внимательно знакомимся с комментариями к его коду (т.к. там описаны и отрицательные моменты, связанные с затиранием)

3. Запускаем от имени администратора (иначе выдаст ошибку «Необходимо запустить этот скрипт от имени администратора»).

4. Если каких-то ключей реестра или папок нет, скрипт должен это действие пропустить.

(это не ошибки, это не найдено и пропущено)

После использования первого или второго варианта можно запустить утилиты NirSoft, для того, чтоб посмотреть, достигли ли мы желаемого эффекта.

Профит… Теперь, главное, покормить собак и ничего не трогать. А то она опять начнет оперу писать…

Списки открытых файлов и подключенных по USB устройств, история браузера, кеш DNS — все это помогает узнать, что делал пользователь. Мы составили пошаговую инструкцию, как убрать следы своей деятельности в разных версиях Windows, Office и популярных браузерах. В конце статьи ты найдешь несколько скриптов, которые помогут тебе автоматически поддерживать чистоту на своей машине.

1. Очистка списков недавних мест и программ

Начнем уборку со списков недавних мест и программ. Список недавних (в Windows 10 — часто используемых) программ находится в главном меню, а список недавних мест — в проводнике.

Как отключить это безобразие? В Windows 7 — щелкнуть правой кнопкой мыши на кнопке «Пуск», выбрать «Свойства» и в появившемся окне снять обе галочки в разделе «Конфиденциальность».

Отключаем хранение списка последних программ в Windows 7

Чтобы очистить список последних мест и документов, нужно удалить содержимое каталога %appdata%\Microsoft\Windows\Recent . Для этого открой командную строку и выполни две команды:

Также не помешает удалить содержимое каталога %appdata%\microsoft\windows\recent\automaticdestinations\ . В нем хранятся последние файлы, которые отображаются в списке перехода:

Далее эти строчки пригодятся нам, когда будем писать собственный скрипт для очистки системы от следов нашего пребывания в ней.

Чтобы последние файлы очищались автоматически при выходе, нужно включить политику «Очищать журнал недавно открывавшихся документов при выходе», которая находится в разделе «Конфигурация пользователя\Административные шаблоны\Меню «Пуск» и панель задач».

Теперь переходим к Windows 10. Отключить список недавно добавленных и часто используемых приложений можно через окно «Параметры». Открой его и перейди в раздел «Персонализация», пункт «Пуск». Отключи все, что там есть.

Отключение хранения списка программ в Windows 10

Кажется, что проблема решена, но это, увы, не совсем так. Если включить эти параметры снова, то все списки в таком же составе появятся вновь. Поэтому придется отключать эту фичу через групповую политику. Открой gpedit.msc и перейди в раздел «Конфигурация пользователя\Административные шаблоны\Меню «Пуск» и панель задач». Включи следующие политики:

- «Очистка списка недавно использовавшихся программ для новых пользователей»;

- «Очистить журнал недавно открывавшихся документов при выходе»;

- «Очистить журнал уведомлений на плитке при выходе»;

- «Удалить список программ, закрепленных в меню „Пуск“».

Очистить недавние места в Windows 10 проще, чем в «семерке». Открой проводник, перейди на вкладку «Вид» и нажми кнопку «Параметры». В появившемся окне отключи параметры «Показывать недавно использовавшиеся файлы на панели быстрого доступа» и «Показывать часто используемые папки на панели быстрого доступа». Не забудь нажать кнопку «Очистить».

Параметры папок Windows 10

Как видишь, у такой простой задачи, как очистка последних объектов, довольно непростое решение. Без редактирования групповых политик — никуда.

2. Очистка списка USB-накопителей

Мы ни в коем случае не советуем тебе пытаться украсть военные секреты, но умение очищать список недавно подключавшихся накопителей может пригодиться и в других жизненных ситуациях. Чтобы сделать это, загляни в следующие разделы реестра:

Вот они — все накопители, которые ты подключал к своему компу.

Раздел реестра с историей подключения накопителей

Казалось бы, нужно просто взять и все почистить. Но не тут-то было! Во-первых, разрешения на эти ветки реестра установлены таким образом, что ты ничего не удалишь даже в «семерке», не говоря уже о «десятке».

Во-вторых, назначать права и разрешения вручную долго, особенно если накопителей много. В-третьих, права админа не помогут. Скриншот выше был создан, когда я выполнял операцию удаления как раз с правами админа. В-четвертых, кроме этих двух разделов, нужно почистить еще длинный список разделов. Причем их нужно не просто удалять, а грамотно редактировать.

Если тебе по каким-то причинам понадобится сделать все вручную, то ищи по ключевым словам MountPoints, MountedDevices DeviceClasses и RemovableMedia. Но куда проще использовать готовую программу, которая сделает все за тебя. На некоторых форумах для этого рекомендуют USBDeview. Однако я ее протестировал и заявляю, что она вычищает информацию далеко не из всех нужных разделов. USBSTOR и USB продолжают содержать информацию о подключавшихся носителях.

Могу порекомендовать программу USB Oblivion. Запусти ее, поставь галочку «Произвести реальную очистку». Параметр «Сохранить .reg-файл отмены» можешь включить или нет, но если цель не проверить программу, а подготовиться к грядущей инспекции компьютера, то лучше выключить.

Программа не только чистит реестр, но и выводит подробный лог своих действий (см. ниже). Когда она завершит работу, не останется никаких упоминаний о подключении накопителей к компьютеру.

USB Oblivion в действии

3. Очистка кеша и истории браузеров

Третий пункт в нашем туду — очистка кеша и журнала браузеров. Тут сложностей никаких — каждый браузер позволяет сбросить список недавно посещенных сайтов.

Edge. Очистить список загруженных файлов и все журналы можно с помощью «Концентратора». Просто щелкни соответствующие ссылки. При очистке журнала нужно выбрать все чекбоксы и нажать кнопку «Очистить».

«Концентратор» Генеральная уборка в Edge

Firefox. Открой настройки, перейди в раздел «Приватность», нажми ссылку «Удалить вашу недавнюю историю», выбери «Все», нажми кнопку «Удалить сейчас».

Чистим Firefox

Chrome. Нажми Ctrl + Shift + Del, на появившейся странице выбери очистку за все время, отметь все чекбоксы и нажми кнопку «Очистить историю».

Очистка Chrome

Opera. Выбери «Меню (Opera) → Настройки → Удалить личные данные». Принцип тот же — выбираем все, нажимаем кнопку «Удалить».

IE. Да кто его использует? Если что, рекомендации ты найдешь на сайте Microsoft.

В результате ты не только сотрешь следы, но и слегка освободишь диск. Чтобы не чистить заново, можешь продолжить пользоваться браузером в режиме инкогнито. Конечно, админ при желании заметит лог на шлюзе, но на твоем компьютере все будет чисто. Оптимальное решение — использовать Tor. В этом случае даже админ не увидит, какие сайты ты посещаешь (при условии, что за твоей спиной нет камеры наблюдения).

Если ты используешь не один браузер, а несколько и чистить нужно периодически, то можно использовать одну из специализированных утилит. Я протестировал Free History Eraser, и результат оказался средним: что-то почищено, что-то нет (журнал Edge, к примеру, остался нетронутым). Так что в важных случаях не забывай проверить вручную.

Free History Eraser

4. Удаляем записи DNS

Узнать, какие сайты ты посещал, можно не только из журнала браузера, но еще и из кеша DNS. Когда ты вводишь адрес сайта в браузере, твой компьютер обращается к DNS, чтобы превратить имя сайта в IP-адрес. Кеш полученных ранее имен хранится у тебя локально. Просмотреть его можно командой ipconfig /displaydns . Вывод показывать не буду, он слишком длинный. Для очистки этого кеша используется другая команда — ipconfig /flushdns .

5. Очистка Flash Cookies

6. Удаление списка последних документов Microsoft Office

Для удобства пользователей список последних документов хранят все программы офисного пакета. Чтобы пресечь это безобразие, в новых версиях Office нужно в параметрах перейти в раздел «Дополнительно», установить число последних документов равным единице (обрати внимание — на скриншоте есть два параметра, которые нужно поменять на единицу). Значение 0 программа установить не позволит, поэтому последним нужно будет открыть какой-нибудь безобидный файл.

Параметры Word 2016

В более старых версиях на вкладке «Общие» окна параметров можно либо тоже установить значение 1 , либо вообще отключить параметр «Помнить список из N файлов».

7. Автоматизируем очистку с помощью спецсофта

Обрати внимание, что нам нужна именно версия CCleaner Desktop, а не CCleaner Cloud. Последняя стоит денег, и ее набор функций значительно шире, чем нам нужно. Переходим по ссылке и выбираем версию Free.

Чем мне нравится CCleaner — так это тем, что он:

Пользоваться программой проще простого — выбери те элементы, которые хочешь очистить, и нажми кнопку «Очистка».

Есть и еще одна программа для очистки всей системы — Windows Cleaner. Правда, на ее сайте указано, что она поддерживает только системы до Windows 8 включительно. Действительно, в Windows 10 программа не работала так, как нужно (во всяком случае, с очисткой журнала Edge она не справилась). Но на более старых «Окнах» она вполне имеет право на существование.

Windows Cleaner

8. Реальное удаление файлов

Все мы знаем, что при удалении файл на самом деле не стирается. Удаляется только запись о нем, а сами данные все еще продолжают существовать где-то на диске. Поэтому для полного удаления информации нужно использовать специальные утилиты, которые затирают свободное пространство диска нулями или случайными данными. После этого восстановить файлы не получится. В предыдущих шагах мы уже много чего удаляли, поэтому самое время затереть свободное пространство, чтобы нельзя было восстановить вообще ничего.

Существует много утилит для затирания информации. Но мы будем использовать то, что уже у нас есть, а именно CCleaner. Зайди в «Сервис → Стирание дисков», выбери диск, который хочешь очистить от недобитых файлов, укажи стирать «Только свободное место» и задай способ стирания. Приложение поддерживает несколько стандартов стирания — от самого простого, подразумевающего одну перезапись, до метода Гутмана (35 проходов).

Стирание свободного места

Из конкурентов CCleaner интересна, к примеру, программа BCWipe — она может не только стирать свободное пространство, но и удалять файл подкачки, который также может содержать конфиденциальную информацию. BCWipe стоит денег, но для одноразового стирания подойдет и trial-версия.

9. Создаем bat-файл для очистки всего

Теперь попытаемся автоматизировать некоторые описанные ранее операции. Начнем с удаления файлов из каталога Recent. Удалять командой del, как было показано выше, можно, но лучше сразу использовать CCleaner для безопасного удаления.

К сожалению, CCleaner нельзя вызвать так, чтобы он почистил в режиме командной строки все свободное пространство, поэтому придется удалять файлы через него, а не командой del или же использовать команду del, а потом вручную запустить его и вызвать очистку свободного пространства. Последний параметр (1) означает удаление с тремя проходами. Это оптимальный режим, поскольку с одним проходом (0) — слишком просто, а все остальные — слишком долго. С полным перечнем параметров командной строки CCleaner можно ознакомиться на сайте разработчиков.

Из командной строки можно чистить и список USB-накопителей при помощи USB Oblivion:

Первый параметр запускает реальную очистку, а не симуляцию. Второй — работу в автоматическом режиме (тебе не придется нажимать кнопку), файлы .reg сохраняться не будут ( -nosave ), а параметр -silent означает работу в тихом режиме — как раз для командной строки.

Далее нужно запустить CCleaner с параметром /AUTO для автоматической очистки по умолчанию. Это не очистит кеш DNS, так что придется сделать это вручную:

В итоге у нас получился вот такой сценарий:

10. Создаем AutoHotkey-скрипт для очистки всего

Теперь напишем еще один скрипт. Он будет открывать браузер Chrome в режиме инкогнито, а после окончания сессии (будет задан WinWaitClose) запускать CCleaner для автоматической очистки — будет удален кеш браузера и временные файлы. После этого очистим еще и кеш DNS.

Если ты пользуешься Firefox, измени первую строчку, указав путь к Firefox и параметр -private вместо –incognito . Для запуска скрипта можешь использовать AutoHotkey.

[Из песочницы] Forensic resistance 1 или Last-икActivityView. Данные об активности пользователя в Windows 10 и как их удалить

Побуждением к изысканиям, опубликованным в данной статье, стало набирающее все большую и большую популярность слово «форензика» и желание разобраться в вопросе — какие данные о цифровой жизнедеятельности рядового пользователя собирает ОС Windows 10, где их хранит и как сделать кнопку — «Удалить все и разом». Я бы взял частями, но мне нужно сразу (с) Остап Бендер.

А возникновению данного побуждения способствовало то, что, как оказалось, интерес к вопросу «как удалить историю», выдаваемую эпичной LastActivityView, до сих пор будоражит умы

при этом, зачастую, на форумах остается без ответа.

Те, кому в основном интересна практическая сторона вопроса, насчет кнопки «Удалить все», могут сразу перейти к концу статьи — там предлагаю два варианта решения: как прокачать CCleaner до ForensiCCleaner-а и просто текст bat-файла «зачистки».

А в статье — хочу поделиться результатами этих изысканий с теми, кого это заинтересует. Речь пойдет о тех данных, которые хранятся ОС Windows 10 локально и к которым можно просто и быстро получить доступ с использованием «бесплатных и общедоступных средств», в том числе и утилит NirSoft. Хотя речь пойдет не о них (почему — смотреть ниже).

Сразу хочу оговориться — я не являюсь специалистом в области компьютерной безопасности или криминалистического анализа, не имею криминального опыта или побуждений, мамой клянусь, век воли не видать.

Целевая операционная система

В данной статье рассматривается ОС Windows 10. Другие выпуски Windows, естественно, так же грешны сбором и хранением данных, но у них ключи реестра, папки, службы и т.п. отличаются.

Почему речь не про NirSoft

Во «вступлении» я не случайно дал ссылку на LastActivityView на Софт Портале. Там и впрямь только краткое описание функционала данной утилиты, зато на русском. А на офф. страничке своих утилит Нир Софер пишет многабукфф да еще и по-англицки шпрехает. Но, зато, почти для каждой его утилиты там есть описание, откуда она берет данные. Для LastActivityView в самом низу, под заголовком «How to delete the information displayed by LastActivityView».

Надо признать, что я и сам такой же Зоркий Глаз — когда-то, как и он, только через неделю заметил, что «у сарая одной стены нет». Но, правда, сия неделя была несколько раньше, чем LastActivityView стали пугать пользователей или, что вероятнее, когда они добрались до Софт Портала и сами научились ее пугаться.

Хотя утилиты NirSoft, наряду с SysInternals, ИМХО образец профессионализма для программиста и крайне удобны для администрирования. Да и для проведения расследований их и впрямь зачастую рекомендуют. ПруфПример: Хакер №229. Форензика и он далеко не единственный.

Хотя, думаю, подобное направление их использования само собой приходило в голову тем,

Так откуда дровишки?

После заявленных во вступлении «изысканий» и сверки свежеизысканного с окружающей действительностью у меня сложилось впечатление, что кроме IBM-286 уже успели еще что-то выпустить основные «заповедные места» не поменялись еще со времен XP, разве что местоположение и формат некоторых изменились. И кое-что добавилось, но, вроде бы, немного. Посему поэтому уверен, что Америк не открою, тем более специалистам, но может быть кого-то заинтересует эта подборка, в связи с подъемом интереса к вопросам анонимности и безопасности.

Журналы Windows: Без комментариев.

И добавилось еще 2-3 новых «хлебных местечка» (хотя, гугл глаголит, что почти все они были уже в Windows 7). Зато вот «дополнительных», навроде файлов «*.log» разных служб и даже не всегда Microsoft — нашлось очень много. Правда, обнадеживает то, что если как следует разогнать CCleaner (см. ниже), то затирается почти все.

Данная служба ведет логи активности, правда, хранятся эти логи до перезагрузки компьютера (что подтвердилось проверкой), но все же не комильфо.

Особо умилили результаты такого эксперимента: запускаем любимый многими TrueCrypt (protable), монтируем файл-контейнер, запускаем из него LastActivityView.

Видим в реестре потрясающую запись:

То есть, теоретически, после запуска таких портабельных утилит, надо бы или перезагружаться или затирать.

2. История «монтирования» дисков MountPoints2 (так же содержат записи типа «TrueCryptVolumeK»)

3. Параметр AppCompatCache ключа реестра AppCompatCache, тоже крайне интересен (хранит данные в бинарном виде).

4. Ключ реестра HeapLeakDetection. Почему-то нигде на форензик-форумах мне потом не встретилось упоминание (возможно, просто плохо искал) ключа реестра:

Служебная информация Windows для отладки утечек памяти в программах.

5. Папка Panther в каталоге Windows. Тут хранится информация для отката, если вы обновляли версию Windows.

Есть еще несколько мест в реестре и на диске, но они гораздо менее информативны и не очень интересны (см. в «решениях», ниже).

Прочие источники утечек информации об активности известные мне, но не попадающие под тематику статьи по тем или иным причинам. И тут тоже надо отметить, что почти все затирается CCleaner-ом или имеются другие свободно распространяемые утилиты.

2. Все, что связанно с историей подключением USB-девайсов. Для ее просмотра и удаления можно использовать, например, Usboblivion.

3. Все, что связанно с файловой системой. «Безвозвратное» удаление файлов и очистка свободного места (то же «безвозвратное удаление», но уже ранее удаленных файлов, оставшихся в дебрях файловой системы). В общем вопросы, связанны с тем, что удаленные файлы можно восстановить. Заодно надо упомянуть и про кэши эскизов изображений Windows, которые имеют свойство хранить эскизы даже уже удаленных изображений. CCleaner и Privazer это тоже умеют все зачищать.

4. Все, что связанно с точками восстановления («теневыми копиями»), в которых сохраняется файлы, в том числе и системный реестр с незатертыми данными. Подключиться, просмотреть и восстановить из них файлыпапки (не делая откаты системы) можно и с помощью утилит NirSoft (так же с их помощь можно и прочитать информацию из файлов реестра оттуда), но, удобнее, на мой взгляд — ShadowExplorer. Удалить точки восстановления можно с помощью CCleaner. А перед созданием точек — можно запускать «зачистку», чтоб выпилить ненужную информацию до ее сохранения.

5. Вот эта ветка реестра.

Сюда пишут свои данные программы, в том числе portable. И они тут и остаются. И если хочется скрыть использование какой-то программы, то неплохо бы проверить эту ветку и, если что, данные удалить.

6. Все, что связанно с установкой нелицензионного ПО и что извлекается на свет Божий полицейской программой Defacto. Есть и «свободный аналог» Lpro (хотя, есть у меня не очень обоснованное предположение, что движок Defacto на ее основе или на ее идее был сделан). Но она, в отличии от Defacto, определяет только, что ПО платное, а не «нарушение авторских и смежных прав».

Выход, ИМХО — не использовать подобное. Кроме всем известного Софт Портала по этой теме могу еще предложить (если что, это не реклама, отношения к данным сайтам я не имею):

— GiveAwayOfTheDay. Каждый день раздают одну лицензионную программу (можно подписаться на рассылку).

— Бесплатные лицензии на сайте COMSS. Бесплатное (по разным акциям) лицензионное ПО и подписки. Как пример — там есть сейчас акция бесплатного VPN на год. И удобный редактор реестра из Reg Organizer, который я использовал для изысканий. И даже Acronis True Image и криптованное облачное хранилище на 2Тб и еще много чего. «Сколько?» — «Халява, сэр» (с). (можно подписаться на рассылку; не бородатых анекдотов, в смысле, а этого сайта).

Так как затереть-то?

Предлагаю на рассмотрение и критику следующие два варианта: Прокачать CCleaner (что, думаю, и удобнее пользователям и правовернее, ибо исключает изобретение очередного велосипеда) и собственное решение, пока что в виде bat-файла, а не программы.

1 вариант — Прокачиваем CCleaner + добавляем ему свои правила

После этого апгрейда — интерфейс CCleaner, при переходе в окне «Очистка» на вкладку «Приложения», будет ощутимо подтормаживать! (Лечение — выпилить потом из файла winapp2.ini (см. ниже) ненужные правила, но это отдельная песня, какие из них не нужны… хотя, конечно, правило для эмулятора «Заики Спектрума», может тут кто даже вспомнит такой комп, доставляет своей актуальностью для широких масс).

Для начала, скачиваем и запускаем CCEnhancer (по инструкции на страничке). Сей шедевр, насколько я понял, умеет скачивать набор дополнительных правил для CCleaner-а, написанных добрыми людьми. Половина нужного нам функционала в них уже будет, а в качестве бонуса, будет еще 100500 правил, сильно расширяющих очистку всего и вся.

Скачали, запустили, обновили — все по инструкции. Теперь переходим в ту папку, где установлен CCleaner. Находим и открываем там файл winapp2.ini (лучше в nodepad++).

На всякий случай, перед первым запуском, лучше создать точку восстановления

Теперь открываем ССleaner, переходим в нем в «Очистку» и там на вкладку «Приложения». Крутим панельку с правилами вниз, попутно радуясь, сколько всего прибавилось (особенно в браузерах). Внизу должны появиться группы правил «Windows» и, еще ниже, «Windows10», там, где добавленные нами правила.

Можно выделить все пункты «Windows10».

Если будет интерес — напишу отдельную статью с подробным описанием по каждому правилу CCleaner, какой с их применения можно гешефт поиметь и каких проблем отхватить.

2 вариант — Использовать bat-файл

Помним о том, что это альфа-версия и, теоретически, может что-то таки сломать, так что используем на свой страх и риск. Первый раз, перед запуском, сделав точку восстановления системы.

2. Внимательно знакомимся с комментариями к его коду (т.к. там описаны и отрицательные моменты, связанные с затиранием)

3. Запускаем от имени администратора (иначе выдаст ошибку «Необходимо запустить этот скрипт от имени администратора»).

4. Если каких-то ключей реестра или папок нет, скрипт должен это действие пропустить.

(это не ошибки, это не найдено и пропущено)

После использования первого или второго варианта можно запустить утилиты NirSoft, для того, чтоб посмотреть, достигли ли мы желаемого эффекта.

Профит… Теперь, главное, покормить собак и ничего не трогать. А то она опять начнет оперу писать…

Возможные сценарии использования bat и CCleaner

Источники:

Кстати, а почему Forensic resistance 1?

Сие станет понятно, если дело когда-нибудь дойдет до 2.

Forensic resistance 1 или Last-икActivityView. Данные об активности пользователя в Windows 10 и как их удалить

А возникновению данного побуждения способствовало то, что, как оказалось, интерес к вопросу «как удалить историю», выдаваемую эпичной LastActivityView, до сих пор будоражит умы

при этом, зачастую, на форумах вопрос остается без ответа. Масла в огонь подливает то, что ванильный CCleaner в случае с LastActivityView не помогает.

Те, кому в основном интересна практическая сторона вопроса, насчет кнопки «Удалить все», могут сразу перейти к концу статьи — там предлагаю варианты решения.

А в статье — хочу поделиться результатами этих изысканий с теми, кого это заинтересует. Речь пойдет о тех данных, которые хранятся ОС Windows 10 локально и к которым можно просто и быстро получить доступ с использованием «бесплатных и общедоступных средств форензики», в том числе и утилит NirSoft. Хотя речь пойдет не о них (почему — смотреть ниже).

Сразу хочу оговориться — я не являюсь специалистом в области компьютерной безопасности или криминалистического анализа, не имею криминального опыта или побуждений, мамой клянусь, век воли не видать.

Целевая операционная система

В данной статье рассматривается ОС Windows 10. Другие выпуски Windows, естественно, так же грешны сбором и хранением данных, но у них ключи реестра, папки, службы и т.п. отличаются.

Содержание

Причем тут форензика

В статье вопрос касается использования ее методов и средств для доступа к приватным данным пользователя. И, в связи с их распространением и доступностью, вполне вероятно — всуе, доморощенными форензиками-кулцхакерами, троянских дел мастерами и прочими любителями вычислять по IP или легкой наживы, да и просто недружелюбными любопытными, так как для скачивания, запуска и чтениях\сохранения данных, выдаваемых той же LastActivityView, Ниром Софером быть совсем необязательно.

Почему речь не про NirSoft

Во «вступлении» я не случайно дал ссылку на LastActivityView на Софт Портале. Там и впрямь только краткое описание функционала данной утилиты, зато на русском. А на офф. страничке своих утилит Нир Софер пишет многабукфф да еще и по-англицки шпрехает. Но, зато, почти для каждой его утилиты там есть описание, откуда она берет данные. Для LastActivityView в самом низу, под заголовком «How to delete the information displayed by LastActivityView».

Надо признать, что я и сам такой же Зоркий Глаз — когда-то, как и он, только через неделю заметил, что «у сарая одной стены нет». Но, правда, сия неделя была несколько раньше, чем LastActivityView стали пугать пользователей или, что вероятнее, когда они добрались до Софт Портала и сами научились ее пугаться.

Хотя утилиты NirSoft, наряду с SysInternals, ИМХО образец профессионализма для программиста и крайне удобны для администрирования. Да и для проведения расследований их и впрямь зачастую рекомендуют. ПруфПример: Хакер №229. Форензика и он далеко не единственный.

Хотя, думаю, подобное направление их использования само собой приходило в голову тем, кто так или иначе имел с ними дело.

Какие данные хранятся Windows

А причем тут «доступ» и «местоположение»? Сильно утрированный пример: номер банковской карты и ее pin-код так и останутся в файле «D:\МояСуперСекретнаяПапка\CardPin.docx», никуда в Windows не запишутся, а вот факт доступа и «говорящие» имена папки и файла, то, что был использован, например, MS Office 2007 portable, а так же дата-время как минимум последнего (иногда и каждого) доступа\запуска — зафиксируется Windows, причем размазано тонким слоем по всей системе.

Про некоторые другие данные — можете почитать ниже по тексту, под заголовком «Прочие источники утечек информации известные мне, но не попадающие под тематику статьи»

Стало быть, коль подключали, запускали, открывали что-то такое, что не хотелось бы, чтоб стало достоянием широкой общественности — не худо бы потом и следы замести.

Совершенно справедливый комментарий от Hanabishi — «Зато тема реального логгирования не затронута вообще никак… не упоминается ничего относящегося к телеметрии и Win10 в частности» — прошу прощения, толком не описал, что речь в статье идет о приватных данных, хранящихся локально, на ПК пользователей. Вопросы слежки, как и вопросы анонимности в сети, все-таки другая, отдельная тема.

Зачем Windows собирает данные и чем чревато их удаление

Большинство данных Windows собирает для удобства пользователя — например, для ускорения запуска приложений, для отображения папок в проводнике с теми настройками, которые задал пользователь, отображения списка ранее открытых файлов и т.д. и т.п. Затереть только данные, не лишившись при этом удобств — не получится.

Так же, часть данных собирается для оценки производительности и состояния компьютера и ОС (в том числе о сбоях и ошибках) IT-специалистами и специализированным ПО для решения возникающих у пользователя проблем. Без этих данных — решить проблемы, если они возникнут, будет сложно.

И все это еще один повод задуматься над вопросом, когда действительно необходимо стирать данные, а когда не стоит и может быть не надо стирать их огулом при каждом включении-выключении компа.

Совершенно справедливый комментарий от Hanabishi — «зачем чистить логи служб, если можно просто отключить эти самые службы?» Не упомянул я об этом. Можно. Как штатными средствами, так и танцами с бубном. Но это опять же означает — раз и навсегда лишиться удобняшек, которые наше все.

Что мне будет от Винды за масштабное выпиливание приватных данных, в том числе, с помощью предложенного тут решения?

Эпик фейлов случиться не должно, особенно если внимательно познакомиться с описанием каждого правила «очистки» и, если что, его отключить. Но и новой шапки, с новой буркой, тоже ждать не приходится.

Где эти данные хранятся?

После заявленных во вступлении «изысканий» и сверки свежеизысканного с окружающей действительностью у меня сложилось впечатление, что кроме IBM-286 уже успели еще что-то изобрести основные «заповедные места» не поменялись еще со времен XP, разве что местоположение и формат некоторых изменились. И кое-что добавилось, но, вроде бы, немного. Посему поэтому уверен, что Америк не открою, тем более специалистам, но может быть кого-то заинтересует эта подборка, в связи с подъемом интереса к вопросам анонимности и безопасности.

Сразу хочу предупредить — это далеко не все, только самое основное и информативное (в смысле описания не все, стирается в предложенном решении гораздо больше) и не развернуто и «галопом по Eвропам». Для тех, кому данная тема действительно интересна, в конце этой главы — известные мне интересные материалы для самостоятельного изучения + ряд конкретных «заповедных мест» приведены в решениях для их зачистики.

Основные, известные мне, источники утечек информации об активности пользователя

Данная служба ведет логи активности, правда, хранятся эти логи до перезагрузки компьютера (что подтвердилось проверкой), но все же не комильфо.

Особо умилили результаты такого эксперимента: запускаем любимый многими TrueCrypt (protable), монтируем файл-контейнер, запускаем из него LastActivityView.

Видим в реестре запись:

То есть, теоретически, после запуска таких портабельных утилит, надо бы или перезагружаться или затирать.

Пытаться отключить службу BAM — не стоит, словите синий экран.

История «монтирования» дисков MountPoints2 (тоже содержит записи типа «TrueCryptVolumeK»)

LastActivityView.exe это исполняемый файл, который является частью LastActivityView Программа, разработанная NirSoft, Программное обеспечение обычно о по размеру.

Расширение .exe имени файла отображает исполняемый файл. В некоторых случаях исполняемые файлы могут повредить ваш компьютер. Пожалуйста, прочитайте следующее, чтобы решить для себя, является ли LastActivityView.exe Файл на вашем компьютере - это вирус или троянский конь, который вы должны удалить, или это действительный файл операционной системы Windows или надежное приложение.

LastActivityView.exe безопасно, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как LastActivityView.exe, должен запускаться из C: \ Program Files \ Nirsoft \ LastActivityView \ LastActivityView.exe, а не в другом месте.

Для подтверждения откройте диспетчер задач, выберите «Просмотр» -> «Выбрать столбцы» и выберите «Имя пути к изображению», чтобы добавить столбец местоположения в диспетчер задач. Если вы обнаружите здесь подозрительный каталог, возможно, стоит дополнительно изучить этот процесс.

Еще один инструмент, который иногда может помочь вам обнаружить плохие процессы, - это Microsoft Process Explorer. Запустите программу (не требует установки) и активируйте «Проверить легенды» в разделе «Параметры». Теперь перейдите в View -> Select Columns и добавьте «Verified Signer» в качестве одного из столбцов.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о LastActivityView.exe:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вы должны определить, заслуживает ли он доверия, прежде чем удалять LastActivityView.exe. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ Nirsoft \ LastActivityView) и сравните размер и т. Д. С приведенными выше фактами.

Кроме того, функциональность вируса может сама влиять на удаление LastActivityView.exe. В этом случае вы должны включить Безопасный режим с поддержкой сети - безопасная среда, которая отключает большинство процессов и загружает только самые необходимые службы и драйверы. Когда вы можете запустить программу безопасности и полный анализ системы.

Могу ли я удалить или удалить LastActivityView.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Согласно различным источникам онлайн, 4% людей удаляют этот файл, поэтому он может быть безвредным, но рекомендуется проверить надежность этого исполняемого файла самостоятельно, чтобы определить, является ли он безопасным или вирусом. Лучшая диагностика для этих подозрительных файлов - полный системный анализ с Reimage, Если файл классифицируется как вредоносный, эти приложения также удаляют LastActivityView.exe и избавляются от связанных вредоносных программ.

Однако, если это не вирус и вам необходимо удалить LastActivityView.exe, вы можете удалить LastActivityView со своего компьютера с помощью программы удаления, которая должна находиться по адресу: C: \ Windows \ zipinst.exe / uninst "C: \ Program" Файлы \ Nirsoft \ LastActivityView \ uninst1

.nsu ". Если вы не можете найти его деинсталлятор, вам может потребоваться удалить LastActivityView, чтобы полностью удалить LastActivityView.exe. Вы можете использовать функцию «Добавить / удалить программу» в Панели управления Windows.

- 1. в Меню Пуск (для Windows 8 щелкните правой кнопкой мыши в нижнем левом углу экрана), нажмите Панель управления, а затем под Программы:

o Windows Vista / 7 / 8.1 / 10: нажмите Удаление программы.

o Windows XP: нажмите Установка и удаление программ.

- 2. Когда вы найдете программу LastActivityViewщелкните по нему, а затем:

o Windows Vista / 7 / 8.1 / 10: нажмите Удалить.

o Windows XP: нажмите Удалить or Изменить / Удалить вкладка (справа от программы).

- 3. Следуйте инструкциям по удалению LastActivityView.

Наиболее распространенные ошибки LastActivityView.exe, которые могут возникнуть:

• «Ошибка приложения LastActivityView.exe».

• «Ошибка LastActivityView.exe».

• «Возникла ошибка в приложении LastActivityView.exe. Приложение будет закрыто. Приносим извинения за неудобства».

• «LastActivityView.exe не является допустимым приложением Win32».

• «LastActivityView.exe не запущен».

• «LastActivityView.exe не найден».

• «Не удается найти LastActivityView.exe».

• «Ошибка запуска программы: LastActivityView.exe».

• «Неверный путь к приложению: LastActivityView.exe».

Аккуратный и опрятный компьютер - это один из лучших способов избежать проблем с LastActivityView. Это означает выполнение сканирования на наличие вредоносных программ, очистку жесткого диска cleanmgr и ПФС / SCANNOWудаление ненужных программ, мониторинг любых автозапускаемых программ (с помощью msconfig) и включение автоматических обновлений Windows. Не забывайте всегда делать регулярные резервные копии или хотя бы определять точки восстановления.

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс LastActivityView.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Обновлено ноябрь 2021 г .:

Мы рекомендуем вам попробовать это новое программное обеспечение, которое исправляет компьютерные ошибки, защищает их от вредоносных программ и оптимизирует производительность вашего ПК. Этот новый инструмент исправляет широкий спектр компьютерных ошибок, защищает от таких вещей, как потеря файлов, вредоносное ПО и сбои оборудования.

(опциональное предложение для Reimage - Cайт | Лицензионное соглашение | Политика конфиденциальности | Удалить)

Читайте также: