Компьютер является контроллером домена эта оснастка не может использоваться на контроллере домена

Обновлено: 07.07.2024

FSMO-роль эмулятор первичного контроллера домена (PDC emulator) является второй ролью (из трех) уровня домена. То есть в одном домене должен быть один PDC emulator , но во всем лесу AD их может быть несколько, в зависимости от количества доменов.

Если вам интересна тематика Windows Server, рекомендую обратиться к рубрике Windows Server на моем блоге.

Чтобы лучше понимать функционал данной роли FSMO, необходимо сначала обратиться к истории его появления.

Немного истории

Роль эмулятора PDC необходима прежде всего для обеспечения совместимости с версиями Windows ниже 2000. В смешанной среде с клиентами Windows NT, 95, 98 PDC emulator выполняет следующие задачи 1 :

- Участвует в процессе смены паролей учетных записей пользователей и компьютеров;

- Реплицирует обновления на резервные контроллеры домена (backup domain controllers);

- Выполняет задачи хозяина обозревателя сети домена (Domain Master Browser).

Современное назначение

Сегодня роль эмулятора PDC на мой взгляд менее важна, по сравнению с другими хозяевами операций, но все же она нужна для ряда задач, которые так или иначе упрощают администрирование и добавляет некоторые удобства:

1) Репликация паролей идет на PDC emulator в приоритетном режиме. То есть, если пользователь изменил пароль (а сделать это он может на любом DC), то контроллер домена первым делом обращается к эмулятору PDC, чтобы сообщить о факте смены пароля. В свою очередь другие DC, если авторизация с измененным паролем идет через них, не отказывают пользователю, а обращаются к эмулятору первичного контроллера домена, чтобы просмотреть возможные изменения и получив их, авторизуют пользователя с новым паролем.

При недоступности PDC вы просто не сможете залогиниться в систему c новым паролем при авторизации через другой контроллер домена и получите увеличение счетчика попыток входа. Конечно такая ситуация будет наблюдаться совсем небольшой промежуток времени, пока изменения не реплицируются на другие DC, а в реальности на практике вообще не встречается;

2) Для предупреждения конфликтов изменения групповых политик, все изменения GPO в реальности происходят именно на эмуляторе PDC и не важно где конкретно вы работаете с оснасткой;

3) В Windows Server 2003 включены некоторые дополнительные объекты безопасности по умолчанию. При обновлении инфраструктуры с версии Windows Server 2000 сам процесс обновления вы должны начать непосредственно с эмулятора PDC, чтобы эти группы и учетные записи первым делом появились на нем и уже потом реплицировались на другие контроллеры. Сами объекты хранятся в контейнере CN=WellKnown Security Principals,CN=Configuration,DC=<YourDomain>;

Кстати, вот полный список наиболее важных объектов безопасности для только что созданного домена:

Разумеется учетная запись bissquit создана мной вручную, у вас она будет отличаться;

5) Во время установки первого контроллера домена служба NetLogon создает SRV-запись DNS _ldap._tcp.pdc._msdcs.DnsDomainName. Эта запись позволяет клиентам обнаруживать эмулятор PDC. Только владелец этой роли может изменять эту запись;

6) На эмуляторе первичного контроллера домена выполняются изменения пространства имен DFS (Distributed File System). Если PDC emulator не будет найден, то DFS будет работать некорректно 8 ;

7) Процесс повышения функционального уровня домена или леса выполняется на эмуляторе PDC 9 .

8) Пожалуй одной из самых важных функций является распространение времени по всему домену 10 . Подробнее про настройку времени в домене вы можете прочитать в моей статье Настройка Active Directory Domain Services.

Лучшие практики

Многие лучшие практики администрирования эмулятора первичного домена соответствуют другим ролям хозяев операций:

- Располагайте PDC emulator и RID master на одном контроллере домена 11;

- Обязательно настройте PDC эмулятор на синхронизацию времени с корректного внешнего источника времени 12;

- Если вы используете виртуализованные контроллеры домена, позаботьтесь о том, чтобы гостевые ОС виртуальных машин не синхронизировали время с хоста виртуализации, а делали это с контроллеров домена, а те, в свою очередь, с PDC эмулятора;

- Не испытывайте судьбу и не вносите изменения в механизм SDProp.

Администрирование

Специальная оснастка для управления работой эмулятора PDC отсутствует.

После этого необходимо подтвердить выбор и получить уведомление об успешном переносе роли.

В режиме восстановления Актив директори заходишь - там будут тебе локальный админ и, возможно, доступны локальные группы .

Однако, нафига они тебе, если он контроллер?

автору конечно нафиг не нужны ни группы ни пользователи локальные (17)А причем тут сам домен? Я хотел пользователям дать расширенные права. (19) Расширенные права на контроллере домена пользователям?Извращением попахивает . (19) Расширенные права пользователям на PDC?! А ключ от своей квартиры ты им тоже всем раздаешь? нормальный контроллер. на нем еще прокси, клиент-банк и генеральный в кваку шпилит (20,21)Да нет, не на PDC, на локальные машины пользователей

//

Хотя я могу и заблуждаться. Все работают под Пользователи домена - и на локальных машинах у них все прикрыто получается (23) На локальных машинах остались локальные группы Power Users. В них нужно включить доменных пользователей и все будет ок. (23)2008r2 твой является Кд или нет? Если да то там нет такой группы и не было. (25)Да, является КД

Может я ослеп но гуппа такая была вроде и даже один пользователь под ней работал

Еще раз обсудили пессимистические сроки выполнения работ по ПС Юсуповская и Крестовская

Давай в допсоглашении поставим срок окончания работ 31.12.2012г. для обоих ПС.

(4) Классно рассуждать когда на железо не скупятся, а когда экономят даже на винде (рабочие станции линукс) то не так смешно становиться (4)Нигде. На то он и контроллер домена. Надеюсь данные ты разместил на системном диске контроллера домена? Чисто для качественного геморроя, ибо кэширование для этого диска отключено :)Можно включить,но будет слетать при каждой перезагрузке.Батник надо делать. (18) юзера то не проблема создать, проблема ввести его в локальную группу db2admns так как нет этой группы группа Администраторы на контроллере является локальной (34) А зачем такая группа? Может создать доменную группу админов ДБ и дать ей права на админство в ДБ?

(32) Я не психоаналитик, мне на жизнь жаловаться нет смысла.

(35) Господи, да сколько же можно! Нет локальных групп на DC.

(38) нет, (35) прав. Группа администраторы остается доступной для того, чтобы назначать права доступа и является локальной. Только непонятно как в нее пользователей включать . +wmic group where localaccount=true get name,localaccount | more

Млин, до чего все-таки одноэсники уперты! Нет локальных групп для DC!

Контроллеры домена не содержат базу данных локальных учетных записей. На контроллерах домена не существует таких понятий, как локальные пользователи и локальные группы. При этом контроллеры домена обладают ресурсами, которыми необходимо управлять. Для этих целей и используются локальные ДОМЕННЫЕ группы.

В процессе установки сервера создаются локальные учетные записи пользователей и локальные группы. После повышения роли сервера до DC локальные группы и локальные учетные записи пользователей конвертируются в локальные ДОМЕННЫЕ группы и ДОМЕННЫЕ учетные записи пользователей.

При этом ВСЕ контроллеры домена внутри домена используют одну и ту же общую базу данных учетных записей пользователей. Если вы добавите пользователя в локальную ДОМЕННУЮ группу на одном контроллере домена, то пользователь будет членом этой локальной доменной группы на всех контроллерах домена во всем домене.

Локальные ДОМЕННЫЕ группы помещается в папку Builtin в консоли Active Directory Users and Computers. Локальную ДОМЕННУЮ группу нельзя переместить или удалить. Ее нельзя включить в другую группу. Можно создать свои локальные ДОМЕННЫЕ группы. Локальные доменные группы, которые создаете вы, живут в Users. Их можно перемещать и удалять.

По сути локальные ДОМЕННЫЕ группы идентичны глобальным группам, но ограничены определенным доменом.

Этичный хакинг и тестирование на проникновение, информационная безопасность

Оглавление

8. Групповые политики

9. Управление пользователями и компьютерами Active Directory. Группы. Организационные единицы

10. Настройка траста и сайта доменов

11. Другие службы и роли Active Directory

12. Настройка Samba (Active Directory для Linux)

13. Инструменты для аудита безопасности Active Directory

Что такое Active Directory

Active Directory — это технология Microsoft, которая представляет собой распределенную базу данных, в которой хранятся объекты в иерархическом, структурированном и безопасном формате. Объекты AD обычно представляют пользователей, компьютеры, периферийные устройства и сетевые службы. Каждый объект уникально идентифицируется своим именем и атрибутами. Домен, лес и дерево представляют собой логические подразделения инфраструктуры AD.

Домены Windows обычно используются в больших сетях — корпоративных сетях, школьных сетях и государственных сетях. Они не то, с чем вы столкнётесь дома, если у вас нет ноутбука, предоставленного вашим работодателем или учебным заведением.

Типичный домашний компьютер — обособленный объект. Вы управляете настройками и учётными записями пользователей на компьютере. Компьютер, присоединённый к домену, отличается — этими настройками управляет контроллер домена.

Что такое домен?

Домены Windows предоставляют сетевым администраторам возможность управлять большим количеством компьютеров и контролировать их из одного места. Один или несколько серверов, известных как контроллеры домена, контролируют домен и компьютеры на нём.

Домены обычно состоят из компьютеров в одной локальной сети. Однако компьютеры, присоединённые к домену, могут продолжать обмениваться данными со своим контроллером домена через VPN или подключение к Интернету. Это позволяет предприятиям и учебным заведениям удалённо управлять ноутбуками, которые они предоставляют своим сотрудникам и учащимся.

Когда компьютер присоединён к домену, он не использует свои собственные локальные учётные записи пользователей. Учётные записи пользователей и пароли устанавливаются на контроллере домена. Когда вы входите в систему в этом домене, компьютер аутентифицирует имя вашей учётной записи и пароль с помощью контроллера домена. Это означает, что вы можете войти в систему с одним и тем же именем пользователя и паролем на любом компьютере, присоединённом к домену.

Сетевые администраторы могут изменять параметры групповой политики на контроллере домена. Каждый компьютер в домене получит эти настройки от контроллера домена, и они переопределят любые локальные настройки, указанные пользователями на своих компьютерах. Все настройки контролируются из одного места. Это также «блокирует» компьютеры. Вероятно, вам не будет разрешено изменять многие системные настройки на компьютере, присоединённом к домену.

Другими словами, когда компьютер является частью домена, организация, предоставляющая этот компьютер, управляет и настраивает его удалённо. Они контролируют ПК, а не тот, кто им пользуется.

Поскольку домены не предназначены для домашних пользователей, к домену можно присоединить только компьютер с версией Windows Professional или Enterprise. Устройства под управлением Windows RT также не могут присоединяться к доменам.

Для чего нужна Active Directory

Когда вы используете Active Directory, все разрешения устанавливаются контроллером домена. Это означает, что сетевой администратор уже сообщил контроллеру домена, какие разрешения назначить каждому пользователю. Это делает всю цифровую коммуникацию более эффективной.

Что может администратор сети через Active Directory?

Не всем в вашей организации обязательно нужен доступ ко всем файлам/документам, имеющим отношение к вашей компании. С помощью Active Directory вы можете предоставить отдельным пользователям разрешение на доступ к любым файлам/дискам, подключённым к сети, чтобы все участвующие стороны могли использовать ресурсы по мере необходимости. Кроме того, вы можете указать ещё более точные разрешения. Чтобы проиллюстрировать это, давайте рассмотрим пример: предположим, у вашей компании есть каталог в сети для всех документов, относящихся к кадрам. Сюда могут входить любые формы, которые нужны сотрудникам для подачи в отдел кадров (официальные запросы, официальные жалобы и так далее). Предположим также, что в каталоге есть таблица, в которой указано, когда сотрудники будут в отпуске и отсутствовать в офисе. Ваш сетевой администратор может предоставить всем пользователям доступ к этому каталогу только для чтения, что означает, что они могут просматривать документы и даже распечатывать их, но они не могут вносить какие-либо изменения или удалять документы. Затем администратор может предоставить расширенные права вашему менеджеру/директору по персоналу или любому другому сотруднику отдела кадров, которому потребуется редактировать файлы, хранящиеся в каталоге.

Ещё одним огромным плюсом для сетевых администраторов, использующих Active Directory, является то, что они могут выполнять обновления в масштабе всей сети одновременно. Когда все ваши машины автономны и действуют независимо друг от друга, вашим сетевым администраторам придётся переходить от машины к машине каждый раз, когда необходимо выполнить обновления. Без Active Directory им пришлось бы надеяться, что все сотрудники обновят свои машины самостоятельно.

AD позволяет централизовать управление пользователями и компьютерами, а также централизовать доступ к ресурсам и их использование.

Вы также получаете возможность использовать групповую политику, когда у вас настроена AD. Групповая политика — это набор объектов, связанных с подразделениями, которые определяют параметры для пользователей и/или компьютеров в этих подразделениях. Например, если вы хотите сделать так, чтобы в меню «Пуск» не было опции «Завершение работы» для 500 лабораторных ПК, вы можете сделать это с помощью одного параметра в групповой политике. Вместо того, чтобы тратить часы или дни на настройку правильных записей реестра вручную, вы создаёте объект групповой политики один раз, связываете его с правильным OU (organizational units, организационные единицы) или несколькими OU, и вам больше никогда не придётся об этом думать. Существуют сотни объектов групповой политики, которые можно настроить, и гибкость групповой политики является одной из основных причин доминирования Microsoft на корпоративном рынке.

Что нужно для Active Directory

Active Directory можно включить на компьютерах с Windows Server. На не серверных компьютерах (например, с Windows 10), можно установить и включить Active Directory Lightweight Directory Services, то есть средства удалённого администрирования сервера: средства доменных служб Active Directory и служб облегчённого доступа к каталогам. Они предоставляют сервер LDAP (Lightweight Directory Access Protocol, облегчённый протокол доступа к каталогам). Он работает как служба Windows и предоставляет каталог для аутентификации пользователей в сети. Это лёгкая альтернатива полноценному серверу Active Directory, которая будет полезна только в определённых бизнес-сетях.

Active Directory Domain Services

Когда люди говорят «Active Directory», они обычно имеют в виду «доменные службы Active Directory» (Active Directory Domain Services, AD DS). Важно отметить, что существуют другие роли/продукты Active Directory, такие как службы сертификации, службы федерации, службы облегчённого доступа к каталогам, службы управления правами и так далее.

Доменные службы Active Directory — это сервер каталогов Microsoft. Он предоставляет механизмы аутентификации и авторизации, а также структуру, в которой могут быть развёрнуты другие связанные службы (службы сертификации AD, федеративные службы AD и так далее). Это совместимая с LDAP база данных, содержащая объекты. Наиболее часто используемые объекты — это пользователи, компьютеры и группы. Эти объекты могут быть организованы в организационные единицы (OU) по любому количеству логических или бизнес-потребностей. Затем объекты групповой политики (GPO) можно связать с подразделениями, чтобы централизовать настройки для различных пользователей или компьютеров в организации.

Контроллер домена

Сервер, который хостит AD DS — это Контроллер домена (Domain Controller (DC)).

Диспетчер серверов и Windows Admin Center

Управлять всем этим можно через различные программы. Более старым вариантом является Диспетчер серверов (Server Manager). Он позволяет установить Active Directory Domain Services (AD DS) и назначить компьютеру роль Domain Controller (DC).

Новым ПО для управления компьютерами является Windows Admin Center. Данное программное обеспечение является облегчённым с технической точки зрения (работает в веб браузерах), но при этом более функциональное с точки зрения возможностей. Microsoft активно продвигает Windows Admin Center как приложение которое включает в себя функциональность Диспетчера серверов (Server Manager), а также превосходит её, предлагая множество дополнительных функций и удобные интерфейсы для управления и мониторинга компьютерами.

На самом деле, Windows Admin Center не является полноценной заменой ни для Server Manager, ни для другой оснастки. Это программное обеспечение сильно облегчает выполнение многих популярных действий по администрированию компьютеров и серверов, но для некоторых узкоспециализированных настроек требуется другое ПО.

Мы рассмотрим работу с Active Directory в каждом из этих приложений. Также мы рассмотрим развёртывание и управление Active Directory в PowerShell.

Чем рабочие группы отличаются от доменов

Рабочая группа — это термин Microsoft для компьютеров Windows, подключённых через одноранговую сеть. Рабочие группы — это ещё одна организационная единица для компьютеров Windows в сети. Рабочие группы позволяют этим машинам обмениваться файлами, доступом в Интернет, принтерами и другими ресурсами по сети. Одноранговая сеть устраняет необходимость в сервере для аутентификации.

Каждый компьютер Windows, не присоединённый к домену, является частью рабочей группы. Рабочая группа — это группа компьютеров в одной локальной сети. В отличие от домена, ни один компьютер в рабочей группе не контролирует другие компьютеры — все они объединены на равных. Для рабочей группы пароль также не требуется.

Рабочие группы использовались для общего доступа к домашним файлам и принтерам в предыдущих версиях Windows. Теперь вы можете использовать домашнюю группу чтобы легко обмениваться файлами и принтерами между домашними ПК. Рабочие группы теперь переведены в фоновый режим, поэтому вам не нужно о них беспокоиться — просто оставьте имя рабочей группы по умолчанию WORKGROUP и настройте общий доступ к файлам домашней группы.

Есть несколько различий между доменами и рабочими группами:

- В доменах, в отличие от рабочих групп, могут размещаться компьютеры из разных локальных сетей.

- Домены могут использоваться для размещения гораздо большего числа компьютеров, чем рабочие группы. Домены могут включать тысячи компьютеров, в отличие от рабочих групп, у которых обычно есть верхний предел, близкий к 20.

- В доменах имеется по крайней мере один сервер — это компьютер, который используется для управления разрешениями и функциями безопасности для каждого компьютера в домене. В рабочих группах нет сервера, и все компьютеры равноправны.

- Пользователям домена обычно требуются идентификаторы безопасности, такие как логины и пароли, в отличие от рабочих групп.

Является ли мой компьютер частью домена?

Если у вас есть домашний компьютер, он почти наверняка не является частью домена. Вы можете настроить контроллер домена дома, но нет причин для этого, если вам действительно это не нужно для чего-то. Если вы используете компьютер на работе или в школе, скорее всего, ваш компьютер является частью домена. Если у вас есть портативный компьютер, предоставленный вам на работе или в школе, он также может быть частью домена.

Вы можете быстро проверить, является ли ваш компьютер частью домена. Откройте приложение «Параметры» (Win+x).

Нажмите «Система».

Перейдите на вкладку «О программе» и найдите пункт «Переименовать этот ПК (для опытных пользователей)»:

Если вы видите «Домен»: за которым следует имя домена, ваш компьютер присоединён к домену.

Если вы видите «Рабочая группа»: за которым следует имя рабочей группы, ваш компьютер присоединён к рабочей группе, а не к домену.

В англоязычной версии это соответственно «Settings» → «System» → «About» → «Rename this PC (advanced)».

Используя командную строку (PowerShell) вы также можете узнать, прикреплён ли компьютер к домену или входит в рабочую группу.

Для этого выполните команду (можно за один раз всё скопировать-вставить в окно терминала):

Статью конечно надо было назвать немного по другому (ибо на гуру претендовать смысла нет), а именно "Как я мигрировал контроллер домена на Windows Server 2012", но всё же.

Начальная ситуация такова. В конторе есть контролле домена на Windows Server 2012 Standart, используется в техподдержке и фактически только для того, чтобы операторы могли скакать с компа на комп без проблем. После нескольких лет работы, внезапно, появилось "Windows License is expired", всякие ломалки(KMS и прочие) почему-то не работают, он стал вырубаться каждые два часа. Это есть не удобно. Было решено поднять рядом новый сервер и перенести на него. Приступаем.

1. Ставим Windows Server 2012 R2 Standart, активируем, настраиваем что надо и вводим сервер в существующий домен

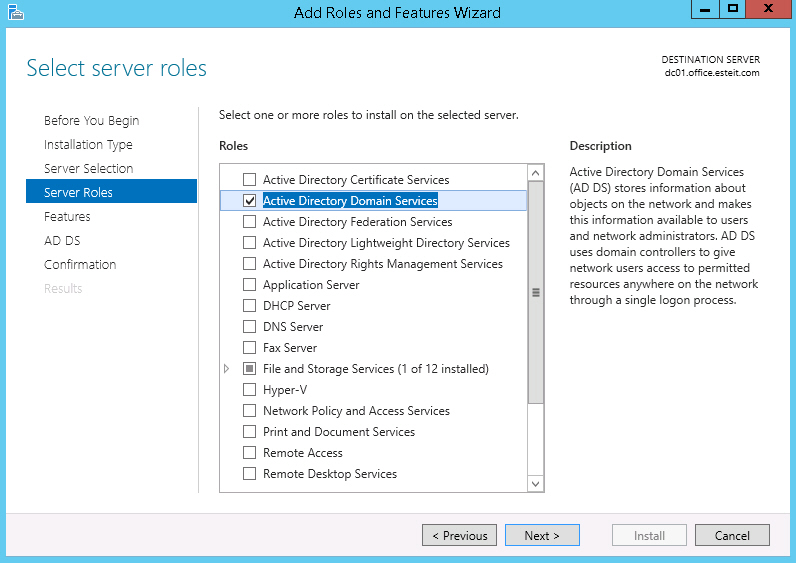

2. Устанавливаем роль Active Directory Domain Services

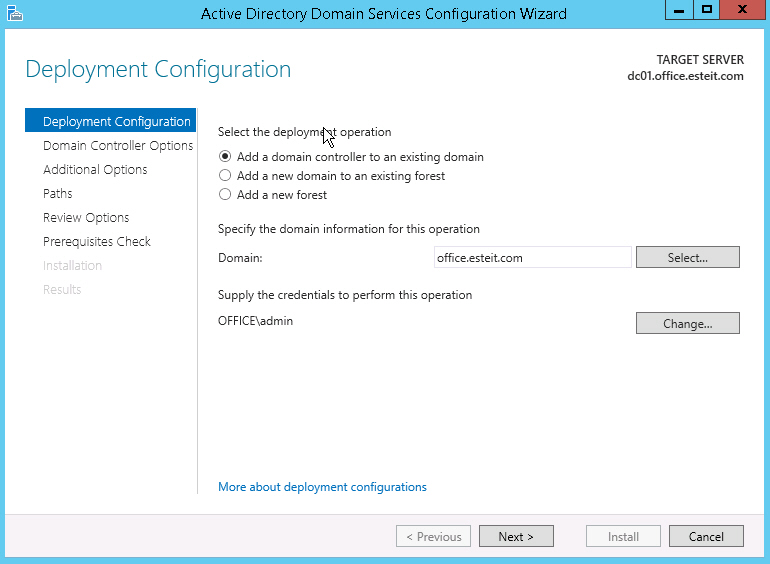

3. После установки повышаем роль нового сервера до контроллера домена. Используем для этого учетную запись в существующем домене, которая входит в группу Enterprise Admins и обладает требуемыми правами

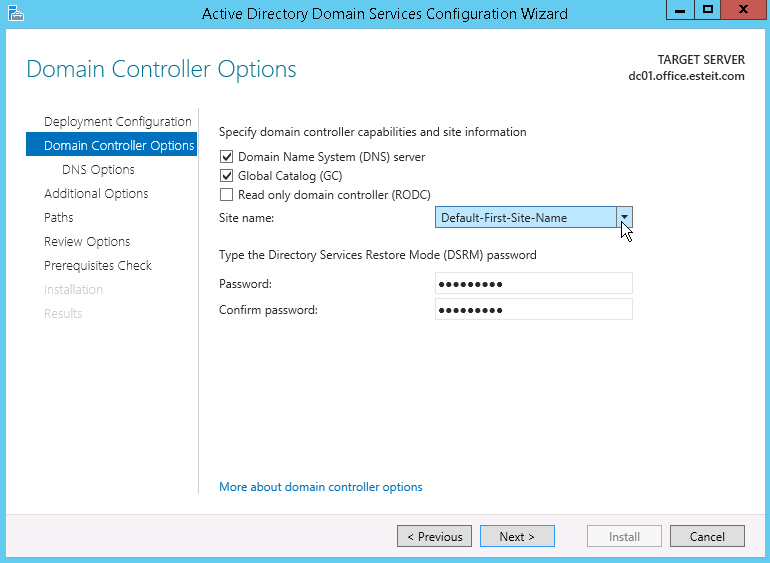

4. Далее указываем, что этот сервер будет выполнять роль DNS сервера и глобального каталога (Global Catalog – GC) и задаём пароль для восстановления

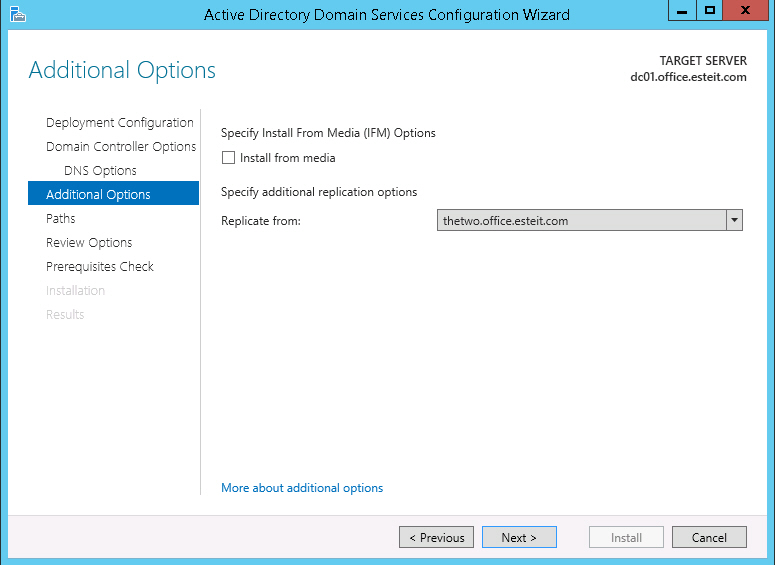

5. На экране Additional Options нужно указать с какого контроллера домена будет выполнена репликация

6. Дальше можно ничё не менять без особой надобности. Next, Next, Next, Install

7. Дожидаемся завершения установки и перезагружаемся. В итоге, получаем новый контроллер домена

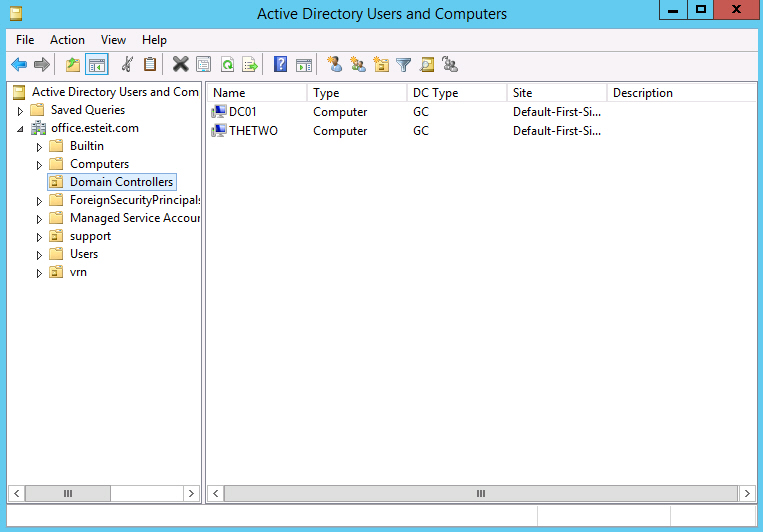

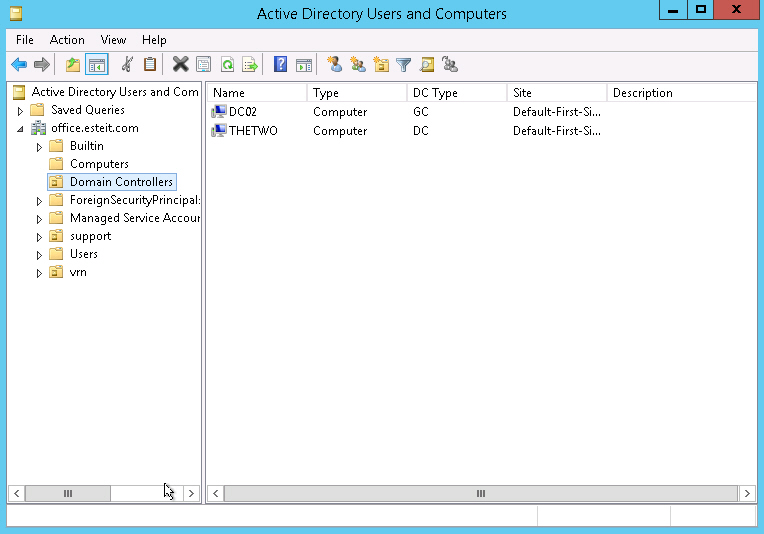

8. Подключаемся под учётной записью домена и проверяем в оснастке Active Directory Users and Computers , что в нашей сети есть два контроллера домена

После выполнения всех шагов, переходим к переносу Active Directory. Все действия проводим на новом контроллере домена в следующем порядке:

- Перенос роли FSMO (Flexible Single Master Operations)

- Изменение контроллера домена Active Directory

- Изменение Мастера схемы (Schema Master)

- Удаление старого контроллера домена из глобального каталога (Global Catalog)

Перенос роли FSMO (Flexible Single Master Operations)

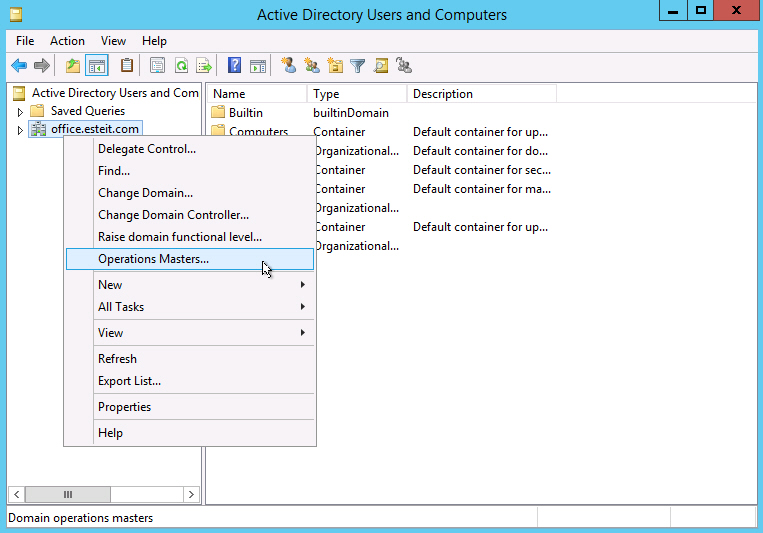

Для переноса роли FSMO, открываем оснастку Active Directory Users and Computers , щёлкаем по нашему домену и в появившемся подменю выбираем Operations Masters

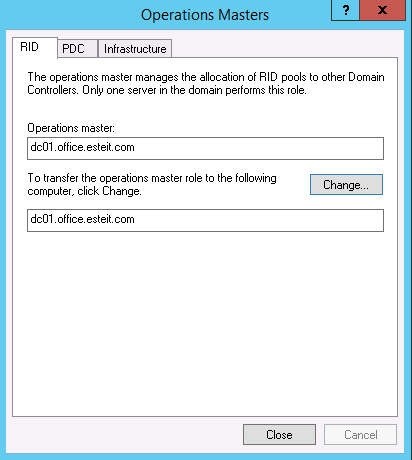

Переносим роль хозяина операций. Для этого на каждой вкладке во вновь появившемся окне нажимаем кнопку Change и переносим роль со старого сервера на новый

Подтверждаем операцию переноса и дожидаемся ее завершения. Проверяем, что в итоге роль хозяина операций теперь находится на новом сервере

Изменение контроллера домена Active Directory

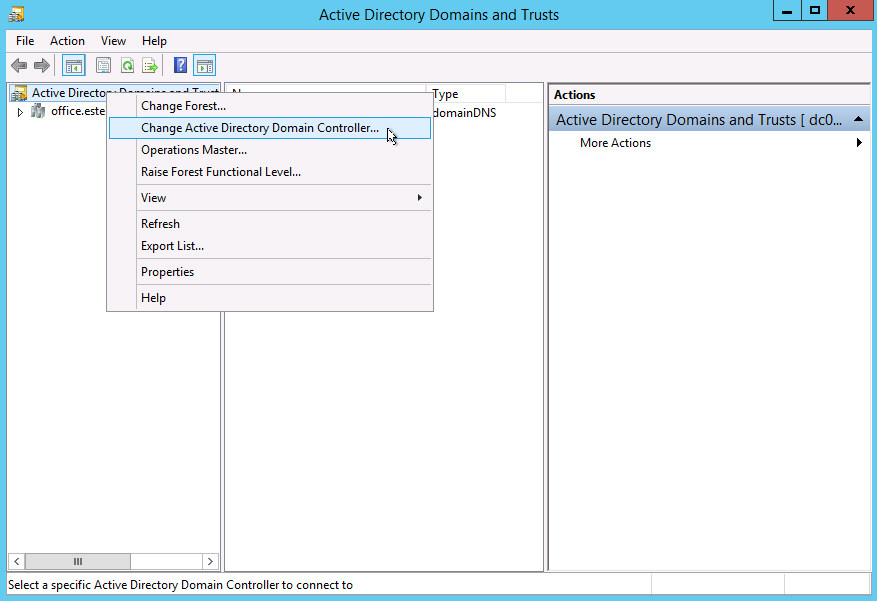

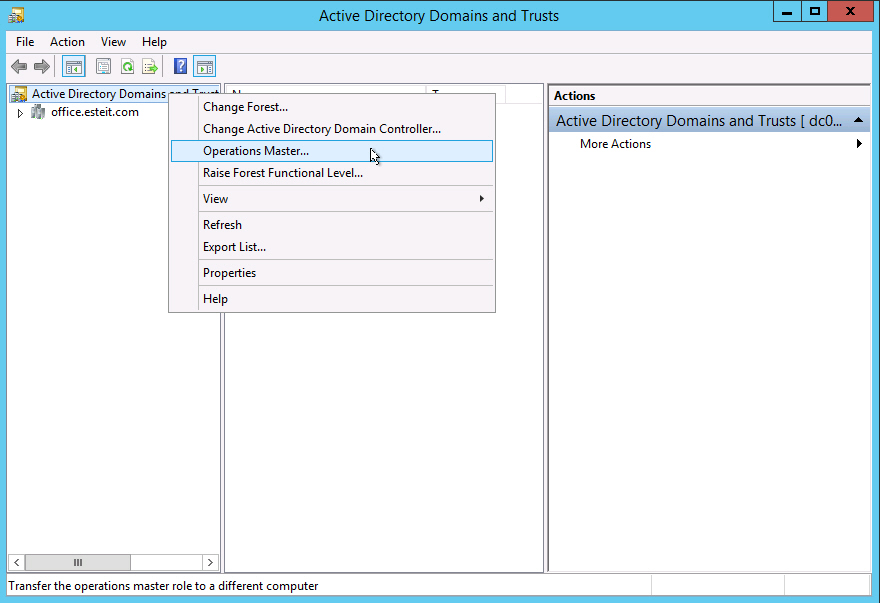

Переходим к изменению контроллера домена Active Directory. Открываем консоль Active Directory Domains and Trusts , щёлкаем по Active Directory Domain and Trusts и выбираем пункт Change Active Directory Domain Controller

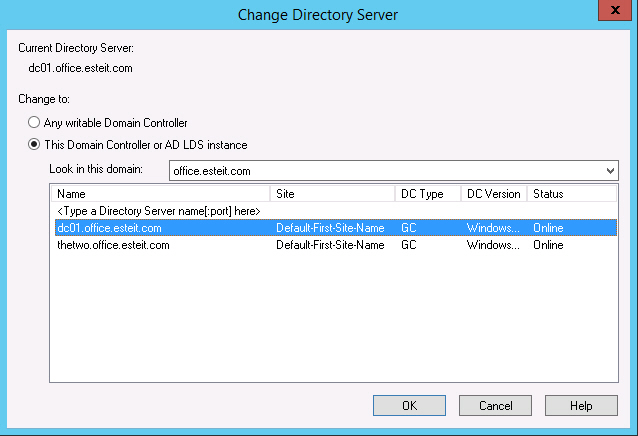

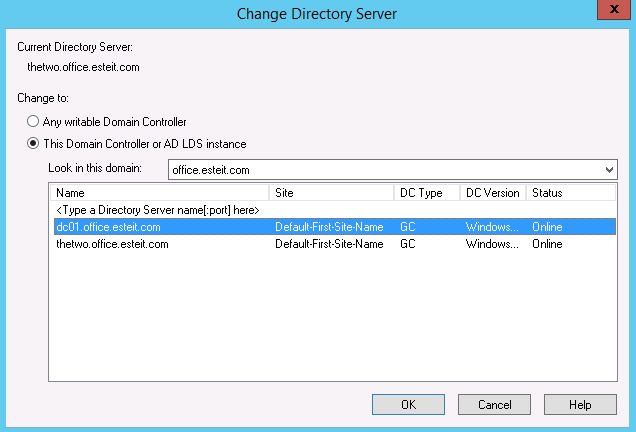

В новом окне выбираем пункт This Domain Controller or AD LDS instance и указываем новый сервер

Теперь снова щёлкаем по Active Directory Domains and Trusts и выбираем пункт Operations Master

Переносим роль хозяина операций именования домена, нажав Change

Изменение Мастера схемы (Schema Master)

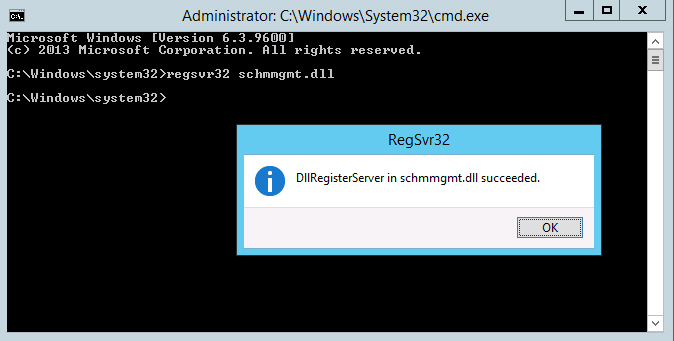

Теперь приступаем к изменению мастера схемы (Schema Master). Запускаем командную строку с правами Администратора и вводим команду regsvr32 schmmgmt.dll

С помощью этой команды происходит первичная регистрация динамической библиотеки DLL, которая является обязательной для оснастки Active Directory Schema.

После того, как команда выполнена, запускаем консоль MMC и добавляем оснастку Active Directory Schema (для этого выбераем File > Add/Remove Snap-in)

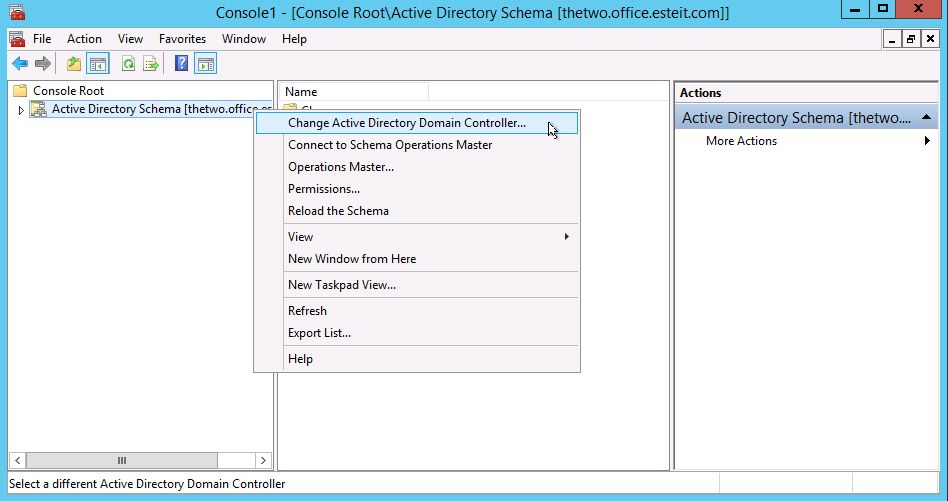

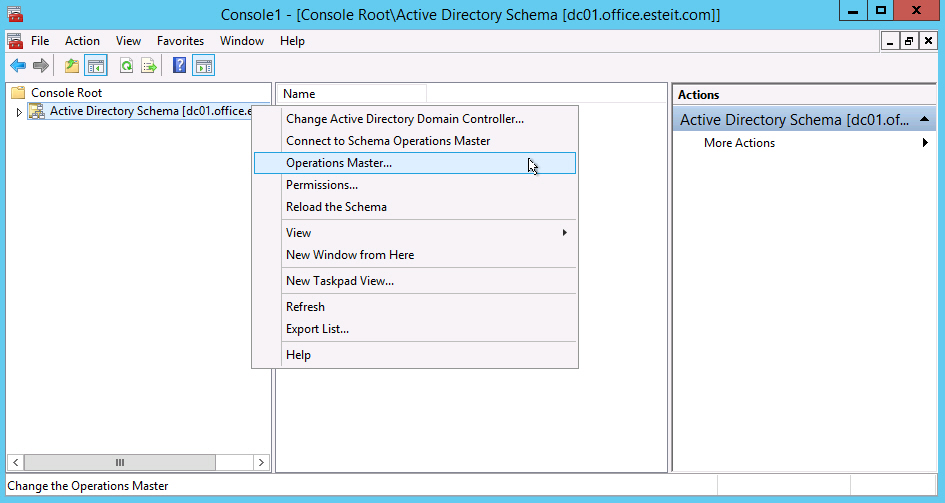

В этой же консоли MMC щёлкаем по Active Directory Schema и выбираем Change Active Directory Domain Controller

В новом окне выбираем пункт This Domain Controller or AD LDS instance и указываем новый сервер

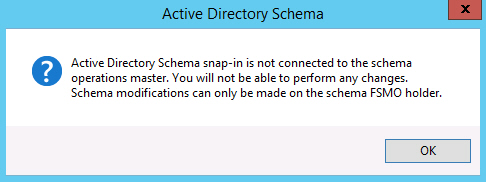

Появится предупреждение о том, что оснастка схемы Active Directory не подключена. Нажимаем ОК

Теперь снова щёлкаем по Active Directory Domains and Trusts и выбираем пункт Operations Master

Для переноса роли хозяина схемы в новом окне нажимаем Change

Удаление контроллера домена под управление Windows Server 2003 из глобального каталога (Global Catalog)

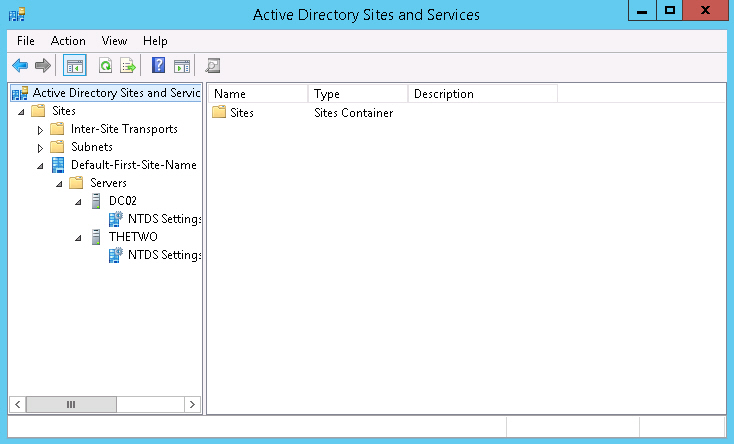

Осталось удалить старый контроллер домена из глобального каталога. Для этого открываем Active Directory Sites and Services , разворачивает папку Sites , затем Default-First-Site-Name , затем Servers и, наконец, разворачиваем оба сервера

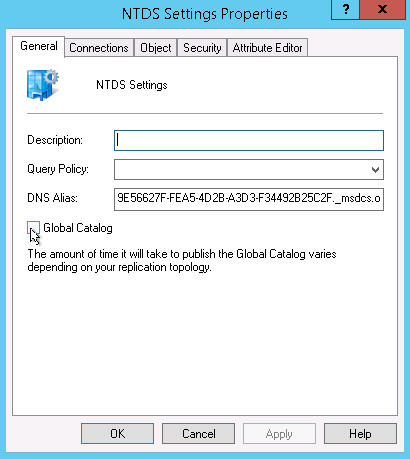

Щёлкаем по NTDS Settings для старого сервера, выбираем Properties . Во вновь появившемся окне убираем галочку с пункта Global Catalog и жмём ОК

В Active Directory Users and Computers контроллер домена на старом сервере теперь не является глобальным каталогом

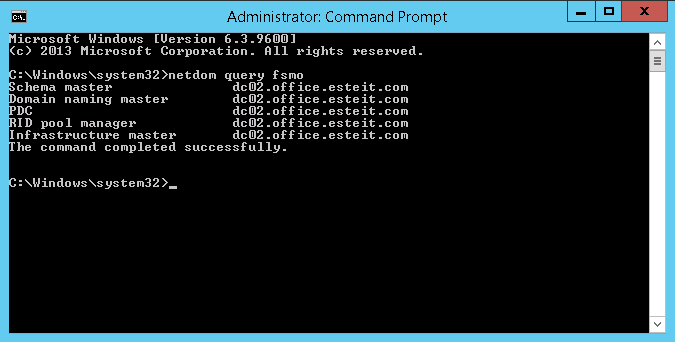

Проверяем, что теперь роль FSMO запущена на новом сервере. Для этого в командной строке, открытой с правами Администратора запускаем команду netdom query fsmo

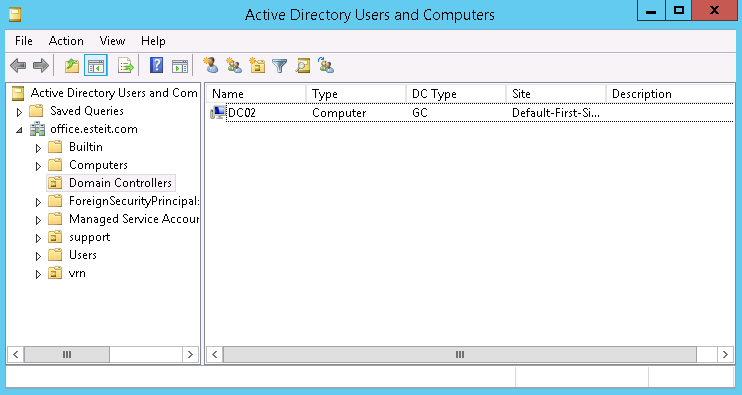

На этом миграция Active Directory завершена. Понижаем роль компьютера с контроллера домена на старом сервере. Если после этого посмотреть на консоль Active Directory Users and Computers , увидим, что остался только один(новый) контроллер домена – под управлением Windows Server 2012 R2

Читайте также: